pratik982/soc-phishing-investigation

GitHub: pratik982/soc-phishing-investigation

本项目是一个SOC模拟实验室,通过完整记录钓鱼攻击导致的数据窃取案例,指导用户利用SIEM和Sysmon日志进行告警分流、检测与应急响应。

Stars: 0 | Forks: 0

# SOC 模拟实验室 – 从钓鱼攻击到数据窃取

## 概述

本项目记录了一次完整的 Security Operations Center (SOC) 模拟演练,其中一起钓鱼攻击导致了系统被入侵和数据泄露。该实验室演示了真实的攻击技术,以及如何利用 SIEM 和 Sysmon 日志来检测、分析和响应这些攻击。

## 目标

* 分析基于钓鱼的初始访问

* 使用 Sysmon 日志调查端点活动

* 关联攻击链中的事件

* 区分误报与真正的攻击(True Positive)

* 识别入侵指标 (IOC)

* 建议补救措施

## 攻击概要

攻击始于包含恶意 ZIP 附件的钓鱼电子邮件。一旦打开,攻击者利用 PowerShell 执行恶意脚本,访问内部网络共享,暂存敏感数据,并使用 DNS 查询将其外泄。

## 关键攻击阶段

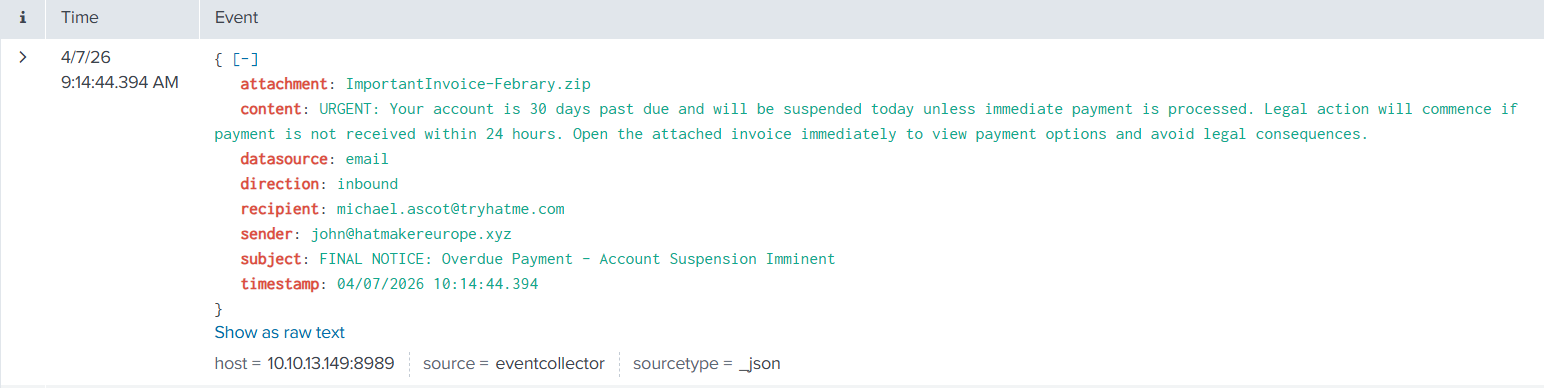

1. 初始访问 – 带有 ZIP 附件的钓鱼邮件

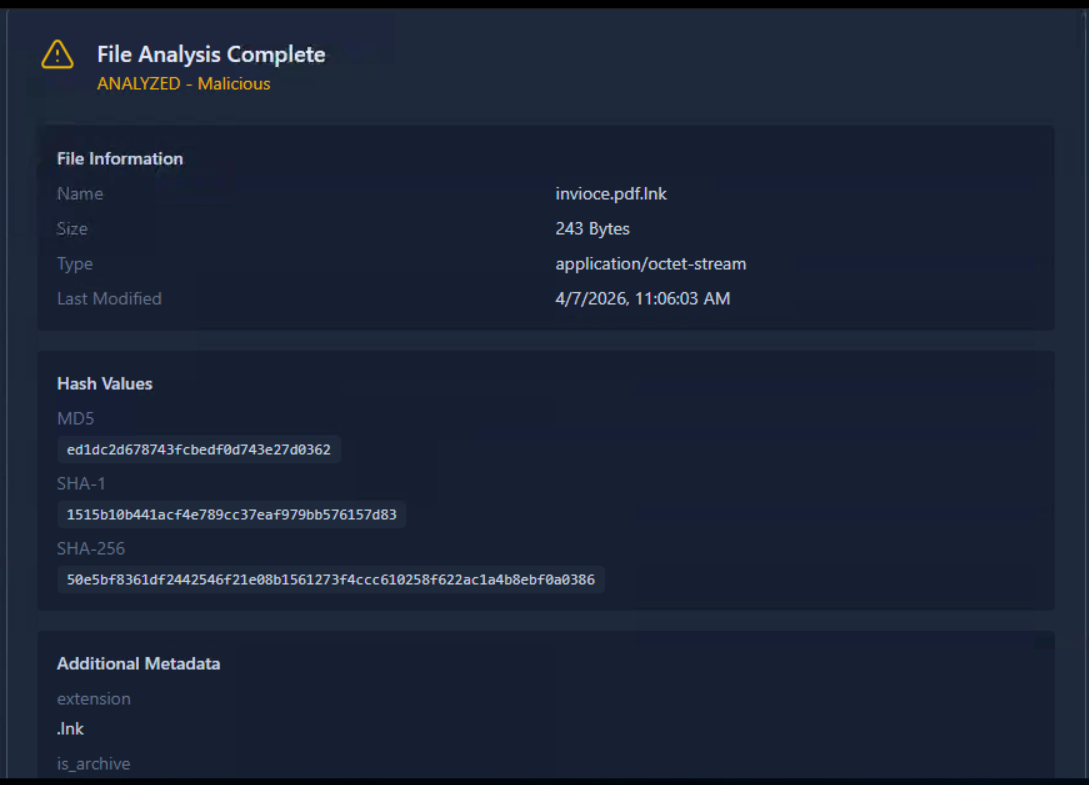

2. 执行 – 恶意 .lnk 文件启动 PowerShell

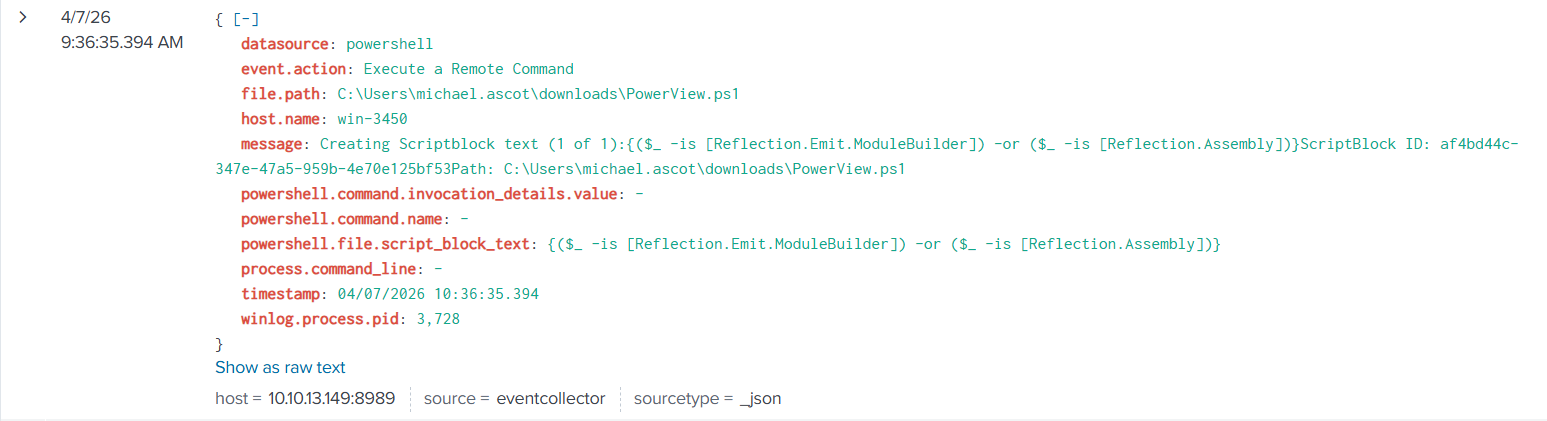

3. 持久化与控制 – PowerShell 用于执行命令

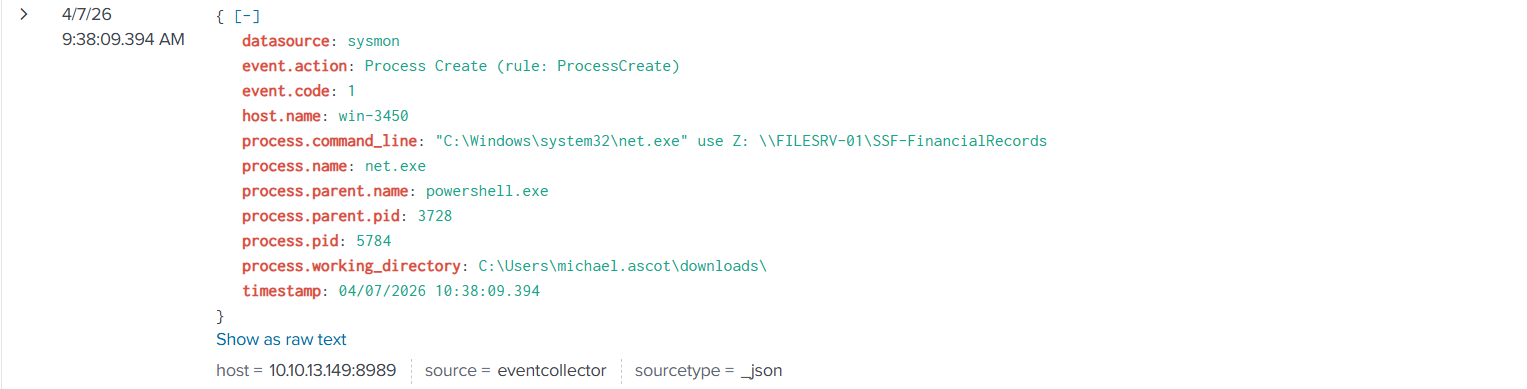

4. 横向访问 – 使用 net.exe 映射网络共享

5. 数据暂存 – 使用 Robocopy 复制文件

6. 清理 – 删除网络驱动器

7. 数据外泄 – 通过 nslookup 进行 DNS 隧道传输

## 观察到的工具与技术

* PowerShell 滥用

* Living-off-the-Land 二进制文件 (LOLBins)

* 基于 DNS 的数据外泄

* 社会工程学 (钓鱼)

* 文件伪装 (.lnk 伪装成 .pdf)

## 本仓库中的文件

* report.md → 详细的事件分析

* iocs.md → 入侵指标

## 关键要点

* 钓鱼仍然是攻击者的关键切入点

* 合法的系统工具可能被滥用于恶意活动

* DNS 流量可用于隐蔽的数据外泄

* 适当的告警分流对于减少误报至关重要

# 图片

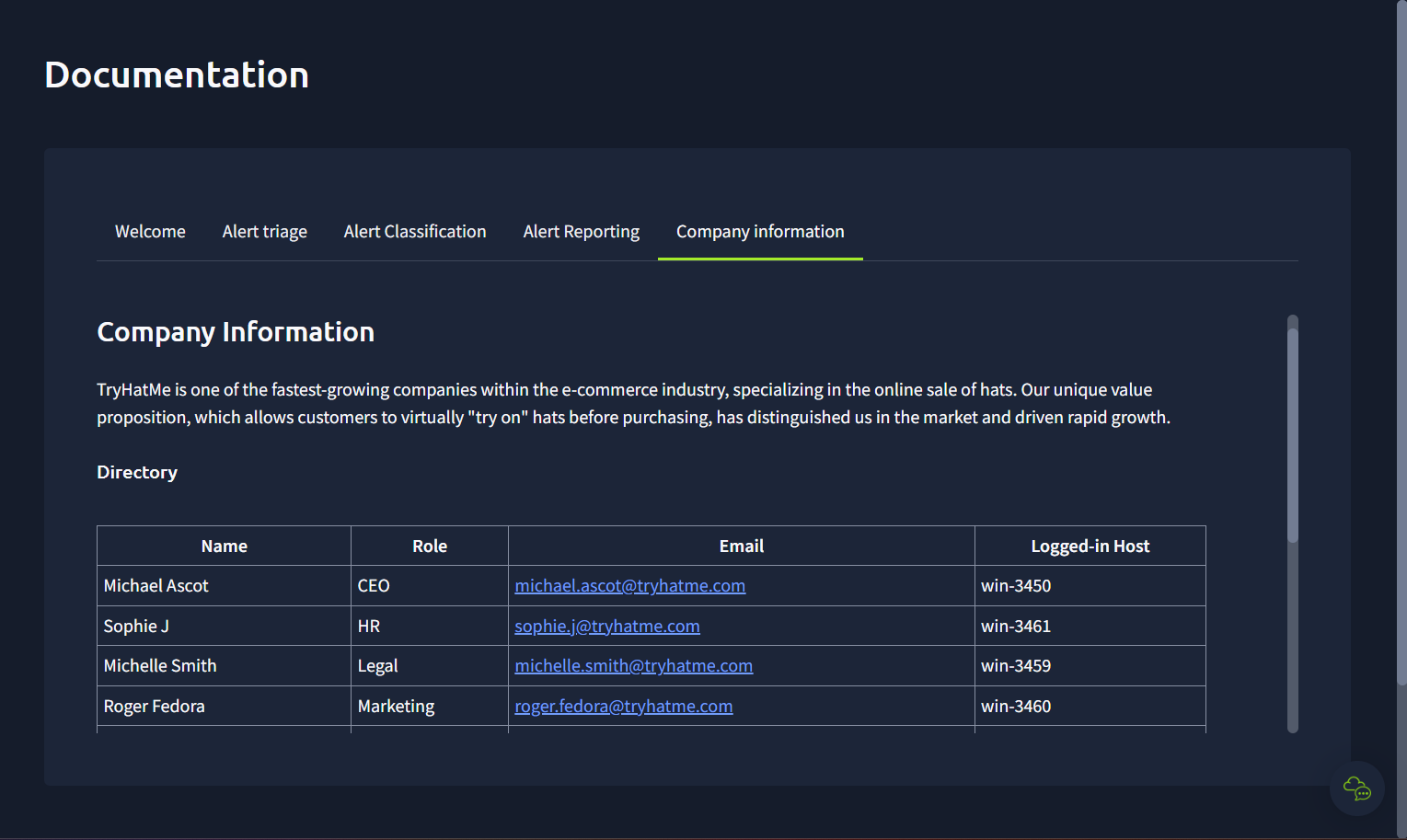

## 公司信息

## 恶意邮件

## 恶意软件

## 远程命令执行和数据外泄

标签:AI合规, BurpSuite集成, DNS 反向解析, DNS 解析, DNS 隧道, IOC, IPv6, IP 地址批量处理, LOLBins, Object Callbacks, OpenCanary, PE 加载器, PowerShell, Sysmon, TGT, 初始访问, 威胁情报, 子域枚举, 安全运营中心, 库, 应急响应, 开发者工具, 搜索语句(dork), 攻防演练, 数据外带, 数据泄露, 数据窃取, 模拟演练, 横向移动, 溯源取证, 编程规范, 网络安全, 网络安全审计, 网络映射, 网络钓鱼, 警报研判, 误报分析, 隐私保护