pawximity/ive-been-working-on-a-small-project

GitHub: pawximity/ive-been-working-on-a-small-project

对通过 Discord 分发的 Lixora 恶意软件活动进行全链路分析,揭示分阶段执行、凭证窃取与人为操控的复合攻击手法。

Stars: 0 | Forks: 0

# 我一直在做一个小型项目...

## Lixora Discord 恶意软件分析

对通过 Discord 分发的恶意软件活动进行分析,涉及分阶段执行、凭证窃取、人为操作账户滥用,以及一款名为 Lixora 的劣质游戏。

## 概述

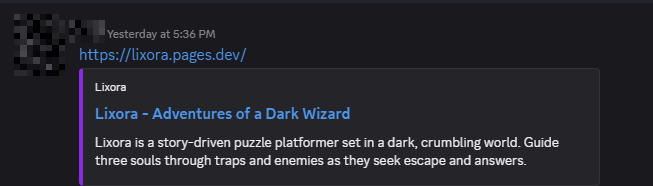

本文档记录了对以游戏“Lixora – Adventures of a Dark Wizard”为伪装的 Discord 分发恶意软件活动的分析。

## 初始发现

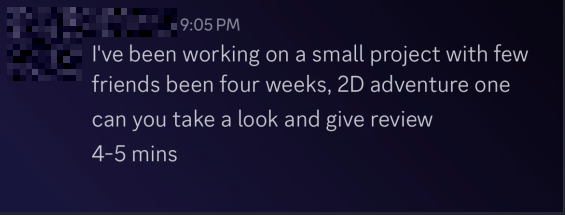

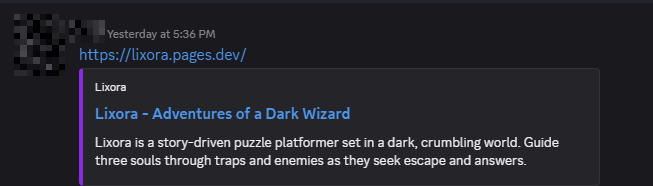

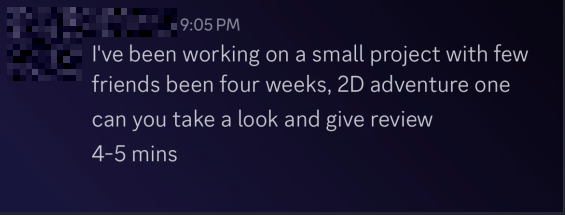

调查始于一位朋友在 Discord 上收到一条消息:

对通过 Discord 分发的恶意软件活动进行分析,涉及分阶段执行、凭证窃取、人为操作账户滥用,以及一款名为 Lixora 的劣质游戏。

## 概述

本文档记录了对以游戏“Lixora – Adventures of a Dark Wizard”为伪装的 Discord 分发恶意软件活动的分析。

## 初始发现

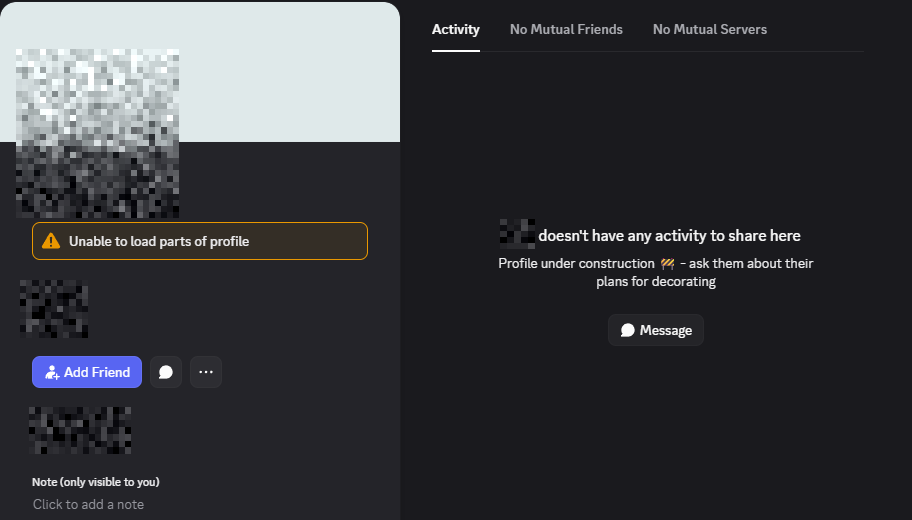

调查始于一位朋友在 Discord 上收到一条消息:

该账户随后被确认为已遭入侵。

## 调查流程

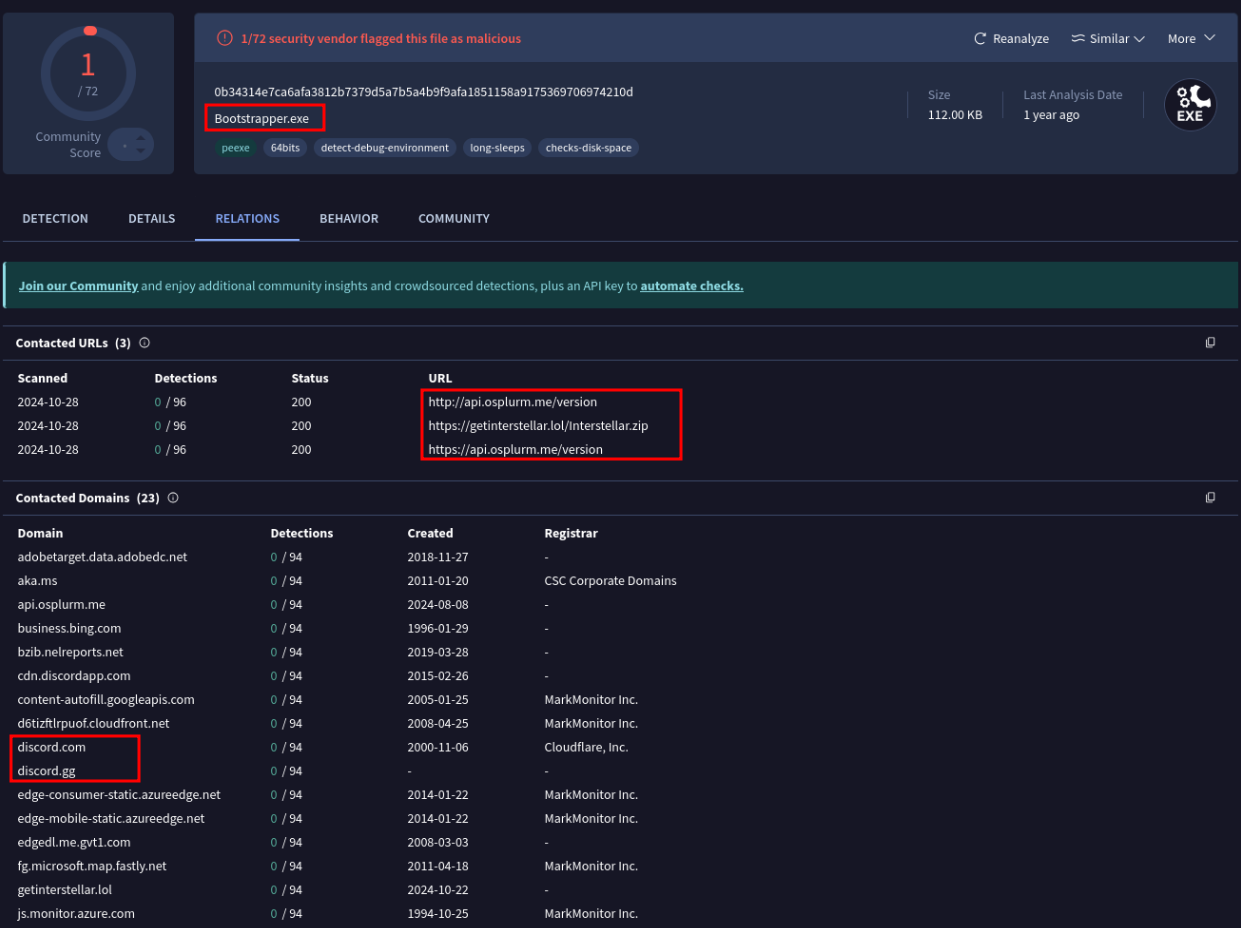

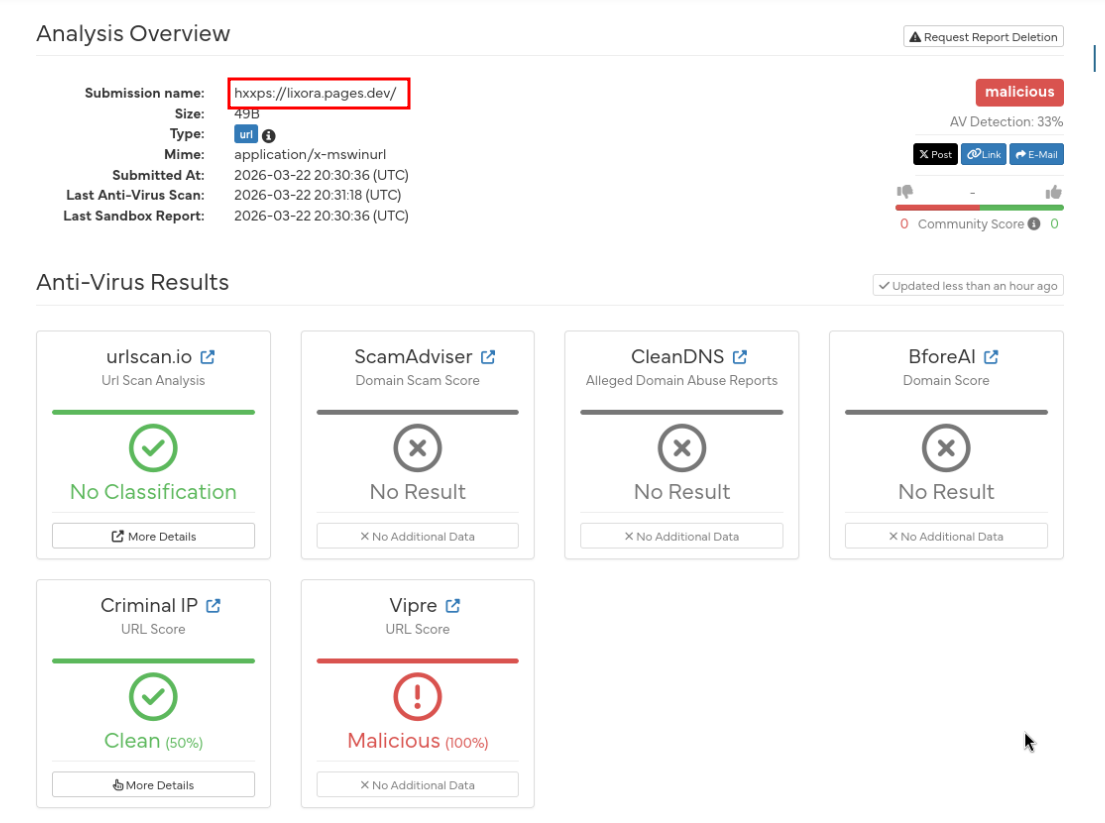

### 1. VirusTotal

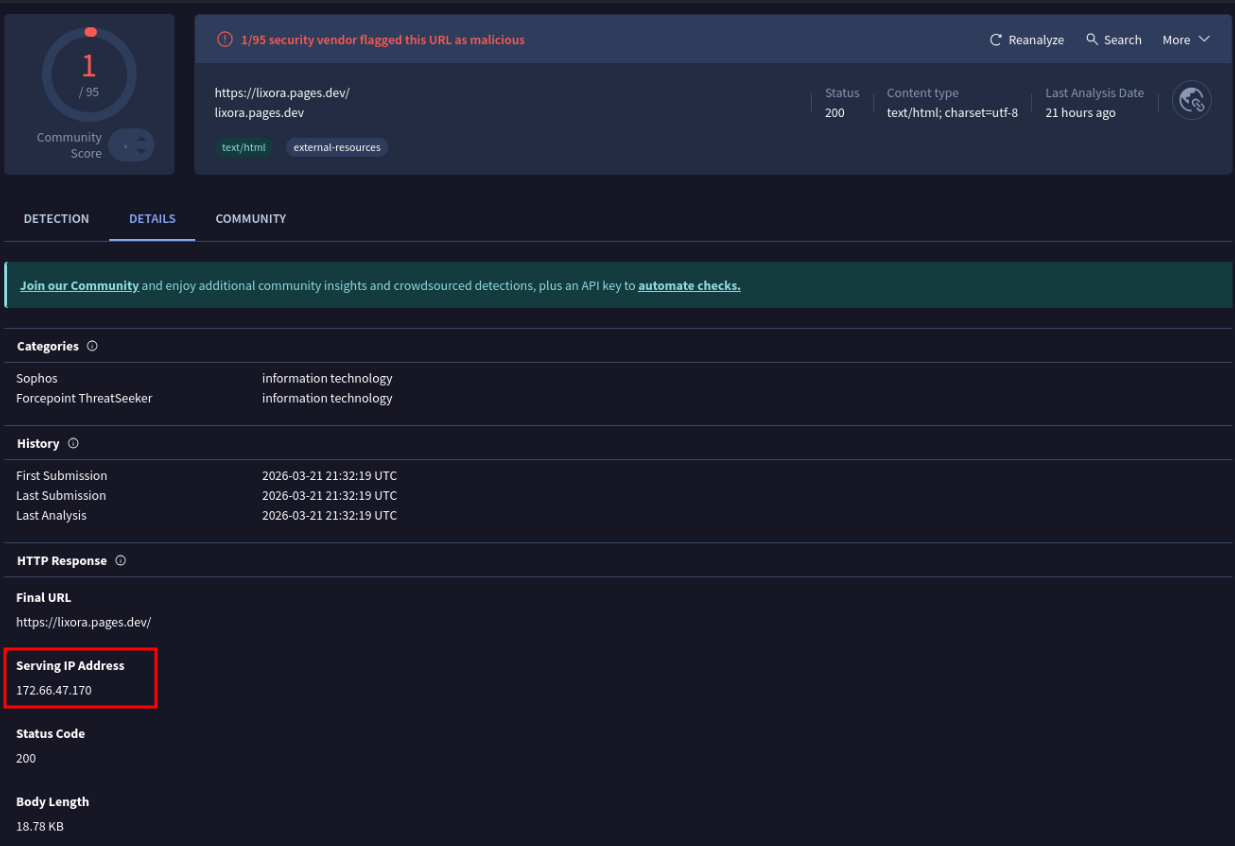

初始检测结果为 1/95 厂商识别,因此这很可能是一个新样本或经过修改的样本:

该账户随后被确认为已遭入侵。

## 调查流程

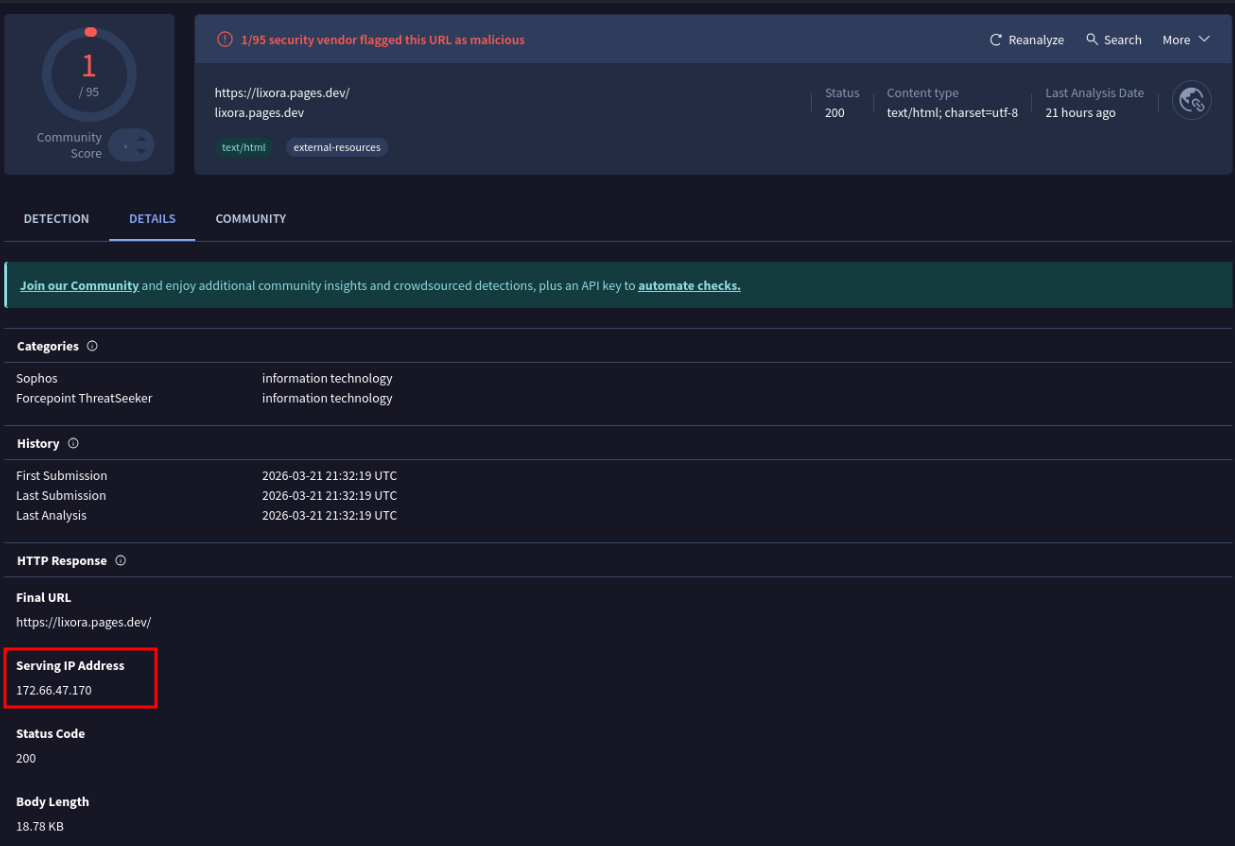

### 1. VirusTotal

初始检测结果为 1/95 厂商识别,因此这很可能是一个新样本或经过修改的样本:

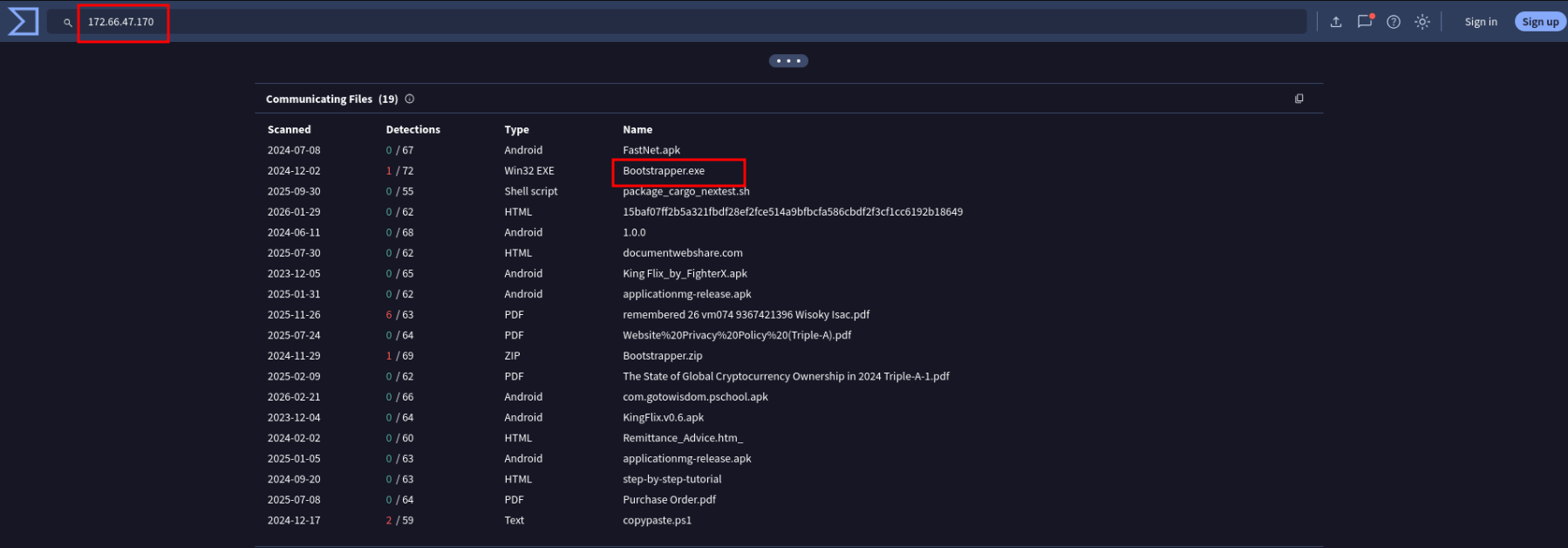

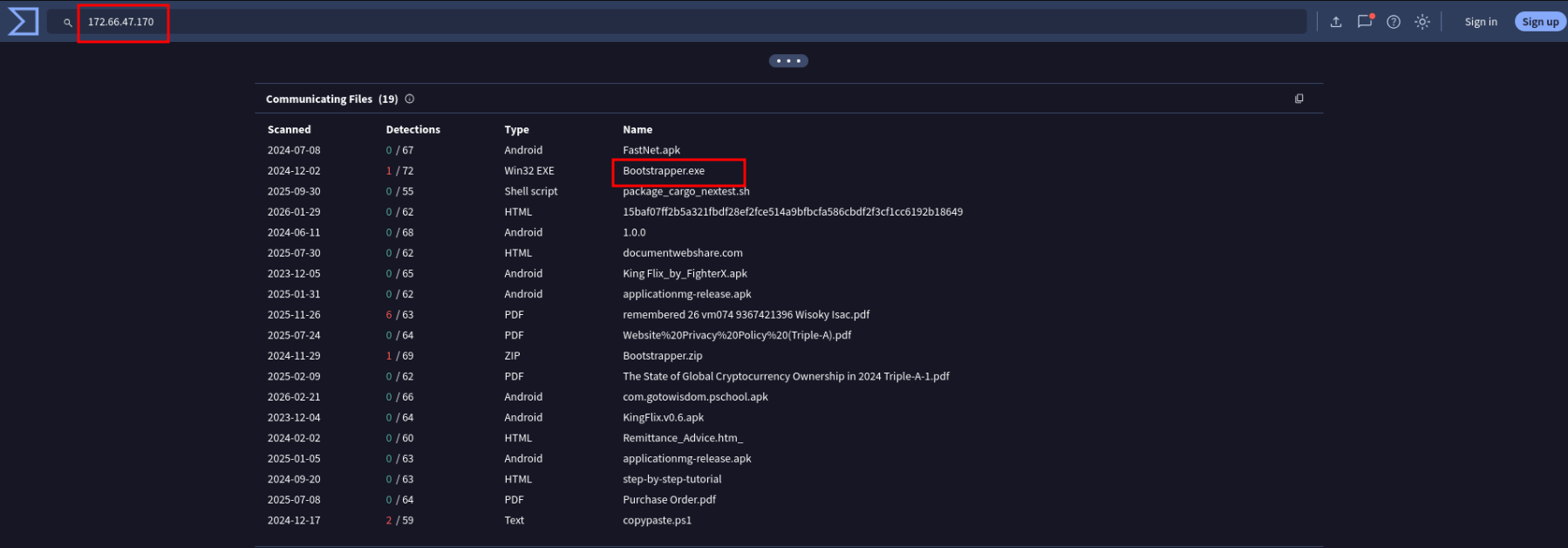

### 2. 基础设施跳转

VirusTotal 显示一个相关的可执行文件(引导程序)已与所服务的基础设施通信:

### 2. 基础设施跳转

VirusTotal 显示一个相关的可执行文件(引导程序)已与所服务的基础设施通信:

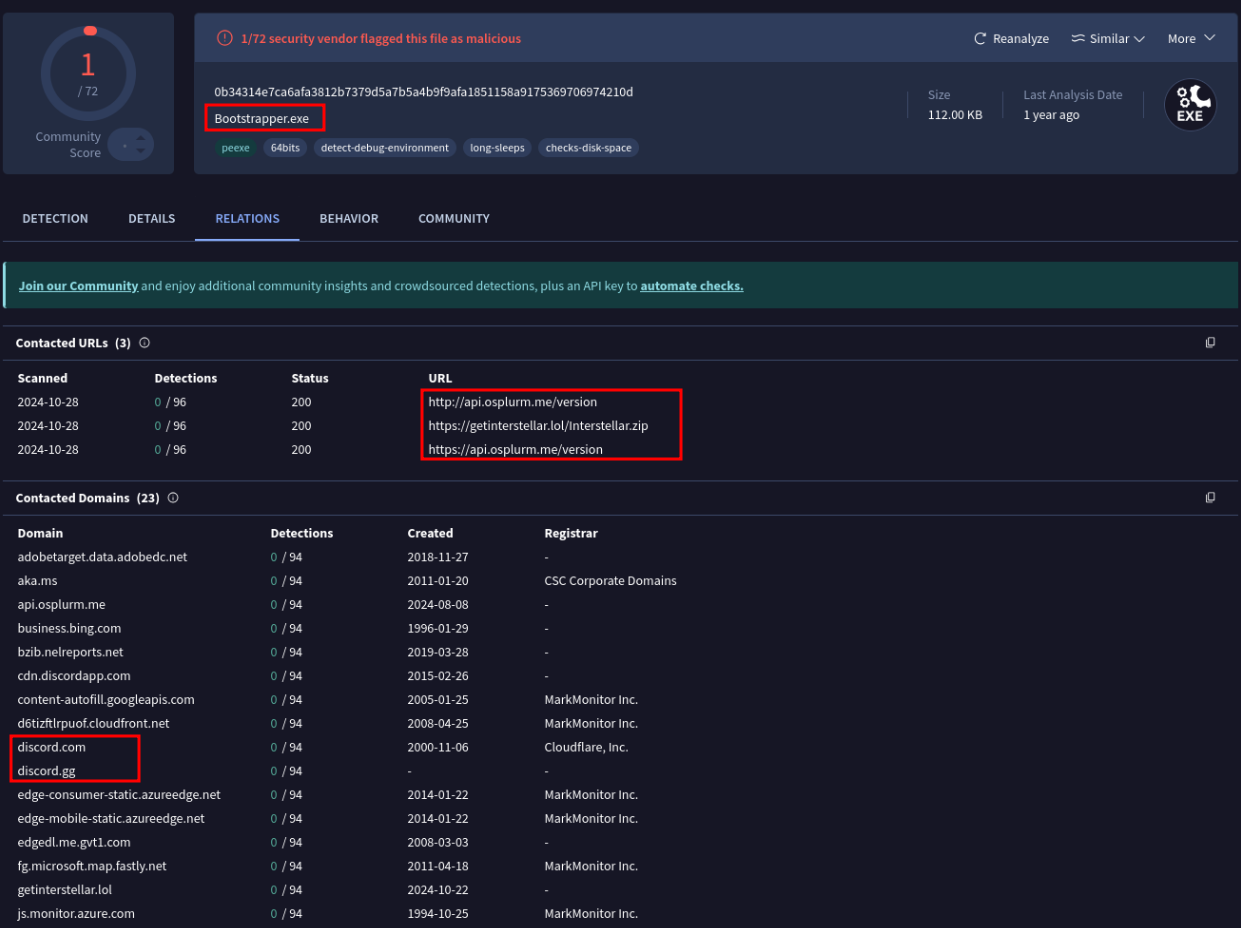

进一步检查该可执行文件发现其与多个域名通信,包括 Discord,以及指向似乎为有效载荷交付端点的引用:

进一步检查该可执行文件发现其与多个域名通信,包括 Discord,以及指向似乎为有效载荷交付端点的引用:

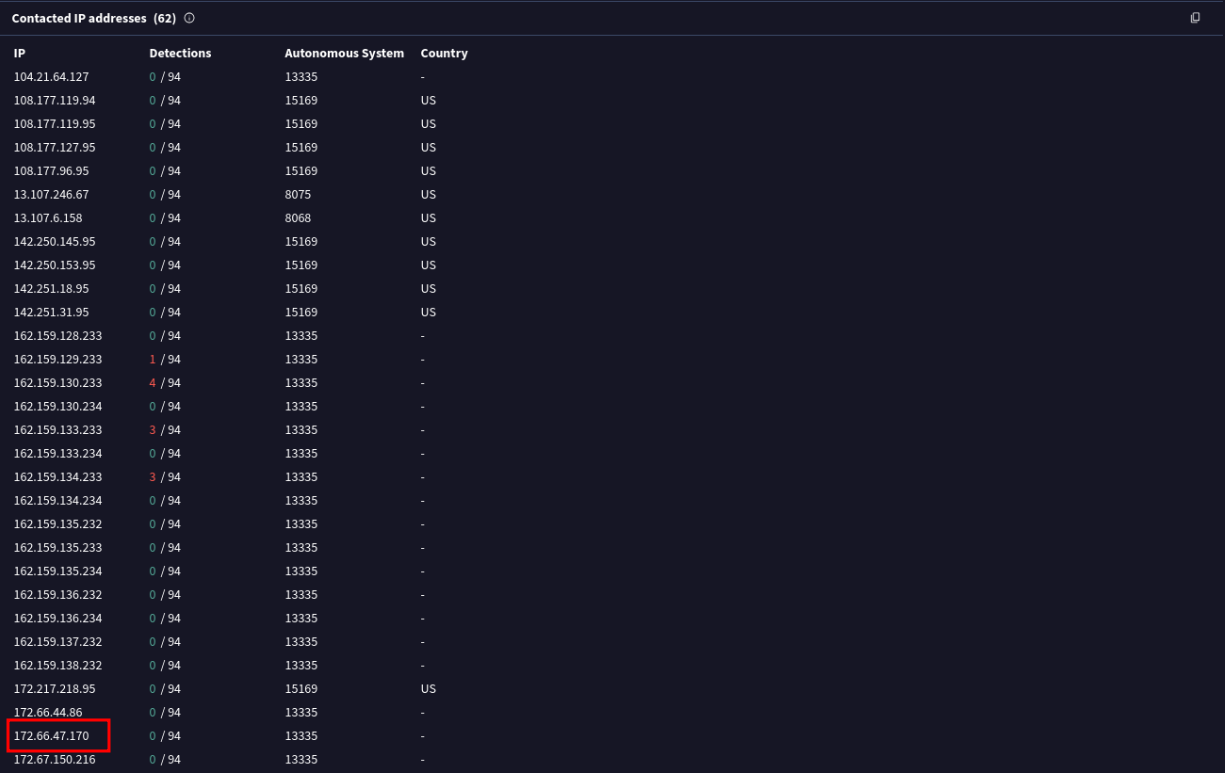

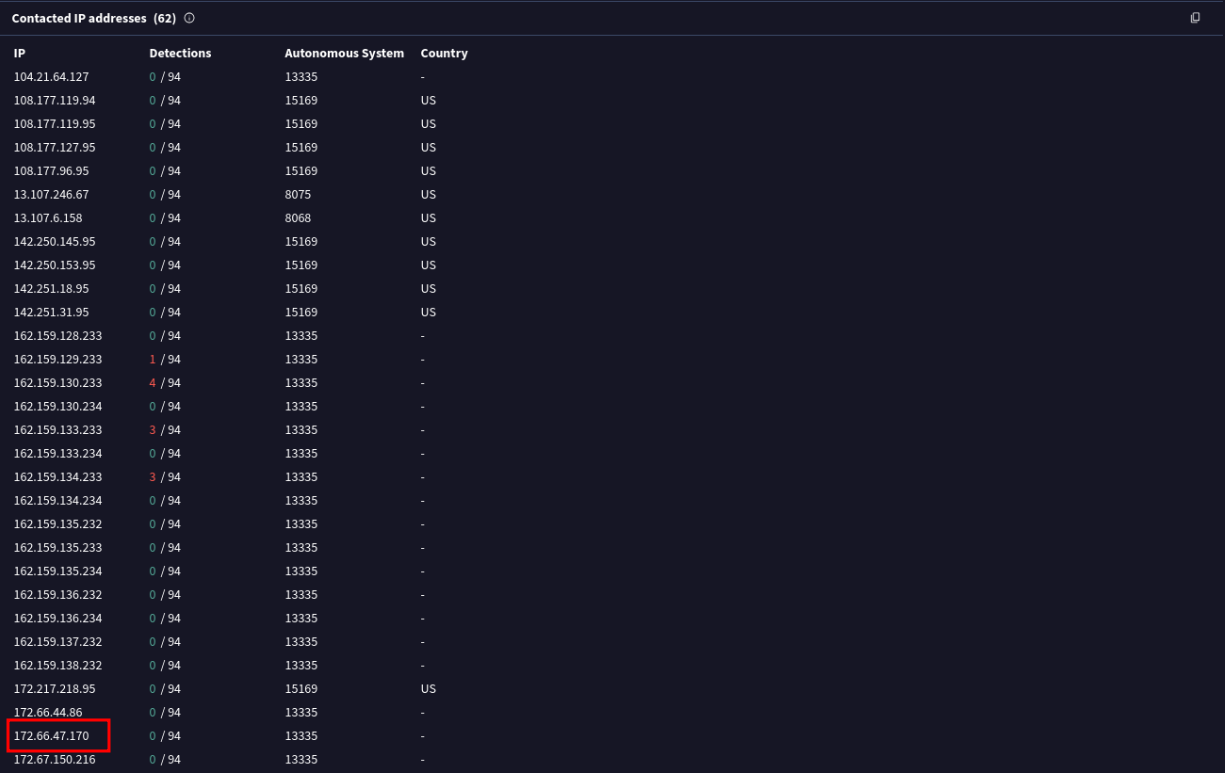

所指向的 IP 地址本身也与多个通信文件相关联,这强化了共享基础设施的可能性:

所指向的 IP 地址本身也与多个通信文件相关联,这强化了共享基础设施的可能性:

这些关系表明存在多阶段交付机制,其中可执行文件会检索额外有效载荷并与外部基础设施通信。

### 3. 混合分析

这些关系表明存在多阶段交付机制,其中可执行文件会检索额外有效载荷并与外部基础设施通信。

### 3. 混合分析

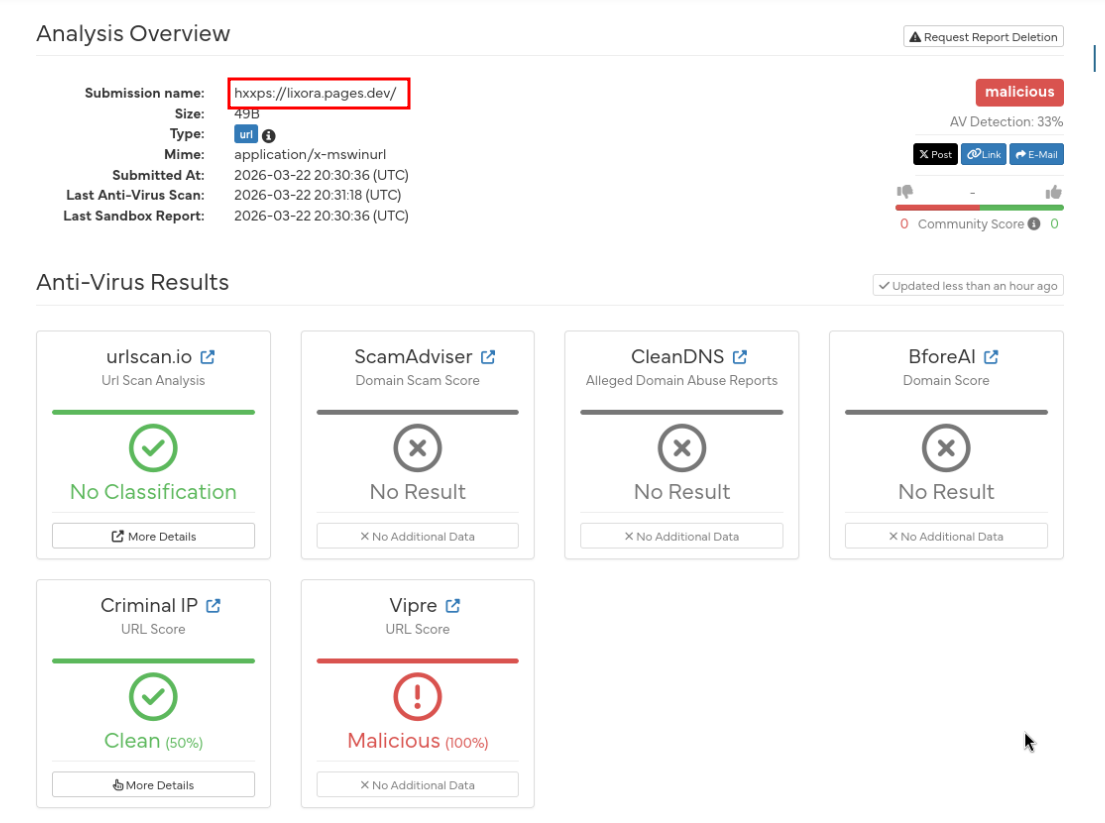

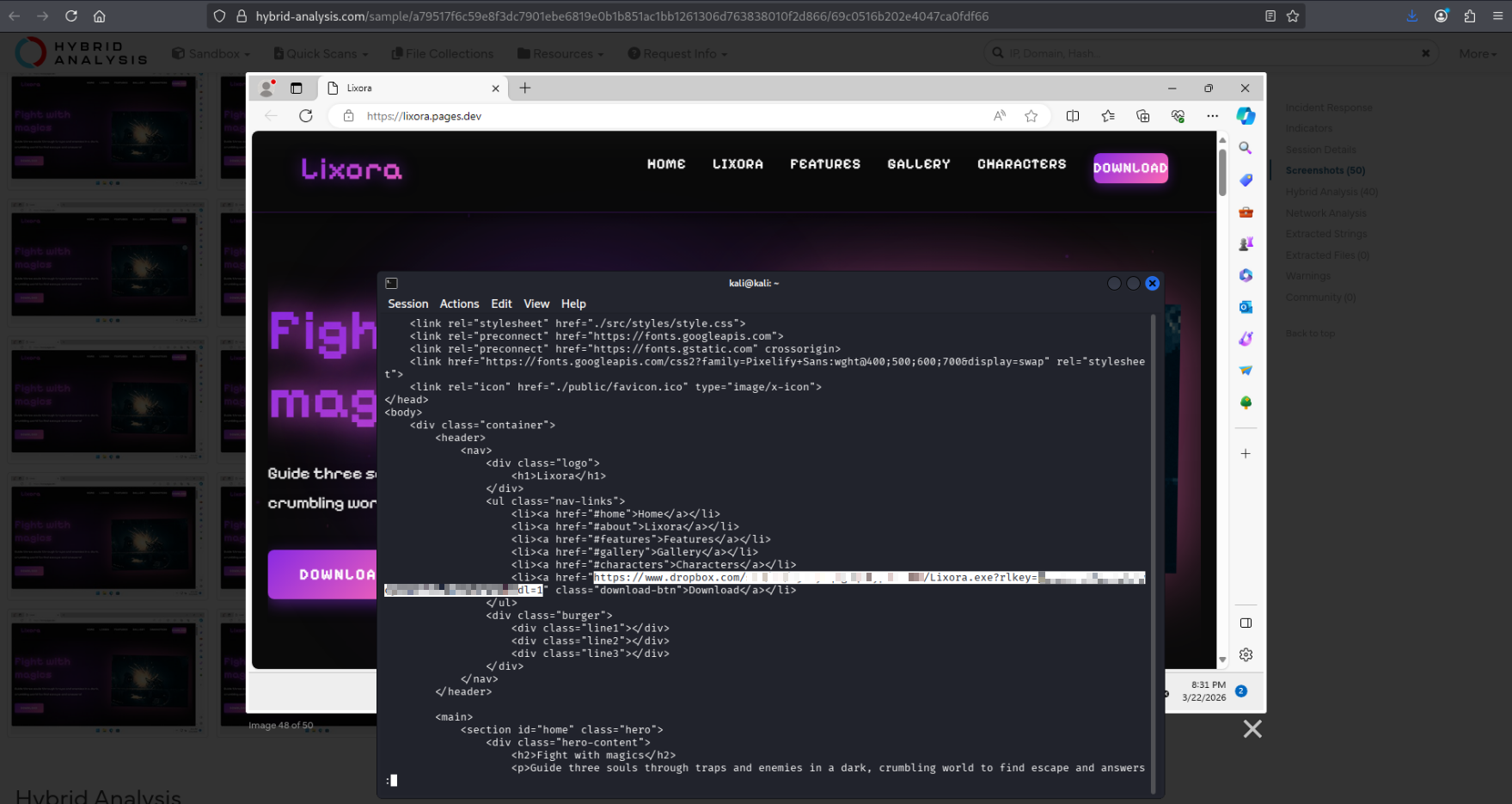

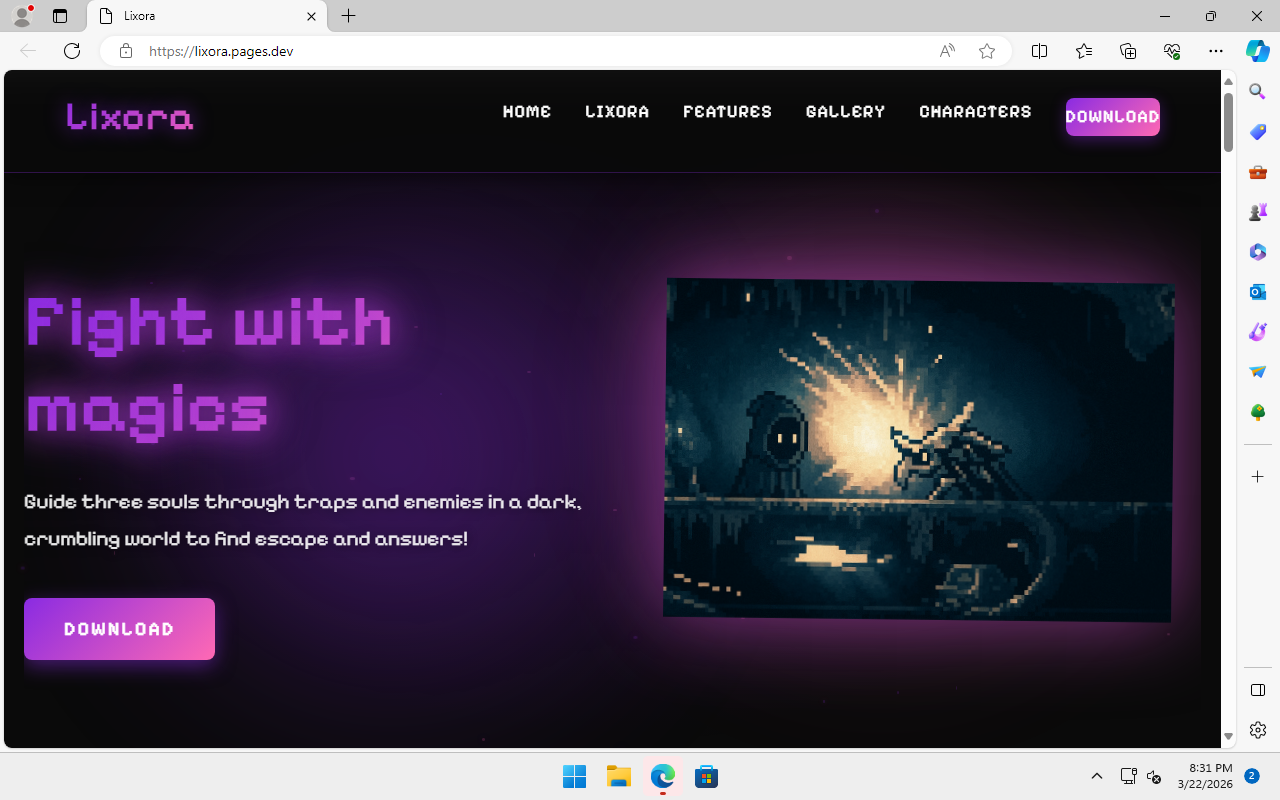

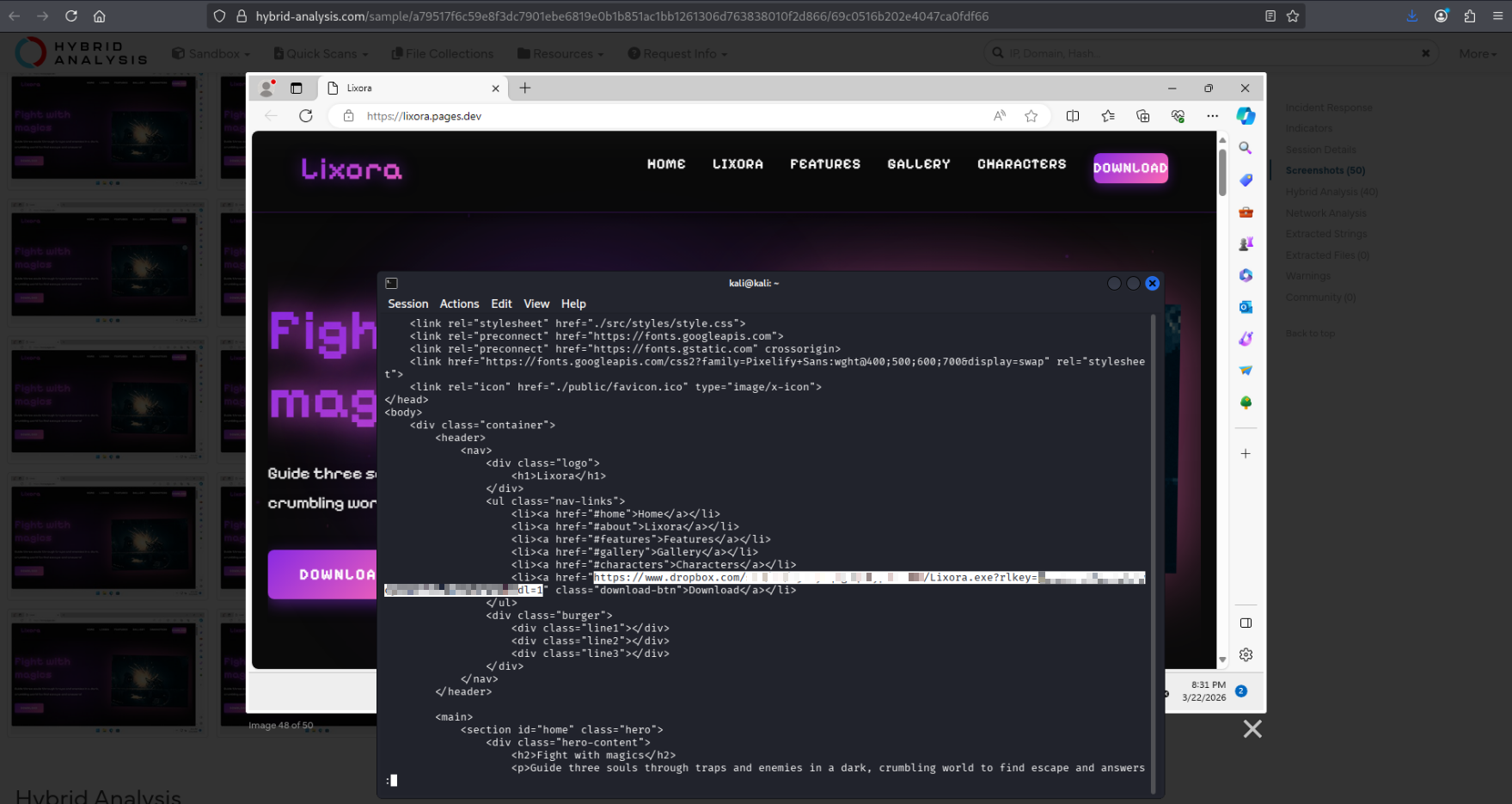

尽管未执行有效载荷,但沙箱能够渲染用于交付恶意软件的着陆页面:

尽管未执行有效载荷,但沙箱能够渲染用于交付恶意软件的着陆页面:

这种行为表明有效载荷交付受到用户交互的控制。

在此阶段,确认了功能性交付页面的存在,但需要采用其他方法来获取有效载荷。

### 4. 有效载荷检索

为了更好地了解有效载荷的交付方式,使用 curl 命令检查了下载 URL。这表明下载链接解析为 Dropbox 上托管的直接文件:

这种行为表明有效载荷交付受到用户交互的控制。

在此阶段,确认了功能性交付页面的存在,但需要采用其他方法来获取有效载荷。

### 4. 有效载荷检索

为了更好地了解有效载荷的交付方式,使用 curl 命令检查了下载 URL。这表明下载链接解析为 Dropbox 上托管的直接文件:

这证实了有效载荷并未嵌入着陆页面,而是从外部文件托管服务中检索。

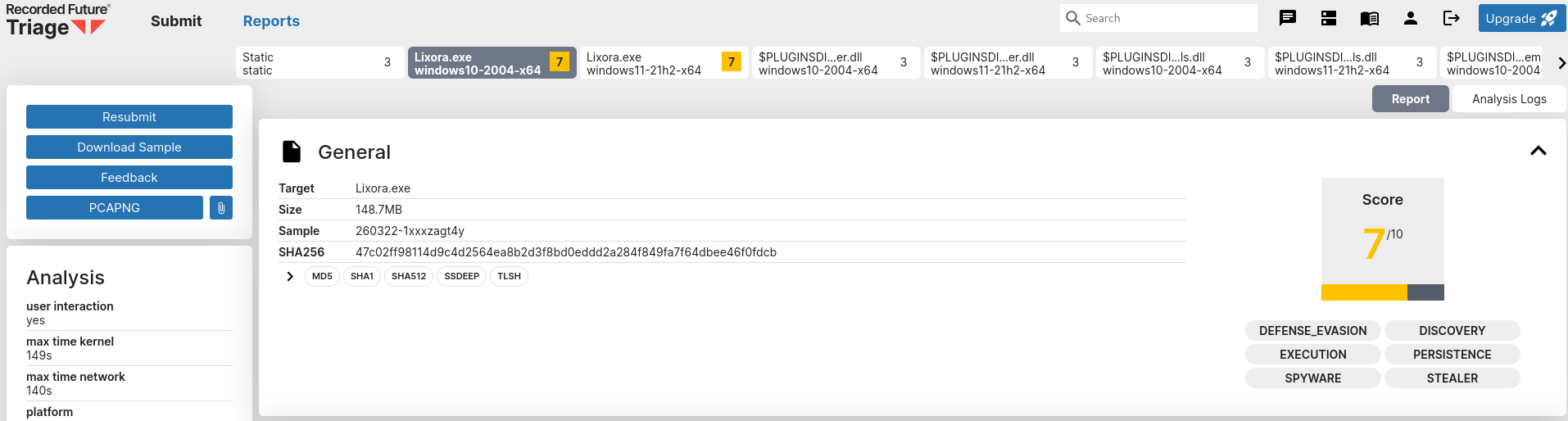

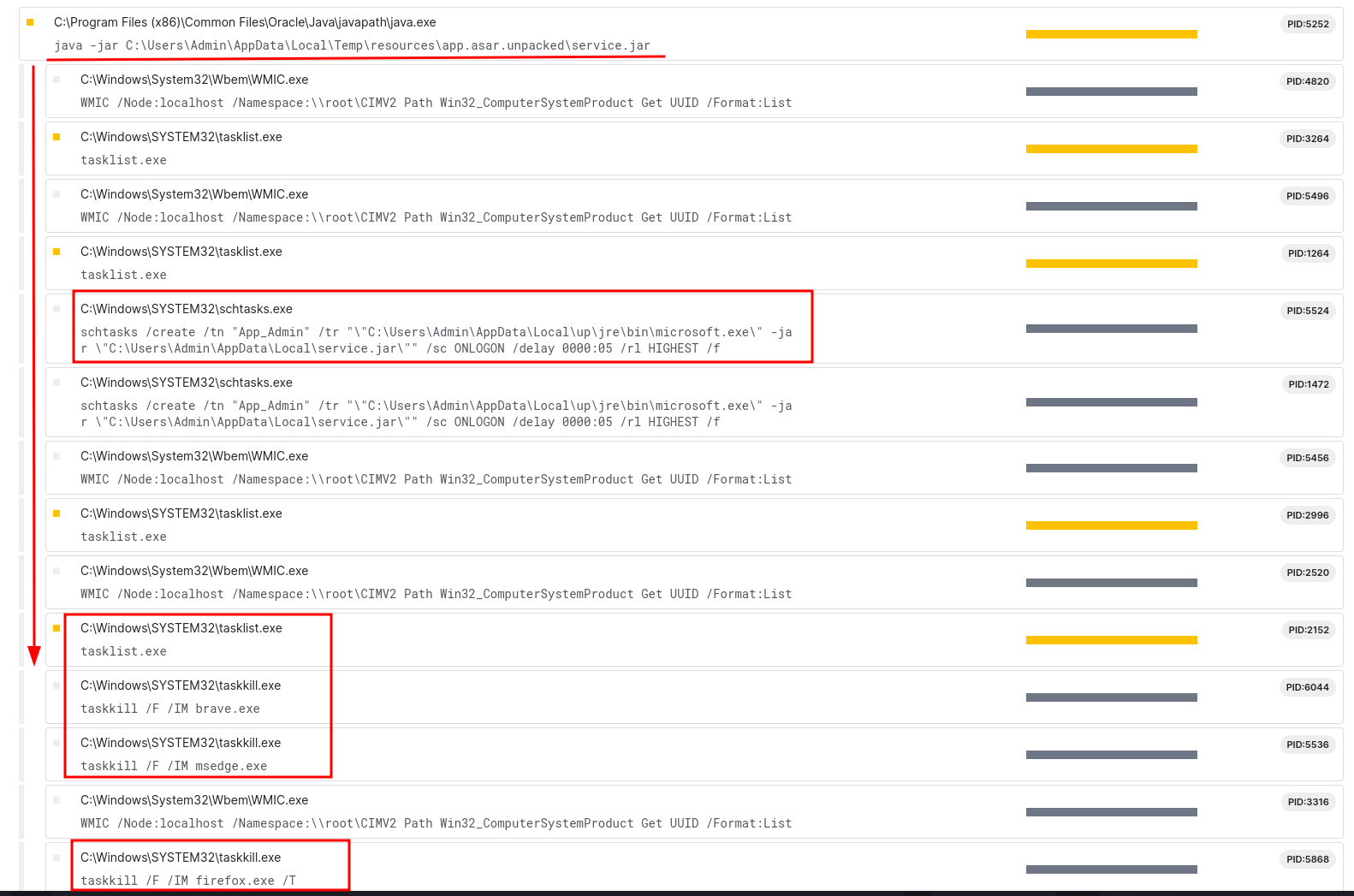

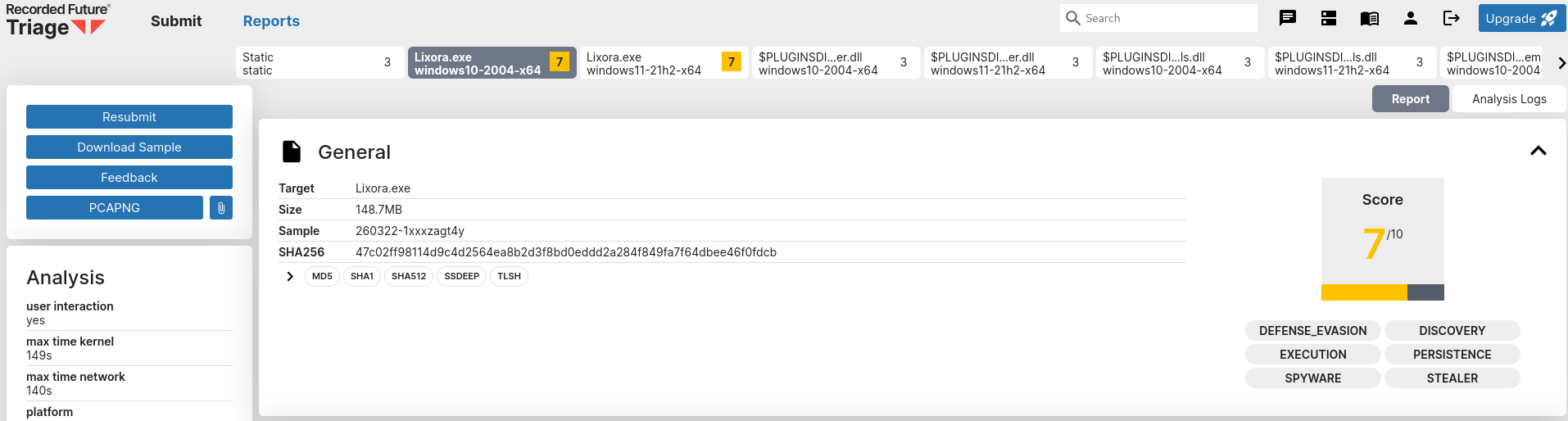

### 5. 动态分析(Tria.ge)

此阶段提供了完整的可见性。

初始文件在引爆后观察到的活动:

这证实了有效载荷并未嵌入着陆页面,而是从外部文件托管服务中检索。

### 5. 动态分析(Tria.ge)

此阶段提供了完整的可见性。

初始文件在引爆后观察到的活动:

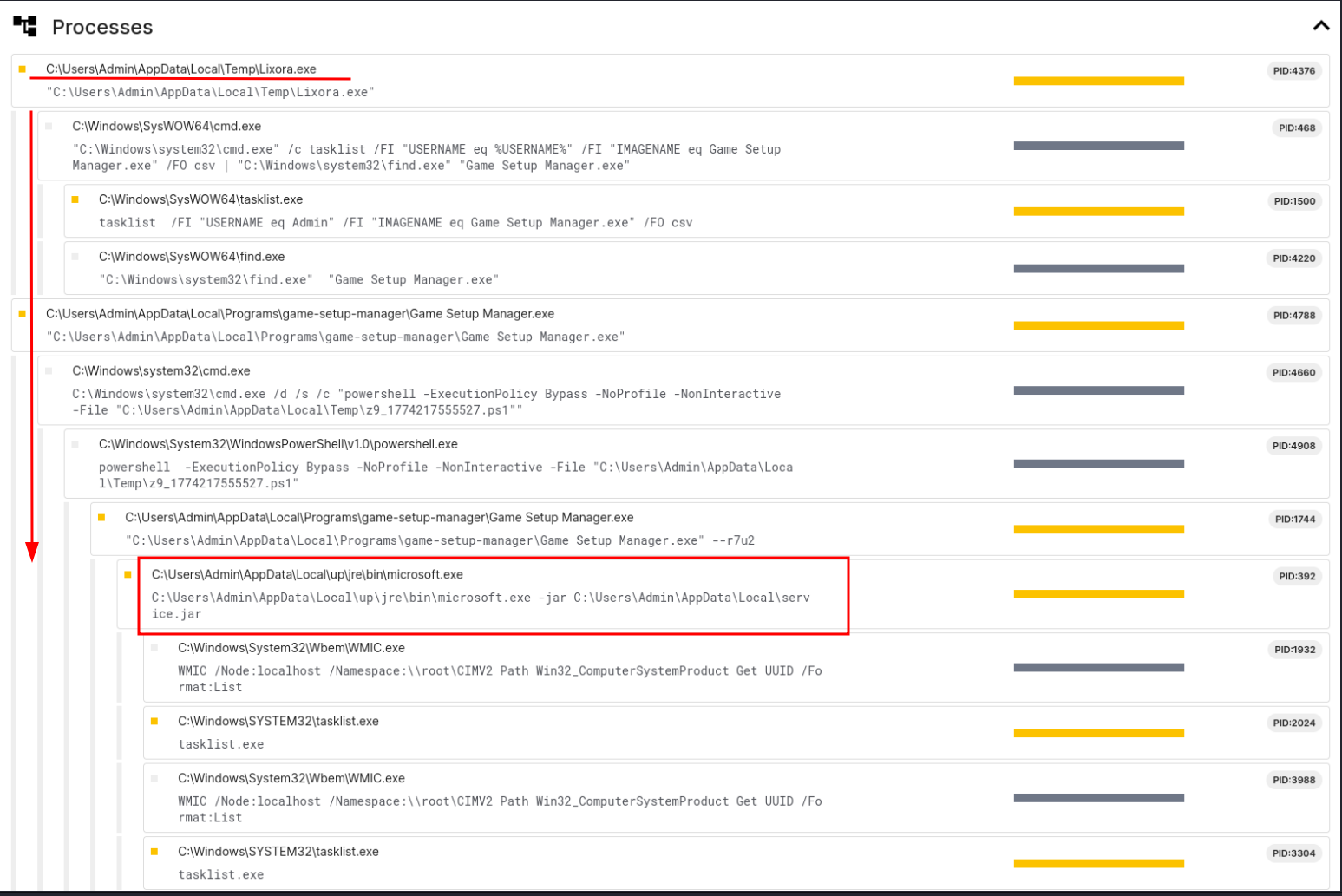

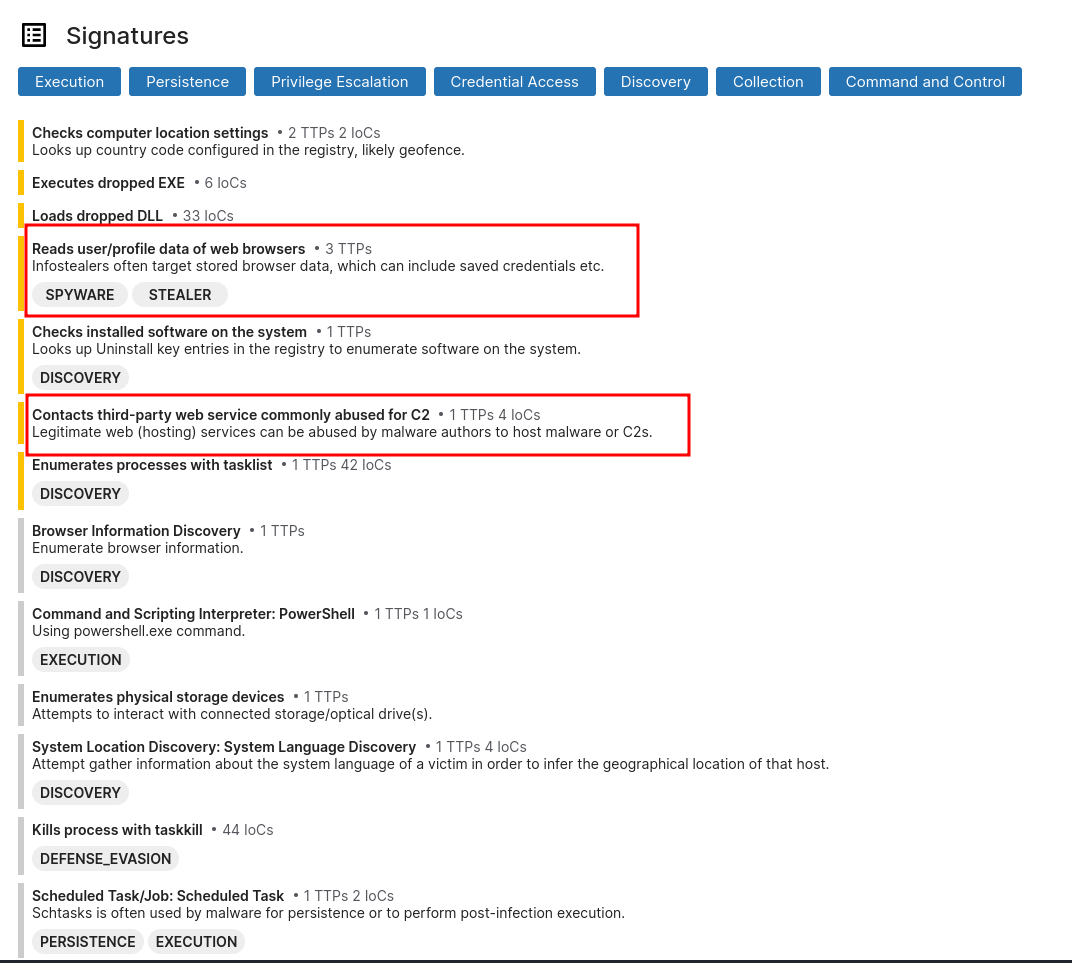

沙箱高亮显示了与有效载荷相关的多个特征:

- 访问浏览器用户/配置文件数据

- 与本地应用程序数据目录的交互

- 与外部基础设施的网络通信

沙箱高亮显示了与有效载荷相关的多个特征:

- 访问浏览器用户/配置文件数据

- 与本地应用程序数据目录的交互

- 与外部基础设施的网络通信

浏览器数据访问与凭证和会话窃取一致,这与 Discord 账户被入侵的情况相符。

此外,有效载荷还与外部基础设施通信,包括一个常被滥用于命令与控制(C2)活动的第三方网络服务。

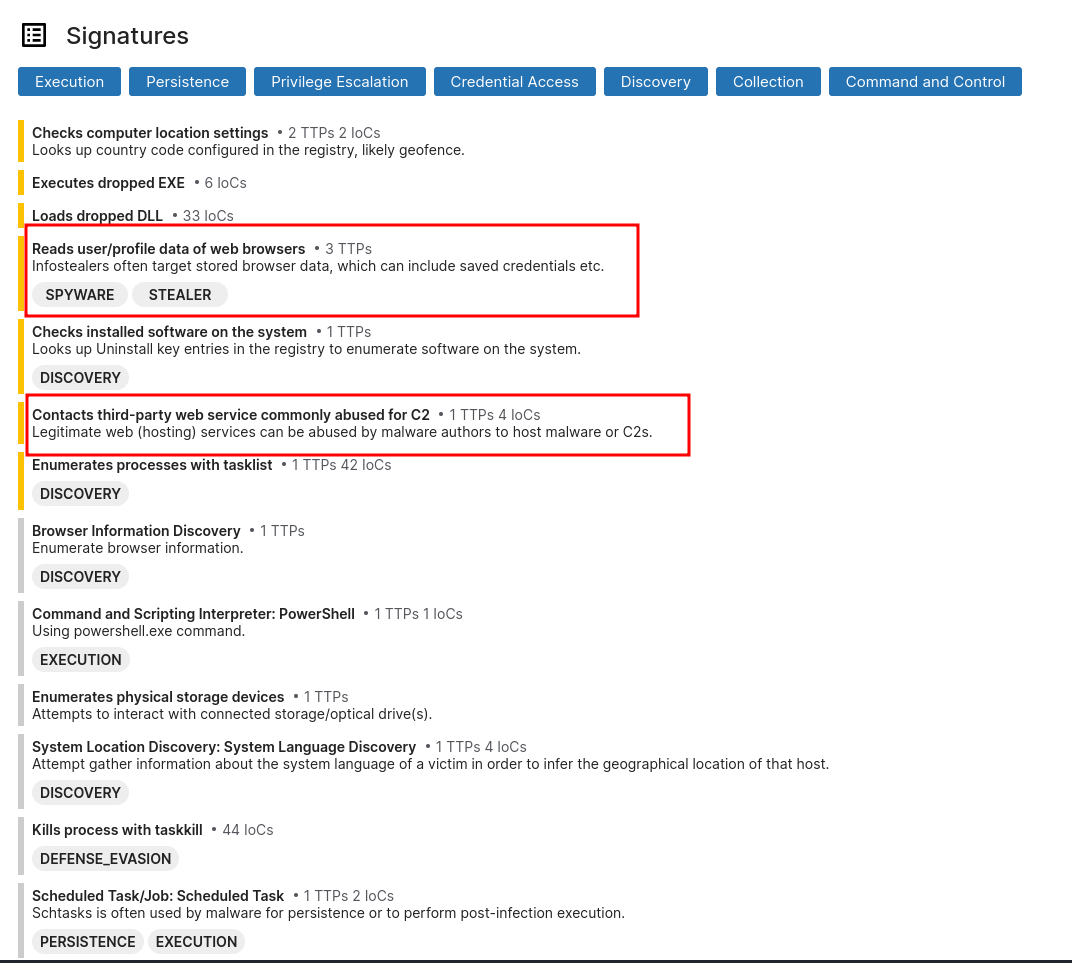

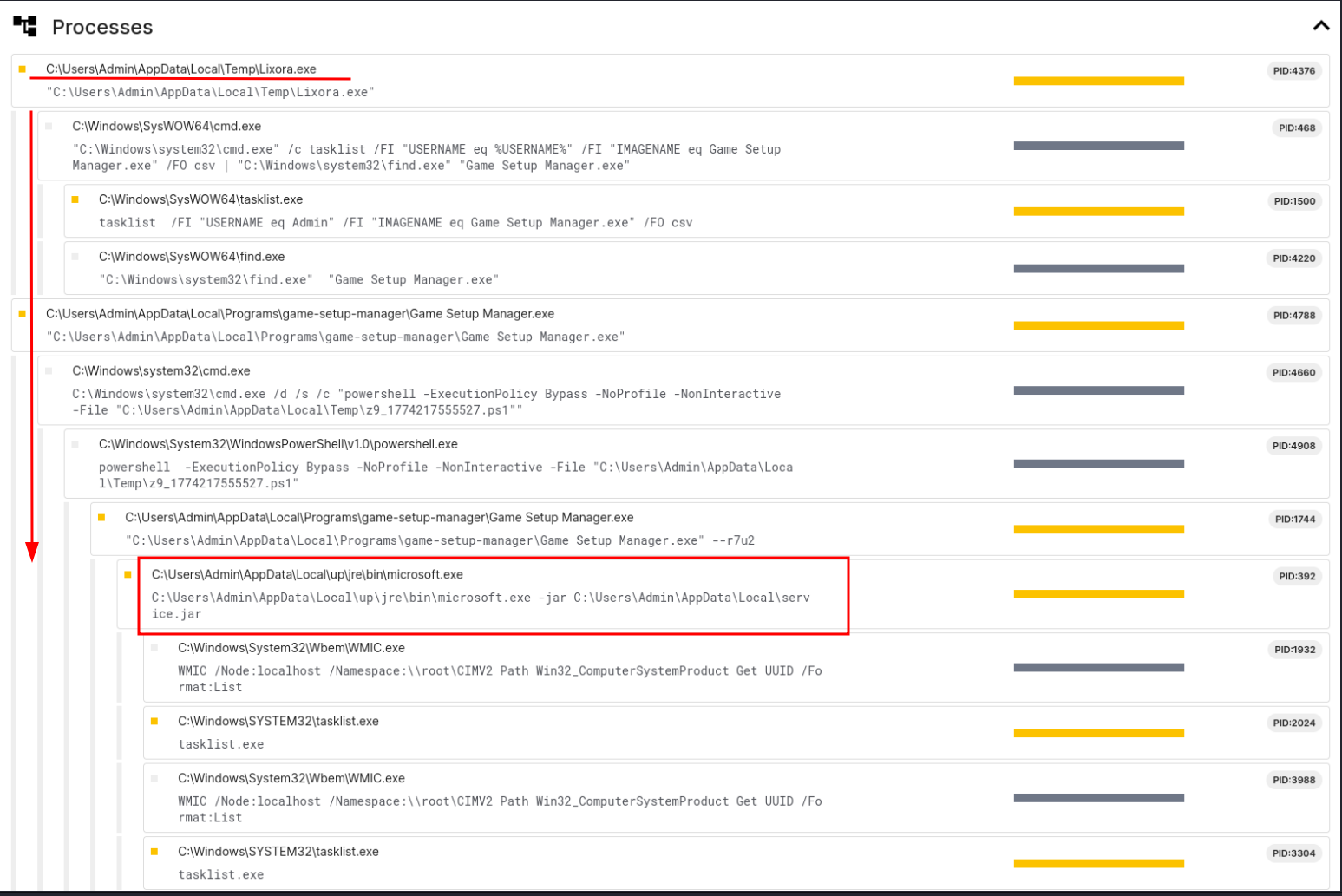

## 执行链

Lixora.exe(NSIS 安装程序)

- Game Setup Manager.exe(Electron 应用)

- PowerShell

- microsoft.exe -jar service.jar

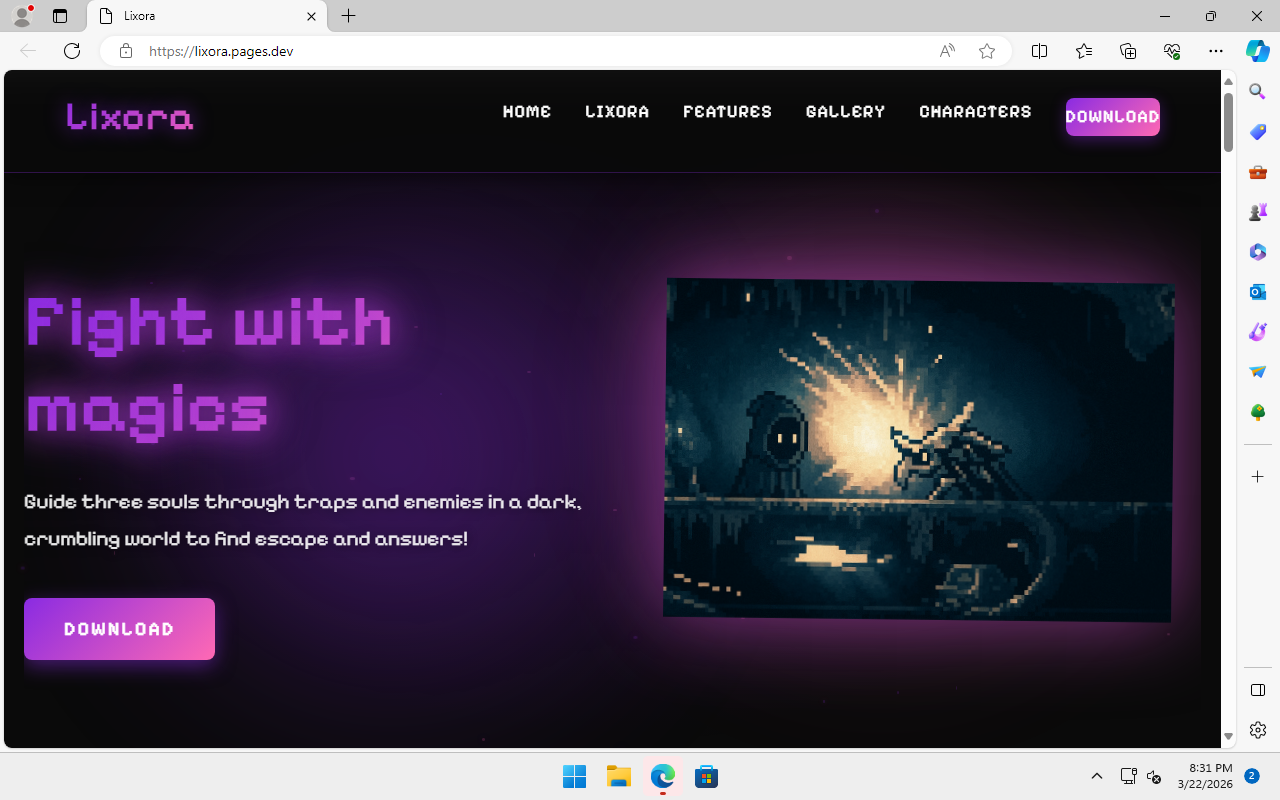

乍看之下,Lixora 似乎只是一个简单的游戏。实际上,它不过是一个包装在糟糕用户界面中的分阶段执行链。

除了单一的 JavaScript 图形外,这一点清楚地表明 Lixora 是一款平庸的游戏。

初始可执行文件充当包装器,解压并启动一个基于 Electron 的应用程序(“Game Setup Manager.exe”)。该组件随后调用 PowerShell 以执行一个 Java 有效载荷,使用一个名称方便的二进制文件:`microsoft.exe`。

你猜对了!它是一个重命名的 Java 运行时,用于执行 `service.jar`,即主有效载荷组件。

浏览器数据访问与凭证和会话窃取一致,这与 Discord 账户被入侵的情况相符。

此外,有效载荷还与外部基础设施通信,包括一个常被滥用于命令与控制(C2)活动的第三方网络服务。

## 执行链

Lixora.exe(NSIS 安装程序)

- Game Setup Manager.exe(Electron 应用)

- PowerShell

- microsoft.exe -jar service.jar

乍看之下,Lixora 似乎只是一个简单的游戏。实际上,它不过是一个包装在糟糕用户界面中的分阶段执行链。

除了单一的 JavaScript 图形外,这一点清楚地表明 Lixora 是一款平庸的游戏。

初始可执行文件充当包装器,解压并启动一个基于 Electron 的应用程序(“Game Setup Manager.exe”)。该组件随后调用 PowerShell 以执行一个 Java 有效载荷,使用一个名称方便的二进制文件:`microsoft.exe`。

你猜对了!它是一个重命名的 Java 运行时,用于执行 `service.jar`,即主有效载荷组件。

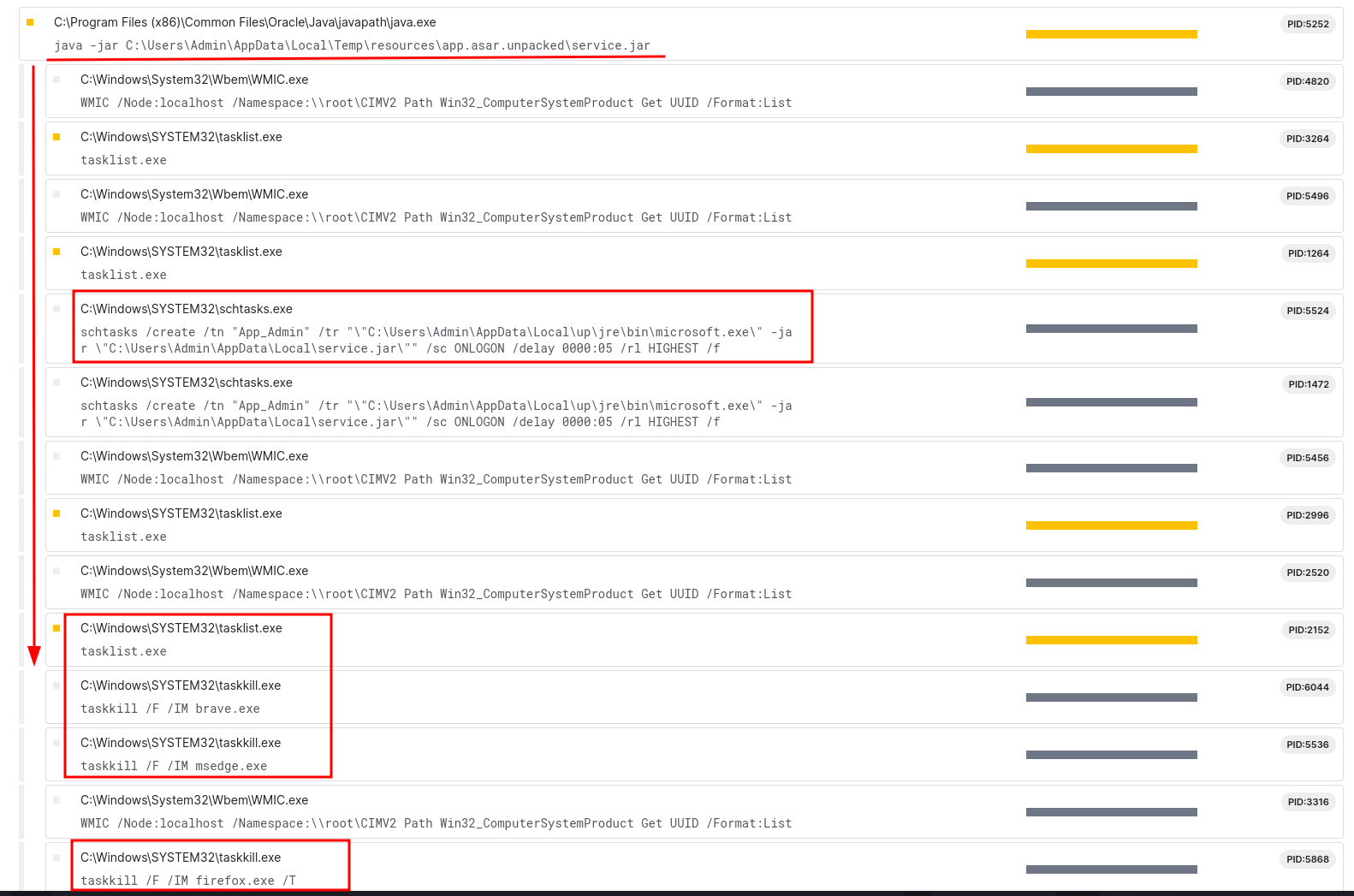

有效载荷在执行前终止正在运行的浏览器进程。这迫使用户重新打开会话,并允许恶意软件访问新的认证数据和会话令牌。

有效载荷在执行前终止正在运行的浏览器进程。这迫使用户重新打开会话,并允许恶意软件访问新的认证数据和会话令牌。

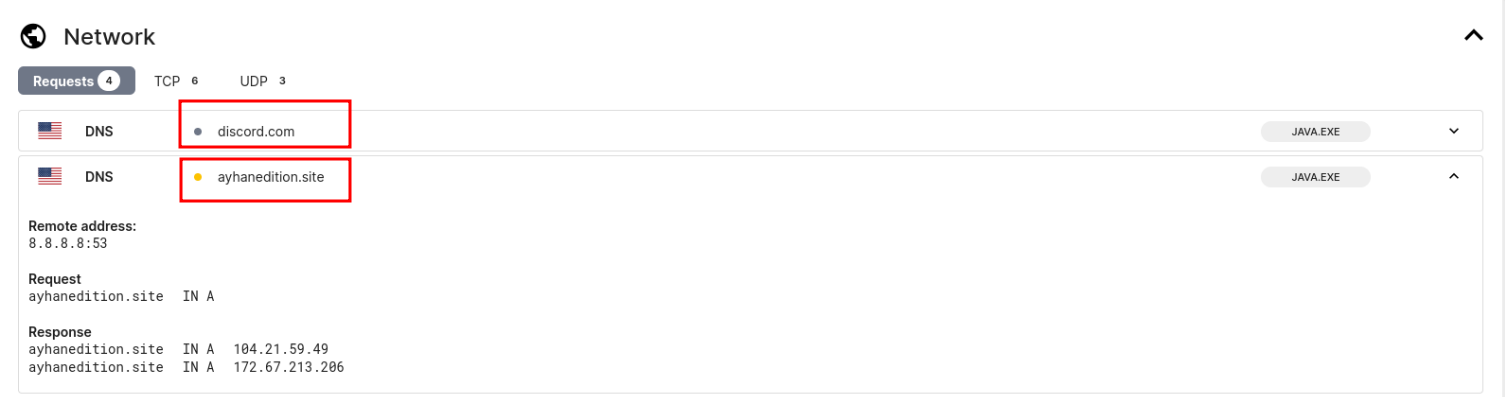

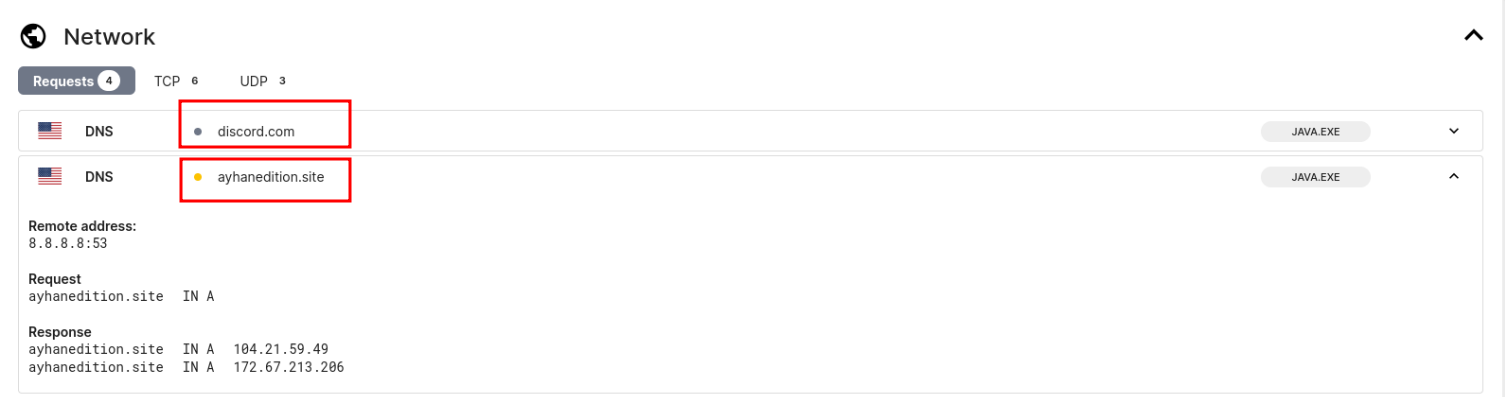

## 命令与控制(C2)

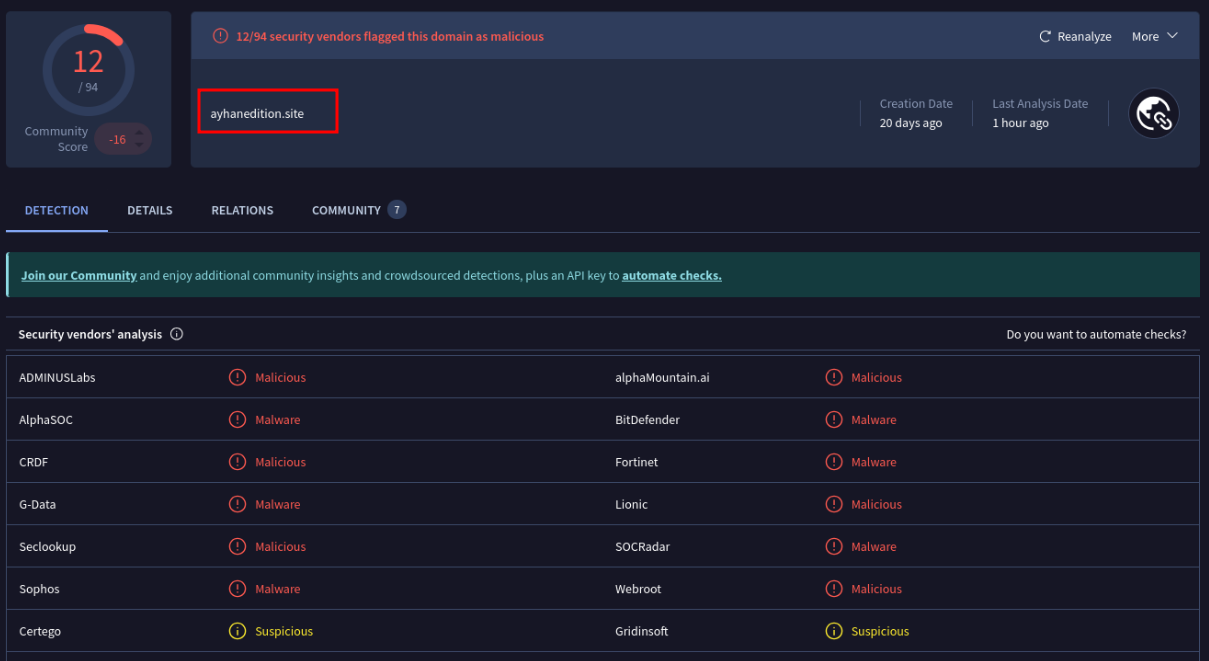

有效载荷与 Discord 基础设施以及外部域名 `ayhanedition.site` 通信,怀疑其作为命令与控制(C2)基础设施发挥作用。

## 命令与控制(C2)

有效载荷与 Discord 基础设施以及外部域名 `ayhanedition.site` 通信,怀疑其作为命令与控制(C2)基础设施发挥作用。

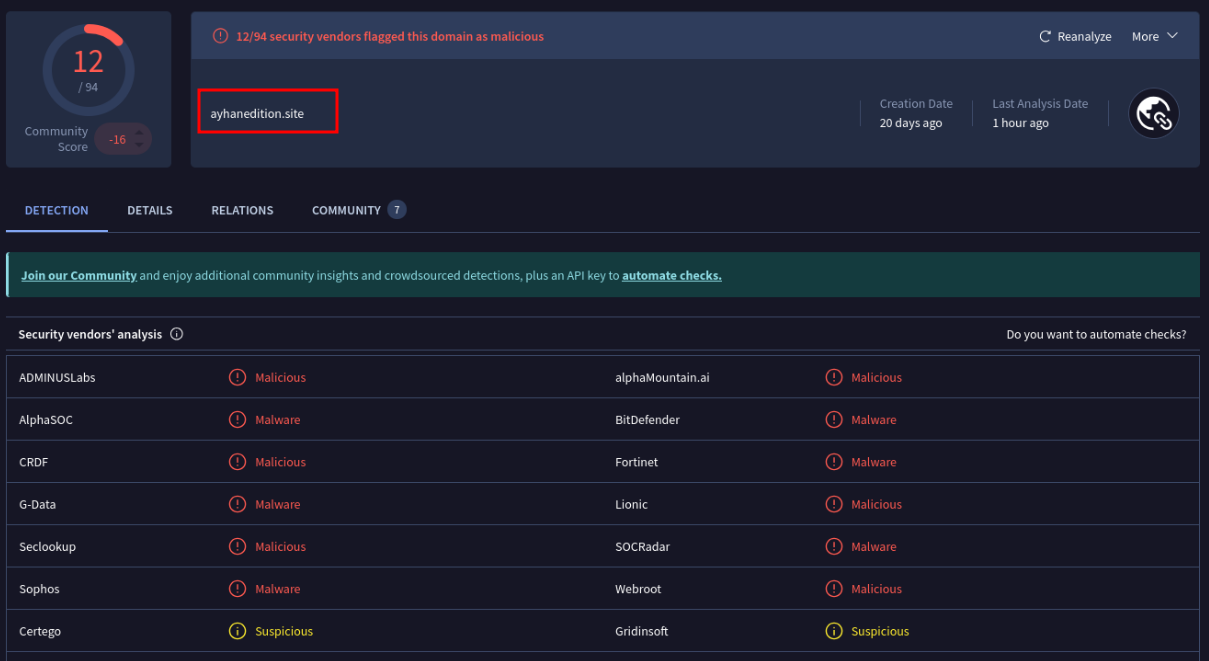

在 VirusTotal 上对 `ayhanedition.site` 的进一步分析显示其与先前观察到的恶意活动一致。

在 VirusTotal 上对 `ayhanedition.site` 的进一步分析显示其与先前观察到的恶意活动一致。

## 感染流程

```

flowchart TD

A[Discord Message] --> B[Lixora.exe]

B --> C[Game Setup Manager.exe]

C --> D[PowerShell]

D --> E[microsoft.exe]

E --> F[service.jar]

F --> G[C2 Communication]

G --> H[Attacker Control]

```

## 妥协指标(IOCs)

### 文件系统

- AppData\Local\up\jre\

- Game Setup Manager.exe

- service.jar

### 计划任务

- App_Admin

### 网络

- ayhanedition.site

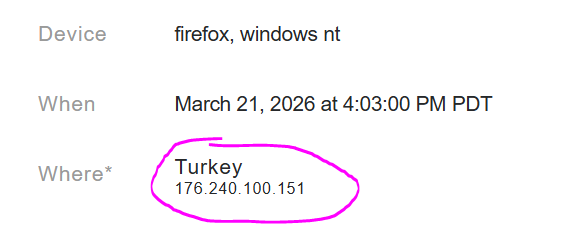

## 观察到的活动与操作者行为

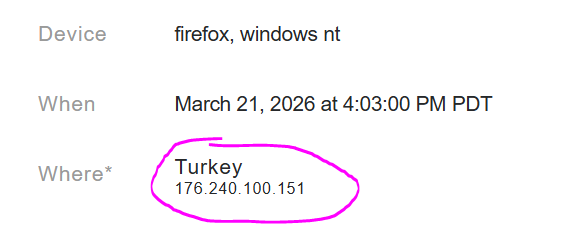

收集到的证据表明,该活动不仅限于自动化的凭证窃取,还包括操作者的主动参与。

在 Discord 账户被入侵后不久,观察到尝试访问受害者的电子邮件账户:

## 感染流程

```

flowchart TD

A[Discord Message] --> B[Lixora.exe]

B --> C[Game Setup Manager.exe]

C --> D[PowerShell]

D --> E[microsoft.exe]

E --> F[service.jar]

F --> G[C2 Communication]

G --> H[Attacker Control]

```

## 妥协指标(IOCs)

### 文件系统

- AppData\Local\up\jre\

- Game Setup Manager.exe

- service.jar

### 计划任务

- App_Admin

### 网络

- ayhanedition.site

## 观察到的活动与操作者行为

收集到的证据表明,该活动不仅限于自动化的凭证窃取,还包括操作者的主动参与。

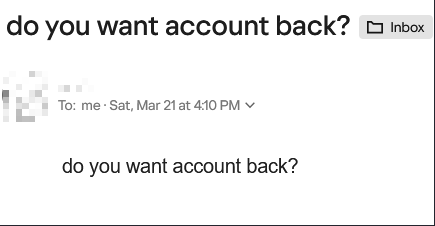

在 Discord 账户被入侵后不久,观察到尝试访问受害者的电子邮件账户:

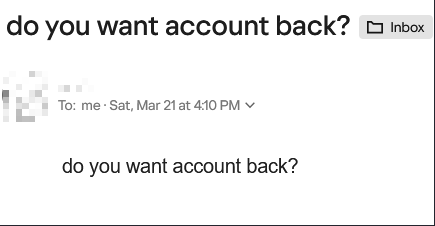

此外,受害者被联系并被要求支付费用以换取其被入侵账户的返还:

此外,受害者被联系并被要求支付费用以换取其被入侵账户的返还:

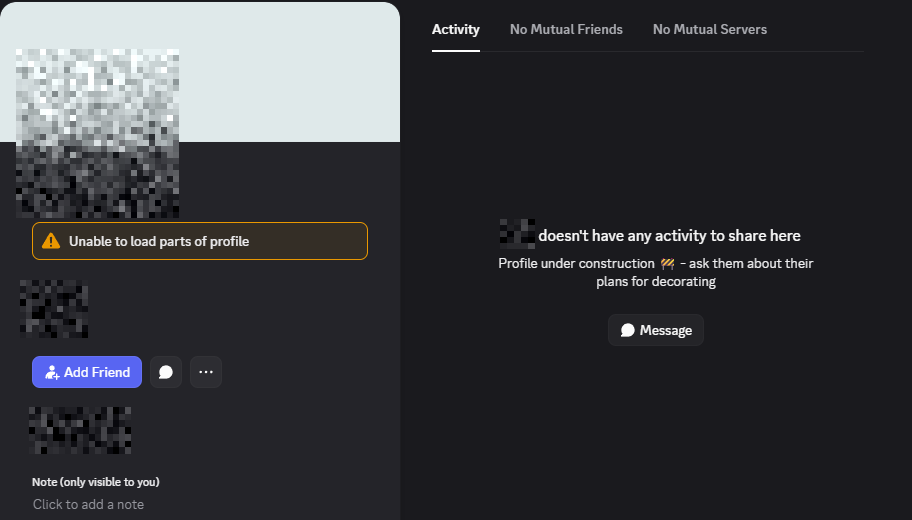

被入侵账户的朋友报告称,以意外或不符预期的方式回应初始诱饵消息后遭到屏蔽。

这强烈表明有人为干预。

原始诱饵消息在发送后被从对话中删除。也许是为了减少可见性、避免怀疑并延长活动的有效性。

随后观察到,被入侵账户无论以何种方式回应初始诱饵消息,都会被移除或屏蔽好友。

这进一步表明试图降低可见性或在受限账户上下文中操作。

被入侵账户的朋友报告称,以意外或不符预期的方式回应初始诱饵消息后遭到屏蔽。

这强烈表明有人为干预。

原始诱饵消息在发送后被从对话中删除。也许是为了减少可见性、避免怀疑并延长活动的有效性。

随后观察到,被入侵账户无论以何种方式回应初始诱饵消息,都会被移除或屏蔽好友。

这进一步表明试图降低可见性或在受限账户上下文中操作。

两个观察案例显示了不同的结果,尽管两名用户都启用了双重验证(2FA):在一种情况下,攻击者仅限于会话访问,无法重置 2FA,表明他们仅获得了有效的会话令牌;在另一种情况下,攻击者能够完全接管账户并重置 2FA,表明可能额外获取了浏览器存储的凭证数据。

两个观察案例显示了不同的结果,尽管两名用户都启用了双重验证(2FA):在一种情况下,攻击者仅限于会话访问,无法重置 2FA,表明他们仅获得了有效的会话令牌;在另一种情况下,攻击者能够完全接管账户并重置 2FA,表明可能额外获取了浏览器存储的凭证数据。

对通过 Discord 分发的恶意软件活动进行分析,涉及分阶段执行、凭证窃取、人为操作账户滥用,以及一款名为 Lixora 的劣质游戏。

## 概述

本文档记录了对以游戏“Lixora – Adventures of a Dark Wizard”为伪装的 Discord 分发恶意软件活动的分析。

## 初始发现

调查始于一位朋友在 Discord 上收到一条消息:

对通过 Discord 分发的恶意软件活动进行分析,涉及分阶段执行、凭证窃取、人为操作账户滥用,以及一款名为 Lixora 的劣质游戏。

## 概述

本文档记录了对以游戏“Lixora – Adventures of a Dark Wizard”为伪装的 Discord 分发恶意软件活动的分析。

## 初始发现

调查始于一位朋友在 Discord 上收到一条消息:

该账户随后被确认为已遭入侵。

## 调查流程

### 1. VirusTotal

初始检测结果为 1/95 厂商识别,因此这很可能是一个新样本或经过修改的样本:

该账户随后被确认为已遭入侵。

## 调查流程

### 1. VirusTotal

初始检测结果为 1/95 厂商识别,因此这很可能是一个新样本或经过修改的样本:

### 2. 基础设施跳转

VirusTotal 显示一个相关的可执行文件(引导程序)已与所服务的基础设施通信:

### 2. 基础设施跳转

VirusTotal 显示一个相关的可执行文件(引导程序)已与所服务的基础设施通信:

进一步检查该可执行文件发现其与多个域名通信,包括 Discord,以及指向似乎为有效载荷交付端点的引用:

进一步检查该可执行文件发现其与多个域名通信,包括 Discord,以及指向似乎为有效载荷交付端点的引用:

所指向的 IP 地址本身也与多个通信文件相关联,这强化了共享基础设施的可能性:

所指向的 IP 地址本身也与多个通信文件相关联,这强化了共享基础设施的可能性:

这些关系表明存在多阶段交付机制,其中可执行文件会检索额外有效载荷并与外部基础设施通信。

### 3. 混合分析

这些关系表明存在多阶段交付机制,其中可执行文件会检索额外有效载荷并与外部基础设施通信。

### 3. 混合分析

尽管未执行有效载荷,但沙箱能够渲染用于交付恶意软件的着陆页面:

尽管未执行有效载荷,但沙箱能够渲染用于交付恶意软件的着陆页面:

这种行为表明有效载荷交付受到用户交互的控制。

在此阶段,确认了功能性交付页面的存在,但需要采用其他方法来获取有效载荷。

### 4. 有效载荷检索

为了更好地了解有效载荷的交付方式,使用 curl 命令检查了下载 URL。这表明下载链接解析为 Dropbox 上托管的直接文件:

这种行为表明有效载荷交付受到用户交互的控制。

在此阶段,确认了功能性交付页面的存在,但需要采用其他方法来获取有效载荷。

### 4. 有效载荷检索

为了更好地了解有效载荷的交付方式,使用 curl 命令检查了下载 URL。这表明下载链接解析为 Dropbox 上托管的直接文件:

这证实了有效载荷并未嵌入着陆页面,而是从外部文件托管服务中检索。

### 5. 动态分析(Tria.ge)

此阶段提供了完整的可见性。

初始文件在引爆后观察到的活动:

这证实了有效载荷并未嵌入着陆页面,而是从外部文件托管服务中检索。

### 5. 动态分析(Tria.ge)

此阶段提供了完整的可见性。

初始文件在引爆后观察到的活动:

沙箱高亮显示了与有效载荷相关的多个特征:

- 访问浏览器用户/配置文件数据

- 与本地应用程序数据目录的交互

- 与外部基础设施的网络通信

沙箱高亮显示了与有效载荷相关的多个特征:

- 访问浏览器用户/配置文件数据

- 与本地应用程序数据目录的交互

- 与外部基础设施的网络通信

浏览器数据访问与凭证和会话窃取一致,这与 Discord 账户被入侵的情况相符。

此外,有效载荷还与外部基础设施通信,包括一个常被滥用于命令与控制(C2)活动的第三方网络服务。

## 执行链

Lixora.exe(NSIS 安装程序)

- Game Setup Manager.exe(Electron 应用)

- PowerShell

- microsoft.exe -jar service.jar

乍看之下,Lixora 似乎只是一个简单的游戏。实际上,它不过是一个包装在糟糕用户界面中的分阶段执行链。

除了单一的 JavaScript 图形外,这一点清楚地表明 Lixora 是一款平庸的游戏。

初始可执行文件充当包装器,解压并启动一个基于 Electron 的应用程序(“Game Setup Manager.exe”)。该组件随后调用 PowerShell 以执行一个 Java 有效载荷,使用一个名称方便的二进制文件:`microsoft.exe`。

你猜对了!它是一个重命名的 Java 运行时,用于执行 `service.jar`,即主有效载荷组件。

浏览器数据访问与凭证和会话窃取一致,这与 Discord 账户被入侵的情况相符。

此外,有效载荷还与外部基础设施通信,包括一个常被滥用于命令与控制(C2)活动的第三方网络服务。

## 执行链

Lixora.exe(NSIS 安装程序)

- Game Setup Manager.exe(Electron 应用)

- PowerShell

- microsoft.exe -jar service.jar

乍看之下,Lixora 似乎只是一个简单的游戏。实际上,它不过是一个包装在糟糕用户界面中的分阶段执行链。

除了单一的 JavaScript 图形外,这一点清楚地表明 Lixora 是一款平庸的游戏。

初始可执行文件充当包装器,解压并启动一个基于 Electron 的应用程序(“Game Setup Manager.exe”)。该组件随后调用 PowerShell 以执行一个 Java 有效载荷,使用一个名称方便的二进制文件:`microsoft.exe`。

你猜对了!它是一个重命名的 Java 运行时,用于执行 `service.jar`,即主有效载荷组件。

有效载荷在执行前终止正在运行的浏览器进程。这迫使用户重新打开会话,并允许恶意软件访问新的认证数据和会话令牌。

有效载荷在执行前终止正在运行的浏览器进程。这迫使用户重新打开会话,并允许恶意软件访问新的认证数据和会话令牌。

## 命令与控制(C2)

有效载荷与 Discord 基础设施以及外部域名 `ayhanedition.site` 通信,怀疑其作为命令与控制(C2)基础设施发挥作用。

## 命令与控制(C2)

有效载荷与 Discord 基础设施以及外部域名 `ayhanedition.site` 通信,怀疑其作为命令与控制(C2)基础设施发挥作用。

在 VirusTotal 上对 `ayhanedition.site` 的进一步分析显示其与先前观察到的恶意活动一致。

在 VirusTotal 上对 `ayhanedition.site` 的进一步分析显示其与先前观察到的恶意活动一致。

## 感染流程

```

flowchart TD

A[Discord Message] --> B[Lixora.exe]

B --> C[Game Setup Manager.exe]

C --> D[PowerShell]

D --> E[microsoft.exe]

E --> F[service.jar]

F --> G[C2 Communication]

G --> H[Attacker Control]

```

## 妥协指标(IOCs)

### 文件系统

- AppData\Local\up\jre\

- Game Setup Manager.exe

- service.jar

### 计划任务

- App_Admin

### 网络

- ayhanedition.site

## 观察到的活动与操作者行为

收集到的证据表明,该活动不仅限于自动化的凭证窃取,还包括操作者的主动参与。

在 Discord 账户被入侵后不久,观察到尝试访问受害者的电子邮件账户:

## 感染流程

```

flowchart TD

A[Discord Message] --> B[Lixora.exe]

B --> C[Game Setup Manager.exe]

C --> D[PowerShell]

D --> E[microsoft.exe]

E --> F[service.jar]

F --> G[C2 Communication]

G --> H[Attacker Control]

```

## 妥协指标(IOCs)

### 文件系统

- AppData\Local\up\jre\

- Game Setup Manager.exe

- service.jar

### 计划任务

- App_Admin

### 网络

- ayhanedition.site

## 观察到的活动与操作者行为

收集到的证据表明,该活动不仅限于自动化的凭证窃取,还包括操作者的主动参与。

在 Discord 账户被入侵后不久,观察到尝试访问受害者的电子邮件账户:

此外,受害者被联系并被要求支付费用以换取其被入侵账户的返还:

此外,受害者被联系并被要求支付费用以换取其被入侵账户的返还:

被入侵账户的朋友报告称,以意外或不符预期的方式回应初始诱饵消息后遭到屏蔽。

这强烈表明有人为干预。

原始诱饵消息在发送后被从对话中删除。也许是为了减少可见性、避免怀疑并延长活动的有效性。

随后观察到,被入侵账户无论以何种方式回应初始诱饵消息,都会被移除或屏蔽好友。

这进一步表明试图降低可见性或在受限账户上下文中操作。

被入侵账户的朋友报告称,以意外或不符预期的方式回应初始诱饵消息后遭到屏蔽。

这强烈表明有人为干预。

原始诱饵消息在发送后被从对话中删除。也许是为了减少可见性、避免怀疑并延长活动的有效性。

随后观察到,被入侵账户无论以何种方式回应初始诱饵消息,都会被移除或屏蔽好友。

这进一步表明试图降低可见性或在受限账户上下文中操作。

两个观察案例显示了不同的结果,尽管两名用户都启用了双重验证(2FA):在一种情况下,攻击者仅限于会话访问,无法重置 2FA,表明他们仅获得了有效的会话令牌;在另一种情况下,攻击者能够完全接管账户并重置 2FA,表明可能额外获取了浏览器存储的凭证数据。

两个观察案例显示了不同的结果,尽管两名用户都启用了双重验证(2FA):在一种情况下,攻击者仅限于会话访问,无法重置 2FA,表明他们仅获得了有效的会话令牌;在另一种情况下,攻击者能够完全接管账户并重置 2FA,表明可能额外获取了浏览器存储的凭证数据。标签:AI合规, APT 战术, DAST, Discord 恶意软件, DNS 解析, IP 关联, JS文件枚举, Lixora, Object Callbacks, Payload 交付, StruQ, VirusTotal 分析, 云资产清单, 人类操作账户滥用, 后渗透, 域名通信, 基础设施探测, 多阶段交付, 威胁情报, 开发者工具, 恶意软件分析, 混合分析, 游戏伪装, 网络安全审计, 网络钓鱼, 逆向工程, 阶段化执行