David-s9/Threat-Hunting-with-Splunk

GitHub: David-s9/Threat-Hunting-with-Splunk

一份使用 Splunk 进行威胁狩猎的实战教程,从环境基线认知到 Sysmon 日志分析,指导安全人员系统性地发现网络中的可疑活动。

Stars: 0 | Forks: 0

# 使用 Splunk 进行威胁狩猎

在开始针对你网络中的威胁进行狩猎之前,你必须首先了解操作环境。你可以按照我在 Splunk 中使用的类似流程,参考这份实验记录来进行!

- 了解你的操作环境:

- 此过程的第一步是打开 Splunk,并在 Search & Reporting 应用程序中输入以下 SPL,以查看我当前的数据 sourcetypes,并按总数 (totalCount) 进行排序。

- `

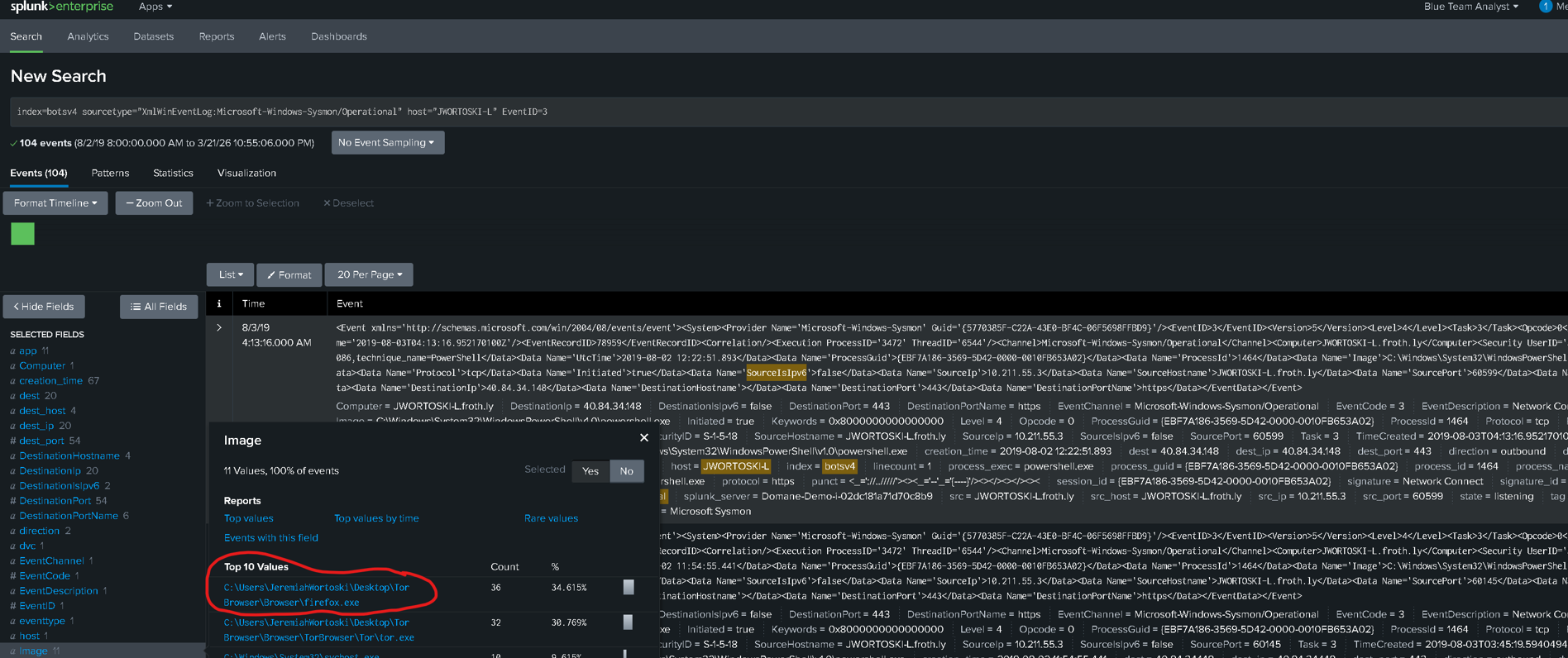

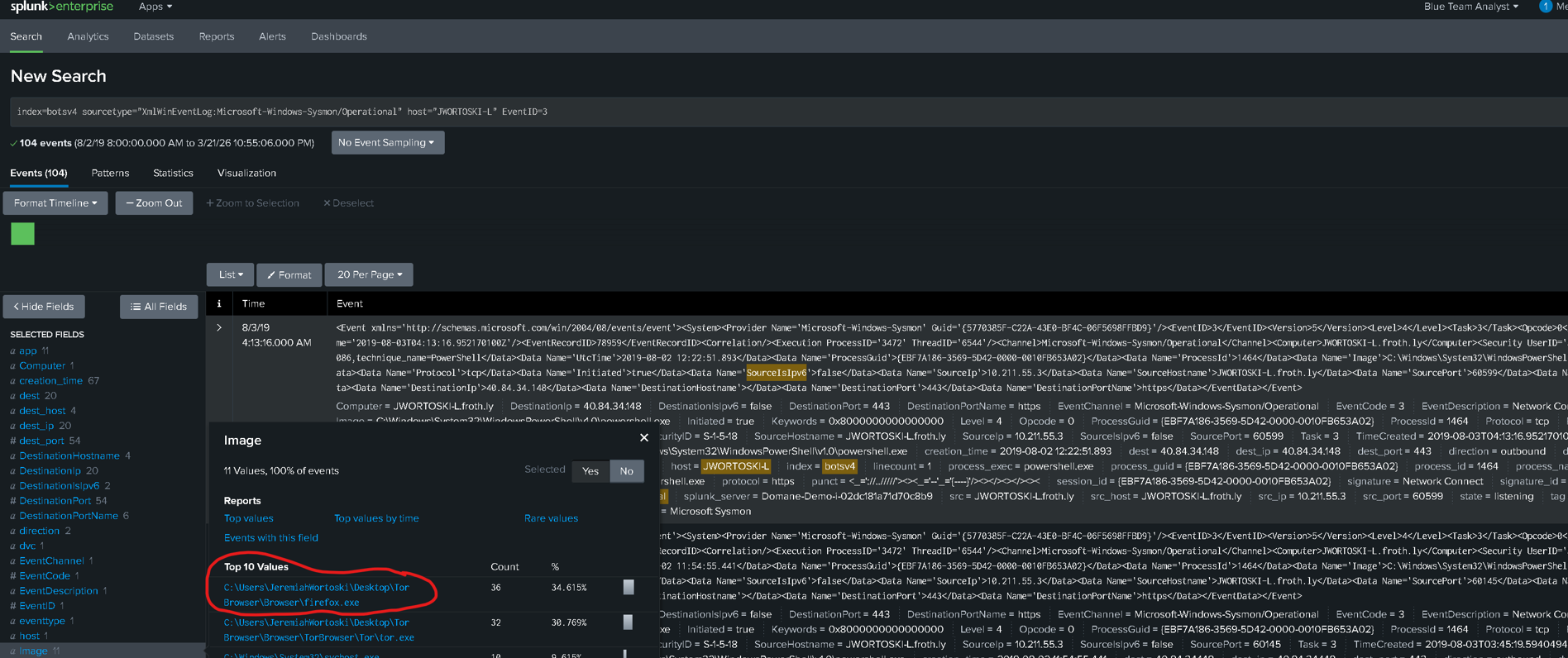

既然我对我的环境有了相当不错的了解,那就开始威胁狩猎吧! - 我将通过查看一些 Windows System Monitor logs (Windows Sysmon) 来开始我的搜索。这是开始寻找威胁的好地方,因为它包含有关系统活动、网络连接和文件系统更改的日志。这是发现潜在威胁的绝佳场所!为此,我输入了下面的 SPL 语法。 - ` - 排名靠前的一个值表明该用户一直在使用 Tor 浏览器。Tor 浏览器在企业网络上是被特别

- 排名靠前的一个值表明该用户一直在使用 Tor 浏览器。Tor 浏览器在企业网络上是被特别

既然我对我的环境有了相当不错的了解,那就开始威胁狩猎吧! - 我将通过查看一些 Windows System Monitor logs (Windows Sysmon) 来开始我的搜索。这是开始寻找威胁的好地方,因为它包含有关系统活动、网络连接和文件系统更改的日志。这是发现潜在威胁的绝佳场所!为此,我输入了下面的 SPL 语法。 - `

- 排名靠前的一个值表明该用户一直在使用 Tor 浏览器。Tor 浏览器在企业网络上是被特别

- 排名靠前的一个值表明该用户一直在使用 Tor 浏览器。Tor 浏览器在企业网络上是被特别标签:AWS, Cloudflare, DPI, MITRE ATT&CK, SPL 查询, Sysmon, Threat Hunting, Windows 事件日志, 代码示例, 安全实验室, 安全运营, 异常检测, 扫描框架, 插件系统, 数字取证, 数据分析, 漏洞利用检测, 环境感知, 网络安全, 网络安全审计, 自动化脚本, 隐私保护