dwictor0/PoC-CVE-2025-25200

GitHub: dwictor0/PoC-CVE-2025-25200

针对 Koa 框架的正则表达式拒绝服务漏洞概念验证,演示如何通过回溯机制导致 CPU 资源耗尽。

Stars: 0 | Forks: 0

# CVE-2025-25200

### 背景

- 漏洞:CVE-2025-25200

- 类型:正则表达式拒绝服务

- 组件:Kao >= 2.0.0, < 2.15.4 , >= 3.0.0-alpha.0, < 3.0.0-alpha.3 , >= 1.0.0, < 1.7.1, < 0.21.2

- 描述:

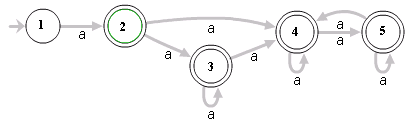

该漏洞表现为二次时间复杂度 O(n2),或在更严重的情况下呈指数级 O(2n),这意味着处理输入所需的时间随其大小而增长(回溯)。问题的根源在于名为回溯的正则表达式引擎机制。当输入(token)不匹配时,引擎会简单地回退到之前的位置,在那里它可以选择一条替代路径。

标签:CPU资源耗尽, CVE-2025-25200, DoS, EVTX分析, GNU通用公共许可证, Koa, MITM代理, NFA引擎, Node.js, ReDoS, WAF防护, Web安全, 事件循环阻塞, 后端安全, 回溯攻击, 应用层攻击, 拒绝服务, 正则优化, 正则表达式拒绝服务, 漏洞分析, 蓝队分析, 路径探测, 配置错误