ESKme/vectorfield-network-security-archlab

GitHub: ESKme/vectorfield-network-security-archlab

一份以方法论驱动、可追溯为核心的企业网络安全架构研究,演示如何从需求推导到 SOC 就绪的完整设计。

Stars: 1 | Forks: 0

# VECTORFIELD — 企业网络安全架构研究

架构研究 | 企业网络安全 | SOC就绪性

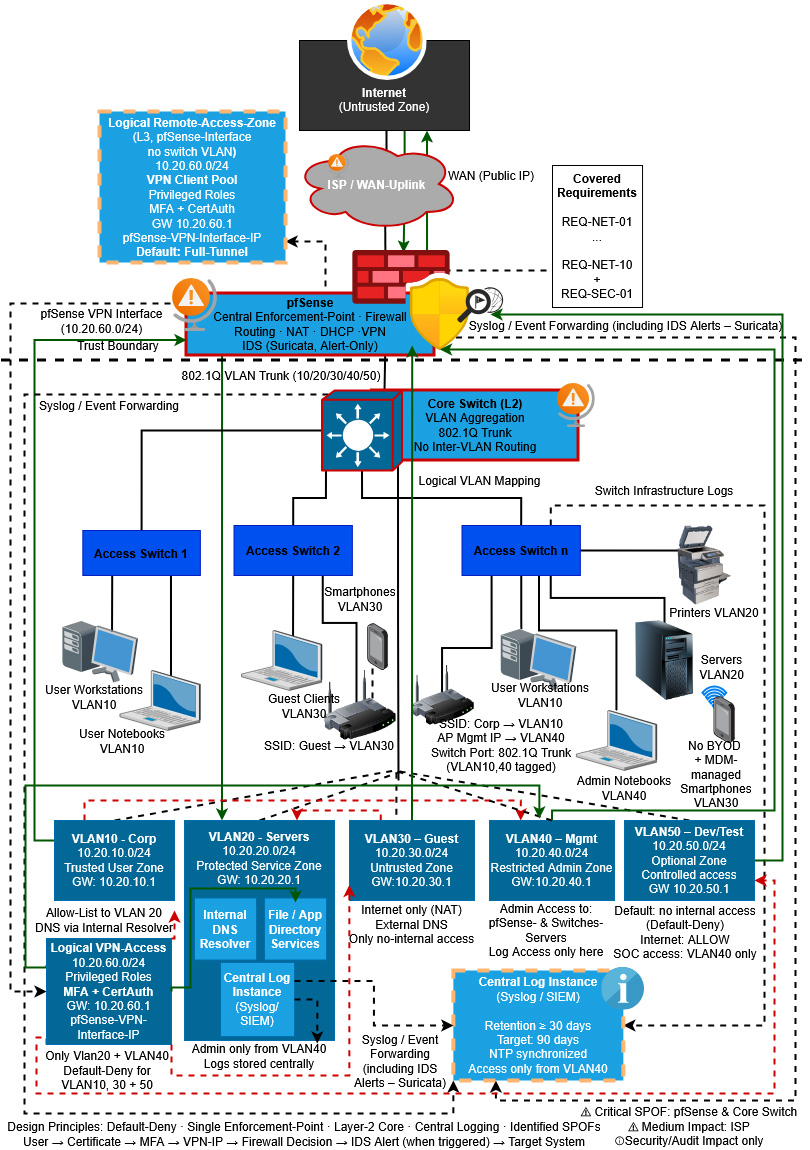

VECTORFIELD 是一个方法论驱动、可追溯性的企业网络安全架构研究,

展示了如何将利益相关者约束、审计压力和预算限制转化为可操作的安全架构。

## 快速导航

- 架构概览 → `docs/architecture-summary.md`

- 需求可追溯性 → `docs/requirements-traceability.md`

- SOC就绪性设计 → `docs/soc-readiness.md`

- 完整研究(PDF)→ `/pdfs/`

## 项目摘要

**VECTORFIELD** 是一个专注于虚构中型数字服务公司的科学网络安全架构研究。

该项目展示了如何将结构化的利益相关者访谈作为**单一事实来源(SSoT)**,驱动后续所有架构决策。

在此基础上,研究推导出可测试的需求、基于框架的设计方法、面向区域的网路架构、可扩展的 IP 模型、

日志与监控基础架构,以及 SOC 就绪性验证逻辑。

本仓库是该项目的 **GitHub 配套版本**,旨在作为结构化、适合展示且

便于协作的研究表示。

## 为何开展本研究

许多网络安全架构示例关注工具而非

方法论。本项目探索如何从利益相关者需求、审计发现、

运营约束和财务护栏中系统推导架构决策。

目标不是设计最复杂的架构,而是最

可追溯且在运营上可持续的架构。

## 核心问题

核心问题留空供后续填充。

## 关键特征

- 利益相关者驱动的需求工程

- 从访谈 → 需求 → 控制 → 验证的可追溯性

- 面向区域的默认拒绝架构

- 通过 pfSense 的集中式 enforcement

- 基于 VLAN 的分段

- 通过 VPN 的受控远程访问

- 设备绑定的证书认证 + MFA

- 集中式日志记录与基于 NTP 的事件关联

- 仅告警模式的 IDS 用于可见性而不造成内联中断

- 在 **≤ €125,000 CAPEX** 约束下的预算感知设计

- 无需假设 24/7 SOC 的结构化 SOC 就绪性

## 架构范围

标签:JSONLines, NIST CSF 2.0, pfSense, SOC准备, Streamlit, VLAN 隔离, 企业网络安全, 利益相关者访谈, 区域化网络, 单一真实源, 可追溯性, 合规, 安全控制, 安全架构, 审计压力, 网络架构, 访问控制, 身份基信任, 防御加固, 零信任, 预算约束, 默认拒绝