jasonstokes1/Technical-Incident-Report-The-Buyer---Incident-Response-Centre

GitHub: jasonstokes1/Technical-Incident-Report-The-Buyer---Incident-Response-Centre

一份基于真实事件对 Akira 勒索软件进行全链路响应与调查的复盘报告。

Stars: 0 | Forks: 0

# 🛡️ Akira 勒索软件事件响应调查

## 📌 概述

本调查分析了一起针对 Ashford Sterling Recruitment 的真实勒索软件攻击事件。攻击者未经授权访问系统,禁用了安全控制措施,在网络内横向移动,窃取敏感数据,并在关键系统上部署了 Akira 勒索软件。

## 🎯 展示的关键技能

- 威胁狩猎(KQL)

- 事件响应

- 日志关联

- MITRE ATT&CK 映射

- 端点与网络分析

## 🚨 执行摘要

2026 年 1 月 27 日,Ashford Sterling Recruitment 遭遇了归因于 **Akira** 威胁组的勒索软件攻击。

攻击者:

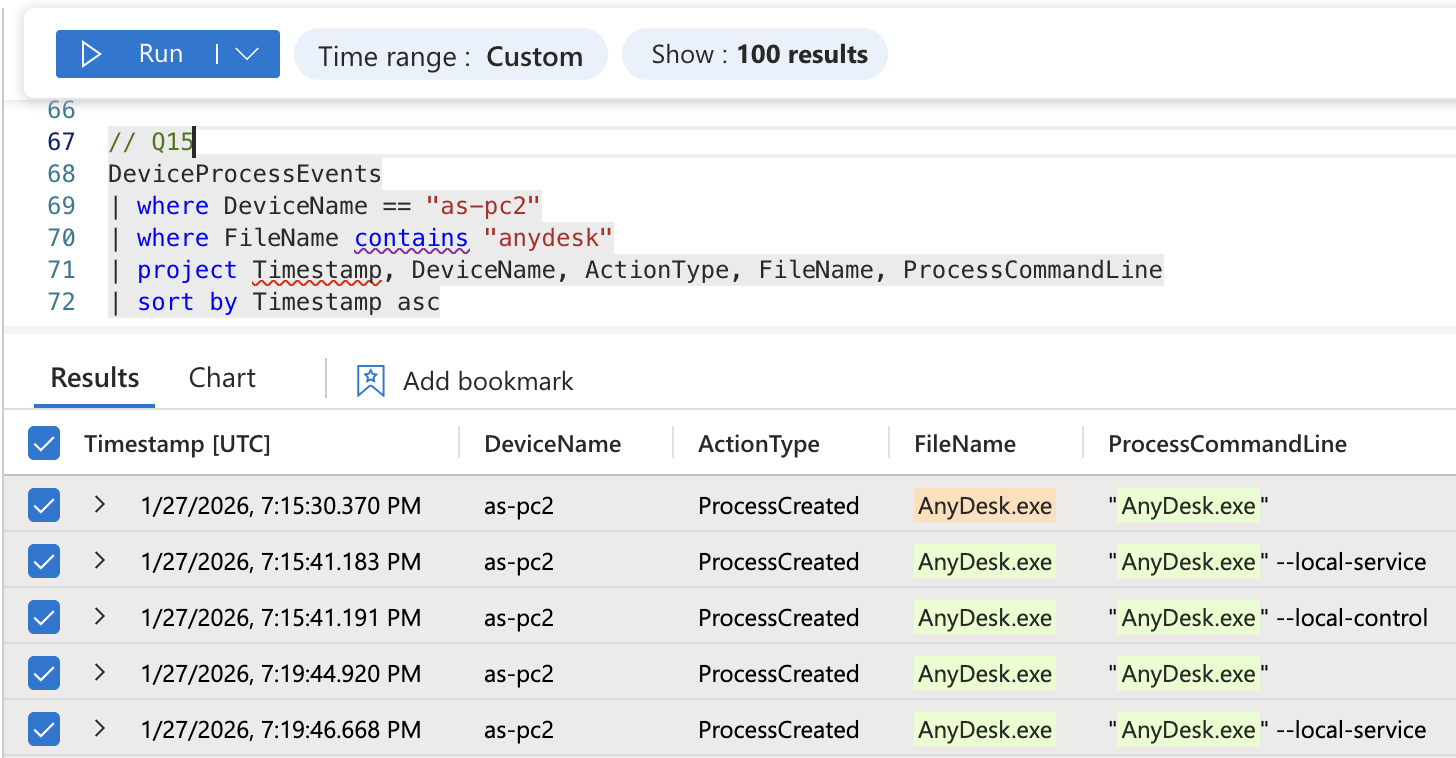

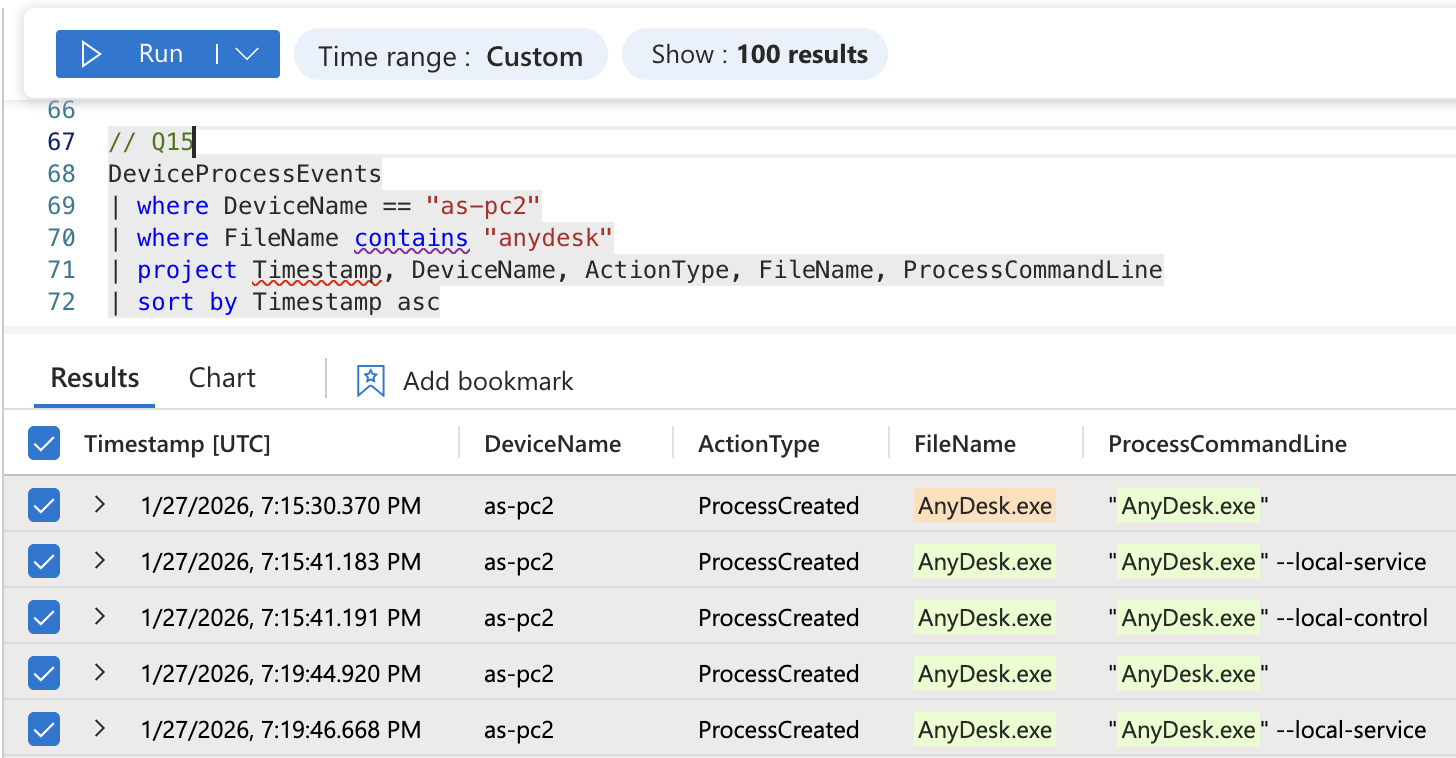

- 使用预安装的远程访问工具(AnyDesk)获得访问权限

- 禁用了 Microsoft Defender 保护

- 窃取了管理员凭据

- 横向移动到文件服务器

- 窃取了敏感数据

- 部署勒索软件并加密系统

攻击被限制在两台主机上,但导致对关键系统的完全控制。

## 初始访问

攻击者使用预安装的远程访问工具(AnyDesk)获得访问权限,该工具在受妥协的用户账户下执行。

* *

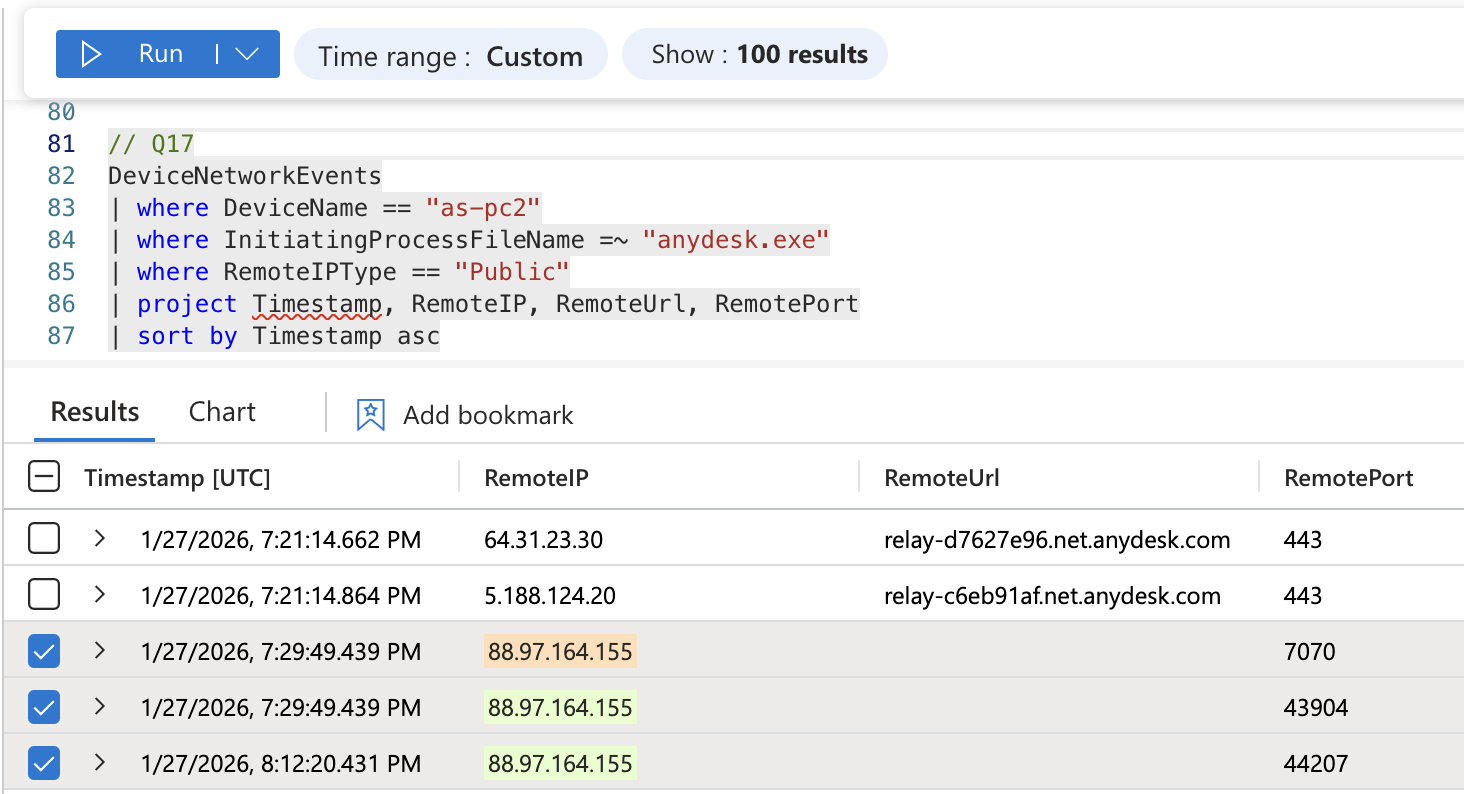

## 🌍 攻击者基础设施

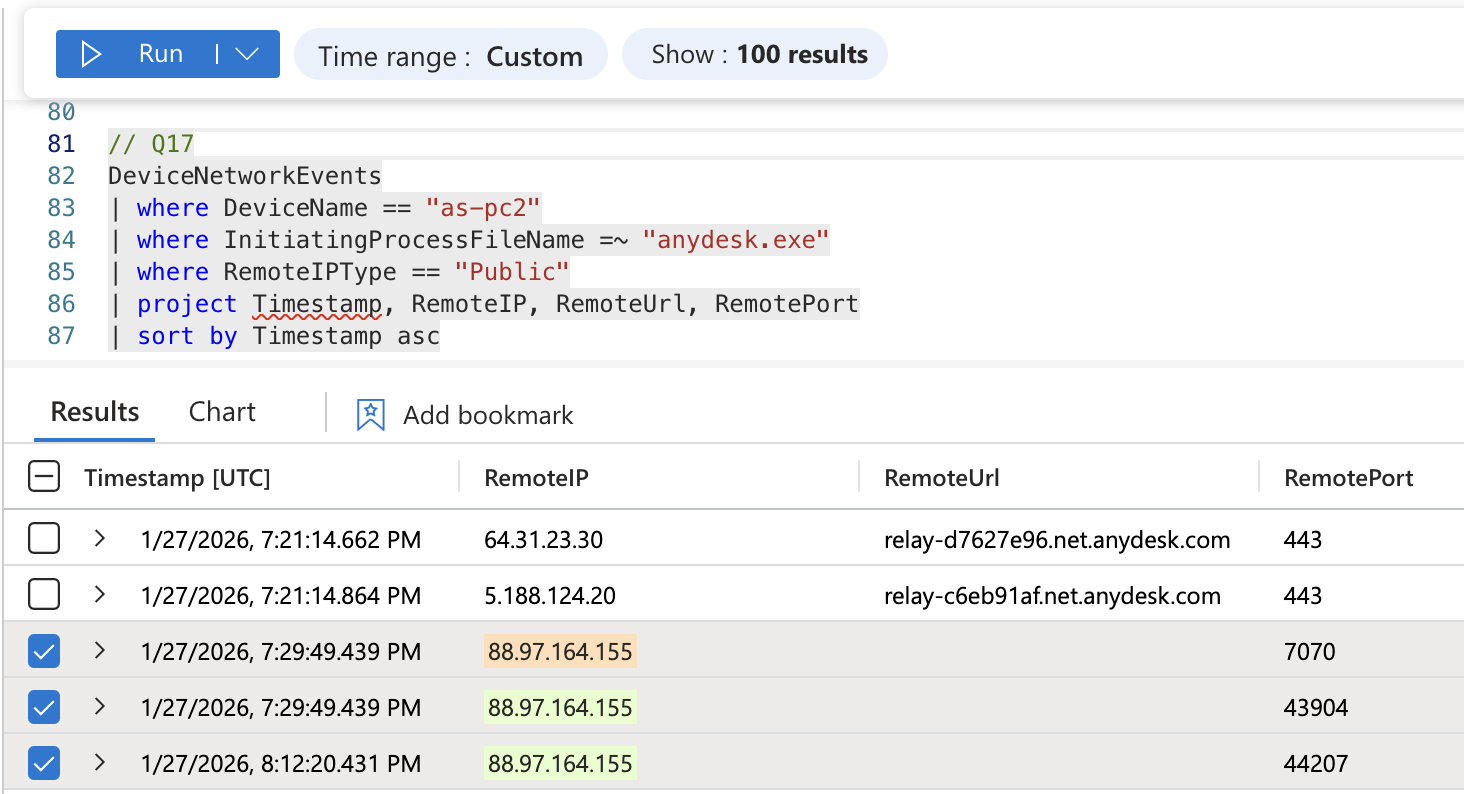

对外部 IP 地址的连接到外国 IP 地址确认了受攻击者控制的访问。

*

*

## 🌍 攻击者基础设施

对外部 IP 地址的连接到外国 IP 地址确认了受攻击者控制的访问。

* *

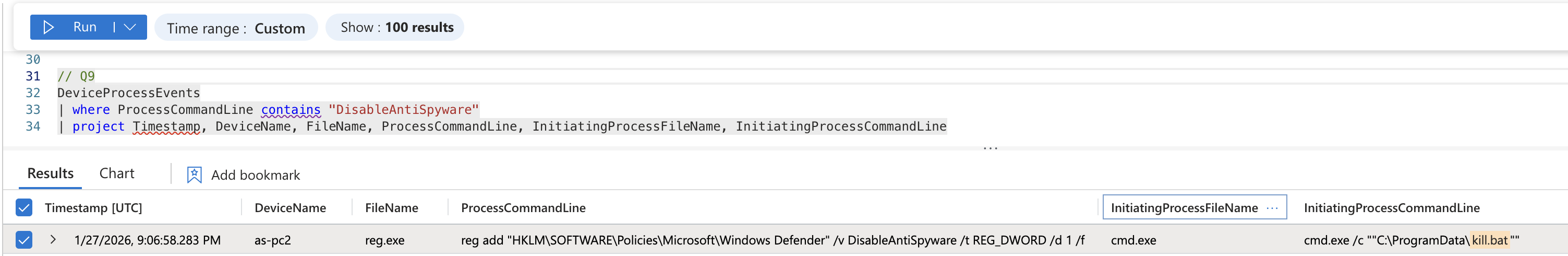

## 防御规避

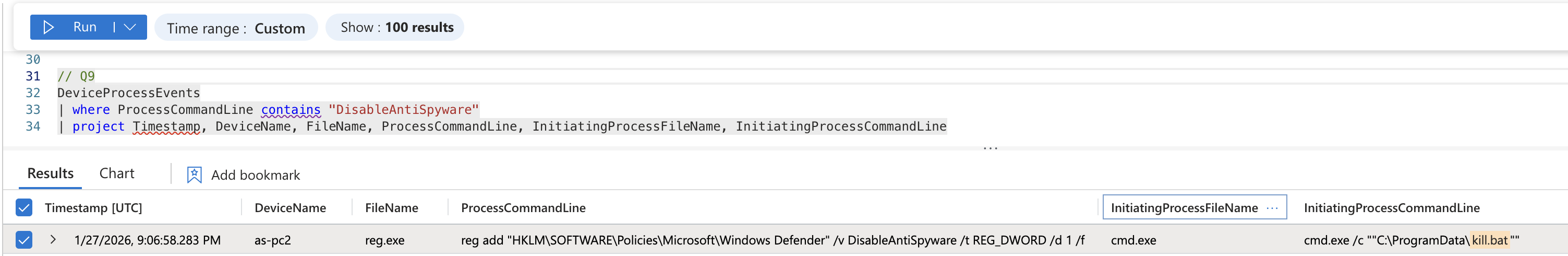

Microsoft Defender 保护通过注册表修改被禁用,允许攻击者在不被检测的情况下运行。

*

*

## 防御规避

Microsoft Defender 保护通过注册表修改被禁用,允许攻击者在不被检测的情况下运行。

* *

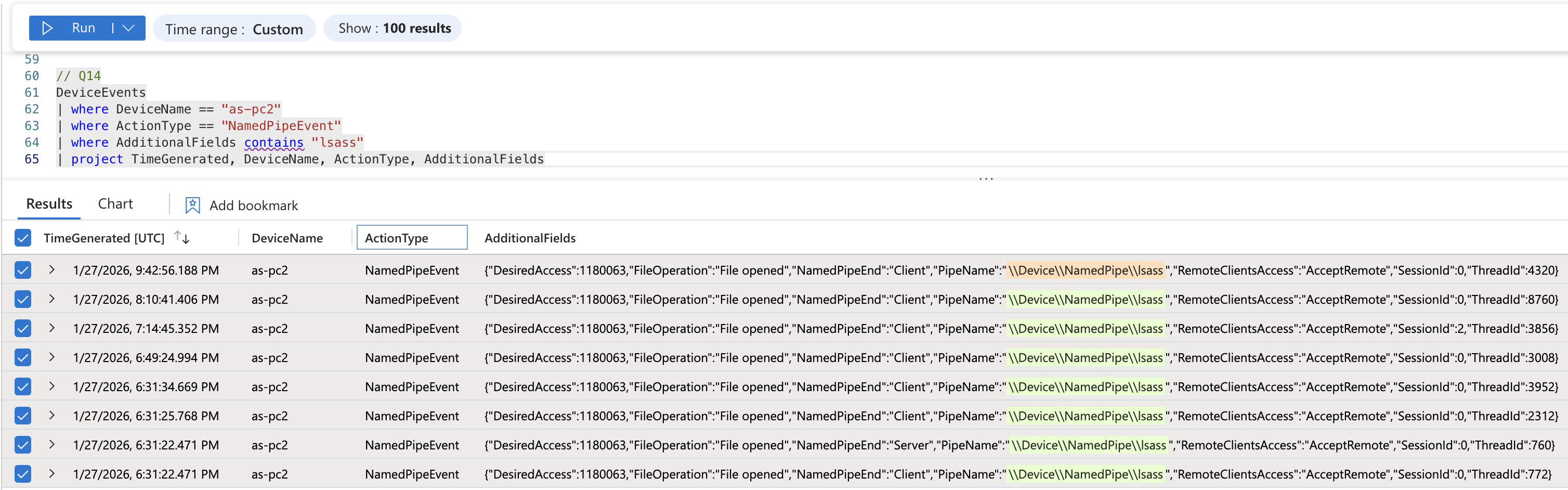

## 凭据访问

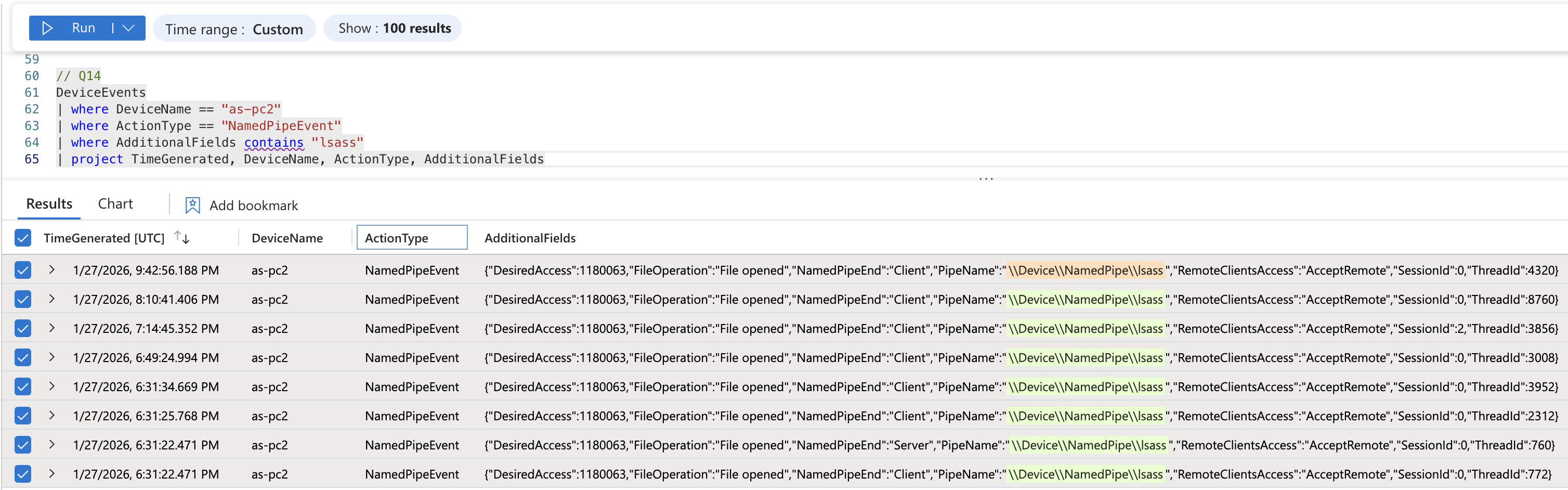

攻击者针对 LSASS 进程以提取管理员凭据。

*

*

## 凭据访问

攻击者针对 LSASS 进程以提取管理员凭据。

* *

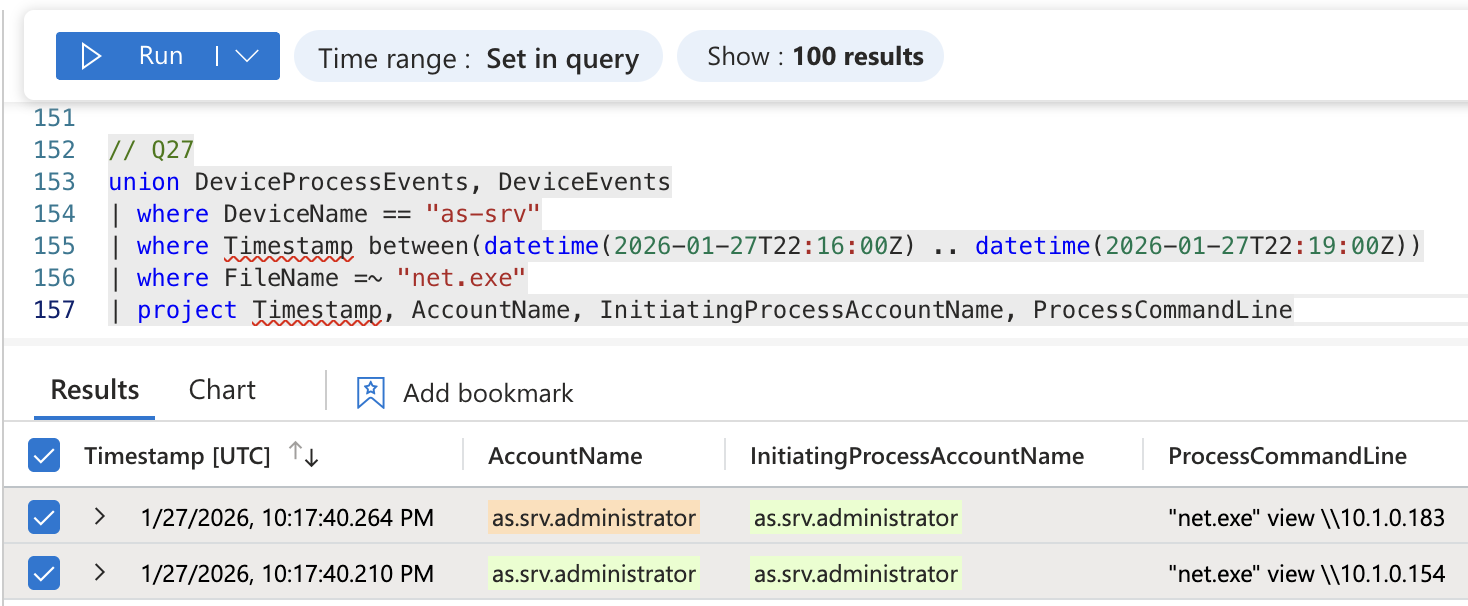

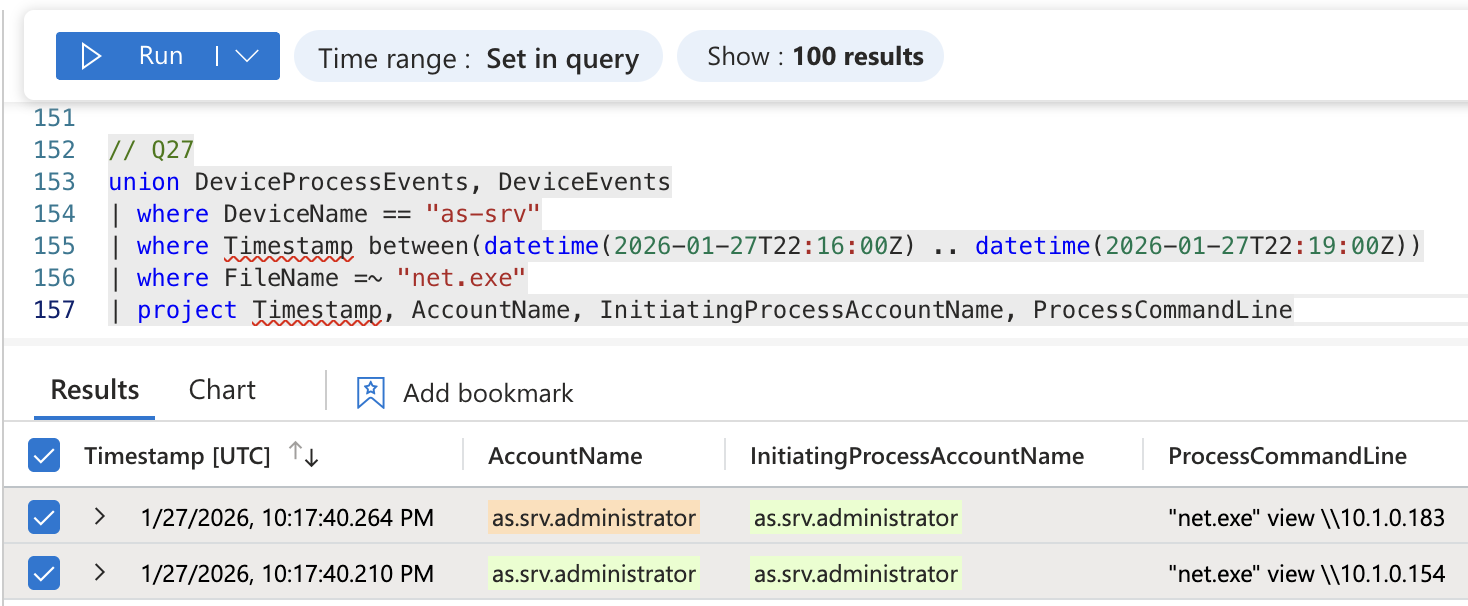

## 🧭 横向移动

使用窃取的凭据,攻击者从受感染的工作站移动到关键文件服务器。

*

*

## 🧭 横向移动

使用窃取的凭据,攻击者从受感染的工作站移动到关键文件服务器。

* *

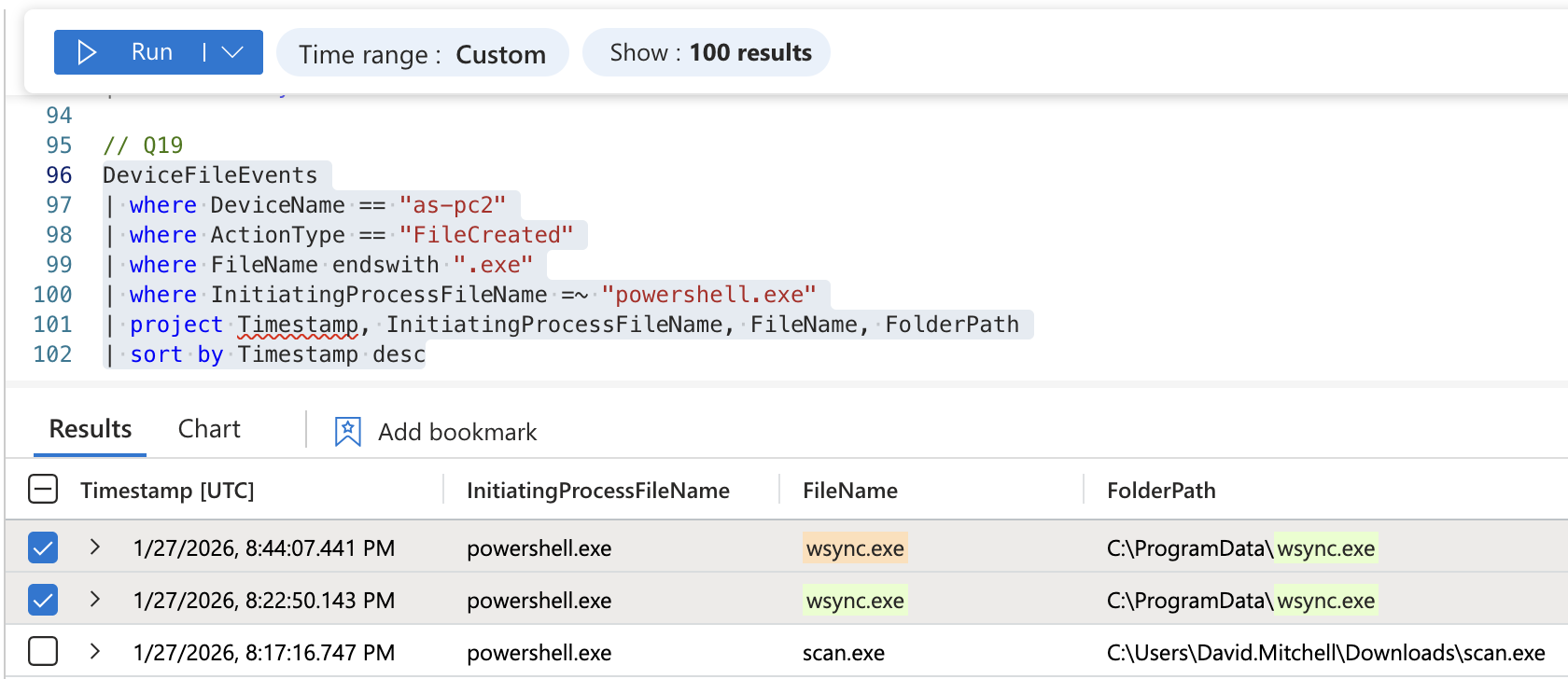

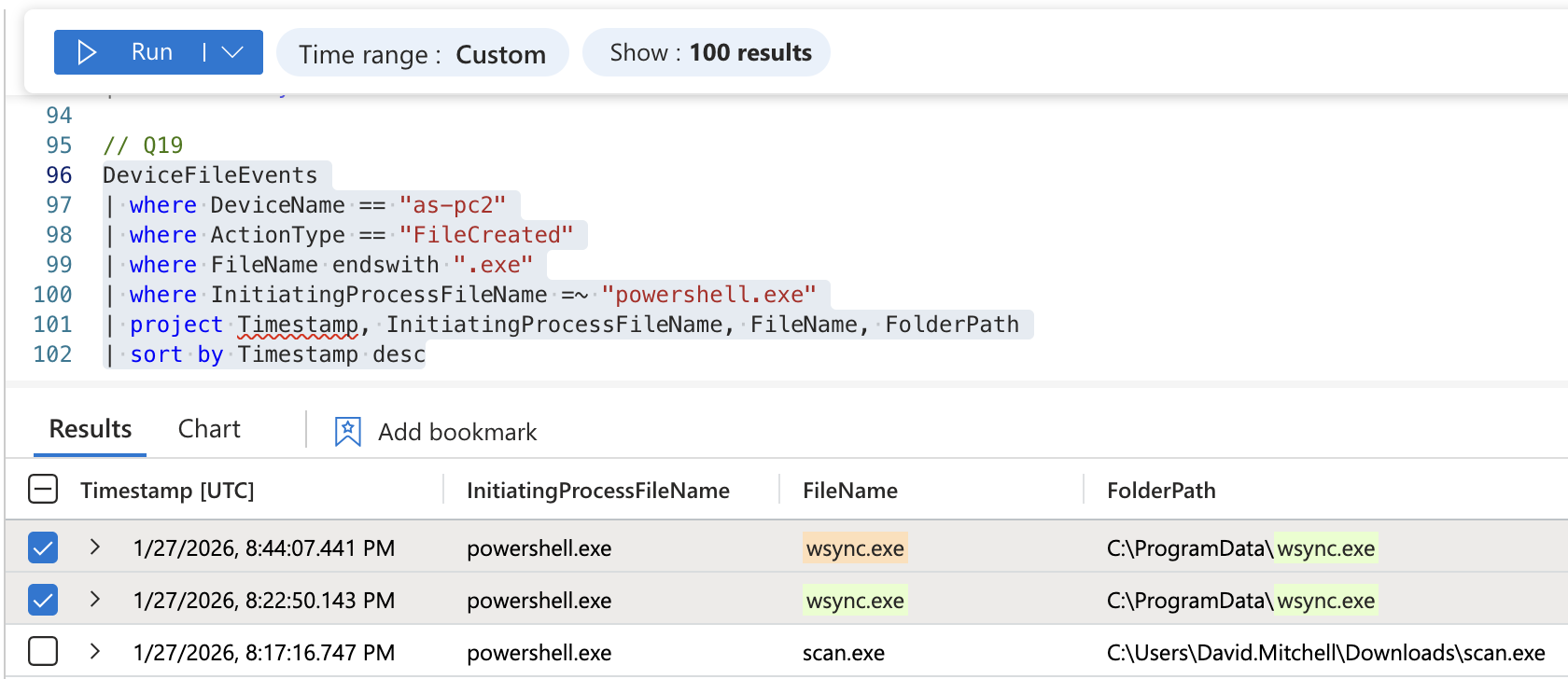

## 🌐 命令与控制(C2)

恶意信标(`wsync.exe`)被部署以维持与攻击者基础设施的通信。

*

*

## 🌐 命令与控制(C2)

恶意信标(`wsync.exe`)被部署以维持与攻击者基础设施的通信。

* *

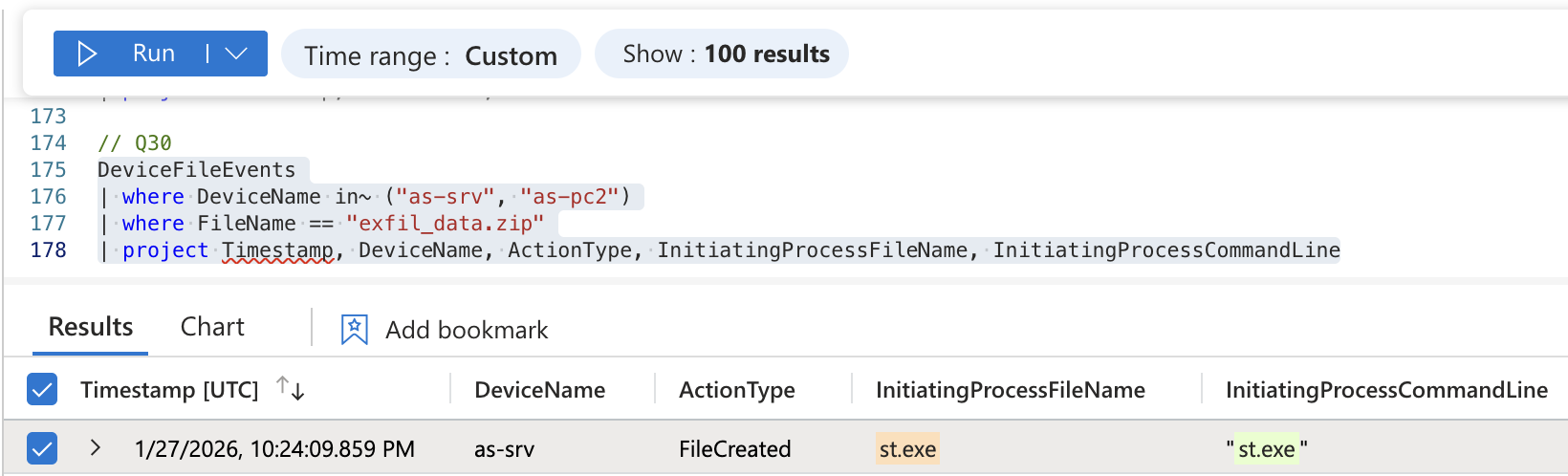

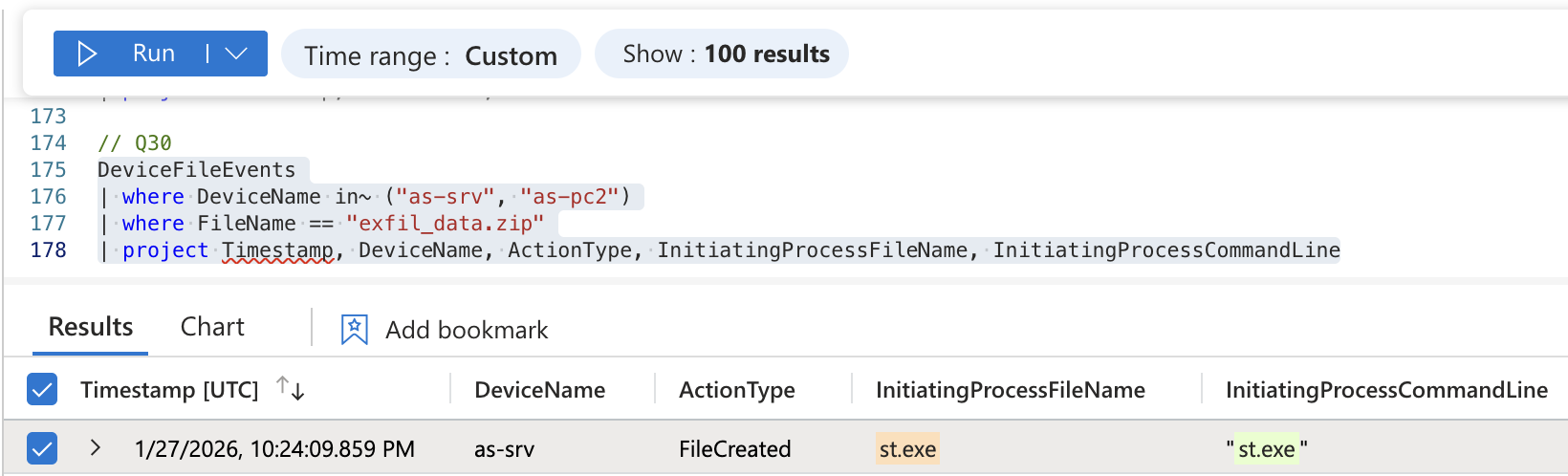

## 📤 数据窃取

敏感数据在窃取前被压缩为归档文件。

*

*

## 📤 数据窃取

敏感数据在窃取前被压缩为归档文件。

* *

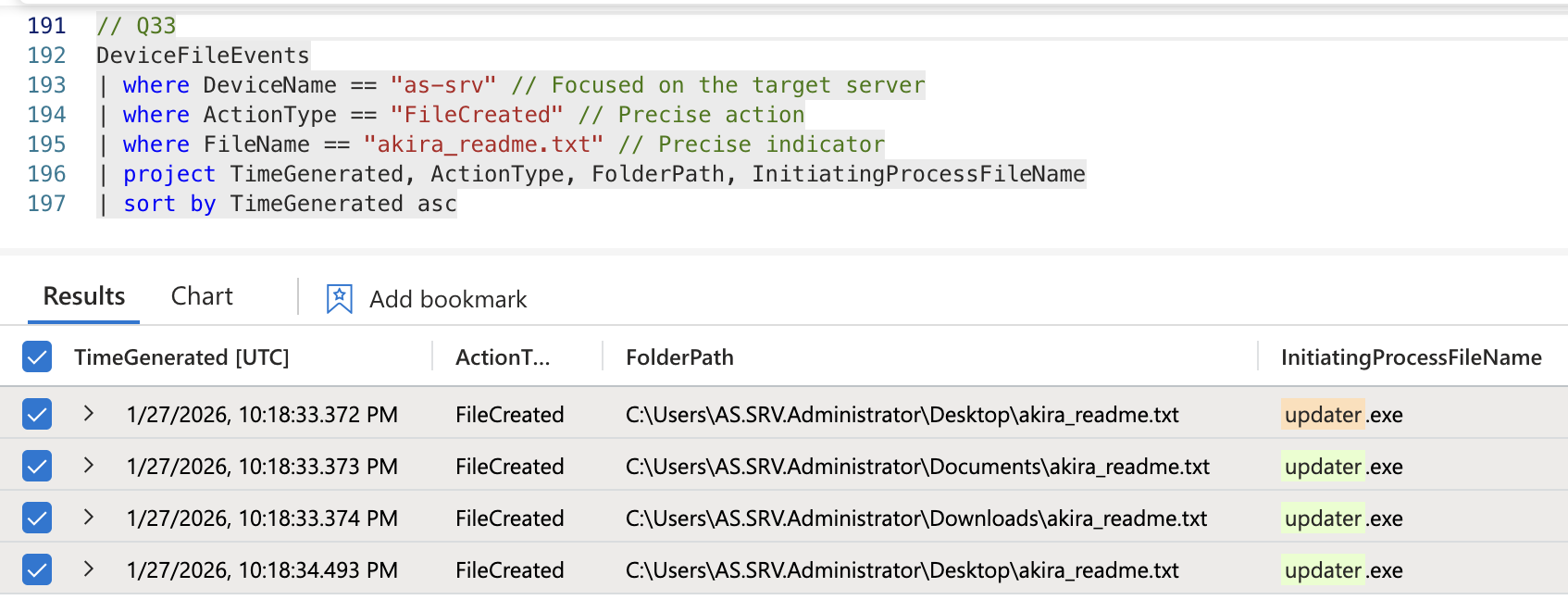

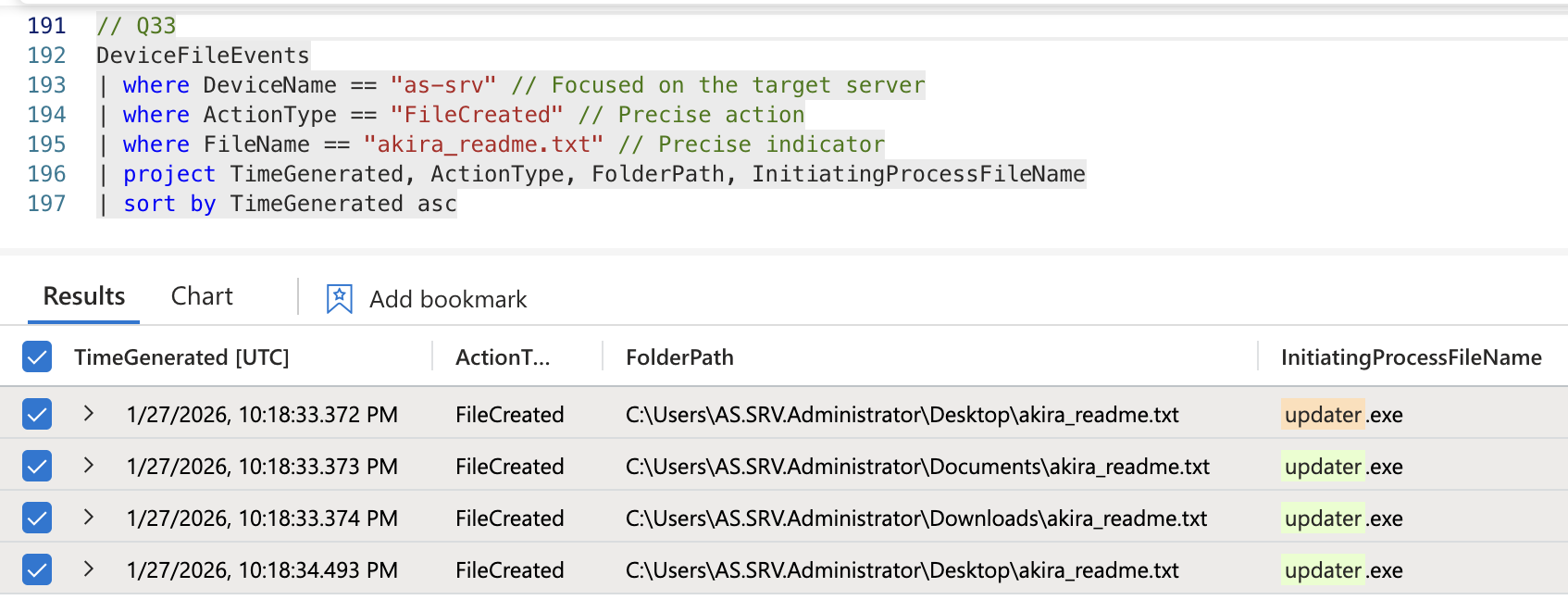

## 💥 勒索软件执行

勒索软件有效负载被部署,加密文件并投放赎金信。

*

*

## 💥 勒索软件执行

勒索软件有效负载被部署,加密文件并投放赎金信。

* *

## 🧭 MITRE ATT&CK 映射

| 战术 | 技巧 | 描述 |

|------|------|------|

| 初始访问 | T1133 – 外部远程服务 | 使用 AnyDesk 进行未经授权的访问 |

| 防御规避 | T1562.001 – 削弱防御 | 通过注册表禁用 Defender |

| 凭据访问 | T1003.001 – LSASS 内存转储 | 从内存中提取凭据 |

| 发现 | T1046 – 网络服务发现 | 执行内部扫描 |

| 横向移动 | T1021.002 – SMB | 通过 SMB 移动到文件服务器 |

| 收集 | T1560.001 – 归档收集的数据 | 在窃取前压缩数据 |

| 影响 | T1486 – 数据加密以产生影响 | 文件被勒索软件加密 |

## 📌 妥协指标(IOCs)

**IP地址:**

- 88.97.164.155

- 172.67.174.46

- 104.21.30.237

**域名:**

- sync.cloud-endpoint.net

- cdn.cloud-endpoint.net

**文件:**

- wsync.exe

- updater.exe

- kill.bat

- exfil_data.zip

## 🔒 建议

- 限制未经授权的远程访问工具(AnyDesk)

- 强制执行最小权限访问控制

- 启用 Defender 篡改保护

- 部署凭据防护

- 实施网络分段

- 维护离线的、不可变的备份

## 🧠 分析员洞察

此次攻击展示了合法远程访问工具如何被滥用以绕过传统边界防御。

一旦访问建立,攻击者迅速禁用了端点保护并提升权限,从而获得环境的完全控制。

此案例强调了控制远程访问工具、强制执行强端点保护以及限制凭据暴露以防止整个域被完全破坏的重要性。

## 📎 结论

本次调查成功追踪了从初始访问到勒索软件部署的攻击者。

通过识别攻击者行为与基础设施,妥协范围被限制,关键环境弱点得以暴露。

## 👤 作者

Jason Stokes

网络安全 | 威胁狩猎 | 事件响应

*

## 🧭 MITRE ATT&CK 映射

| 战术 | 技巧 | 描述 |

|------|------|------|

| 初始访问 | T1133 – 外部远程服务 | 使用 AnyDesk 进行未经授权的访问 |

| 防御规避 | T1562.001 – 削弱防御 | 通过注册表禁用 Defender |

| 凭据访问 | T1003.001 – LSASS 内存转储 | 从内存中提取凭据 |

| 发现 | T1046 – 网络服务发现 | 执行内部扫描 |

| 横向移动 | T1021.002 – SMB | 通过 SMB 移动到文件服务器 |

| 收集 | T1560.001 – 归档收集的数据 | 在窃取前压缩数据 |

| 影响 | T1486 – 数据加密以产生影响 | 文件被勒索软件加密 |

## 📌 妥协指标(IOCs)

**IP地址:**

- 88.97.164.155

- 172.67.174.46

- 104.21.30.237

**域名:**

- sync.cloud-endpoint.net

- cdn.cloud-endpoint.net

**文件:**

- wsync.exe

- updater.exe

- kill.bat

- exfil_data.zip

## 🔒 建议

- 限制未经授权的远程访问工具(AnyDesk)

- 强制执行最小权限访问控制

- 启用 Defender 篡改保护

- 部署凭据防护

- 实施网络分段

- 维护离线的、不可变的备份

## 🧠 分析员洞察

此次攻击展示了合法远程访问工具如何被滥用以绕过传统边界防御。

一旦访问建立,攻击者迅速禁用了端点保护并提升权限,从而获得环境的完全控制。

此案例强调了控制远程访问工具、强制执行强端点保护以及限制凭据暴露以防止整个域被完全破坏的重要性。

## 📎 结论

本次调查成功追踪了从初始访问到勒索软件部署的攻击者。

通过识别攻击者行为与基础设施,妥协范围被限制,关键环境弱点得以暴露。

## 👤 作者

Jason Stokes

网络安全 | 威胁狩猎 | 事件响应

*

## 🌍 攻击者基础设施

对外部 IP 地址的连接到外国 IP 地址确认了受攻击者控制的访问。

*

*

## 🌍 攻击者基础设施

对外部 IP 地址的连接到外国 IP 地址确认了受攻击者控制的访问。

* *

## 防御规避

Microsoft Defender 保护通过注册表修改被禁用,允许攻击者在不被检测的情况下运行。

*

*

## 防御规避

Microsoft Defender 保护通过注册表修改被禁用,允许攻击者在不被检测的情况下运行。

* *

## 凭据访问

攻击者针对 LSASS 进程以提取管理员凭据。

*

*

## 凭据访问

攻击者针对 LSASS 进程以提取管理员凭据。

* *

## 🧭 横向移动

使用窃取的凭据,攻击者从受感染的工作站移动到关键文件服务器。

*

*

## 🧭 横向移动

使用窃取的凭据,攻击者从受感染的工作站移动到关键文件服务器。

* *

## 🌐 命令与控制(C2)

恶意信标(`wsync.exe`)被部署以维持与攻击者基础设施的通信。

*

*

## 🌐 命令与控制(C2)

恶意信标(`wsync.exe`)被部署以维持与攻击者基础设施的通信。

* *

## 📤 数据窃取

敏感数据在窃取前被压缩为归档文件。

*

*

## 📤 数据窃取

敏感数据在窃取前被压缩为归档文件。

* *

## 💥 勒索软件执行

勒索软件有效负载被部署,加密文件并投放赎金信。

*

*

## 💥 勒索软件执行

勒索软件有效负载被部署,加密文件并投放赎金信。

* *

## 🧭 MITRE ATT&CK 映射

| 战术 | 技巧 | 描述 |

|------|------|------|

| 初始访问 | T1133 – 外部远程服务 | 使用 AnyDesk 进行未经授权的访问 |

| 防御规避 | T1562.001 – 削弱防御 | 通过注册表禁用 Defender |

| 凭据访问 | T1003.001 – LSASS 内存转储 | 从内存中提取凭据 |

| 发现 | T1046 – 网络服务发现 | 执行内部扫描 |

| 横向移动 | T1021.002 – SMB | 通过 SMB 移动到文件服务器 |

| 收集 | T1560.001 – 归档收集的数据 | 在窃取前压缩数据 |

| 影响 | T1486 – 数据加密以产生影响 | 文件被勒索软件加密 |

## 📌 妥协指标(IOCs)

**IP地址:**

- 88.97.164.155

- 172.67.174.46

- 104.21.30.237

**域名:**

- sync.cloud-endpoint.net

- cdn.cloud-endpoint.net

**文件:**

- wsync.exe

- updater.exe

- kill.bat

- exfil_data.zip

## 🔒 建议

- 限制未经授权的远程访问工具(AnyDesk)

- 强制执行最小权限访问控制

- 启用 Defender 篡改保护

- 部署凭据防护

- 实施网络分段

- 维护离线的、不可变的备份

## 🧠 分析员洞察

此次攻击展示了合法远程访问工具如何被滥用以绕过传统边界防御。

一旦访问建立,攻击者迅速禁用了端点保护并提升权限,从而获得环境的完全控制。

此案例强调了控制远程访问工具、强制执行强端点保护以及限制凭据暴露以防止整个域被完全破坏的重要性。

## 📎 结论

本次调查成功追踪了从初始访问到勒索软件部署的攻击者。

通过识别攻击者行为与基础设施,妥协范围被限制,关键环境弱点得以暴露。

## 👤 作者

Jason Stokes

网络安全 | 威胁狩猎 | 事件响应

*

## 🧭 MITRE ATT&CK 映射

| 战术 | 技巧 | 描述 |

|------|------|------|

| 初始访问 | T1133 – 外部远程服务 | 使用 AnyDesk 进行未经授权的访问 |

| 防御规避 | T1562.001 – 削弱防御 | 通过注册表禁用 Defender |

| 凭据访问 | T1003.001 – LSASS 内存转储 | 从内存中提取凭据 |

| 发现 | T1046 – 网络服务发现 | 执行内部扫描 |

| 横向移动 | T1021.002 – SMB | 通过 SMB 移动到文件服务器 |

| 收集 | T1560.001 – 归档收集的数据 | 在窃取前压缩数据 |

| 影响 | T1486 – 数据加密以产生影响 | 文件被勒索软件加密 |

## 📌 妥协指标(IOCs)

**IP地址:**

- 88.97.164.155

- 172.67.174.46

- 104.21.30.237

**域名:**

- sync.cloud-endpoint.net

- cdn.cloud-endpoint.net

**文件:**

- wsync.exe

- updater.exe

- kill.bat

- exfil_data.zip

## 🔒 建议

- 限制未经授权的远程访问工具(AnyDesk)

- 强制执行最小权限访问控制

- 启用 Defender 篡改保护

- 部署凭据防护

- 实施网络分段

- 维护离线的、不可变的备份

## 🧠 分析员洞察

此次攻击展示了合法远程访问工具如何被滥用以绕过传统边界防御。

一旦访问建立,攻击者迅速禁用了端点保护并提升权限,从而获得环境的完全控制。

此案例强调了控制远程访问工具、强制执行强端点保护以及限制凭据暴露以防止整个域被完全破坏的重要性。

## 📎 结论

本次调查成功追踪了从初始访问到勒索软件部署的攻击者。

通过识别攻击者行为与基础设施,妥协范围被限制,关键环境弱点得以暴露。

## 👤 作者

Jason Stokes

网络安全 | 威胁狩猎 | 事件响应标签:Akira Ransomware, AnyDesk, Cloudflare, CSV导出, DNS 反向解析, DNS 解析, IP 地址批量处理, KQL, LSASS, Microsoft Defender, MITRE ATT&CK, 关键系统加密, 勒索软件, 勒索软件攻击, 取证调查, 外联IP, 安全控制禁用, 日志关联, 横向移动, 私有化部署, 端点分析, 端点安全, 系统分析, 编程规范, 网络分析, 补丁管理, 远程访问工具, 防御绕过, 防御规避