RUTHRAN-SEC/SOC-ELK-Sigma

GitHub: RUTHRAN-SEC/SOC-ELK-Sigma

基于ELK Stack和Sigma规则构建的开源SOC威胁检测管道,实现Linux日志采集、攻击检测和Kibana可视化告警。

Stars: 0 | Forks: 0

# SOC-ELK-Sigma

## 概述

**SOC-ELK-Sigma** 是一个专业的 SOC pipeline,使用 **ELK Stack** (Elasticsearch, Logstash, Kibana) 和 **Sigma rules** 构建用于威胁检测。

它摄取 Linux 认证日志,检测如 SSH 暴力破解等攻击,触发警报,并在 Kibana 仪表板中可视化事件。

本项目展示了**真实的 SOC 技能**,包括日志摄取、检测工程、警报和仪表板创建,非常适合初级 SOC 分析师或检测工程师的作品集。

## 功能特性

- 通过 Logstash 收集并解析 Linux 日志

- 将日志存储在 Elasticsearch 中以实现快速搜索

- 使用 Sigma rules 检测威胁(包含 SSH 暴力破解示例)

- Kibana 中的自动警报

- 用于实时 SOC 监控的可视化仪表板

- 使用 Docker 完全容器化,部署简单

## 架构

```

[Linux Host Logs] --> [Logstash] --> [Elasticsearch] --> [Kibana Dashboard]

\

--> [Sigma Rules Detection]

```

## 截图

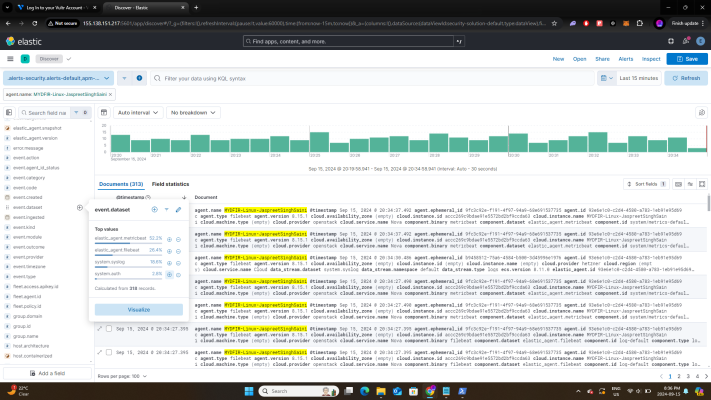

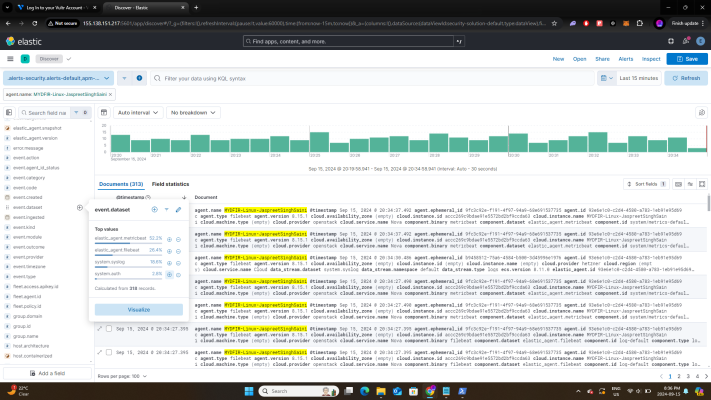

### 失败的 SSH 登录尝试:

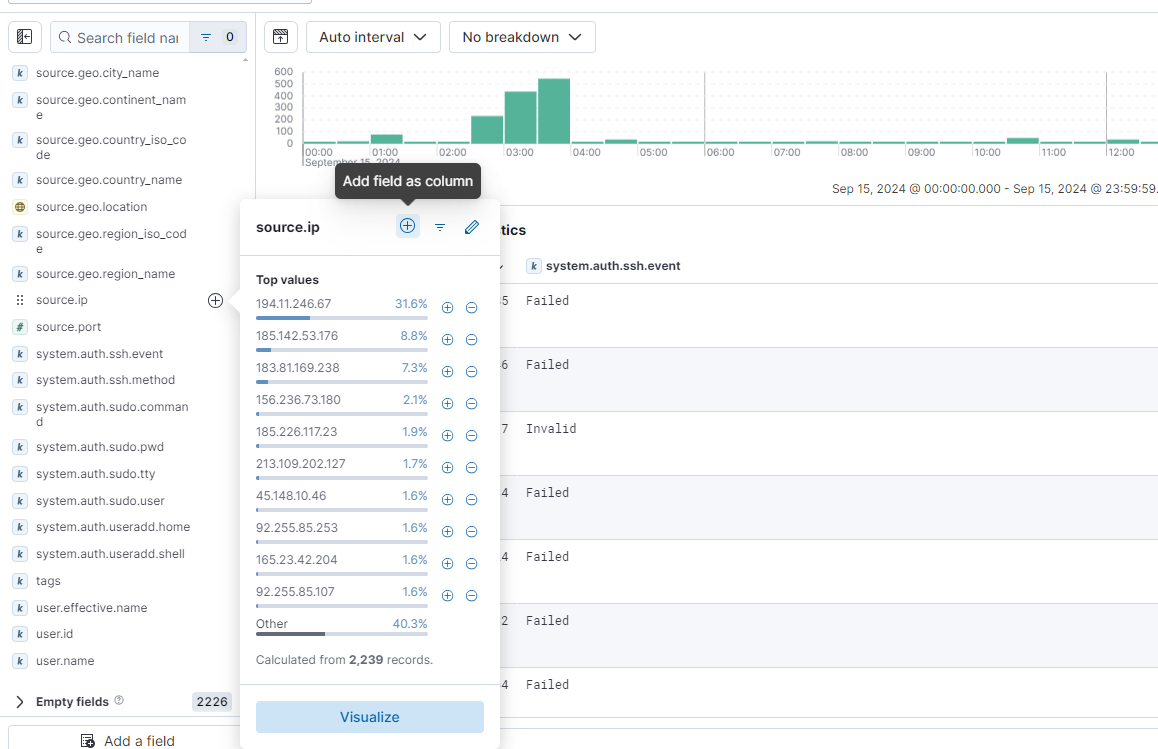

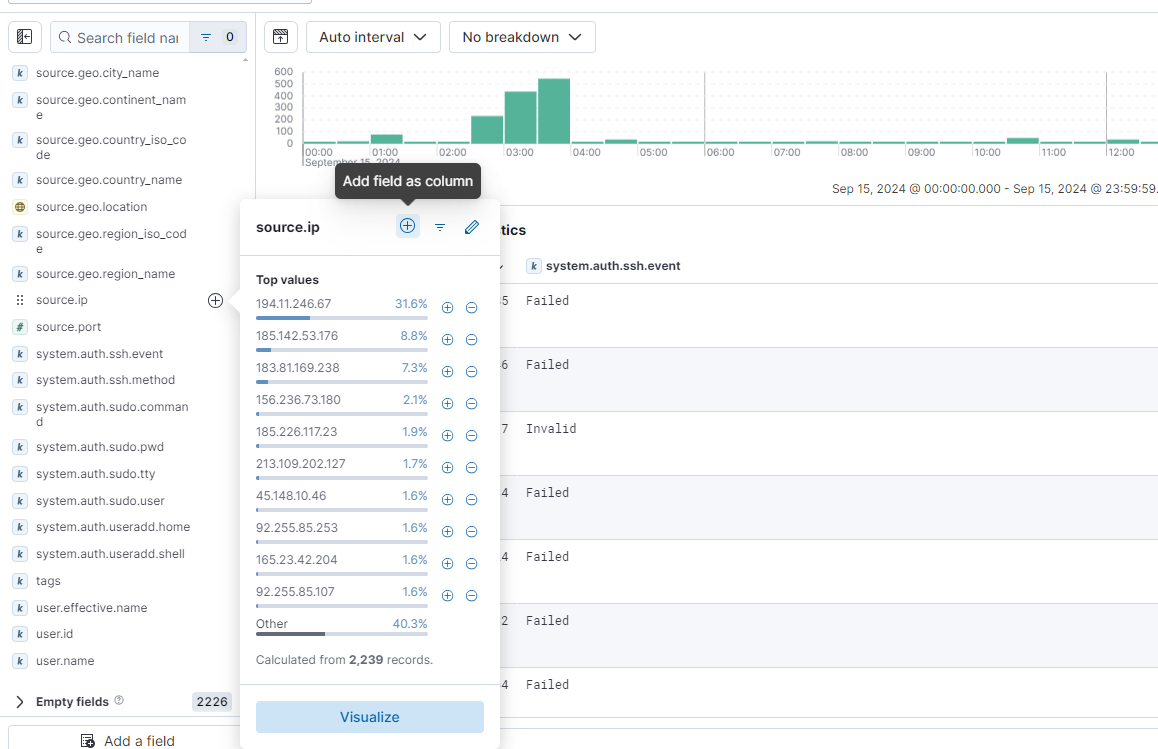

### 攻击次数最多的 IP:

### 攻击次数最多的 IP:

## 安装说明

### 前置条件

- 已安装 Docker & Docker Compose

- 带有认证日志 (/var/log/auth.log) 的 Linux 主机

## 步骤

### 克隆仓库

```

git clone https://github.com/RUTHRAN-SEC/SOC-ELK-Sigma.git

```

### 进入 SOC-ELK-Sigma

```

cd SOC-ELK-Sigma

```

### 启动 ELK stack + Logstash

```

sudo docker-compose down && sudo docker-compose up -d

```

### 访问 Kibana:

```

http://localhost:5601

```

## 使用说明

- 日志通过 Logstash 自动摄取

- Sigma 检测规则位于 sigma_rules/

- Logstash 配置位于 logstash_pipeline/logstash.conf

- Kibana 仪表板实时可视化攻击

- 警报针对匹配的检测规则自动生成

- 示例检测 (Sigma Rule)

## SSH 暴力破解检测

```

title: SSH Brute Force Detection

description: Detects multiple failed SSH login attempts

logsource:

product: linux

service: sshd

detection:

selection:

log_message: "Failed password"

condition: selection

level: high

- Converts to Elasticsearch query via Sigmac

- Triggers alerts in Kibana if threshold exceeded

```

## 贡献

- 提交 Issue 或 Pull Request 以进行改进

- 添加更多 Sigma rules 以进行额外检测

- 使用新的可视化扩展仪表板

## 作者

### RUTHRAN-SEC

## 安装说明

### 前置条件

- 已安装 Docker & Docker Compose

- 带有认证日志 (/var/log/auth.log) 的 Linux 主机

## 步骤

### 克隆仓库

```

git clone https://github.com/RUTHRAN-SEC/SOC-ELK-Sigma.git

```

### 进入 SOC-ELK-Sigma

```

cd SOC-ELK-Sigma

```

### 启动 ELK stack + Logstash

```

sudo docker-compose down && sudo docker-compose up -d

```

### 访问 Kibana:

```

http://localhost:5601

```

## 使用说明

- 日志通过 Logstash 自动摄取

- Sigma 检测规则位于 sigma_rules/

- Logstash 配置位于 logstash_pipeline/logstash.conf

- Kibana 仪表板实时可视化攻击

- 警报针对匹配的检测规则自动生成

- 示例检测 (Sigma Rule)

## SSH 暴力破解检测

```

title: SSH Brute Force Detection

description: Detects multiple failed SSH login attempts

logsource:

product: linux

service: sshd

detection:

selection:

log_message: "Failed password"

condition: selection

level: high

- Converts to Elasticsearch query via Sigmac

- Triggers alerts in Kibana if threshold exceeded

```

## 贡献

- 提交 Issue 或 Pull Request 以进行改进

- 添加更多 Sigma rules 以进行额外检测

- 使用新的可视化扩展仪表板

## 作者

### RUTHRAN-SEC

### 攻击次数最多的 IP:

### 攻击次数最多的 IP:

## 安装说明

### 前置条件

- 已安装 Docker & Docker Compose

- 带有认证日志 (/var/log/auth.log) 的 Linux 主机

## 步骤

### 克隆仓库

```

git clone https://github.com/RUTHRAN-SEC/SOC-ELK-Sigma.git

```

### 进入 SOC-ELK-Sigma

```

cd SOC-ELK-Sigma

```

### 启动 ELK stack + Logstash

```

sudo docker-compose down && sudo docker-compose up -d

```

### 访问 Kibana:

```

http://localhost:5601

```

## 使用说明

- 日志通过 Logstash 自动摄取

- Sigma 检测规则位于 sigma_rules/

- Logstash 配置位于 logstash_pipeline/logstash.conf

- Kibana 仪表板实时可视化攻击

- 警报针对匹配的检测规则自动生成

- 示例检测 (Sigma Rule)

## SSH 暴力破解检测

```

title: SSH Brute Force Detection

description: Detects multiple failed SSH login attempts

logsource:

product: linux

service: sshd

detection:

selection:

log_message: "Failed password"

condition: selection

level: high

- Converts to Elasticsearch query via Sigmac

- Triggers alerts in Kibana if threshold exceeded

```

## 贡献

- 提交 Issue 或 Pull Request 以进行改进

- 添加更多 Sigma rules 以进行额外检测

- 使用新的可视化扩展仪表板

## 作者

### RUTHRAN-SEC

## 安装说明

### 前置条件

- 已安装 Docker & Docker Compose

- 带有认证日志 (/var/log/auth.log) 的 Linux 主机

## 步骤

### 克隆仓库

```

git clone https://github.com/RUTHRAN-SEC/SOC-ELK-Sigma.git

```

### 进入 SOC-ELK-Sigma

```

cd SOC-ELK-Sigma

```

### 启动 ELK stack + Logstash

```

sudo docker-compose down && sudo docker-compose up -d

```

### 访问 Kibana:

```

http://localhost:5601

```

## 使用说明

- 日志通过 Logstash 自动摄取

- Sigma 检测规则位于 sigma_rules/

- Logstash 配置位于 logstash_pipeline/logstash.conf

- Kibana 仪表板实时可视化攻击

- 警报针对匹配的检测规则自动生成

- 示例检测 (Sigma Rule)

## SSH 暴力破解检测

```

title: SSH Brute Force Detection

description: Detects multiple failed SSH login attempts

logsource:

product: linux

service: sshd

detection:

selection:

log_message: "Failed password"

condition: selection

level: high

- Converts to Elasticsearch query via Sigmac

- Triggers alerts in Kibana if threshold exceeded

```

## 贡献

- 提交 Issue 或 Pull Request 以进行改进

- 添加更多 Sigma rules 以进行额外检测

- 使用新的可视化扩展仪表板

## 作者

### RUTHRAN-SEC标签:AMSI绕过, Docker, Elasticsearch, ELK Stack, Linux 安全, Logstash, OISF, PE 加载器, Python3.6, Sigma 规则, SSH 暴力破解, 内容过滤, 告警系统, 域名分析, 威胁检测, 安全仪表盘, 安全运营中心, 安全防御评估, 日志管理, 版权保护, 网络安全, 网络映射, 请求拦截, 越狱测试, 隐私保护