julietmuoghalu741-cloud/SIEM-Threat-Detection-Lab-Splunk-

GitHub: julietmuoghalu741-cloud/SIEM-Threat-Detection-Lab-Splunk-

基于 Splunk 的威胁检测实验项目,通过日志关联分析识别暴力破解和账户劫持等安全威胁。

Stars: 0 | Forks: 0

# SIEM-Threat-Detection-Lab-Splunk-

本项目演示了如何使用 SIEM (Splunk) 检测和分析安全威胁。重点是通过日志分析和关联来识别暴力破解攻击和账户劫持。

使用的工具

Splunk (SIEM)

日志分析

SPL (Search Processing Language)

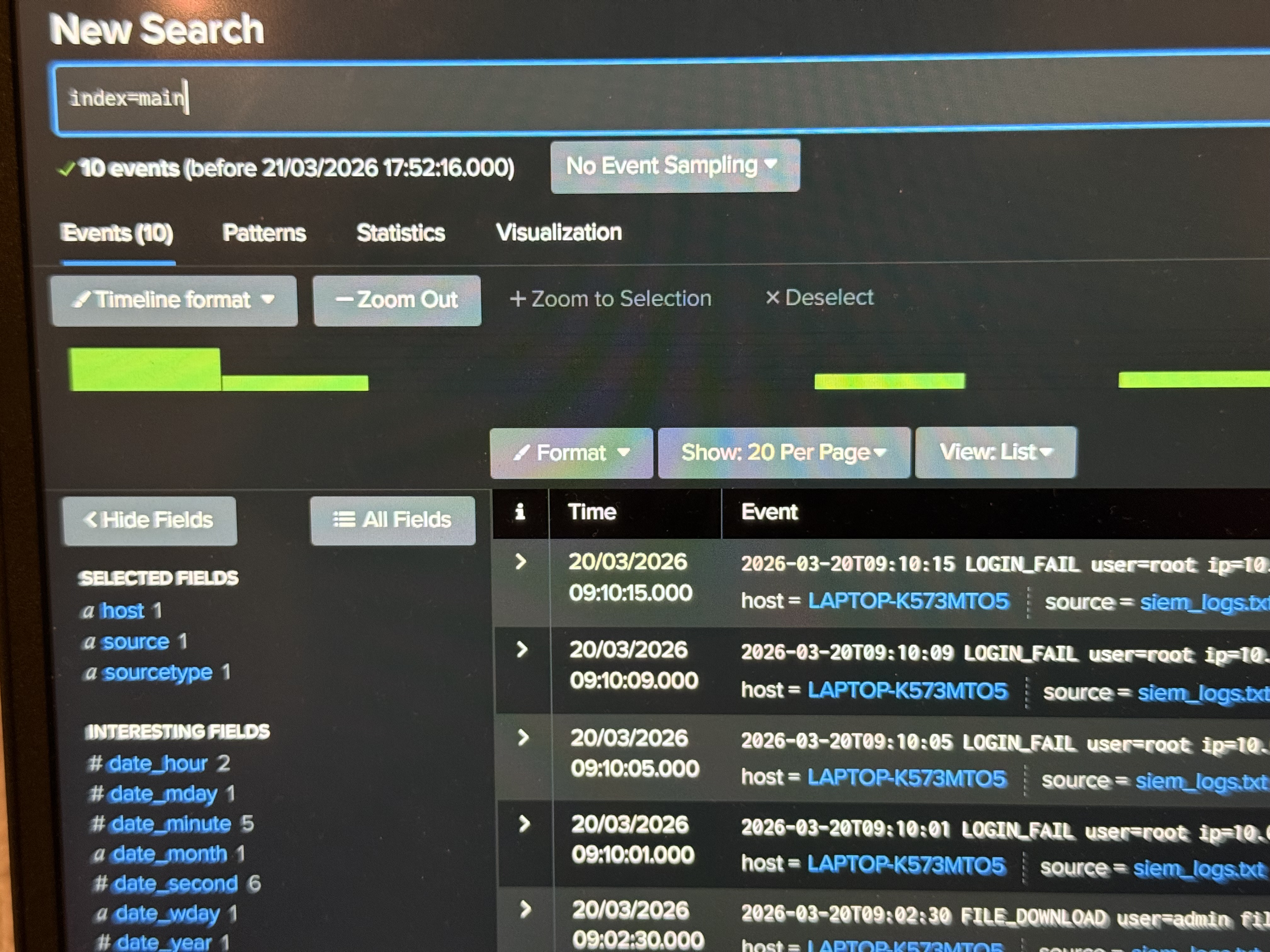

数据集

包含以下内容的自定义身份验证日志:

LOGIN_FAIL

LOGIN_SUCCESS

FILE_ACCESS

FILE_DOWNLOAD

检测逻辑

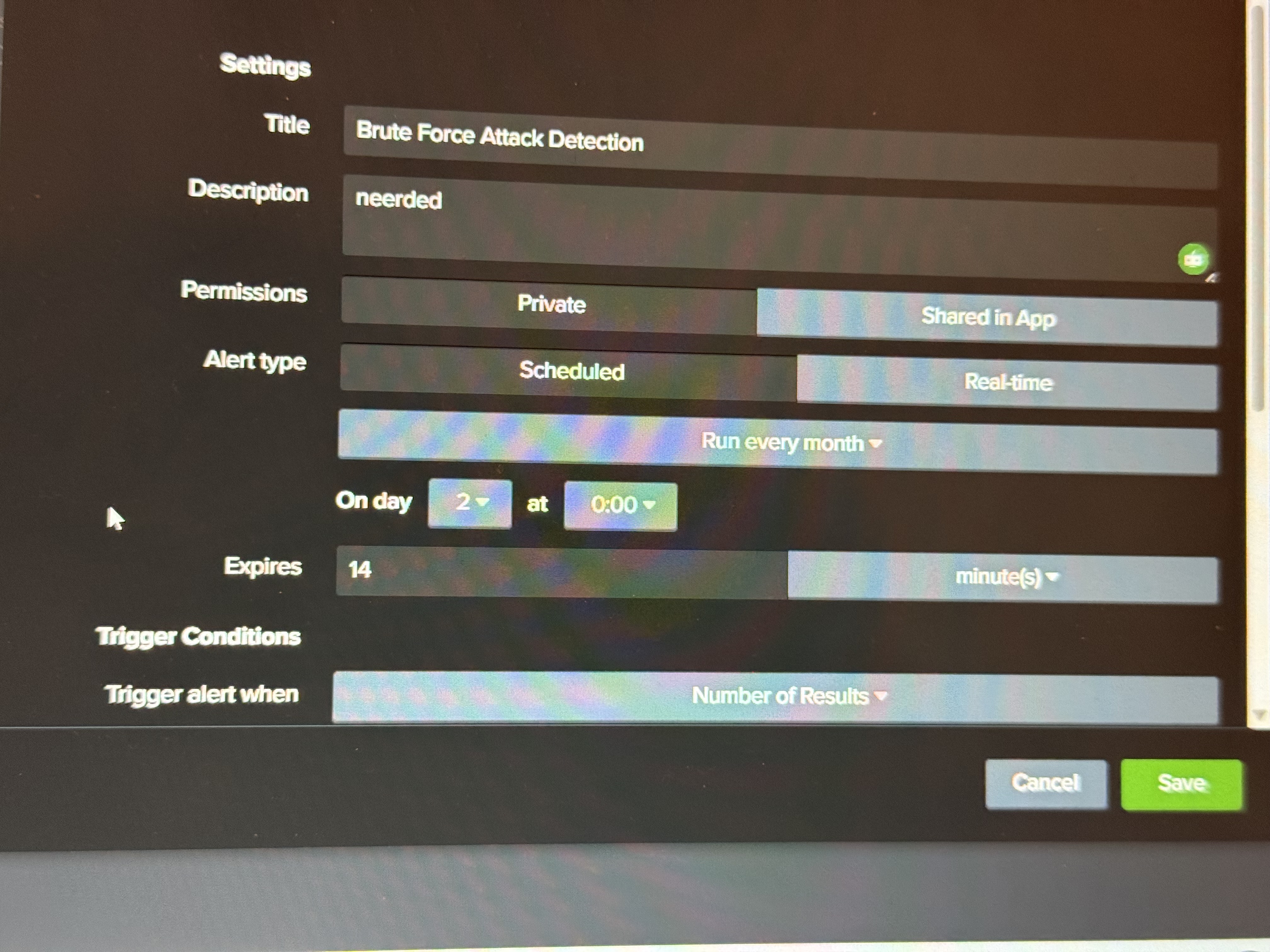

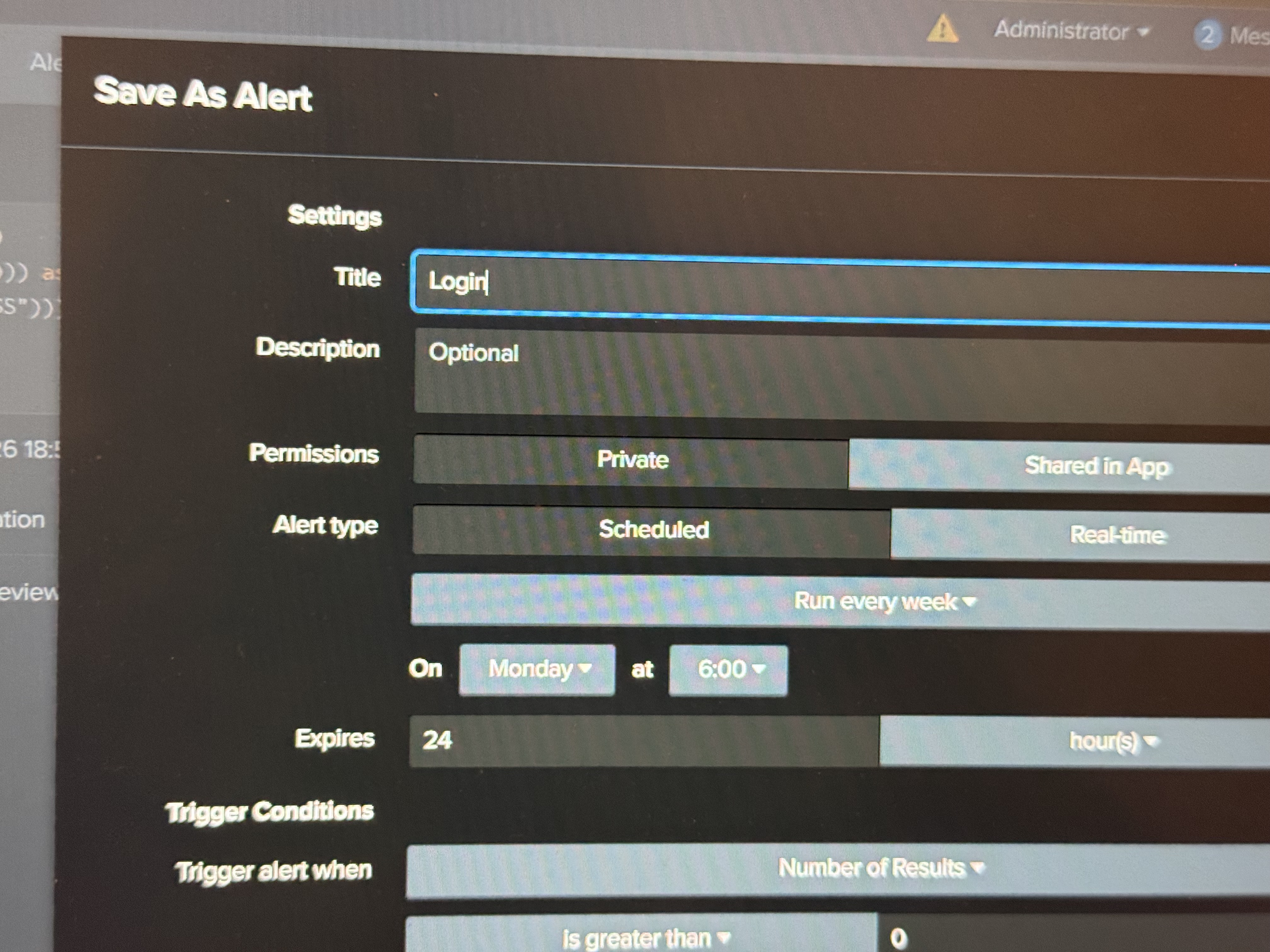

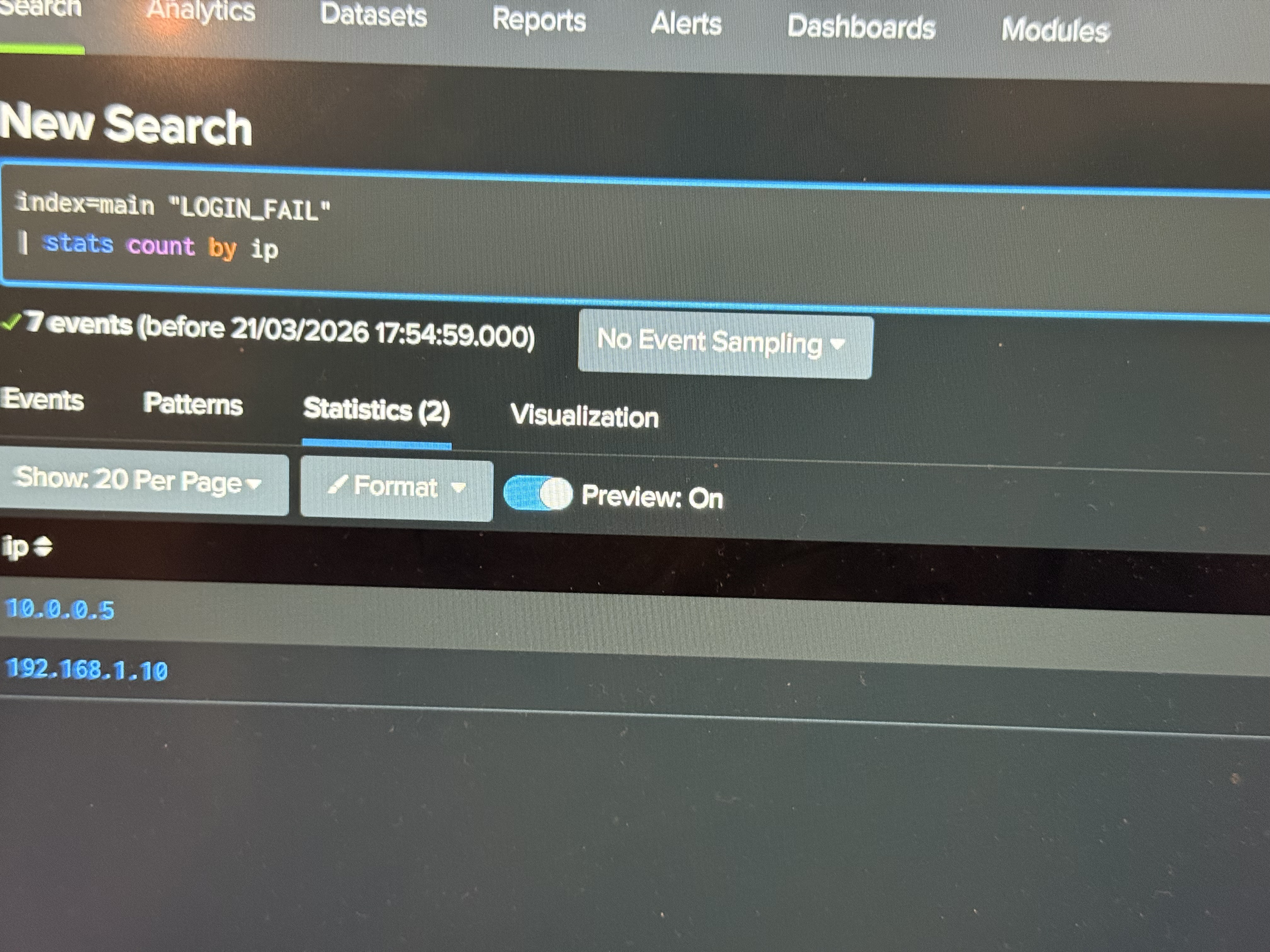

1. 暴力破解检测

识别具有多次登录失败尝试的 IP 地址。

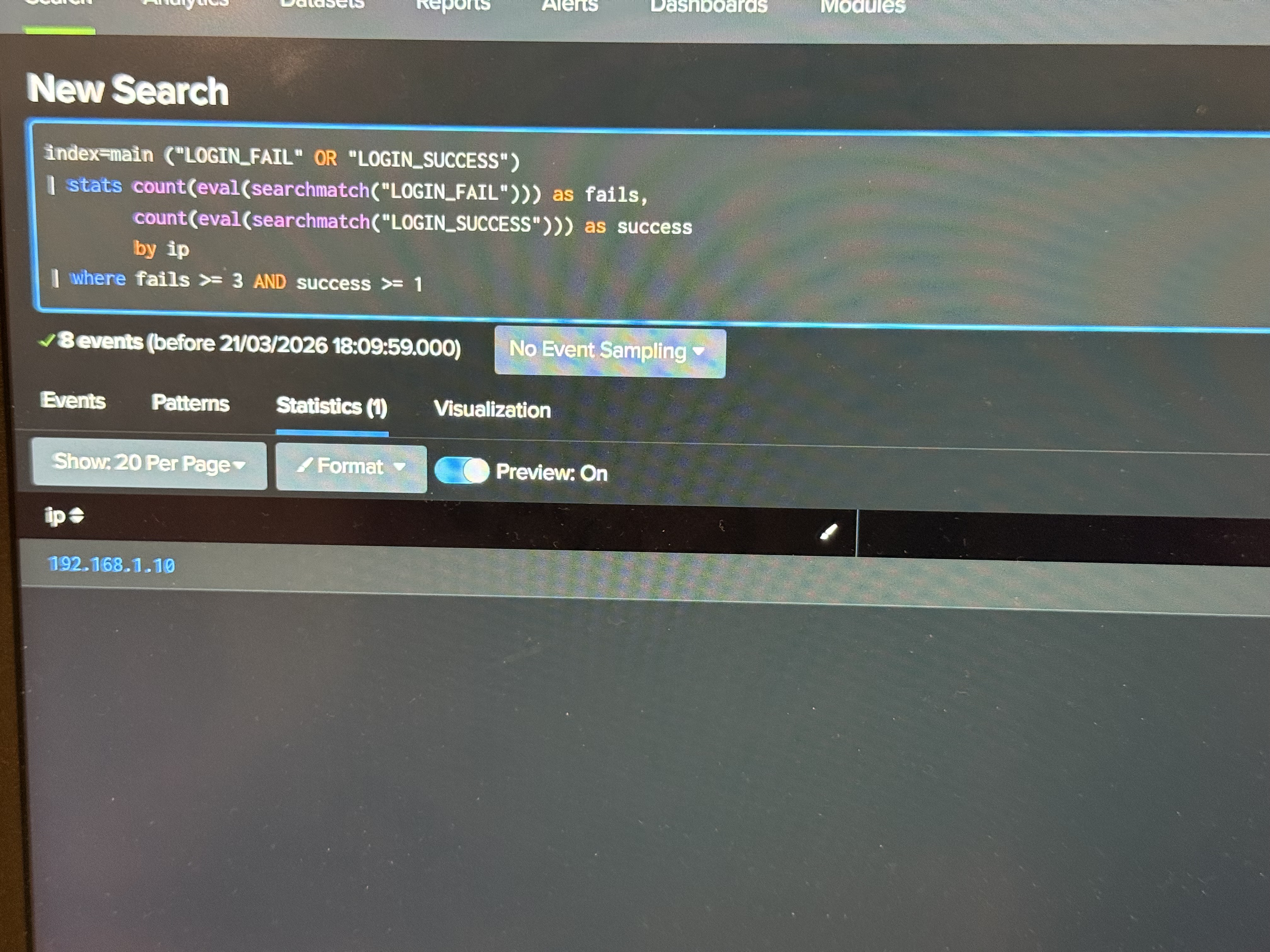

2. 账户劫持检测

检测在多次登录失败后成功登录的 IP。

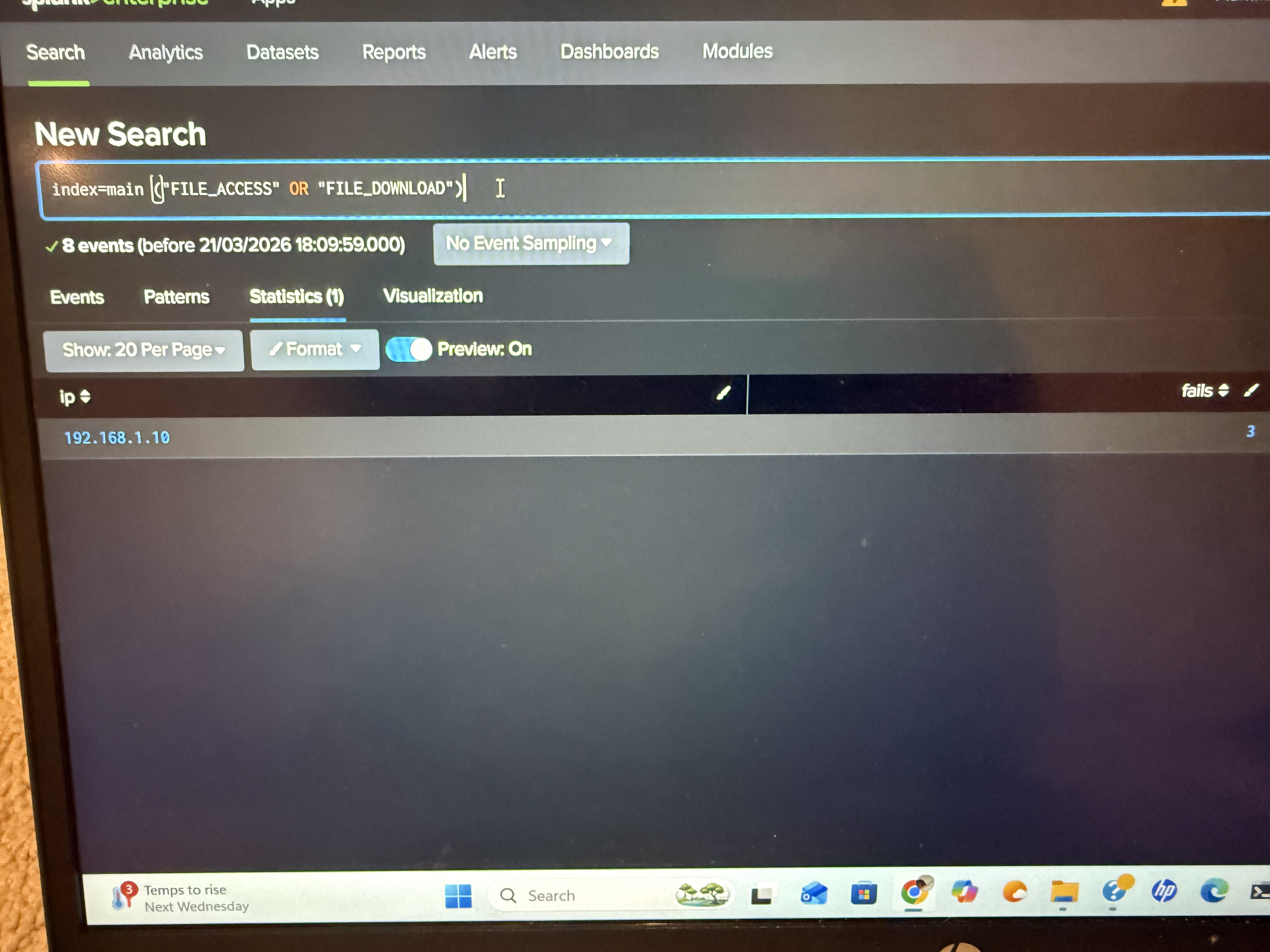

3. 泄露后活动

监控对敏感文件(如 /etc/shadow)的访问。

关键发现

10.0.0.5:被识别为暴力破解攻击者

192.168.1.10:在多次失败后成功登录并访问了敏感文件(潜在的账户劫持)

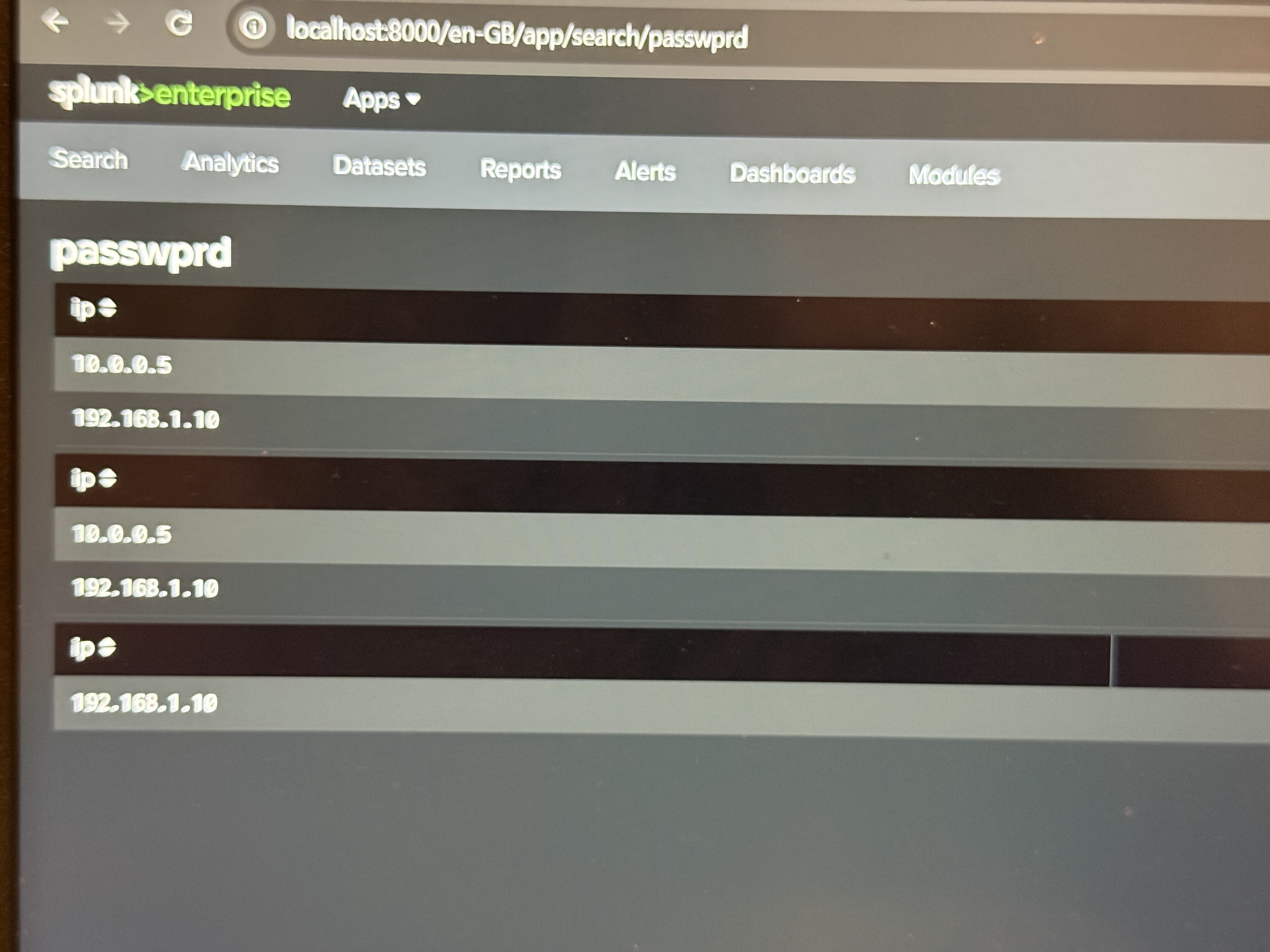

仪表板

Splunk 仪表板包括:

登录失败分析

暴力破解检测

账户劫持检测

展示的技能

安全日志分析

威胁检测

SIEM 使用 (Splunk)

事件调查

截图

📌 结论

本项目通过使用 Splunk 分析日志、检测威胁和可视化安全事件,模拟了真实的 SOC 工作流程。

标签:AMSI绕过, HTTP工具, PoC, SPL, Splunk仪表盘, 入侵分析, 威胁检测, 安全可视化, 安全实验室, 安全运营中心, 异常检测, 数据关联, 暴力破解, 渗透痕迹, 红队行动, 网络安全, 网络映射, 账户劫持, 隐私保护, 黄金证书