projectboot/drivershield

GitHub: projectboot/drivershield

专为 Windows 内核驱动设计的云端静态分析平台,提供漏洞检测、恶意特征识别、Rootkit 行为分析和综合风险评分。

Stars: 0 | Forks: 0

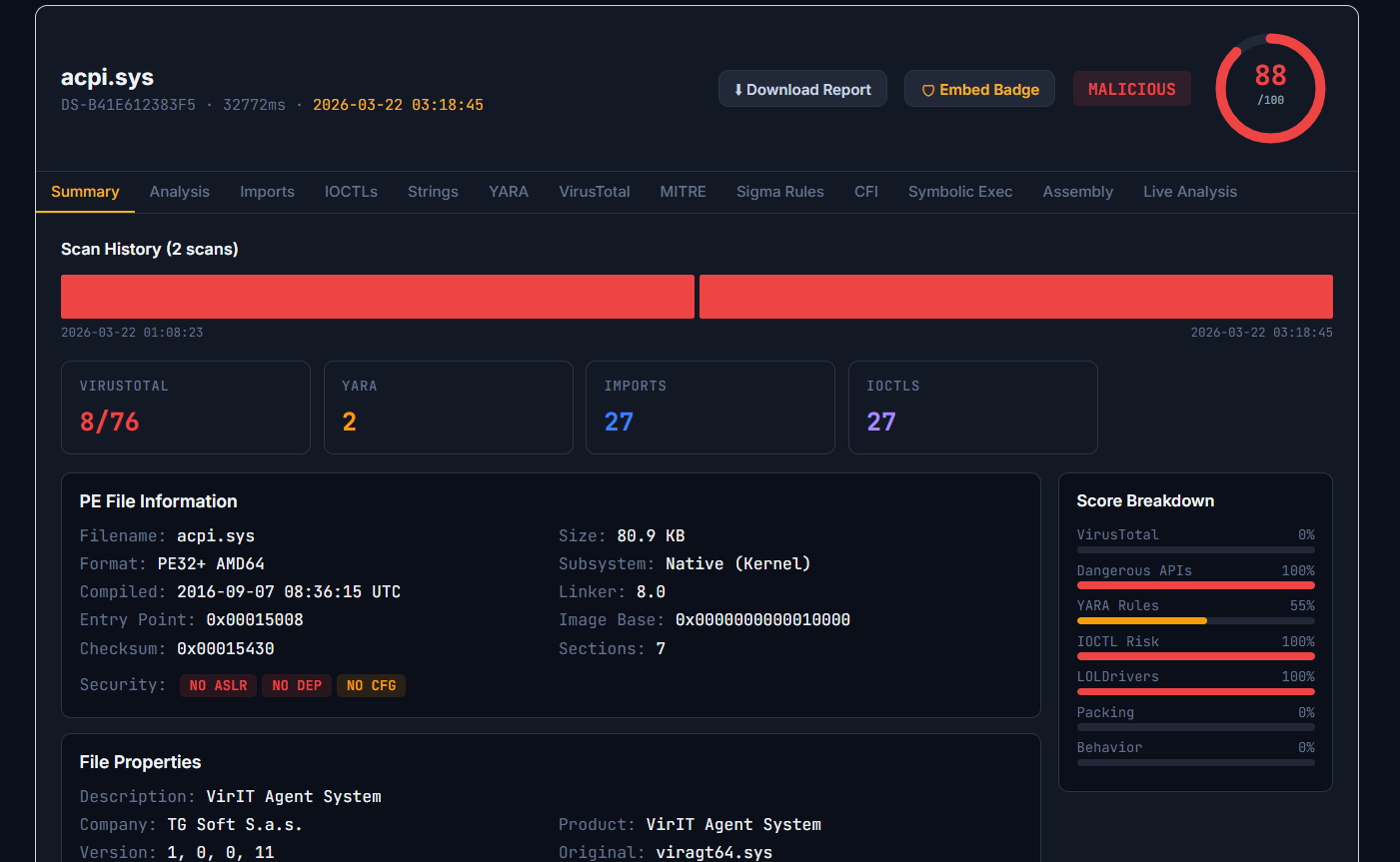

DriverShield 是一个专为 Windows 内核模式驱动程序构建的云端分析平台。上传任意 `.sys` 文件即可获得全面的威胁评估,涵盖代码签名验证、危险 API 使用情况、IOCTL 攻击面、Rootkit 行为检测、已知漏洞匹配以及行为风险评分。

该平台专为需要快速、可靠的驱动程序级分析且无需搭建本地工具链的**安全研究人员**、**SOC 分析师**、**应急响应人员**和**威胁情报团队**而设计。

## 分析能力

### 核心引擎 — 14 个分析阶段

| 阶段 | 描述 |

|:------|:------------|

| **哈希识别** | MD5, SHA1, SHA256 指纹识别及已知哈希查找 |

| **PE 头部分析** | COFF 头、节区熵、版本信息、子系统验证 |

| **控制流完整性** | CFI/CFG, ASLR, DEP,完整性检查检测及缓解措施评分 |

| **代码签名** | Authenticode 验证 — 签名者身份、信任链、有效期 |

| **导入分析** | 按风险级别分类的 80 多个内核 API — 标记 Rootkit 和提权攻击中常用的危险函数 |

| **IOCTL 提取** | 设备 I/O 控制码,包含威胁分类和已知漏洞标记 |

| **YARA 匹配** | 12+ 条内置行为特征规则,针对 Rootkit 模式、进程隐藏、DKOM、SSDT Hook 和 MBR/VBR 操作 |

| **VirusTotal** | 自动哈希查询及各引擎检测结果 |

| **LOLDrivers** | 与 Living Off The Land Drivers 数据库进行交叉比对 |

| **CVE 映射** | 20 多个已知漏洞驱动映射到 CVE 条目及 CVSS 评分 |

| **行为分析** | 基于规则的分类器,检测 Rootkit 行为、反 AV 规避、持久化机制和提权模式 |

| **符号执行** | 基于 angr 的路径探索与污点分析(可选) |

| **Sigma 规则** | 为每个分析的驱动自动生成 6+ 条 SIEM 检测规则 |

| **MITRE ATT&CK** | 将驱动行为映射到 16 种 ATT&CK 技术,包括防御规避和权限提升 |

### Rootkit 与隐蔽检测

DriverShield 应用启发式分析来识别内核驱动中的常见 Rootkit 指标:

- **直接内核对象操作 (DKOM)** — 检测与进程/线程链表解链相关的模式

- **SSDT / IDT Hooking** — 标记与系统服务描述符表修改相关的导入和代码模式

- **I/O 请求包 (IRP) Hooking** — 识别可能表明拦截行为的文件系统和网络过滤驱动模式

- **注册表回调滥用** — 检测通常用于持久化和隐藏的通知回调注册

- **MBR/VBR 访问模式** — 标记与 Bootkit 相关的低级磁盘访问

- **反取证** — 识别时间戳篡改、日志清除和痕迹移除技术

- **进程与文件隐藏** — 检测与从用户模式工具中隐藏进程、文件或网络连接相关的行为模式

### 风险评分

动态加权综合评分 (0-100),包含:

```

VirusTotal (22%) | API Risk (18%) | YARA (14%) | IOCTLs (13%)

CVE (10%) | LOLDrivers (9%) | Signatures (5%) | Dynamic (5%) | Packing (4%)

```

判定结果:**Clean** (0-29) · **Suspicious** (30-59) · **Vulnerable** (60-79) · **Malicious** (80-100)

## API

DriverShield 提供 REST API 用于自动化驱动分析工作流。

### 哈希查询

```

curl -s "https://drivershield.io/?r=apilookup&sha256=HASH"

```

### 上传与扫描

```

curl -X POST "https://drivershield.io/?r=api/upload" \

-H "X-Driver-MD5: YOUR_TOKEN" \

-F "file=@driver.sys"

```

## 可嵌入徽章

在您的网站或 README 中显示任何驱动的分析状态:

```

DriverShield 是一个专为 Windows 内核模式驱动程序构建的云端分析平台。上传任意 `.sys` 文件即可获得全面的威胁评估,涵盖代码签名验证、危险 API 使用情况、IOCTL 攻击面、Rootkit 行为检测、已知漏洞匹配以及行为风险评分。

该平台专为需要快速、可靠的驱动程序级分析且无需搭建本地工具链的**安全研究人员**、**SOC 分析师**、**应急响应人员**和**威胁情报团队**而设计。

## 分析能力

### 核心引擎 — 14 个分析阶段

| 阶段 | 描述 |

|:------|:------------|

| **哈希识别** | MD5, SHA1, SHA256 指纹识别及已知哈希查找 |

| **PE 头部分析** | COFF 头、节区熵、版本信息、子系统验证 |

| **控制流完整性** | CFI/CFG, ASLR, DEP,完整性检查检测及缓解措施评分 |

| **代码签名** | Authenticode 验证 — 签名者身份、信任链、有效期 |

| **导入分析** | 按风险级别分类的 80 多个内核 API — 标记 Rootkit 和提权攻击中常用的危险函数 |

| **IOCTL 提取** | 设备 I/O 控制码,包含威胁分类和已知漏洞标记 |

| **YARA 匹配** | 12+ 条内置行为特征规则,针对 Rootkit 模式、进程隐藏、DKOM、SSDT Hook 和 MBR/VBR 操作 |

| **VirusTotal** | 自动哈希查询及各引擎检测结果 |

| **LOLDrivers** | 与 Living Off The Land Drivers 数据库进行交叉比对 |

| **CVE 映射** | 20 多个已知漏洞驱动映射到 CVE 条目及 CVSS 评分 |

| **行为分析** | 基于规则的分类器,检测 Rootkit 行为、反 AV 规避、持久化机制和提权模式 |

| **符号执行** | 基于 angr 的路径探索与污点分析(可选) |

| **Sigma 规则** | 为每个分析的驱动自动生成 6+ 条 SIEM 检测规则 |

| **MITRE ATT&CK** | 将驱动行为映射到 16 种 ATT&CK 技术,包括防御规避和权限提升 |

### Rootkit 与隐蔽检测

DriverShield 应用启发式分析来识别内核驱动中的常见 Rootkit 指标:

- **直接内核对象操作 (DKOM)** — 检测与进程/线程链表解链相关的模式

- **SSDT / IDT Hooking** — 标记与系统服务描述符表修改相关的导入和代码模式

- **I/O 请求包 (IRP) Hooking** — 识别可能表明拦截行为的文件系统和网络过滤驱动模式

- **注册表回调滥用** — 检测通常用于持久化和隐藏的通知回调注册

- **MBR/VBR 访问模式** — 标记与 Bootkit 相关的低级磁盘访问

- **反取证** — 识别时间戳篡改、日志清除和痕迹移除技术

- **进程与文件隐藏** — 检测与从用户模式工具中隐藏进程、文件或网络连接相关的行为模式

### 风险评分

动态加权综合评分 (0-100),包含:

```

VirusTotal (22%) | API Risk (18%) | YARA (14%) | IOCTLs (13%)

CVE (10%) | LOLDrivers (9%) | Signatures (5%) | Dynamic (5%) | Packing (4%)

```

判定结果:**Clean** (0-29) · **Suspicious** (30-59) · **Vulnerable** (60-79) · **Malicious** (80-100)

## API

DriverShield 提供 REST API 用于自动化驱动分析工作流。

### 哈希查询

```

curl -s "https://drivershield.io/?r=apilookup&sha256=HASH"

```

### 上传与扫描

```

curl -X POST "https://drivershield.io/?r=api/upload" \

-H "X-Driver-MD5: YOUR_TOKEN" \

-F "file=@driver.sys"

```

## 可嵌入徽章

在您的网站或 README 中显示任何驱动的分析状态:

```

**由 Tolga SEZER 开发**

*DriverShield — 漏洞与恶意软件分析*

标签:0day挖掘, ATT&CK映射, BYOVD防御, CFI/CFG, DAST, EDR/XDR, IOCTL分析, SOC工具, .sys文件, Web归档检索, Web报告查看器, Windows内核, 云安全监控, 云资产清单, 代码签名验证, 内核安全, 哈希指纹, 威胁情报, 开发者工具, 恶意软件分析, 漏洞发现, 白帽子, 逆向工程, 速率限制处理, 静态分析, 驱动程序分析