SaeidSec/Malware-Analysis-MCP-Server

GitHub: SaeidSec/Malware-Analysis-MCP-Server

一个为AI助手提供恶意软件分析和威胁情报查询能力的MCP服务器,集成MalwareBazaar和VirusTotal等数据源。

Stars: 0 | Forks: 0

# 高级恶意软件分析 MCP 服务器

[](https://github.com/SaeidSec/Malware-Analysis-MCP-Server/actions)

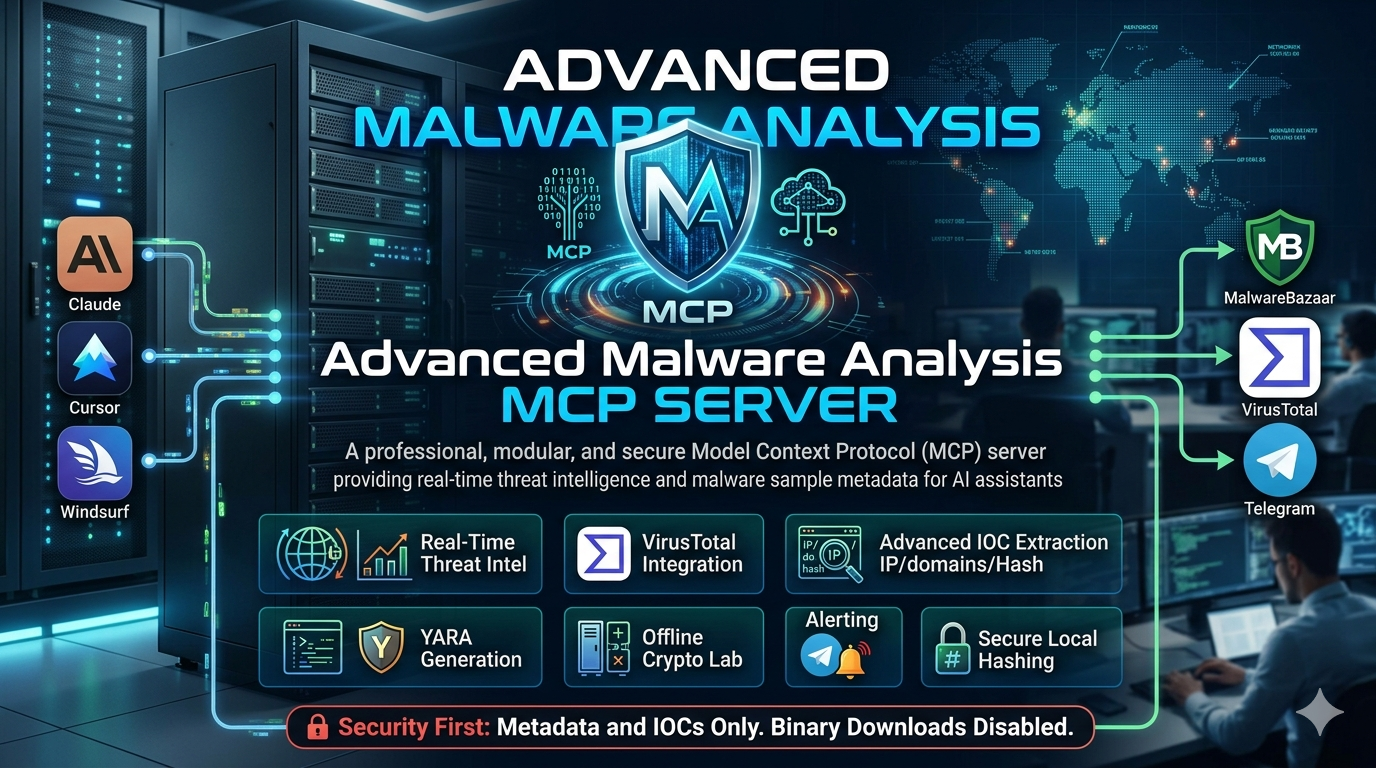

一个专业、模块化且安全的 **Model Context Protocol (MCP)** 服务器,为 AI 助手(如 Claude、Cursor 和 Windsurf)提供实时的威胁情报和恶意软件样本元数据。

它集成了 **MalwareBazaar**、**VirusTotal** 和 **Telegram**,以及 10 多种离线分析和加密工具,使 AI 模型能够自主协助防御性恶意软件研究。

## 🌟 功能特性

- **实时威胁情报:** 查询 MalwareBazaar 以获取最近的样本、基于哈希的信息或标签。

- **VirusTotal 集成:** 通过内置的 API 速率限制拉取分析统计数据、信誉和文件类型。

- **高级 IOC 提取:** 从非结构化文本中提取 IP、域、URL、哈希和电子邮件,并进行去敏/还原处理。

- **YARA 生成:** 要求 AI 根据样本的确切签名生成模板 YARA 规则。

- **离线加密实验室:** AES-GCM 加密 (PBKDF2 600k 次迭代)、SHA256/MD5 哈希、香农熵分析和十六进制转储。

- **告警通知:** 将发现结果直接发送到 Telegram 频道。

- **安全的本地哈希计算:** 安全地计算本地文件的 SHA256,以便根据威胁数据库进行检查,严格限制在允许的目录内。

## 🚀 快速入门:Claude Desktop

此服务器适用于任何 MCP 客户端,但针对 Claude Desktop 进行了深度优化。

### 1. 安装

您可以使用 `npx` 直接运行(需要 Node.js 18+):

```

# 可选:本地 clone 以进行开发

git clone https://github.com/your-username/Malware-Analysis-MCP-server.git

cd Malware-Analysis-MCP-server

npm install

npm run build

```

### 2. 配置

编辑您的 Claude Desktop 配置文件:

- **Mac:** `~/Library/Application Support/Claude/claude_desktop_config.json`

- **Windows:** `%APPDATA%\Claude\claude_desktop_config.json`

添加服务器:

```

{

"mcpServers": {

"malware-analysis-mcp": {

"command": "npx",

"args": [

"-y",

"malware-analysis-mcp"

],

"env": {

"MB_AUTH_KEY": "YOUR_ABUSECH_AUTH_KEY",

"VT_API_KEY": "YOUR_VT_API_KEY",

"ALLOWED_SCAN_DIRS": "/Users/name/Downloads,/tmp/malware"

}

}

}

}

```

*注意:如果在本地克隆运行,请将 `npx malware-analysis-mcp` 替换为 `node /absolute/path/to/dist/index.js`。*

### 3. API Keys

- `MB_AUTH_KEY` (必需):在 [auth.abuse.ch](https://auth.abuse.ch/) 免费获取。

- `VT_API_KEY` (可选):用于 `vt_lookup` 的 VirusTotal API。免费层即可使用(服务器遵守 4 次/分钟的限制)。

- `ALLOWED_SCAN_DIRS` (可选但推荐):以逗号分隔的绝对路径列表。将 `check_local_file` 工具限制为仅对这些目录中的文件进行哈希处理,以防止 AI 路径遍历。

## 🛠️ 可用的 MCP 工具

### 威胁情报

- `get_recent` - 获取最新的 MalwareBazaar 条目

- `get_info` - 通过 SHA256 获取精确的样本元数据

- `get_taginfo` - 通过标签(例如 "TrickBot")获取样本

- `virustotal_lookup` - VT V3 检测统计数据和信誉

- `suggest_analysis_blogs` - 链接到 Malpedia、MITRE 和分析文章

### 高级分析

- `extract_iocs` - 从文本中提取域、IP、MD5/SHA256、电子邮件

- `bulk_hash_check` - 一次性针对 MalwareBazaar 检查多个哈希

- `threat_summary` - 为特定样本生成精选的 Markdown 报告

- `generate_yara_template` - 根据元数据创建 YARA 规则的起点

- `defang_iocs` / `refang_iocs` - 安全的 IOC 分享(例如 `1[.]1[.]1[.]1`)

- `check_local_file` - 安全地对本地文件进行哈希处理并查询 VT/MB

### 离线实验室工具

- 编码:`base64_encode`, `base64_decode`, `url_encode`, `url_decode`, `hex_encode`, `hex_decode`

- 压缩:`gzip_compress`, `gzip_decompress`

- 加密:`aes_gcm_encrypt`, `aes_gcm_decrypt`, `hash_text`

- 分析:`entropy` (Shannon), `hexdump_text`

### 告警通知

- `send_alert` - 向 Telegram 推送消息(需要 `TG_BOT_TOKEN` 和 `TG_CHAT_ID` 环境变量)

## 🔒 安全架构

1. **无活动二进制文件:** `get_file` 工具已被禁用。服务器无法被诱骗执行或保存 payload 二进制文件。

2. **路径遍历保护:** 对 `check_local_file` 的请求会经过解析、规范化,并严格根据 `ALLOWED_SCAN_DIRS` 进行检查。

3. **强化的加密:** AES 实现使用带有 600,000 次迭代(OWASP 2023 标准)的 PBKDF2 和 16 字节随机盐。

4. **速率限制:** 防止您免费的 VirusTotal API 密钥因循环 LLM 而被意外耗尽。

5. **流式哈希处理:** 哈希处理本地文件时使用内存安全的流式传输,防止千兆字节级别的 OOM(内存不足)崩溃。

## 🧑💻 开发

```

# 安装依赖

npm install

# 运行 typechecker

npm run typecheck

# Build 项目

npm run build

# 在 dev 模式下运行

npm run dev

```

完整指南请参阅 [CONTRIBUTING.md](CONTRIBUTING.md)。

## 许可证

MIT License。详情请参阅 [LICENSE](LICENSE)。

标签:AI辅助安全, AMSI绕过, Ask搜索, Claude桌面插件, DAST, DeepSeek, DNS信息、DNS暴力破解, IP地址脱敏, MalwareBazaar, MCP服务器, MITM代理, Node.js安全工具, SHA256哈希, Telegram告警, VirusTotal, YARA规则, 云安全监控, 信标提取, 加密解密工具, 威胁情报, 威胁检测, 开发者工具, 恶意软件分析, 模型上下文协议, 熵值分析, 网络威胁搜寻, 网络安全, 自动化安全分析, 自动化攻击, 计算机应急响应, 防御性安全, 隐私保护, 静态分析