Elysia1104/SubHunt-Recon-Tool

GitHub: Elysia1104/SubHunt-Recon-Tool

一款基于字典的 Python 子域名枚举工具,用于渗透测试侦察阶段快速发现存活子域名并扩展攻击面。

Stars: 1 | Forks: 0

# SubHunt-Recon-Tool

一款使用 Python 构建的自动化 DNS 枚举工具,用于识别隐藏的子域名并在侦察阶段扩大攻击面。

# SubHunt:DNS 枚举工具

### 概述

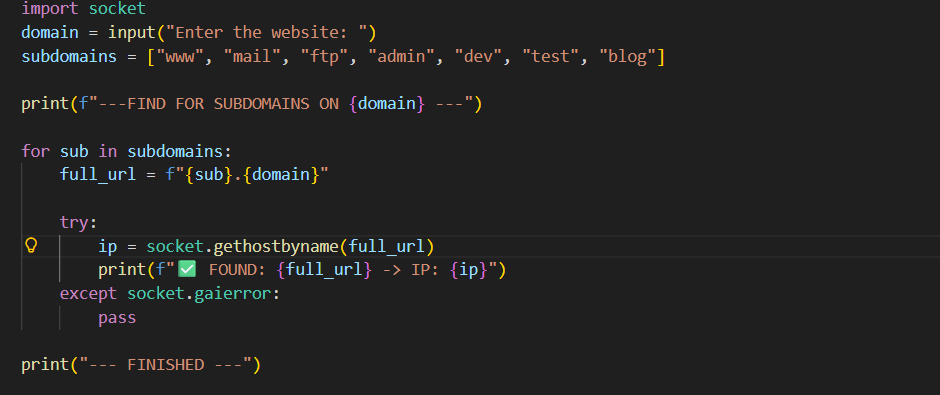

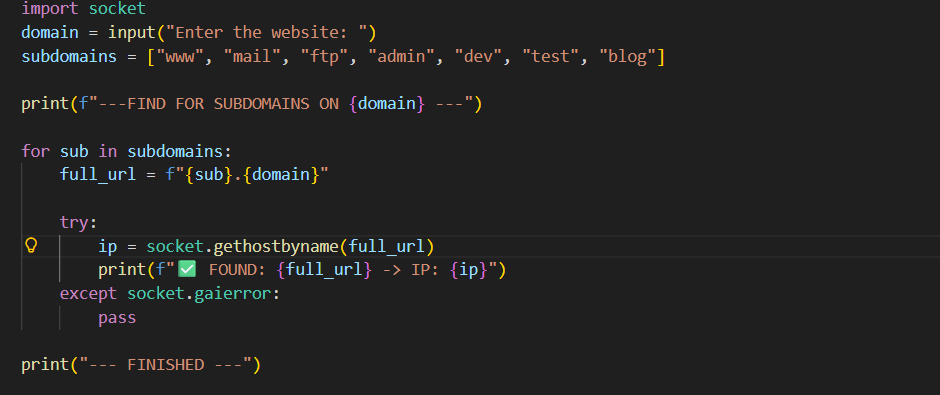

SubHunt 是一款为渗透测试信息收集阶段设计的侦察脚本。它通过根据提供的字典执行 DNS 解析检查,从而自动化子域名发现过程。

### 主要特性

* **DNS 解析:** 利用 `socket.gethostbyname` 验证活跃主机。

* **静默模式:** 使用异常处理(`pass`)过滤掉失败的查询,提供一份干净的“存活”目标列表。

* **快速侦察:** 经过速度优化,可在数秒内绘制出域名的基础设施图谱。

### 使用方法

1. 克隆仓库:`git clone https://github.com/your-username/SubHunt-Recon-Tool`

2. 运行脚本:`python hunter.py`

3. 输入一个域名(例如 `google.com`)以开始发现。

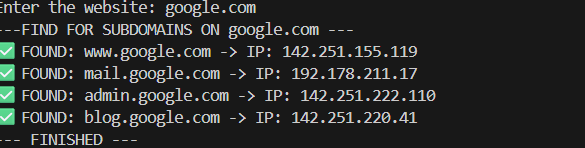

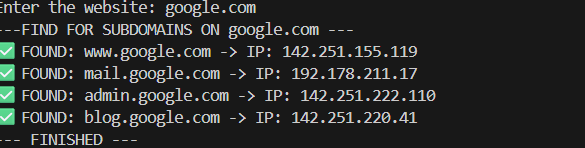

### 📸 概念验证

标签:DNS枚举, DNS枚举, DNS解析, GitHub, Python, 主机安全, 侦察工具, 域名爆破, 子域名扫描, 安全测试, 开源项目, 插件系统, 攻击性安全, 攻击面扩展, 数字取证, 无后门, 漏洞扫描准备, 白盒测试, 端口扫描前置, 网络安全工具, 网络安全工具, 自动化脚本, 逆向工具