RossMora-Pilots/Malware-Analysis-CSC-7312

GitHub: RossMora-Pilots/Malware-Analysis-CSC-7312

一个系统的恶意软件逆向分析课程作品集,完整记录了 WannaCry 和 Remcos RAT 的静态与动态分析过程,配套 34 个多语言自定义脚本、YARA 规则和 MITRE ATT&CK 映射。

Stars: 0 | Forks: 0

# 🔬 恶意软件开发与分析 — CSC-7312 作品集

**在 3 个隔离环境中分析了 2 个真实的恶意软件家族(WannaCry 勒索软件 + Remcos RAT)。**

**使用 Python、PowerShell、Rust、C 和 Bash 构建了 34 个自定义分析工具。**

**提取了具备可操作性的 IOC,并涵盖了 14 项 MITRE ATT&CK 映射技术。**

-yellow.svg)

## 作品集亮点

| 指标 | 值 |

|--------|-------|

| **分析的恶意软件家族** | 2 个 (WannaCry, Remcos RAT) |

| **分析环境** | 3 个 (FLARE VM, REMnux, Kali Linux) |

| **自定义分析脚本** | 跨 5 种语言共 34 个 |

| **完成的实验报告** | 9 份 + 期中 + 期末综合 |

| **证据截图** | 190 张带标注的截屏 |

| **MITRE ATT&CK 技术** | 映射 14 项 |

| **编程语言** | Python, PowerShell, C, Rust, Bash |

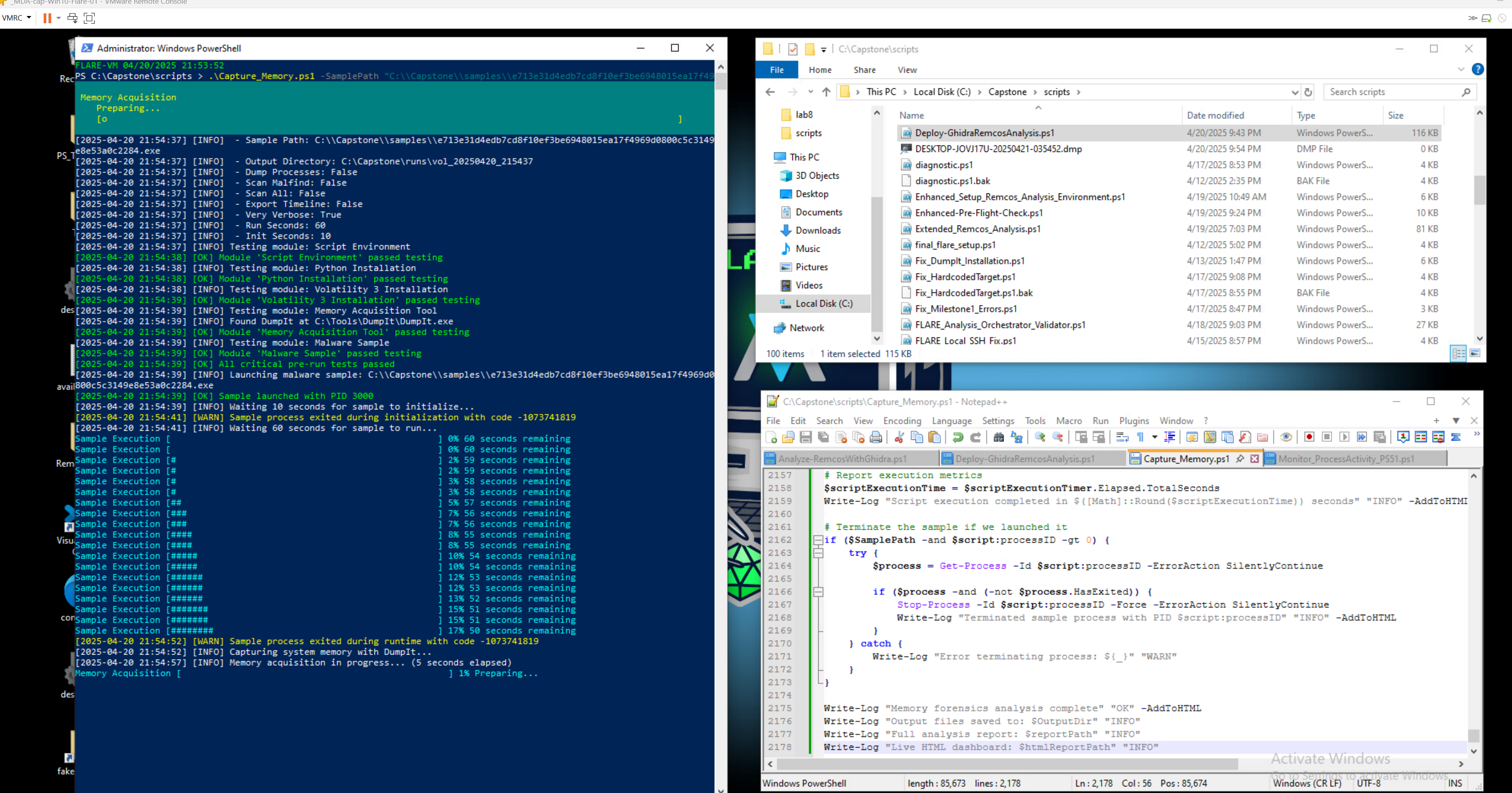

*在 Remcos RAT 期末综合调查期间的 FLARE VM 分析环境*

## 分析流水线

```

graph LR

A[🔍 Malware Sample] --> B[📋 Static Analysis]

A --> C[🖥️ Dynamic Analysis]

B --> D[PE Headers & Imports]

B --> E[Strings & Entropy]

C --> F[Process Monitoring]

C --> G[Network Capture]

D --> H[🎯 IOC Extraction]

E --> H

F --> H

G --> H

H --> I[📊 MITRE ATT&CK Mapping]

I --> J[📄 Report & Detection Rules]

```

## 快速入门

| 时间 | 您将看到的内容 |

|------|-----------------|

| **⏱️ 5 分钟** | 此 README → [期末综合: Remcos RAT](CC/Winter%202025/Malware%20Dev%20and%20Analysis%20-%20Travis%20Czech%20-%20CSC-7312/CAPSTONE_PROJECT_SUMMARY.md) |

| **⏱️ 15 分钟** | [期中: WannaCry](CC/Winter%202025/Malware%20Dev%20and%20Analysis%20-%20Travis%20Czech%20-%20CSC-7312/MIDTERM_PROJECT_SUMMARY.md) + [34 个脚本](CC/Winter%202025/Malware%20Dev%20and%20Analysis%20-%20Travis%20Czech%20-%20CSC-7312/SCRIPTS_README.md) |

| **⏱️ 30 分钟** | [每周进展](CC/Winter%202025/Malware%20Dev%20and%20Analysis%20-%20Travis%20Czech%20-%20CSC-7312/WEEKLY_SUMMARY.md) + [证据索引](CC/Winter%202025/Malware%20Dev%20and%20Analysis%20-%20Travis%20Czech%20-%20CSC-7312/EVIDENCE_INDEX.md) |

## 主要成就

### 🦠 WannaCry 勒索软件 — 期中深入分析

- 在加密、文件系统和网络类别中识别出 **47 个以上可疑 API 调用**

- 映射了用于文件勒索的完整 **AES-128-CBC / RSA-2048 加密链**

- 通过 SMB 端口 445 追踪 **EternalBlue 传播**,并提取了完整的网络 IOC

- 记录了**开关域名**机制及其在阻止全球传播中的作用

- 生成了包含 **6 项 MITRE ATT&CK 技术映射**和检测特征的结构化报告

### 🕵️ Remcos RAT — 期末综合调查

- 从二进制资源中提取了 **C2 服务器配置**(IP、端口、加密密钥)

- 映射了 **8 项 MITRE ATT&CK 技术**,包括 T1059, T1071, T1547, T1055, T1082, T1083, T1005, T1041

- 构建了包含 8 个脚本的**自动化框架**,用于静态分析、动态监控和 IOC 提取

- **在 3 个虚拟机中验证了发现**(FLARE VM, REMnux, Kali Linux),以确保跨平台一致性

- 将进程、网络和注册表构件关联为统一的行为时间线

### ⚙️ 自定义分析自动化

- 跨 Python、PowerShell、C、Rust 和 Bash 的 **34 个脚本**

- 自动化了 PE 解析、熵检测、反汇编、进程监控、注册表跟踪、网络捕获和文件系统监控

- 多语言恶意软件模拟(良性),演示了持久化、C2 和规避概念

- 使用 Capstone 进行 Shellcode 反汇编和分析,并实现了指令级别的控制流重建

## 快速演示

```

# 克隆并对样本运行静态分析

git clone https://github.com/RossMora-Pilots/Malware-Analysis-CSC-7312.git

cd 410-Malware-Analysis/CC/Winter\ 2025/Malware\ Dev\ and\ Analysis\ -\ Travis\ Czech\ -\ CSC-7312/scripts/python

pip install -r requirements.txt

python analyze_msty.py

```

## 导航

```

410-Malware-Analysis/

├── CC/Winter 2025/Malware Dev and Analysis - Travis Czech - CSC-7312/

│ ├── CAPSTONE_PROJECT_SUMMARY.md ← Remcos RAT capstone

│ ├── MIDTERM_PROJECT_SUMMARY.md ← WannaCry midterm

│ ├── WEEKLY_SUMMARY.md ← Week-by-week progression

│ ├── EVIDENCE_INDEX.md ← 190 screenshots indexed

│ ├── SCRIPTS_README.md ← 34 scripts documented

│ ├── HIGHLIGHTS.md ← Portfolio highlights one-pager

│ ├── assignments/ ← Lab report PDFs

│ ├── scripts/ ← Analysis tools (5 languages)

│ └── screenshots/ ← Annotated evidence captures

├── docs/ ← Project documentation

├── artifacts/ ← Generated evidence artifacts

├── ROADMAP.md ← Task tracking

└── CONTRIBUTING.md ← PM conventions

```

## 展示的技能

- **静态分析** — PE 文件解析、导入/导出表分析、字符串提取、熵分析、加壳检测

- **动态分析** — 进程监控、注册表跟踪、网络捕获、文件系统监控、行为 IOC 识别

- **逆向工程** — 使用 Capstone/Ghidra 进行反汇编、Shellcode 分析、控制流重建

- **恶意软件开发** — 使用 C、Python、Rust 和 Batch 进行用于教学分析的良性模拟

- **环境工程** — FLARE VM、REMnux、Kali Linux 隔离分析环境

- **自动化** — 用于可重复分析工作流的 Python 和 PowerShell 框架

- **专业报告** — 包含 IOC、MITRE ATT&CK 映射和证据链的结构化恶意软件分析报告

## 工具与技术

| 类别 | 工具 |

|----------|-------|

| **静态分析** | PE-bear, Ghidra, Radare2, pefile (Python), Capstone |

| **动态分析** | Procmon, Wireshark, FakeNet-NG, Regshot |

| **沙箱** | FLARE VM, REMnux, Kali Linux, Cuckoo Sandbox |

| **调试** | x64dbg, GDB |

| **检测** | YARA 规则, Sigma 规则 |

| **语言** | Python 3, PowerShell, C, Rust, Bash, Batch |

| **自动化** | 自定义分析框架, CI/CD 流水线 |

## 课程信息

| 字段 | 值 |

|-------|-------|

| **课程** | CSC-7312: 恶意软件开发与分析 |

| **项目** | 研究生网络安全证书 |

| **院校** | Cambrian College, Sudbury, Ontario |

| **学期** | 2025 年冬季 |

| **讲师** | Travis Czech |

| **学生** | Ross Moravec (A00322717) |

## 关于作者

**Ross Moravec** — 研究生网络安全证书,Cambrian College (2024–2025)

[GitHub](https://github.com/RossMora) · Sudbury, Ontario, Canada

标签:AI合规, ATT&CK映射, Bash, Cloudflare, DAST, DNS信息、DNS暴力破解, DNS 反向解析, FLARE VM, IOC提取, IPv6, IP 地址批量处理, MITRE ATT&CK, OpenCanary, PE分析, PowerShell, Python, Remcos RAT, REMnux, Rust, WannaCry, YARA规则, 云安全监控, 云资产清单, 勒索软件, 可视化界面, 威胁情报, 安全工具开发, 安全脚本, 应用安全, 开发者工具, 恶意样本分析, 恶意软件分析, 数据包嗅探, 无后门, 无线安全, 漏洞分析, 熵分析, 网络信息收集, 网络安全, 网络安全审计, 网络捕获, 网络流量审计, 路径探测, 远控木马, 逆向工具, 逆向工程, 速率限制处理, 隐私保护, 静态分析