Nitin-sec/threatmap

GitHub: Nitin-sec/threatmap

一个基于本地 AI 的终端安全工作流引擎,将原始扫描数据自动转化为结构化的漏洞发现和可操作报告。

Stars: 7 | Forks: 1

# ThreatMap

**这不是又一个漏洞扫描器。**

ThreatMap 是一个工作流引擎,可将原始扫描输出转化为结构化的发现结果和可操作的情报。

## 它是什么

ThreatMap 通过简洁的 CLI 工作流自动化执行:资产发现、证据收集、本地 SLM 分析以及报告生成。

- 将原始工具输出转化为已确定优先级的发现结果

- 生成 HTML、Excel 和证据日志

- 保持分析过程完全本地化,不依赖任何外部 API

- 专为开发者和安全工程师设计,拒绝无休止的工具堆砌

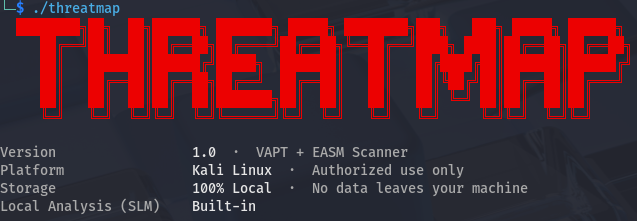

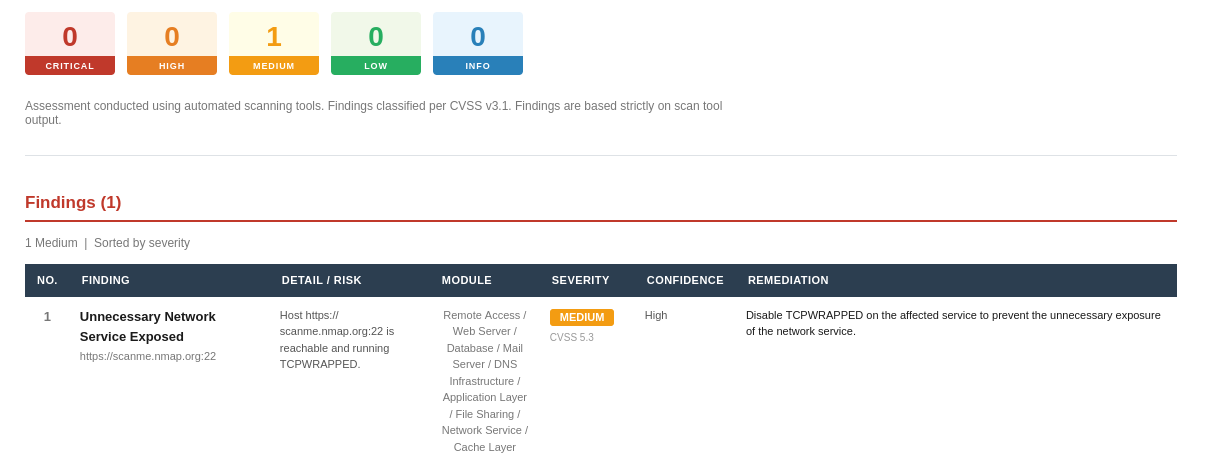

## 截图

| CLI 运行 | HTML 报告 |

|--------|------------|

|  |  |

## 功能特性

- 将原始侦察和扫描结果转化为结构化输出

- 基于本地 SLM 的漏洞上下文分析

- 可直接用于分享的 HTML 报告和 Excel 导出

- 用于审计和审查的证据日志

- 极简的 CLI 体验,提供引导式的扫描流程

## 安装

```

./install.sh

./threatmap

```

## 使用示例

```

./threatmap

```

1. 输入目标或资产列表

2. 确认授权

3. 查看已发现的资产及扫描进度

4. 打开 HTML 报告或导出 Excel

## 输出结果

- **HTML** — 易读的结构化报告,便于审查

- **Excel** — 可导出的发现结果,方便向利益相关者展示

- **日志 / 证据** — 每个扫描步骤的原始证明

## 工作流程

1. **发现** — 寻找资产和目标

2. **扫描** — 自动运行合适的工具

3. **证据** — 收集原始证明和产物

4. **分析** — 应用本地 SLM 洞察并结构化发现结果

5. **报告** — 生成 HTML、Excel 和日志

## 为什么选择 ThreatMap?

- 不仅仅是扫描 → 输出结构化、可操作的结果

- 专为开发者和安全团队构建,而非工具收藏家

- 零 API 调用的本地 SLM 分析

- 简洁的 CLI 用户体验,取代冗长的工具链

## 免责声明

请仅对您拥有或经授权测试的系统使用。未经授权的扫描是非法行为。

## 贡献

欢迎提交问题、修复和功能建议。欢迎发送 PR 或开启 Issue 来改进此工作流。

标签:Cutter, ESC漏洞, Excel导出, HTML报告生成, 人工智能安全, 加密, 合规性, 威胁情报, 威胁情报, 安全合规, 安全工程师, 工作流引擎, 开发者工具, 开发者工具, 插件系统, 数据泄露, 数据解析, 无线安全, 本地大模型, 漏洞扫描器, 结构化数据, 网络代理, 网络安全, 网络安全审计, 自动化报告, 证据收集, 逆向工具, 隐私保护, 隐私计算, 零API依赖