thisisdarkstar/SubHunter-Chrome-Extension

GitHub: thisisdarkstar/SubHunter-Chrome-Extension

一款免费的 Chrome 扩展,整合证书透明度日志与 DNS 爆破进行子域名枚举,并提供存活主机验证功能。

Stars: 0 | Forks: 0

# SubHunter

一款强大、免费的 Chrome 扩展,用于子域名枚举与发现。SubHunter 帮助安全研究人员和渗透测试人员通过证书透明度日志、DNS 暴力破解来发现子域名,并验证存活主机。

## 功能特性

- **证书透明度 (Certificate Transparency) 发现**

- 集成 crt.sh 用于全面的证书日志扫描

- Certspotter API 用于被动 DNS 枚举

- Subdomain Center API 提供额外覆盖

- **DNS 暴力破解**

- 内置包含 600+ 常见子域名模式的字典

- 可配置字典大小(50-1000 条)

- 可调节并发数以加快扫描速度

- **存活状态验证**

- 通过 Google DNS 进行 DNS-over-HTTPS (DoH) 验证

- 对发现的子域名进行实时状态检查

- 直观区分存活和失效主机

- **导出选项**

- 导出为 TXT(纯文本列表)

- 导出为 JSON(包含元数据)

- 导出为 CSV(兼容电子表格)

- **现代化 UI**

- 侧边栏用于详细的扫描会话

- 快速弹窗用于快速扫描

- 暗色主题,适合长时间使用

- 实时进度追踪

## 截图

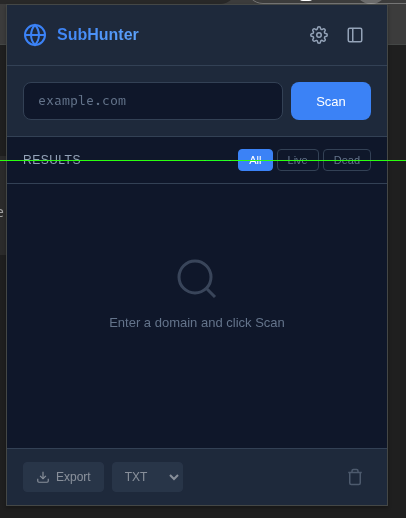

### 弹窗视图

直接从浏览器工具栏快速扫描子域名。

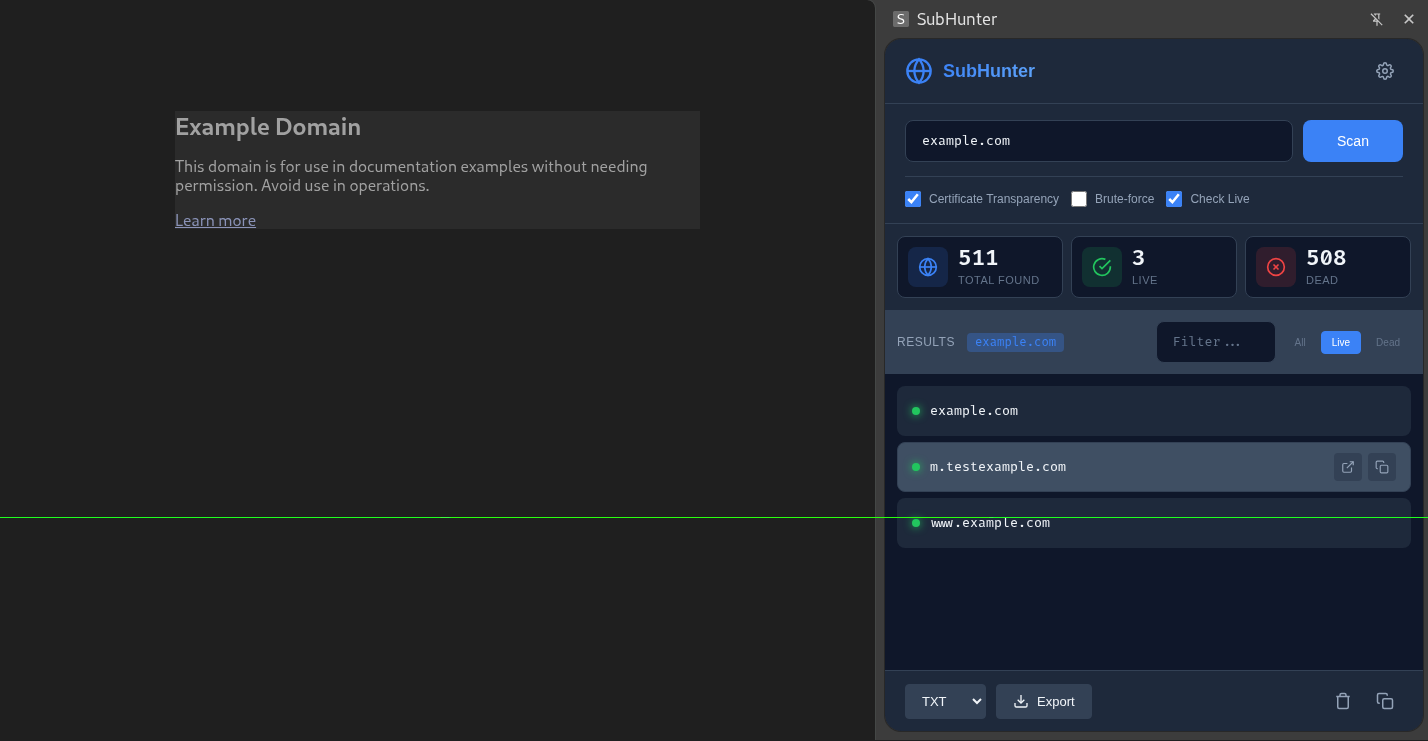

### 侧边栏视图

具备高级选项的全功能扫描界面。

## 安装说明

### 从源码安装

1. 克隆或下载此仓库

2. 打开 Chrome 并访问 `chrome://extensions/`

3. 启用“开发者模式”(右上角开关)

4. 点击“加载已解压的扩展程序”

5. 选择 `SubHunter` 目录

### Chrome 网上应用店

## 使用方法

### 快速扫描(弹窗)

1. 点击浏览器工具栏中的 SubHunter 图标

2. 输入域名(例如 `example.com`)

3. 点击“Scan”或按 Enter 键

4. 在弹窗中查看结果

### 全面扫描(侧边栏)

1. 点击 SubHunter 图标

2. 点击侧边栏图标(带分隔线的矩形)

3. 配置扫描选项:

- **Certificate Transparency**:查询 CT 日志(推荐)

- **Brute-force**:尝试常见的子域名

- **Check Live**:验证主机响应性

4. 点击“Scan”开始

### 设置

通过齿轮图标访问设置以配置:

- 发现方法(CT 日志、暴力破解)

- 暴力破解字典大小和并发数

- 默认导出格式

## API 来源

SubHunter 使用以下免费 API:

| 来源 | 描述 | 频率限制 |

|--------|-------------|-------------|

| [crt.sh](https://crt.sh/) | 证书透明度日志 | ~60 请求/分钟 |

| [Certspotter](https://api.certspotter.com/) | 被动证书数据库 | ~120 请求/小时 |

| [Subdomain Center](https://api.subdomain.center/) | 聚合 DNS 数据 | ~60 请求/分钟 |

| [Google DNS](https://dns.google/) | 存活状态验证 | ~1000 请求/天 |

## 权限

| 权限 | 用途 |

|------------|---------|

| `storage` | 保存扫描结果和设置 |

| `activeTab` | 访问当前标签页以显示侧边栏 |

| `tabs` | 管理浏览器标签页 |

| `sidePanel` | 显示侧边栏 UI |

## 扫描选项

### 证书透明度(推荐)

- 查询公开 CT 日志中已颁发的证书

- 查找拥有有效 SSL/TLS 证书的子域名

- 不向目标服务器发送主动流量

- 最适合发现被遗忘/废弃的子域名

### DNS 暴力破解

- 针对目标测试常见子域名

- 使用内置常见模式字典

- 主动 DNS 查询(对解析器可见)

- 适合发现可预测的子域名

### 存活状态检查

- 使用 DNS-over-HTTPS 验证 A 记录

- 需要有效的 DNS 解析

- 标记具有活跃 Web 服务器的子域名

- 可能会遗漏防火墙后的子域名

## 导出格式

### TXT(纯文本)

```

subdomain1.example.com

subdomain2.example.com

```

### JSON

```

{

"domain": "example.com",

"scanDate": "2024-01-15T10:30:00.000Z",

"filter": "all",

"totalFound": 25,

"liveCount": 18,

"exportedCount": 25,

"subdomains": [...]

}

```

### CSV

```

subdomain,live

subdomain1.example.com,true

subdomain2.example.com,false

```

## 浏览器兼容性

- Google Chrome 114+

- Microsoft Edge 114+

- Brave 1.50+

- 其他基于 Chromium 的浏览器

## 免责声明

**本工具仅用于授权的安全测试和教育目的。**

- 在扫描任何非您拥有的域名之前,请务必获得书面许可

- 确保遵守适用的法律法规

- 作者不对本工具的滥用负责

## 许可证

MIT License - 详情见 [LICENSE](LICENSE)。

## 支持

- 通过 GitHub Issues 报告 Bug

- 欢迎功能请求

- 接受 Pull Request

专为安全研究而制

标签:DNS爆破, DNS验证, DoH, GitHub, 子域名扫描器, 子域名枚举, 安全测试, 密码管理, 开源安全工具, 批量查询, 攻击性安全, 数据可视化, 浏览器插件, 系统安全, 自定义脚本, 证书透明度, 调试辅助, 资产探测, 逆向工程平台