sandeepmothukuri/soc-lab

GitHub: sandeepmothukuri/soc-lab

基于 Wazuh SIEM 和 Sysmon 构建的 SOC 家庭实验环境,完整演示了从攻击模拟、日志采集到 MITRE ATT&CK 映射的事件响应流程。

Stars: 1 | Forks: 0

# 🔐 SOC 分析师家庭实验环境

[](https://github.com/sandeepmothukuri/soc-lab/actions)

[](https://wazuh.com/)

[](https://attack.mitre.org/)

[](LICENSE)

[](https://github.com/sandeepmothukuri/soc-lab)

## ⚡ 快速演示

| | |

|---|---|

| **攻击** | Hydra 对 RDP 的暴力破解 |

| **检测** | Event ID 4625 关联分析 |

| **SIEM** | Wazuh |

| **结果** | 攻击被检测到,未发生成功入侵 |

| **MITRE** | T1110 — Brute Force |

## 📌 概述

在自行搭建的 SOC 家庭实验环境中,使用 **Wazuh SIEM**、**Sysmon** 遥测和 **MITRE ATT&CK** 映射检测并分析了一次暴力破解攻击。

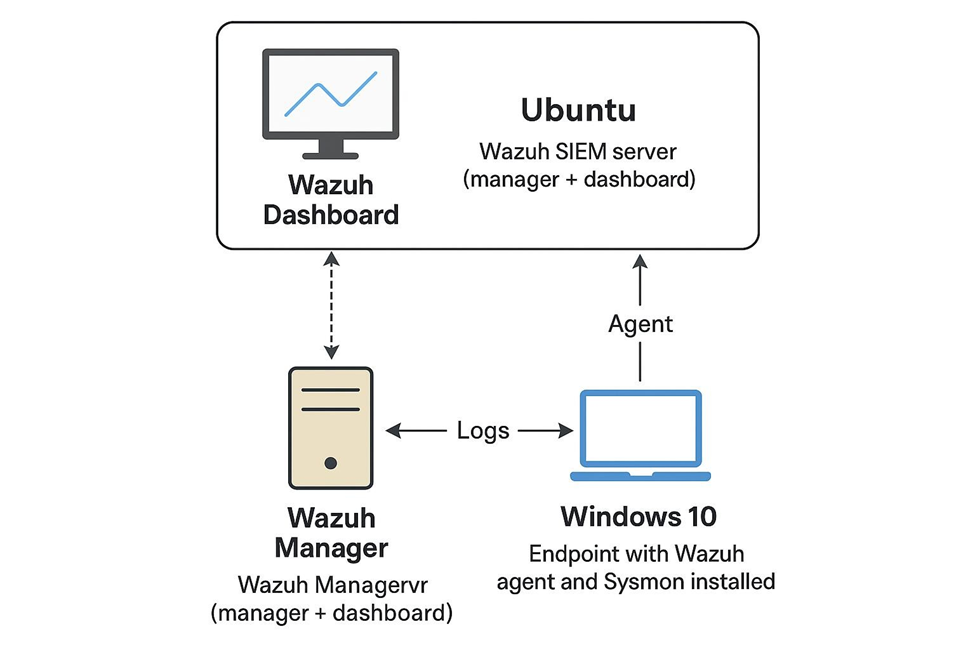

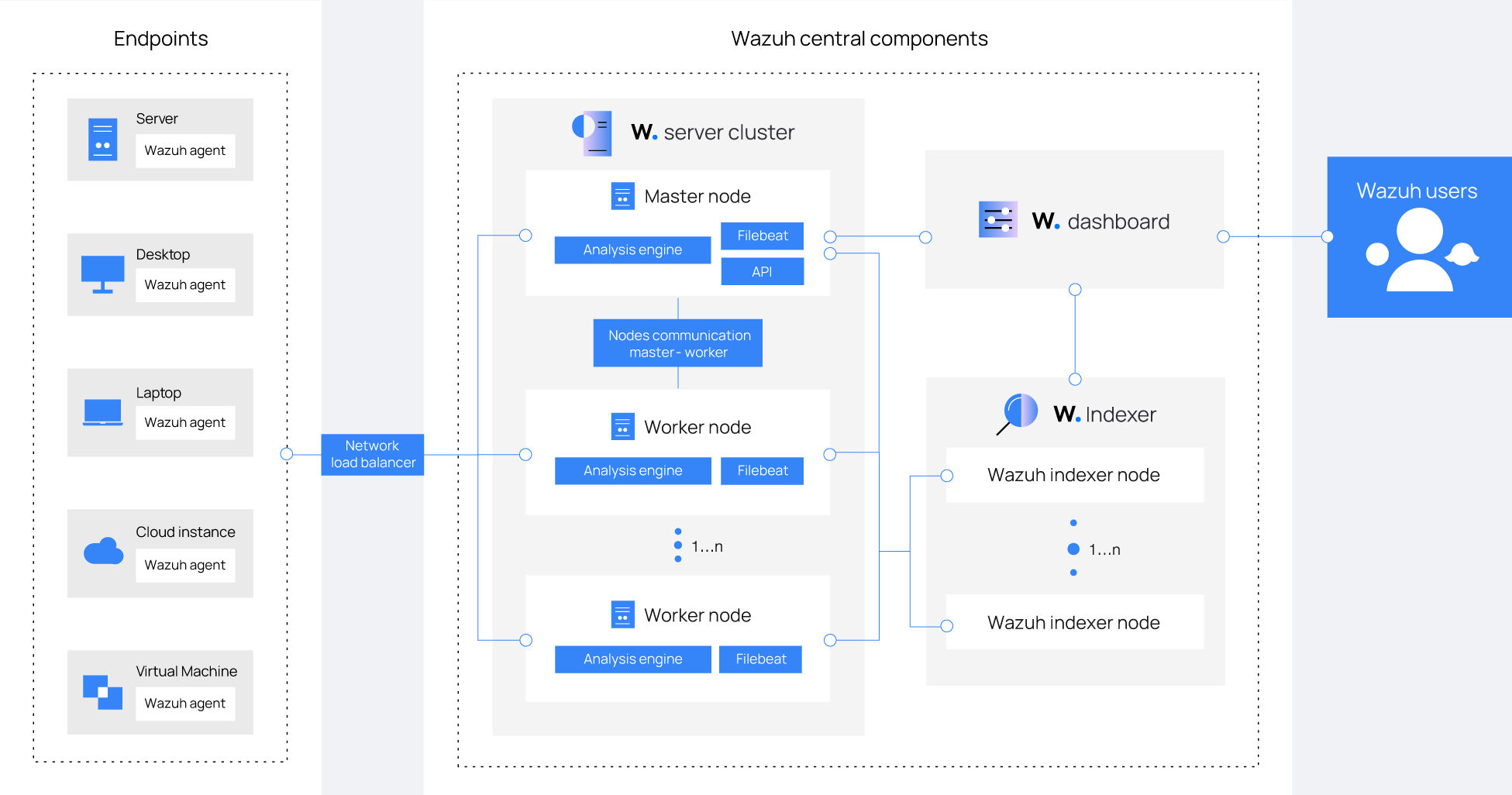

## 🏗️ 架构

```

Kali Linux (Attacker)

│

▼ Hydra / Nmap

Windows 10 Endpoint

├─ Sysmon (process/network telemetry)

└─ Wazuh Agent

│

▼

Wazuh Manager (Ubuntu)

├─ Elasticsearch (log storage)

└─ Kibana Dashboard (visualization)

```

## ⚙️ 安装指南

### 前置条件

- VirtualBox → https://www.virtualbox.org/

- VMware → https://www.vmware.com/

- 最低要求:8 GB 内存,100 GB 存储

### 部署 Wazuh SIEM

```

sudo apt update && sudo apt upgrade -y

curl -sO https://packages.wazuh.com/4.7/wazuh-install.sh

sudo bash wazuh-install.sh -a

```

访问控制面板:`https://`

### Windows 终端节点 — 安装 Sysmon

```

sysmon.exe -i sysmon-config.xml

```

### Windows 终端节点 — 安装 Wazuh Agent

下载地址:https://packages.wazuh.com/4.x/windows/wazuh-agent.msi

编辑 `C:\Program Files (x86)\ossec-agent\ossec.conf`:

```

WAZUH-IP

```

```

net start wazuh

```

### 将 Agent 连接至 Manager

```

sudo /var/ossec/bin/manage_agents

```

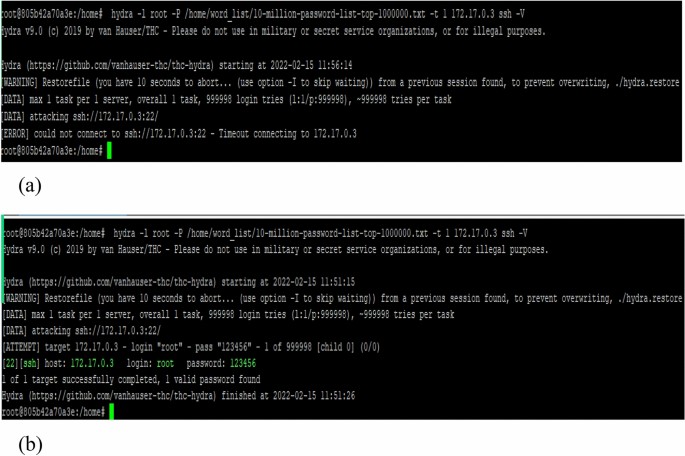

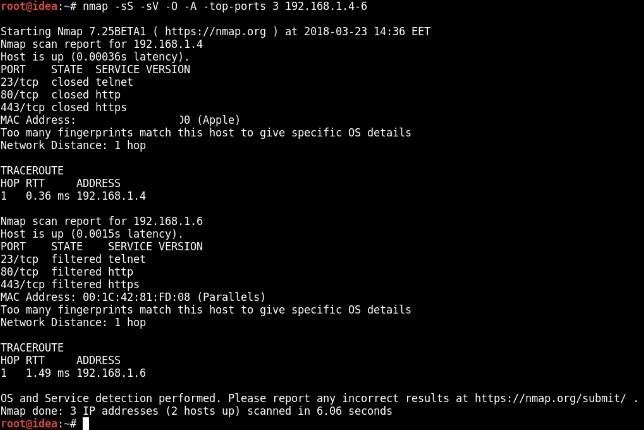

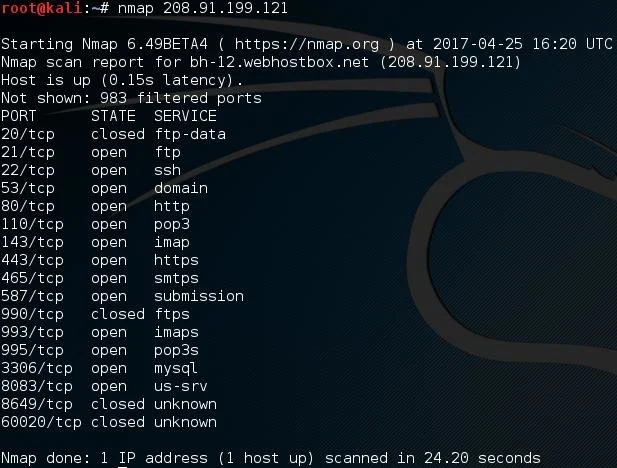

## ⚔️ 攻击模拟

```

# 网络扫描

nmap -sS

# Brute force RDP

hydra -l admin -P rockyou.txt rdp://

```

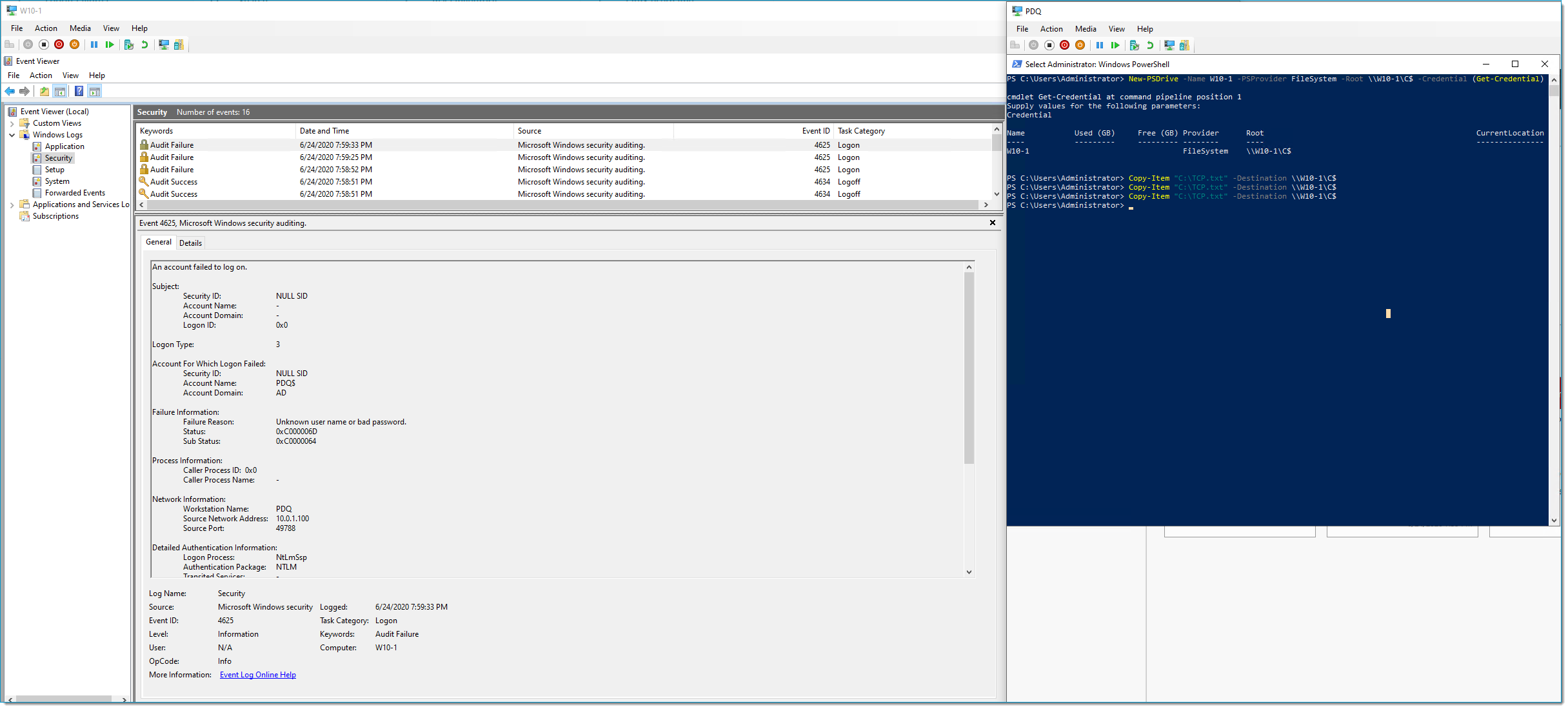

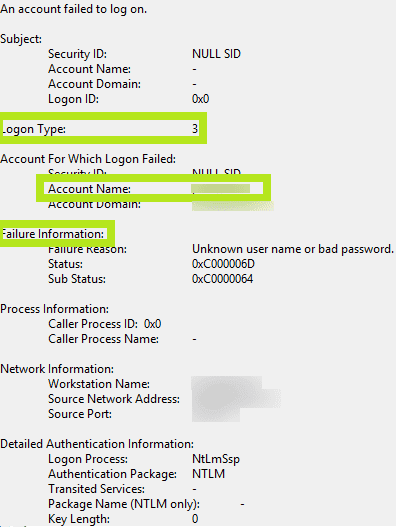

## 🚨 检测工作流

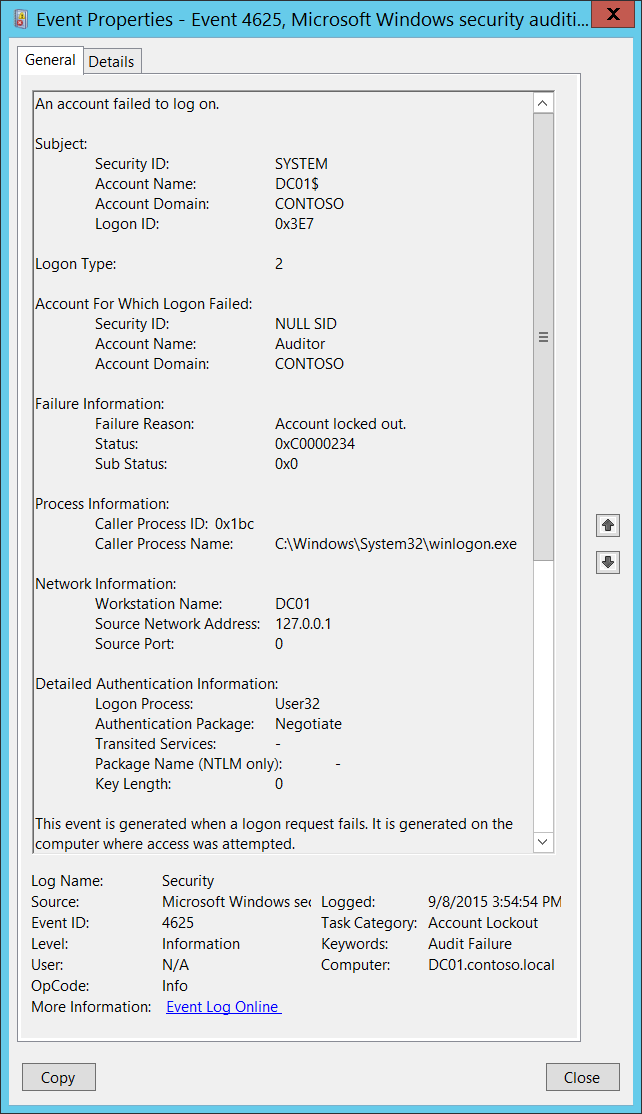

### 关键 Windows 事件 ID

| Event ID | 描述 |

|---|---|

| 4625 | 登录失败 |

| 4624 | 登录成功 |

| 4740 | 账户锁定 |

| 4672 | 特权分配 |

| 4663 | 文件访问 |

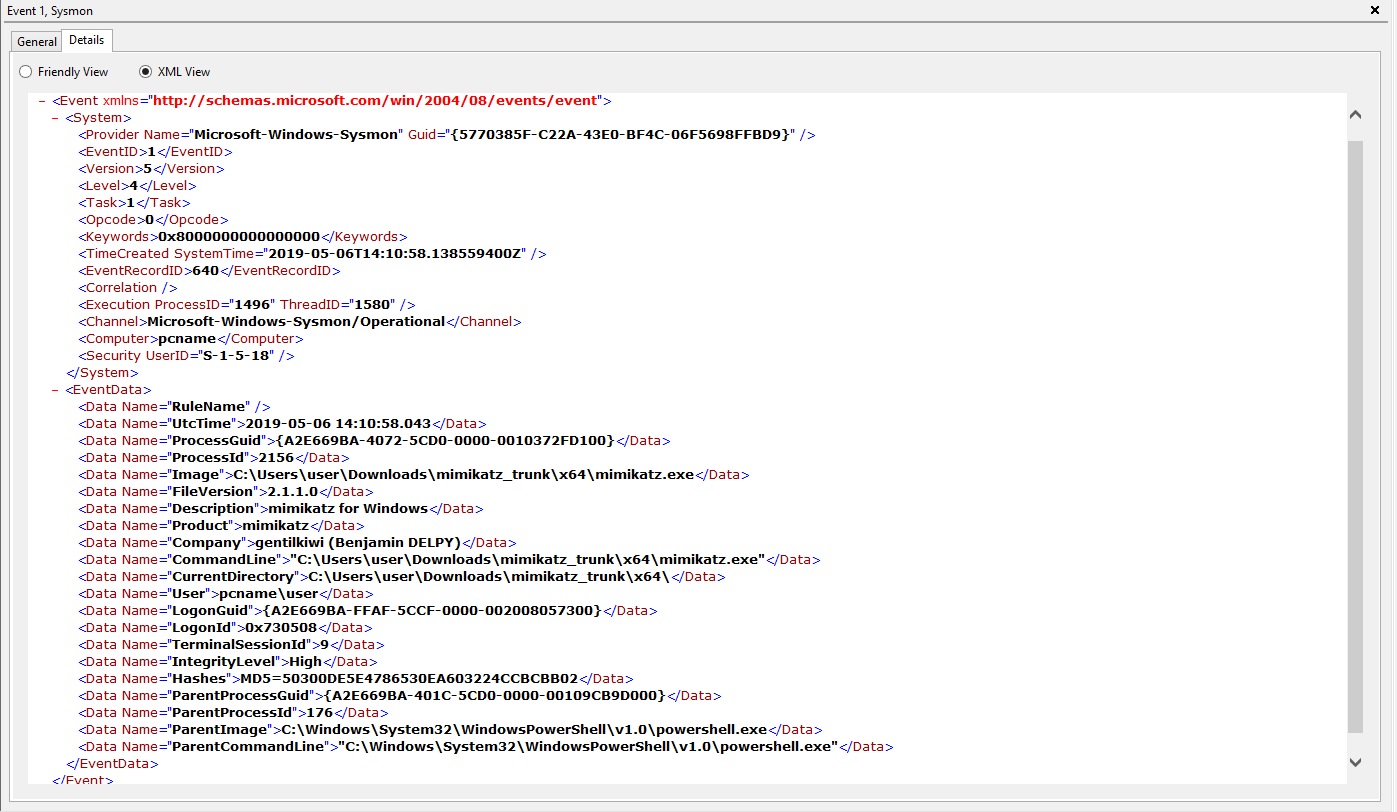

| Sysmon 1 | 进程创建 |

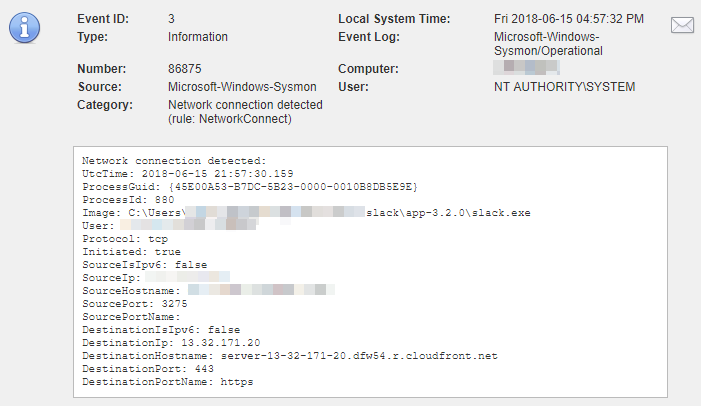

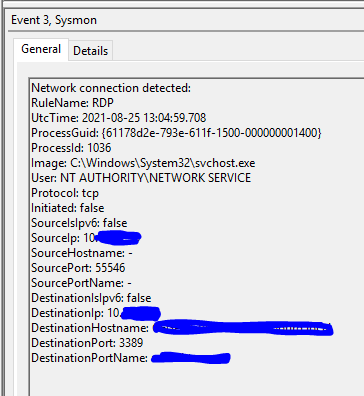

| Sysmon 3 | 网络连接 |

### 检测逻辑

- **触发条件:** 同一源 IP 在 60 秒内出现 5 次及以上登录失败

- **规则 ID:** 100001(自定义)

- **MITRE:** T1110 — Brute Force

### 自定义 Wazuh 规则

```

18107

Brute force attack detected

T1110

```

```

sudo systemctl restart wazuh-manager

```

## 📅 事件时间线

| 步骤 | 事件 |

|---|---|

| 1 | 检测到 Nmap 扫描 (T1046) |

| 2 | 发起 Hydra 暴力破解 |

| 3 | 触发多个 Event ID 4625 警报 |

| 4 | 触发自定义 Wazuh 规则 |

| 5 | 在 SIEM 中进行日志关联分析 |

| 6 | 未发现 4624 事件 — 未发生成功入侵 |

| 7 | 事件已关闭,状态为已控制 |

## 🎯 MITRE ATT&CK 映射

| 技术 | ID | 描述 |

|---|---|---|

| Brute Force | T1110 | 多次登录失败尝试 |

| Network Scanning | T1046 | Nmap 端口扫描 |

| Command Execution | T1059 | 攻击者执行的 Shell 命令 |

| Valid Accounts | T1078 | 凭据访问的目标 |

## 📸 实验环境证据

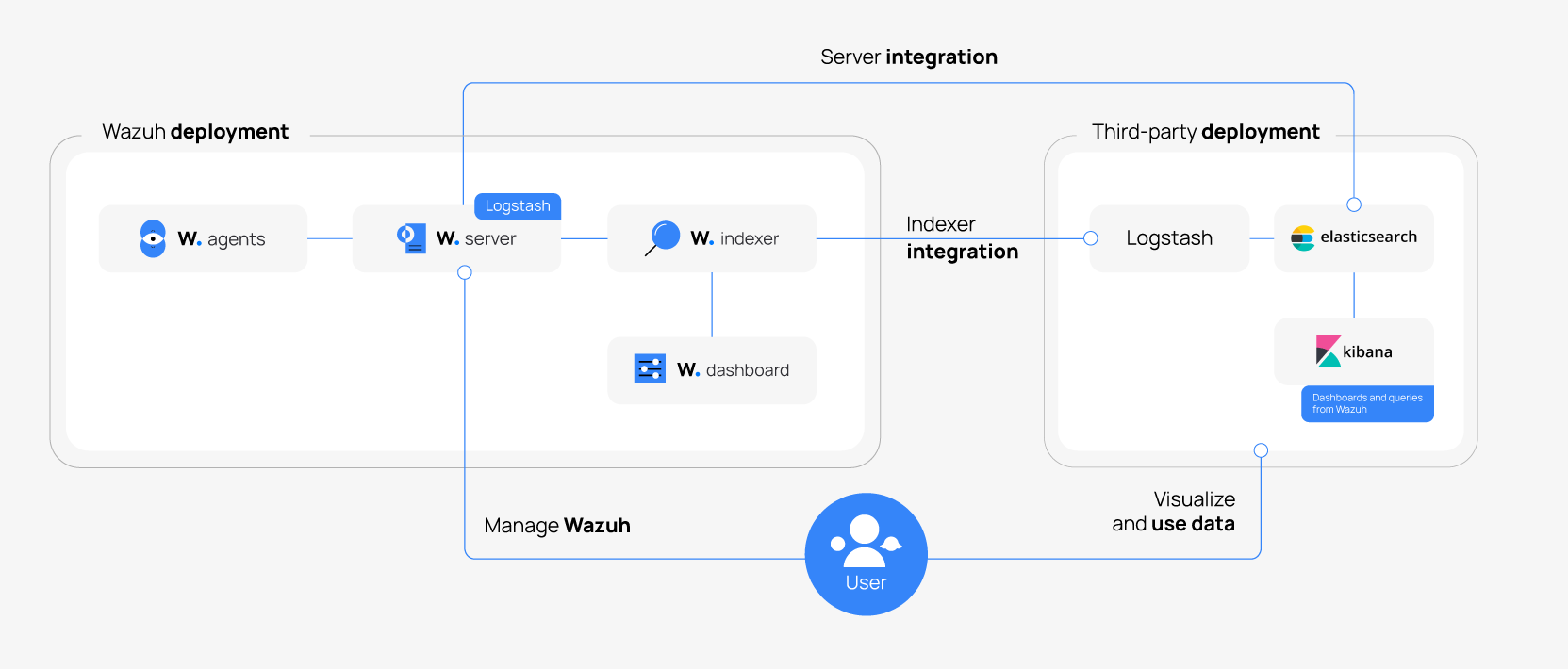

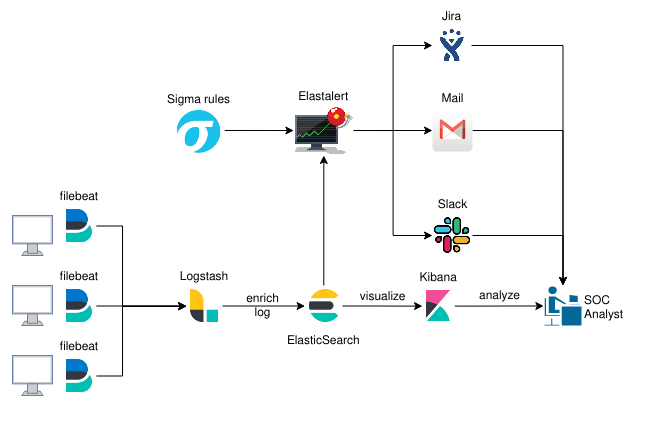

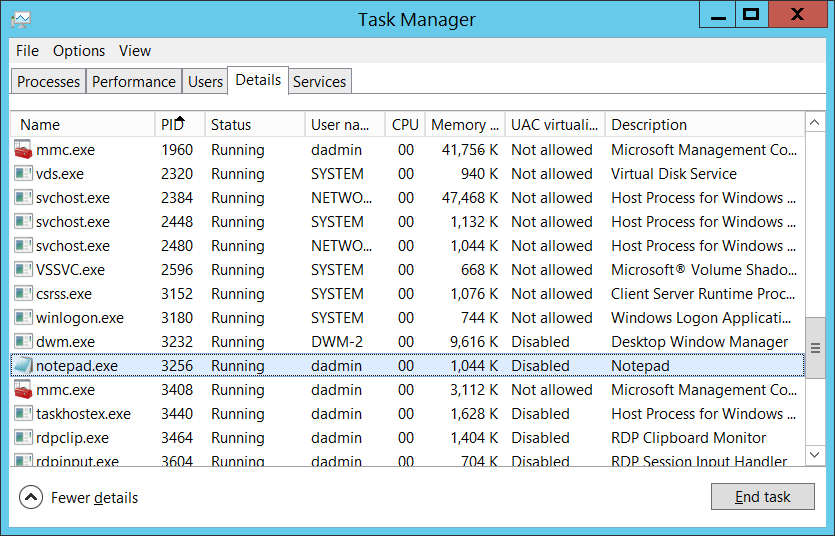

### 🧠 SOC 架构

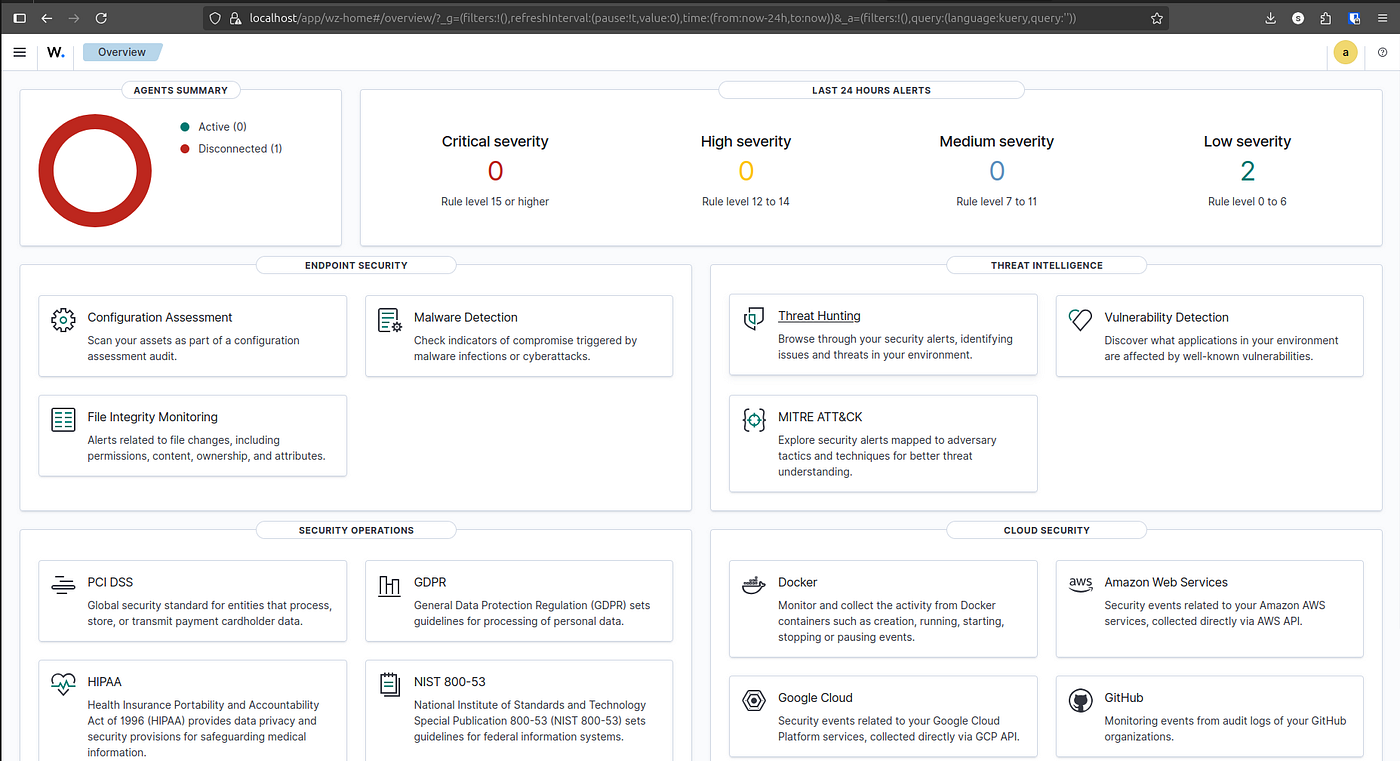

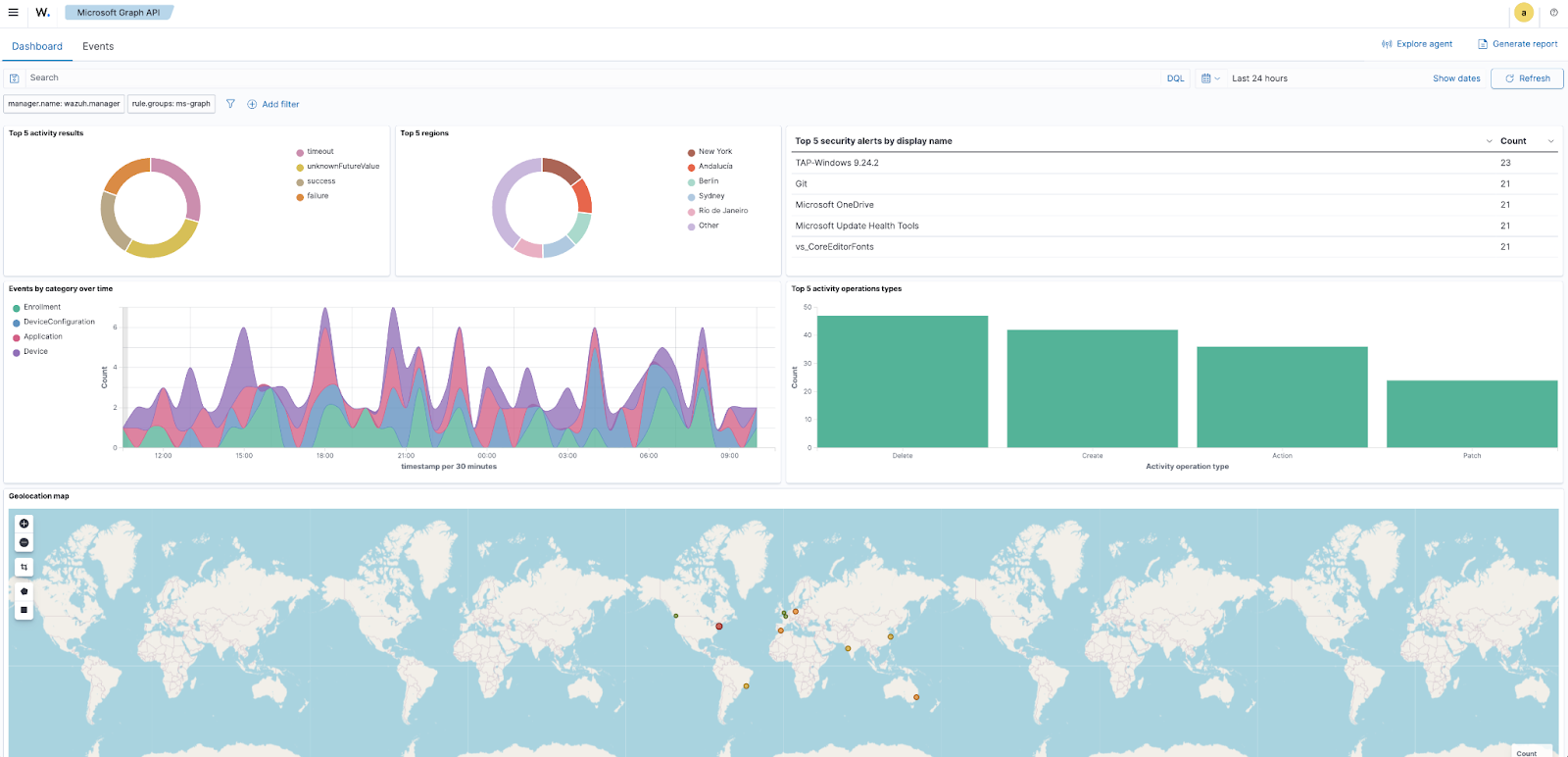

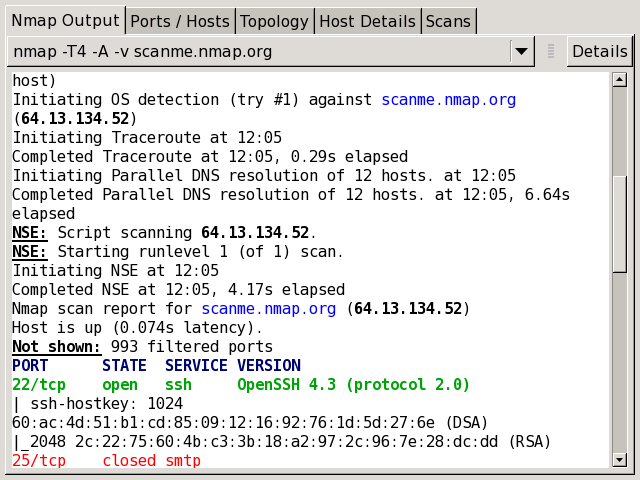

### 📊 Wazuh 控制面板

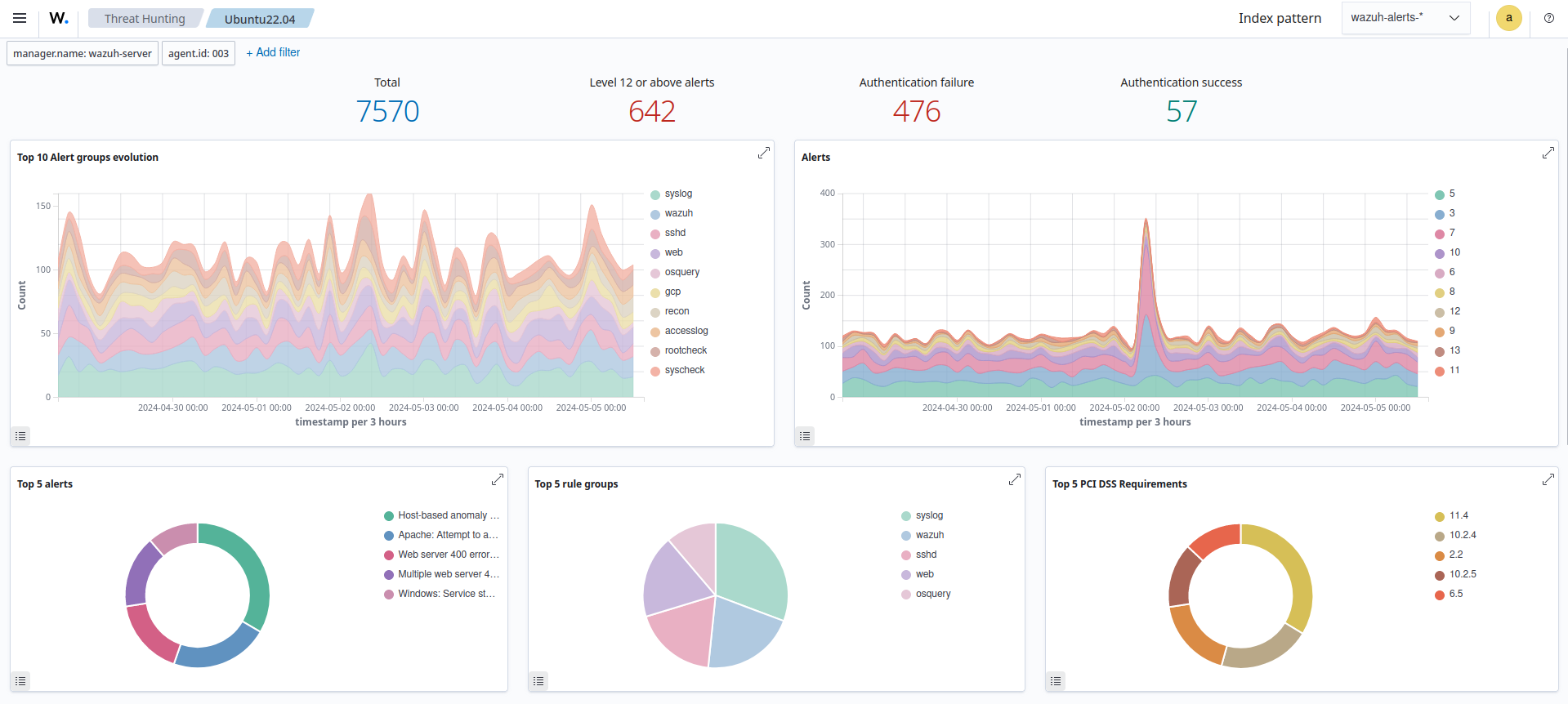

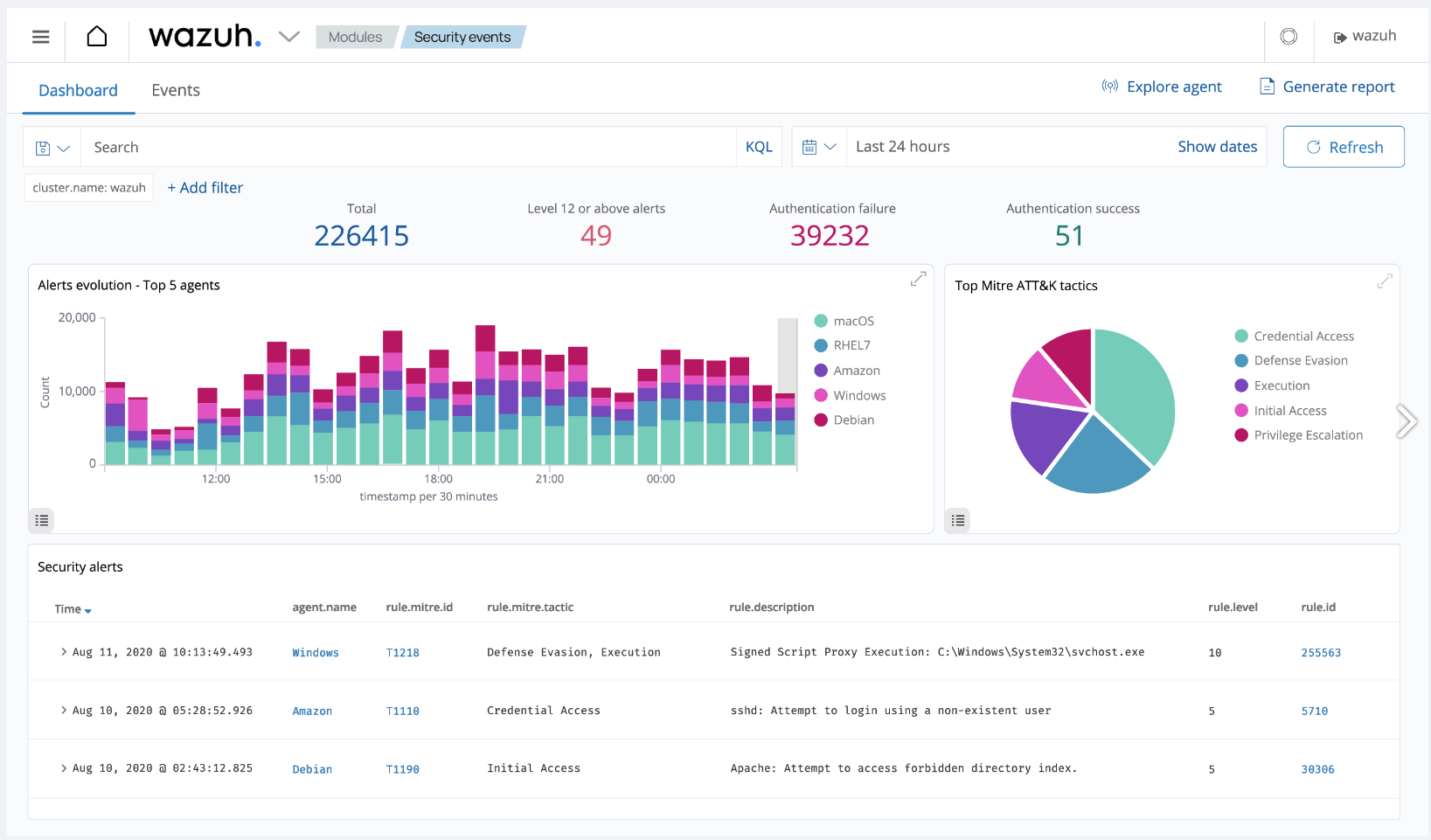

### 🚨 暴力破解检测

### ⚔️ 攻击模拟

### 🪟 Sysmon 日志

## 💩 展示的技能

- 真实 SOC 检测工作流(攻击 → 警报 → 调查 → 关闭)

- SIEM 部署与自定义规则编写 (Wazuh)

- 使用 Sysmon 进行终端节点遥测

- MITRE ATT&CK 框架应用

- 事件时间线重建

## 👤 作者

**Sandeep Mothukuri**

- 网站:[cybertechnology.in](https://cybertechnology.in)

- GitHub:[@sandeepmothukuri](https://github.com/sandeepmothukuri)

- LinkedIn:[sandeepmothukuris](https://www.linkedin.com/in/sandeepmothukuris)

## 🗂️ 所有代码库

| 代码库 | 描述 |

|---|---|

| [ai-soc-lab](https://github.com/sandeepmothukuri/ai-soc-lab) | AI 增强的 SOC,结合 Wazuh + TheHive + Ollama (LLaMA3) 实现自动化分类 |

| [advanced-soc-lab-v2.0](https://github.com/sandeepmothukuri/advanced-soc-lab-v2.0) | 包含 OpenSearch、Suricata、Zeek、MISP、Caldera、Velociraptor 的 12 工具 SOC 实验环境 |

| [Autonomous-SOC-Lab](https://github.com/sandeepmothukuri/Autonomous-SOC-Lab) | 具备 AI 驱动检测和自愈 Playbook 的自主 SOC |

| [soc-threat-hunting-lab](https://github.com/sandeepmothukuri/soc-threat-hunting-lab) | 威胁检测实验室 — Zeek、RITA、Arkime、Velociraptor、OSQuery、MISP |

| [soc-lab-free](https://github.com/sandeepmothukuri/soc-lab-free) | 免费的 SOC 实验环境 — OpenVAS、Wazuh、pfSense、Proxmox Mail、Lynis |

| [soc-lab](https://github.com/sandeepmothukuri/soc-lab) | SOC 分析师家庭实验环境 — Wazuh SIEM、Sysmon、MITRE ATT&CK 映射 |

| [cyberblue](https://github.com/sandeepmothukuri/cyberblue) | 容器化蓝队平台 — SIEM、DFIR、CTI、SOAR、网络分析 |

标签:AMSI绕过, Cloudflare, Elasticsearch, Event ID 4625, Home Lab, Hydra, IR工作流, meg, MITRE ATT&CK, Nmap, RDP安全, SOC实验室, Sysmon, Wazuh, Windows 10, 信息安全, 免杀技术, 威胁检测, 安全可视化, 安全运营中心, 家庭实验室, 插件系统, 攻击模拟, 数字取证, 日志关联分析, 暴力破解检测, 端点安全, 端点遥测, 红队行动, 网络安全, 网络映射, 自动化脚本, 虚拟驱动器, 补丁管理, 越狱测试, 隐私保护, 驱动签名利用