anggrdwjy/basic-pentest-training

GitHub: anggrdwjy/basic-pentest-training

一份涵盖网络基础、环境搭建及完整攻击链的渗透测试实战培训教程。

Stars: 0 | Forks: 0

## A. 渗透测试概述

Metasploitable.vmdk local --format qcow2

```

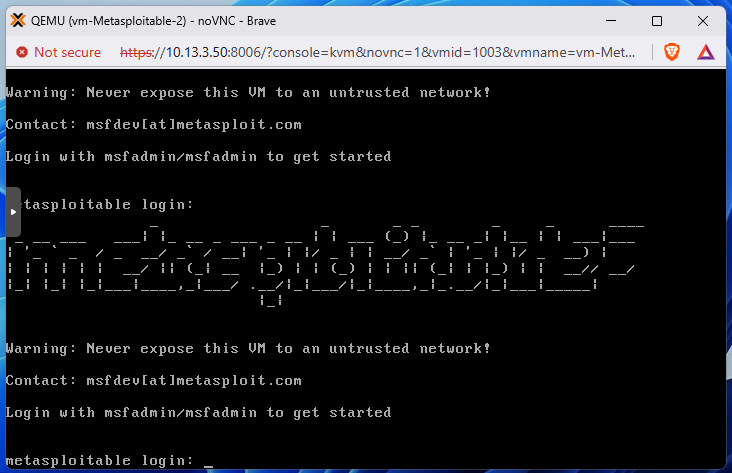

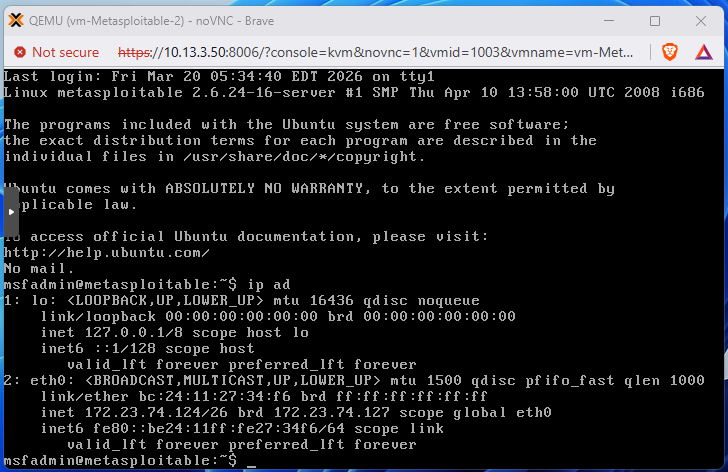

* 运行 metasploitable-linux-2.0.0

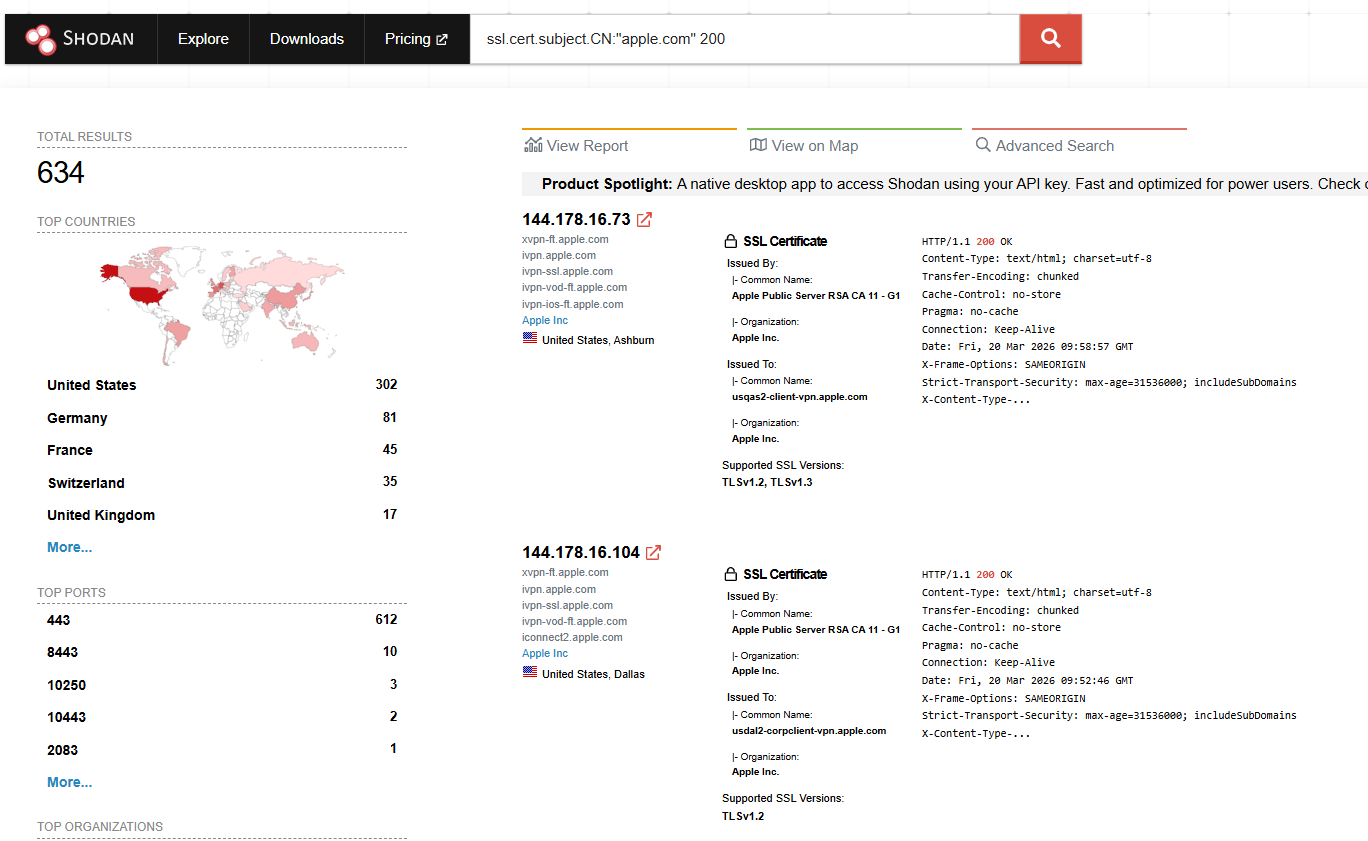

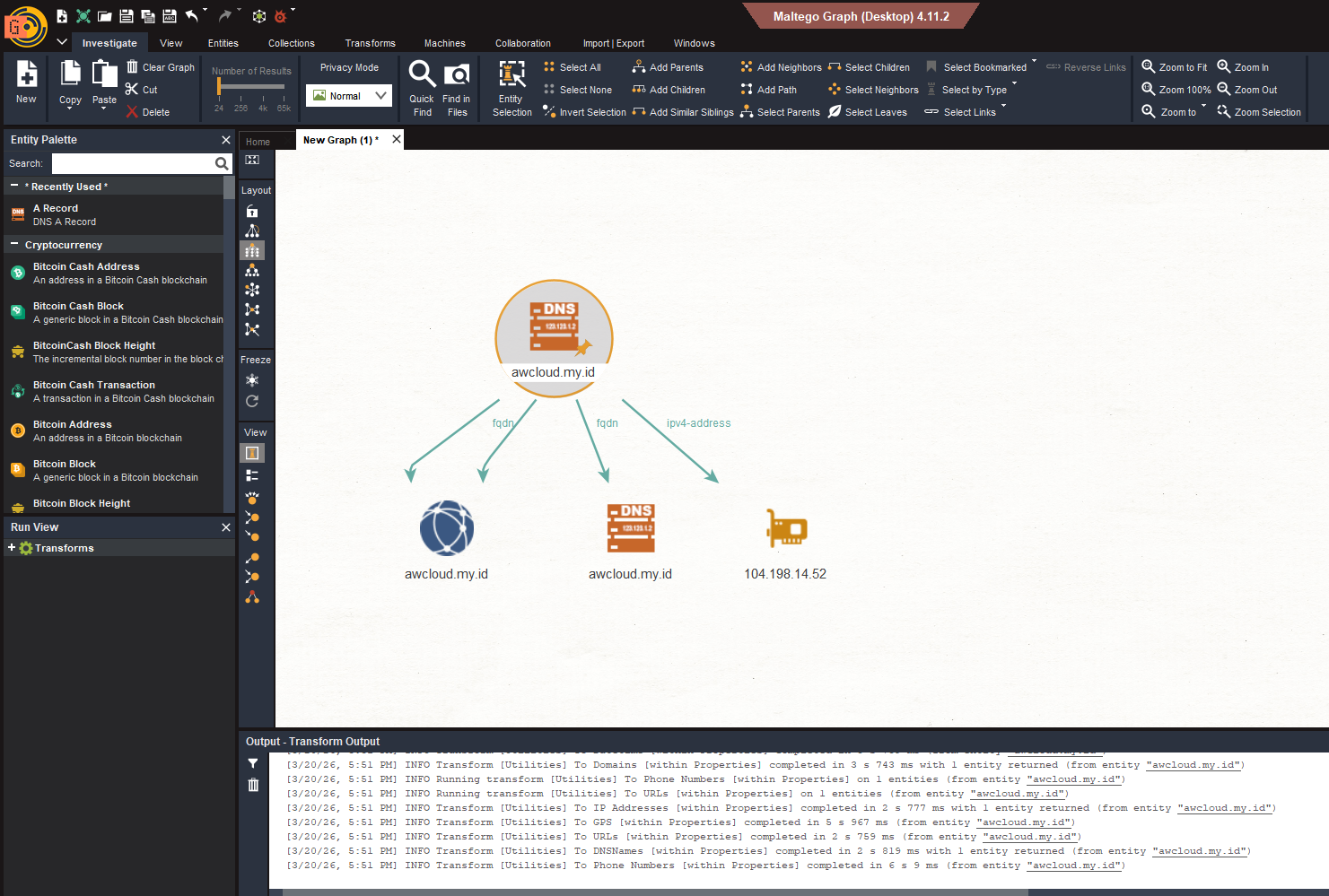

标签:CISA项目, CTI, CVE, HTTP工具, IP 地址批量处理, OSI模型, PE 加载器, TCP/IP协议, 云存储安全, 安全培训, 实时处理, 密码管理, 插件系统, 数字签名, 渗透测试报告, 漏洞修复, 漏洞分析, 网络基础, 网络安全, 网络安全培训, 网络安全审计, 网络扫描, 路径探测, 隐私保护