KhalidAlao/Soc-Simulation

GitHub: KhalidAlao/Soc-Simulation

基于 Wazuh SIEM 搭建的 SOC 全流程模拟项目,整合攻击检测、事件响应与治理文档,适合安全运营学习与技能展示。

Stars: 0 | Forks: 0

# SOC 模拟与检测工程项目

**安全运营中心**

## 📌 项目概述

本项目为一个中型投资公司模拟了真实的 SOC 环境。其中包括:

- 部署在 Ubuntu VM(在 Apple Silicon 上模拟)上的 **Wazuh SIEM**

- 一个产生恶意流量(SSH 暴力破解)的 **Kali Linux 攻击者 VM**

- 映射到 MITRE ATT&CK 的 **自定义检测规则**

- **事件响应文档**(执行报告、剧本)

- **治理文档**(日志保留策略、RACI 矩阵、意识指标)

目标是构建一个端到端的安全运营工作流,以展示技术深度、流程成熟度和业务沟通能力。

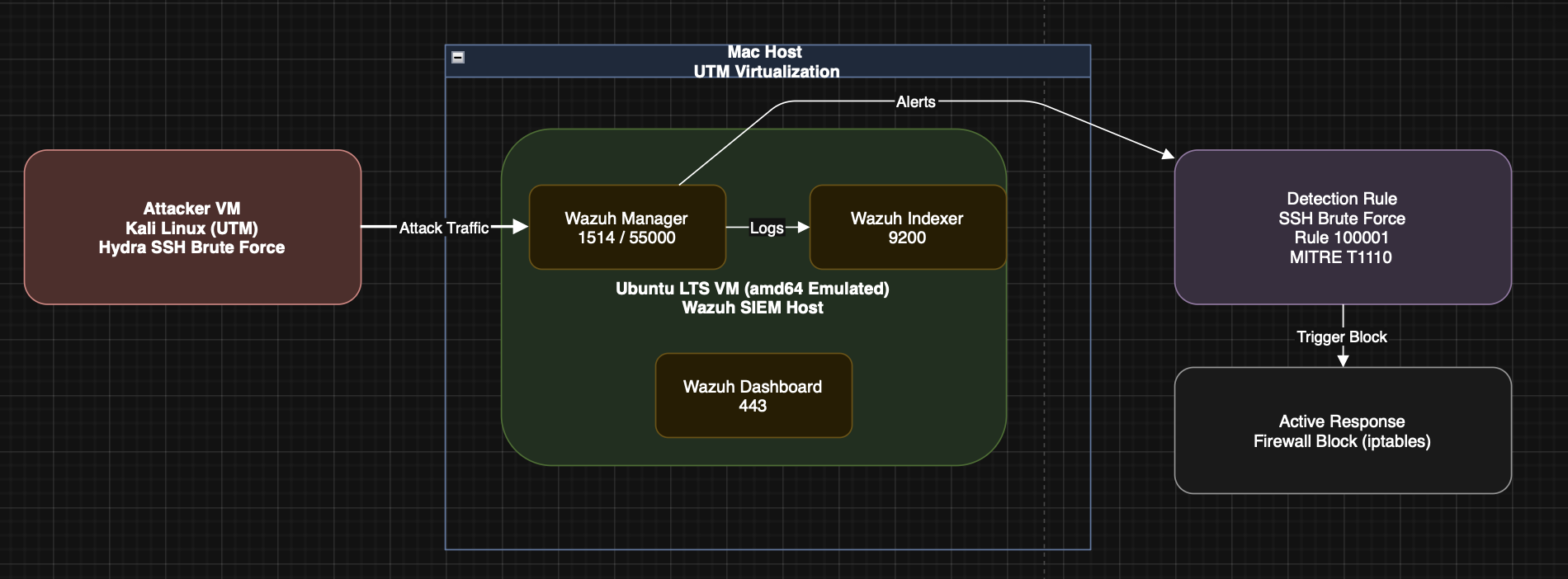

## 🖥️ 架构

| 组件 | 描述 | IP 地址 |

|-----------|-------------|------------|

| Wazuh Server (Ubuntu) | SIEM (manager, indexer, dashboard) | `192.168.64.14` |

| Kali Linux | 攻击机(暴力破解模拟) | `192.168.64.12` |

| 管理主机 | 我的 Mac (Apple Silicon) | – |

所有 VM 均在 UTM 以模拟模式运行,并通过共享虚拟网络(`192.168.64.0/24`)进行通信。

## 🔍 检测能力

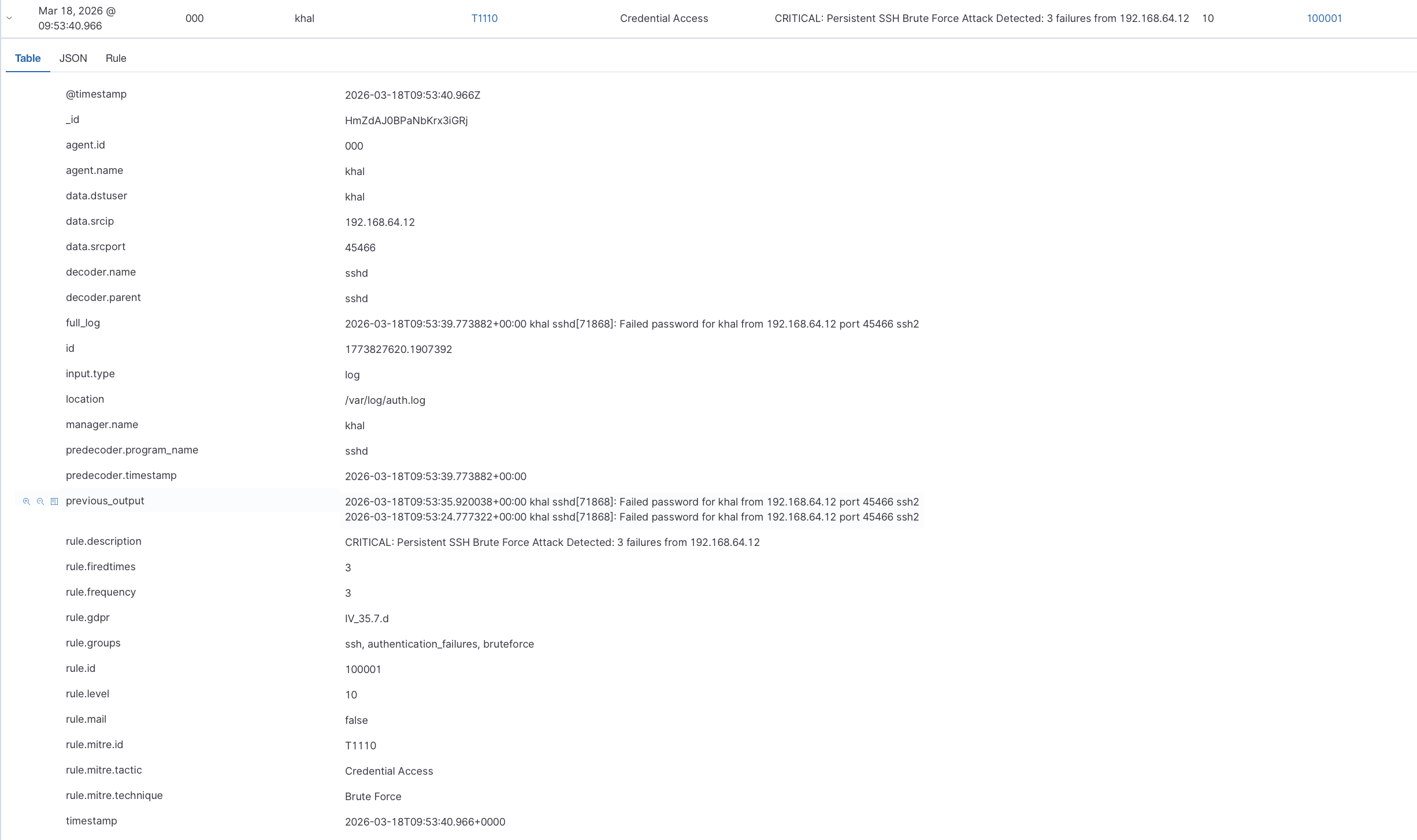

### 自定义规则:SSH 暴力破解

- **规则 ID**: `100001`

- **触发条件**: 30 秒内来自同一源 IP 的 3 次及以上 SSH 失败尝试

- **MITRE ATT&CK**: [T1110 – Brute Force](https://attack.mitre.org/techniques/T1110/)

- **响应**: 通过主动响应 自动封锁 IP (iptables)

**告警截图**

## 📌 项目概述

本项目为一个中型投资公司模拟了真实的 SOC 环境。其中包括:

- 部署在 Ubuntu VM(在 Apple Silicon 上模拟)上的 **Wazuh SIEM**

- 一个产生恶意流量(SSH 暴力破解)的 **Kali Linux 攻击者 VM**

- 映射到 MITRE ATT&CK 的 **自定义检测规则**

- **事件响应文档**(执行报告、剧本)

- **治理文档**(日志保留策略、RACI 矩阵、意识指标)

目标是构建一个端到端的安全运营工作流,以展示技术深度、流程成熟度和业务沟通能力。

## 🖥️ 架构

| 组件 | 描述 | IP 地址 |

|-----------|-------------|------------|

| Wazuh Server (Ubuntu) | SIEM (manager, indexer, dashboard) | `192.168.64.14` |

| Kali Linux | 攻击机(暴力破解模拟) | `192.168.64.12` |

| 管理主机 | 我的 Mac (Apple Silicon) | – |

所有 VM 均在 UTM 以模拟模式运行,并通过共享虚拟网络(`192.168.64.0/24`)进行通信。

## 🔍 检测能力

### 自定义规则:SSH 暴力破解

- **规则 ID**: `100001`

- **触发条件**: 30 秒内来自同一源 IP 的 3 次及以上 SSH 失败尝试

- **MITRE ATT&CK**: [T1110 – Brute Force](https://attack.mitre.org/techniques/T1110/)

- **响应**: 通过主动响应 自动封锁 IP (iptables)

**告警截图**

**规则定义** (`detections/bruteforce-rule.xml`):

```

**规则定义** (`detections/bruteforce-rule.xml`):

```

5760

CRITICAL: Persistent SSH Brute Force Attack Detected: 3 failures from $(srcip)

bruteforce,gdpr_IV_35.7.d,

T1110

```

## 📌 项目概述

本项目为一个中型投资公司模拟了真实的 SOC 环境。其中包括:

- 部署在 Ubuntu VM(在 Apple Silicon 上模拟)上的 **Wazuh SIEM**

- 一个产生恶意流量(SSH 暴力破解)的 **Kali Linux 攻击者 VM**

- 映射到 MITRE ATT&CK 的 **自定义检测规则**

- **事件响应文档**(执行报告、剧本)

- **治理文档**(日志保留策略、RACI 矩阵、意识指标)

目标是构建一个端到端的安全运营工作流,以展示技术深度、流程成熟度和业务沟通能力。

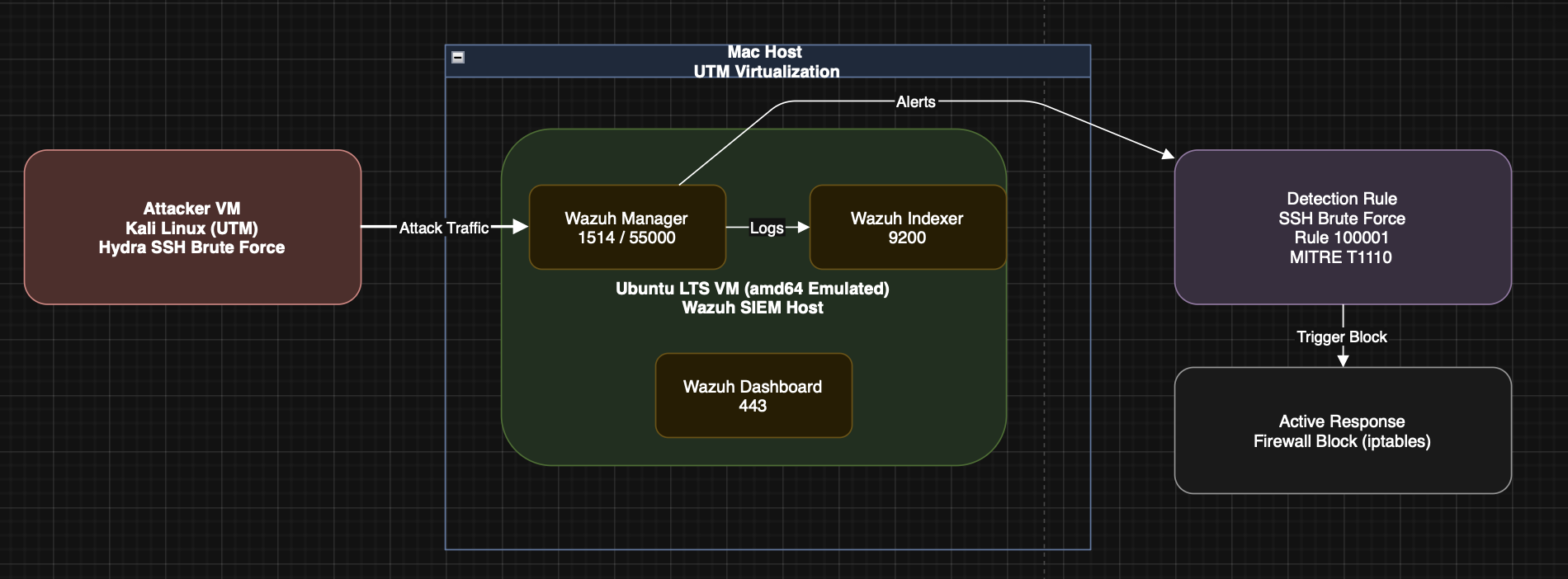

## 🖥️ 架构

| 组件 | 描述 | IP 地址 |

|-----------|-------------|------------|

| Wazuh Server (Ubuntu) | SIEM (manager, indexer, dashboard) | `192.168.64.14` |

| Kali Linux | 攻击机(暴力破解模拟) | `192.168.64.12` |

| 管理主机 | 我的 Mac (Apple Silicon) | – |

所有 VM 均在 UTM 以模拟模式运行,并通过共享虚拟网络(`192.168.64.0/24`)进行通信。

## 🔍 检测能力

### 自定义规则:SSH 暴力破解

- **规则 ID**: `100001`

- **触发条件**: 30 秒内来自同一源 IP 的 3 次及以上 SSH 失败尝试

- **MITRE ATT&CK**: [T1110 – Brute Force](https://attack.mitre.org/techniques/T1110/)

- **响应**: 通过主动响应 自动封锁 IP (iptables)

**告警截图**

## 📌 项目概述

本项目为一个中型投资公司模拟了真实的 SOC 环境。其中包括:

- 部署在 Ubuntu VM(在 Apple Silicon 上模拟)上的 **Wazuh SIEM**

- 一个产生恶意流量(SSH 暴力破解)的 **Kali Linux 攻击者 VM**

- 映射到 MITRE ATT&CK 的 **自定义检测规则**

- **事件响应文档**(执行报告、剧本)

- **治理文档**(日志保留策略、RACI 矩阵、意识指标)

目标是构建一个端到端的安全运营工作流,以展示技术深度、流程成熟度和业务沟通能力。

## 🖥️ 架构

| 组件 | 描述 | IP 地址 |

|-----------|-------------|------------|

| Wazuh Server (Ubuntu) | SIEM (manager, indexer, dashboard) | `192.168.64.14` |

| Kali Linux | 攻击机(暴力破解模拟) | `192.168.64.12` |

| 管理主机 | 我的 Mac (Apple Silicon) | – |

所有 VM 均在 UTM 以模拟模式运行,并通过共享虚拟网络(`192.168.64.0/24`)进行通信。

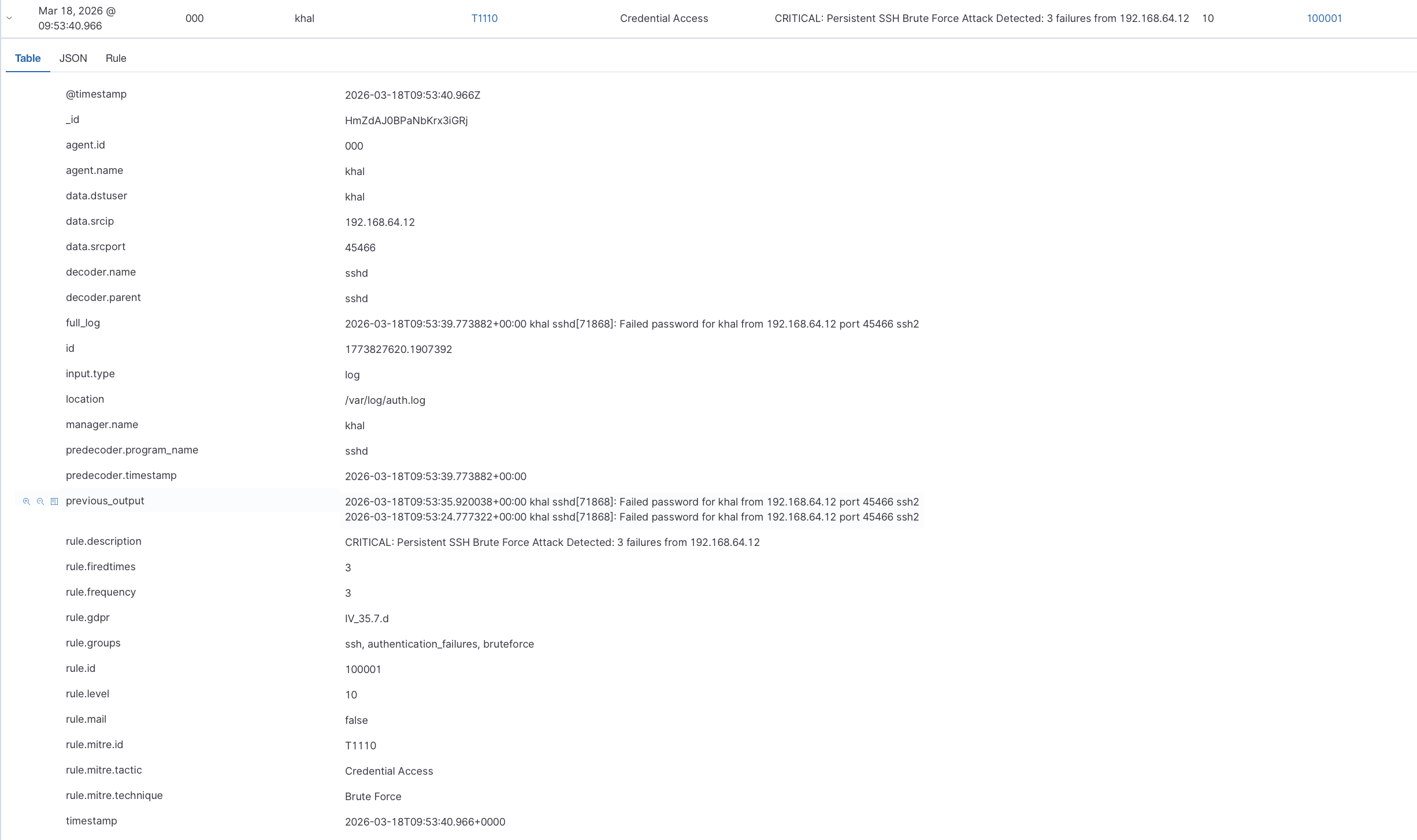

## 🔍 检测能力

### 自定义规则:SSH 暴力破解

- **规则 ID**: `100001`

- **触发条件**: 30 秒内来自同一源 IP 的 3 次及以上 SSH 失败尝试

- **MITRE ATT&CK**: [T1110 – Brute Force](https://attack.mitre.org/techniques/T1110/)

- **响应**: 通过主动响应 自动封锁 IP (iptables)

**告警截图**

**规则定义** (`detections/bruteforce-rule.xml`):

```

**规则定义** (`detections/bruteforce-rule.xml`):

```

标签:Apple Silicon, Cloudflare, iptables, MITRE ATT&CK, Playbook, RACI矩阵, SSH暴力破解, UTM虚拟化, Wazuh, 主动响应, 代理支持, 仿真项目, 告警, 安全实验室, 安全治理, 安全运营中心, 应急预案, 日志留存, 检测规则, 网络安全, 网络映射, 网络资产发现, 防火墙阻断, 隐私保护