shahid-khambro/SOAR-EDR-Automation-Playbook-using-LimaCharlie-Tines-Slack

GitHub: shahid-khambro/SOAR-EDR-Automation-Playbook-using-LimaCharlie-Tines-Slack

一个完整的 SOAR + EDR 集成演示项目,展示如何通过 LimaCharlie 检测威胁、Tines 编排流程,并引入人工决策实现半自动化的主机隔离响应。

Stars: 0 | Forks: 0

# 使用 LimaCharlie Tines Slack 的 SOAR-EDR 自动化 Playbook

## 项目概述

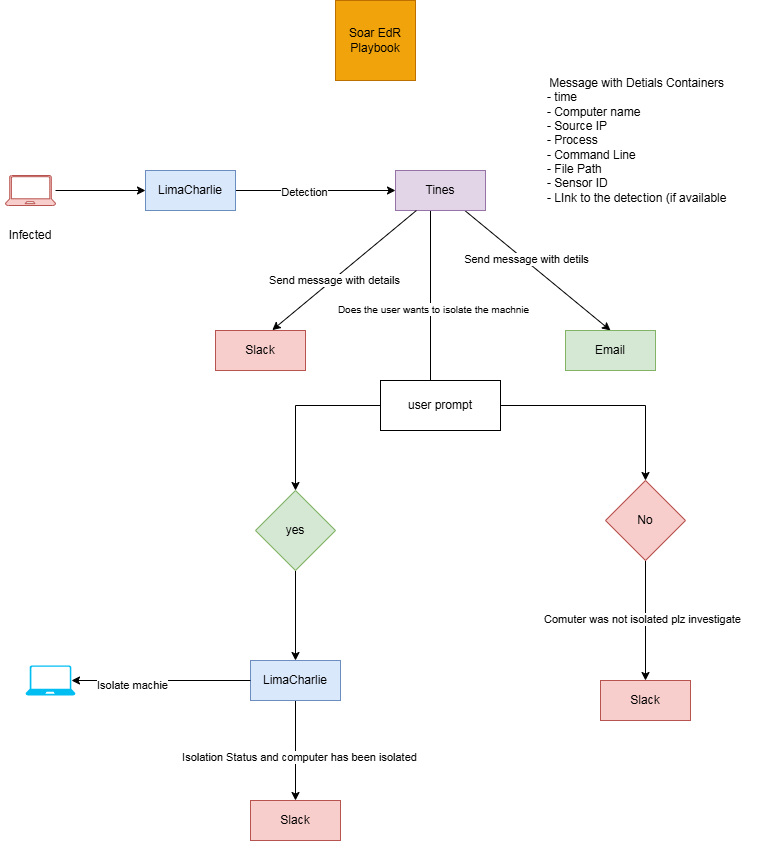

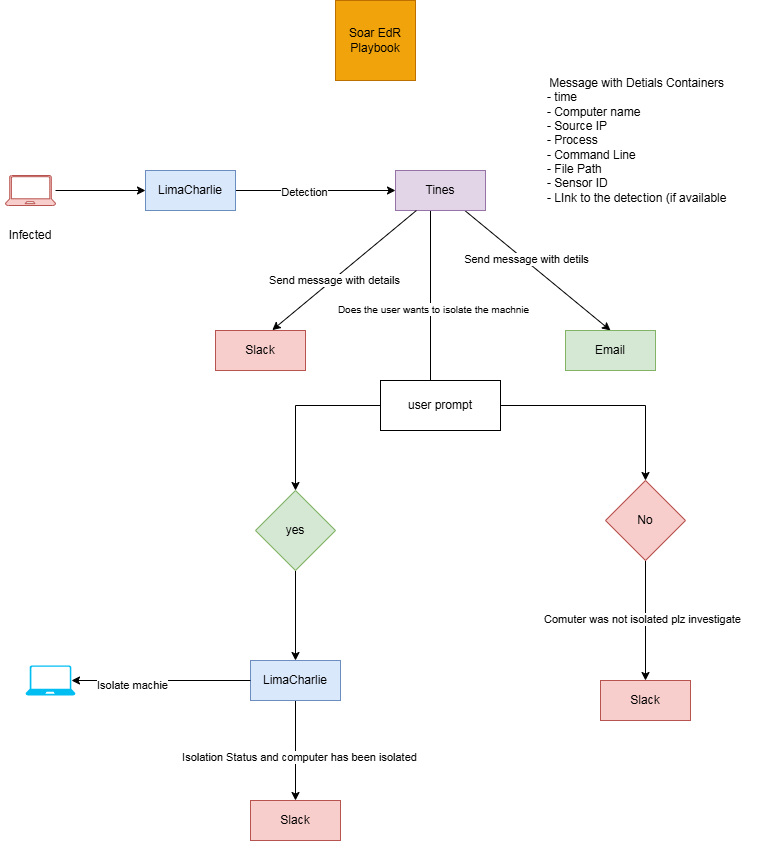

本项目演示了如何实施一个与端点检测与响应 (EDR) 集成的自动化安全编排、自动化与响应 (SOAR) Playbook。

该实验环境模拟了真实的事件检测场景,其中受感染的主机生成遥测数据,并通过 LimaCharlie EDR 进行分析。告警被转发至 Tines SOAR,自动化工作流随后通过 Slack 和电子邮件通知 SOC 团队,并支持分析人员发起响应动作。

该 Playbook 允许分析人员决定是否隔离受攻陷的主机,从而实现半自动化的事件响应流程。

# 实验架构

该环境由产生恶意活动的端点、用于检测的 EDR 平台以及用于自动化和响应的 SOAR 平台组成。

## 工作流:

受感染主机生成遥测数据

LimaCharlie 检测到可疑活动

检测结果通过 Webhook 发送至 Tines

**Tines 触发:**

- Slack 告警

- 电子邮件通知

- 用户提示(是否隔离主机?)

- 决策:

- 是 (Yes) → 通过 LimaCharlie 隔离主机

- 否 (No) → 通知 SOC 进行调查

## 工作流:

受感染主机生成遥测数据

LimaCharlie 检测到可疑活动

检测结果通过 Webhook 发送至 Tines

**Tines 触发:**

- Slack 告警

- 电子邮件通知

- 用户提示(是否隔离主机?)

- 决策:

- 是 (Yes) → 通过 LimaCharlie 隔离主机

- 否 (No) → 通知 SOC 进行调查

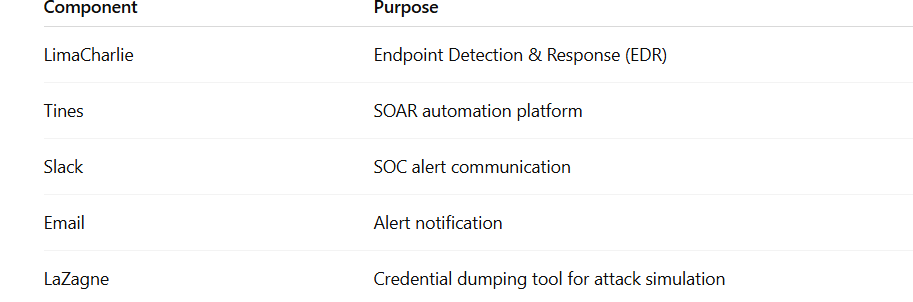

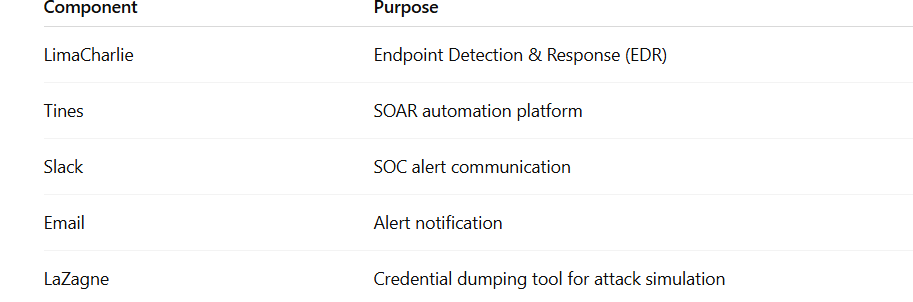

# 使用的组件

# 使用的组件

# 实施步骤

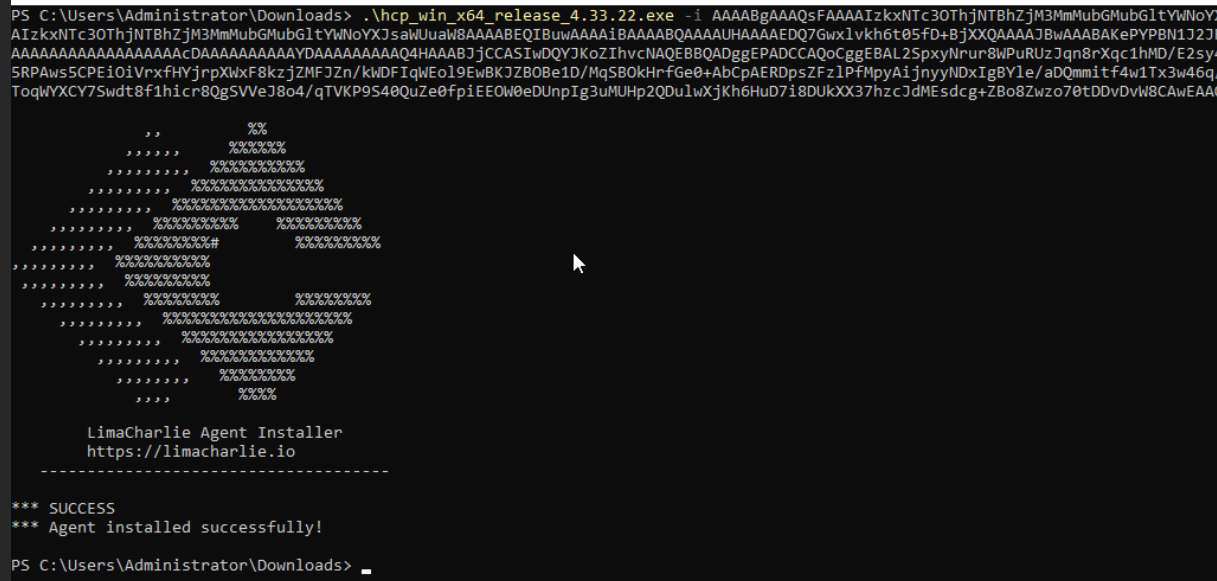

# 阶段 1:环境设置

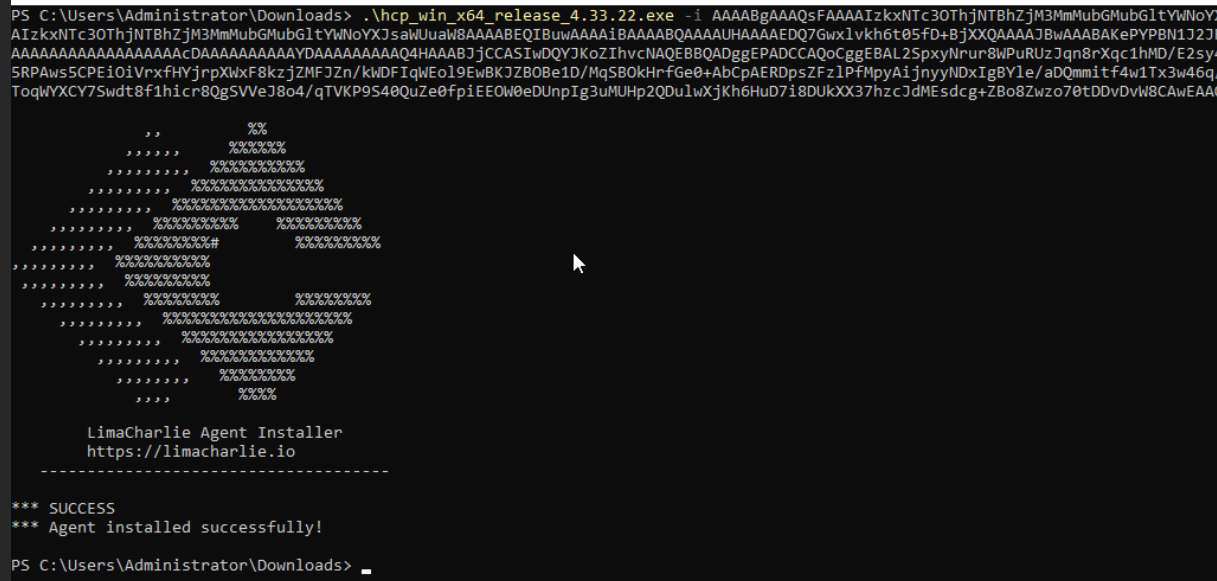

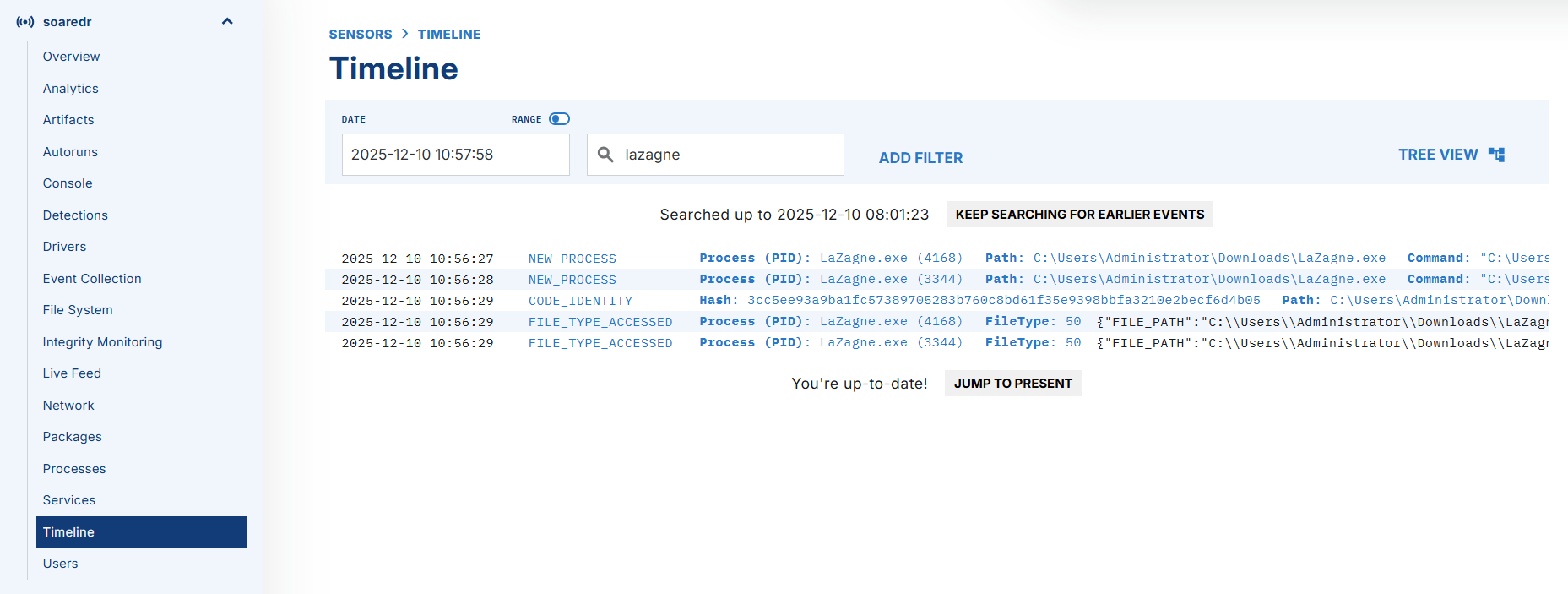

- 在端点主机上安装 LimaCharlie Agent

- 在 LimaCharlie Dashboard 中验证 Agent 连接状态

- 访问 Sensor Timeline 以查看遥测数据

-

# 实施步骤

# 阶段 1:环境设置

- 在端点主机上安装 LimaCharlie Agent

- 在 LimaCharlie Dashboard 中验证 Agent 连接状态

- 访问 Sensor Timeline 以查看遥测数据

-

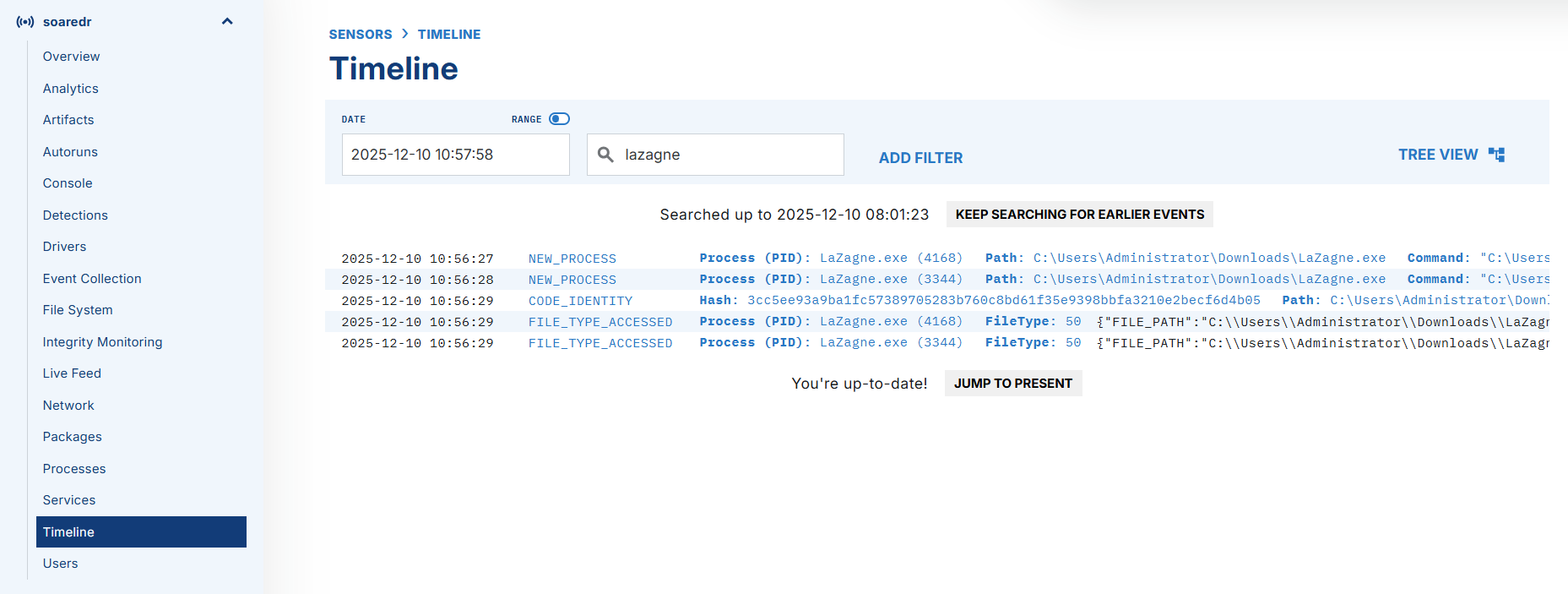

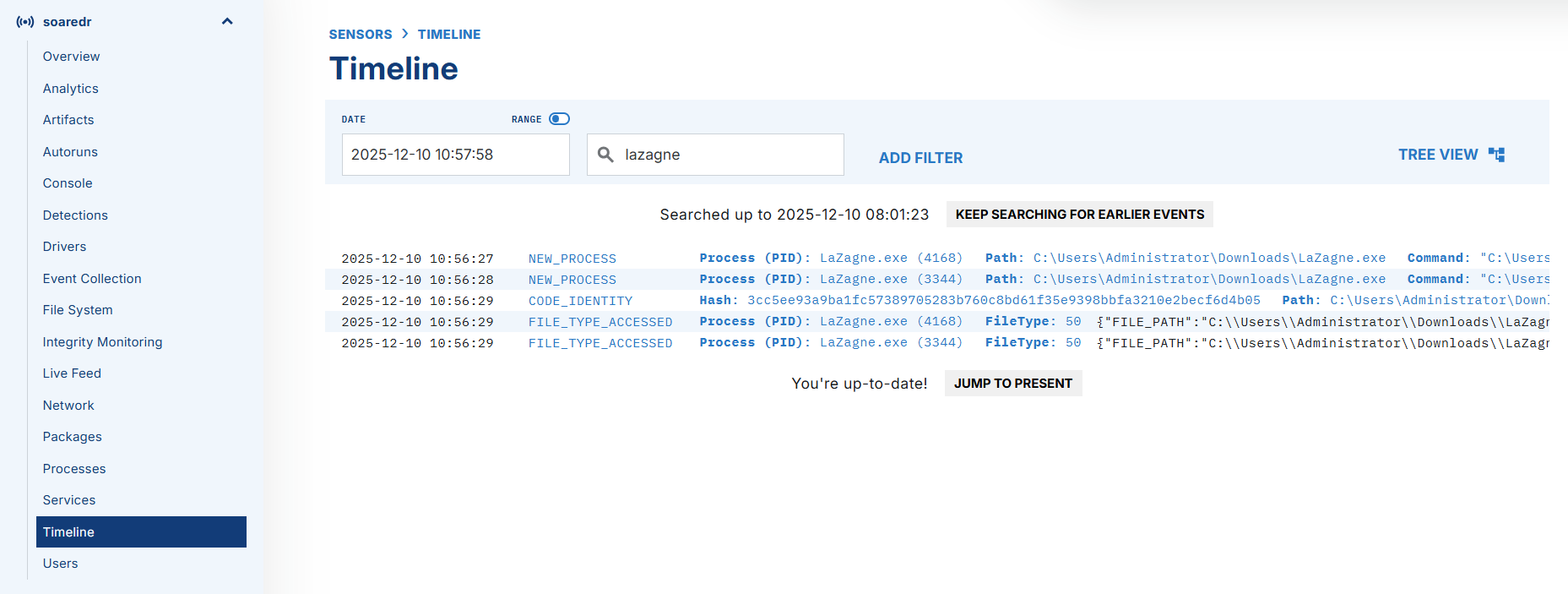

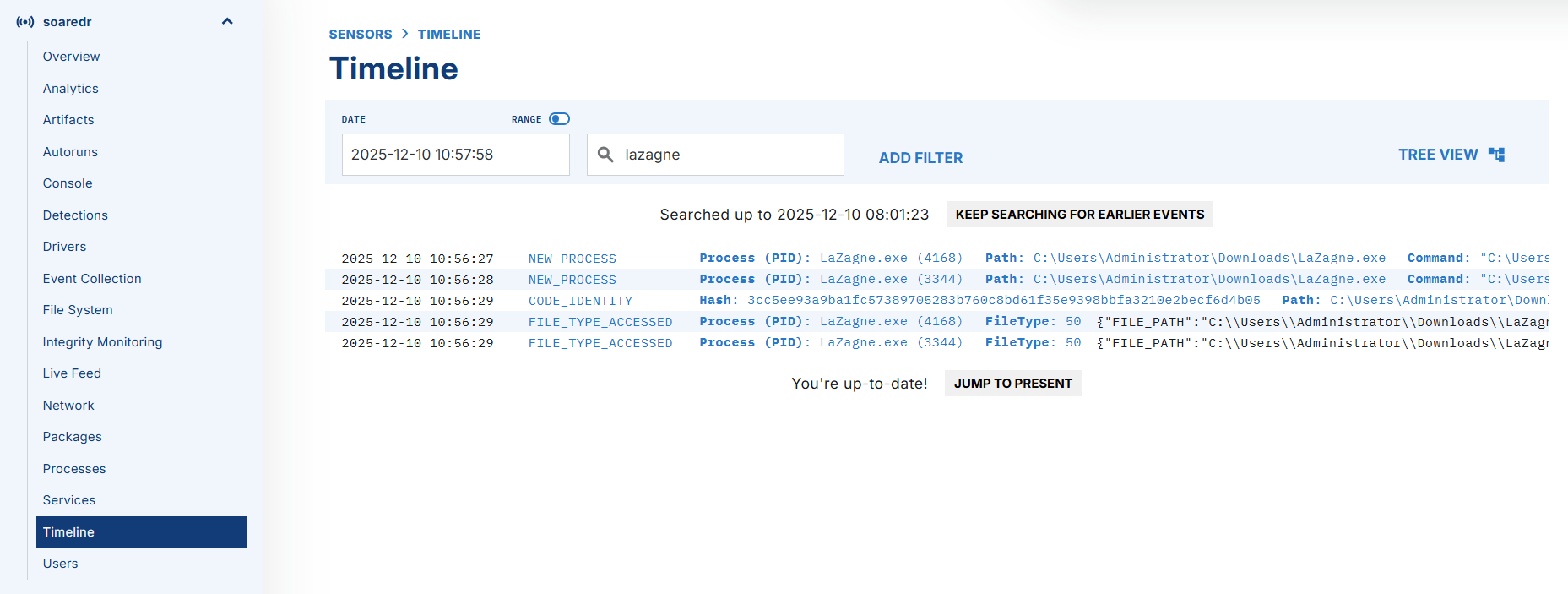

# 阶段 2:攻击模拟与检测

模拟恶意活动:

安装并执行 LaZagne:

.\LaZagne.exe all

此操作生成了凭据转储活动并被 LimaCharlie 检测到

检测工程:

在 LimaCharlie 中创建自定义检测规则

基于可疑进程执行触发告警

# 阶段 2:攻击模拟与检测

模拟恶意活动:

安装并执行 LaZagne:

.\LaZagne.exe all

此操作生成了凭据转储活动并被 LimaCharlie 检测到

检测工程:

在 LimaCharlie 中创建自定义检测规则

基于可疑进程执行触发告警

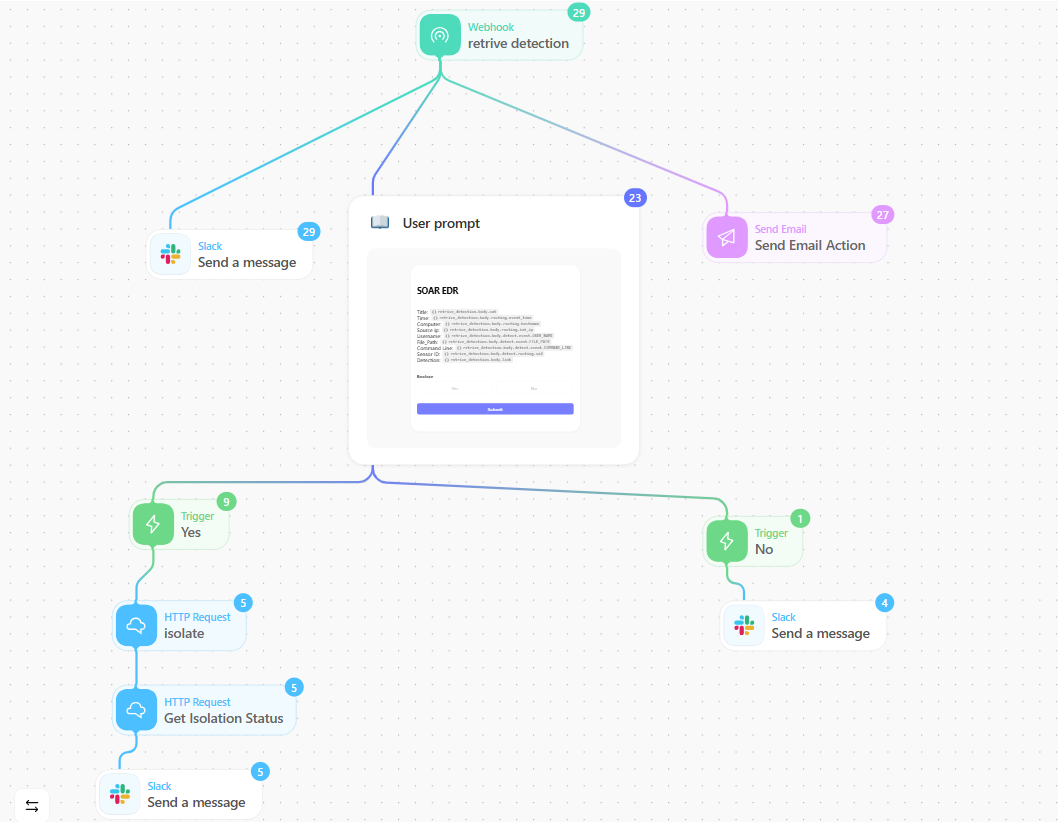

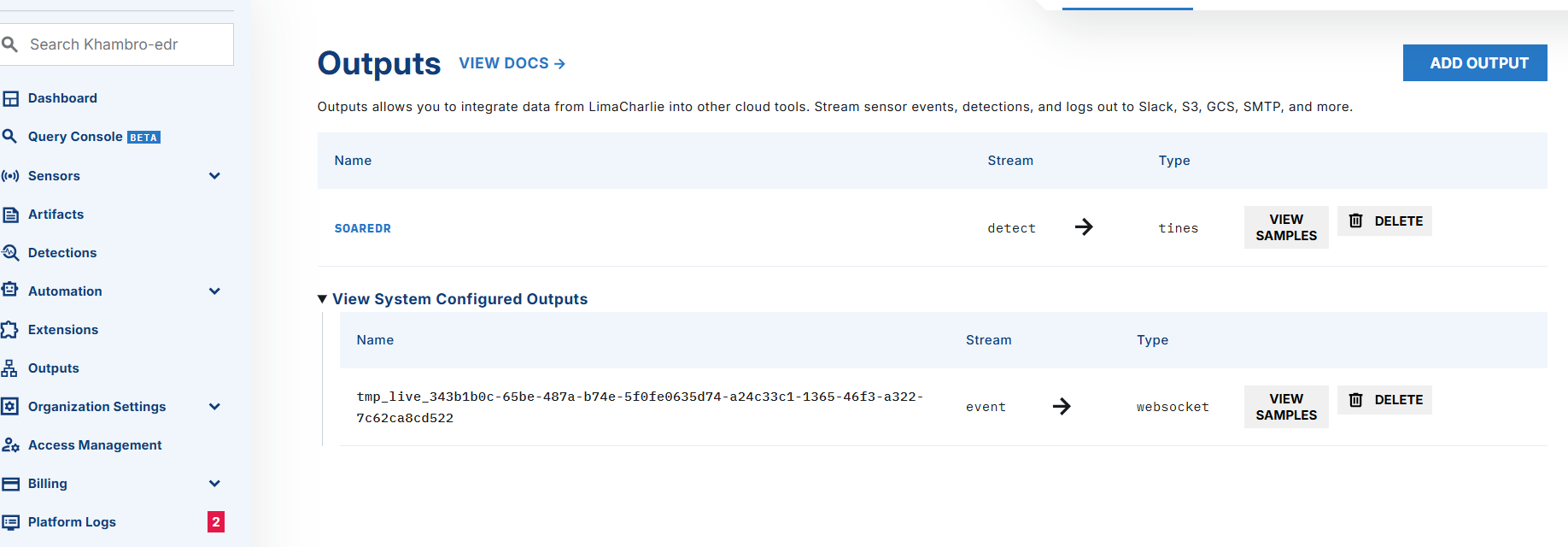

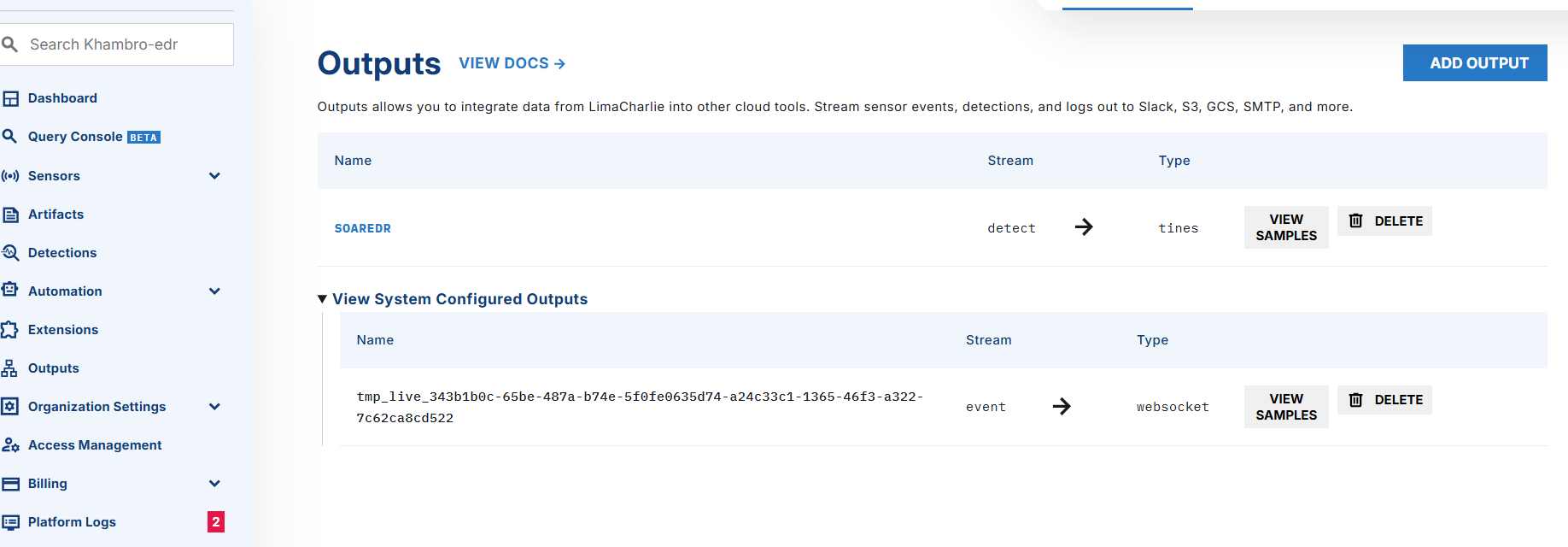

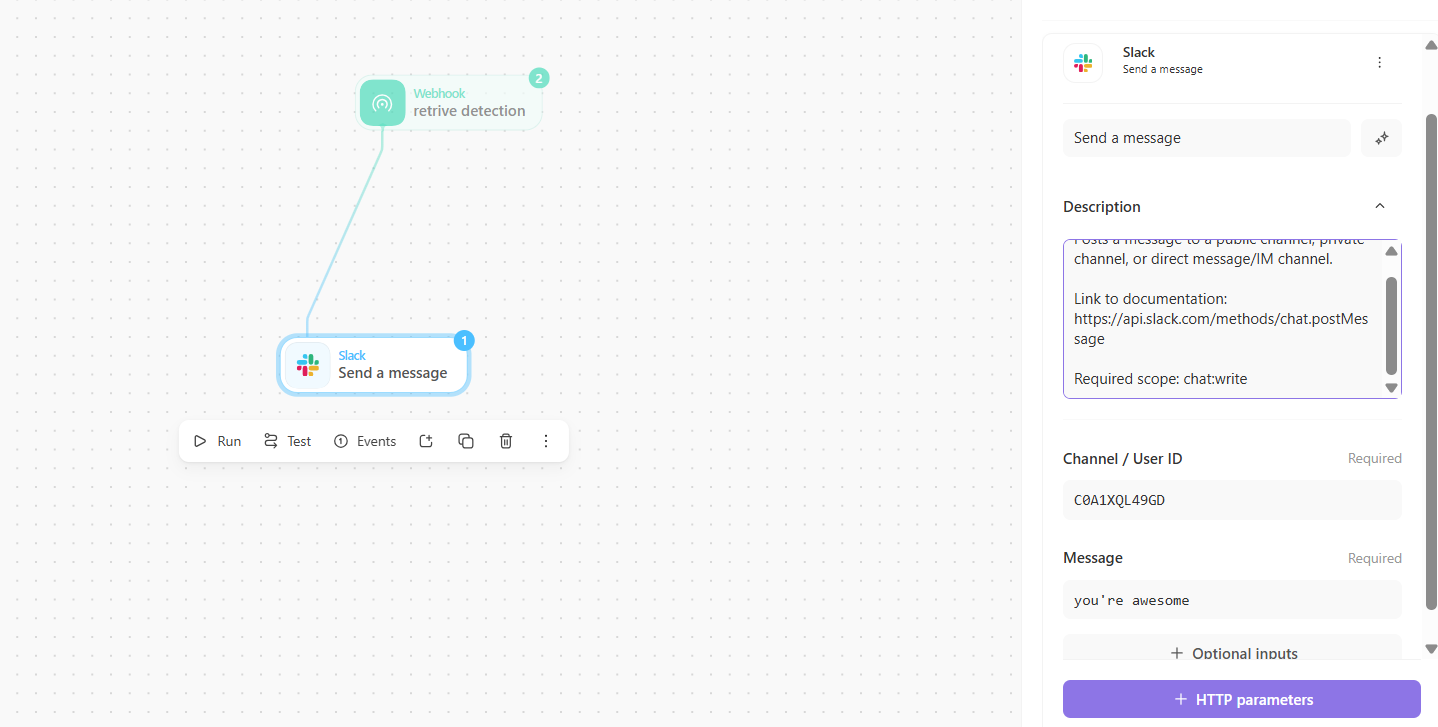

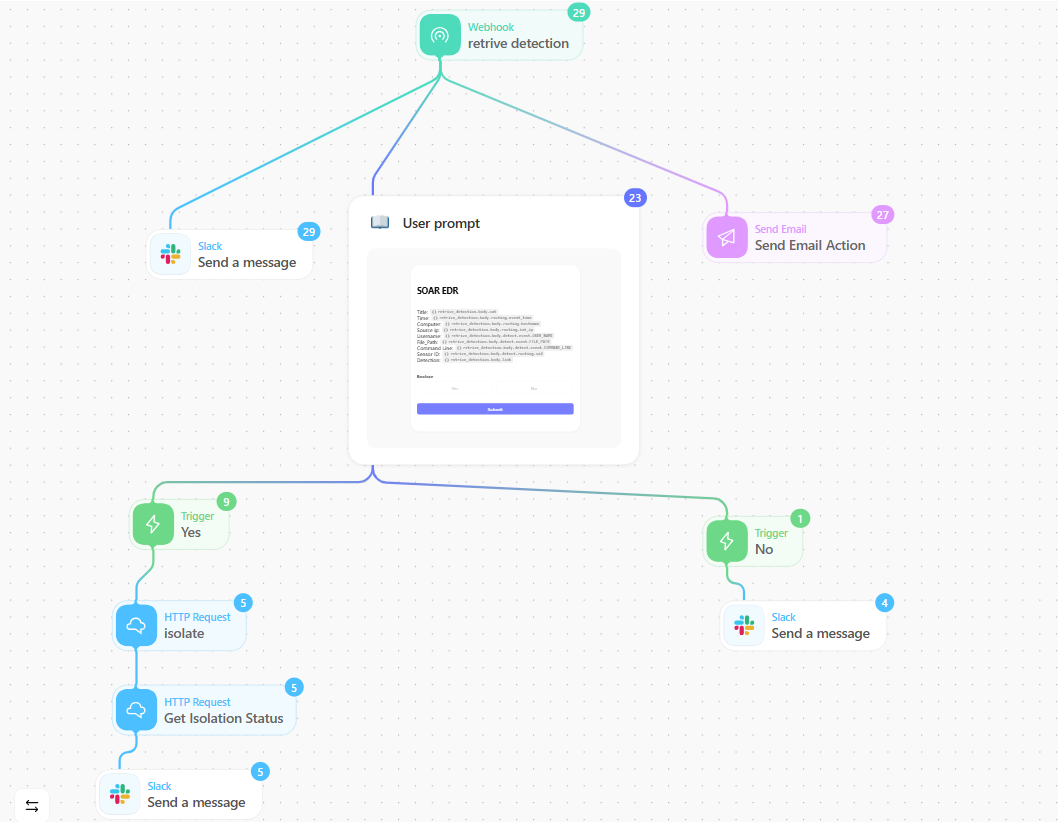

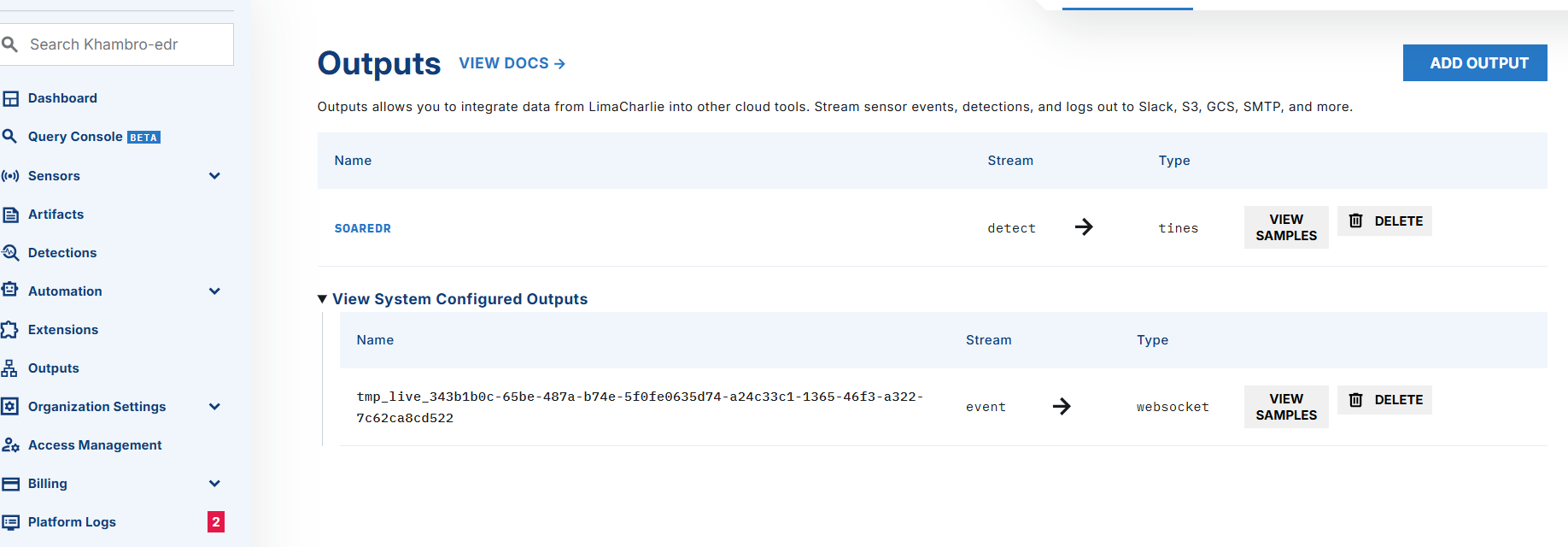

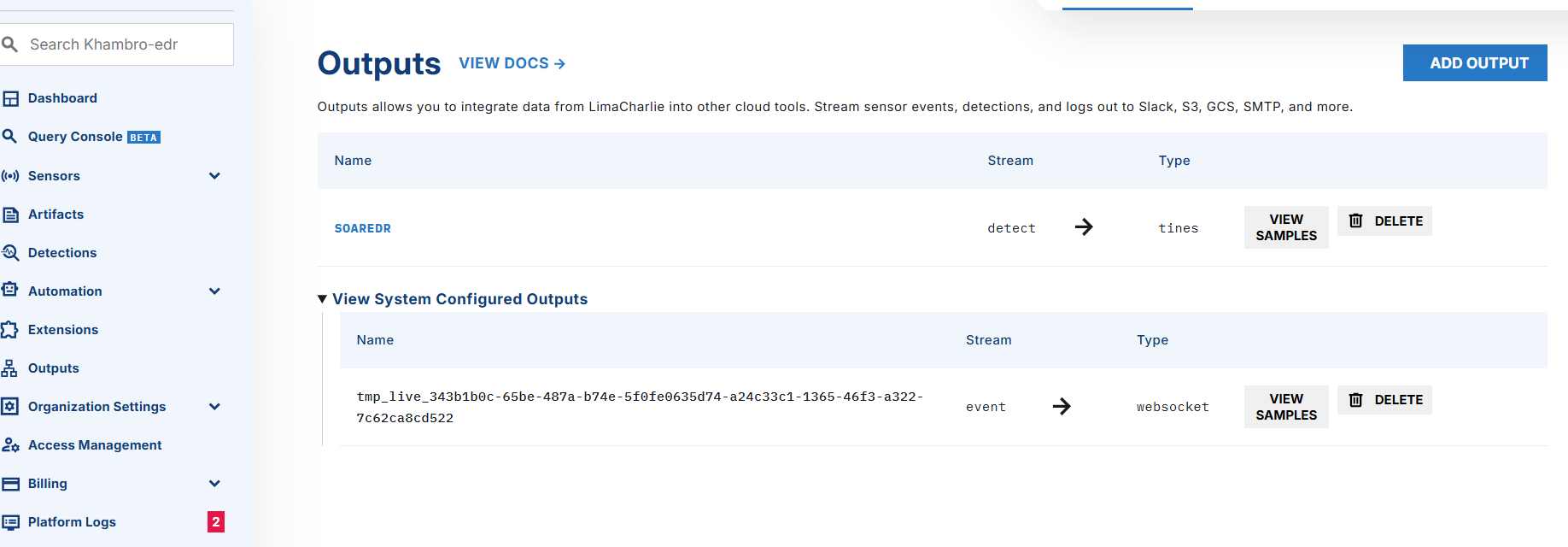

# 阶段 3:使用 Tines 进行 SOAR 集成

在 Tines 中创建账户

生成 Webhook URL

将 LimaCharlie 输出与 Tines Webhook 集成

**流程:**

检测 (Detection) → 发送至 Tines → 触发自动化

# 阶段 3:使用 Tines 进行 SOAR 集成

在 Tines 中创建账户

生成 Webhook URL

将 LimaCharlie 输出与 Tines Webhook 集成

**流程:**

检测 (Detection) → 发送至 Tines → 触发自动化

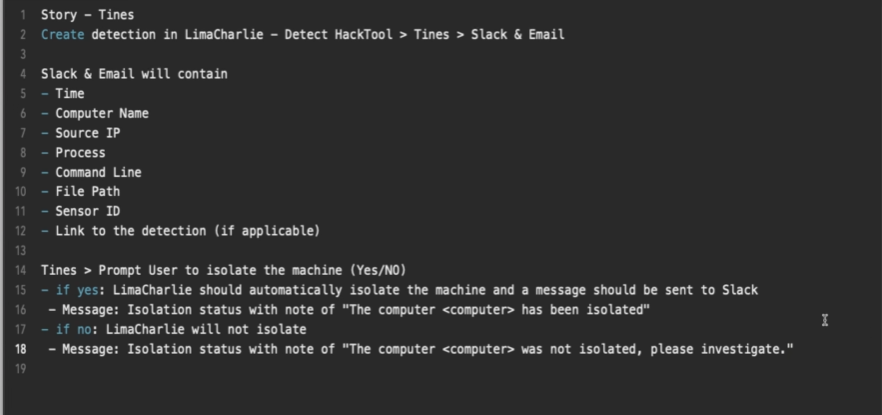

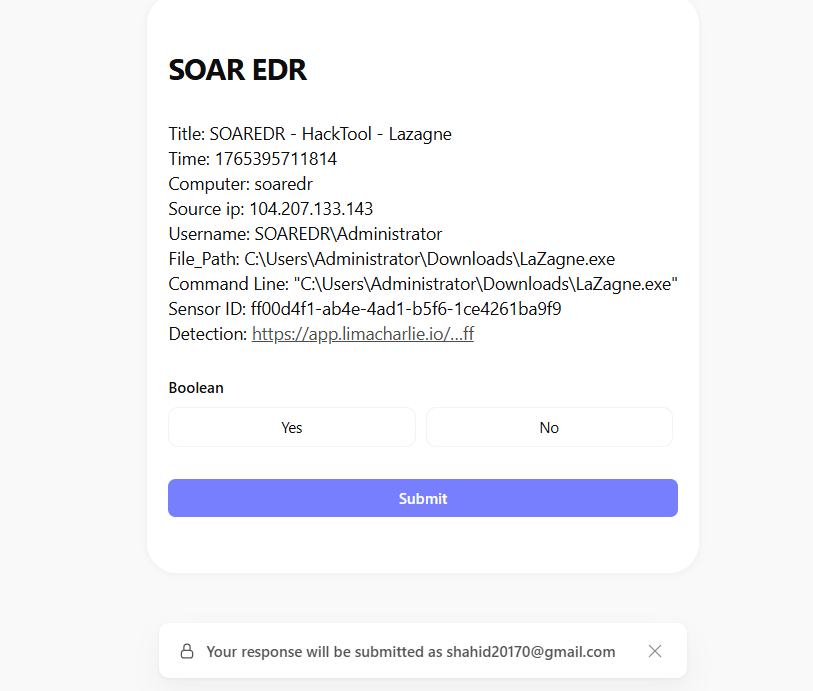

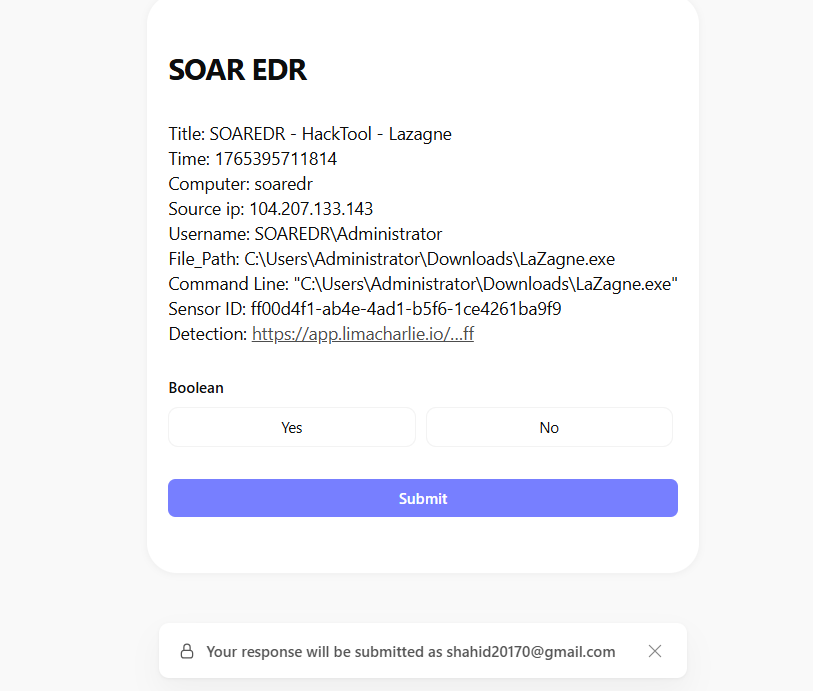

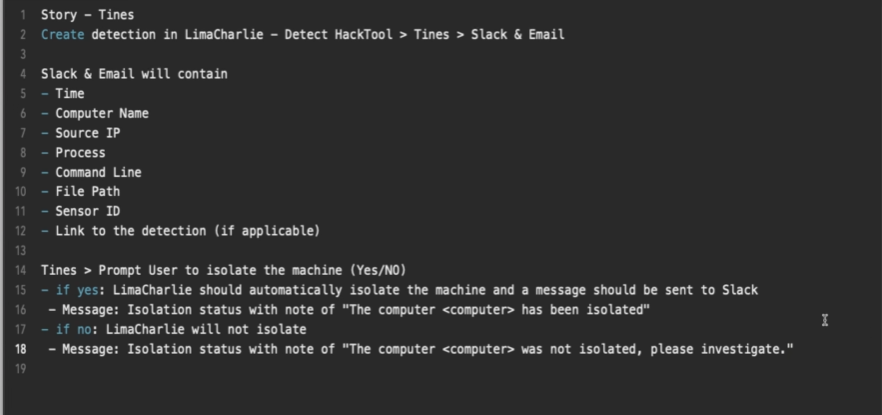

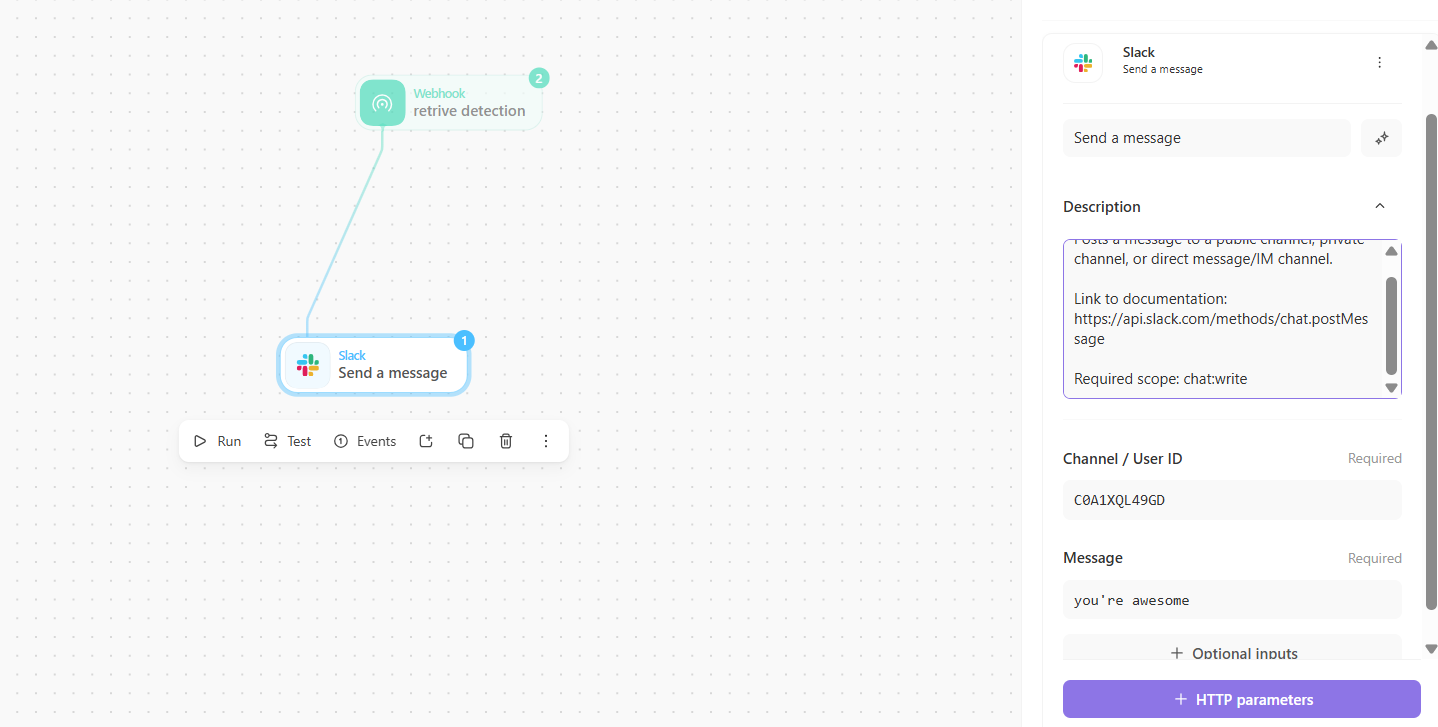

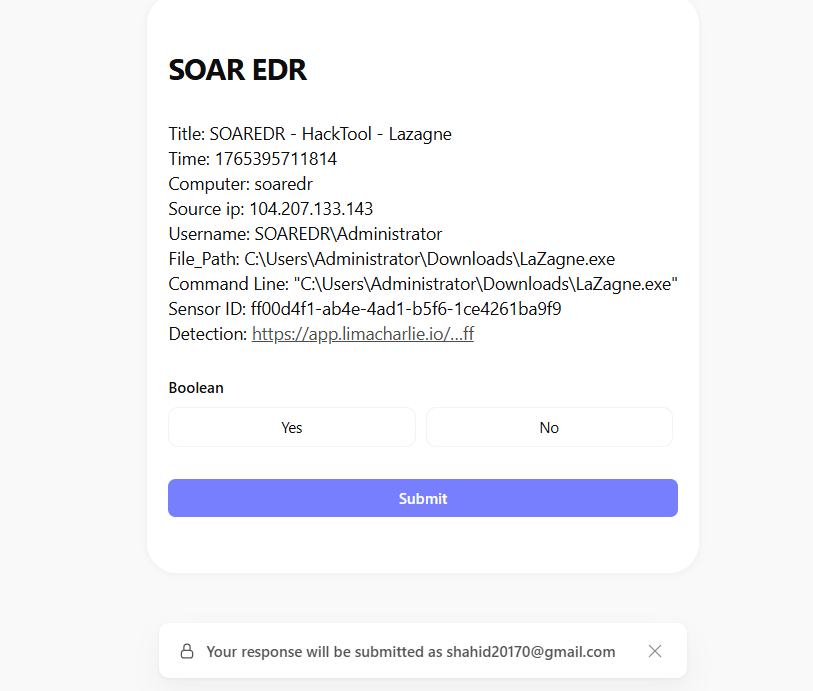

# 阶段 4:Playbook 自动化

在 Tines 中开发了一个完整的 SOAR Playbook。

Playbook 逻辑

接收来自 LimaCharlie 的检测

发送告警至:

Slack

电子邮件

包含详情:

时间

计算机名

源 IP

进程

命令行

文件路径

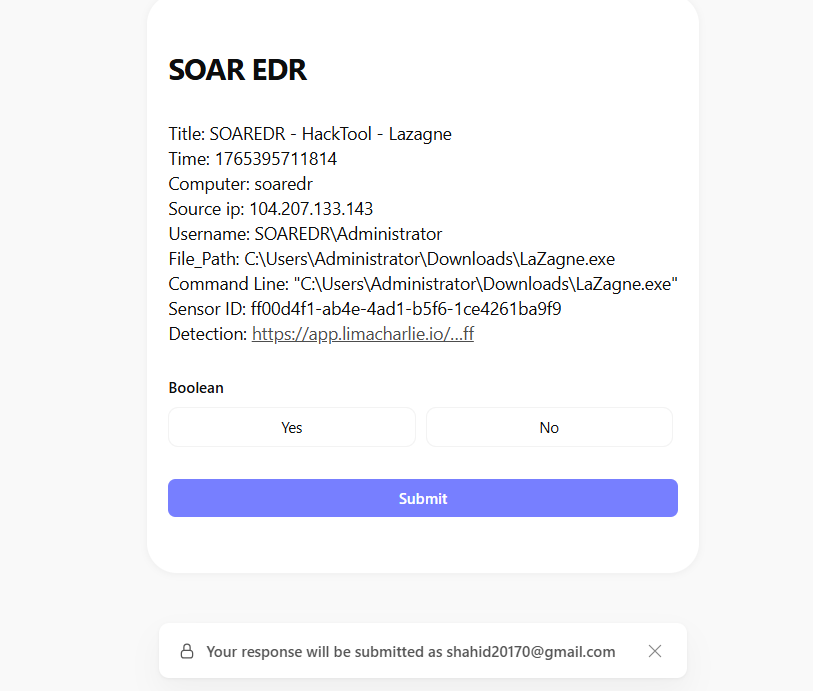

生成用户提示:

“是否要隔离该主机?”

决策工作流

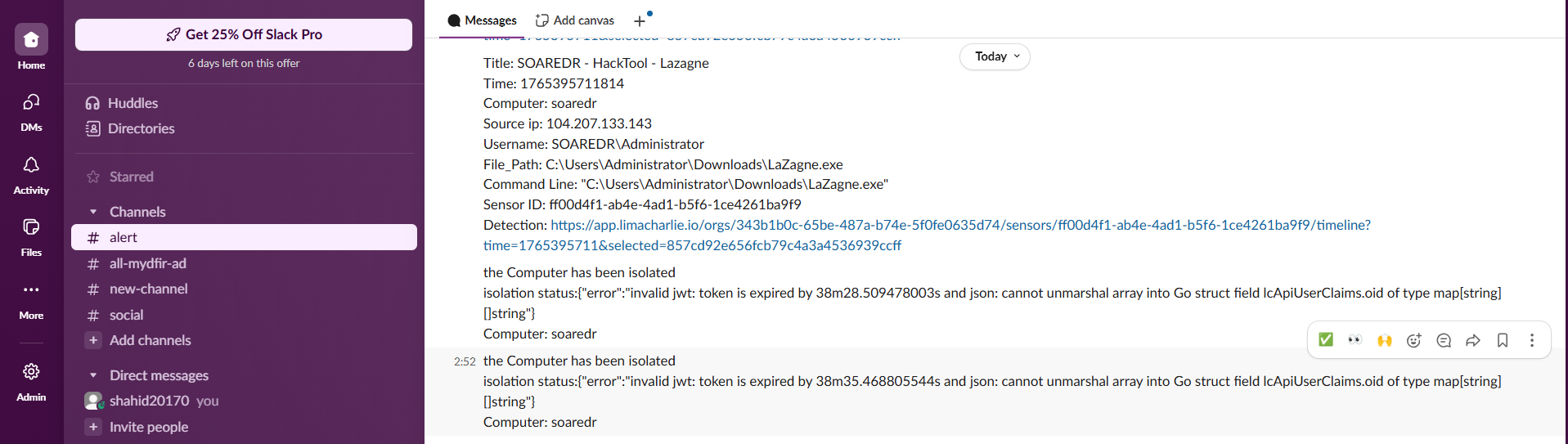

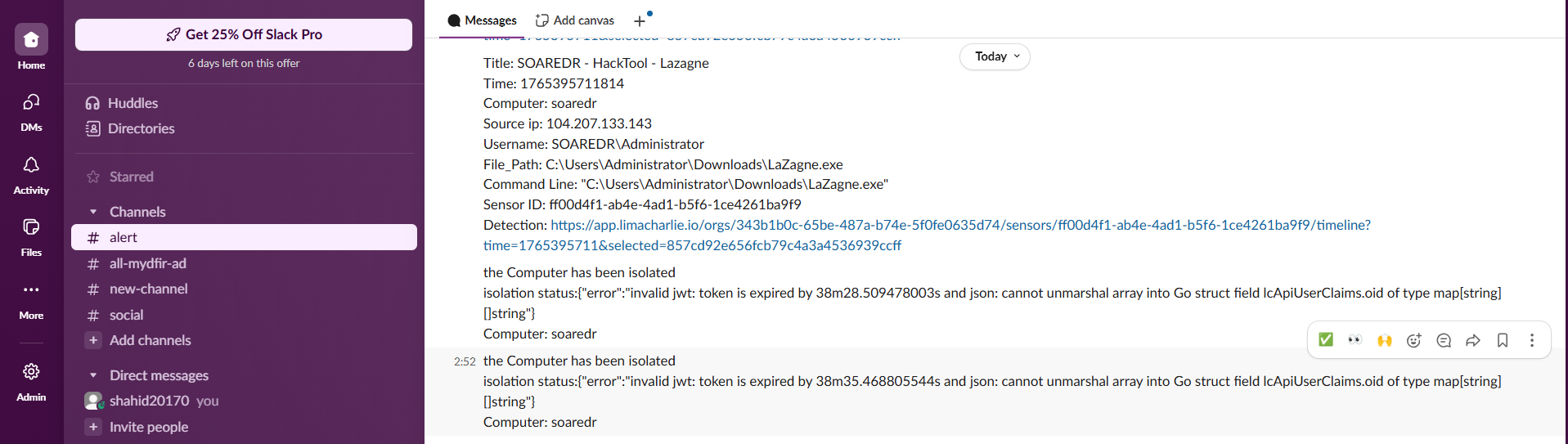

**如果是 (YES):**

通过 LimaCharlie API 触发隔离

确认隔离状态

发送 Slack 消息:

“主机已成功隔离”

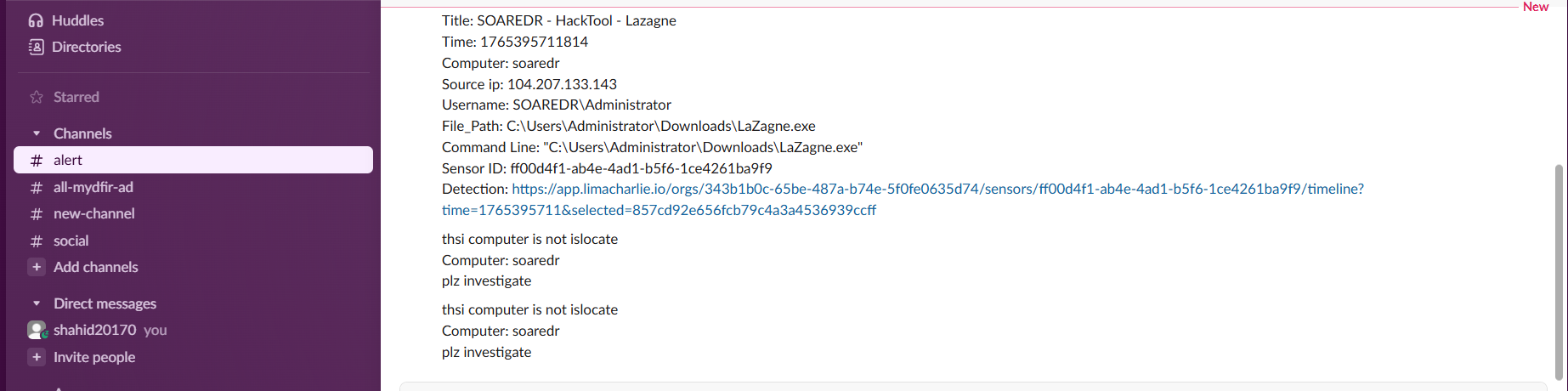

**如果否 (NO):**

不执行隔离

发送 Slack 消息:

“主机未隔离,需要进行调查”

# 阶段 4:Playbook 自动化

在 Tines 中开发了一个完整的 SOAR Playbook。

Playbook 逻辑

接收来自 LimaCharlie 的检测

发送告警至:

Slack

电子邮件

包含详情:

时间

计算机名

源 IP

进程

命令行

文件路径

生成用户提示:

“是否要隔离该主机?”

决策工作流

**如果是 (YES):**

通过 LimaCharlie API 触发隔离

确认隔离状态

发送 Slack 消息:

“主机已成功隔离”

**如果否 (NO):**

不执行隔离

发送 Slack 消息:

“主机未隔离,需要进行调查”

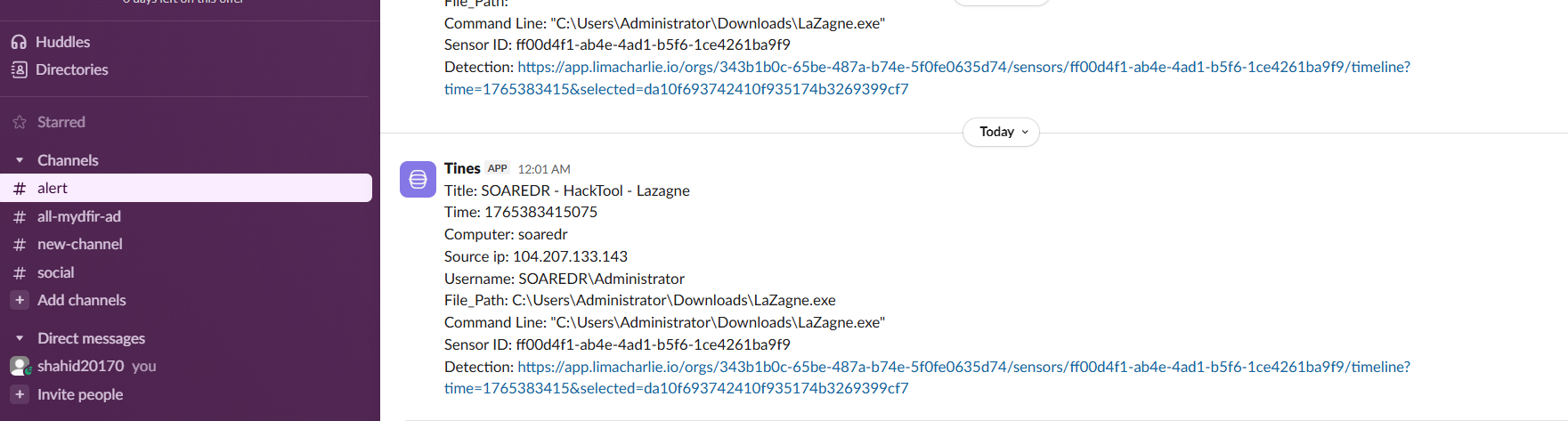

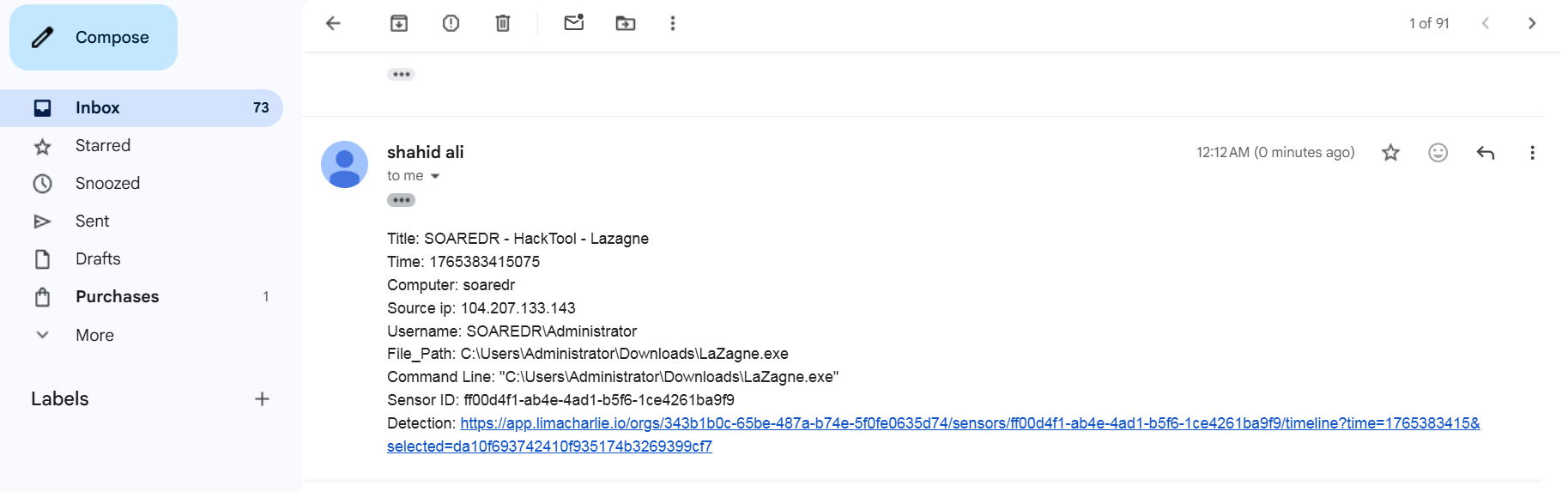

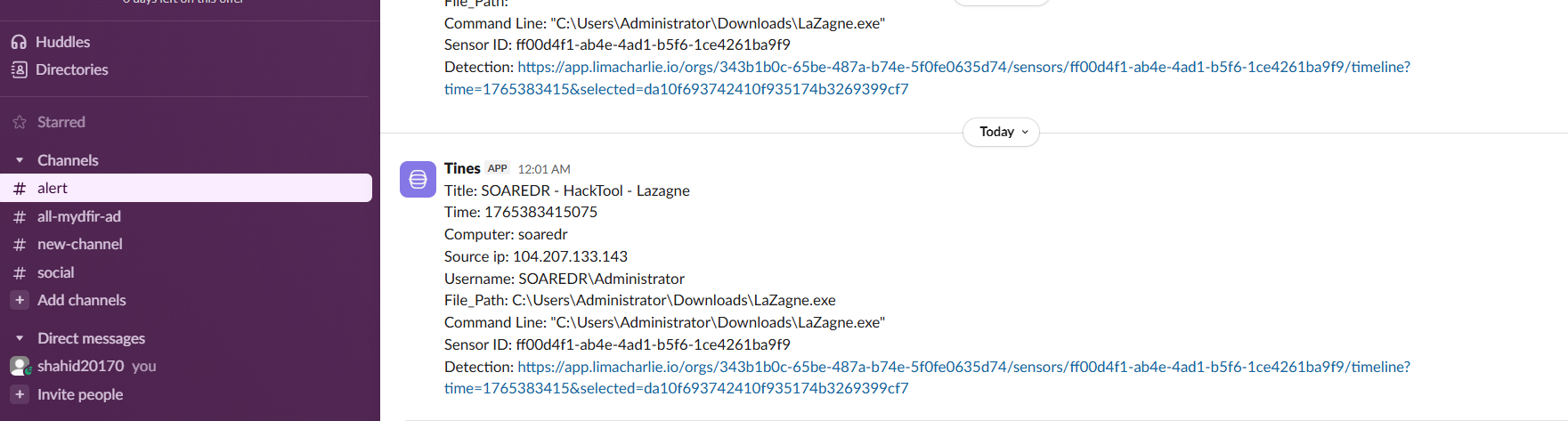

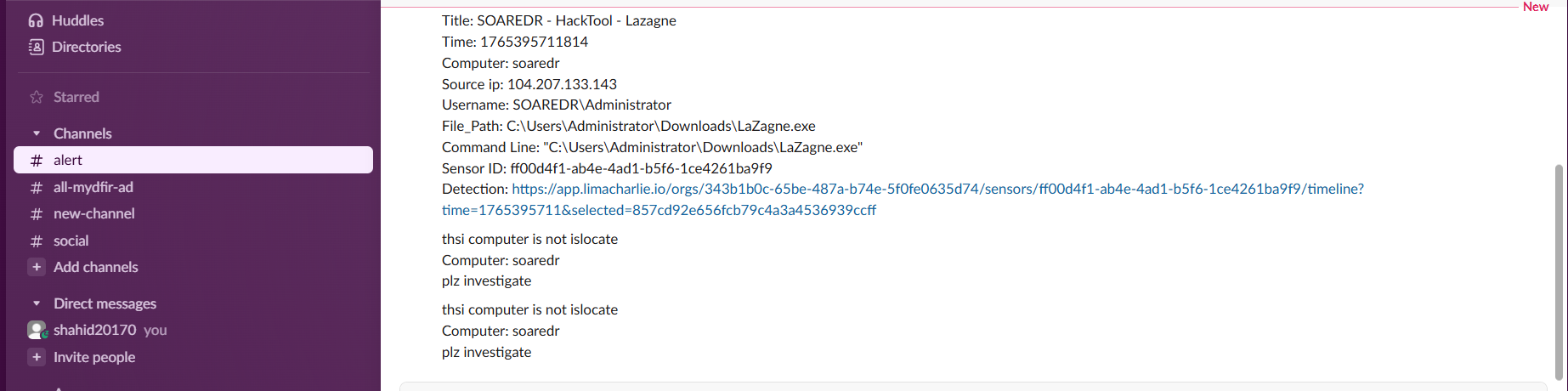

# 阶段 5:告警与响应

Slack 通知

检测告警发送至 SOC 频道

隔离成功消息(如果是)

调查告警(如果否)

# 阶段 5:告警与响应

Slack 通知

检测告警发送至 SOC 频道

隔离成功消息(如果是)

调查告警(如果否)

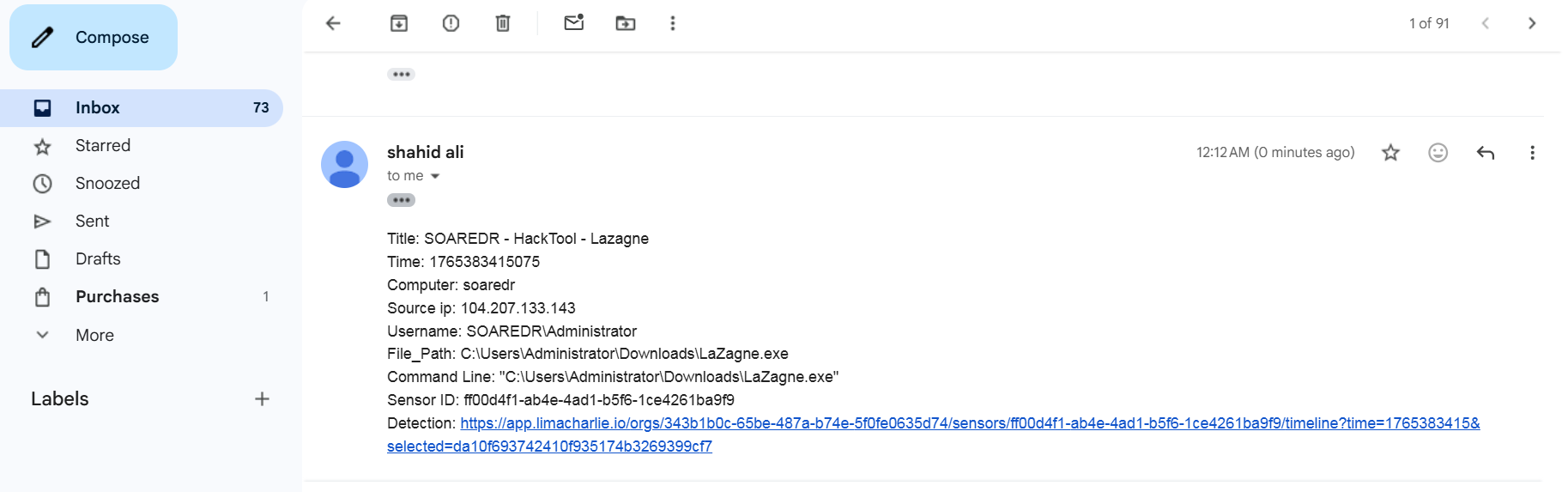

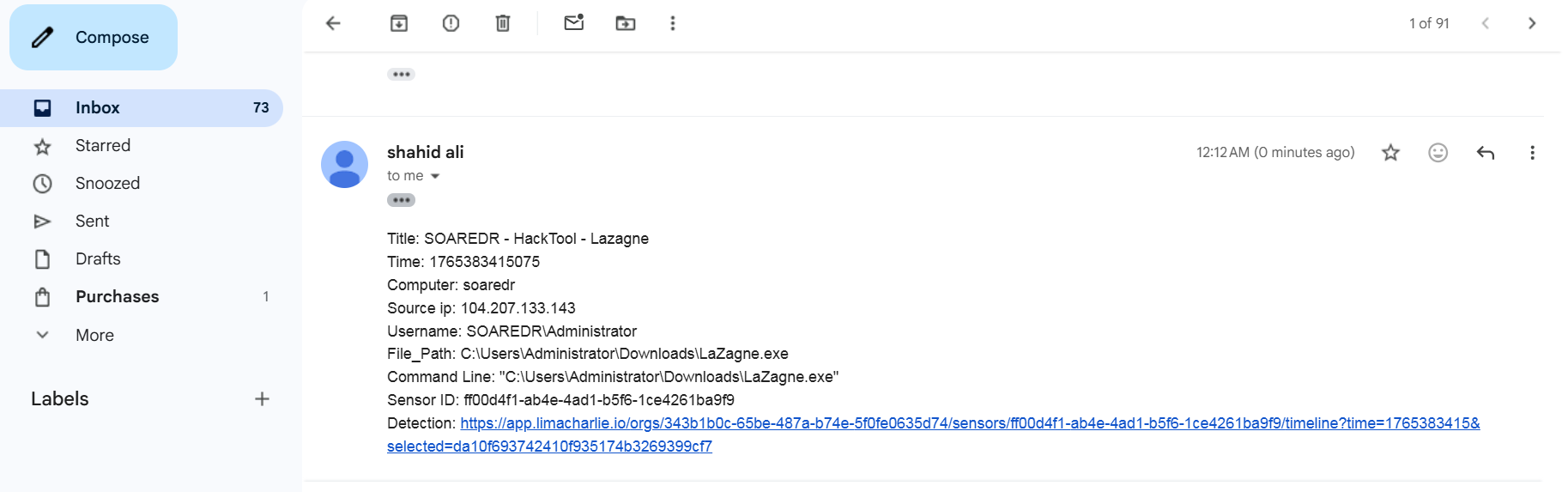

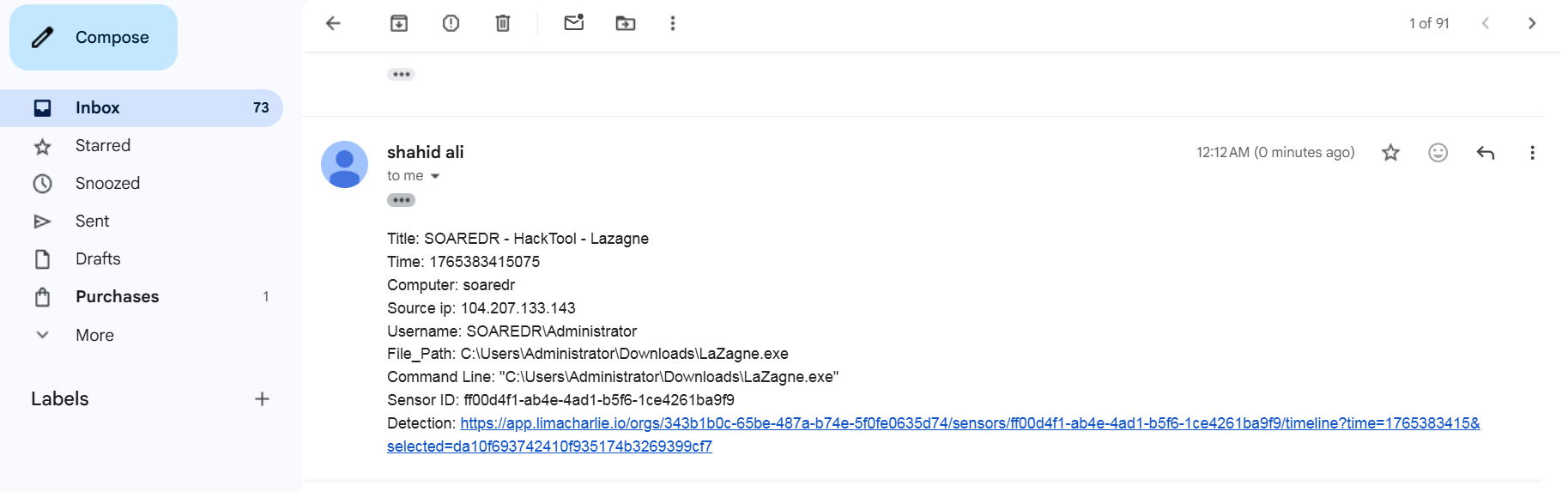

# 电子邮件通知

向 SOC 分析人员发送详细告警

# 电子邮件通知

向 SOC 分析人员发送详细告警

# 关键发现与观察

- 像 LimaCharlie 这样的 EDR 工具能有效检测凭据转储活动

- 像 Tines 这样的 SOAR 平台能实现事件响应的快速自动化

- 分析人员驱动的决策(是/否)在自动化与控制之间取得了平衡

- Slack 集成提高了 SOC 团队的实时可见性

- 自动化隔离显著缩短了对威胁的响应时间

**展示的技能**

- 端点检测与响应 (EDR)

- 检测工程

- SOAR Playbook 开发

- 事件响应自动化

- 威胁模拟(凭据转储)

- API 集成(Webhook, HTTP 请求)

- 安全监控与告警

**项目收获**

- 使用 LimaCharlie 构建了自定义检测与响应工作流

- 使用 Tines 设计了真实世界的 SOC Playbook

- 实施了“自动化 + 人在回路”的响应模型

- 获得了 EDR + SOAR 集成的实践经验

# 结论

本项目展示了现代 SOC 团队如何结合 EDR 和 SOAR 技术来高效地检测、分析和响应威胁。

通过将 LimaCharlie 与 Tines、Slack 和电子邮件通知集成,该项目复制了一个真实世界的自动化事件响应流水线,不仅能检测威胁,还能以最少的人工干预进行缓解。

# 关键发现与观察

- 像 LimaCharlie 这样的 EDR 工具能有效检测凭据转储活动

- 像 Tines 这样的 SOAR 平台能实现事件响应的快速自动化

- 分析人员驱动的决策(是/否)在自动化与控制之间取得了平衡

- Slack 集成提高了 SOC 团队的实时可见性

- 自动化隔离显著缩短了对威胁的响应时间

**展示的技能**

- 端点检测与响应 (EDR)

- 检测工程

- SOAR Playbook 开发

- 事件响应自动化

- 威胁模拟(凭据转储)

- API 集成(Webhook, HTTP 请求)

- 安全监控与告警

**项目收获**

- 使用 LimaCharlie 构建了自定义检测与响应工作流

- 使用 Tines 设计了真实世界的 SOC Playbook

- 实施了“自动化 + 人在回路”的响应模型

- 获得了 EDR + SOAR 集成的实践经验

# 结论

本项目展示了现代 SOC 团队如何结合 EDR 和 SOAR 技术来高效地检测、分析和响应威胁。

通过将 LimaCharlie 与 Tines、Slack 和电子邮件通知集成,该项目复制了一个真实世界的自动化事件响应流水线,不仅能检测威胁,还能以最少的人工干预进行缓解。

## 工作流:

受感染主机生成遥测数据

LimaCharlie 检测到可疑活动

检测结果通过 Webhook 发送至 Tines

**Tines 触发:**

- Slack 告警

- 电子邮件通知

- 用户提示(是否隔离主机?)

- 决策:

- 是 (Yes) → 通过 LimaCharlie 隔离主机

- 否 (No) → 通知 SOC 进行调查

## 工作流:

受感染主机生成遥测数据

LimaCharlie 检测到可疑活动

检测结果通过 Webhook 发送至 Tines

**Tines 触发:**

- Slack 告警

- 电子邮件通知

- 用户提示(是否隔离主机?)

- 决策:

- 是 (Yes) → 通过 LimaCharlie 隔离主机

- 否 (No) → 通知 SOC 进行调查

# 使用的组件

# 使用的组件

# 实施步骤

# 阶段 1:环境设置

- 在端点主机上安装 LimaCharlie Agent

- 在 LimaCharlie Dashboard 中验证 Agent 连接状态

- 访问 Sensor Timeline 以查看遥测数据

-

# 实施步骤

# 阶段 1:环境设置

- 在端点主机上安装 LimaCharlie Agent

- 在 LimaCharlie Dashboard 中验证 Agent 连接状态

- 访问 Sensor Timeline 以查看遥测数据

-

# 阶段 2:攻击模拟与检测

模拟恶意活动:

安装并执行 LaZagne:

.\LaZagne.exe all

此操作生成了凭据转储活动并被 LimaCharlie 检测到

检测工程:

在 LimaCharlie 中创建自定义检测规则

基于可疑进程执行触发告警

# 阶段 2:攻击模拟与检测

模拟恶意活动:

安装并执行 LaZagne:

.\LaZagne.exe all

此操作生成了凭据转储活动并被 LimaCharlie 检测到

检测工程:

在 LimaCharlie 中创建自定义检测规则

基于可疑进程执行触发告警

# 阶段 3:使用 Tines 进行 SOAR 集成

在 Tines 中创建账户

生成 Webhook URL

将 LimaCharlie 输出与 Tines Webhook 集成

**流程:**

检测 (Detection) → 发送至 Tines → 触发自动化

# 阶段 3:使用 Tines 进行 SOAR 集成

在 Tines 中创建账户

生成 Webhook URL

将 LimaCharlie 输出与 Tines Webhook 集成

**流程:**

检测 (Detection) → 发送至 Tines → 触发自动化

# 阶段 4:Playbook 自动化

在 Tines 中开发了一个完整的 SOAR Playbook。

Playbook 逻辑

接收来自 LimaCharlie 的检测

发送告警至:

Slack

电子邮件

包含详情:

时间

计算机名

源 IP

进程

命令行

文件路径

生成用户提示:

“是否要隔离该主机?”

决策工作流

**如果是 (YES):**

通过 LimaCharlie API 触发隔离

确认隔离状态

发送 Slack 消息:

“主机已成功隔离”

**如果否 (NO):**

不执行隔离

发送 Slack 消息:

“主机未隔离,需要进行调查”

# 阶段 4:Playbook 自动化

在 Tines 中开发了一个完整的 SOAR Playbook。

Playbook 逻辑

接收来自 LimaCharlie 的检测

发送告警至:

Slack

电子邮件

包含详情:

时间

计算机名

源 IP

进程

命令行

文件路径

生成用户提示:

“是否要隔离该主机?”

决策工作流

**如果是 (YES):**

通过 LimaCharlie API 触发隔离

确认隔离状态

发送 Slack 消息:

“主机已成功隔离”

**如果否 (NO):**

不执行隔离

发送 Slack 消息:

“主机未隔离,需要进行调查”

# 阶段 5:告警与响应

Slack 通知

检测告警发送至 SOC 频道

隔离成功消息(如果是)

调查告警(如果否)

# 阶段 5:告警与响应

Slack 通知

检测告警发送至 SOC 频道

隔离成功消息(如果是)

调查告警(如果否)

# 电子邮件通知

向 SOC 分析人员发送详细告警

# 电子邮件通知

向 SOC 分析人员发送详细告警

# 关键发现与观察

- 像 LimaCharlie 这样的 EDR 工具能有效检测凭据转储活动

- 像 Tines 这样的 SOAR 平台能实现事件响应的快速自动化

- 分析人员驱动的决策(是/否)在自动化与控制之间取得了平衡

- Slack 集成提高了 SOC 团队的实时可见性

- 自动化隔离显著缩短了对威胁的响应时间

**展示的技能**

- 端点检测与响应 (EDR)

- 检测工程

- SOAR Playbook 开发

- 事件响应自动化

- 威胁模拟(凭据转储)

- API 集成(Webhook, HTTP 请求)

- 安全监控与告警

**项目收获**

- 使用 LimaCharlie 构建了自定义检测与响应工作流

- 使用 Tines 设计了真实世界的 SOC Playbook

- 实施了“自动化 + 人在回路”的响应模型

- 获得了 EDR + SOAR 集成的实践经验

# 结论

本项目展示了现代 SOC 团队如何结合 EDR 和 SOAR 技术来高效地检测、分析和响应威胁。

通过将 LimaCharlie 与 Tines、Slack 和电子邮件通知集成,该项目复制了一个真实世界的自动化事件响应流水线,不仅能检测威胁,还能以最少的人工干预进行缓解。

# 关键发现与观察

- 像 LimaCharlie 这样的 EDR 工具能有效检测凭据转储活动

- 像 Tines 这样的 SOAR 平台能实现事件响应的快速自动化

- 分析人员驱动的决策(是/否)在自动化与控制之间取得了平衡

- Slack 集成提高了 SOC 团队的实时可见性

- 自动化隔离显著缩短了对威胁的响应时间

**展示的技能**

- 端点检测与响应 (EDR)

- 检测工程

- SOAR Playbook 开发

- 事件响应自动化

- 威胁模拟(凭据转储)

- API 集成(Webhook, HTTP 请求)

- 安全监控与告警

**项目收获**

- 使用 LimaCharlie 构建了自定义检测与响应工作流

- 使用 Tines 设计了真实世界的 SOC Playbook

- 实施了“自动化 + 人在回路”的响应模型

- 获得了 EDR + SOAR 集成的实践经验

# 结论

本项目展示了现代 SOC 团队如何结合 EDR 和 SOAR 技术来高效地检测、分析和响应威胁。

通过将 LimaCharlie 与 Tines、Slack 和电子邮件通知集成,该项目复制了一个真实世界的自动化事件响应流水线,不仅能检测威胁,还能以最少的人工干预进行缓解。标签:AMSI绕过, DAST, EDR, Email通知, FTP漏洞扫描, LimaCharlie, Python脚本, Slack, SOAR, Tines, Webhook, 主机隔离, 力导向图, 半自动化响应, 威胁检测, 安全实验室, 安全编排, 安全运营, 恶意软件分析, 扫描框架, 端点检测与响应, 网络安全, 脆弱性评估, 脱壳工具, 自动化剧本, 防御工程, 隐私保护