ALottJr/windows-failed-logon-investigation

GitHub: ALottJr/windows-failed-logon-investigation

一份教学向的 Windows 安全日志调查指南,演示如何利用事件查看器和 Event ID 4625 分析失败的登录尝试,帮助蓝队分析师掌握基础的身份验证异常排查技能。

Stars: 1 | Forks: 0

# Windows 登录失败调查(事件 ID 4625)

## 概述

本实验演示了如何使用 Windows 事件查看器调查失败的身份验证尝试。

安全团队监控 **事件 ID 4625** 以检测暴力破解攻击、凭据猜测尝试以及未经授权的登录活动。

## 场景

Windows 系统上产生了多次失败的登录尝试。

本次调查的目标是:

• 识别失败的身份验证事件

• 分析登录尝试的详细信息

• 了解安全日志如何记录身份验证失败事件

## 使用工具

- Windows 事件查看器

- Windows 安全日志

## 调查步骤

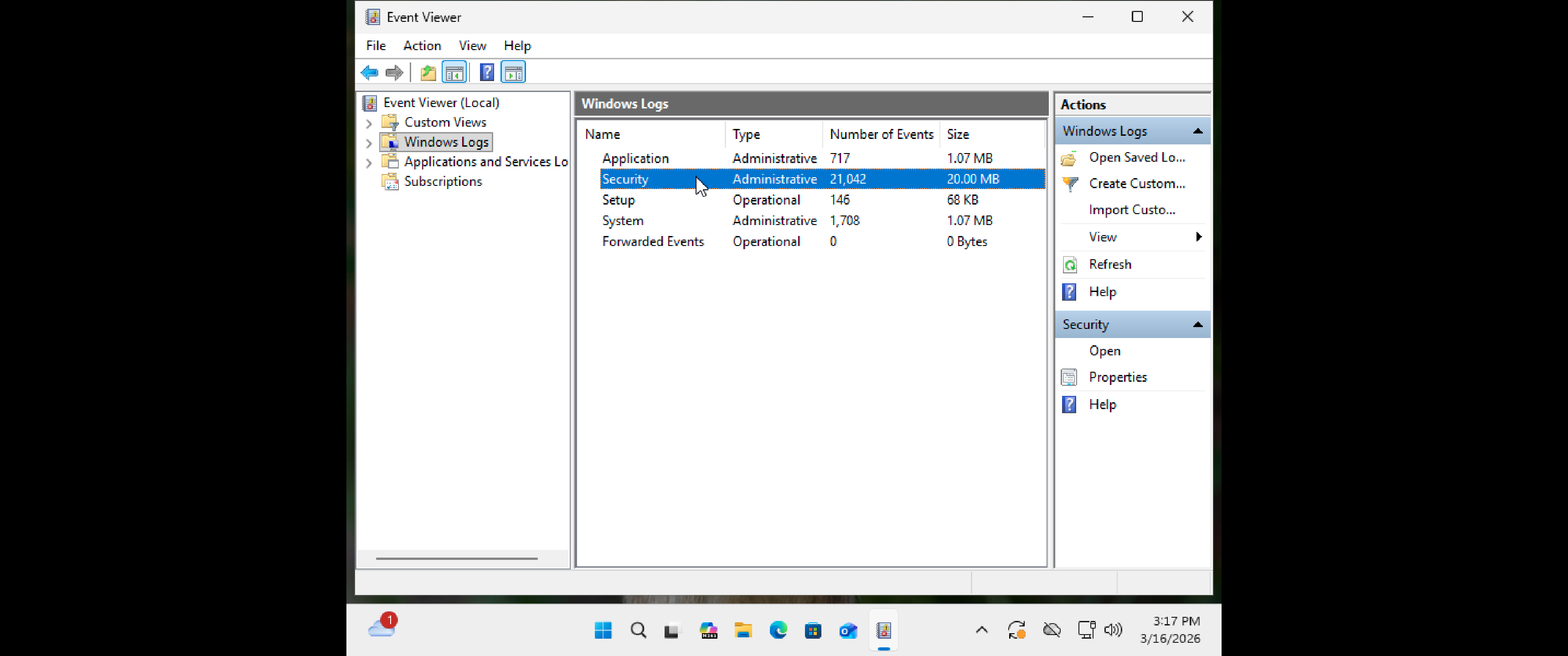

### 步骤 1 — 导航至安全日志

打开 **事件查看器** 并导航至:

```

Windows Logs → Security

```

截图:

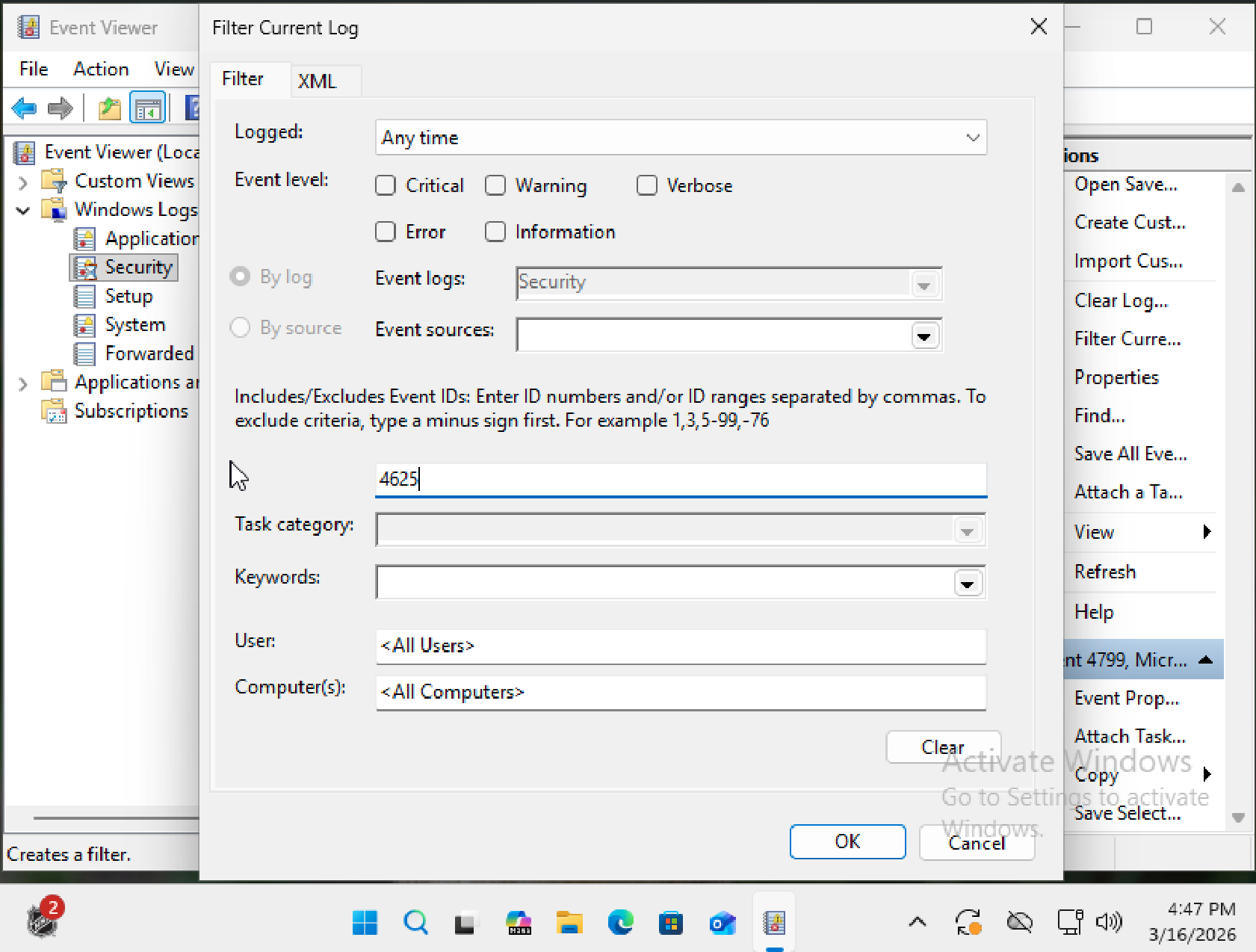

### 步骤 2 — 筛选事件 ID 4625

筛选安全日志,使其仅显示 **失败的登录尝试**。

事件 ID:

```

4625

```

截图:

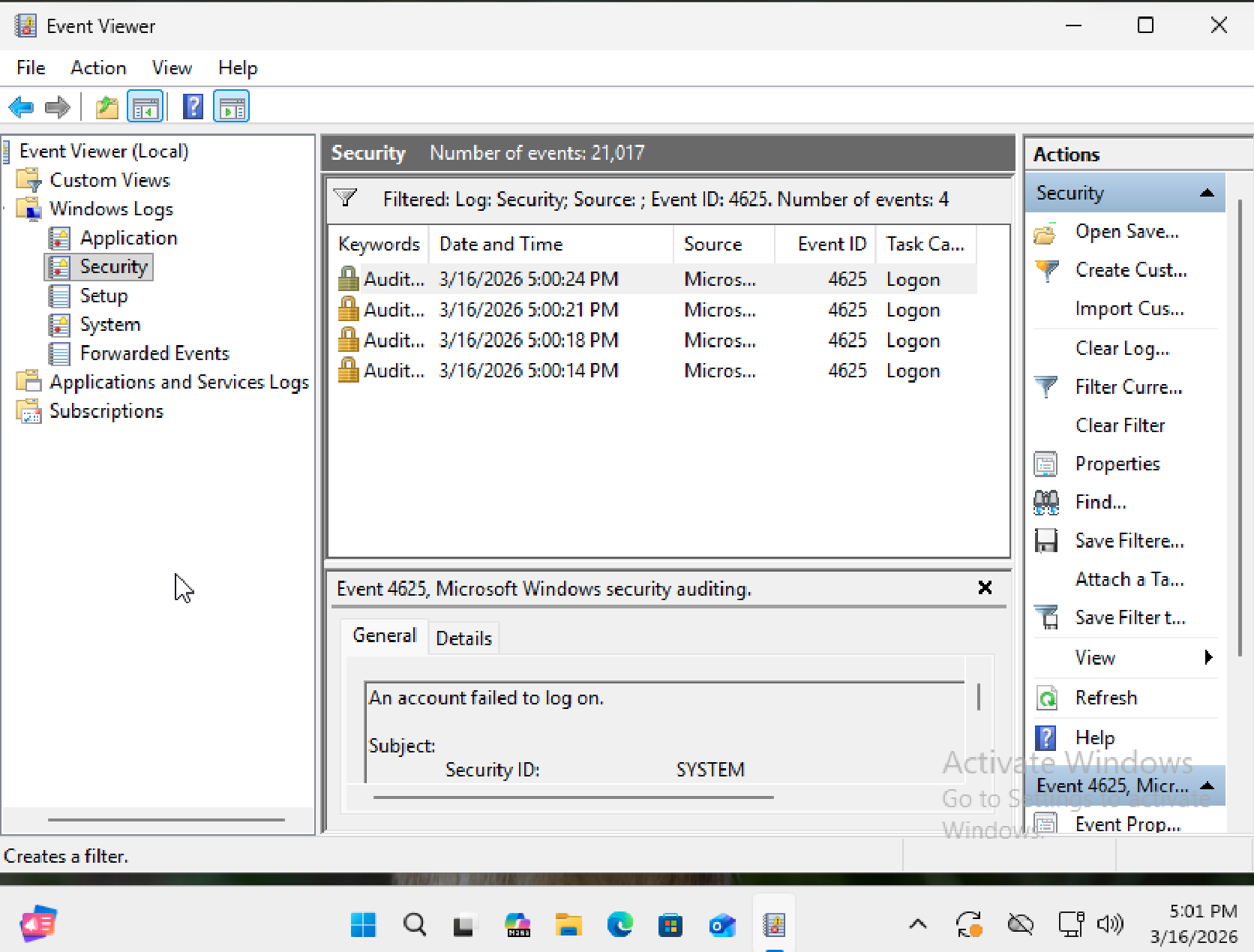

### 步骤 3 — 查看失败的登录事件

筛选结果显示了系统记录的多次失败的身份验证尝试。

截图:

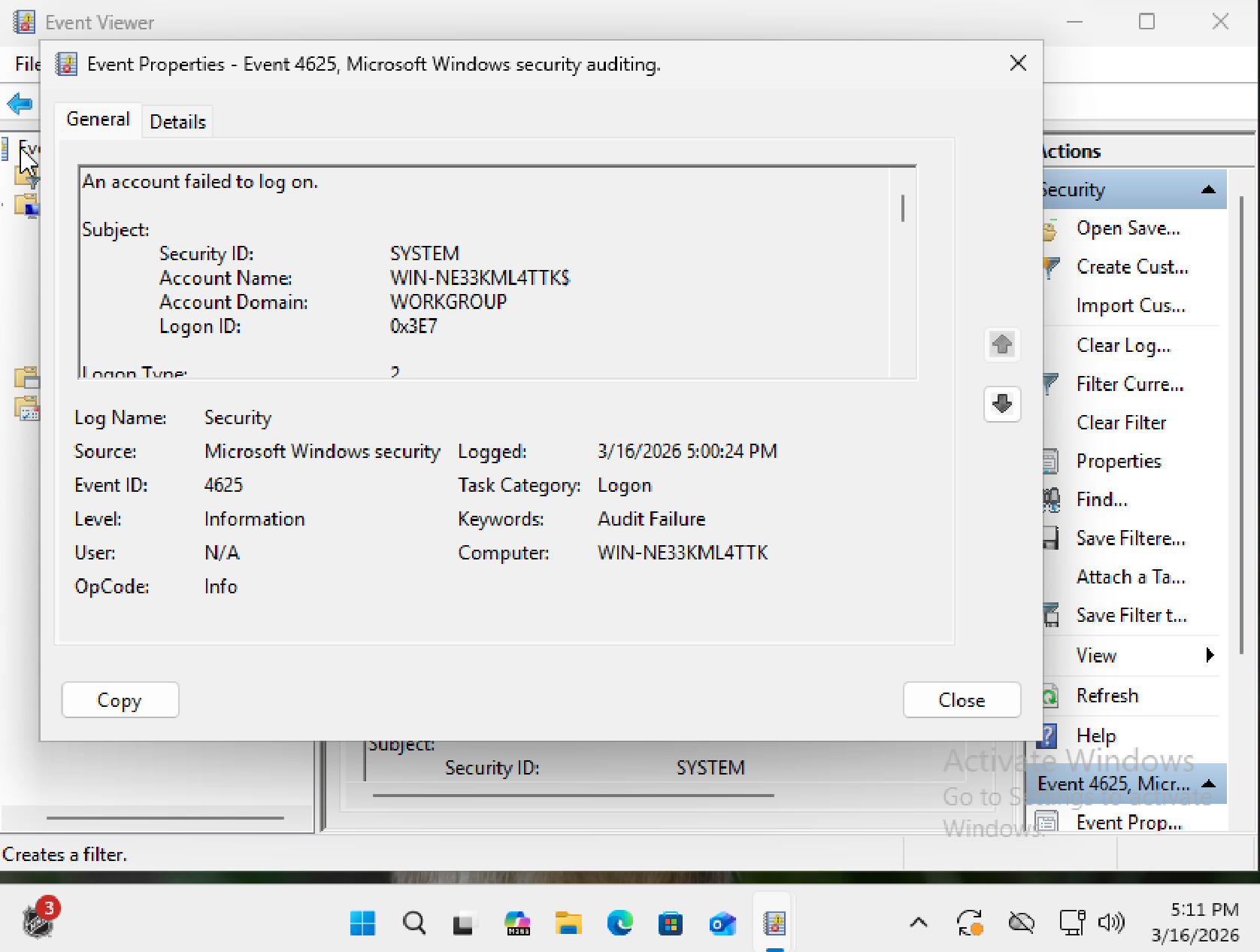

### 步骤 4 — 分析事件详情

事件详情揭示了重要的身份验证信息,例如:

- 源网络地址

- 身份验证包

- 登录过程

- 账户域

截图:

## 关键发现

- 事件 ID **4625** 代表一次失败的登录尝试

- 安全日志捕获了详细身份验证信息

- 登录失败事件可能表明:

- 暴力破解攻击

- 凭据猜测尝试

- 未经授权的登录活动

## 安全洞察

监控 **事件 ID 4625** 有助于安全团队检测潜在的攻击,并调查环境内可疑的登录行为。

标签:Conpot, EDR, Event Viewer, PoC, SOC分析, TGT, Windows事件日志, Windows安全, 事件ID 4625, 事件查看器, 凭证安全, 凭证猜测, 子域名枚举, 安全态势, 安全日志, 安全运营, 异常检测, 扫描框架, 操作系统日志, 攻防演练, 数字取证, 日志调查, 暴力破解, 未授权登录, 登录失败, 系统安全, 红队行动, 网络安全, 脆弱性评估, 自动化脚本, 身份验证失败, 隐私保护