Sushegaad/Claude-Skills-Governance-Risk-and-Compliance

GitHub: Sushegaad/Claude-Skills-Governance-Risk-and-Compliance

这是一套基于Claude AI的GRC技能包,为ISO 27001、SOC 2等多个安全与隐私框架提供专家级的咨询与自动化文档辅助。

Stars: 244 | Forks: 53

# 面向治理、风险与合规 (GRC) 的 Claude Skills

针对 ISO 27001、SOC 2、FedRAMP、GDPR、HIPAA、NIST CSF、PCI DSS、TSA 网络安全和 ISO 42001 AI 管理体系的专业级合规指导 — 由 Claude Skills 提供支持。

使用评估框架在 18 个测试用例(每个框架 2 个)中进行了基准测试 — 每个用例由独立代理根据 4-5 个可验证断言进行评分。与 72% ± 28% 的基线相比,Skills 得分为 **94% ± 10%**。

[](../../releases/tag/v0.3.0)

[](LICENSE)

[](#the-skills)

[](https://claude.ai)

## 目录

- [什么是 Claude Skills?](#what-are-claude-skills)

- [这适合谁?](#who-is-this-for)

- [The Skills](#the-skills)

- [ISO 27001](#-iso-27001)

- [SOC 2](#-soc-2)

- [FedRAMP](#-fedramp)

- [GDPR](#-gdpr)

- [HIPAA](#-hipaa)

- [NIST CSF](#-nist-csf)

- [PCI DSS](#-pci-dss)

- [TSA 网络安全](#-tsa-cybersecurity)

- [ISO 42001 AI 管理体系](#-iso-42001-ai-management-system)

- [潜在用例](#potential-use-cases)

- [如何安装 Skill](#how-to-install-a-skill)

- [通过 Claude Code Marketplace 安装](#install-via-claude-code-marketplace)

- [Skill 评估](#skill-evaluation)

- [客户推荐](#customer-testimonials)

- [支持与贡献](#support--contributing)

- [作者](#author)

- [免责声明](#disclaimer)

## 什么是 Claude Skills?

Claude Skills 是可安装的知识包,用于扩展 Claude 在特定领域的能力。一个技能是一个 `.skill` 文件 — 一个包含 `SKILL.md` 指令文件和可选参考资料的压缩归档 — 您只需上传一次 Claude 即可在所有对话中使用。

安装后,当您的对话涉及其主题领域时,技能会**自动**激活。您不需要通过名称调用它或使用特殊命令。在会话期间,Claude 只会简单地成为该领域的专家级顾问。

**当您需要以下情况时,Skills 是理想的选择:**

- 在专业主题上获得一致、专家级的响应

- 输出格式符合专业或监管标准(例如,符合审计要求的控制描述、包含正确条款的策略模板)

- 超越通用 LLM 训练的领域知识 — 例如,知道哪些特定的 NIST 800-53 控制适用于给定场景,或者哪些 GDPR 条款管辖国际数据传输

**技能底层如何工作:** 每个 `.skill` 文件包含一个主要的 `SKILL.md`,当技能触发时会加载到 Claude 的上下文中,以及按需加载的参考文件,用于深入探讨子主题。这种“渐进式披露”模式保持了上下文使用的高效,同时在需要时提供全面的知识。

## 这适合谁?

这些技能专为从事信息安全、隐私和监管合规的专业人士设计 — 无论是在寻求认证的组织、构建合规系统的开发团队,还是支持客户的顾问。

**安全与合规团队** 使用这些技能来加速差距评估、生成初稿策略、映射控制以及准备证据包 — 将数周的参考工作压缩到几分钟。

**软件开发人员与工程师** 使用它们来了解其系统必须实施哪些控制,审计代码和架构的合规性问题,并获得与特定监管要求相关的可操作技术指导。

**法律、隐私与 GRC 专业人士** 使用它们起草监管文件(DPA、BAA、隐私声明),用精确的监管引用回答客户问题,并紧跟框架要求。

**医疗保健组织** 使用 HIPAA 技能来评估系统、生成所需的通告和协议,并培训员工了解其义务 — 而无需针对每个问题咨询合规顾问。

**寻求联邦政府合同的云服务提供商** 使用 FedRAMP 技能来应对 ATO 流程、编写 SSP 描述、管理 POA&M,并为 3PAO 评估做准备。

**初创企业和中小企业** 使用这些技能来了解给定框架对他们的要求、界定其合规计划范围,并在没有大型内部团队的情况下获得专家级质量的输出。

## The Skills

### 🔐 ISO 27001

**文件:** `ISO 27001 - Claude Skill/iso27001.skill`

ISO 27001 技能将 Claude 变成一名专家级 ISO 27001 Lead Auditor 和 ISMS 实施顾问。它涵盖 **ISO 27001:2013**(114 项控制,14 个域)和 **ISO 27001:2022**(93 项控制,4 个主题),默认为当前的 2022 版本。

**功能:**

- 针对强制性条款(4-10)和所有 Annex A 控制运行结构化的 **差距分析**

- 生成完整的、符合审计要求的 **策略文档**,包含文档控制块、范围声明以及条款到控制的映射

- 为任何 Annex A 控制提供分步的 **控制实施指导**

- 使用可能性 × 影响程度的方法构建 **风险登记册** 和 **风险处理计划**

- 创建涵盖所有 93 项控制的 **适用性声明**

- 指导 **2013 → 2022 版本转换**,解释 11 项新控制和映射变更

**触发短语:** `ISO 27001`、`ISMS`、`Annex A`、`Statement of Applicability`、`SoA`、`gap analysis`、`risk register`、`certification readiness`、`internal audit`

### ✅ SOC 2

**文件:** `SOC 2 - Claude Skill/soc2.skill`

SOC 2 技能将 Claude 变成一名专家级 SOC 2 合规顾问,基于 **AICPA 2017 信任服务准则 (TSC) 和 2022 修订关注点**。它涵盖所有五个 TSC:Security (CC1–CC9)、Availability (A1)、Confidentiality (C1)、Processing Integrity (PI1) 和 Privacy (P1–P8)。

**功能:**

- 跨范围内的 TSC 准则进行 **差距分析**,使用 🔴/🟡/🟢 状态评级和补救路线图

- 起草所有 **12 项核心 SOC 2 策略**(信息安全、访问控制、事件响应、变更管理、风险评估、供应商管理、BCP/DR 等)

- 以符合审计要求的格式记录 **控制**:控制 ID、TSC 准则、类型、负责人、频率、证据和测试程序

- 生成映射到每个准则的 **证据检查清单**,针对 Type 1 与 Type 2 审计提供抽样指导

- 处理 **供应商风险**:分级、32 项安全问卷、SOC 2 报告审查、CUEC 跟踪和合同要求

- 调整其语调 — 面向初次接触 SOC 2 的团队使用通俗语言,面向从业者和审计师使用技术性 AICPA 编码输出

**触发短语:** `SOC 2`、`Trust Services Criteria`、`TSC`、`CC6`、`Type 1`、`Type 2`、`AICPA`、`audit readiness`、`control statement`、`evidence`

### 🏛️ FedRAMP

**文件:** `FedRamp - Claude Skill/fedramp.skill`

FedRAMP 技能将 Claude 变成一名知识渊博的 FedRAMP 顾问,涵盖云服务提供商 (CSP) 在当前 **NIST SP 800-53 Rev 5** 基线下的完整授权生命周期。它更新至 2025–2026 年,纳入了 Rev 5 转换、2026 年 9 月的 OSCAL 强制令以及 2024 年 12 月的模板更新。

**功能:**

- 使用涵盖 14 个安全域的 75+ 项检查清单进行 **准备状态和差距评估**

- 指导编写 **ATO 文档**:系统安全计划 (SSP)、POA&M、SAP、SAR 以及所有必需的附录 (A–Q)

- 将所有 20 个控制系列的 **NIST 800-53 Rev 5 控制** 映射到具体的系统实施

- 为 AWS GovCloud、Azure Government 和 Google Cloud Government 提供 **云架构指导**

- 支持 **持续监控** 义务:每月交付物、POA&M SLA 管理、偏差请求

- 指导 **Rev 4 → Rev 5 转换**、FIPS 199 影响级别界定和 OSCAL 准备工作

**触发短语:** `FedRAMP`、`ATO`、`SSP`、`POA&M`、`3PAO`、`NIST 800-53`、`ConMon`、`AWS GovCloud`、`Azure Government`、`impact level`、`OSCAL`

### 🇪🇺 GDPR

**文件:** `GDPR - Claude Skill/gdpr-compliance.skill`

GDPR 技能将 Claude 变成一名专家级 GDPR 合规助手,连接技术和法律视角。它涵盖完整的 **EU GDPR** 法规,并在规则不同处注明 **UK GDPR (DPA 2018)**,并自动调整其语调 — 面向开发人员使用技术语言,面向合规和隐私专业人士使用精准的法律语言。

**功能:**

- **审计代码、API、数据库架构和架构设计** 是否存在 GDPR 违规,生成映射到特定 GDPR 条款的严重性分级发现 (🔴/🟡/🟢)

- 使用内置模板 **起草合规文档**:隐私声明 (Art. 13/14)、数据处理协议 (Art. 28)、Cookie/同意横幅、DPIA (Art. 35)、数据保留策略和数据主体权利程序

- **回答合规问题** 并提供权威的条款引用 — 每个回答首先引用管辖条款,然后是例外情况,最后是实际影响

- **审查数据流和 PII 处理**,涵盖六个维度(内容、原因、位置、人员、时长、保护方式),并检查是否符合 RoPA 要求

- 涵盖所有关键 GDPR 领域:合法依据、同意、数据主体权利 (Arts. 15–22)、国际传输 (Arts. 44–49)、违规响应 (Arts. 32–34)、特殊类别数据 (Arts. 9–10) 和处罚 (Arts. 77–84)

**触发短语:** `GDPR`、`data protection`、`privacy`、`personal data`、`DPA`、`DPIA`、`lawful basis`、`data subject rights`、`consent`、`RoPA`、`Schrems II`、`ICO`、`EDPB`

### 🏥 HIPAA

**文件:** `HIPAA - Claude Skill/hipaa-compliance.skill`

HIPAA 技能将 Claude 变成一名知识渊博的 HIPAA 合规顾问,涵盖 **隐私规则、安全规则和违规通知规则**(45 CFR 第 160 和 164 部分,经 HITECH 修订)。它既服务于处理 ePHI 的系统的技术团队,也服务于管理组织义务的合规/法律团队。

**功能:**

- **审查文档、系统和架构** 的 HIPAA 合规性,生成包含 CFR 引用、风险级别(高/中/低)和补救步骤的结构化发现

- 使用九个现成可用的模板 **生成符合 HIPAA 的文档**:隐私行为声明 (NPP)、商业伙伴协议 (BAA)、授权表格、员工培训确认函、安全事件报告、风险评估模板等 — 所有内容均包含内联 CFR 引用

- 为现代云环境(AWS、Azure、GCP)、FHIR API、移动/BYOD 和 DevOps 流水线 **就技术保障措施提供建议** — 涵盖所有 54 项安全规则实施规范(必需的和可寻址的)

- **用通俗易懂的语言解释 HIPAA**,适用于任何受众 — 从需要加密指导的开发人员到了解什么构成 PHI 的普通员工

- 使用 4 因素风险评估、通知时间表、HHS 报告义务和逐场景指导 **指导违规响应**

**触发短语:** `HIPAA`、`PHI`、`ePHI`、` entity`、`business associate`、`BAA`、`NPP`、`breach notification`、`minimum necessary`、`Privacy Rule`、`Security Rule`

### 🛡️ NIST CSF

**文件:** `NIST Cybersecurity framework - Claude Skill/NIST Cybersecurity.skill`

NIST CSF 技能将 Claude 变成一名专家级 NIST 网络安全框架顾问,涵盖 **CSF 2.0**(2024 年 2 月)和 **CSF 1.1**(2018 年 4 月),默认为当前的 CSF 2.0。它涵盖所有六个功能 — **治理、识别、保护、检测、响应、恢复** — 包括 CSF 2.0 中引入的新治理功能。

**功能:**

- 跨所有六个 CSF 2.0 功能、类别和子类别进行结构化的 **差距评估**

- 构建与业务背景、风险承受能力和监管义务相一致的 **组织概况** — 当前状态和目标状态

- 跨三个维度评估 **实施层级 (1–4)** 并提供针对性的改进指导

- 创建包含分阶段 30/60/90 天和战略行动的 **优先实施路线图**

- 将 **CSF 子类别** 映射到 NIST SP 800-53、ISO 27001:2022 和 CIS Controls v8

- 生成 **与 CSF 功能一致的策略** — 治理策略、事件响应、数据安全、访问控制等

- 通过详细的子类别映射和迁移检查清单 **指导 CSF 1.1 → CSF 2.0 迁移**

**触发短语:** `NIST CSF`、`Cybersecurity Framework`、`CSF 2.0`、`Govern function`、`GV.SC`、`ID.AM`、`PR.AA`、`DE.CM`、`RS.MA`、`RC.RP`、`cybersecurity profile`、`implementation tiers`、`CSF gap assessment`

### 💳 PCI DSS

**文件:** `PCI Compliance - Claude Skill/PCI-Compliance.skill`

PCI DSS 技能将 Claude 变成一名专家级 PCI DSS 合规顾问,涵盖 **PCI DSS v4.0.1**(2024 年 6 月 — 当前版本),包括所有于 2025 年 3 月 31 日生效的强制性要求。它涵盖所有 12 项要求、所有 8 种 SAQ 类型、商户和服务提供商级别,以及 v3.2.1 至 v4.0 的关键变更。

**功能:**

- **界定持卡人数据环境 (CDE)** — 识别范围内的内容,评估网络分段,并通过标记化或 P2PE 推荐范围缩减

- **选择正确的 SAQ 类型** — 针对每种 SAQ(A、A-EP、B、B-IP、C、C-VT、P2PE 和 D)逐步通过决策树并提供理由

- 跨所有 12 项要求进行结构化的 **差距评估**,提供 QSA 证据要求和常见差距

- 为任何 PCI DSS 子要求提供 **控制实施指导** — 需要实施什么、所需证据以及常见陷阱

- 生成 **符合 PCI DSS 的策略** — 事件响应、访问控制、加密、补丁管理、数据保留等

- 指导 **v3.2.1 → v4.0.1 迁移**,包括 MFA 扩展、支付页面脚本完整性 (Req 6.4.3)、钓鱼防护 (Req 5.4.1) 和自动日志审查 (Req 10.4.1.1) 的新要求

- 解释 **定义的方法与定制方法** 以及何时使用有针对性的风险分析 (TRA)

**触发短语:** `PCI DSS`、`PCI compliance`、`cardholder data`、`CDE`、`SAQ`、`ROC`、`QSA`、`ASV scan`、`PAN`、`tokenisation`、`P2PE`、`merchant level`、`payment page`、`Req 8.4.2`、`Req 6.4.3`

### 🚨 TSA 网络安全

**文件:** `TSA Compliance - Claude Skill/TSA-Compliance.skill`

TSA 网络安全技能将 Claude 变成一名专家级 TSA 网络安全指令顾问,面向 **关键运输基础设施**。它涵盖所有当前的 TSA 安全指令系列 — **SD Pipeline-2021-01G**、**SD Pipeline-2021-02F**、**SD 1580-21-01E**(货运铁路)和 **SD 1582-21-01E**(客运/客运铁路) — 以及 **2024 年 11 月的 NPRM**,该提案拟将这些指令正式化为永久性联邦法规。

**功能:**

- **确定适用性** — 哪些指令系列适用于您的组织(管道、货运铁路、客运或公交),这对您的合规义务意味着什么

- 跨四个技术领域运行结构化的 **差距评估**:IT/OT 网络分段、访问控制 (MFA)、持续监控和补丁管理

- **起草网络安全风险管理计划 (CRMP) 文档**:网络安全实施计划 (CIP/COIP)、事件响应计划 (IRP)、架构设计审查 (ADR) 和网络安全评估计划 (CAP)

- 指导 **特定于 OT/ICS 的实施** — 数据二极管、遗留 HMI 的跳板服务器、被动监控工具 (Claroty、Dragos、Nozomi)、需要供应商协调的 OT 补丁生命周期

- 解释 **24 小时 CISA 事件报告** 义务:什么符合条件、如何报告、初始报告语言样本以及 CIRCIA 重叠部分

- 就 **年度 IRP 测试** 提供建议 — 两个目标最低、测试场景、文档要求和事后审查流程

- 解释 **2024 年 NPRM** 的影响:NIST CSF 2.0 一致性、CISA CPG 基线、提议的 COIP 结构以及规则最终确定后的变化

**触发短语:** `TSA Security Directive`、`SD Pipeline-2021`、`SD 1580-21-01`、`SD 1582-21-01`、`TSA cybersecurity`、`Critical Cyber Systems`、`CCS`、`Cybersecurity Coordinator`、`Cybersecurity Implementation Plan`、`CIP`、`CRMP`、`IRP testing`、`Architecture Design Review`、`ADR`、`CAP`、`CISA 24-hour reporting`、`OT segmentation TSA`、`pipeline cybersecurity`、`rail cybersecurity directive`、`transit cybersecurity`、`TSA NPRM 2024`

### 🤖 ISO 42001 AI 管理体系

**文件:** `ISO 42001 - Claude Skill/ISO-42001.skill`

ISO 42001 技能将 Claude 变成一名专家级 **ISO/IEC 42001:2023** AI 管理体系 (AIMS) 顾问 — 世界上首个 AI 治理国际标准。它既服务于 **AI 提供商**(开发或部署 AI 的组织),也服务于 **AI 用户**(集成第三方 AI 的组织),涵盖从差距评估到第二阶段审计准备就绪的完整认证生命周期。

**功能:**

- 跨所有强制性条款(4-10)和所有 **38 项 Annex A 控制** 进行结构化的 **差距评估**,提供 🔴/🟡/🟢 状态、证据要求和分阶段补救路线图

- 逐步指导强制性 **AI 系统影响评估 (AISIA)** — 识别受影响人群、评估影响维度(严重性、可逆性、广度、人工监督)、分类影响级别(低/中/高)并确定适当的控制要求

- 跨所有风险类别执行 **AI 风险评估**:模型风险(偏差、漂移、幻觉、对抗性攻击)、数据风险(质量、投毒、训练数据隐私)、运营风险(范围蔓延、人类过度依赖)和供应链风险(第三方模型风险、API 依赖)

- 为所有 38 项 Annex A 控制生成完整的 **适用性声明**,包含适用性决定、理由和实施状态

- 起草所有核心 **AIMS 策略** — AI 策略、AI 风险管理策略、AI 可接受使用策略、AI 数据治理策略、AI 事件管理策略、AI 系统生命周期策略和 AI 供应商管理策略 — 每个策略均包含文档控制块和条款引用

- 生成 **第一阶段和第二阶段审计检查清单**,提供 RAG 状态、每个条款的证据要求以及常见审计师关注领域

- **将 ISO 42001 映射到欧盟 AI 法案** — 将 AISIA 与高风险 AI 系统的基本权利影响评估 (FRIA) 保持一致;将 Annex A 控制映射到欧盟 AI 法案的技术要求

- **将 ISO 42001 与 ISO 27001 集成**,供构建统一 ISMS + AIMS 的组织使用

**触发短语:** `ISO 42001`、`ISO/IEC 42001`、`AI Management System`、`AIMS`、`AISIA`、`AI System Impact Assessment`、`responsible AI standard`、`AI governance standard`、`Annex A AI controls`、`AI risk assessment ISO`、`Statement of Applicability AI`、`AI policy ISO`、`AI certification`、`AI lifecycle controls`、`AI supplier management ISO`、`EU AI Act management system`、`NIST AI RMF ISO mapping`、`AI bias controls`、`AI transparency standard`、`AI incident management ISO`

## 潜在用例

| 场景 | 相关 Skill |

|----------|------------------|

| 准备 ISO 27001:2022 第二阶段认证审计 | ISO 27001 |

| 编写映射到 Annex A 的信息安全策略 | ISO 27001 |

| 在聘请审计师之前进行 SOC 2 准备情况评估 | SOC 2 |

| 为 SOC 2 Type 2 报告记录控制 | SOC 2 |

| 在 AWS GovCloud 上界定 FedRAMP Moderate 授权 | FedRAMP |

| 为所有 20 个 NIST 800-53 控制系列编写 SSP 控制描述 | FedRAMP |

| 在产品发布前审计 API 的 GDPR 合规性 | GDPR |

| 为处理个人数据的新 AI 功能起草 DPIA | GDPR |

| 为医疗保健 SaaS 供应商关系生成 BAA | HIPAA |

| 评估数据事件是否构成需报告的 HIPAA 违规 | HIPAA |

| 构建满足 ISO 27001 和 SOC 2 的合规计划 | ISO 27001 + SOC 2 |

| 回答涵盖多个框架的客户安全问卷 | 所有 skills |

| 入职一名需要快速了解框架背景的合规工程师 | 任何 skill |

| 为 ISMS 准备风险登记册和处理计划 | ISO 27001 |

| 从 ISO 27001:2013 转换到 ISO 27001:2022 | ISO 27001 |

| 准备 FedRAMP Rev 4 → Rev 5 转换 | FedRAMP |

| 使用 NIST CSF 2.0 评估当前网络安全态势 | NIST CSF |

| 构建包含当前状态和目标状态的 CSF 组织概况 | NIST CSF |

| 从 CSF 实施层级 1 提升到层级 2 | NIST CSF |

| 将网络安全计划从 CSF 1.1 迁移到 CSF 2.0 | NIST CSF |

| 将 ISO 27001 或 SOC 2 控制映射到 NIST CSF 子类别 | NIST CSF + ISO 27001 / SOC 2 |

| 编写与 CSF GV 功能一致的网络安全治理策略 | NIST CSF |

| 为云托管电子商务平台界定 PCI DSS CDE | PCI DSS |

| 为使用托管支付页面的商户选择正确的 SAQ 类型 | PCI DSS |

| 与 QSA 一起准备一级 ROC | PCI DSS |

| 实施新的 PCI DSS v4.0 支付页面脚本完整性要求 | PCI DSS |

| 根据 Req 8.4.2 将 MFA 扩展到所有 CDE 访问 | PCI DSS |

| 根据 PCI DSS Req 12.8 管理第三方服务提供商 | PCI DSS |

| 确定您的管道或铁路运营是否为 TSA 涵盖实体 | TSA 网络安全 |

| 为管道 OT/SCADA 环境起草网络安全实施计划 (CIP) | TSA 网络安全 |

| 规划并记录用于 TSA 指令合规的年度 IRP 测试 | TSA 网络安全 |

| 响应可能传播到 OT 的 IT 勒索软件 — 向 CISA 报告的义务 | TSA 网络安全 |

| 对 IT/OT 网络分段进行架构设计审查 (ADR) | TSA 网络安全 |

| 为具有有限原生控制的遗留 OT/HMI 系统实施 MFA 和 PAM | TSA 网络安全 |

| 了解如果 TSA 2024 年 月的 NPRM 成为最终法规会有什么变化 | TSA 网络安全 |

| 将 TSA CRMP 与 NIST CSF 2.0 和 CISA 跨部门 CPG 保持一致 | TSA 网络安全 + NIST CSF |

| 为拥有多个生产中 ML 模型的 AI 提供商进行 ISO 42001 差距评估 | ISO 42001 |

| 为自动招聘工具完成 AI 系统影响评估 (AISIA) | ISO 42001 |

| 为所有 38 项 ISO 42001 Annex A 控制构建适用性声明 | ISO 42001 |

| 为金融服务公司起草 AI 策略和 AI 可接受使用策略 | ISO 42001 |

| 评估面向客户的 AI 系统是否需要根据 ISO 42001 实施高影响控制 | ISO 42001 |

| 为 ISO 42001 第一阶段和第二阶段认证审计准备证据包 | ISO 42001 |

| 将 ISO 42001 AISIA 要求映射到欧盟 AI 法案基本权利影响评估 (FRIA) | ISO 42001 |

| 将 ISO 42001 AIMS 与现有的 ISO 27001 ISMS 集成 | ISO 42001 + ISO 27001 |

| 根据 Annex A 控制 A.9.7 管理员工对公共 AI 工具 (ChatGPT、Copilot) 的使用 | ISO 42001 |

## 如何安装 Skill

1. 下载您所需框架的 `.skill` 文件:

| 框架 | 下载 |

|-----------|----------|

| 🔐 ISO 27001 | [iso27001.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/ISO%2027001%20-%20Claude%20Skill/iso27001.skill) |

| ✅ SOC 2 | [soc2.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/SOC%202%20-%20Claude%20Skill/soc2.skill) |

| 🏛️ FedRAMP | [fedramp.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/FedRamp%20-%20Claude%20Skill/fedramp.skill) |

| 🇪🇺 GDPR | [gdpr-compliance.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/GDPR%20-%20Claude%20Skill/gdpr-compliance.skill) |

| 🏥 HIPAA | [hipaa-compliance.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/HIPAA%20-%20Claude%20Skill/hipaa-compliance.skill) |

| 🛡️ NIST CSF | [NIST Cybersecurity.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/NIST%20Cybersecurity%20framework%20-%20Claude%20Skill/NIST%20Cybersecurity.skill) |

| 💳 PCI DSS | [PCI-Compliance.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/PCI%20Compliance%20-%20Claude%20Skill/PCI-Compliance.skill) |

| 🚨 TSA 网络安全 | [TSA-Compliance.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/TSA%20Compliance%20-%20Claude%20Skill/TSA-Compliance.skill) |

| 🤖 ISO 42001 AI 管理体系 | [ISO-42001.skill](https://github.com/Sushegaad/Claude-Skills-Governance-Risk-and-Compliance/raw/main/ISO%2042001%20-%20Claude%20Skill/ISO-42001.skill) |

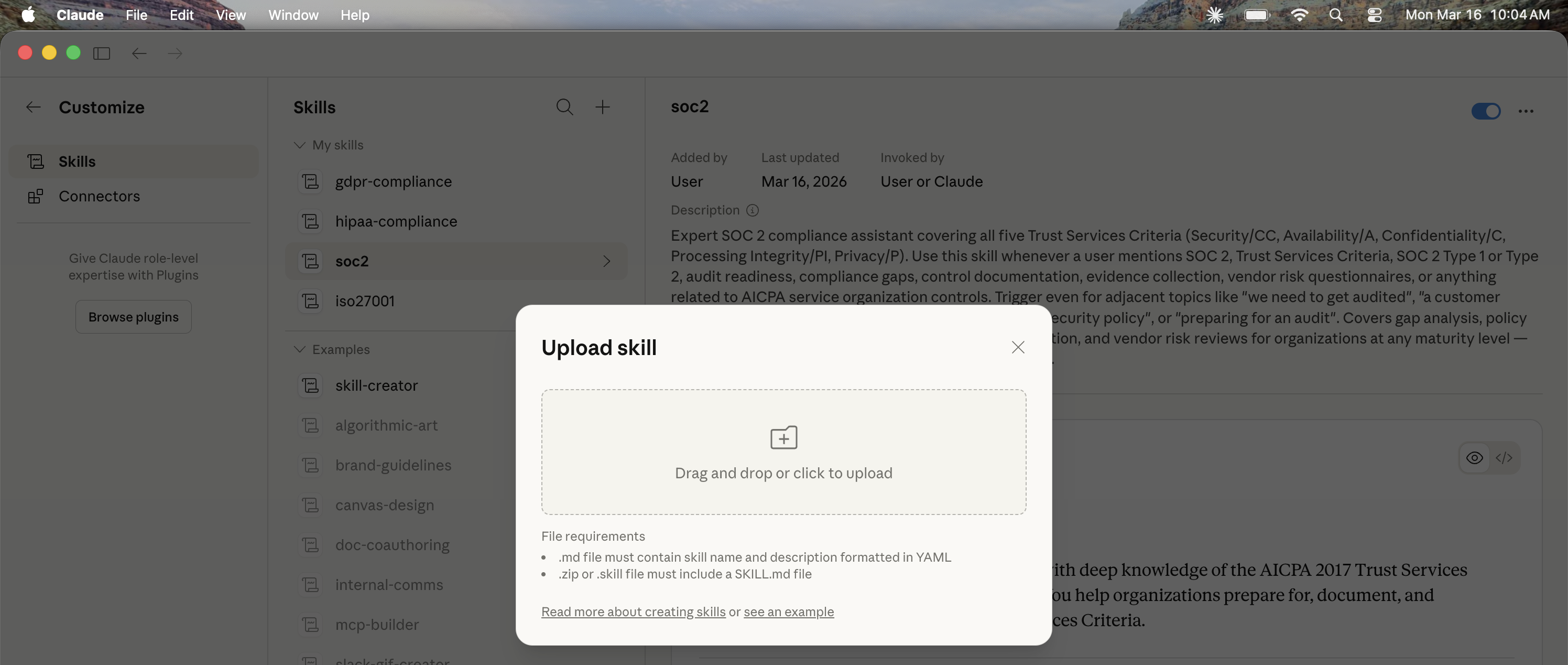

2. 打开 Claude 并导航至 **Customize → Skills**。

3. 点击 **Upload Skill** 并选择 `.skill` 文件。

4. 该技能现已激活。开始新对话并提出您的合规问题 — Claude 将自动应用该技能。

## 通过 Claude Code Marketplace 安装

如果您使用 Claude Code — 面向开发人员的 AI 驱动 CLI — 这些技能也可作为可安装的 Claude Code 插件通过托管 Marketplace 获取。这是推荐的开发人员和团队安装路径,因为它支持版本固定、自动更新和团队范围分发,无需任何手动文件处理。

添加 Marketplace 并直接从终端安装您所需的技能:

```

/plugin marketplace add Sushegaad/Claude-Skills-Governance-Risk-and-Compliance

/plugin install iso27001@grc-skills soc2@grc-skills fedramp@grc-skills gdpr-compliance@grc-skills hipaa-compliance@grc-skills nist-csf@grc-skills pci-compliance@grc-skills tsa-compliance@grc-skills iso42001@grc-skills

```

团队可以在 `.claude/settings.json` 中预配置 Marketplace,以便每位开发人员在打开项目时自动获得这些技能 — 无需手动安装。

📖 **[完整安装说明、团队设置和更新指南 → INSTALLATION.md](INSTALLATION.md)**

## Skill 评估

这些技能使用 [Claude Skill Creator](https://claude.ai) 评估框架进行了基准测试。在所有 9 个技能上运行了 **18 个现实的测试用例** — 每个框架 2 个 — 涵盖差距分析、策略起草、控制描述、代码审计、违规响应、CRMP 起草和 AI 系统影响评估。每个测试用例由独立的评分代理根据 4-5 个客观可验证的断言进行评估,比较使用技能辅助与基线 Claude 响应。

| 配置 | 通过率 |

|---------------|-----------|

| **已安装 GRC Skills** | **94% ± 10%** |

| 未安装技能(基线 Claude) | 72% ± 28% |

| **差值** | **+22 分** |

### 各技能结果(已安装技能)

| Skill | 测试用例 | 通过率 | 测试内容 |

|-------|-----------|-----------|-----------------|

| ISO 27001 | 2 | 100% | 第二阶段差距分析;访问控制策略起草 |

| SOC 2 | 2 | 100% | 首次审计指导;CC6.3 控制文档记录 |

| FedRAMP | 2 | 88% | AC-2 SSP 描述;影响级别和 LI-SaaS 指导 |

| GDPR | 2 | 100% | 带有条款引用的 API 端点审计;DPA 起草 |

| HIPAA | 2 | 100% | 技术保障措施 (45 CFR 164.312);违规通知 |

| NIST CSF | 2 | 78% | CSF 2.0 OT/IT 差距评估;医疗保健目标概况 |

| PCI DSS | 2 | 90% | Stripe.js SAQ/CDE 范围;v4.0.1 新要求 |

| TSA 网络安全 | 2 | 100% | 管道 CRMP 义务;事件报告部分 |

| ISO 42001 | 2 | 90% | AI 用户差距评估;简历筛选 AISIA |

这些技能在高度特定于框架的任务上增加了最可衡量的价值:为 ISO 27001 生成正确的 Annex A 控制 ID,将差距映射到 SOC 2 的 CC 准则,为 FedRAMP 生成带有增强引用的正式第三人称 SSP 散文,为 GDPR 应用条款级引用,区分必需与可寻址的 HIPAA 规范,针对 NIST 使用 CSF 2.0 子类别 ID,为 PCI 正确识别 SAQ 类型,引用特定的 TSA 安全指令和 CISA 联系方式,以及使用 AISIA 方法为 ISO 42001 对 AI 系统影响级别进行分类。

📊 **[查看完整评估结果 →](grc-skills-eval-results.html)**

## 客户推荐

标签:AI 助手, AI 管理系统, Anthropic, CIS基准, Claude, Claude Skills, CVE检测, FedRAMP, GDPR, GRC, HIPAA, ISO 27001, ISO 42001, meg, NIST CSF, PCI DSS, ProjectDiscovery, Ruby, SOC 2, TSA 网络安全, 人工智能安全, 企业合规, 信息安全, 合规, 合规性, 合规指导, 后端开发, 审计, 技能包, 提示词模板, 数据保护, 治理, 知识库, 网络安全, 网络调试, 自动化, 评估框架, 防御加固, 隐私保护, 风险