matthewchang-projects/Bare-Metal-Enterprise-SOC-Detection-Engineering-Lab

GitHub: matthewchang-projects/Bare-Metal-Enterprise-SOC-Detection-Engineering-Lab

基于物理机的企业级 SOC 检测工程实验室,通过完整的仿真网络环境和攻击模拟实现端到端的检测规则开发、测试与验证。

Stars: 0 | Forks: 0

# 物理机企业级 SOC 与检测工程实验室

安全运营中心(SOC)日益面临的瓶颈并非数据的匮乏,而是无法有效地将海量的遥测数据转化为可靠的检测。本实验室通过设计并部署一个物理机、企业级的 SOC 实验环境,研究了作为提升信号保真度系统性方法的检测工程。该环境复制了现实世界的基础设施,包括网络分段、端点活动和对手模拟,以实现对检测逻辑的端到端验证。主要目标是通过迭代的检测开发、测试和调优,弥合原始日志获取与可操作安全洞察之间的鸿沟。本实验室致力于构建符合现代 SOC 实践的、可复现且高置信度的检测管道。

## 硬件配置

| 组件 | 规格 |

|---|---|

| CPU | AMD Threadripper 7960X (24核 / 48线程) |

| 内存 | 128 GB |

| 存储 | 2TB Samsung 990 Pro NVMe (Gen4) |

| Hypervisor | Proxmox VE |

| GPU | NVIDIA RTX 5060 8GB (直通给 SIEM 虚拟机) |

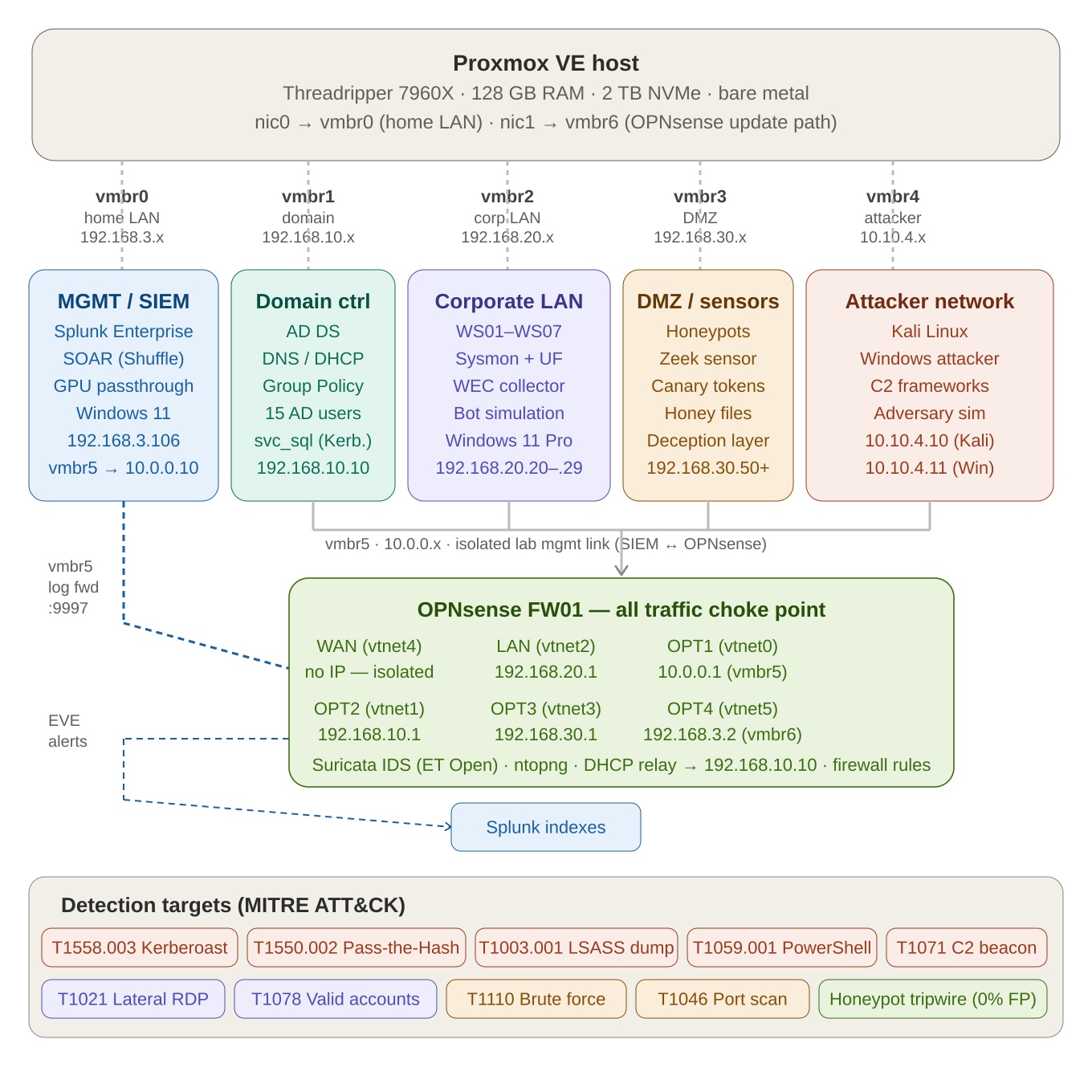

## 网络架构

## 虚拟机清单

| 虚拟机 | 操作系统 | 网络 | 角色 |

|---|---|---|---|

| SIEM-01 | Windows 11 + Splunk | vmbr0 | SOC 控制台, SIEM, SOAR, GPU |

| DC01 | Windows Server 2022 | vmbr1 | Active Directory, DNS, DHCP |

| WS01–WS07 | Windows 11 Pro | vmbr2 | 员工 Bot, Sysmon, UF |

| WEC-01 | Windows Server 2022 | vmbr2 | Windows Event Collector |

| FW01 | OPNsense | vmbr0–4 | 防火墙, IDS/IPS, 路由 |

| ZEEK-01 | Ubuntu | vmbr3 | 专用网络传感器 |

| HONEYPOT-01 | Linux | vmbr3 | 欺骗 / 蜜罐系统 |

| KALI-01 | Kali Linux | vmbr4 | 红队 / 对手模拟 |

| WIN-ATK | Windows 10 | vmbr4 | C2 框架, 漏洞利用 |

## 检测技术栈

| 层级 | 工具 | 用途 |

|---|---|---|

| 端点 | Sysmon (SwiftOnSecurity 配置) | 进程、网络、文件遥测 |

| 端点 | Splunk Universal Forwarder | 日志转发至 SIEM |

| 网络 | Suricata (ET Open 规则) | 基于签名的 IDS/IPS |

| 网络 | Zeek | 协议分析, 流量日志记录 |

| 网络 | ntopng | 流量可视化 |

| 身份 | Windows Event Forwarding | 认证、登录、AD 活动 |

| 欺骗 | Honeypots + Canary tokens | 零误报触发器 |

| SIEM | Splunk Enterprise | 关联分析、检测、仪表盘 |

| SOAR | Shuffle | 自动化响应剧本 |

## 检测工程

映射到 MITRE ATT&CK 的自定义 SPL 检测规则,文档记录包括:

- 检测假设

- 所需遥测源

- 真阳性/假阳性分析

- 覆盖范围缺口与盲点

**针对的技术:**

- `T1558.003` — Kerberoasting

- `T1550.002` — Pass-the-Hash

- `T1003.001` — LSASS Memory Dump

- `T1059.001` — PowerShell Execution

- `T1071` — C2 Beacon Traffic

- `T1021.001` — Lateral Movement via RDP

- `T1078` — Valid Accounts / Credential Abuse

## 对手模拟

攻击者网络 (`vmbr4`) 运行受控的攻击场景,使用:

- **Kali Linux** — 枚举、漏洞利用、凭证攻击

- **C2 Frameworks** — Beacon 模拟、植入通信

- **Atomic Red Team** — 映射的 ATT&CK 技术执行

所有攻击流量经由 OPNsense/Suricata 路由,并在 Splunk 中生成关联的网络 + 端点证据。

## 仓库结构

```

/

├── infrastructure/ # Proxmox configs, network setup, VM specs

├── active-directory/ # AD build scripts, OU structure, GPOs

├── detection-rules/ # Custom Splunk SPL queries + Sigma rules

├── soar-playbooks/ # Shuffle automation workflows

├── attack-scenarios/ # End-to-end scenario writeups

│ ├── kerberoasting/

│ ├── pass-the-hash/

│ └── c2-beacon/

├── mitre-coverage/ # ATT&CK coverage matrix

└── docs/ # Architecture diagrams, runbooks

```

## 预期的安全决策

本实验室专为**检测**而非防御构建。防火墙规则在内部网段之间有意设计为宽松,以最大化攻击面并生成逼真的遥测数据。易受攻击的 AD 配置(可被 Kerberoast 的 SPN、权限过高的服务账户)是故意的检测目标。

*构建为检测工程研究环境。详见 `/attack-scenarios`,其中包含记录了遥测、检测逻辑和 SOAR 响应的端到端攻击链。*

标签:Active Directory, adversary-simulation, AMD Threadripper, AMSI绕过, Beacon Object File, BOF, C2框架, DNS 反向解析, EDR, HTTP工具, IP 地址批量处理, Metaprompt, Mr. Robot, OPNsense, PB级数据处理, PE 加载器, Plaso, proxmox, Rootkit, SOAR, SOC实验室, Sysmon, Terraform 安全, Web报告查看器, Windows Server, Zeek, 代码示例, 企业级安全运营中心, 企业防御, 后渗透, 域环境, 威胁检测, 子域名变形, 安全学习资源, 安全运维, 插件系统, 数据分析, 数据泄露, 数据集, 无线安全, 欺骗防御, 端点监控, 网络信息收集, 网络分段, 网络安全审计, 网络安全架构, 脆弱性评估, 蓝队建设, 虚拟化, 蜜罐, 证书利用, 防火墙, 靶场环境, 高性能计算