omarallam-ai/warmcookie-malware-analysis

GitHub: omarallam-ai/warmcookie-malware-analysis

一个完整的WarmCookie恶意软件网络取证案例,记录了从IDS告警到IOC提取的SOC调查全流程。

Stars: 0 | Forks: 0

# WarmCookie 恶意软件流量分析

**类型:** 网络取证 / SOC 调查

**数据集:** Malware-Traffic-Analysis.net — 2024-08-15 培训练习

**工具:** Wireshark, VirusTotal

## 概述

本项目是对真实恶意软件流量捕获的完整 SOC 风格调查。该分析遵循结构化的分类工作流程——从 IDS 告警开始,经过 Wireshark 数据包分析,最后以正式的事件报告和 IOC 提取结束。

此次感染涉及伪装成 FedEx 的钓鱼诱饵、JavaScript dropper、通过滥用 Windows BITS 投递 WarmCookie DLL,以及活跃的命令与控制(C2)信标通信。

## 调查目标

1. 识别受感染的内部主机

2. 从网络证据中重建感染链

3. 提取并记录所有失陷指标 (IOC)

4. 将 IDS 告警与数据包级证据关联

5. 生成正式的事件报告

## 环境

- **分析工具:** Wireshark

- **威胁情报:** VirusTotal

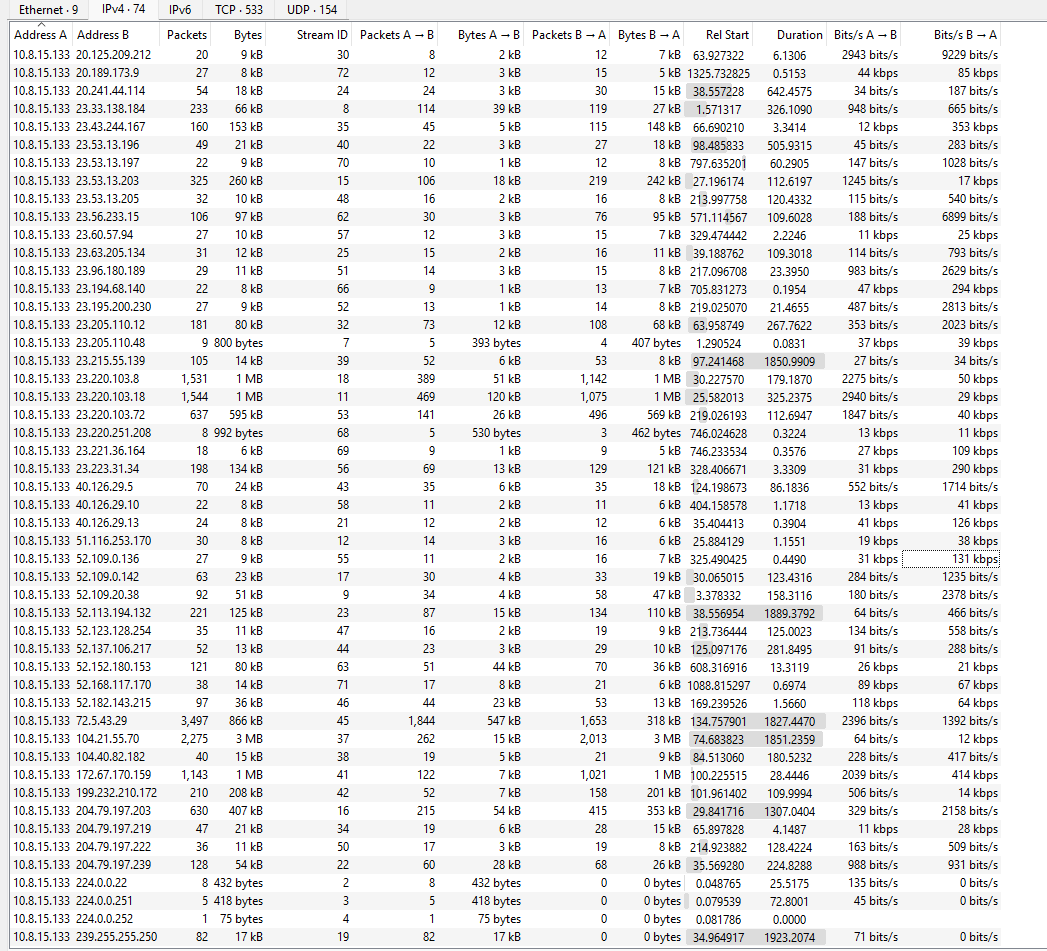

- **数据集:** 18,189 个数据包,约 32 分钟的流量

- **IDS 告警:** 包含 Suricata 告警文件

## 工作流

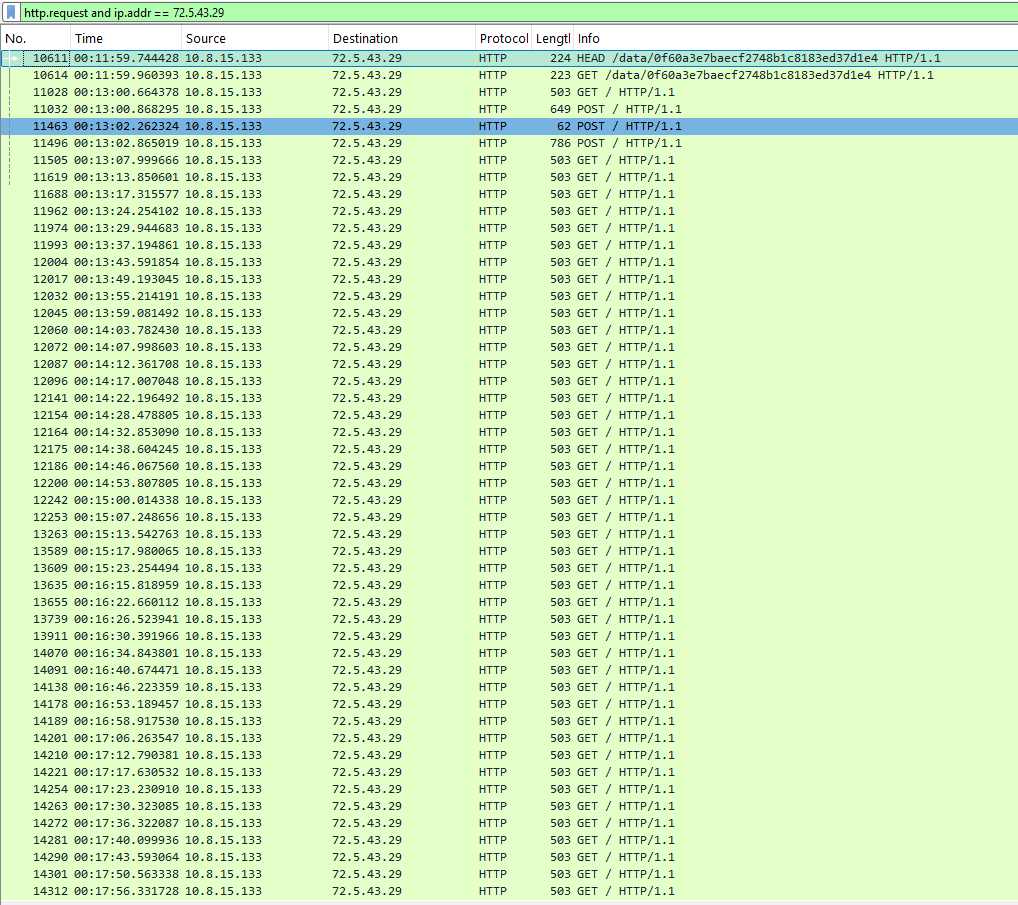

在打开 Wireshark 之前,先审查 Suricata IDS 告警文件以识别受害者 IP 和可疑的外部 IP。这引导数据包分析指向 `10.8.15.133` 和 `72.5.43.29`,模拟了真实的 SOC 分类工作流,即分析师调查告警而非盲目审查原始流量。

## 关键发现

| 发现 | 详情 |

|---|---|

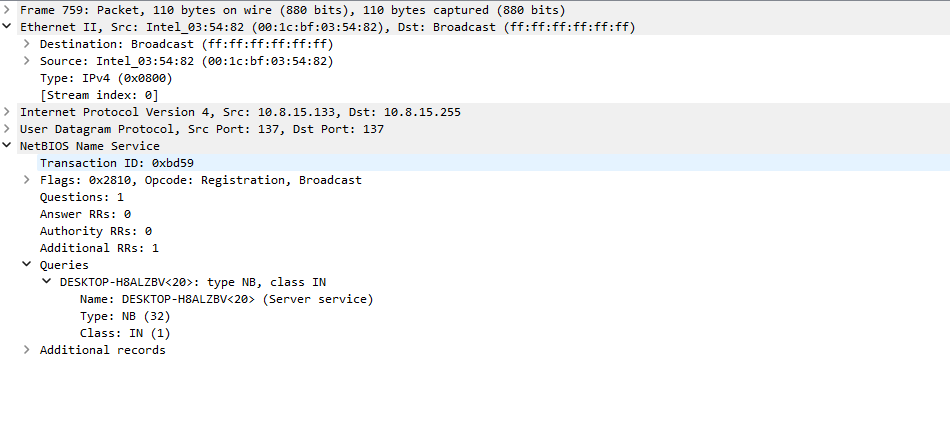

| 受感染主机 | DESKTOP-H8ALZBV — 10.8.15.133 |

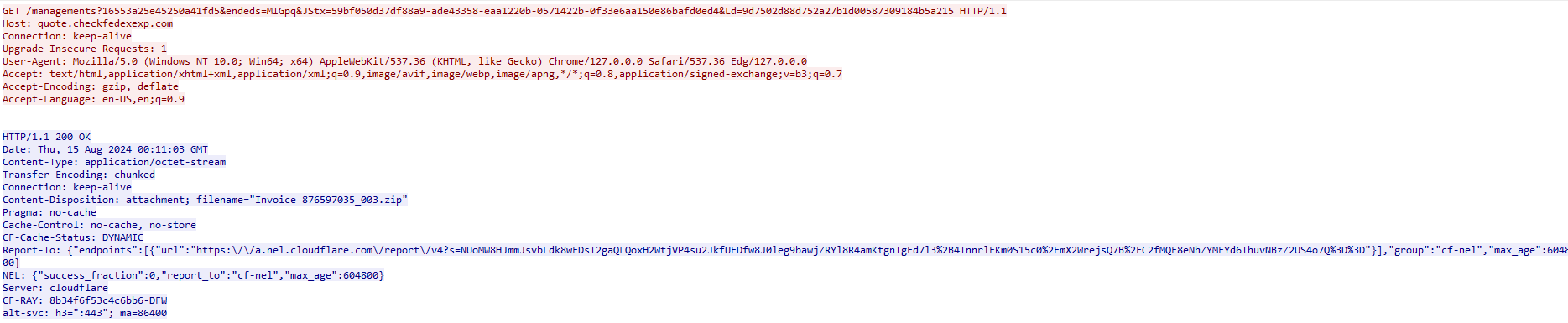

| 感染媒介 | 来自 quote.checkfedexexp.com 的钓鱼 zip 文件 |

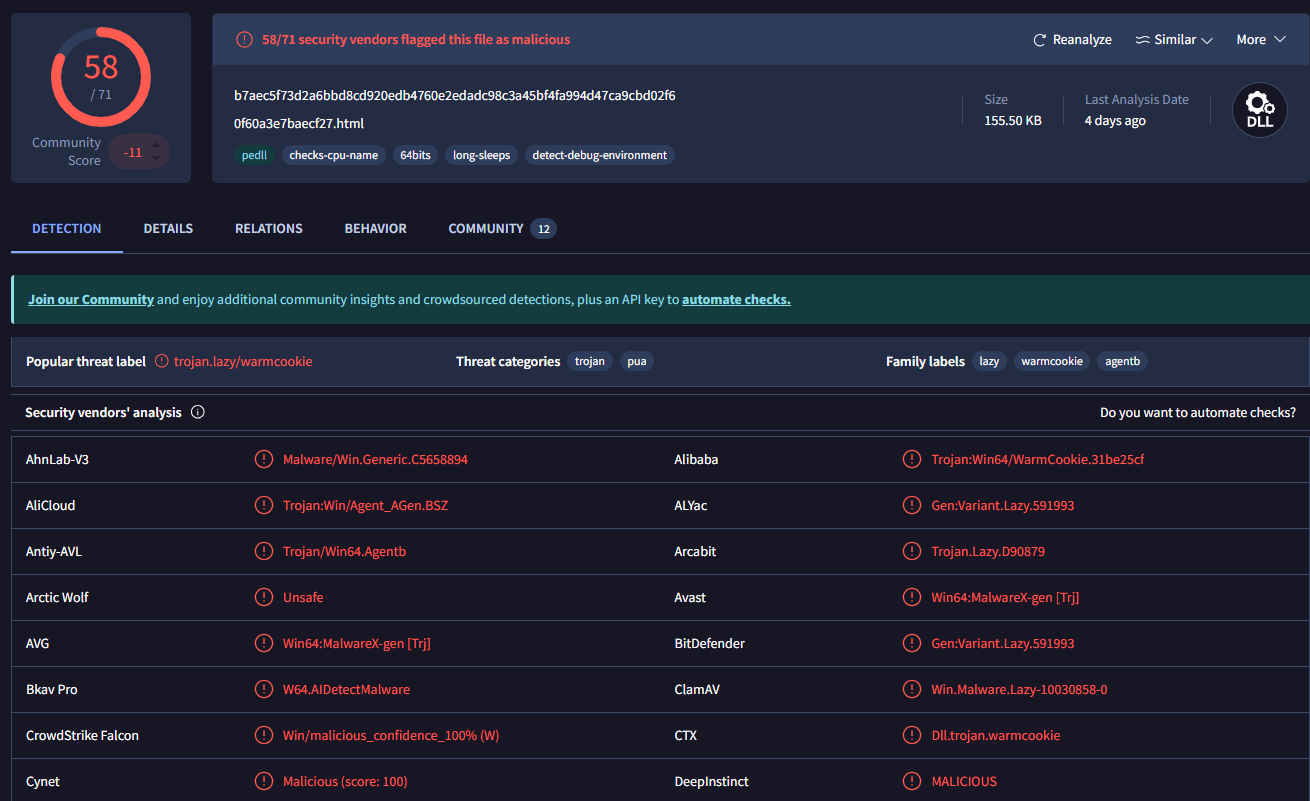

| 恶意软件 | WarmCookie DLL (VirusTotal 检出率 58/71) |

| 投递方式 | 滥用 Windows BITS |

| C2 服务器 | 72.5.43.29 (直接 IP,无域名) |

| 信标间隔 | 每 5-7 秒 |

## 分析

### 主机识别

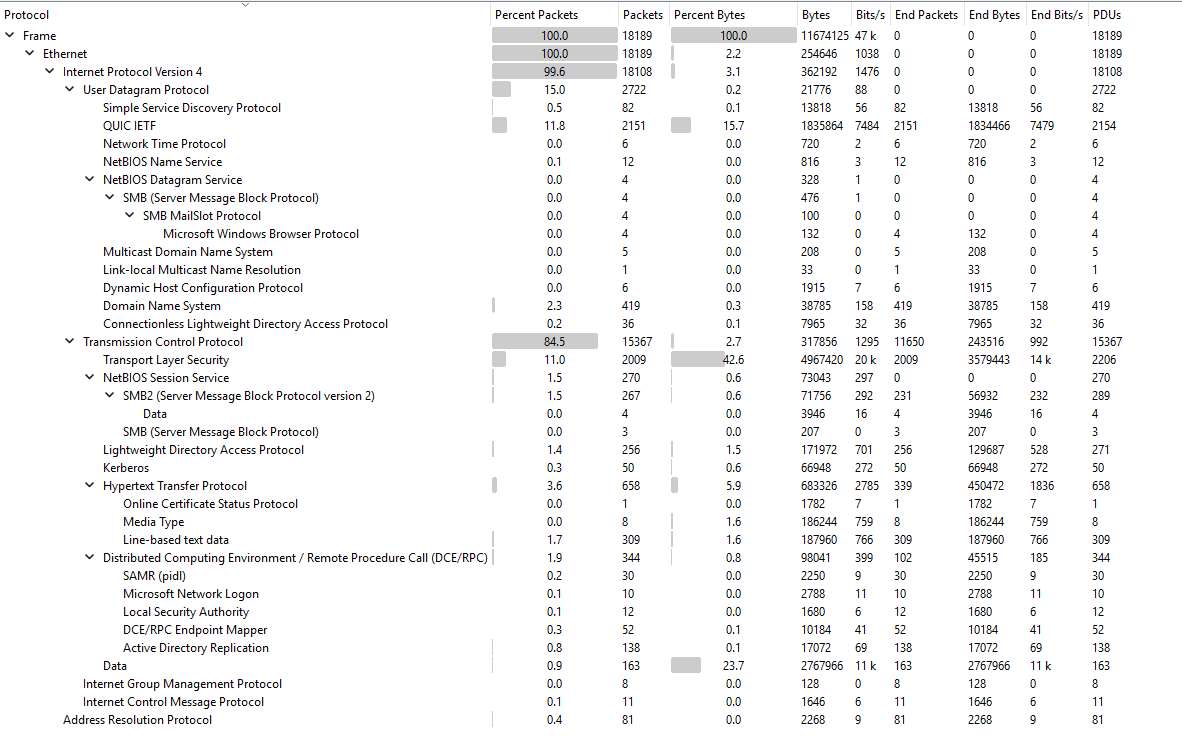

### 协议分布

### 受害者详情 (NBNS)

### 钓鱼诱饵下载

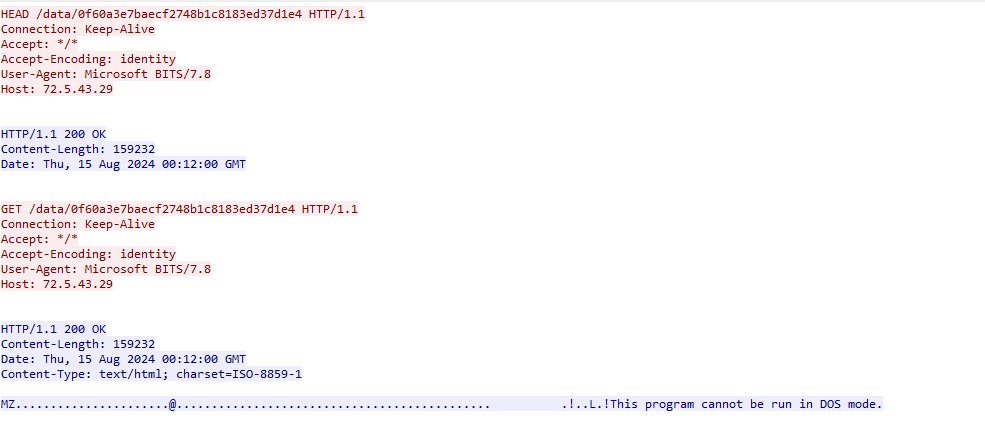

### WarmCookie DLL 下载 (MZ 头)

### C2 信标通信

### VirusTotal 确认

## 失陷指标 (IOC)

完整 IOC 列表请参见 [`analysis/iocs.md`](analysis/iocs.md)。

## 完整事件报告

参见 [`analysis/investigation_report.md`](analysis/investigation_report.md)

## 仓库结构

```

warmcookie-analysis/

├── README.md

├── pcap/

│ ├── 2024-08-15-traffic-analysis-exercise.pcap

│ └── 2024-08-15-traffic-analysis-exercise-alerts.txt

├── analysis/

│ ├── investigation_report.md

│ └── iocs.md

└── screenshots/

├── 01_conversations.png

├── 02_protocol_hierarchy.png

├── 03_victim_details.png

├── 04_phishing_lure.png

├── 06_malware_download.png

├── 07_c2_beaconing.png

└── 08_virustotal.png

```

*数据集来自 [Malware-Traffic-Analysis.net](https://www.malware-traffic-analysis.net),仅供教育用途。*

```

---

```

标签:C2通信, DAST, DLL投递, dropper, IP 地址批量处理, Metaprompt, PCAP分析, SOC调查, WarmCookie, Windows BITS滥用, Wireshark, 句柄查看, 威胁情报, 库, 应急响应, 开发者工具, 恶意软件分析, 漏洞修复, 病毒检测, 网络信息收集, 网络安全培训