kalissr/Assembler

GitHub: kalissr/Assembler

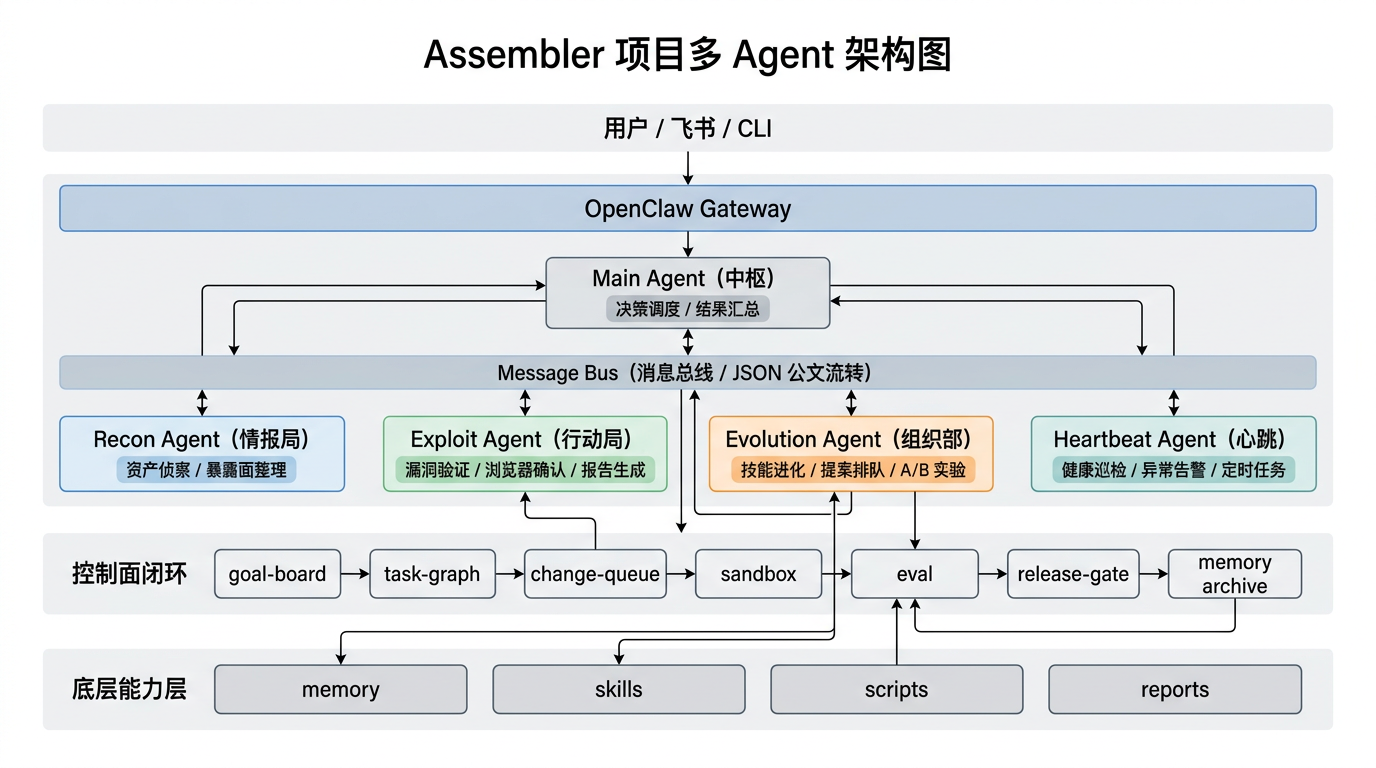

基于多 Agent 架构的 AI 自动化渗透测试工作区,实现从侦察到报告的零交互闭环与自我进化能力。

Stars: 0 | Forks: 0

# 汇编器

**AI 自动化渗透测试工作区**

*把侦察、分析、验证、报告、沉淀尽量做成闭环。*

[](https://openclaw.ai/)

一键安装 ·

这个项目能干什么 ·

自动化闭环 ·

能力思维导图 ·

核心能力 ·

多 Agent 架构

## 这个项目能干什么

它更接近一个持续运行的自动化安全工作区,而不是一次性扫描脚本。

## 为什么它和普通扫描器不一样

## 一键安装

```

curl -fsSL https://raw.githubusercontent.com/kalissr/Assembler/main/install.sh | sudo bash

```

安装过程会自动完成:

- 系统依赖安装

- OpenClaw 安装

- 安全工具链安装

- Assembler 工作区部署

- systemd 服务注册

- 自动化任务配置

安装完成后:

```

assembler start

assembler status

assembler chat

assembler scan example.com

assembler logs

```

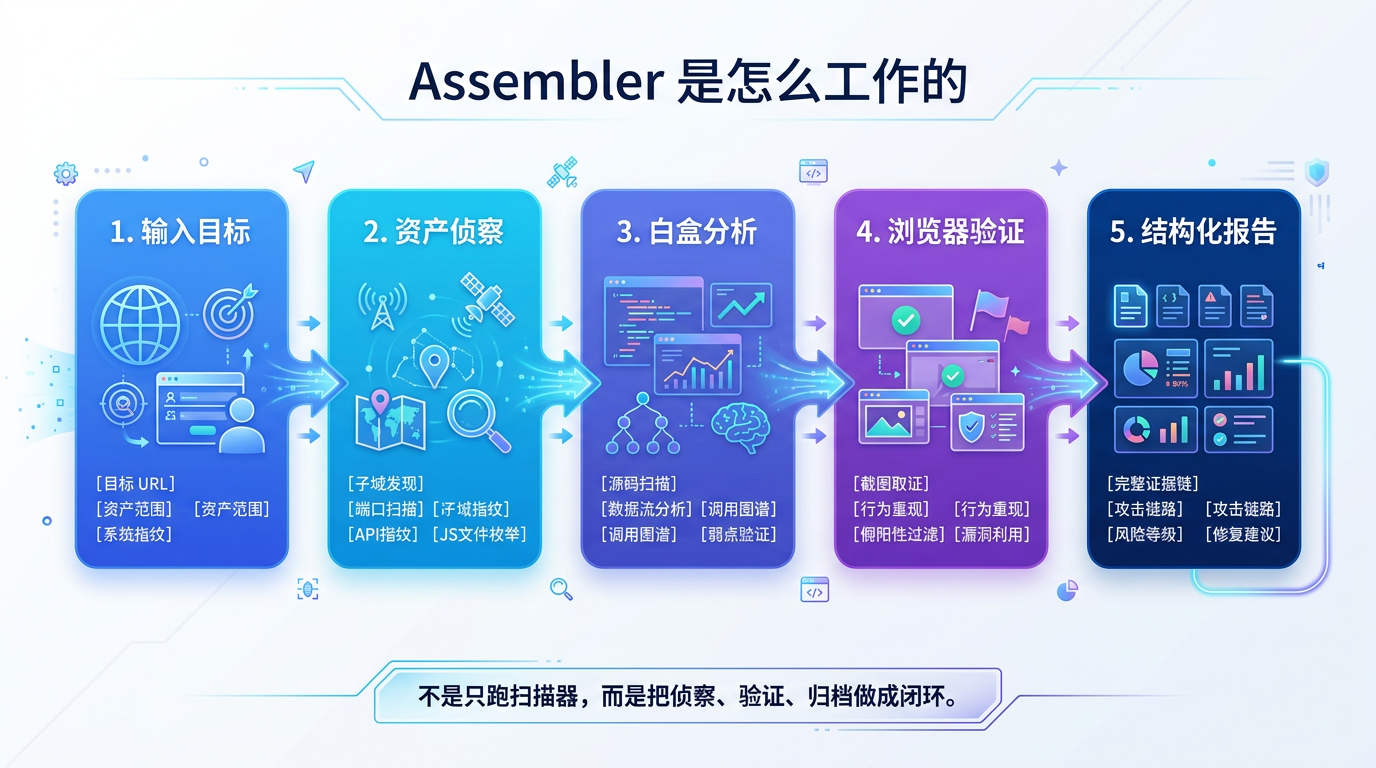

## 自动化闭环

```

Target

-> Recon baseline

-> Asset merge

-> Vulnerability routing

-> Category-specific verification

-> Browser confirmation

-> Evidence archive

-> Structured report

```

默认执行逻辑不是“扫完就报”,而是:

1. 先看暴露面,再决定漏洞家族。

2. 先做机器筛选,再做浏览器确认。

3. 没有 exploit 证据或等价验证证据,不进入最终报告。

4. 测试过程中的经验会回流到技能和脚本,影响下一次测试。

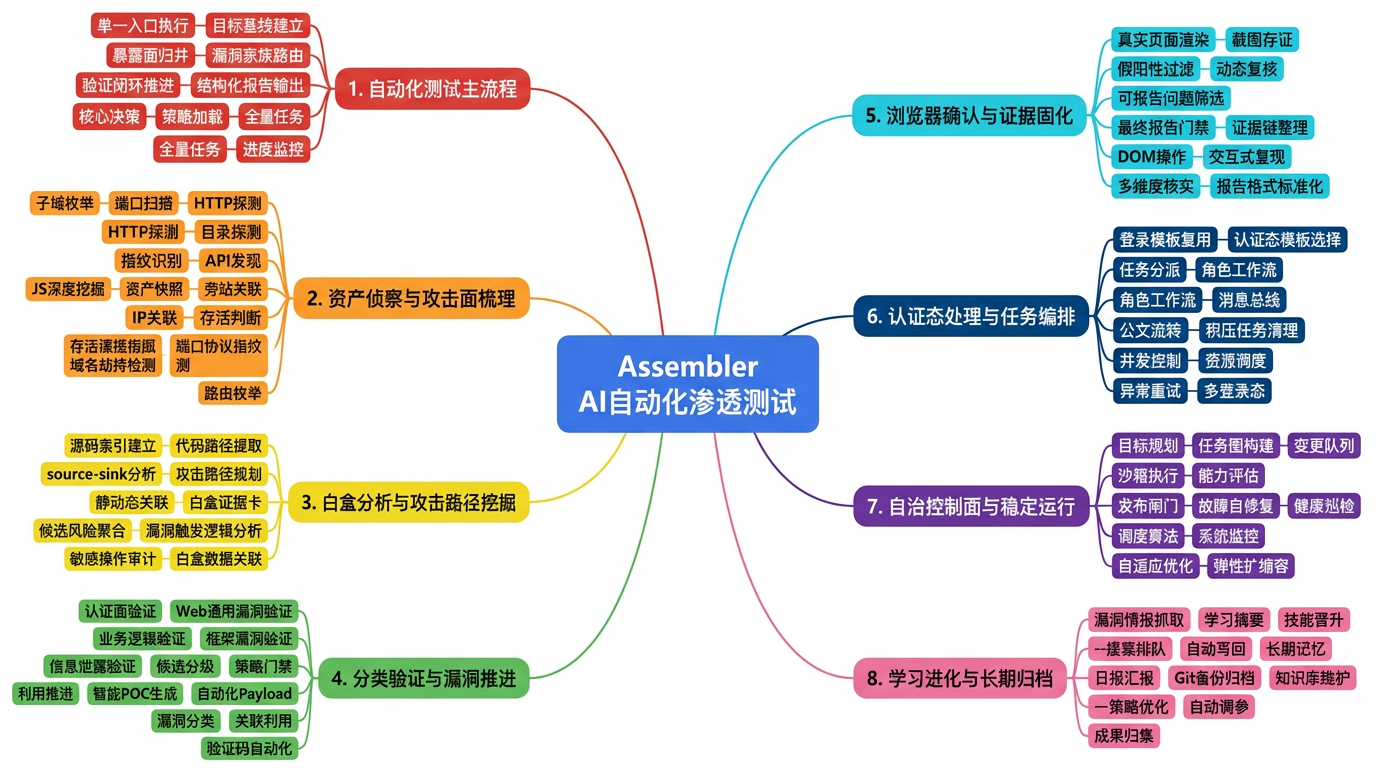

## 能力思维导图

这张图展示的是 **Assembler 当前已经落地的真实能力**。图里写的是“用户能看懂的能力描述”,不是脚本文件名;每一项背后都能在仓库里找到对应实现。

## 核心能力

### 1. 自动化测试主流程

Assembler 不是“工具拼盘”,而是一条完整的自动化测试链。给目标后,它会自己把侦察、路由、验证和报告串起来。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 单一入口执行 | `auto-pentest.sh` |

| 目标基线建立 | `recon-pipeline.sh` |

| 暴露面归并 | `asset-stack.sh`、`scan-stack.sh` |

| 漏洞家族路由 | `vuln-router.sh`、`vuln-taxonomy.json` |

| 验证闭环推进 | 各类 `verify-*` + `exploit-runner.sh` |

| 结构化报告输出 | `render-pentest-report.sh`、`report-stack.sh` |

### 2. 资产侦察与攻击面梳理

这个项目真实具备的不是“扫一下首页”,而是完整的攻击面摸底能力。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 子域枚举 | `subfinder` + `asset-stack.sh` |

| HTTP 存活探测 | `httpx` + `scan-stack.sh` |

| 端口扫描与服务识别 | `naabu`、探测脚本链 |

| 目录与路径探测 | 侦察与扫描流水线 |

| 技术栈与指纹识别 | `recon-pipeline.sh`、状态归档 |

| API 发现 | 接口盘点与暴露面梳理脚本 |

| JS 深度挖掘 | `js-deep-recon.sh`、`deep-js-mining.sh` |

| 资产快照与变化留痕 | `memory/assets/`、工作区状态快照 |

| 旁站/关联资产补充 | FOFA 相关脚本与资产搜索 |

### 3. 白盒分析与攻击路径挖掘

有源码时,Assembler 不是直接拿着扫描器硬扫,而是会先做白盒索引和攻击路径抽取。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 源码索引建立 | `code-index-build.sh` |

| 关键代码路径提取 | `code-path-extract.sh` |

| source-sink 线索挖掘 | 白盒证据卡与覆盖率脚本 |

| 攻击路径规划 | `attack-path-planner.sh` |

| 静态关联分析 | `static-correlation.sh` |

| 静动态候选合并 | `candidate-correlator.sh` |

| 白盒证据卡生成 | `whitebox-evidence-cards.sh` |

| 候选风险聚合 | `candidate-queue.json`、后续队列脚本 |

### 4. 分类验证与漏洞推进

这个仓库现在已经有多条专项验证链,不是所有问题都用同一套模板处理。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 认证面验证 | `verify-auth-surface.sh`、`auth-regression.sh` |

| Web 通用漏洞验证 | `verify-web-common.sh` |

| 业务逻辑验证 | `verify-business-logic.sh` |

| 框架漏洞验证 | `verify-framework.sh` |

| 信息泄露验证 | `verify-infoleak.sh` |

| 候选分级 | `triage-gate.sh` |

| 策略门禁 | `policy-checker.sh` |

| 利用推进 | `exploit-runner.sh` |

| 自动化 Payload 推进 | 多类专项验证脚本与测试链 |

### 5. 浏览器确认与证据固化

这是这个项目非常硬的一块能力。它不满足于“接口看起来像漏洞”,而是会尽量推进到浏览器级确认和可留证状态。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 真实页面渲染确认 | `visual-verify.js` |

| 扫描发现二次确认 | `finding-verifier.sh` |

| 截图存证 | 验证日志与截图归档 |

| 假阳性过滤 | 浏览器确认 + 规则门禁 |

| 可报告问题筛选 | `report-gate.sh` |

| 最终报告门禁 | `No exploit, no report` 约束链 |

| 证据链整理 | 报告渲染与归档脚本 |

| 报告标准化输出 | `render-pentest-report.sh` |

### 6. 认证态处理与任务编排

这个项目不是靠临时复制 Cookie 跑一次,而是已经开始把认证态和审计流程模板化。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 登录模板复用 | `auth-template-select.sh` |

| 认证态模板选择 | `memory/runtime/auth-templates/` |

| 视觉认证模板 | `visual-auth-template.json` |

| 角色工作流初始化 | `audit-role-workflow.sh` |

| 任务分派 | `agent-router.sh`、工作流脚本 |

| 消息总线流转 | `bus-dispatch.sh` |

| 积压任务清理 | `inbox-drain.sh` |

| 多角色审计协作 | audit workflow + agent 分工 |

### 7. 自治控制面与稳定运行

这部分是项目“像系统而不是像脚本堆”的核心。它已经有自己的控制面,不只是跑完一个命令就结束。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 目标规划 | `goal-planner.sh` |

| 任务图构建 | `task-graph-builder.sh` |

| 变更排队 | `change-planner.sh` |

| 沙箱执行 | `code-executor.sh`、sandbox 流程 |

| 能力评估 | `agent-eval.sh`、`benchmark-suite.sh` |

| 发布闸门 | `release-gate.sh` |

| 故障自修复 | `autonomous-loop.sh`、`diagnose-failure.sh` |

| 健康巡检 | `daily-check.sh`、`control-plane-self-check.sh` |

| 异常重试与闭环维护 | `closed-loop-maintenance.sh` |

### 8. 学习进化与长期归档

这个项目不是只执行任务,它还会把结果沉淀为后续默认能力。

| 实打实能力 | 对应实现 |

|-----------|----------|

| 漏洞情报抓取 | `learning-hunt.sh` |

| 学习摘要生成 | `learning-digest.sh` |

| 周复盘与长期沉淀 | `learning-weekly-review.sh`、`learning-sync.sh` |

| 提案生成 | `innovation-proposer.sh` |

| 变更排队执行 | `execute-next-queued-change.sh` |

| 技能晋升 | 草稿技能 -> 正式技能链路 |

| 自动写回 | `closed-loop-maintenance.sh`、README/状态刷新脚本 |

| 日报汇报 | `daily-evolution-report.sh` |

| Git 备份归档 | `github-backup.sh` |

| 长期记忆 | `MEMORY.md`、`memory/` 全套归档体系 |

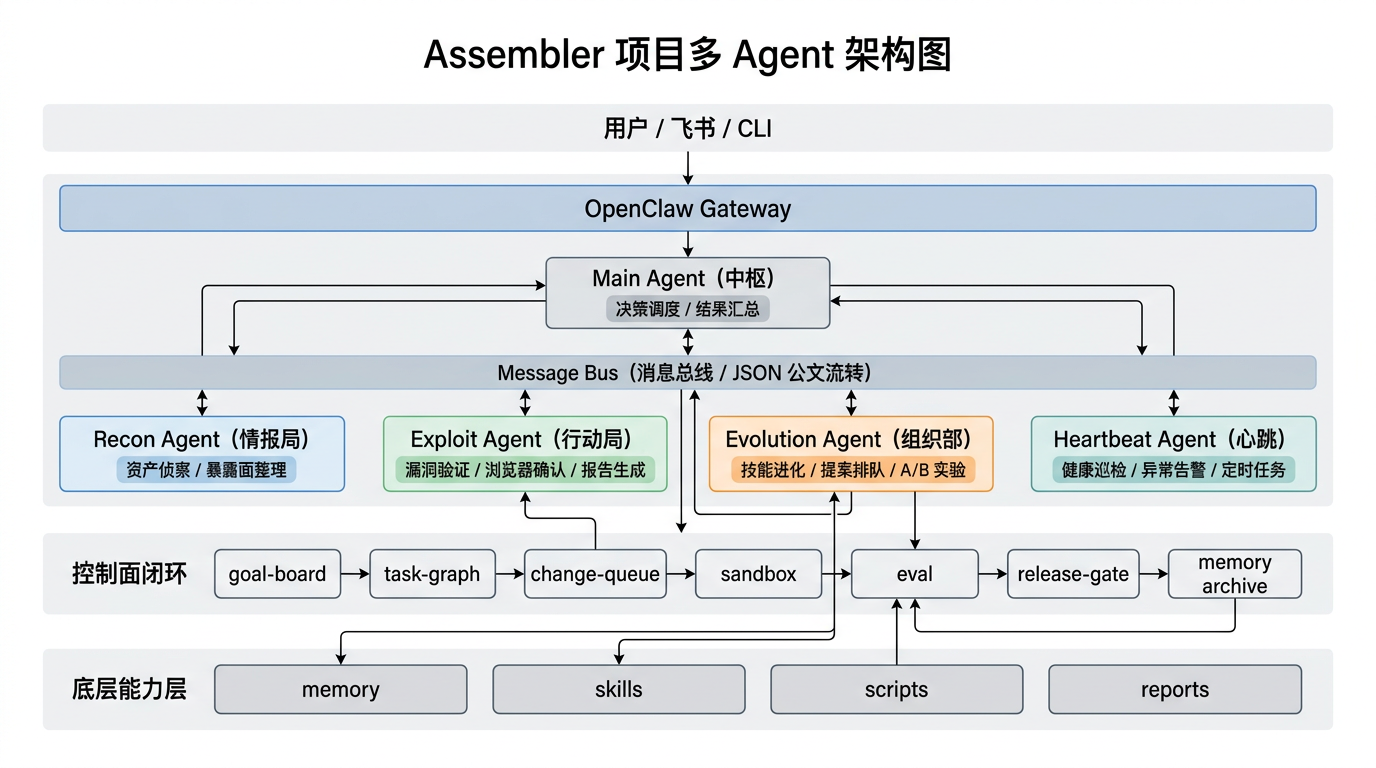

## 多 Agent 架构

| Agent | 角色 | 职责 |

|-------|------|------|

| **Main** | 中枢 | 接收目标、决策调度、汇总结果、对外汇报 |

| **Recon** | 情报局 | 资产侦察、子域枚举、端口扫描、接口发现 |

| **Exploit** | 行动局 | 漏洞扫描、PoC 执行、浏览器验证、报告生成 |

| **Evolution** | 组织部 | 技能进化、策略调优、A/B 实验、学习沉淀 |

| **Heartbeat** | 心跳 | 健康巡检、状态监控、异常告警、定时任务调度 |

## 自治进化

Assembler 不是一个静态工具,它会自己变强:

```

学习新漏洞 → 提案 → 技能草稿 → 沙箱验证 → 正式技能 → 执行骨架 → 自动应用

```

| 能力 | 说明 |

|------|------|

| 漏洞学习 | 每天自动抓取最新漏洞情报,提炼方法论 |

| 技能晋升 | 学习成果经评估后晋升为正式技能 |

| 沙箱执行 | 高风险变更先在沙箱测试,通过后才上线 |

| A/B 策略实验 | 对比不同扫描策略的效果,自动选优 |

| 故障自修复 | 诊断 → 修复 → 验证 → 归档,全自动闭环 |

| 长期记忆 | 所有经验教训持久化,不重复犯错 |

## Docker 部署

```

git clone https://github.com/kalissr/Assembler.git && cd Assembler

cp .env.example .env && nano .env # 填入 LLM_API_KEY 和 LLM_API_BASE_URL

docker compose up -d

```

## 配置说明

安装时交互式引导会自动生成配置。核心配置项:

| 变量 | 必填 | 说明 |

|------|------|------|

| `LLM_API_BASE_URL` | ✅ | LLM API 地址(OpenAI 兼容接口) |

| `LLM_API_KEY` | ✅ | LLM API Key |

| `LLM_MODEL` | ❌ | 主模型,默认 `claude-4-6-opus-max-thinking` |

| `FEISHU_APP_ID` | ❌ | 飞书接入(可选) |

| `GITHUB_BACKUP_REPO` | ❌ | GitHub 自动备份(可选) |

**支持的 LLM:** 任何 OpenAI 兼容接口 — OpenAI / Anthropic (proxy) / [one-api](https://github.com/songquanpeng/one-api) / 自建中转

## 内置安全工具

安装脚本自动安装以下工具链:

| 工具 | 用途 |

|------|------|

| [httpx](https://github.com/projectdiscovery/httpx) | HTTP 存活探测 |

| [subfinder](https://github.com/projectdiscovery/subfinder) | 子域枚举 |

| [nuclei](https://github.com/projectdiscovery/nuclei) | 模板化漏洞扫描 |

| [katana](https://github.com/projectdiscovery/katana) | 爬虫与端点发现 |

| [naabu](https://github.com/projectdiscovery/naabu) | 端口扫描 |

| [afrog](https://github.com/zan8in/afrog) | 快速 CVE 验证 |

| [SecLists](https://github.com/danielmiessler/SecLists) | 字典资源库 |

| [PayloadsAllTheThings](https://github.com/swisskyrepo/PayloadsAllTheThings) | Payload 参考 |

## 自动化任务

| 任务 | 频率 | 说明 |

|------|------|------|

| 漏洞情报采集 | 每天 10:00 | 自动抓取最新漏洞 |

| 学习摘要 | 每天 09:15 | 提炼当日学习要点 |

| 技能同步 | 每天 22:45 | 同步学习到技能库 |

| 每周复盘 | 每周日 | 总结一周攻防成果 |

| 自治修复 | 每 2 小时 | 故障自动诊断修复 |

| Git 备份 | 每 4 小时 | 自动提交推送 |

## 目录结构

```

workspace/

├── SOUL.md # AI 人格与行为准则

├── MEMORY.md # 长期记忆

├── skills/ # 50+ 能力定义

│ ├── vuln-hunting-methodology.md

│ ├── asset-recon.md

│ ├── generated/ # 自动生成的技能草稿

│ └── promoted/ # 晋升的正式技能

├── scripts/ # 80+ 自动化脚本

│ ├── auto-pentest.sh # 单一入口

│ ├── recon-pipeline.sh # 侦察流水线

│ ├── vuln-router.sh # 漏洞分类路由

│ ├── scan-stack.sh # 扫描聚合

│ ├── finding-verifier.sh # 浏览器验证

│ └── ...

├── memory/ # 测试记忆归档

│ ├── audit/ scans/ recon/

│ ├── learning/ innovation/

│ └── runtime/

└── docs/

```

## 免责声明

Assembler 仅供已获授权的安全研究和渗透测试使用。使用者必须确保对所有测试目标拥有合法授权(SRC 计划、Bug Bounty 协议或直接所有权)。未经授权的安全测试是违法行为。

## License

MIT

Built on OpenClaw · Powered by Multi-Agent AI

标签:AI 安全, CISA项目, DLL 劫持, ffuf, FTP漏洞扫描, Maven, OpenClaw, PE 加载器, PyRIT, RART, Self-Evolving, Web报告查看器, 侦察分析, 多智能体系统, 大语言模型, 安全工作区, 安全编排, 实时处理, 密码管理, 应用安全, 插件系统, 数据可视化, 浏览器验证, 漏洞验证, 红队自动化, 网络安全, 网络安全审计, 自动化渗透测试, 请求拦截, 运行时操纵, 隐私保护, 零交互

# 汇编器

**AI 自动化渗透测试工作区**

*把侦察、分析、验证、报告、沉淀尽量做成闭环。*

[](https://openclaw.ai/)

# 汇编器

**AI 自动化渗透测试工作区**

*把侦察、分析、验证、报告、沉淀尽量做成闭环。*

[](https://openclaw.ai/)