JFrye2Fly/Incident-Response-Remote-Code-Execution-in-Splunk-Enterprise

GitHub: JFrye2Fly/Incident-Response-Remote-Code-Execution-in-Splunk-Enterprise

在 Azure 中构建微型蜜网并通过 Microsoft Sentinel 收集分析日志,对比安全控制措施实施前后的安全指标变化,直观展示纵深防御的有效性。

Stars: 0 | Forks: 0

# Azure-Cloud-SOC (实时流量与蜜网)

## 简介

在本项目中,我在 Azure 中构建了一个微型蜜网,并从 SQL Server、网络安全组和防火墙日志等各种资源中采集日志,随后 Microsoft Sentinel 利用这些日志构建攻击地图、触发警报并创建事件。我在不安全的环境中测量了 24 小时的关键安全指标,然后应用安全控制措施对环境进行加固,接着再测量了 24 小时的指标,最后展示如下结果。我们将展示的指标包括:

- SecurityEvent (Windows 事件日志)

- Syslog (Linux 事件日志)

- SecurityAlert (触发的 Log Analytics 警报)

- SecurityIncident (Sentinel 创建的事件)

- AzureNetworkAnalytics_CL (允许进入我们蜜网的恶意流)

## 加固前架构 / 安全控制

## 加固后架构 / 安全控制

Azure 中微型蜜网的架构包含以下组件:

- Virtual Network (VNet)

- Network Security Group (NSG)

- Virtual Machines (2 台 windows, 1 台 linux)

- Log Analytics Workspace

- Azure Key Vault

- Azure Storage Account

- Microsoft Sentinel

对于“加固前”的指标,所有资源最初都已部署并暴露在互联网上。虚拟机的网络安全组和内置防火墙完全敞开,所有其他资源都使用对互联网可见的公共端点部署;也就是说,没有使用私有端点。

对于“加固后”的指标,网络安全组通过阻止所有流量(我的管理员工作站除外)进行了加固,所有其他资源也通过其内置防火墙以及私有端点进行了保护。

## 加固前攻击地图 / 安全控制

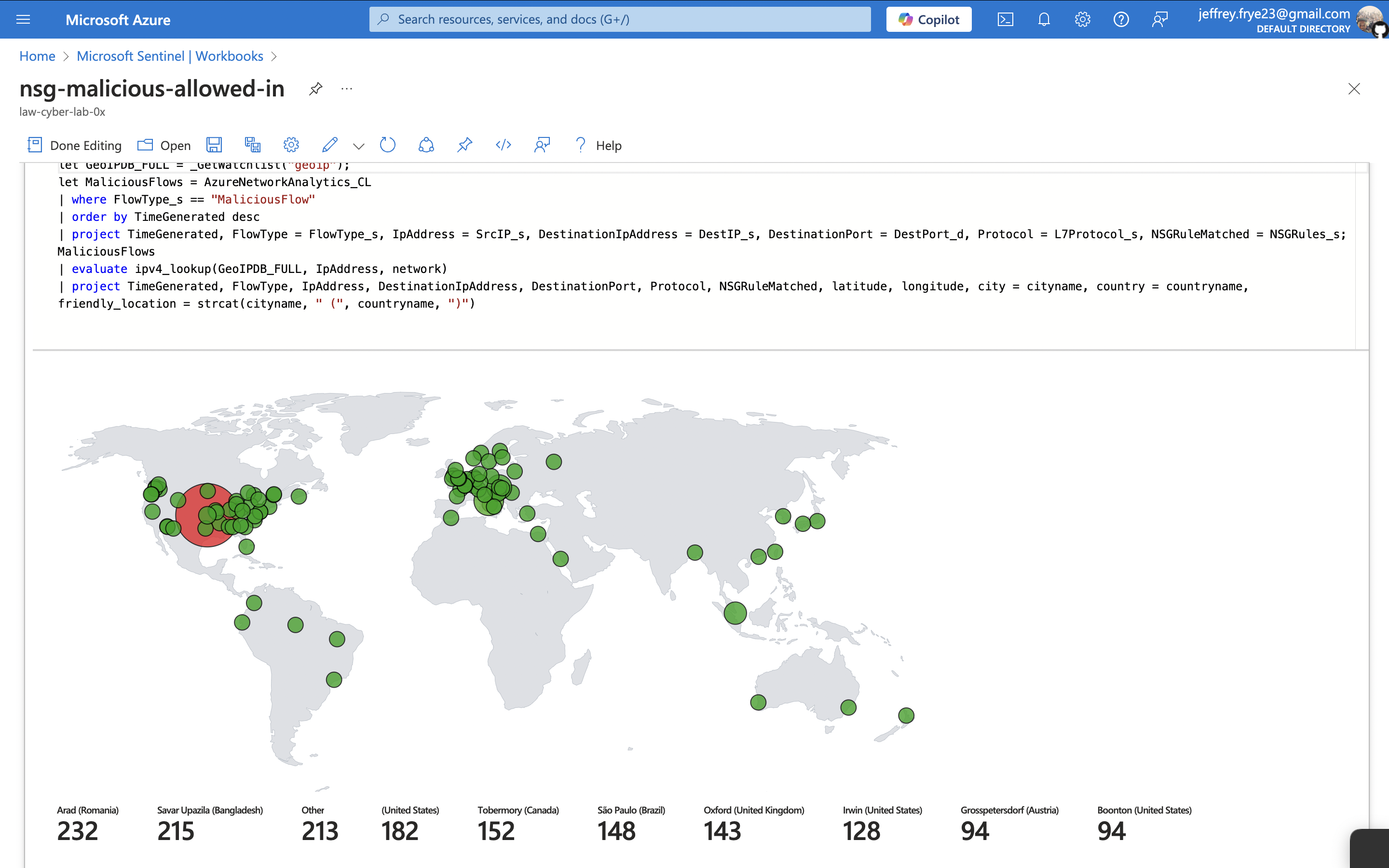

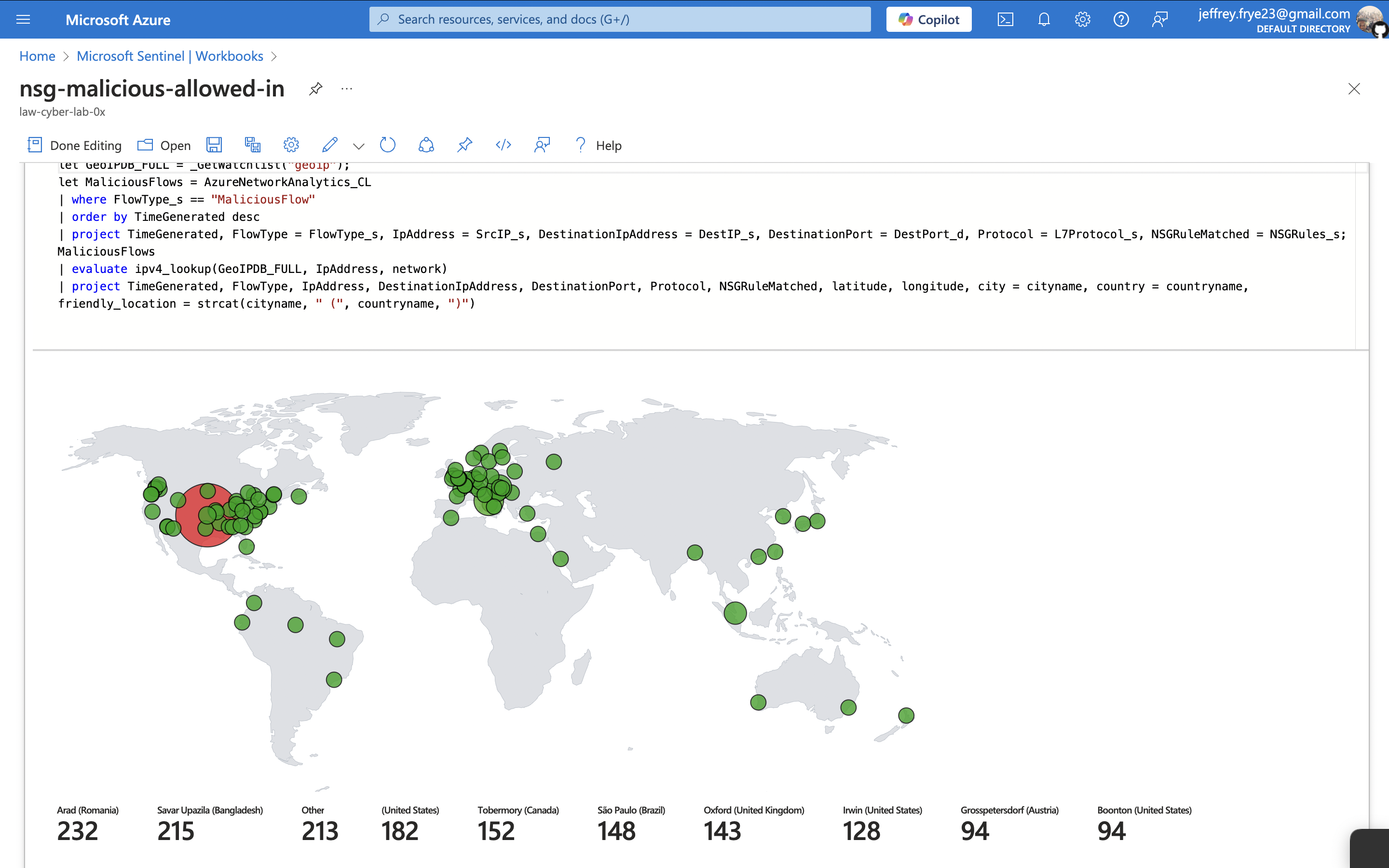

![NSG 允许的入站恶意流]

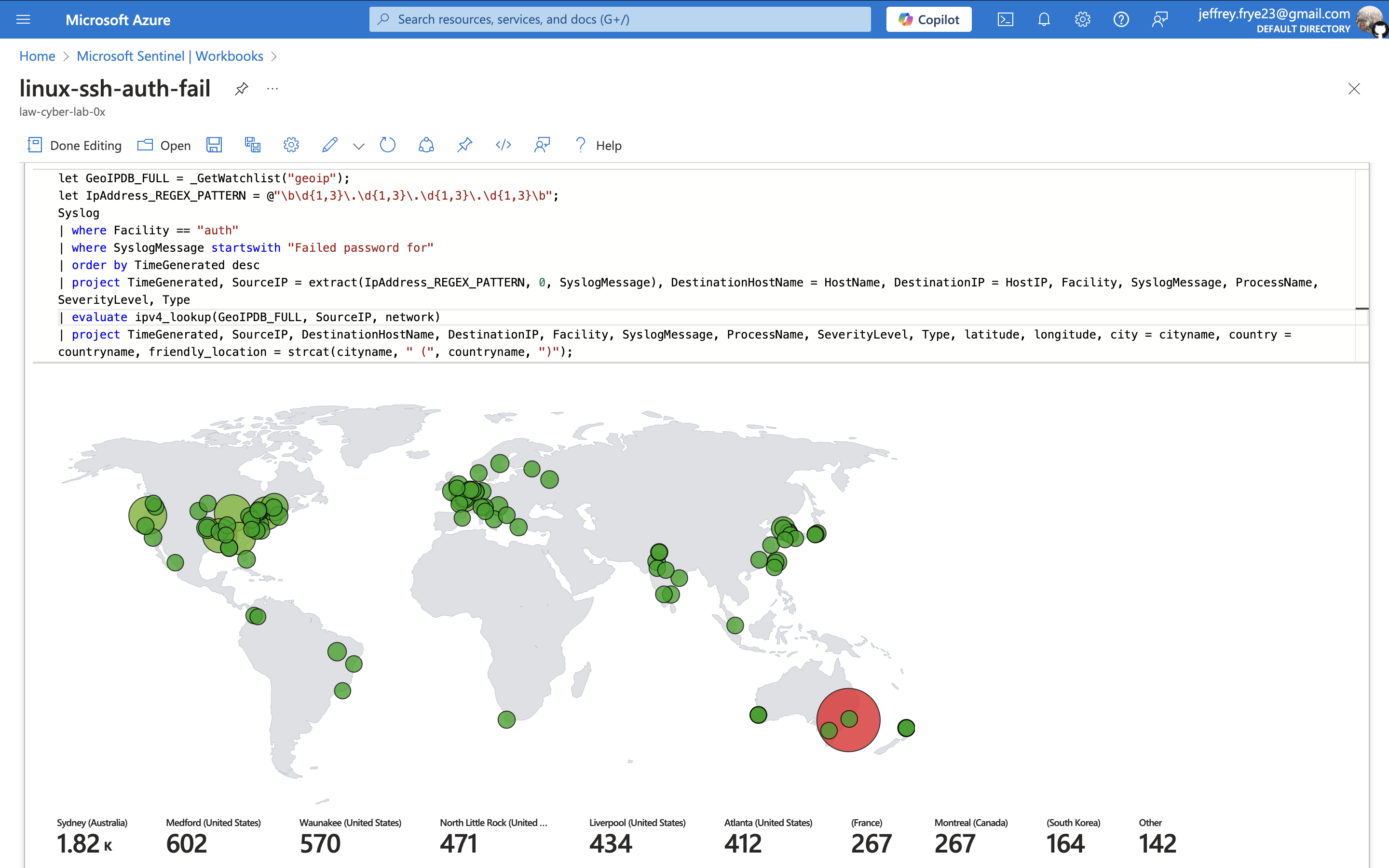

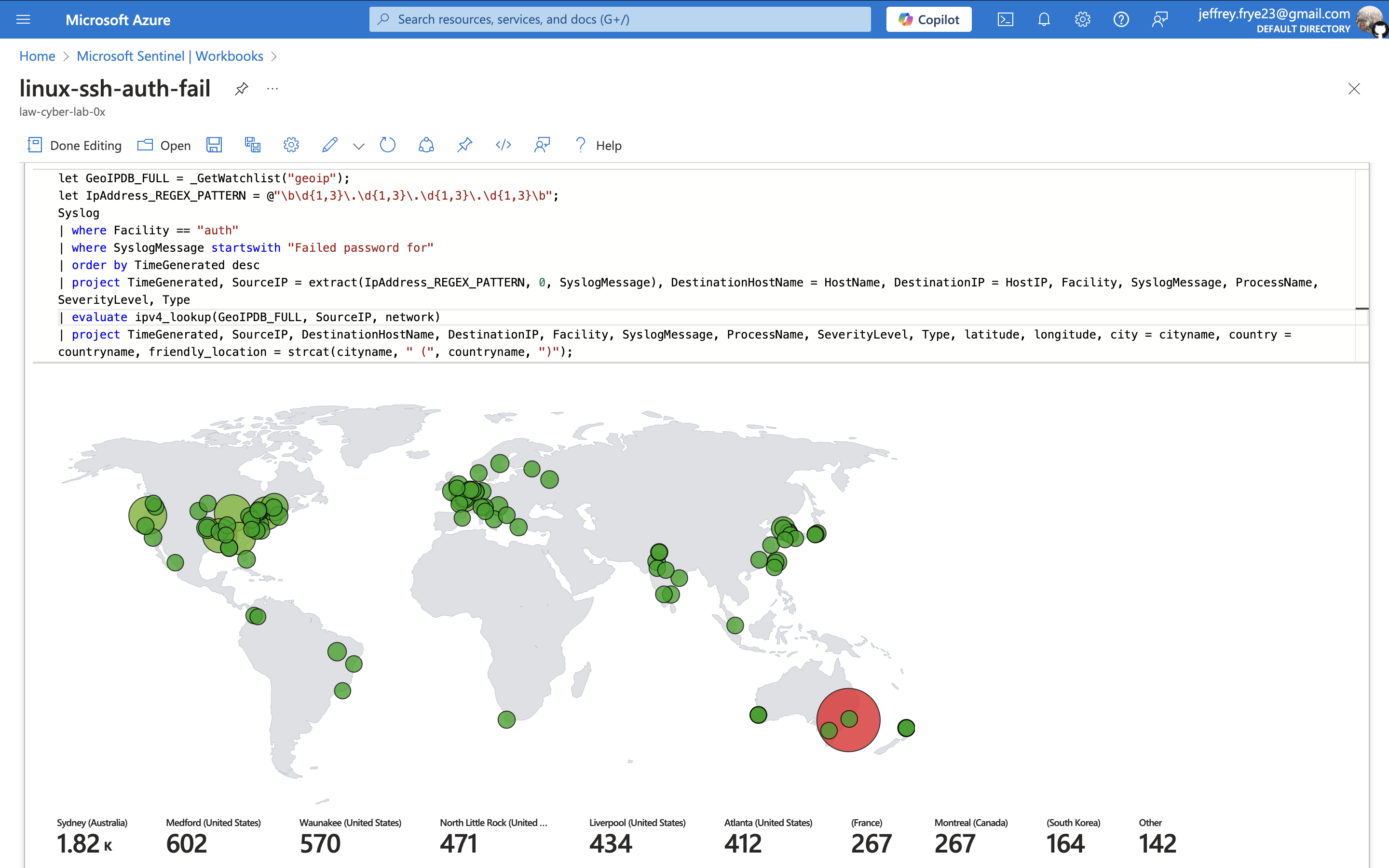

![Linux Syslog 认证失败]

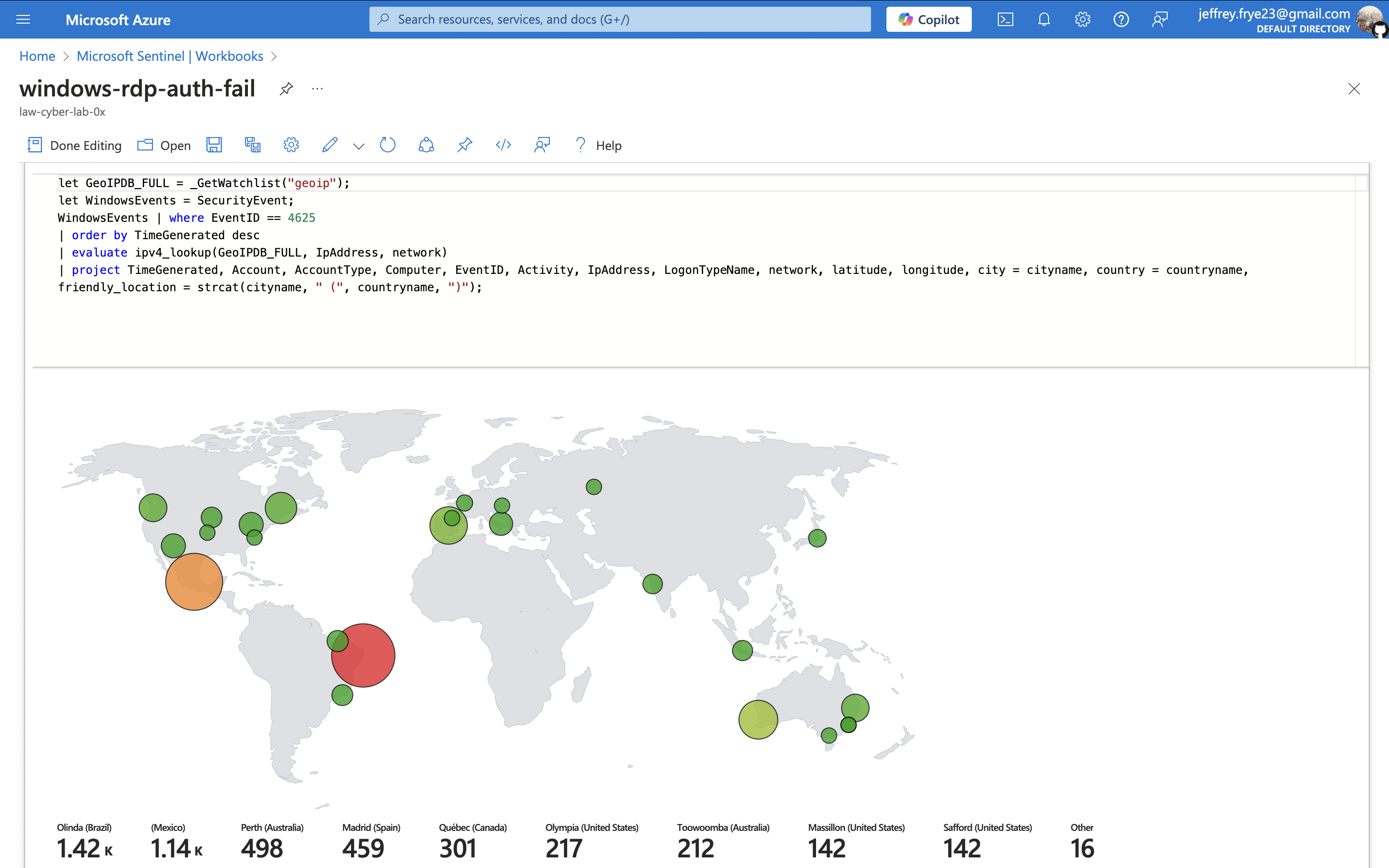

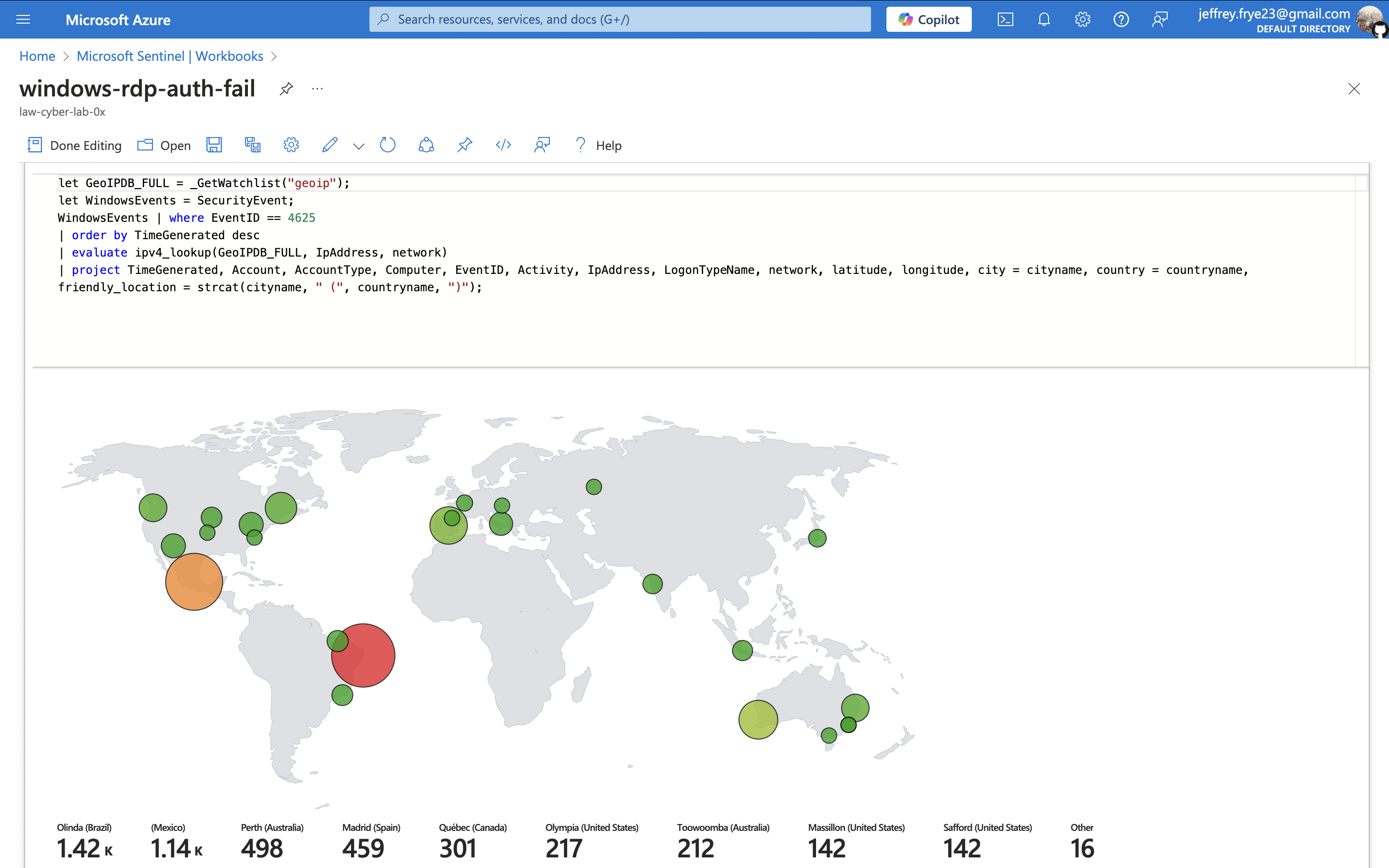

![Windows RDP/SMB 认证失败]

## 加固前指标 / 安全控制 下表显示了我们在不安全环境中测量 24 小时的指标: 开始时间 2024 年 12 月 5 日 上午 8:35 结束时间 2024 年 12 月 6 日 上午 8:35 | 指标 | 计数 | ------------------------ | ----- | SecurityEvent | 25990 | Syslog | 21322 | SecurityAlert | 0 | SecurityIncident | 341 | AzureNetworkAnalytics_CL | 2714 ## 加固前攻击地图 / 安全控制 ```由于加固后的 24 小时内没有发生恶意活动实例,所有地图查询实际上均未返回结果。``` ## 加固后指标 / 安全控制 下表显示了我们在应用安全控制后,在环境中测量另外 24 小时的指标: 开始时间 2024 年 12 月 8 日 上午 5:23 结束时间 2024 年 12 月 9 日 上午 5:23 | 指标 | 计数 | ------------------------ | ----- | SecurityEvent | 889 | Syslog | 4 | SecurityAlert | 0 | SecurityIncident | 0 | AzureNetworkAnalytics_CL | 0 ## 结论 在本项目中,我们在 Microsoft Azure 中构建了一个微型蜜网,并将日志源集成到了 Log Analytics 工作区。Microsoft Sentinel 被用于根据采集的日志触发警报并创建事件。此外,我们在应用安全控制之前的不安全环境中测量了指标,然后在实施安全措施之后再次进行了测量。值得注意的是,应用安全控制后,安全事件和事故的数量大幅减少,证明了其有效性。 值得注意的是,如果网络内的资源被普通用户大量使用,在实施安全控制后的 24 小时内,可能会产生更多的安全事件和警报。

![Linux Syslog 认证失败]

![Windows RDP/SMB 认证失败]

## 加固前指标 / 安全控制 下表显示了我们在不安全环境中测量 24 小时的指标: 开始时间 2024 年 12 月 5 日 上午 8:35 结束时间 2024 年 12 月 6 日 上午 8:35 | 指标 | 计数 | ------------------------ | ----- | SecurityEvent | 25990 | Syslog | 21322 | SecurityAlert | 0 | SecurityIncident | 341 | AzureNetworkAnalytics_CL | 2714 ## 加固前攻击地图 / 安全控制 ```由于加固后的 24 小时内没有发生恶意活动实例,所有地图查询实际上均未返回结果。``` ## 加固后指标 / 安全控制 下表显示了我们在应用安全控制后,在环境中测量另外 24 小时的指标: 开始时间 2024 年 12 月 8 日 上午 5:23 结束时间 2024 年 12 月 9 日 上午 5:23 | 指标 | 计数 | ------------------------ | ----- | SecurityEvent | 889 | Syslog | 4 | SecurityAlert | 0 | SecurityIncident | 0 | AzureNetworkAnalytics_CL | 0 ## 结论 在本项目中,我们在 Microsoft Azure 中构建了一个微型蜜网,并将日志源集成到了 Log Analytics 工作区。Microsoft Sentinel 被用于根据采集的日志触发警报并创建事件。此外,我们在应用安全控制之前的不安全环境中测量了指标,然后在实施安全措施之后再次进行了测量。值得注意的是,应用安全控制后,安全事件和事故的数量大幅减少,证明了其有效性。 值得注意的是,如果网络内的资源被普通用户大量使用,在实施安全控制后的 24 小时内,可能会产生更多的安全事件和警报。

标签:AMSI绕过, Azure, Azure Key Vault, CISA项目, GitHub Advanced Security, Honeynet, incident response, JSONLines, Linux 安全, Log Analytics, Microsoft Sentinel, NSG, PE 加载器, Python3.6, RFI远程文件包含, SQL Server, Windows 安全, 威胁检测, 安全加固, 安全指标, 安全运营中心, 插件系统, 攻击地图, 私有端点, 网络安全, 网络映射, 网络流量分析, 蜜网, 防火墙, 隐私保护, 零信任