k8marxdaspot/snort-ids-analysis

GitHub: k8marxdaspot/snort-ids-analysis

一个关于Snort入侵检测系统的研究项目,包含架构分析论文、自定义检测规则示例和虚拟实验环境搭建指南。

Stars: 0 | Forks: 0

# Snort IDS 分析

本仓库包含对 **Snort** 的研究和实验探索,Snort 是一个开源的网络入侵检测和防御系统 (IDS/IPS)。

该项目探讨了入侵检测系统如何分析网络流量、应用规则集,并在检测到可疑活动时生成警报。

## 概述

入侵检测系统 (IDS) 在现代网络安全基础设施中发挥着关键作用。本项目探讨了 **Snort 如何作为网络入侵检测系统 (NIDS)** 运行,并演示了如何使用自定义检测规则来识别可疑的网络活动。

项目包括:

* 一篇解释 IDS 概念和 Snort 架构的研究论文

* 一份易读的项目摘要

* 自定义 Snort 检测规则

* 用于测试 IDS 警报的虚拟实验环境

## 项目结构

```

snort-ids-analysis

│

├── README.md

├── summary.md

├── lab-setup.md

│

├── paper

│ └── snort-ids-analysis.pdf

│

├── snort-rules

│ ├── syn-port-scan.rules

│ └── suspicious-payload.rules

│

└── images

└── snort-architecture.png

```

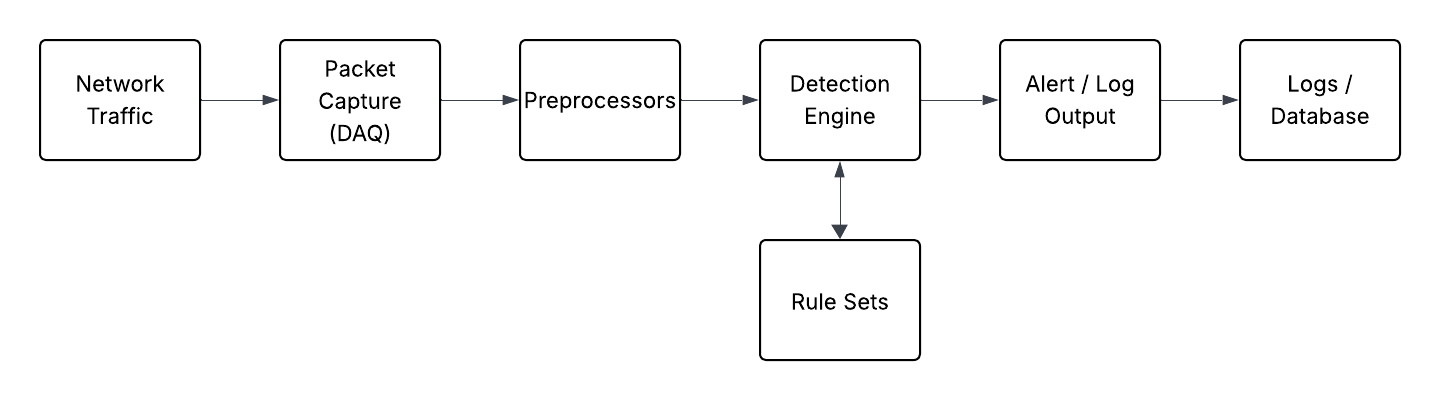

## Snort 架构

Snort 捕获网络流量,对数据包进行预处理以实现标准化,在检测引擎中根据规则集对其进行评估,并在检测到可疑活动时生成警报。

## 内容

📄 **研究论文**

* [完整研究论文](paper/snort-ids-analysis.pdf)

📖 **项目摘要**

* [可读摘要](summary.md)

🧪 **实验环境设置**

* [Snort 测试环境](lab-setup.md)

## Snort 规则示例

检测潜在的 TCP SYN 端口扫描活动:

```

alert tcp any any -> $HOME_NET any

(

flags: S;

msg:"TCP SYN Flag Detected!";

sid:1000000;

rev:1;

)

```

当检测到针对受监控网络的带有 **SYN flag** 的 TCP 数据包时,此规则会生成警报,这可能表明存在端口扫描活动。

## 使用的工具

* Snort

* Kali Linux

* Nmap

* 虚拟机网络

## 未来改进

* 实施额外的 Snort 检测规则

* 测试异常检测方法

* 分析真实网络流量数据集

* 比较 Snort 与 Suricata

## 参考资料

* Cisco Talos. *Snort 3 Rule Writing Guide*

https://docs.snort.org

* Scarfone, K., & Mell, P. *Guide to Intrusion Detection and Prevention Systems (NIST SP 800-94)*

https://nvlpubs.nist.gov/nistpubs/Legacy/SP/nistspecialpublication800-94.pdf

* IBM Security. *What is an Intrusion Detection System (IDS)?*

https://www.ibm.com/think/topics/intrusion-detection-system

标签:AMSI绕过, CTI, IPS, Linux 安全工具, NIDS, TCP SYN, 入侵检测系统, 入侵防御, 告警分析, 威胁检测, 威胁检测与响应, 安全实验, 安全数据湖, 安全架构, 容器化, 密码管理, 插件系统, 数据统计, 端口扫描, 网络安全, 网络流量分析, 虚拟实验室, 规则编写, 隐私保护