VibhutiNair24/Cyber-Threat-Intelligence-Network-Attack-Analytics-Dashboard

GitHub: VibhutiNair24/Cyber-Threat-Intelligence-Network-Attack-Analytics-Dashboard

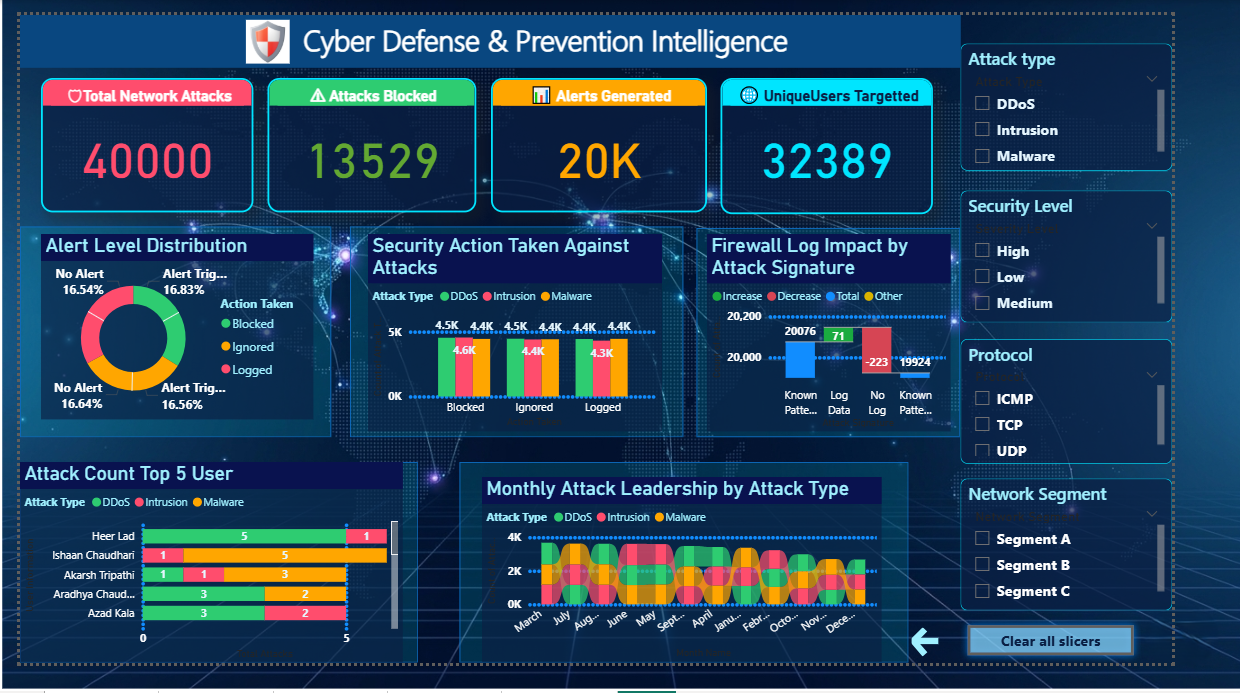

基于Power BI构建的网络安全威胁情报仪表板,将4万条网络攻击记录转化为可视化洞察,支持攻击模式识别、异常行为检测和安全防御效果评估。

Stars: 0 | Forks: 0

# 🛡️ 网络威胁情报与网络攻击分析仪表板

## 📊 使用数据可视化进行的高级网络安全分析

## 👩💻 作者

**Vibhuti Nair**

🎓 MCA 毕业生 (一等优异生)

📊 有抱负的数据分析师 | 数据科学家

本项目展示了如何使用 **Microsoft Power BI** 进行数据分析,以分析网络安全威胁并将复杂的网络日志转化为可操作的洞察。

# 🌍 项目概述

网络攻击会产生海量的网络数据,这使得安全团队难以快速识别模式和威胁。

本项目构建了一个 **交互式网络威胁情报仪表板**,分析了 **40,000 条网络攻击记录**,旨在检测:

- 攻击模式

- 异常行为

- 脆弱的网段

- 防御系统的有效性

其目标是模拟 **安全运营中心 (SOC)** 如何监控网络威胁。

# 🎯 项目目标

本项目的主要目标是构建一个 **数据驱动的网络威胁情报仪表板**,能够:

- 🔍 识别网络攻击模式

- 📈 监控网络攻击趋势

- 🧠 检测网络流量中的异常

- 🌐 了解攻击的地理分布

- 🛡️ 评估安全防御的有效性

# 🚨 本项目解决的 15 个网络安全问题

1️⃣ 缺乏对网络攻击总数的可见性

2️⃣ 难以识别主要的攻击类型

3️⃣ 对攻击严重等级缺乏清晰的认识

4️⃣ 对受攻击网段了解有限

5️⃣ 对随时间变化的攻击趋势可见性差

6️⃣ 难以识别异常流量行为

7️⃣ 缺乏对基于协议的漏洞的洞察

8️⃣ 无法分析防火墙日志的影响

9️⃣ 对异常检测分数的理解不足

🔟 对攻击特征的洞察有限

1️⃣1️⃣ 难以识别频繁被攻击的用户

1️⃣2️⃣ 缺乏安全警报的集中监控

1️⃣3️⃣ 缺乏对已采取防御行动的可视化

1️⃣4️⃣ 无法分析攻击的地理分布

1️⃣5️⃣ 难以衡量安全响应的有效性

# 📂 数据集

数据集来源于 **Kaggle**

### 数据集详情

- **40,000 条记录**

- **25 个属性**

### 关键字段

- Timestamp (时间戳)

- Protocol (协议)

- Packet Length (数据包长度)

- Traffic Type (流量类型)

- Attack Type (攻击类型)

- Attack Signature (攻击特征)

- Severity Level (严重等级)

- Firewall Logs (防火墙日志)

- IDS/IPS Alerts (IDS/IPS 警报)

- Geo-Location (地理位置)

# ⚙️ 分析工作流

### 1️⃣ 数据提取

从 Kaggle 导入数据集。

### 2️⃣ 数据转换

- 删除重复项

- 处理空值

- 提取 **Year (年), Month (月), Hour (小时)**

- 创建计算指标

### 3️⃣ 数据建模

为关键指标创建了 DAX 度量值,例如:

- Total Attacks (总攻击数)

- High Severity Threats (高严重性威胁)

- Attacks Blocked (已拦截攻击)

- Alerts Generated (已生成警报)

# 📊 仪表板架构

本项目包含 **5 个分析仪表板**。

# 📊 仪表板架构

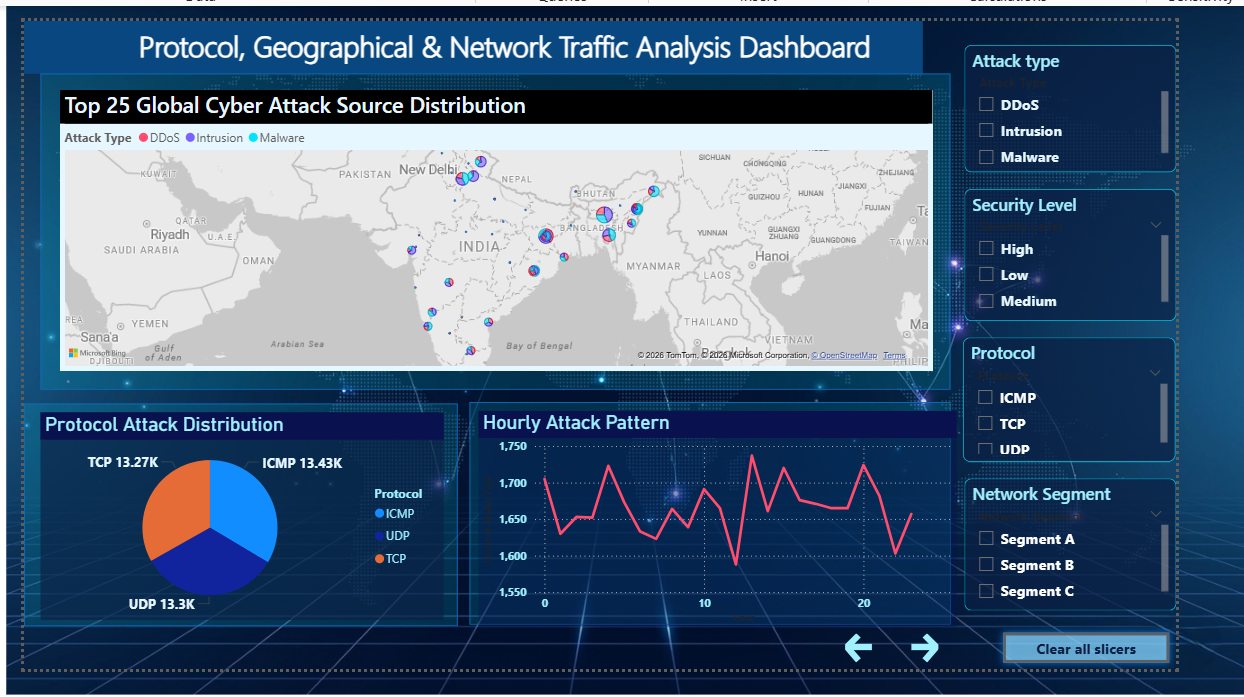

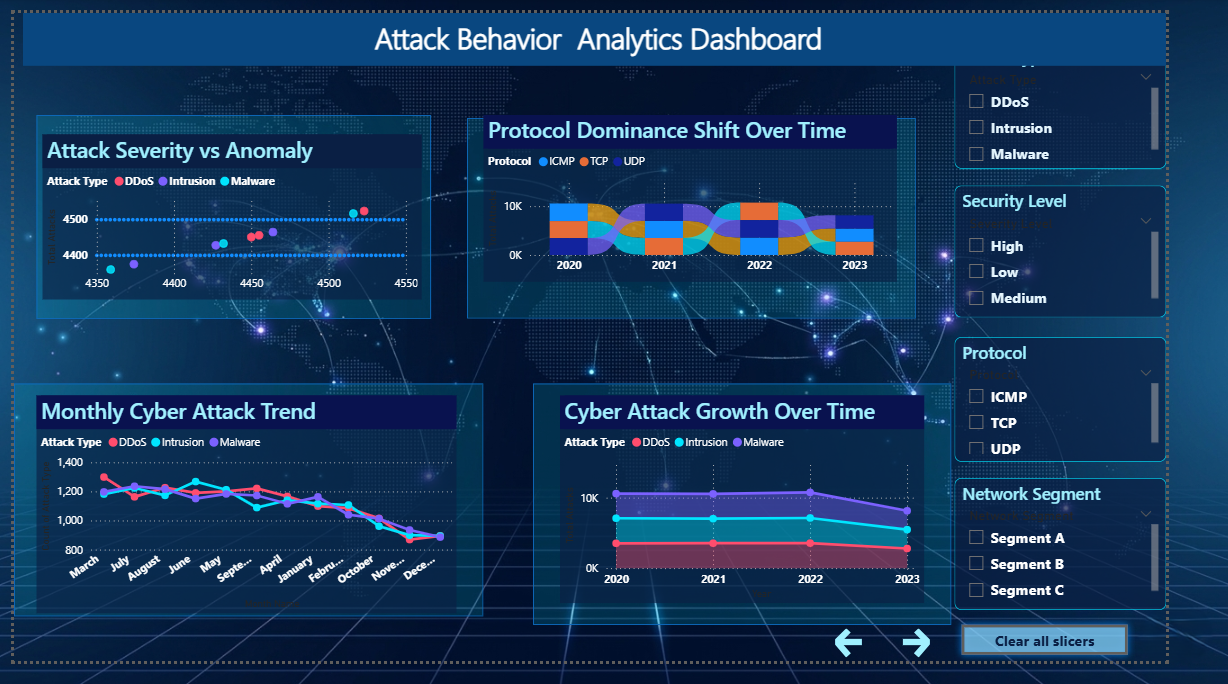

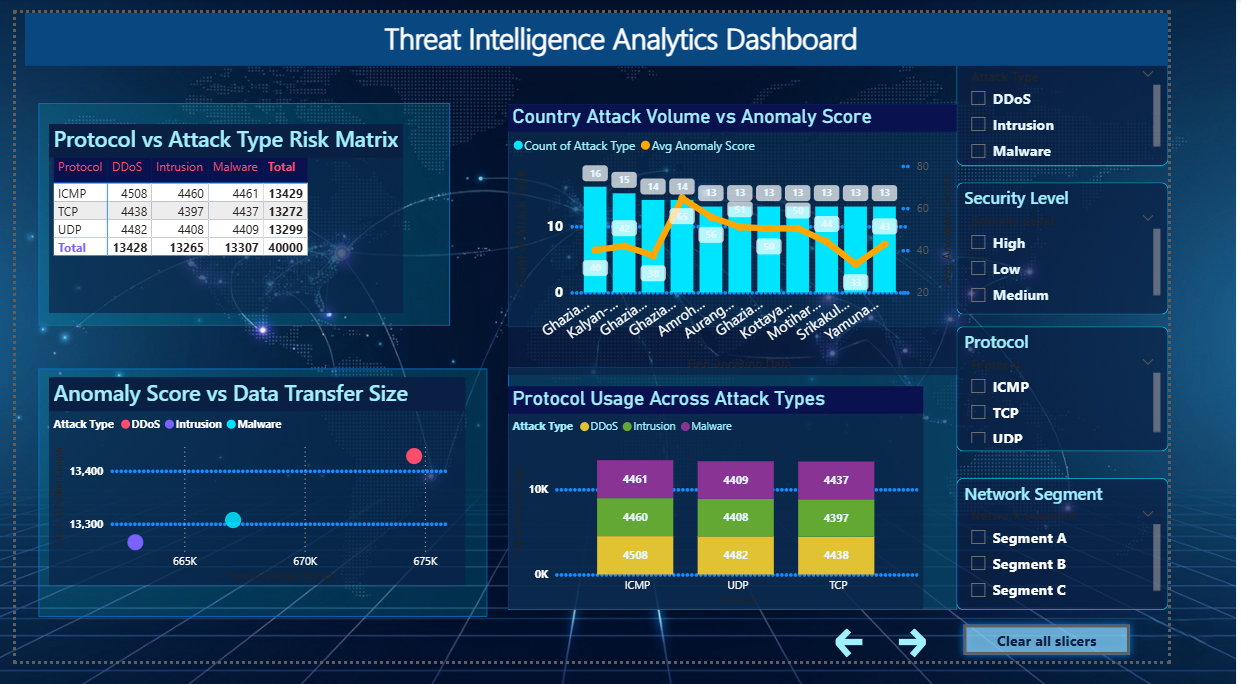

本项目包含 **五个分析仪表板**,每个仪表板旨在分析网络安全威胁和网络攻击行为的不同方面。这些仪表板有助于将原始网络日志转化为有意义的视觉洞察,以便更好地进行威胁检测和安全分析。

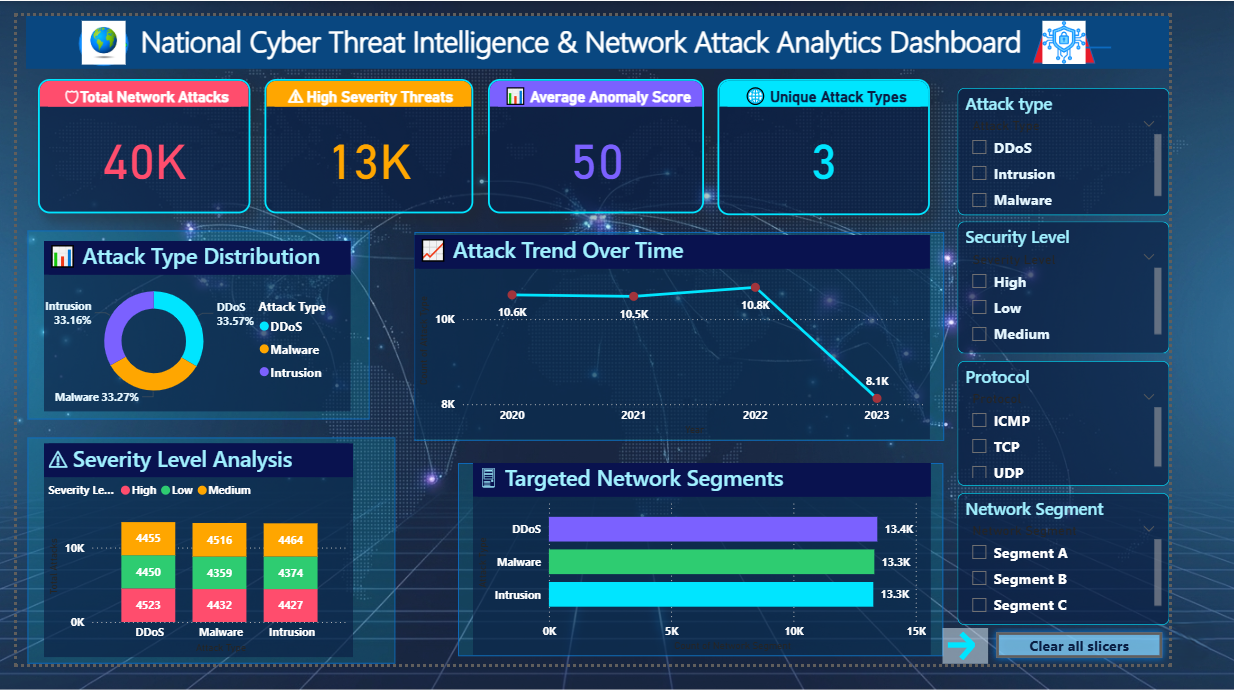

## 1️⃣ 威胁情报摘要

此仪表板提供了 **整个网络安全数据集的高层概览**,重点展示了总攻击量、异常分数、严重程度分布和受攻击用户。

它充当了类似于 **安全运营中心 (SOC)** 的 **中央监控屏幕**,分析师可以在此快速了解当前的威胁态势。

标签:AMSI绕过, Beacon Object File, CISA项目, IP 地址批量处理, MCA项目, PE 加载器, Power BI, 代码示例, 仪表盘, 可视化分析, 威胁情报, 威胁检测, 安全运营中心, 开发者工具, 异常检测, 插件系统, 数据分析, 数据库接管, 数据科学, 网络安全, 网络安全监控, 网络攻击分析, 网络日志分析, 网络映射, 网络流量分析, 资源验证, 配置错误, 防御机制评估, 隐私保护, 驱动开发