Ashmitha-2006/web_vuln_scanner

GitHub: Ashmitha-2006/web_vuln_scanner

基于Python的教育型Web漏洞扫描器,可自动检测安全标头缺失、敏感文件暴露、XSS和SQL注入等常见Web安全问题并生成报告。

Stars: 0 | Forks: 0

# Web 漏洞扫描器

Python | 网络安全工具 | 教育项目

## 概述

本项目是一个基于 Python 的 Web 漏洞扫描器,旨在识别常见的 Web 安全问题。

该扫描器能够自动化分析网站并检测潜在漏洞,例如:

- 缺失的安全标头

- 暴露的目录

- 敏感文件

- 跨站脚本攻击 (XSS)

- SQL 注入指标

该工具执行自动化测试,并在每次扫描后生成漏洞报告。

## 功能

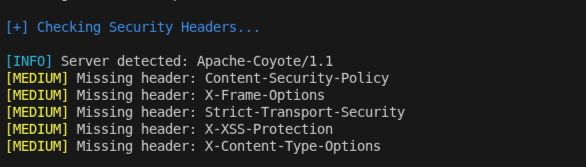

- 安全标头分析

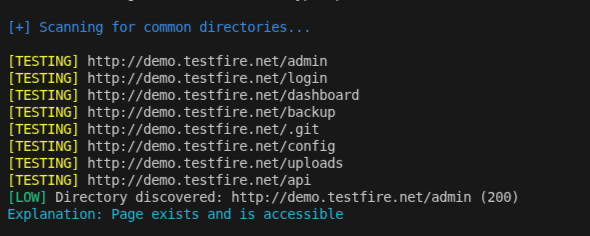

- 目录发现

- 敏感文件暴露检测

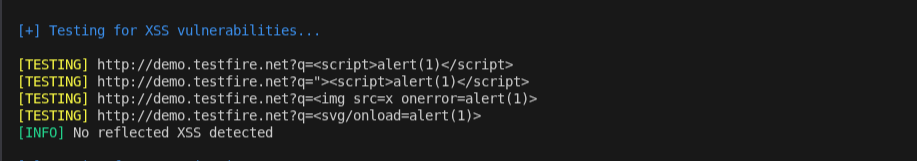

- 跨站脚本攻击 (XSS) 检测

- SQL 注入检测

- 漏洞严重性分类 (HIGH / MEDIUM / LOW / INFO)

- 自动扫描报告生成

- 扫描摘要输出

## 使用的技术

- Python

- Requests 库

- Kali Linux

- VirtualBox (测试环境)

## 项目结构

```

web_vuln_scanner

│

├── modules

│ ├── bruteforce_detector.py

│ ├── colors.py

│ ├── directory_scan.py

│ ├── header_check.py

│ ├── sensitive_files.py

│ ├── sql_injection_detector.py

│ └── xss_detector.py

│

├── reports

│ └── scan_report.txt

│

├── screenshots

│ ├── scanner_start.png

│ ├── headers.png

│ ├── directory_discovery.png

│ ├── xss_testing.png

│ ├── sql_testing.png

│ ├── scanner_summary.png

│ └── scan_report.png

│

├── scanner.py

├── requirements.txt

└── README.md

```

# 扫描器工作原理

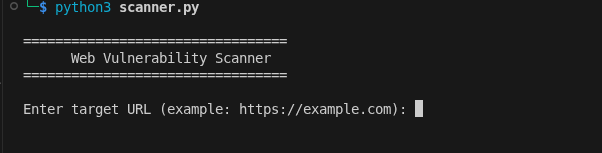

1. 用户输入目标 URL

2. 扫描器向网站发送 HTTP 请求

3. 执行多项漏洞检查:

- 安全标头分析

- 目录发现

- 敏感文件检测

- XSS payload 测试

- SQL 注入 payload 测试

4. 结果显示在终端中

5. 自动生成详细报告

# 示例用法

运行扫描器:

```

python3 scanner.py

```

在提示时输入目标 URL。

扫描器将分析网站并显示漏洞结果。

示例目标:

https://example.com

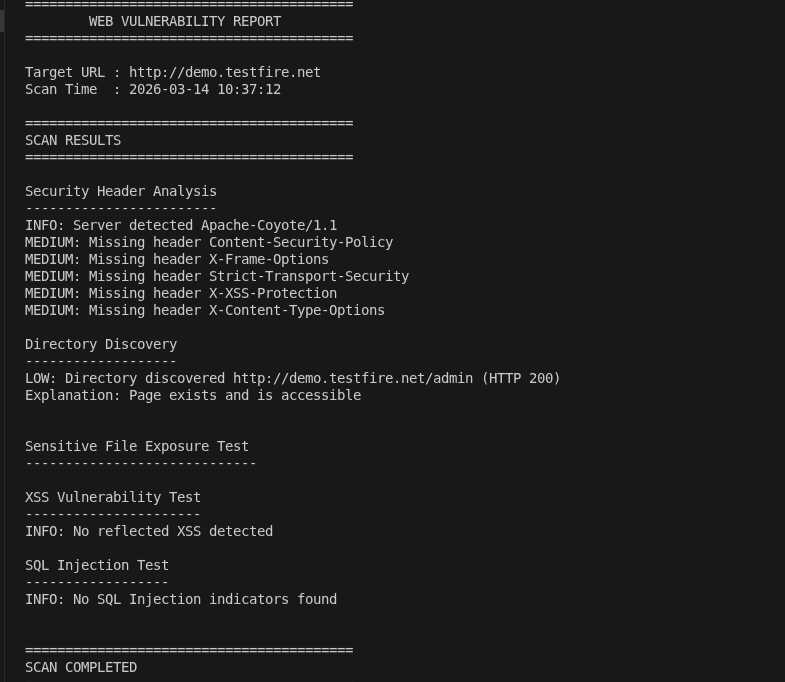

# 示例扫描输出

以下是使用该扫描器对测试网站执行扫描的示例。

## 扫描器运行中

## 标头漏洞检测

## 目录发现

## XSS 检测

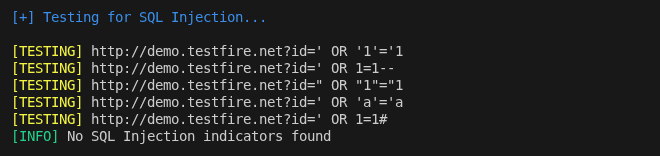

## SQL 注入检测

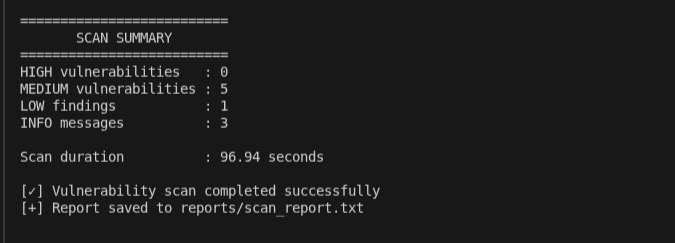

## 扫描摘要

## 扫描报告

# 检测到的示例漏洞

扫描器可以识别以下问题:

- 缺失的安全标头

- 暴露的目录

- 公开可访问的敏感文件

- 可能的跨站脚本攻击 (XSS) 漏洞

- SQL 注入指标

# 报告生成

扫描完成后,报告会自动保存至:

reports/scan_report.txt

该报告包含所有检测到的漏洞及其严重性级别。

# 未来改进

本项目可能的改进包括:

- Web 爬虫集成

- 更多漏洞检查

- 暴力破解检测模块

- GUI 界面

- 与漏洞数据库集成

# 免责声明

此工具仅为教育和网络安全学习目的而开发。

请仅在你拥有权限进行安全测试的系统上使用此工具。

标签:Burp Suite替代, C2日志可视化, CISA项目, CVE, DOE合作, HTTP请求, Linux取证, Python, Python安全工具, SQL注入检测, Web安全, Windows内核, XSS检测, 加密, 大数据, 字符串匹配, 安全头分析, 密码管理, 对称加密, 指纹识别, 敏感文件泄露, 教育项目, 数字签名, 无后门, 漏洞扫描器, 漏洞报告, 爬虫与扫描, 白帽子, 目录扫描, 网络安全, 自动化审计, 蓝队分析, 逆向工具, 隐私保护, 靶场工具