jfrancci/iris-ransomwarelive-module

GitHub: jfrancci/iris-ransomwarelive-module

一个为 DFIR-IRIS 平台开发的威胁情报增强模块,可从 Ransomware.live 自动获取勒索软件组织的详细情报并充实到事件案例中。

Stars: 0 | Forks: 0

# IrisRansomwareLive

[](https://github.com/SEU-USUARIO/iris-ransomwarelive)

[](https://docs.dfir-iris.org)

[](https://www.python.org)

[](LICENSE)

## 概述

**IrisRansomwareLive** 利用源自 [Ransomware.live](https://ransomware.live) 的实时勒索软件威胁情报来丰富 DFIR-IRIS 案例数据。当触发时(无论是创建案例时自动触发,还是按需手动触发),该模块会获取并在案例中记录以下信息:

- 📋 **组织档案 (Group profile)** — 描述、TTPs、统计数据(受害者数量、首次/最后一次发现时间)

- 🔑 **IOCs** — 标记为 `ransomware-live` 的 MD5/SHA256 哈希值

- 📝 **勒索信 (Ransom notes)** — 勒索信样本内容

- 🛡️ **YARA 规则** — 针对该勒索软件家族的检测规则

- 📊 **自定义属性** — 在案例摘要中填充 `ransomware_group` 字段

## 系统要求

| 需求 | 版本 |

|---|---|

| DFIR-IRIS | 2.4.x |

| Python (位于 `iriswebapp_worker` 内) | 3.10+ |

| Ransomware.live API | 公共 (免费) 或 专业版 |

## 安装说明

### 1. 在 IRIS worker 容器内安装 pip 包

```

docker exec iriswebapp_worker \

/opt/venv/bin/pip install iris_ransomwarelive

```

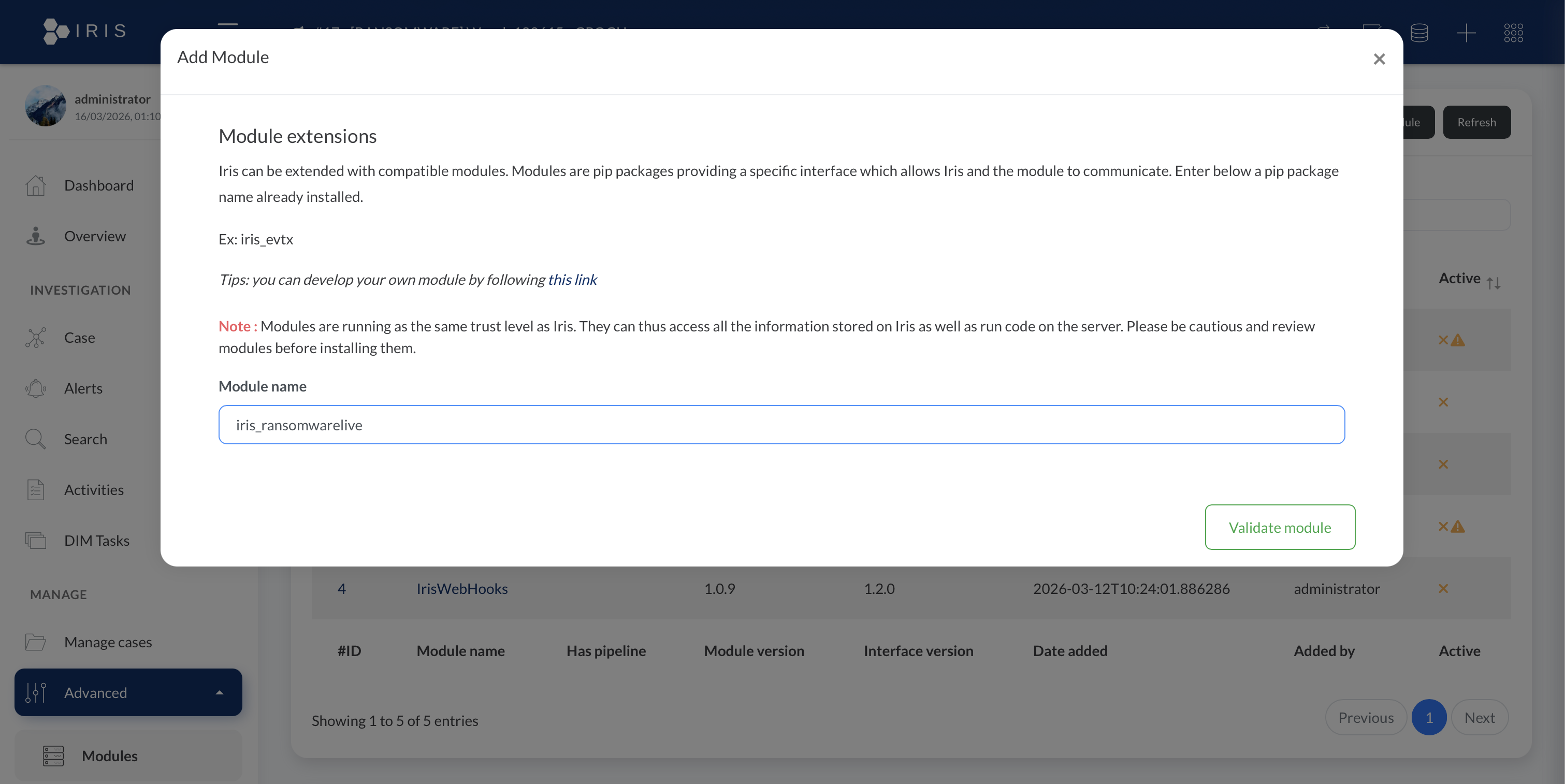

### 2. 在 IRIS 中注册模块

导航至 **Advanced → Modules → Add Module** 并输入:

```

iris_ransomwarelive

```

点击 **Validate module**。

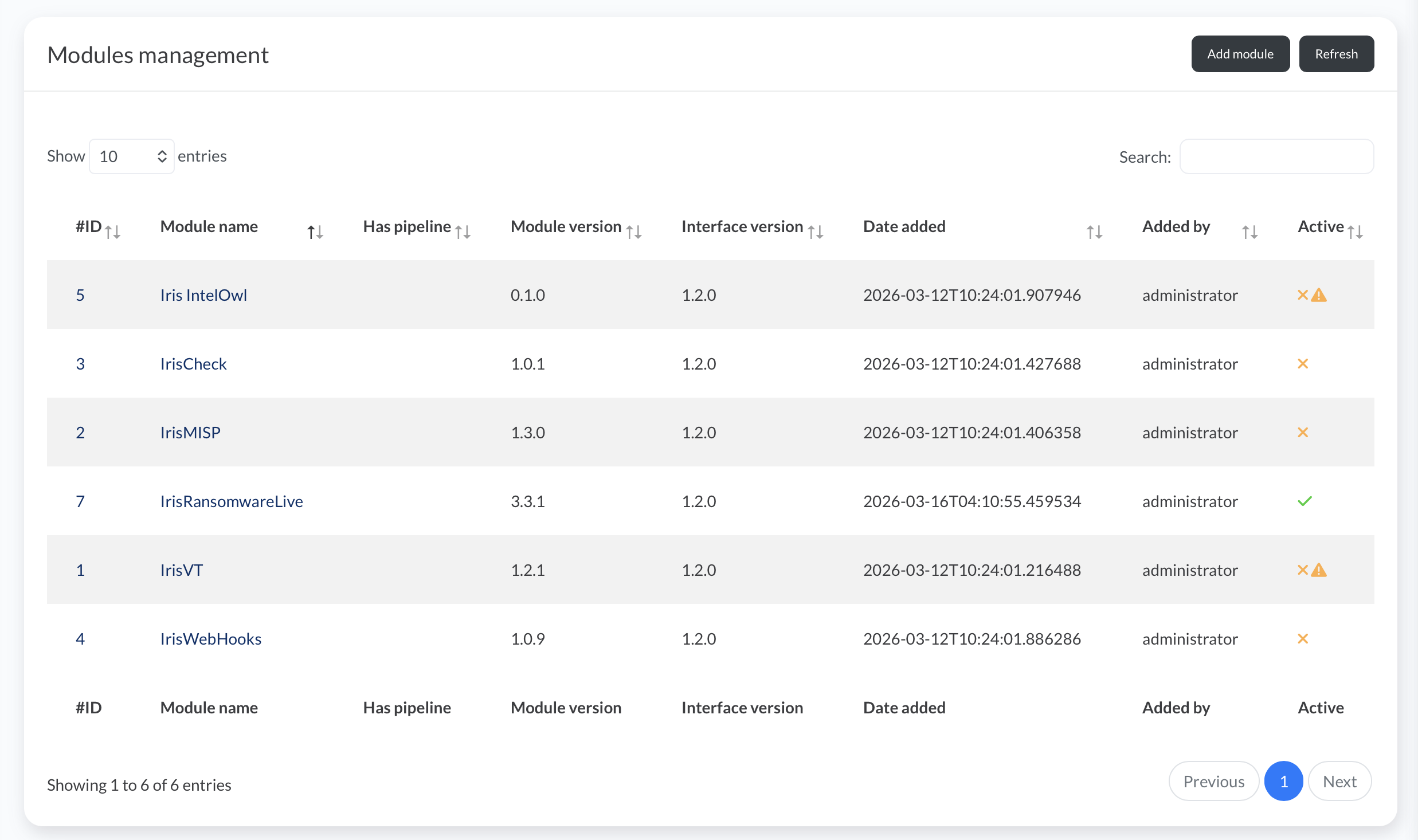

验证通过后,**IrisRansomwareLive v3.3.1** 将出现在模块列表中,并带有绿色的激活指示标志:

### 3. 配置模块(可选)

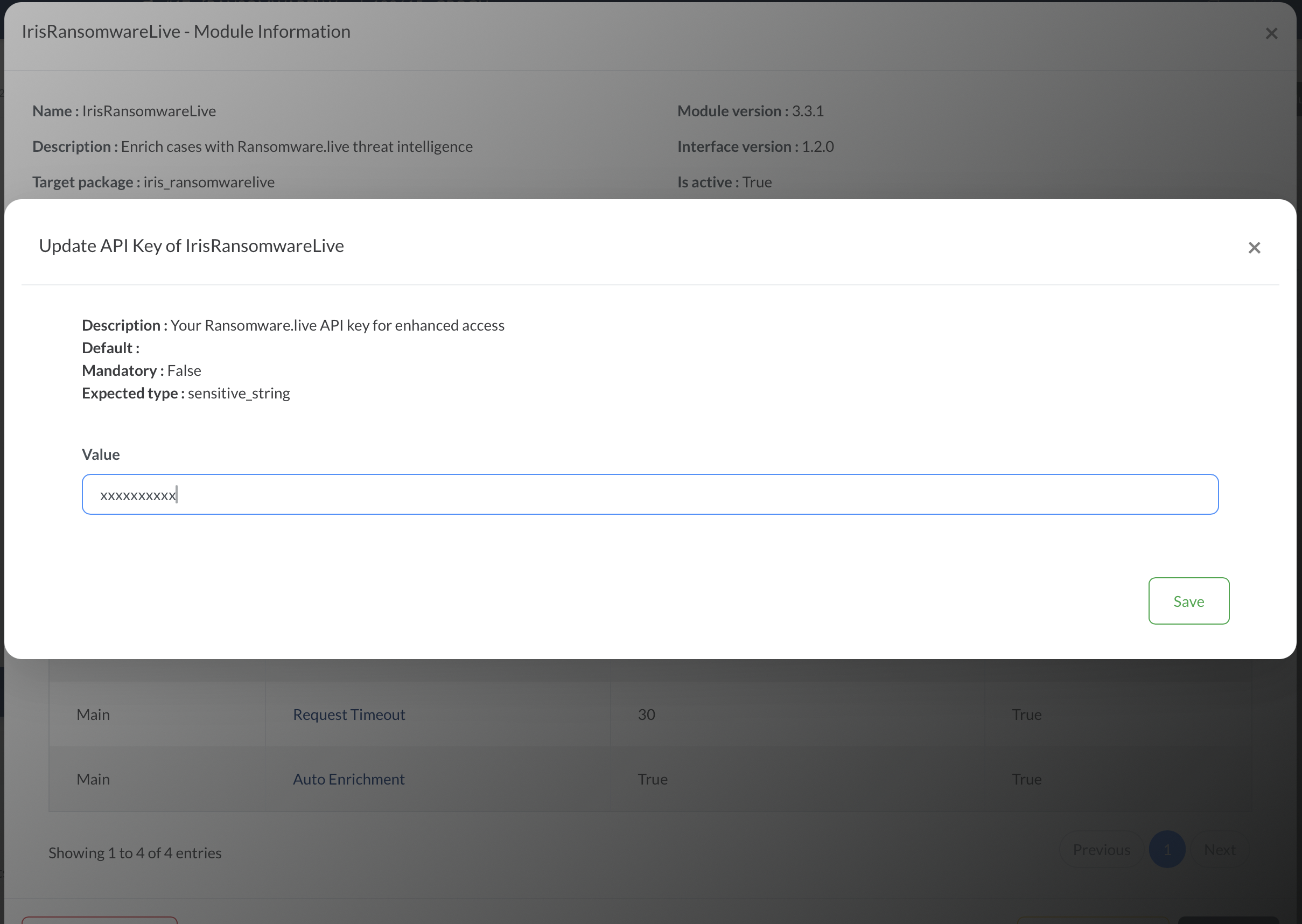

点击模块名称 → **Module Information**。可用设置如下:

| 参数 | 默认值 | 描述 |

|---|---|---|

| `API URL` | `https://api.ransomware.live` | Ransomware.live API 端点 |

| `API Key` | *(空)* | 用于提升速率限制的专业版 API 密钥 |

| `Request Timeout` | `30` | HTTP 超时时间(秒) |

| `Auto Enrichment` | `True` | 创建案例时自动进行数据充实 |

要设置专业版 API 密钥,请点击 **API Key** 字段:

## 使用方法

### 设置案例以进行数据充实

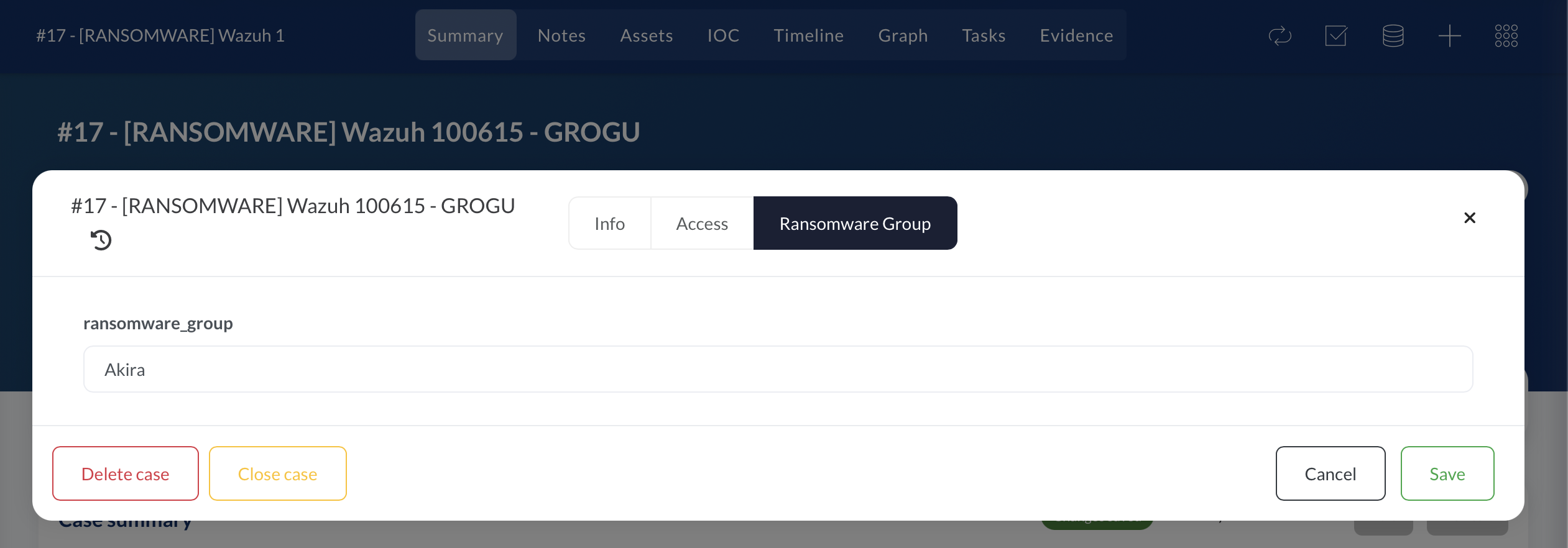

该模块读取 `ransomware_group` 自定义属性以确定要查询的勒索软件家族。通过 **Summary → Manage → Ransomware Group** 进行设置:

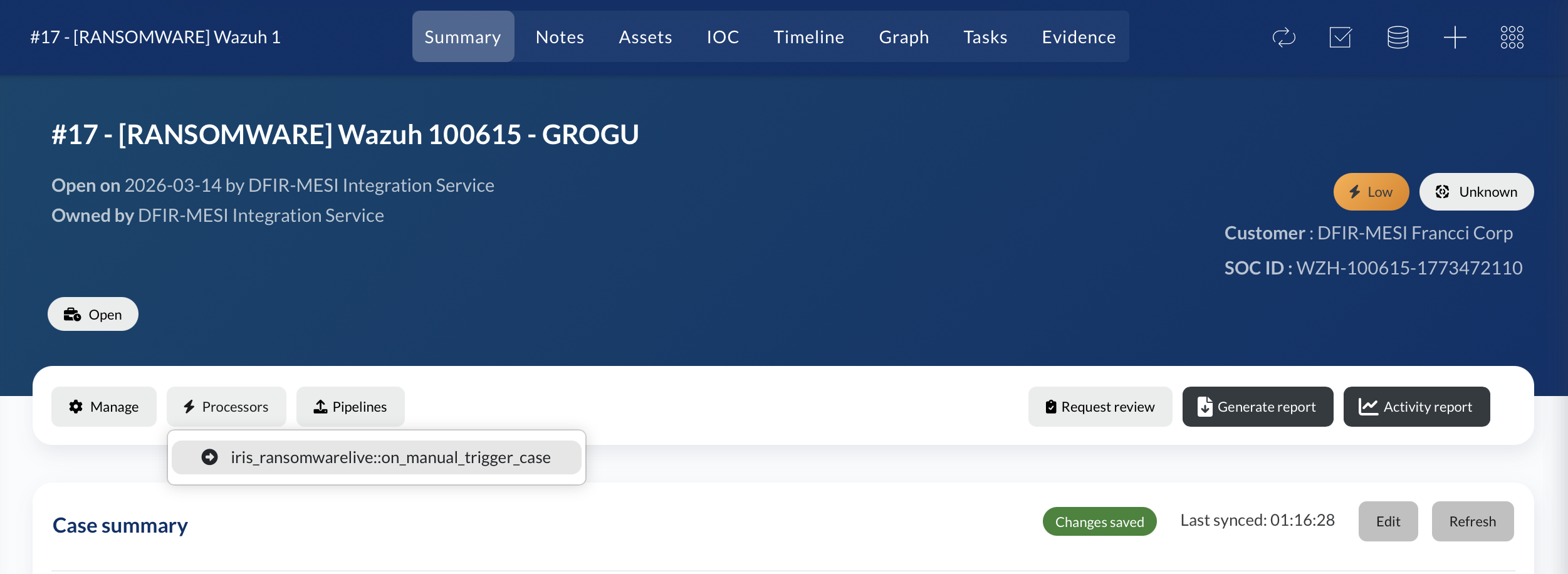

### 手动触发

设置组织名称后,点击 **Processors → `iris_ransomwarelive::on_manual_trigger_case`**:

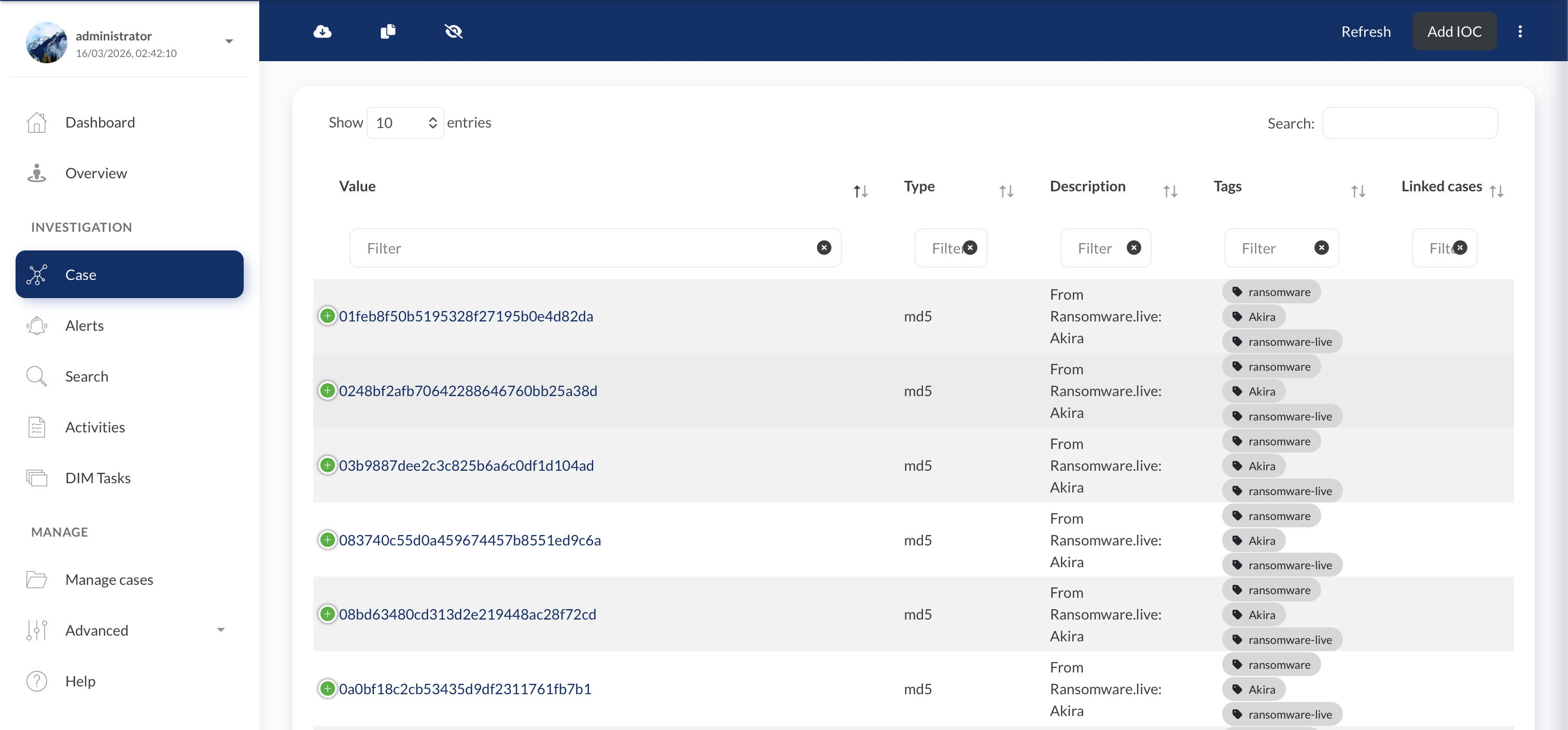

### 结果:IOC 已充实

数据充实完成后,案例的 IOC 选项卡将填充来自 Ransomware.live 的哈希值,所有哈希值均标记为 `ransomware`、组织名称以及 `ransomware-live`:

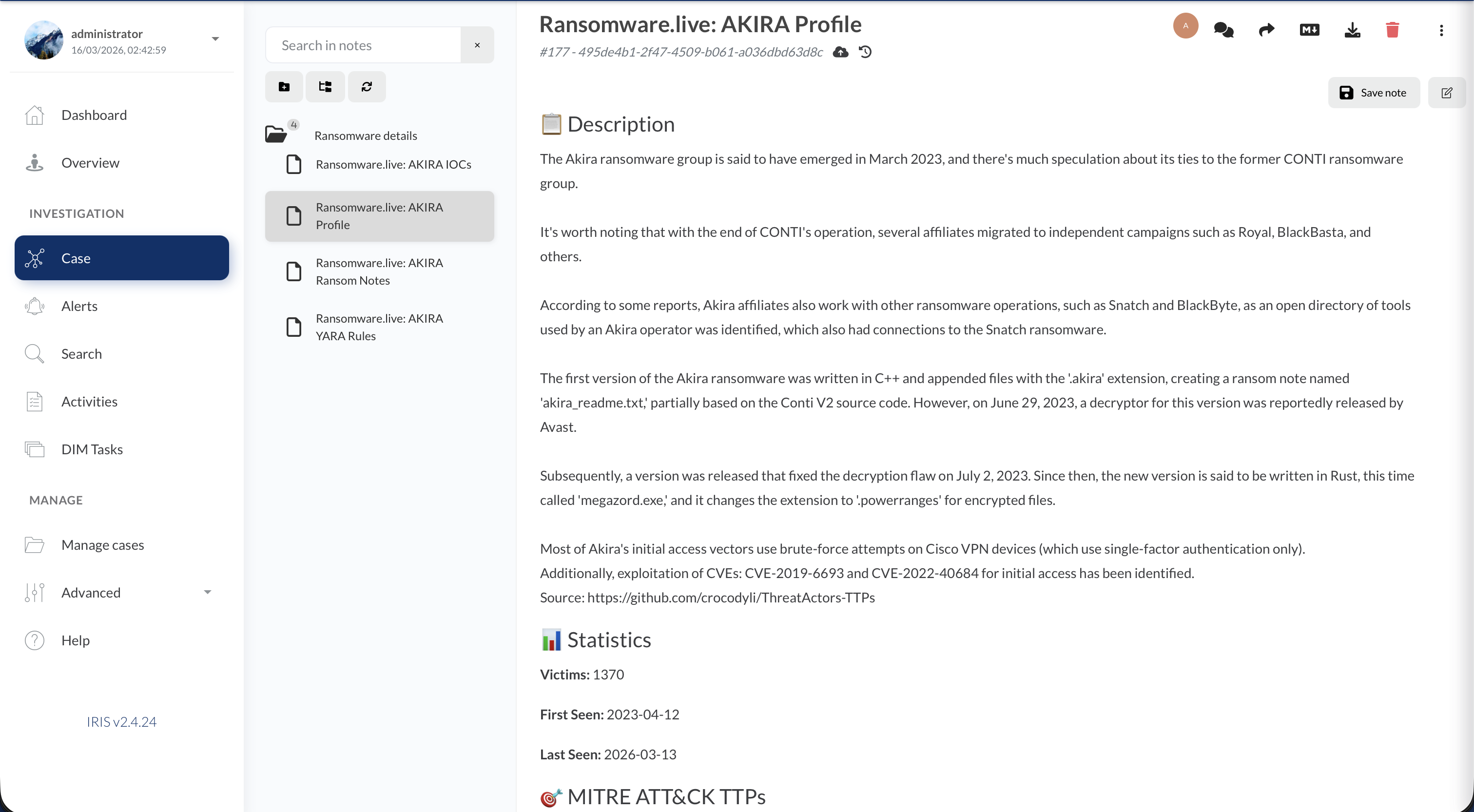

### 结果:组织档案笔记

在 **Ransomware details** 目录下会创建一个标题为 **Ransomware.live: \ Profile** 的笔记,包含组织描述、统计数据和 MITRE ATT&CK TTPs:

**Ransomware details** 笔记目录还包含:

- `Ransomware.live: IOCs`

- `Ransomware.live: Ransom Notes`

- `Ransomware.live: YARA Rules`

## 自动充实

当启用 `Auto Enrichment`(默认设置)时,每当创建新案例时模块都会自动触发——无需手动干预。在创建案例时必须填充 `ransomware_group` 字段(例如通过 `custom-iris.py` Wazuh 集成脚本)。

## 故障排除

**验证后模块未显示:**

```

# 重启 worker 容器

cd /opt/dfir-mesi/iris-web && docker compose restart worker

```

**数据充实未返回数据:**

```

# 检查 worker 日志(筛选 RansomwareLive 输出)

docker logs iriswebapp_worker --tail 50 | grep '\[RL\]'

```

**验证已安装的软件包版本:**

```

docker exec iriswebapp_worker \

/opt/venv/bin/pip show iris_ransomwarelive

```

**API 速率限制错误:**

- 从 [Ransomware.live](https://ransomware.live) 获取专业版 API 密钥,并在模块设置中进行配置(参见 [配置](#3-configure-the-module-optional))。

## 安装后检查清单

完成上述步骤后,请验证:

```

═══════════════════════════════════════════════════════

Installation Completed!

═══════════════════════════════════════════════════════

Next steps:

1. Open IRIS web interface

https://your-iris-server

2. Navigate to modules

Advanced → Modules → Add Module → and type: iris_ransomwarelive

3. Configure the module (optional)

• API URL: https://api-pro.ransomware.live

• Timeout: 30 seconds

To test the module:

1. Create a new case with ransomware_group custom field

(Summary → Manage → Ransomware Group)

2. Add an IOC of type 'ransomware-group' with value:

lockbit

3. Click: Processors → iris_ransomwarelive::on_manual_trigger_case

Troubleshooting:

• Check module logs:

docker logs iriswebapp_worker --tail 50 | grep '[RL]'

• Verify module status:

docker exec iriswebapp_worker /opt/venv/bin/pip show iris_ransomwarelive

• If module doesn't appear, restart worker:

cd /opt/dfir-mesi/iris-web && docker compose restart worker

```

## 许可证

MIT — 详情请参阅 [LICENSE](LICENSE)。

标签:API集成, DNS 反向解析, Docker, FTP漏洞扫描, IOC, IP 地址批量处理, IRIS, Python, Ransomware.live, TTP, YARA, 云资产可视化, 关联分析, 勒索软件, 可观测性, 威胁情报, 安全编排, 安全防御评估, 库, 应急响应, 开发者工具, 情报收集, 数字化取证, 无后门, 案件管理, 漏洞研究, 网络安全, 自动化响应, 请求拦截, 逆向工具, 隐私保护