rachidlaad/uxarion

GitHub: rachidlaad/uxarion

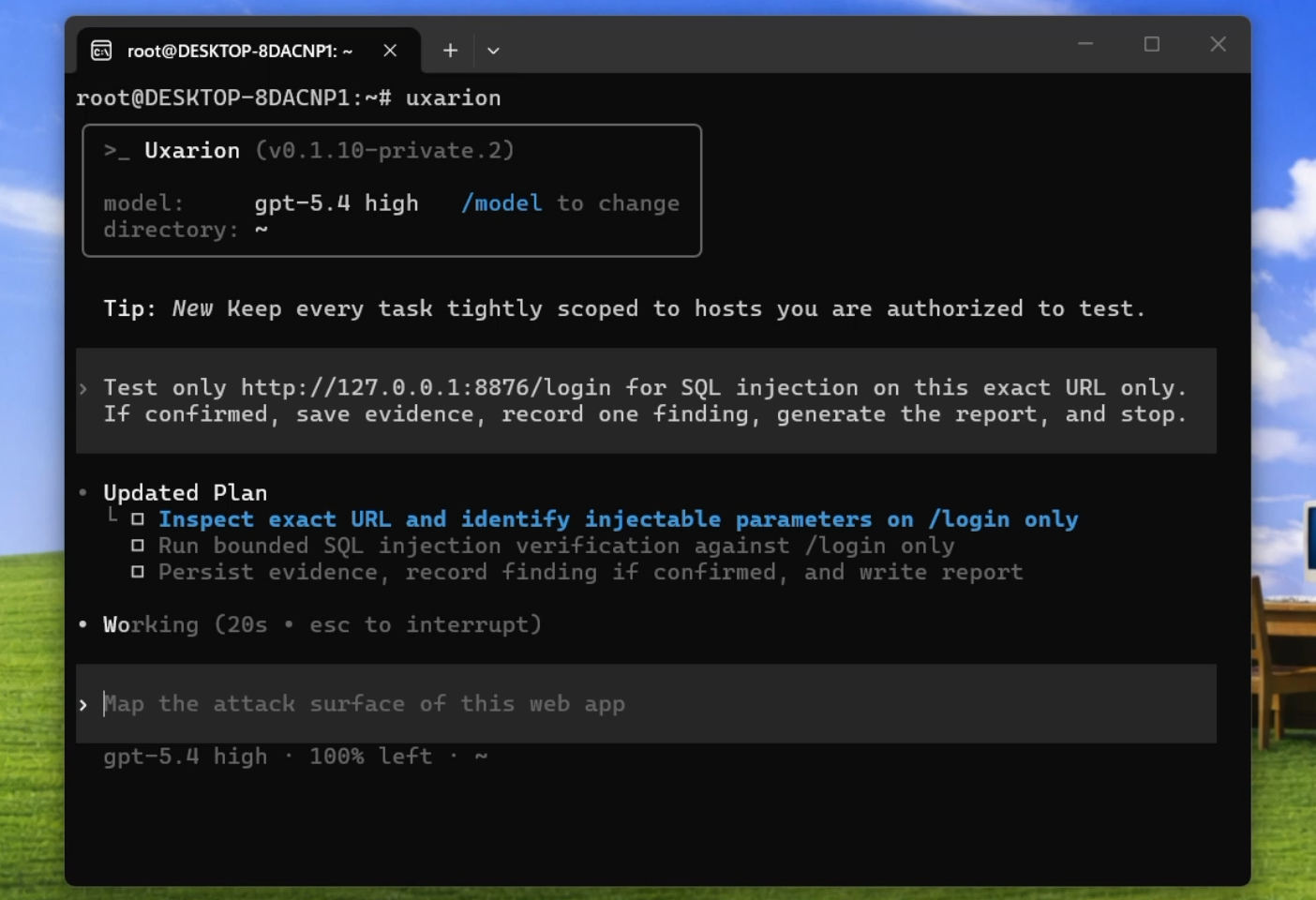

开源终端 AI 安全评估代理,通过交互式对话驱动 Web 应用安全测试并生成可回溯的漏洞证据。

Stars: 5 | Forks: 0

# Uxarion

` 保存它。

7. 运行 `/zap status` 验证连接性。

8. 在新会话中使用 `zap_run` 之前,请重启 Uxarion。

注意事项:

- 如果 ZAP 显示启用了 `Disable the API key`,则 Uxarion 不需要 `/zap key`。

- 如果 `127.0.0.1:8080` 连接失败,但 ZAP 运行在 Windows 上,请使用 `/zap url http://host:port` 切换到 Windows 主机的 IP。

常用命令:

- `/zap` 打开 ZAP 设置弹窗

- `/zap status` 检查当前保存的 ZAP API endpoint

- `/zap url http://127.0.0.1:8080` 保存不同的 API 基础 URL

- `/zap key ` 保存 ZAP API 密钥

- `/zap clear-key` 移除已保存的 ZAP API 密钥

- `/zap enable` 或 `/zap disable` 为将来的会话启用或禁用基于 ZAP 的工具

环境变量覆盖:

- `UXARION_ZAP_BASE_URL`

- `UXARION_ZAP_API_KEY`

## 项目主页

- 源码、发布版本、问题和讨论:[github.com/rachidlaad/uxarion](https://github.com/rachidlaad/uxarion)

- 标准安装命令:`npm install -g uxarion`

- 直接从 GitHub 安装:`curl -fsSL https://raw.githubusercontent.com/rachidlaad/uxarion/main/install.sh | sh`

## 更新

Uxarion 在启动时检查 [GitHub Releases](https://github.com/rachidlaad/uxarion/releases)。版本检查来源于 `uxarion` 仓库,UI 中显示的命令取决于 Uxarion 的安装方式:

- npm 安装会提示使用 `npm install -g uxarion@latest`

- bun 安装会提示使用 `bun install -g uxarion@latest`

- 源码检出安装可以继续使用 `uxarion update`

## 贡献

在这个仓库中提交 issue、讨论和 pull request 是参与 Uxarion 协作的主要途径。

Uxarion 是一个开源的终端安全评估代理,用于本地的、由操作员驱动的测试。

npm install -g uxarion

或者 curl -fsSL https://raw.githubusercontent.com/rachidlaad/uxarion/main/install.sh | sh

标签:AI安全代理, AI风险缓解, API安全, BOLA测试, CISA项目, GNU通用公共许可证, IDOR检测, JSON输出, MITM代理, Node.js, OpenAI API, Petitpotam, Web安全, ZAP集成, 交互式代理, 反取证, 取证报告, 命令行界面, 安全工作流, 安全测试, 安全评估, 密码管理, 开源安全工具, 攻击性安全, 本地优先, 本地大模型, 终端工具, 自动化安全评估, 自动化漏洞挖掘, 蓝队分析, 逆向工程平台, 通知系统