BryanOrt-infosec/linux-threat-hunting-investigation

GitHub: BryanOrt-infosec/linux-threat-hunting-investigation

通过分析Linux身份验证日志进行威胁狩猎调查的实践项目,识别暴力破解攻击和异常SSH访问等安全威胁。

Stars: 0 | Forks: 0

# Linux 威胁狩猎调查:身份验证日志分析

## 概述

本项目演示了如何在**威胁狩猎调查**期间分析 Linux 身份验证日志,以识别系统中潜在的危害指标。

威胁狩猎是一种主动的网络安全实践,分析师通过搜索系统日志和遥测数据来检测可疑活动,防止其演变为安全事件。

在本次调查中,分析了来自 Ubuntu 系统的身份验证日志,以审查登录活动、身份验证事件和 SSH 访问尝试。目的是模拟**安全运营中心 (SOC) 分析师**在监控系统潜在威胁时如何调查身份验证日志。

了解身份验证日志行为是以下人员必备的重要技能:

- 安全运营中心 (SOC) 分析师

- 事件响应团队

- 威胁猎人

- 系统安全管理员

## 目标

本项目的目标是:

- 收集 Linux 身份验证日志以进行调查

- 识别可能表明暴力破解攻击的失败登录尝试

- 分析成功的身份验证活动

- 调查 SSH 访问尝试

- 记录调查发现和安全观测结果

## 使用的技术

- **Linux (Ubuntu)**

- **Linux 身份验证日志 (`/var/log/auth.log`)**

- **grep 命令行工具**

- **威胁狩猎方法论**

- **Linux 命令行调查工具**

## 项目结构

threat-hunting-linux-investigation

│

├── analysis

│ └── findings.txt

│

├── evidence

│ └── auth_log_sample.log

│

├── screenshots

│ ├── 01-project-workspace.png

│ ├── 02-auth-log-collected.png

│ ├── 03-failed-login-attempts.png

│ ├── 04-successful-login.png

│ ├── 05-ssh-activity.png

│ └── 06-investigation-findings.png

│

└── README.md

# 调查过程

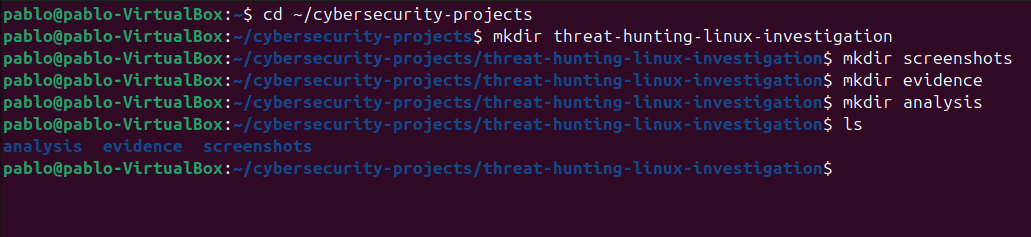

## 1. 创建项目工作区

创建了一个结构化的工作区,用于组织证据、截图和调查发现。

使用的命令:

mkdir threat-hunting-linux-investigation

cd threat-hunting-linux-investigation

mkdir screenshots

mkdir evidence

mkdir analysis

截图:

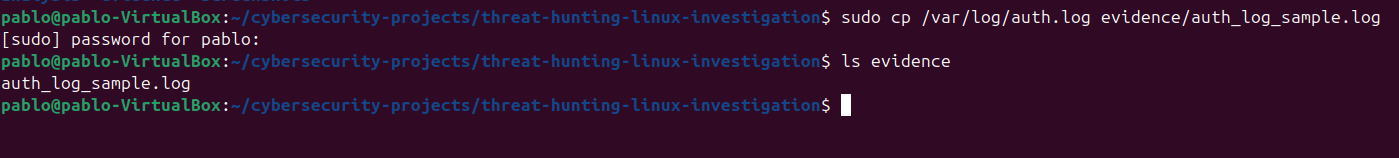

## 2. 收集身份验证日志

Linux 系统在以下日志文件中记录身份验证活动:

/var/log/auth.log

为了保留原始日志,将身份验证日志文件的副本存储在调查工作区中。

使用的命令:

sudo cp /var/log/auth.log evidence/auth_log_sample.log

这允许调查在不修改原始系统日志文件的情况下分析日志。

截图:

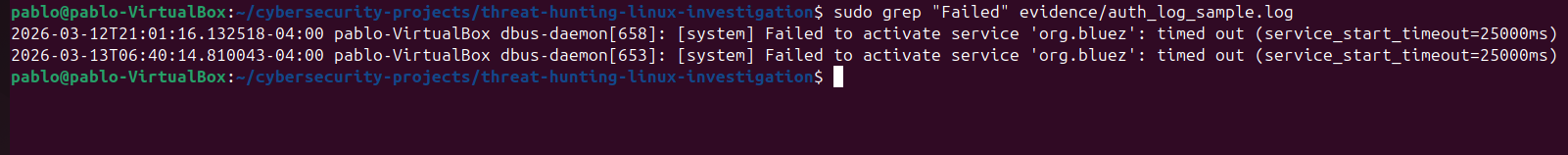

## 3. 调查失败登录尝试

失败登录尝试通常与**密码猜测攻击或暴力破解登录尝试**有关。

使用以下命令在身份验证日志中搜索失败登录事件:

grep "Failed password" evidence/auth_log_sample.log

这些条目允许分析师识别可能表明潜在攻击活动的重复登录失败。

截图:

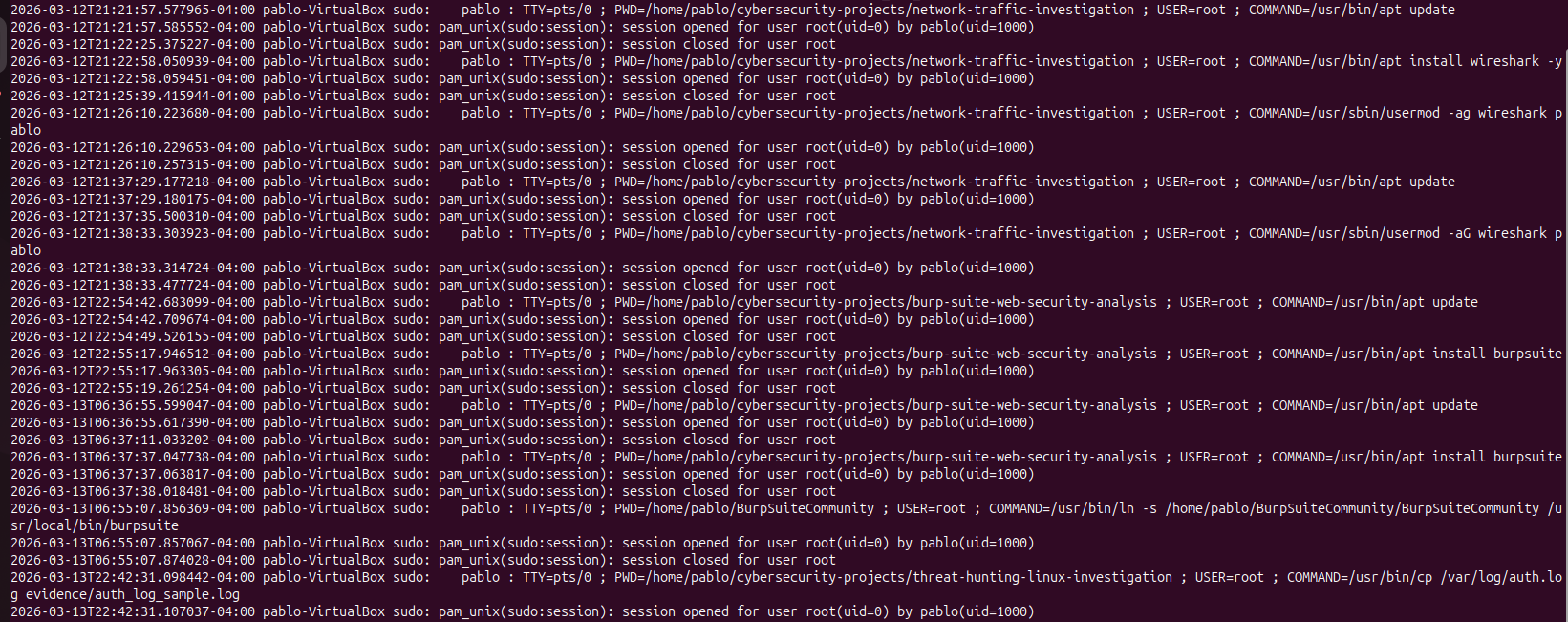

## 4. 审查成功登录事件

分析了成功登录事件,以了解系统上合法的身份验证活动。

使用的命令:

grep "Accepted password" evidence/auth_log_sample.log

这些条目提供了关键细节,包括:

- 用户名

- 源 IP 地址

- 身份验证方法

此信息在调查异常登录模式时非常有用。

截图:

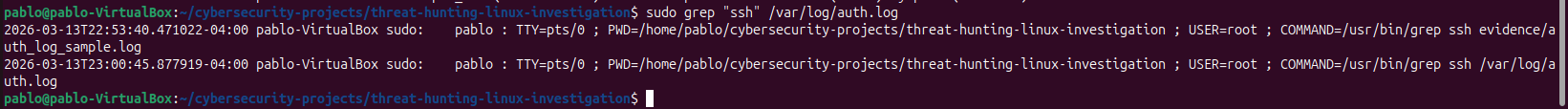

## 5. 调查 SSH 活动

SSH 访问通常是试图远程访问 Linux 系统的攻击者的目标。

为了审查身份验证日志中与 SSH 相关的事件,使用了以下命令:

grep "ssh" evidence/auth_log_sample.log

此分析有助于识别任何远程登录尝试或可疑的 SSH 活动。

截图:

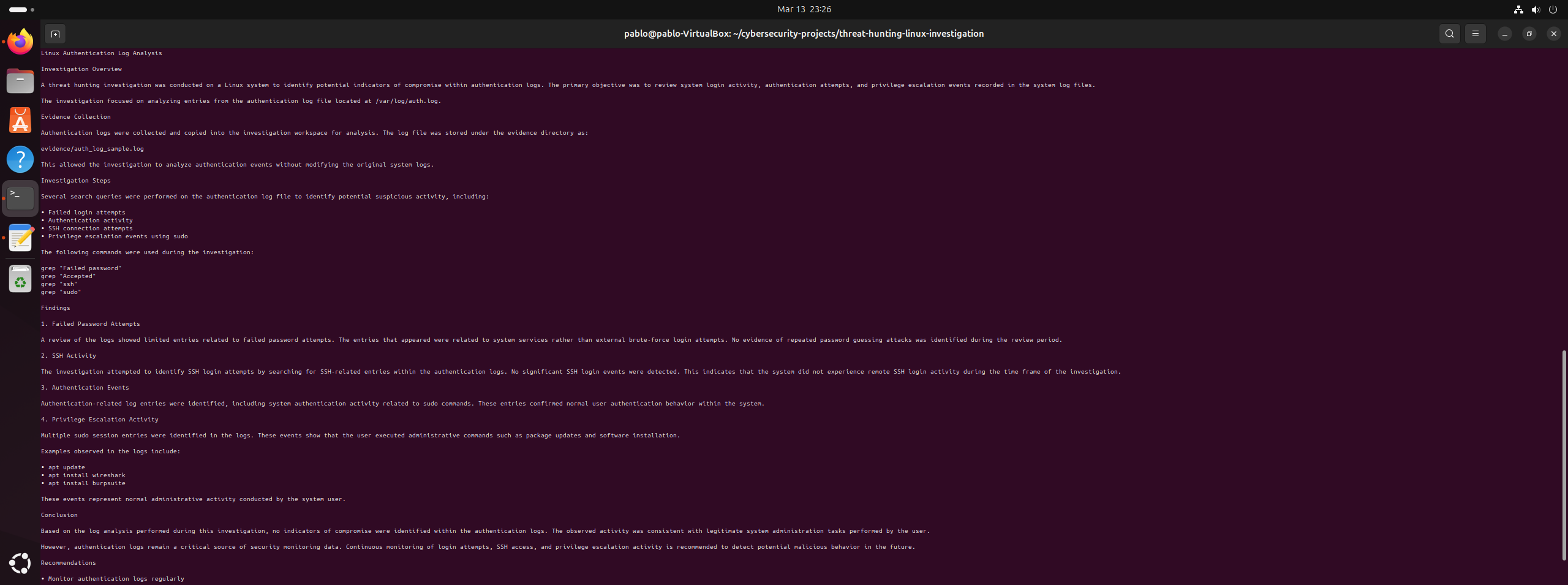

## 6. 调查发现

在审查身份验证日志后,调查结果被记录在正式的发现报告中。

主要观察结果:

- 成功收集并分析了身份验证日志

- 发现了失败登录尝试,但未表明存在暴力破解攻击行为

- 成功的身份验证事件与合法的系统使用一致

- 在调查期间未检测到可疑的 SSH 登录活动

截图:

# 安全相关性

身份验证日志提供了对系统访问的宝贵可见性,经常在安全调查期间用于检测潜在的攻击活动。

监控身份验证日志有助于检测:

- 暴力破解密码攻击

- 未经授权的登录尝试

- 可疑的 SSH 访问尝试

- 权限提升活动

定期日志分析是**防御性安全监控和威胁检测**的关键组成部分。

# 展示的技能

本项目展示了多项网络安全调查技能:

- 威胁狩猎方法论

- Linux 日志分析

- 身份验证事件调查

- SSH 活动监控

- 安全文档编写和报告

这些技能通常由以下人员使用:

- SOC 分析师

- 事件响应人员

- 安全工程师

# 结论

本项目演示了如何在威胁狩猎调查期间分析 Linux 身份验证日志,以识别可疑的系统活动。

通过审查失败登录尝试、成功身份验证事件和 SSH 活动,安全分析师可以检测异常行为并识别潜在的危害指标。

培养分析系统日志的能力对于从事防御性安全工作的网络安全专业人员来说是一项基本技能。

标签:Auth.log, Awesome, BurpSuite集成, Grep 命令, Linux 安全, PB级数据处理, Python3.6, SOC 分析, SSH 安全, 免杀技术, 安全运维, 应用安全, 异常登录, 数字取证, 暴力破解检测, 系统管理, 网络安全, 自动化脚本, 身份验证日志, 隐私保护