MedaAbhinav/AEGIS-SOC-Automation

GitHub: MedaAbhinav/AEGIS-SOC-Automation

一个集成 Wazuh SIEM、n8n 自动化工作流和本地 AI 模型的 SOC 自动化平台,实现从威胁检测、智能分析到警报分发的全流程自动化。

Stars: 0 | Forks: 0

# AEGIS – AI 驱动的 SOC 自动化

AEGIS 是一个安全运营中心 (SOC) 自动化项目,它将

Wazuh SIEM 与自动化工作流集成,以检测、分析和响应安全警报。

该平台通过结合安全监控、

自动化工作流、AI 辅助警报分析、威胁情报丰富化

以及实时事件通知,模拟了真实的 SOC 管道。

## 项目概述

AEGIS 是一个 AI 辅助的 SOC 自动化系统,旨在模拟现代安全运营中心管道。

它集成了 Wazuh SIEM、自动化工作流、威胁情报丰富化和实时事件通知。

该平台演示了如何在无需人工干预的情况下,自动检测、分析、丰富安全警报并将其交付给安全分析师。

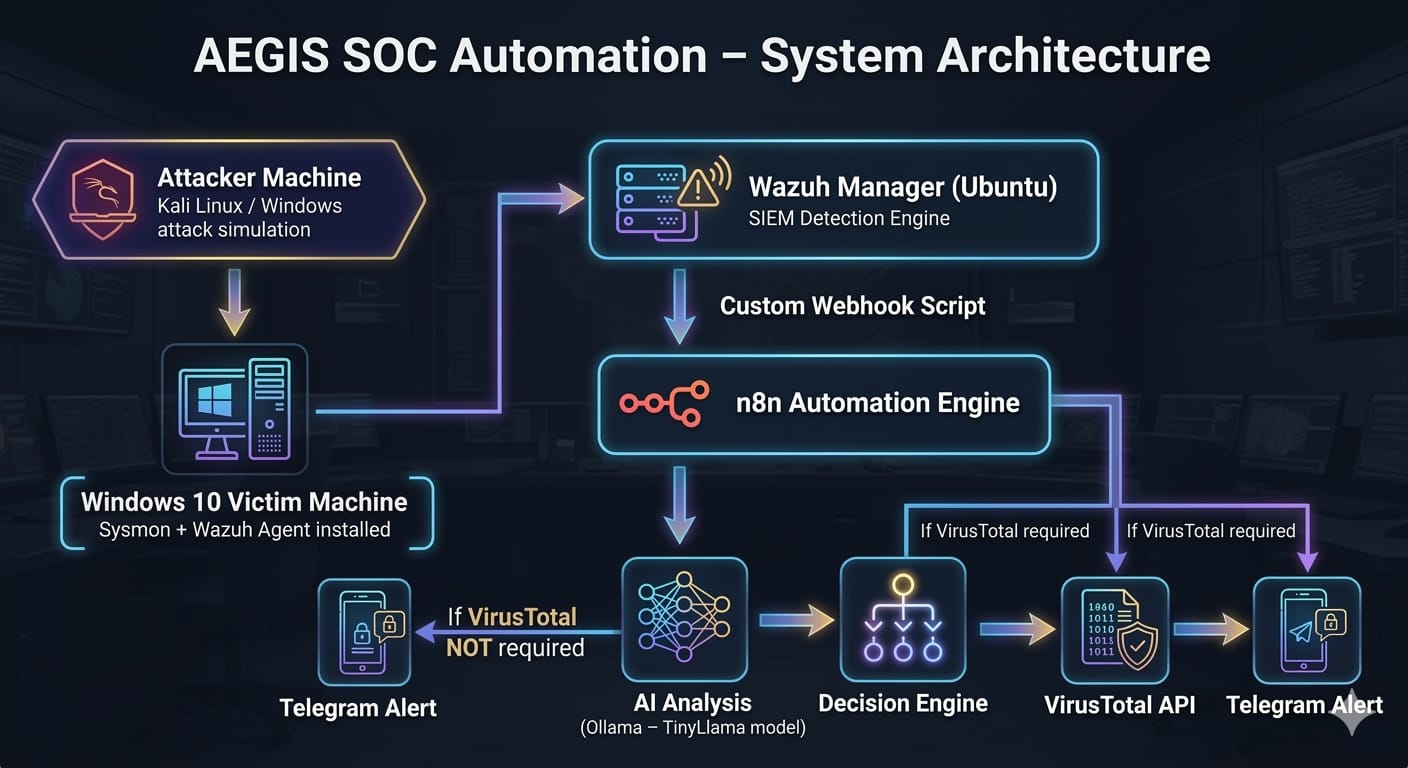

## 架构

### 架构流程

1. 攻击机使用 Kali Linux 或 Windows 攻击工具模拟恶意活动。

2. Windows 10 受害机运行 Sysmon 和 Wazuh agent 以收集详细的安全日志。

3. Wazuh Manager (Ubuntu) 充当 SIEM 检测引擎并生成安全警报。

4. 自定义 webhook 脚本将警报从 Wazuh 转发到自动化管道。

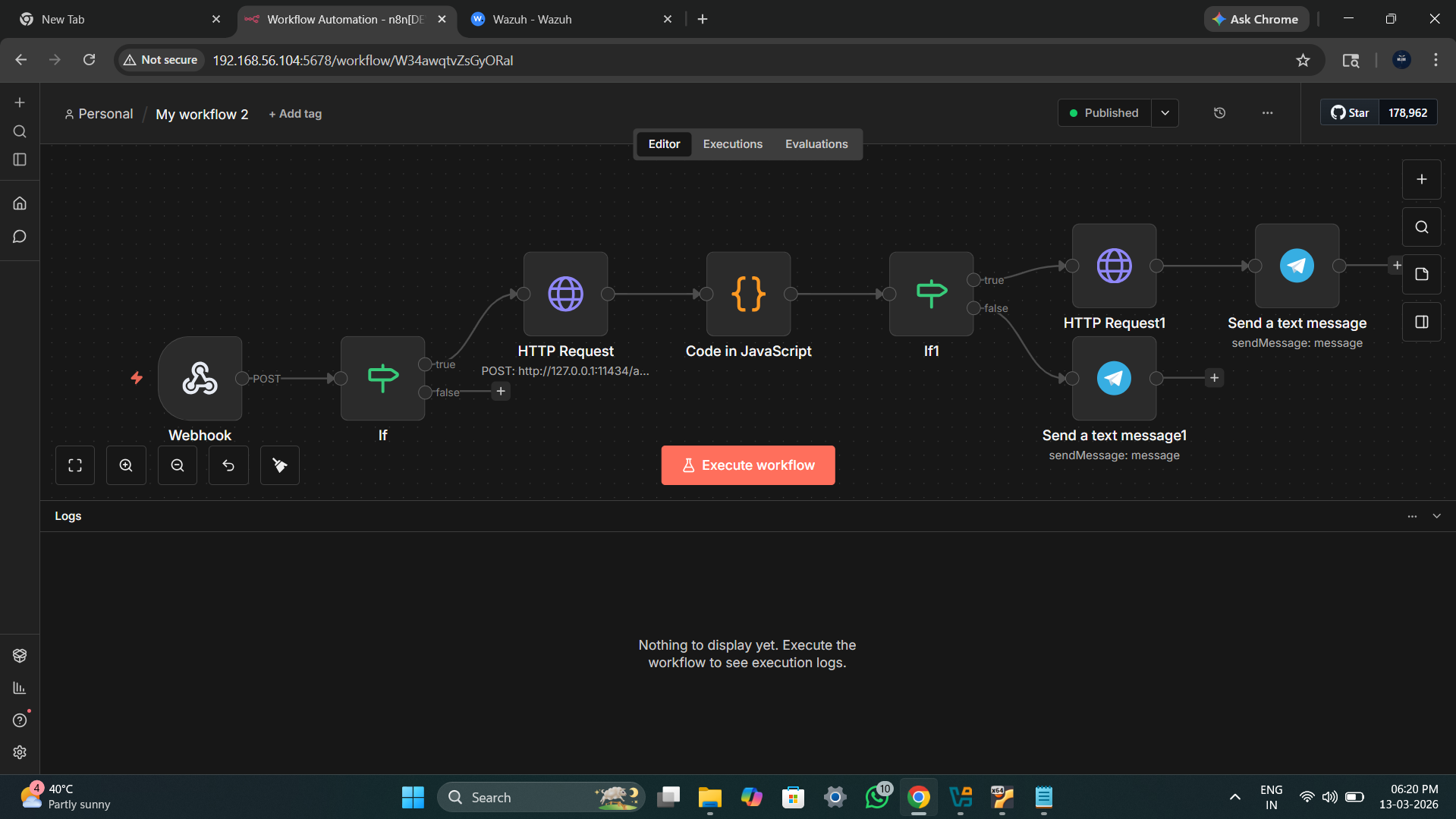

5. n8n 自动化引擎处理警报并将其发送以进行 AI 分析。

6. 使用 Ollama TinyLlama 进行 AI 分析,评估警报并确定威胁上下文。

7. 决策引擎确定是否需要进行威胁情报丰富化。

8. 如果需要,系统将查询 VirusTotal API 进行信誉分析。

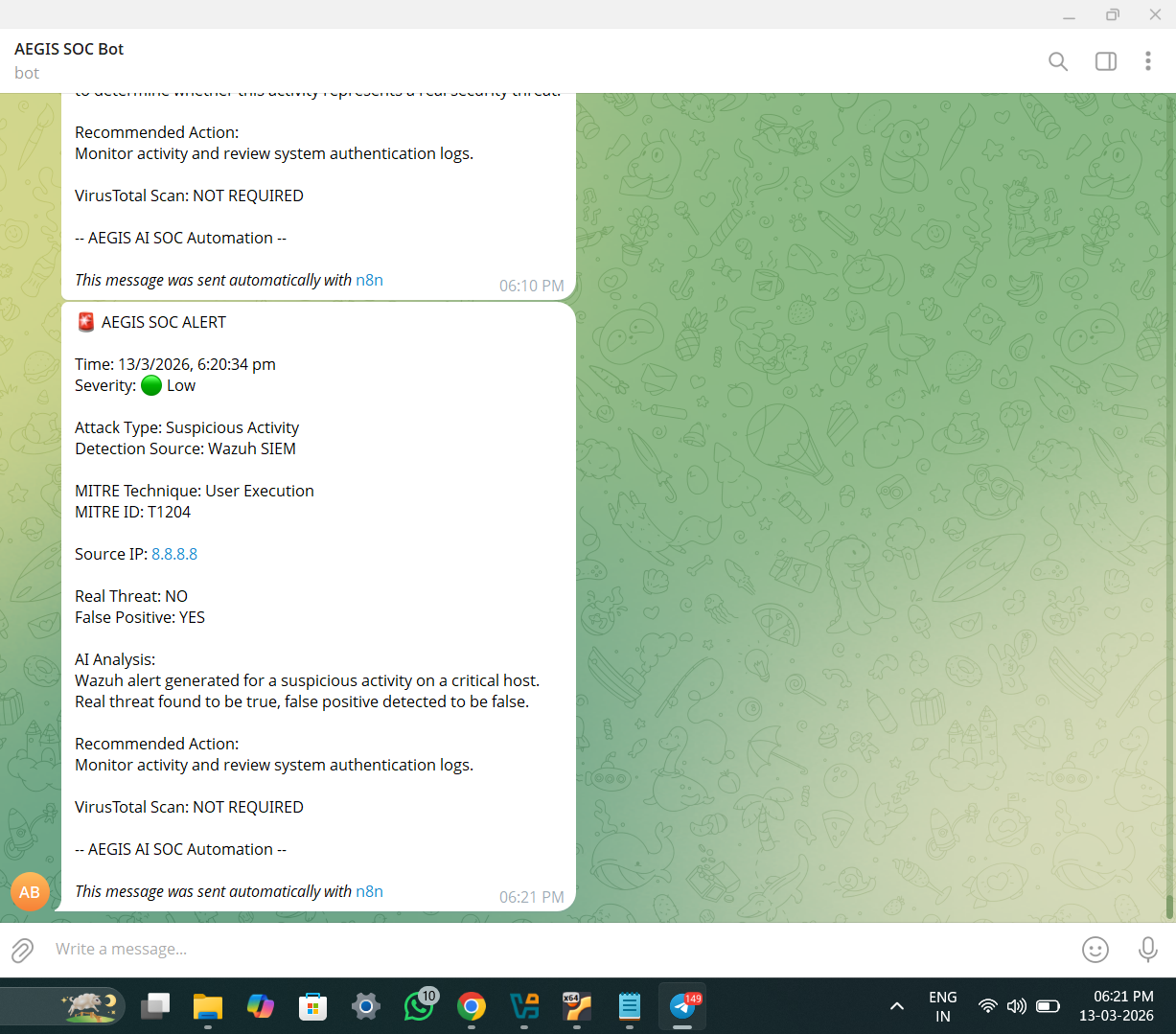

9. 最终的 SOC 警报通过 Telegram bot 自动发送。

## 核心功能

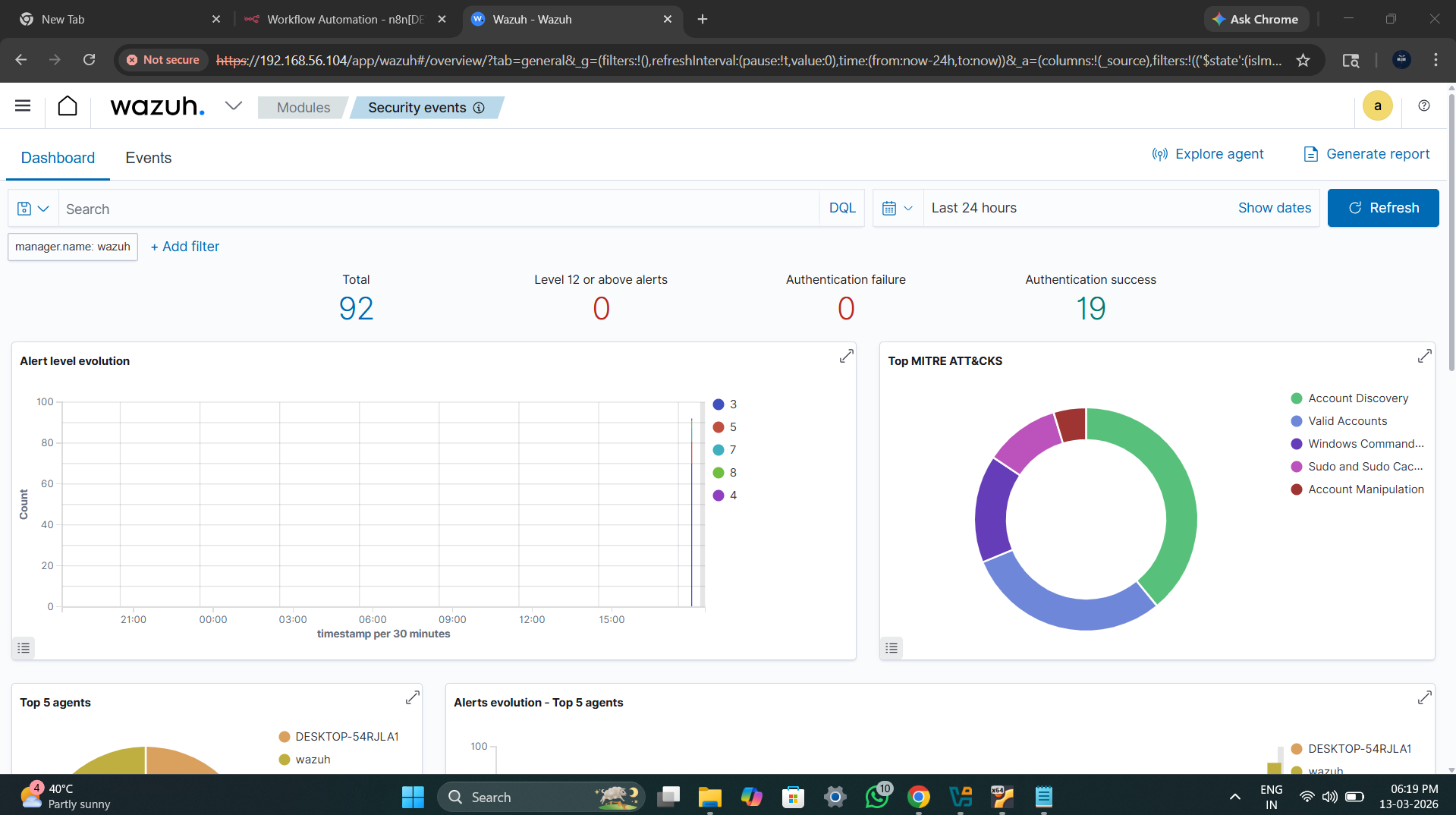

- 使用 Wazuh SIEM 进行实时安全监控

- 使用 n8n 工作流进行自动化警报处理

- 使用 Ollama (TinyLlama) 进行 AI 辅助威胁分析

- 使用 VirusTotal API 进行威胁情报丰富化

- 通过 Telegram bot 自动发送 SOC 警报通知

## 实验环境

- 攻击机:Kali Linux

- 受害机:Windows 10 (Sysmon + Wazuh Agent)

- SIEM 服务器:Ubuntu (Wazuh Manager)

- 自动化引擎:n8n

- AI 模型:Ollama TinyLlama

## 使用技术

- Wazuh SIEM

- Sysmon

- n8n 自动化

- VirusTotal API

- Telegram Bot

## 工作流程

1. Wazuh 检测到受监控系统上的可疑活动。

2. 警报通过 webhook 转发到 n8n 自动化工作流。

3. AI 分析警报并确定严重性和威胁上下文。

4. VirusTotal 丰富化检查恶意指标的威胁情报。

5. 结构化的 SOC 警报通过 Telegram bot 自动交付。

## 截图

### Wazuh 检测

### 自动化工作流

### SOC 警报通知

## 项目目标

本项目的目标是演示安全运营中心如何

自动化警报分析和威胁情报丰富化,以减少手动

调查工作量并缩短事件响应时间。

## 未来改进

- 添加自动化威胁阻断

- 集成更多威胁情报源

- 扩展检测规则和监控覆盖范围

标签:AI风险缓解, Ask搜索, Conpot, DAST, DLL 劫持, IP 地址批量处理, KaliLinux, LLM评估, n8n, Ollama, SOAR, SOC自动化, Sysmon, Telegram机器人, TinyLlama, VirusTotal, Wazuh, Windows安全, 人工智能安全, 合规性, 大语言模型, 威胁情报, 安全实验室, 安全态势感知, 安全运营中心, 开发者工具, 恶意软件分析, 插件系统, 网络安全, 网络安全审计, 网络映射, 逆向工具, 速率限制, 隐私保护