Amogh-Karankal/azure-aws-multicloud-security

GitHub: Amogh-Karankal/azure-aws-multicloud-security

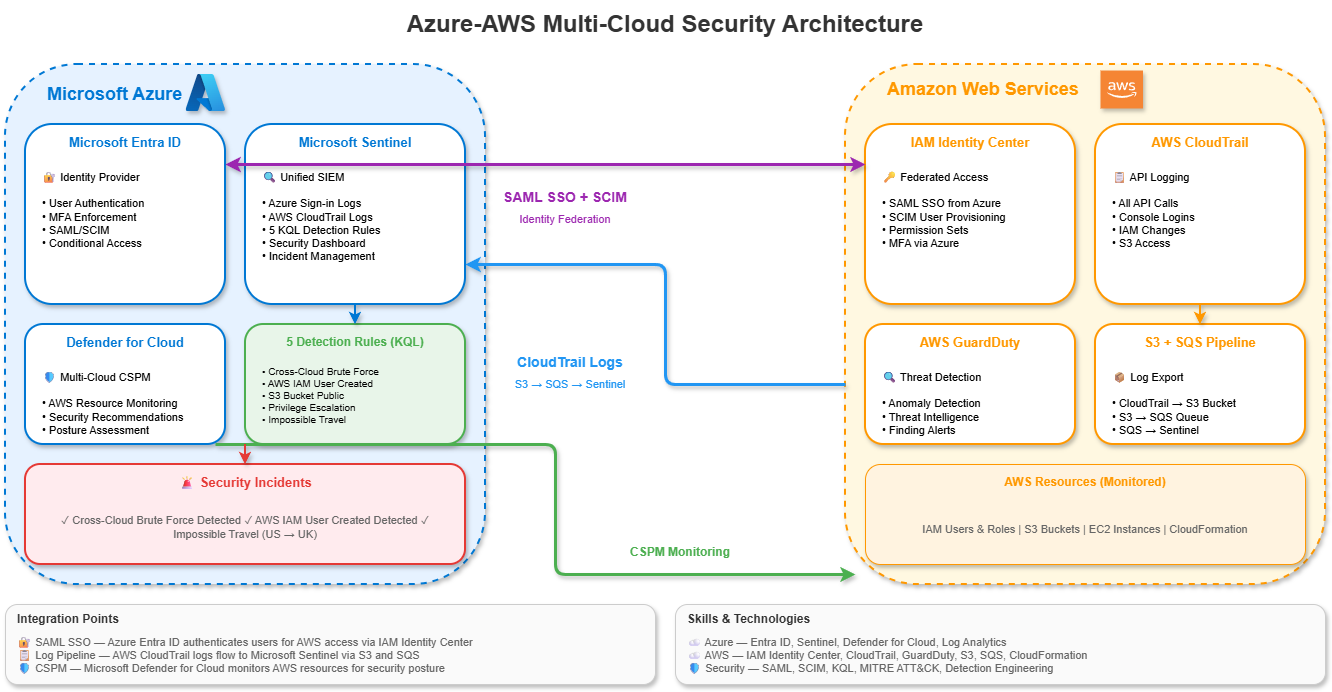

连接 Azure 与 AWS 的多云安全集成方案,实现统一身份认证、集中式 SIEM 监控和跨云威胁检测。

Stars: 0 | Forks: 0

# Azure-AWS 多云安全集成

企业级多云安全架构,集成 Microsoft Azure 和 AWS,实现统一身份管理、集中式 SIEM 监控和跨云威胁检测。

## 项目概述

| 组件 | 技术 |

|-----------|------------|

| **身份联合** | Azure Entra ID → AWS IAM Identity Center (SAML SSO) |

| **集中式 SIEM** | Microsoft Sentinel (Azure + AWS 日志) |

| **云安全态势** | Microsoft Defender for Cloud (多云) |

| **日志来源** | AWS CloudTrail, Azure Sign-in Logs |

| **检测规则** | 5 条映射到 MITRE ATT&CK 的自定义 KQL 规则 |

## 架构

```

┌─────────────────────────────────────────────────────────────────────────┐

│ MULTI-CLOUD SECURITY ARCHITECTURE │

│ │

│ ┌─────────────────────┐ ┌─────────────────────┐ │

│ │ AZURE │ │ AWS │ │

│ │ │ SAML │ │ │

│ │ ┌───────────────┐ │ SSO │ ┌───────────────┐ │ │

│ │ │ Entra ID │◀─┼───────────┼─▶│ IAM Identity │ │ │

│ │ │ (Identity) │ │ │ │ Center │ │ │

│ │ └───────────────┘ │ │ └───────────────┘ │ │

│ │ │ │ │ │

│ │ ┌───────────────┐ │ Logs │ ┌───────────────┐ │ │

│ │ │ Sentinel │◀─┼───────────┼──│ CloudTrail │ │ │

│ │ │ (SIEM) │ │ S3/SQS │ │ GuardDuty │ │ │

│ │ └───────────────┘ │ │ └───────────────┘ │ │

│ │ │ │ │ │

│ │ ┌───────────────┐ │ Monitors │ ┌───────────────┐ │ │

│ │ │ Defender │──┼───────────┼─▶│ S3, EC2 │ │ │

│ │ │ for Cloud │ │ │ │ IAM, etc. │ │ │

│ │ └───────────────┘ │ │ └───────────────┘ │ │

│ │ │ │ │ │

│ └─────────────────────┘ └─────────────────────┘ │

│ │

└─────────────────────────────────────────────────────────────────────────┘

```

## 核心功能

### 1. 身份联合 (SSO)

- Azure Entra ID 作为中心身份提供商

- 基于 SAML 的 SSO 连接 AWS IAM Identity Center

- SCIM 预置实现自动用户同步

- 跨双云的 MFA 强制执行

### 2. 集中式 SIEM

- AWS CloudTrail 日志被摄取到 Microsoft Sentinel

- S3 → SQS → Sentinel 管道

- 跨云统一安全监控

- 为 SOC 分析师提供单一管理平面

### 3. 跨云检测规则

- 5 条自定义 KQL 检测规则

- 映射到 MITRE ATT&CK 框架

- 针对身份威胁的实时告警

- Azure 和 AWS 事件的关联分析

### 4. 多云 CSPM

- Microsoft Defender for Cloud 监控 AWS

- 统一安全态势评估

- 跨云安全建议

## 检测规则

| 规则 | 描述 | MITRE ATT&CK | 严重性 |

|------|-------------|--------------|----------|

| 跨云暴力破解 | 同一 IP 攻击两个云平台 | T1110 | 高 |

| AWS IAM 用户创建 | 新 IAM 用户创建 | T1136 | 中 |

| S3 存储桶公开 | S3 暴露检测 | T1530 | 高 |

| 跨云权限提升 | Azure 角色分配后的管理员操作 | T1078, T1098 | 高 |

| 不可能移动 | 来自多个国家的登录 | T1078 | 中 |

## 模拟与结果

### 触发的安全事件

- ✅ **跨云暴力破解** — 来自同一 IP 对 Azure 和 AWS 的登录失败

- ✅ **AWS IAM 用户创建** — 检测到 AWS 中测试用户的创建

### 不可能移动证据

- ✅ 检测到来自美国和英国的 Azure 登录 (VPN 模拟)

- ✅ 跨云 SSO 关联显示英国登录 → AWS 访问

## 展示技能

| 类别 | 技术 |

|----------|--------------|

| **云安全** | 多云架构, 零信任 |

| **身份** | SAML SSO, SCIM, 身份联合, MFA |

| **SIEM** | Microsoft Sentinel, KQL, 检测工程 |

| **AWS** | IAM, CloudTrail, GuardDuty, IAM Identity Center |

| **Azure** | Entra ID, Defender for Cloud, Log Analytics |

| **框架** | MITRE ATT&CK |

## 经验总结

### SSO 与 IP 归属

使用 SAML 联合时,AWS CloudTrail 记录的是身份提供商的 IP(Microsoft 服务器),而不是用户的源 IP。这会影响基于 IP 关联的跨云不可能移动检测。

**解决方案:** 按时间窗口而非 IP 地址进行关联,或针对每个云单独实施不可能移动检测。

### CloudTrail 事件名称

SSO 登录显示为 `AssumeRole` 或 `AssumeRoleWithSAML` 事件,而非 `ConsoleLogin`。检测规则必须考虑到联合身份验证模式。

## 应用的认证

- **SC-300** — Identity and Access Administrator

- **SC-100** — Cybersecurity Architect Expert

- **AZ-900** — Azure Fundamentals

- **AWS DVA** — Developer Associate

## 设置指南

完整的实施说明请参阅 [docs/setup-guide.md](docs/setup-guide.md)。

## 作者

**Amogh Karankal**

- LinkedIn: [linkedin.com/in/amoghkarankal](https://linkedin.com/in/amoghkarankal)

- GitHub: [github.com/Amogh-Karankal](https://github.com/Amogh-Karankal)

标签:AMSI绕过, AWS, Azure, Azure Entra ID, CloudTrail, CSPM, DPI, IAM, IT运维, JSONLines, KQL, Microsoft Sentinel, SAML, Socks5代理, SSO, TinkerPop, 云安全态势管理, 企业安全, 前端应用, 威胁检测, 微软 Defender, 攻击模拟, 混合云架构, 漏洞探索, 网络安全, 网络资产管理, 跨云管理, 身份联邦, 隐私保护, 零信任, 驱动签名利用