kyle-s-key/DFIR-Ransomware-Investigation

GitHub: kyle-s-key/DFIR-Ransomware-Investigation

一份基于 Autopsy 的完整勒索病毒数字取证案例研究,展示从磁盘镜像分析到时间线重建的全流程调查方法论。

Stars: 0 | Forks: 0

# 🔍 DFIR 案例研究:CryptoLocker 勒索病毒调查

## 📌 项目概述

本数字取证项目模拟了对客户端遗留系统上勒索病毒感染事件的调查。目标是确定感染载体,提取元数据和威胁指标,并创建疑似入侵窗口期(2024 年 7 月 20 日至 27 日)内事件的详细时间线。

**使用的工具:**

* **Autopsy**:主要数字取证平台。

* **Plaso / Log2Timeline**:用于时间线提取和事件关联。

* **Recent Activity Module**:用于分析 Web 历史记录和用户交互。

## 📋 执行摘要

对我提供的磁盘镜像进行分析后,发现了一起 **CryptoLocker (TeslaCrypt)** 勒索病毒感染事件。初始入侵可能通过本地 `backup` 用户触发的路过式下载或恶意电子邮件附件发生。文件加密正式开始于 **PDT 时间 2024 年 7 月 25 日上午 9:54:02**。

根据时间线判断,这似乎是一次意外感染,而非故意的内部威胁。

恶意软件建立了持久化机制,随后在系统重启后通过用户发起的桌面快捷方式交互(`CryptoLocker.lnk`)执行了其载荷(`svergqi.exe`)。该快捷方式的描述为“!!!Decrypt your files!!!”。`backup` 用户在首次会话期间仅登录了三分钟,Autopsy 时间线中的所有内容似乎都与 Windows 设置和更新有关,除了可能是自动生成的浏览器历史记录。在用户的第二次会话中,恶意软件在启动时已经存在。假设 `backup` 用户两次登录的是同一人,如果他们是有意试图感染系统,似乎不太可能等待三十分钟才通过桌面快捷方式进行感染。

## 🛑 威胁指标

* **恶意软件哈希 (SHA-256)**:`3372c1edab46837f1e973164fa2d726c5c5e17bcb888828ccd7c4dfcc234a370`

* **恶意软件可执行文件**:`svergqi.exe`

* **执行路径**:`C:\Users\backup\AppData\Roaming\svergqi.exe`

* **持久化机制**:`CryptoLocker.lnk`(启动文件夹/桌面)

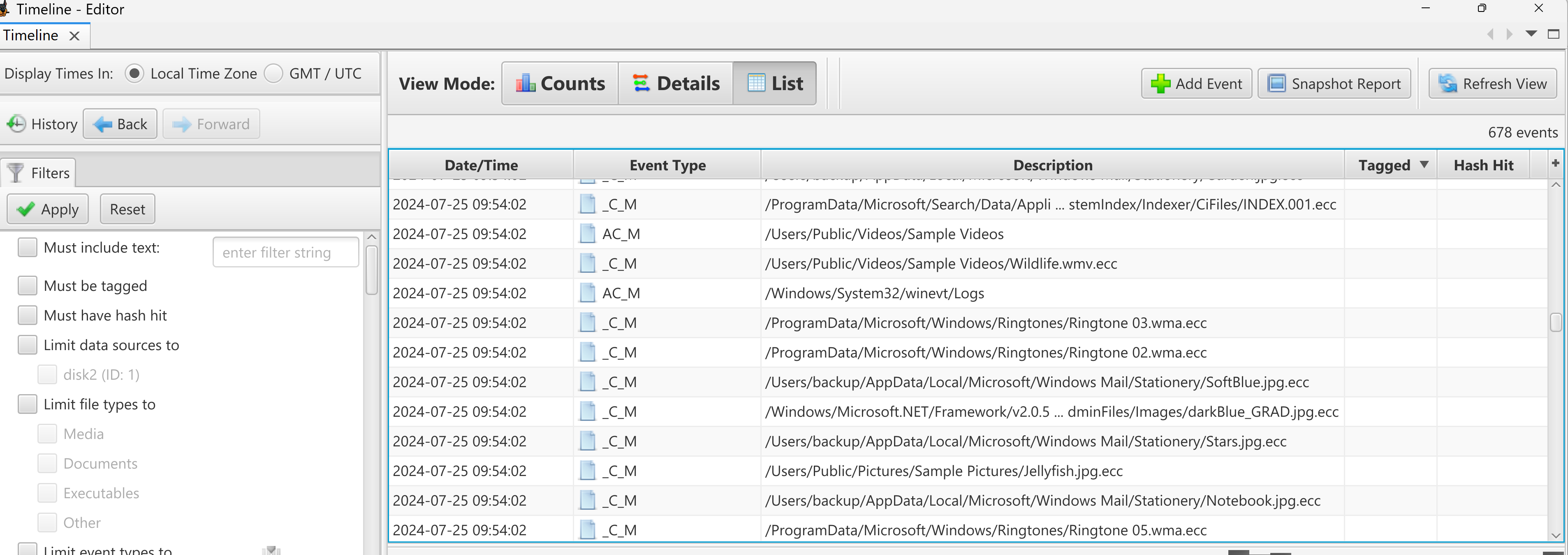

* **加密文件扩展名**:`.ecc`

* **勒索信**:`log.html` / `HELP_TO_DECRYPT_YOUR_FILES.txt`

## ⏱️ 调查时间线(2024 年 7 月 25 日)

* **09:24:56 AM**:本地 `backup` 用户成功登录系统。

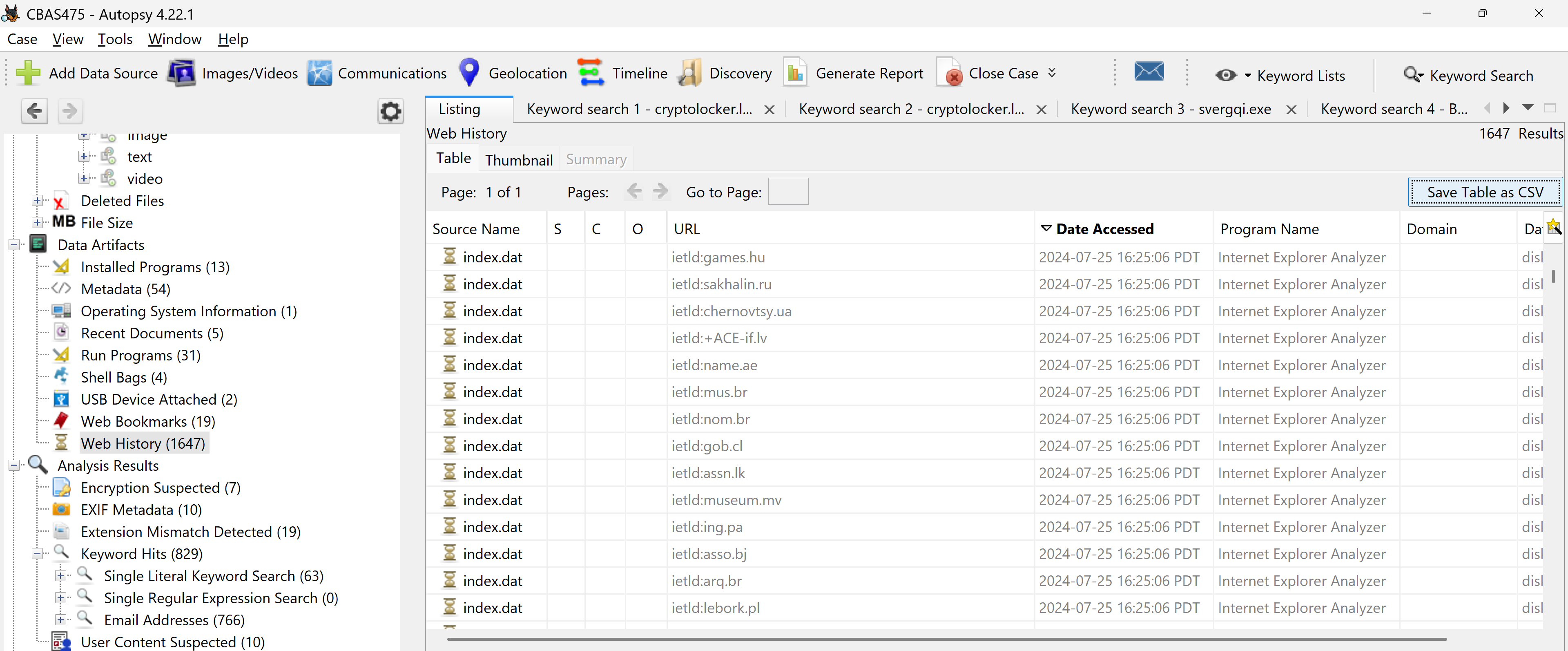

* **09:25:06 AM**:Web 历史记录中同时记录了数百个随机的可疑 URL。(这表明触发了恶意网站重定向或漏洞利用工具包)。

* **09:27:47 AM**:系统启动了关机/重启序列。

* **09:53:31 AM**:系统再次启动。

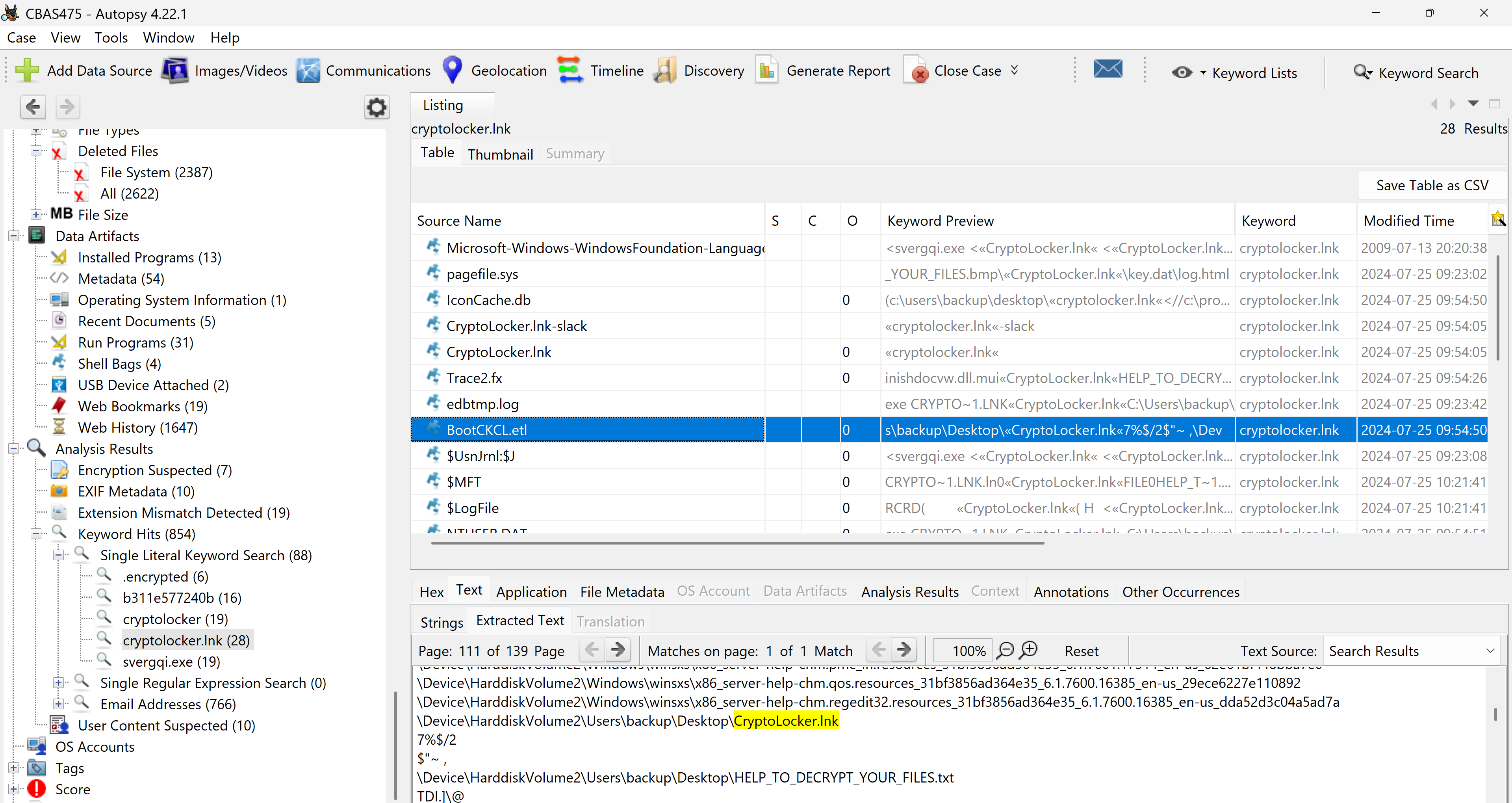

* **09:53:32 AM**:确认启动时存在 `CryptoLocker.lnk` 文件,证明恶意软件已建立持久化。这通过 `BootCKCL.etl` 启动日志得到了验证。

* **09:53:45 AM**:`backup` 用户重新在本地登录系统。

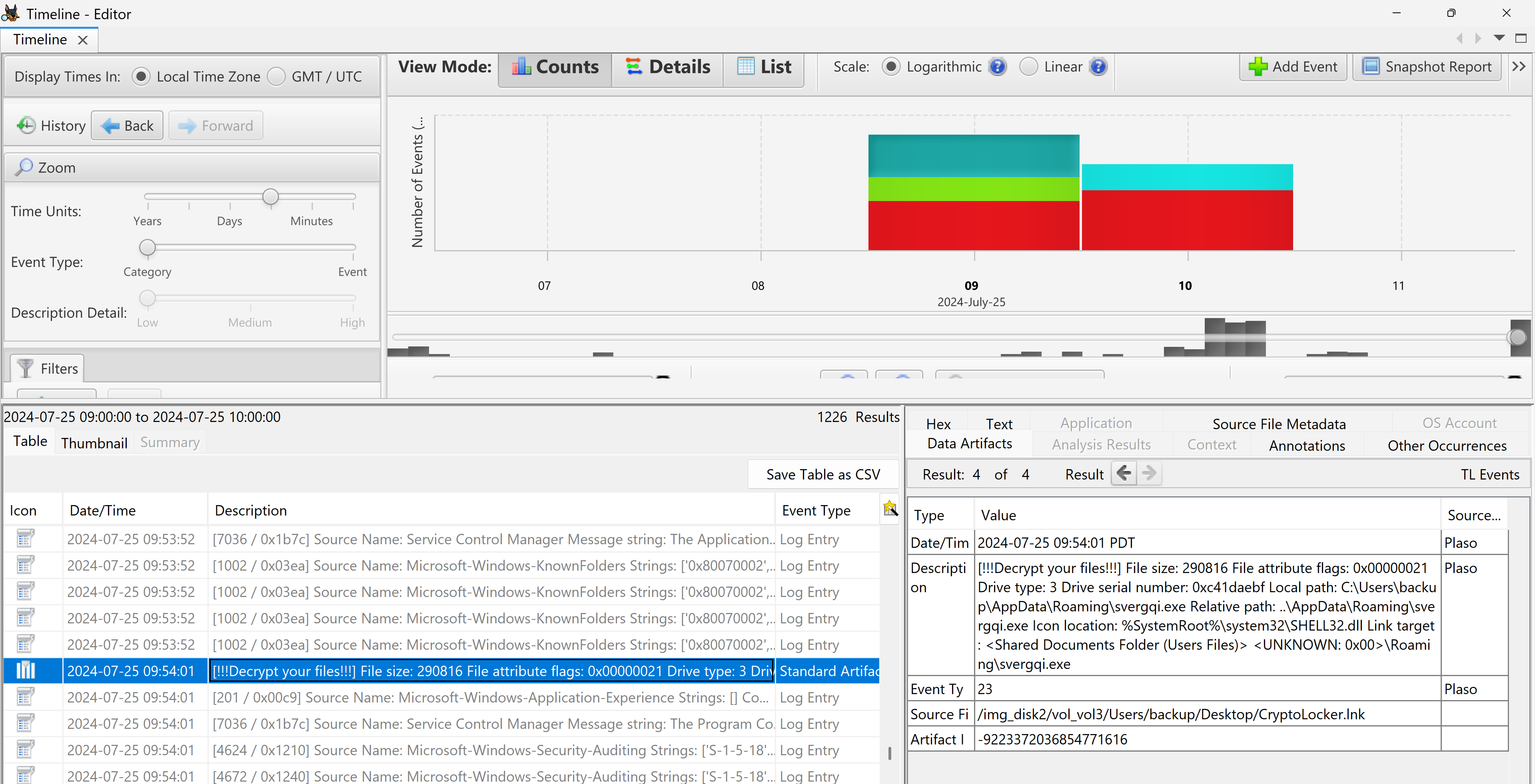

* **09:54:01 AM**(勒索病毒执行时间):`CryptoLocker.lnk` 快捷方式执行,从 `AppData\Roaming` 文件夹启动了 `svergqi.exe` 载荷。

* **09:54:02 AM**:加密过程开始。在时间线中观察到视频、音频和图片文件被添加了 `.ecc` 文件扩展名。

* **09:54:05 AM**:勒索信(`log.html`)和可执行文件的修改时间在文件系统中被更新,其中列出了已加密的文件。在 Autopsy 中检查 `svergqi.exe` 的“提取文本”显示了它尝试联系的一些外部 IP。

***(注:PDT 时间上午 09:53:35 连接了一个 QEMU 平板 USB 设备,但这仅表明该环境是一台虚拟机,已被排除作为感染载体。)***

## 🛡️ 修复与建议

为了控制威胁并防止未来发生事故,我建议采取以下行动:

1. **隔离控制**:立即将遗留系统与本地网络隔离,并从已知良好的备份中重置镜像。

2. **应用程序白名单**:实施 Windows AppLocker 以限制从用户可写目录(如 `AppData\Roaming`)启动可执行文件。

3. **网络限制**:无法打补丁的遗留系统不应拥有开放的互联网访问权限。通过防火墙规则严格限制出站流量,仅允许必要的供应商更新 IP。

4. **权限审计**:验证 `backup` 用户是否确实需要本地管理员权限(最小权限原则)。

5. **端点安全**:部署 EDR(端点检测与响应)解决方案,以便在杀伤链更早的阶段捕获恶意执行。

6. **用户培训**:开展反钓鱼培训,防止员工意外执行载荷。

标签:Active Directory, Autopsy, CryptoLocker, DNS 反向解析, Drive-by Download, Go语言工具, HTTPS请求, Log2Timeline, Plaso, TeslaCrypt, Windows取证, 入侵指标, 勒索软件分析, 恶意软件调查, 数字取证, 数据恢复, 案例分析, 磁盘取证, 磁盘镜像分析, 网络信息收集, 网络安全, 自动化脚本, 隐私保护