guwapoj/Security-Log-Triage-Tool

GitHub: guwapoj/Security-Log-Triage-Tool

一款轻量级Python工具,用于分析Windows安全事件日志并生成HTML报告,帮助初学者在没有SIEM的环境下练习SOC日志分析。

Stars: 0 | Forks: 0

# 安全日志分类工具

**使用您自己的 Windows 安全日志进行动手 SOC 分析 —— 无需 SIEM。**

## 概述

当您没有日志可供练习时,学习 SOC 分析是很困难的。这个工具解决了这个问题。

从事件查看器导出您自己的 Windows 安全事件日志,运行单个命令,即可获得标记可疑活动的完整 HTML 报告 —— 包括登录失败、暴力破解尝试、账户锁定等。这些都是真正的 SOC 分析师每天监控的同类事件类型,并在您自己的机器上进行分析。

## 演示

[](https://www.linkedin.com/feed/update/urn:li:activity:7439710996409122816/?originTrackingId=v53nAQfPf05jPHuO6dGdGw%3D%3D)

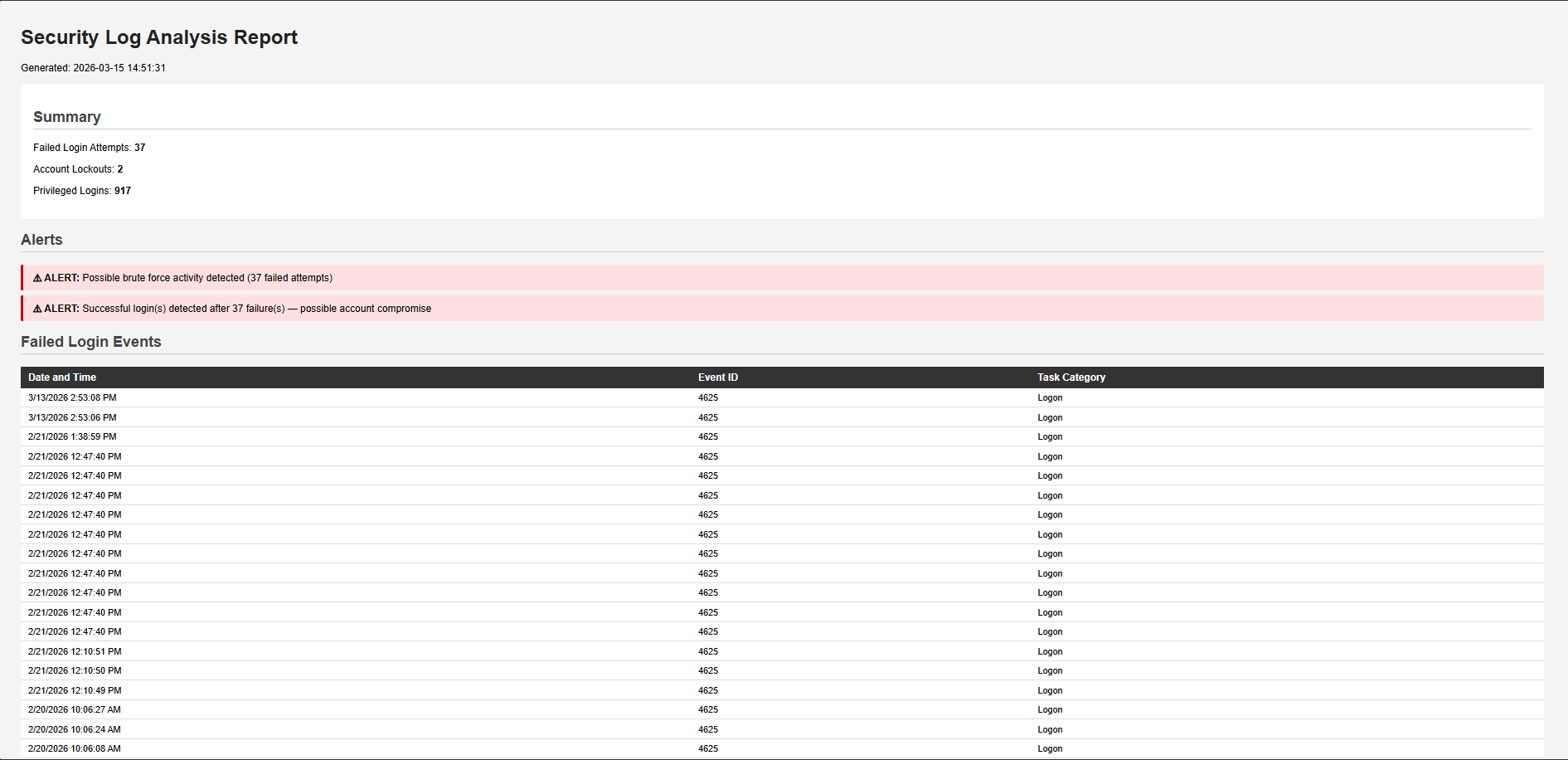

## 预览

## 功能

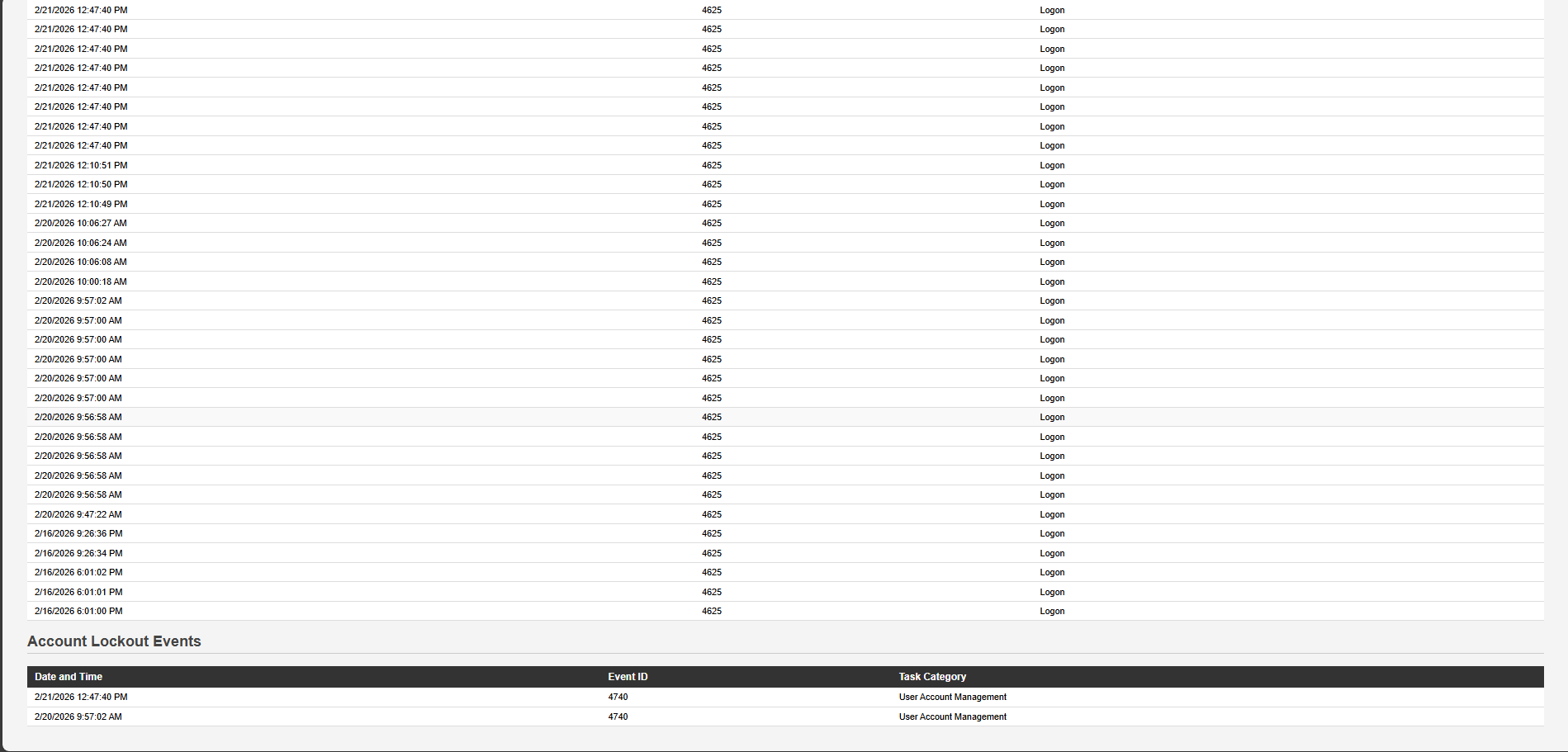

- 检测 **登录失败尝试** (Event ID 4625)

- 标记 **可能的暴力破解** 活动(5次或以上失败)

- 识别 **失败后的成功登录** —— 可能的账户入侵

- 检测 **账户锁定** (Event ID 4740)

- 追踪 **特权账户登录** (Event ID 4672)

- 生成清晰的 **HTML 事件报告**

## 检测规则

| Event ID | 事件类型 | 检测方式 |

|:---:|---|---|

| `4625` | 登录失败 | 单独标记 + 暴力破解阈值检测 |

| `4624` | 登录成功 | 与先前的失败记录交叉比对 |

| `4740` | 账户锁定 | 直接标记 |

| `4672` | 特殊登录 | 特权访问追踪 |

## 快速开始

### 1. 导出您的 Windows 安全日志

1. 按 `Win + R` → 输入 `eventvwr` → 按 Enter

2. 转到 **Windows Logs → Security** (Windows 日志 → 安全)

3. 在右侧面板中 → 点击 **Save All Events As...** (将所有事件另存为...)

4. 选择格式:**CSV (Comma Separated)** (逗号分隔)

5. 保存到 `sample_logs/` 文件夹

### 2. 安装依赖

```

pip install -r requirements.txt

```

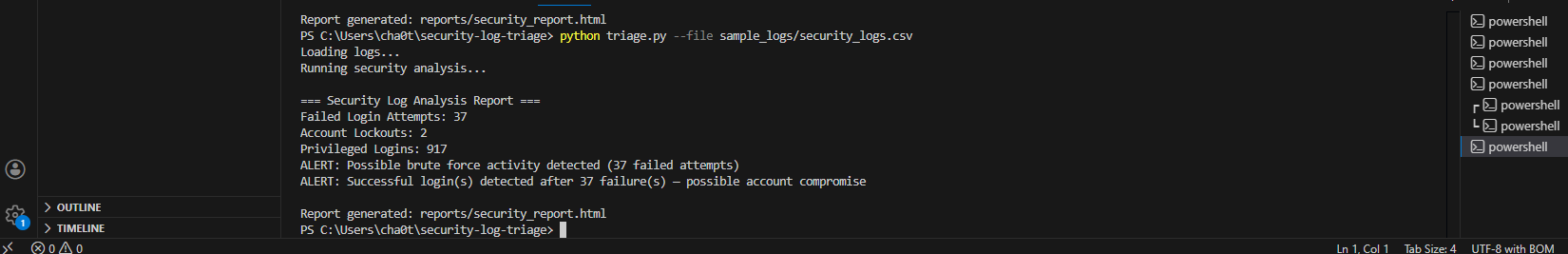

### 3. 运行工具

**选项 A —— 使用包含的演示日志立即试用:**

```

python triage.py --file sample_logs/demo_logs.csv

```

**选项 B —— 使用您自己导出的 Windows 安全日志:**

```

python triage.py --file sample_logs/security_logs.csv

```

### 4. 查看报告

在浏览器中打开 `reports/security_report.html`。

## 输出示例

```

Loading logs...

Running security analysis...

=== Security Log Analysis Report ===

Failed Login Attempts: 37

Account Lockouts: 2

Privileged Logins: 917

ALERT: Possible brute force activity detected (37 failed attempts)

ALERT: Successful login(s) detected after 37 failure(s) — possible account compromise

Report generated: reports/security_report.html

```

## 项目结构

```

security-log-triage/

│

├── triage.py # CLI entry point

├── parser.py # CSV log loader

├── detections.py # Detection logic

├── report_generator.py # HTML report builder

├── requirements.txt

│

├── sample_logs/ # Drop your exported CSV here

│ ├── demo_logs.csv # Included demo data — run this to try instantly

│ └── .gitkeep

└── reports/ # Generated reports saved here

└── .gitkeep

```

## 环境要求

- Python 3.8+

- pandas

```

pip install pandas

```

## 适用人群

| 受众 | 帮助方式 |

|---|---|

| 网络安全学生 | 无需企业级实验室即可进行动手日志分析 |

| 有志成为 SOC 分析师的人 | 练习真实的检测工作流程 |

| 检测工程学习者 | 理解检测规则是如何构建的 |

| 好奇的 Windows 用户 | 查看您机器上实际发生的事情 |

## 未来改进

- [ ] 非工作时间登录检测

- [ ] 基于 IP 的攻击关联

- [ ] 原生 `.evtx` 日志格式支持

- [ ] 更多符合 MITRE ATT&CK 标准的检测规则

- [ ] SIEM 导出兼容性

## 免责声明

本工具仅用于**教育目的**。请仅分析您拥有或获得明确授权检查的系统上的日志。

由 SOC 学习者制作,献给 SOC 学习者。

标签:Conpot, HTML报告, Windows Event Log, Windows安全, 事件查看器, 免杀技术, 协议分析, 多模态安全, 安全日志, 安全脚本, 安全运营中心, 异常检测, 教育工具, 暴力破解检测, 权限提升, 特权账户, 登录失败, 红队行动, 网络安全, 网络映射, 账户锁定, 逆向工具, 隐私保护