xormium/sentinel-honeypot

GitHub: xormium/sentinel-honeypot

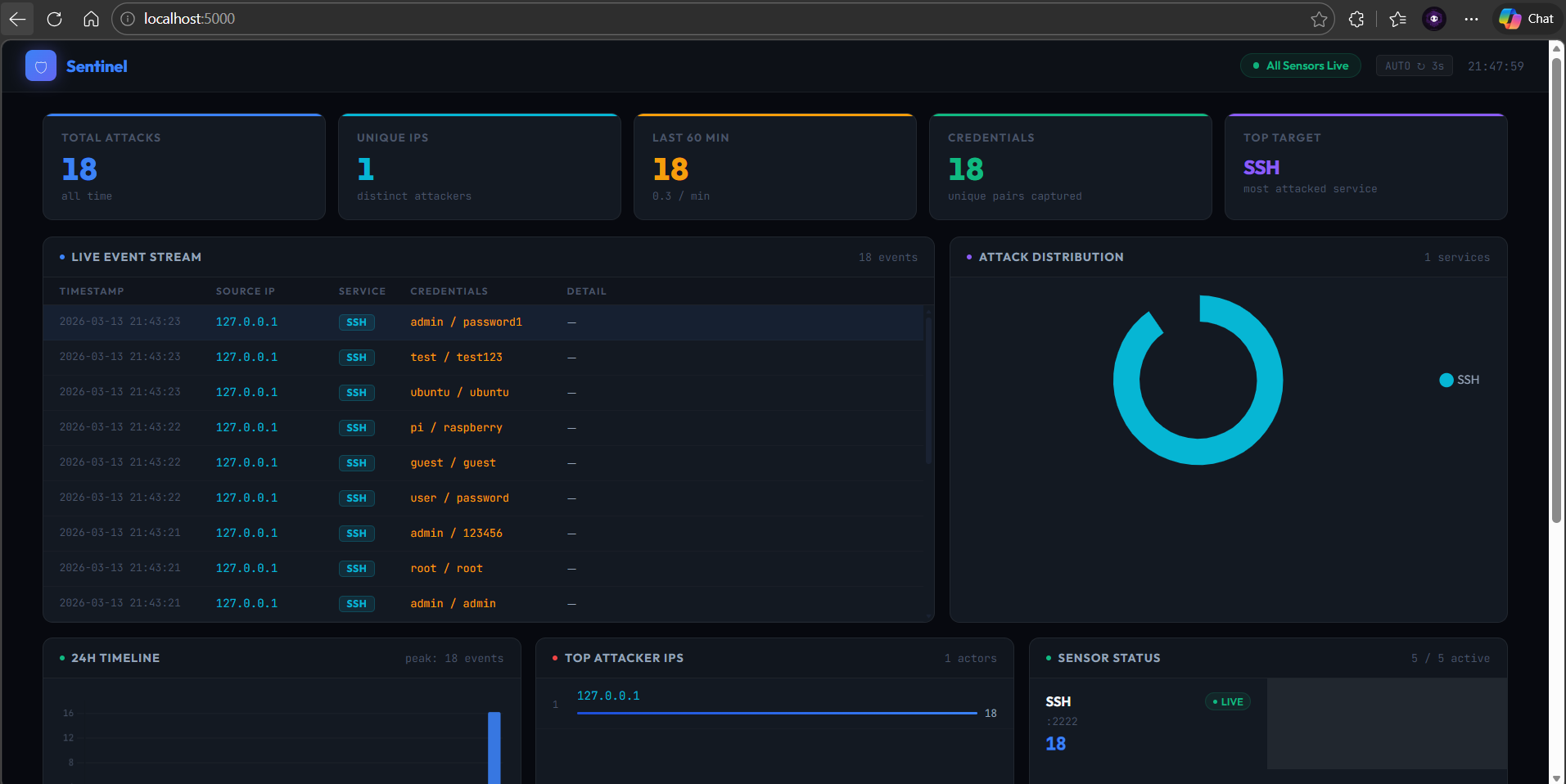

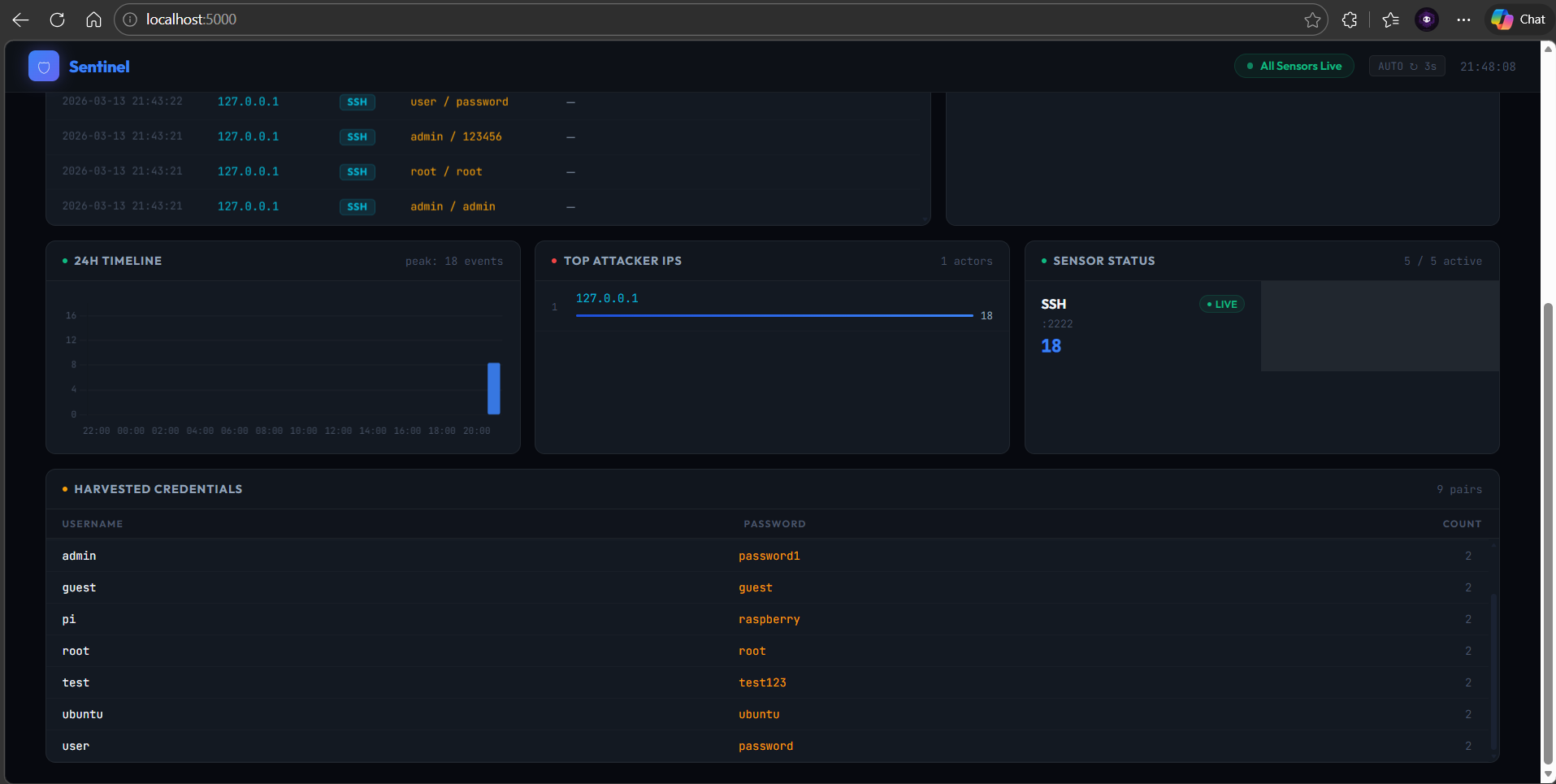

基于 Python 的轻量级多协议蜜罐系统,集成实时威胁情报仪表盘,用于捕获攻击流量、凭据分析和威胁可视化。

Stars: 0 | Forks: 0

# 🍯 HoneyTrap Pro — 网络安全蜜罐

一个基于 Python 的多服务蜜罐,配备实时 Web 仪表盘,用于

威胁情报、凭据窃取分析和攻击可视化。

## 功能

| 功能 | 详情 |

|---|---|

| **Fake SSH** | 端口 2222 上基于 Paramiko 的完整 SSH 握手 |

| **Fake FTP** | 端口 2121 上符合 RFC 标准的 FTP 服务器 |

| **Fake HTTP** | 端口 8888 上的路由器管理面板诱饵 |

| **Fake Telnet** | 端口 2323 上的 Unix 登录提示 |

| **Fake SMTP** | 端口 2525 上的邮件服务器 |

| **Web 仪表盘** | 端口 5000 提供实时攻击源、图表和凭据窃取展示 |

| **SQLite 日志** | 所有事件存储在 `honeypot.db` 中 |

| **文件日志** | 纯文本日志位于 `honeypot.log` |

## 快速开始

### 1. 安装依赖

```

pip install -r requirements.txt

```

### 2. 运行蜜罐

```

python honeypot.py

```

### 3. 打开仪表盘

在浏览器中访问 **http://localhost:5000**。

## 使用的端口

| 服务 | 端口 | 协议 |

|---------|------|----------|

| SSH | 2222 | TCP |

| FTP | 2121 | TCP |

| HTTP | 8888 | TCP |

| Telnet | 2323 | TCP |

| SMTP | 2525 | TCP |

| 仪表盘 | 5000 | HTTP |

## 端口转发 (可选 — 标准端口)

在 Linux 上,无需以 root 身份运行即可转发特权端口:

```

# 转发端口 22 → 2222

sudo iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT --to-port 2222

# 转发端口 21 → 2121

sudo iptables -t nat -A PREROUTING -p tcp --dport 21 -j REDIRECT --to-port 2121

```

## 仪表盘面板

- **实时攻击源** — 所有连接尝试的实时流

- **服务分布** — 每个服务攻击次数的圆环图

- **攻击时间线** — 24 小时柱状图

- **顶级攻击者 IP** — 最活跃 IP 的排名柱状图

- **已窃取凭据** — 捕获的所有用户名/密码对

- **蜜罐服务** — 所有活动传感器的状态

## 学到的技能

1. **威胁情报** — 识别攻击者 IP、工具和技术

2. **恶意软件捕获** — 捕获自动扫描器发送的 Payload

3. **凭据分析** — 了解攻击者使用的密码列表

4. **网络协议模拟** — SSH、FTP、Telnet、HTTP、SMTP

5. **网络安全监控** — 实时仪表盘设计和日志记录

## ⚠ 法律与道德声明

标签:ETW劫持, FTP蜜罐, HTTP蜜罐, MITM, Paramiko, PB级数据处理, PE 加载器, Python安全工具, SMTP蜜罐, SQLite, SSH蜜罐, Telnet蜜罐, Web仪表盘, 凭证收集, 多服务蜜罐, 威胁情报, 安全运维, 密码管理, 开发者工具, 攻防研究, 无控制台执行, 日志记录, 端口转发, 网络安全, 网络攻防, 蜜罐系统, 进程注入, 逆向工具, 隐私保护, 黑客诱捕