SRMOPY/CveScaf

GitHub: SRMOPY/CveScaf

一款面向安全学习者的CLI工具,整合CVE查询、PoC搜索、实战资源发现和笔记生成,帮助快速完成漏洞研究与练习准备。

Stars: 0 | Forks: 0

# CveScaf

一款用于查询 CVE、查找真实 PoC 漏洞利用代码并生成结构化练习笔记的 CLI 工具——一切皆可在终端完成。还附带本地 Web UI 仪表板。

专为那些厌倦了在真正开始练习之前还要花费 30 分钟进行设置的攻击性安全学习者打造。

## 截图

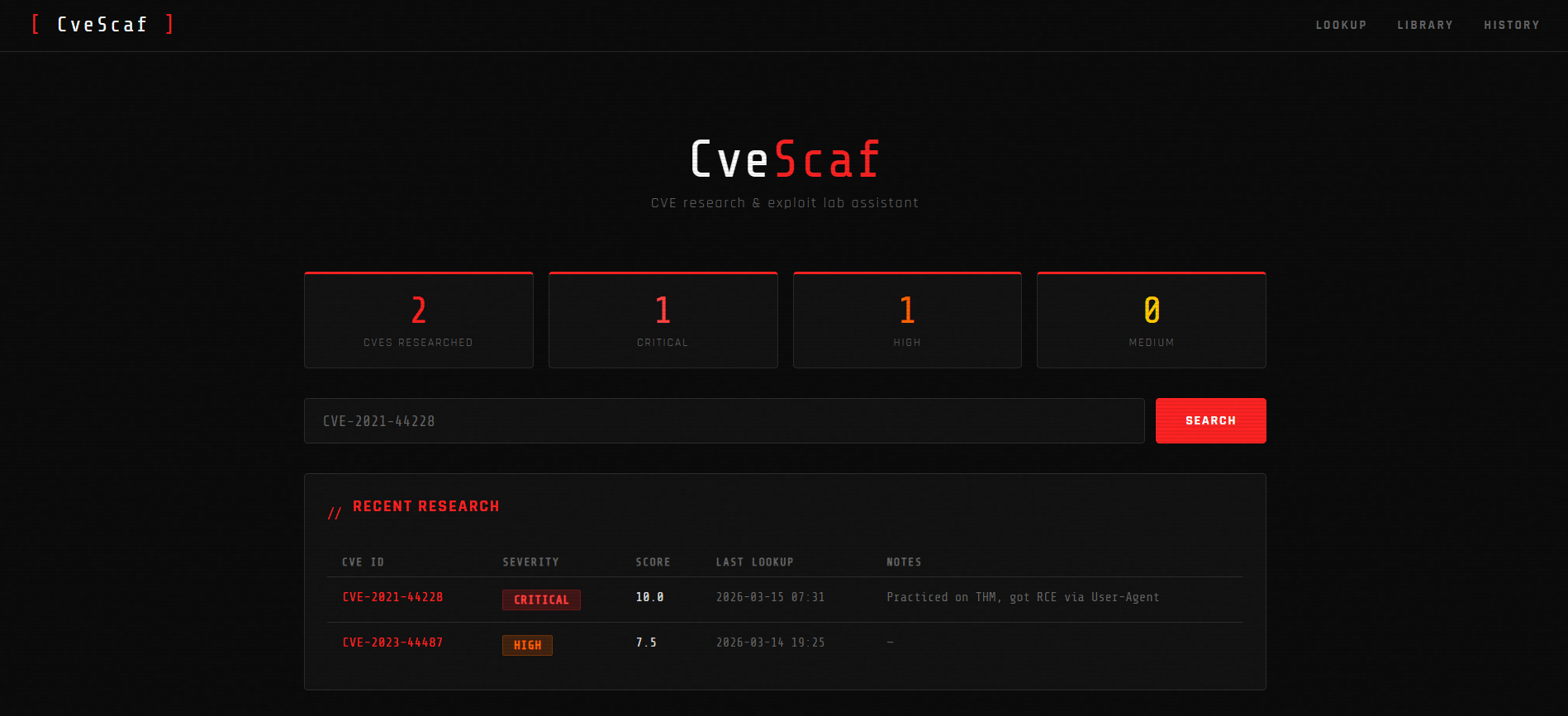

**仪表板**

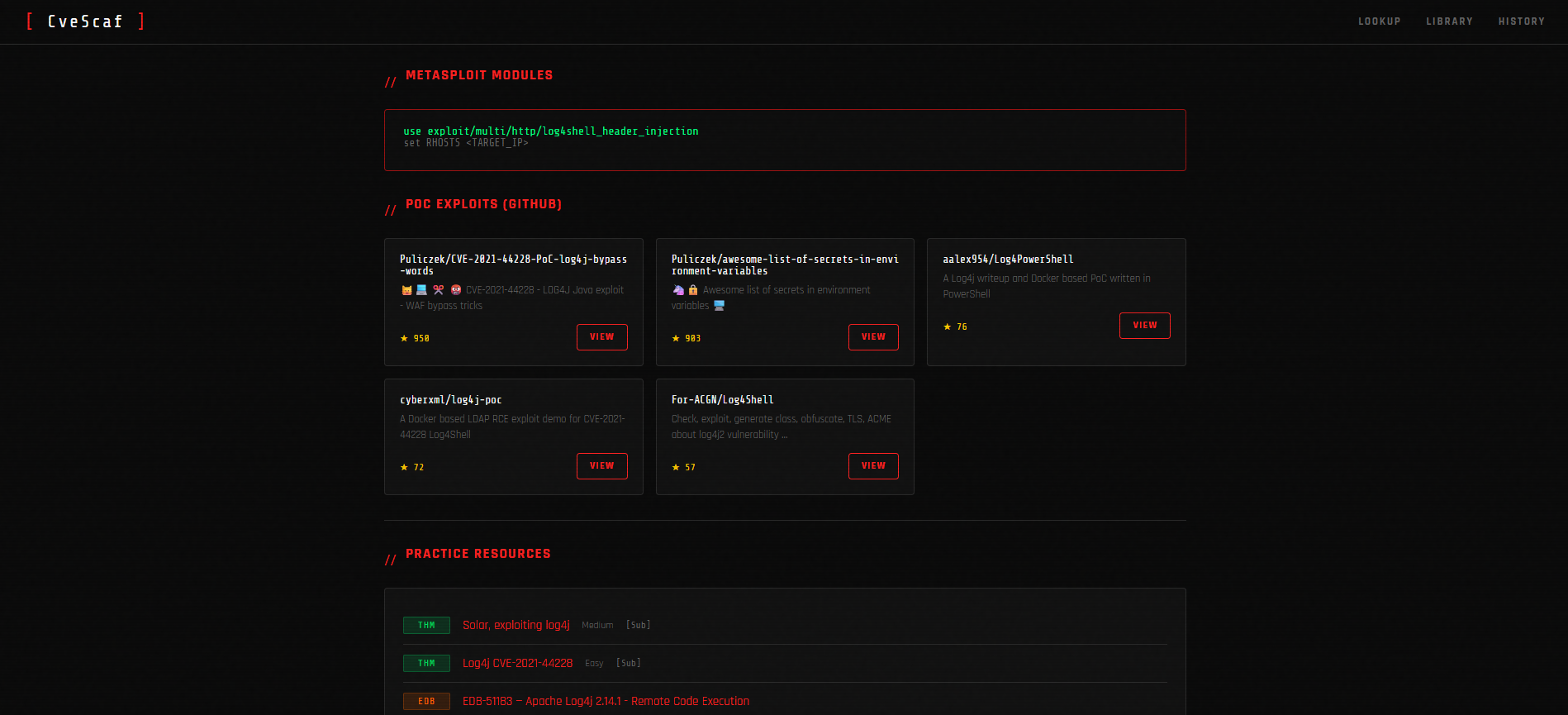

**CVE 详情 — Log4Shell**

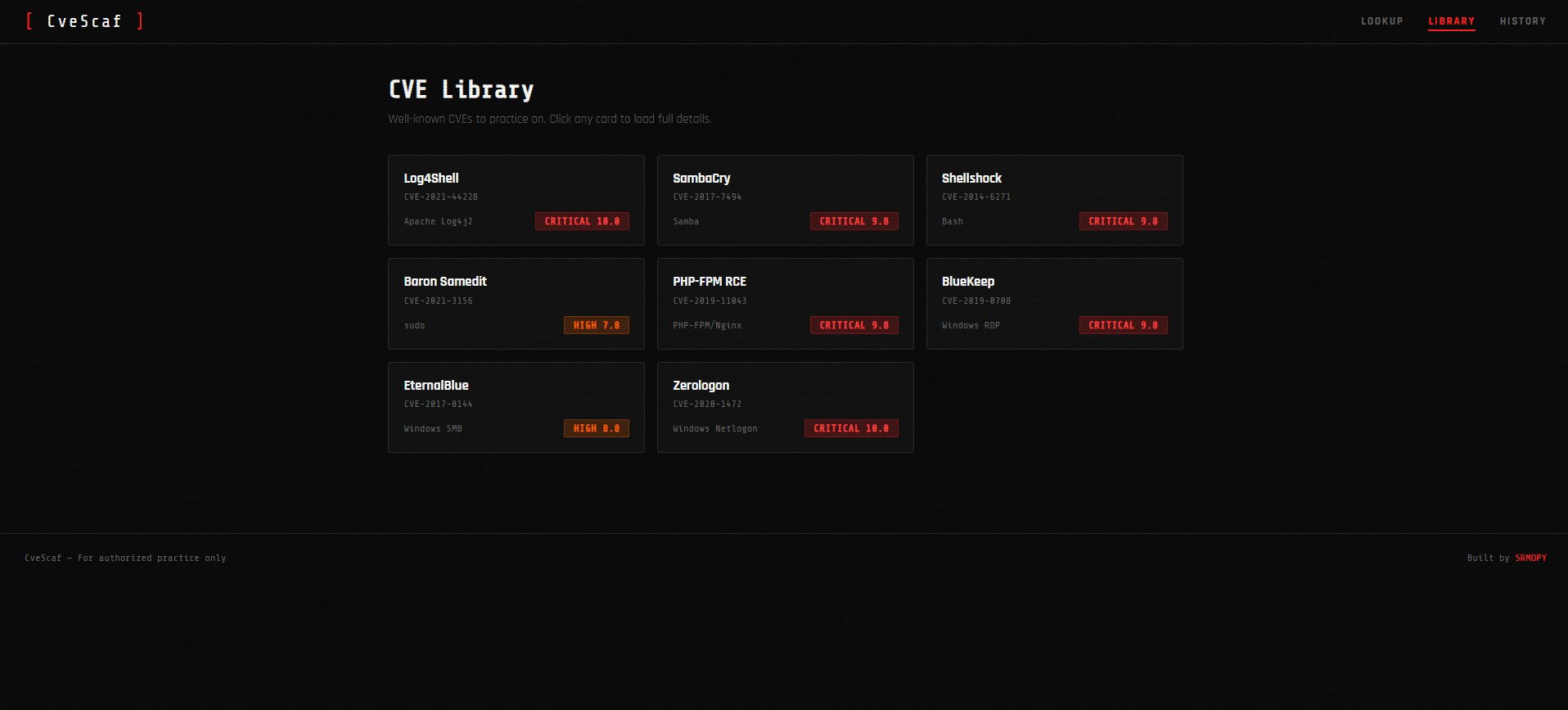

**练习库**

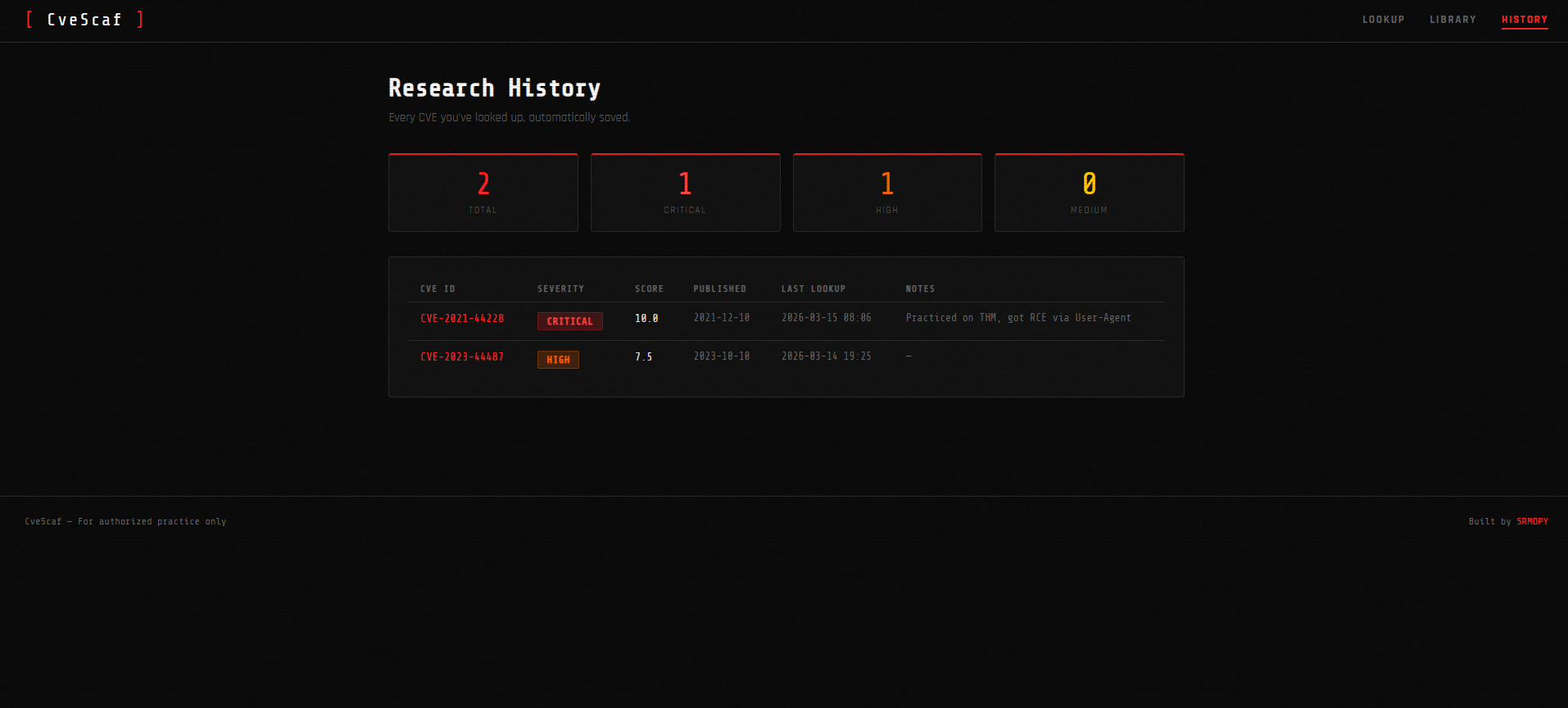

**研究历史**

## 功能介绍

你提供一个 CVE ID,它会给你:

- 从 NVD 实时获取的完整漏洞详情

- GitHub 上真实的 PoC 代码库(按 Star 数排序)

- 匹配的 Metasploit 模块

- TryHackMe 房间、HackTheBox 机器、VulnHub 虚拟机以及 ExploitDB 条目

- 一个结构化的 Markdown 笔记文件,随时可以在练习时填写

- 记录你研究过的每一个 CVE 的本地历史

- 一个可以直观浏览所有内容的 Web UI 仪表板

```

$ python cli.py lookup CVE-2021-44228

$ python cli.py recon CVE-2021-44228

$ python cli.py resources CVE-2021-44228

$ python cli.py note-gen CVE-2021-44228

```

## 安装说明

**环境要求:** Python 3.10+, Git

```

# 1. Clone the repo

git clone https://github.com/SRMOPY/CveScaf.git

cd CveScaf

# 2. Install dependencies

pip install -r requirements.txt

```

无需 API 密钥,无需账户,无需配置文件。

## CLI 命令

| 命令 | 功能 |

|--------|-------------|

| `lookup ` | 从 NVD 获取完整的 CVE 详情 —— 严重程度、评分、描述、参考链接 |

| `recon ` | 在 GitHub 上查找 PoC 漏洞利用代码 + Metasploit 模块 |

| `resources ` | 查找 THM 房间、HTB 机器、VulnHub VM、ExploitDB 条目 |

| `note-gen ` | 生成 Markdown 笔记模板并保存到 `/notes` |

| `list-cves` | 展示一个包含知名 CVE 的表格以供练习 |

| `history` | 查看你查询过的每一个 CVE |

| `note "text"` | 在历史记录中为某个 CVE 添加个人备注 |

## Web UI

一个使用 Flask 构建的本地仪表板。采用黑/红配色暗色主题,包含所有 CLI 功能。

```

python web/app.py

# Open http://localhost:5000

```

## 示例

```

# Look up Log4Shell

$ python cli.py lookup CVE-2021-44228

# Find exploits and Metasploit modules

$ python cli.py recon CVE-2021-44228

# Find practice rooms

$ python cli.py resources CVE-2021-44228

# Generate notes file

$ python cli.py note-gen CVE-2021-44228

# Saved to: notes/CVE_2021_44228.md

# Add a note after practicing

$ python cli.py note CVE-2021-44228 "Got RCE via User-Agent, used marshalsec for LDAP"

# Check your history

$ python cli.py history

```

## 项目结构

```

CveScaf/

├── cli.py — entry point, all commands live here

├── fetcher.py — pulls CVE data from NVD API

├── recon.py — searches GitHub for PoCs and writeups

├── resources.py — maps CVEs to THM, HTB, VulnHub, ExploitDB

├── db.py — local SQLite history and notes

├── notes.py — generates markdown notes templates

├── requirements.txt

├── .gitignore

└── web/

├── app.py — Flask backend

├── templates/ — HTML pages

└── static/ — CSS and assets

```

## 路线图

- [x] 从 NVD 进行 CVE 查询

- [x] GitHub PoC 搜索

- [x] Metasploit 模块匹配

- [x] THM / HTB / VulnHub / ExploitDB 资源查找器

- [x] 本地研究历史 (SQLite)

- [x] Markdown 笔记生成器

- [x] Web UI 仪表板

- [ ] 针对支持 CVE 的 Docker 实验环境一键启动

- [ ] 导出 PDF 格式的研究报告

## 免责声明

本工具专为**学习和授权练习而构建** —— 包括 CTF、个人实验室以及像 TryHackMe 和 HackTheBox 这样的平台。请勿将其用于你没有所有权或未获得明确测试许可的系统。

*由 [SRMOPY](https://github.com/SRMOPY) 构建*

标签:CISA项目, CLI 工具, CTF 辅助, CVE 查询, ESC4, ExploitDB, GitHub Actions, Go语言工具, HackTheBox, NVD 数据库, OSINT, PoC 搜索, Python, TCP SYN 扫描, TryHackMe, VulnHub, Web UI, 域名收集, 安全仪表盘, 安全学习, 安全测试, 密码管理, 情报收集, 攻击性安全, 数据展示, 无后门, 漏洞分析, 漏洞复现, 漏洞研究, 红队, 网络安全, 网络安全研究, 自动笔记, 路径探测, 逆向工具, 隐私保护