xKILLERDEADx/snakebite

GitHub: xKILLERDEADx/snakebite

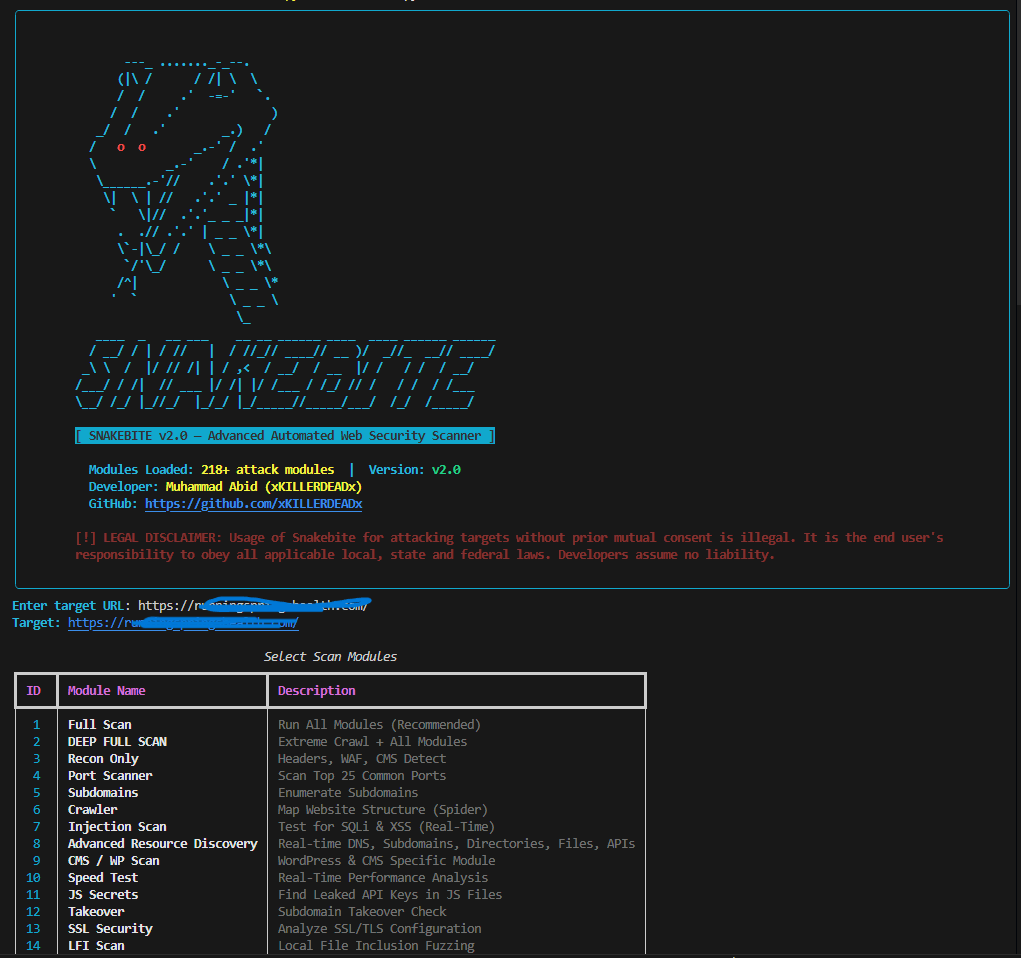

Snakebite 是一款基于 Python 的全能型 Web 安全扫描器,集成 110+ 模块覆盖侦察、漏洞探测、注入测试与专业报告生成全流程。

Stars: 0 | Forks: 0

# 🐍 SNAKEBITE v2.0 ### ⚡ 终极自动化 Web 安全扫描器 ⚡ [](https://python.org) [](LICENSE) []() []() []() [](https://github.com/xKILLERDEADx/Snakebite)

**一款野兽级的模块化 Web 安全扫描器,专为追求极致火力的渗透测试人员、Bug 赏金猎人和安全研究人员而打造。**

[🚀 快速开始](#-quick-start) • [⚡ 功能特性](#-features) • [🎯 使用方法](#-usage) • [📦 模块](#-all-modules-110) • [📊 报告](#-reporting--output) • [🏗️ 架构](#-architecture) • [🤝 贡献](#-contributing) • [📄 许可证](#-license)

## 为什么选择 Snakebite? 大多数扫描器只专注于一件事。Snakebite 能做**所有事**。从深度侦察到零日漏洞模式检测,从暗网监控到自动漏洞利用生成,所有这些都打包在一个拥有 **110+ 个专用攻击模块** 的工具中。

| 🎯 | 110+ 攻击模块 | 单一工具中可用的最全面模块库 | ``` ```

| ⚡ | 异步与多线程 | 基于 asyncio 和并发线程的极速扫描 |

| 🤖 | AI 驱动分析 | 智能漏洞分类与零日漏洞模式检测 |

| 📊 | 专业报告 | 交互式 HTML 仪表板、PDF 报告及合规性评分 |

| 🔌 | 插件系统 | 可扩展架构,轻松编写您自己的模块 |

| 🌍 | 跨平台 | 支持 Windows, Linux 和 macOS |

| ### 🔍 侦察与发现 - 子域名枚举与暴力破解 - DNS 区域传送与记录分析 - Google dorking 情报搜集 - 证书透明度日志挖掘 - 虚拟主机发现 - 技术指纹识别(Wappalyzer 风格) - WHOIS 历史记录追踪 - 网络拓扑映射 - Wayback Machine URL 挖掘 - 攻击面映射 - 内容与目录发现 - 异步端口扫描(Top 1000) | ### 💉 注入测试 - SQL 注入(报错型、布尔型、时间型、UNION、盲注) - 跨站脚本攻击(XSS)(反射型、DOM 型、存储型、盲注) - 服务端模板注入(SSTI) - 远程代码执行(RCE + 盲注 RCE) - 本地文件包含(LFI) - XXE, LDAP, XPath, XSLT 注入 - NoSQL 注入 - Log4Shell (CVE-2021-44228) - Spring4Shell & Shellshock - 不安全的反序列化(Java, PHP, Python) - CRLF 注入与 HTTP 头注入 - 服务端包含(SSI)注入 |

| ### 🌐 协议与 API 安全 - GraphQL 内省与深度扫描及批量处理 - WebSocket 安全分析与劫持 - HTTP/2 与 HTTP 请求走私 - H2C 走私检测 - OAuth2 / SAML 全链分析 - REST API 端点发现 - API Schema 重构 - Swagger/OpenAPI 暴露检测 - JWT 伪造与安全分析 - 会话令牌分析与固定测试 - CORS 配置错误链利用 - 协议模糊测试引擎 | ### 🛡️ 高级检测 - WAF 指纹识别与绕过技术 - 竞态条件检测 - CORS 配置错误链 - 缓存投毒与欺骗攻击 - 原型链污染(客户端与服务端) - SSRF 链构建与盲 SSRF - 业务逻辑模糊测试 - 零日漏洞模式检测 - DNS 重绑定与数据窃取 - 内存泄漏检测 - 速率限制绕过 - 403 Forbidden 绕过技术 |

| ### 🕵️ OSINT 与威胁情报 - 暗网与数据泄露监控 - Shodan & VirusTotal 集成 - GitHub 机密泄露扫描 - 邮箱收集与深度分析 - 社交媒体侦察(OSINT) - 供应链审计 - 威胁情报源 - CVE 映射与漏洞利用搜索 - API 密钥验证 - JavaScript 机密提取 - 钓鱼检测 - C2 服务器检测 | ### 📊 报告与输出 - 交互式 HTML 仪表板 - 专业 PDF 报告(ReportLab) - OWASP Top 10 合规评分 - PCI DSS / GDPR / SOC2 合规检查 - 安全记分卡生成 - AI 漏洞分类 - 自动漏洞利用脚本生成 - Telegram & Discord 实时通知 - 扫描差异与比较 - 扫描恢复功能 - 实时 Web 仪表板 - 漏洞利用报告器 |

| ### 🏢 平台专用扫描器 - WordPress, Drupal, Joomla (CMS) - Jenkins, Jira, Confluence, SonarQube - Apache Tomcat, Struts, Solr - Oracle WebLogic, GlassFish, JBoss - Microsoft Exchange, IIS - VMware, Citrix ADC/Gateway - Spring Boot Actuator 暴露 - Elasticsearch, Redis, Memcached - Kubernetes API, Docker API, MinIO - Firebase, Hadoop, Zabbix - Nginx, SAP, ColdFusion, ThinkPHP - Grafana, Pulse Secure, F5 BIG-IP | ### 🔬 专业模块 - WebAssembly (WASM) 扫描器 - IoT 设备扫描器 - CI/CD 流水线检测器 - 云元数据 SSRF - S3 存储桶暴力破解 - Nuclei 模板引擎 - Webshell & Rootkit 检测 - 恶意软件与后门查找 - 网页篡改监控 - 依赖混淆检测 - 参数挖掘与模糊测试 - Payload 编码引擎 - 用于自定义模块的插件系统 |

🔍 侦察与发现(30+ 模块)

| 模块 | 描述 | |--------|-------------| | `recon.py` | 完整的目标侦察与指纹识别 | | `subdomains.py` | 多源子域名枚举 | | `subdomain_brute.py` | 子域名暴力破解发现 | | `subdomain_takeover.py` | 子域名接管检测 | | `dns_zone.py` | DNS 区域传送与记录枚举 | | `ct_logs.py` | 证书透明度日志挖掘 | | `vhost_finder.py` | 虚拟主机发现 | | `ports.py` | 异步端口扫描(Top 1000 端口) | | `crawler.py` | 智能 Web 爬虫 | | `wayback.py` | Wayback Machine URL 发现 | | `google_dorker.py` | Google dork 情报搜集 | | `tech_detect.py` | 技术栈检测 | | `tech_fingerprint.py` | 深度技术指纹识别 | | `content_discovery.py` | 隐藏内容目录发现 | | `resource_discovery.py` | 高级资源发现引擎 | | `js_analyzer.py` | JavaScript 文件分析 | | `js_deobfuscate.py` | JavaScript 反混淆引擎 | | `whois_history.py` | WHOIS 历史记录追踪 | | `network_mapper.py` | 网络拓扑映射 | | `attack_surface.py` | 攻击面映射器 | | `speed_test.py` | 目标响应速度分析 | | `broken_links.py` | 失效链接检测 | | `sensitive_files.py` | 敏感文件发现 | | `git_scan.py` | 暴露的 `.git` 目录扫描器 | | `env_dump.py` | 环境文件暴露 | | `ssl_check.py` | SSL/TLS 配置分析 | | `admin_hunt.py` | 管理面板发现 | | `hidden_admin.py` | 隐藏管理端点查找 | | `ultra_admin.py` | 超级管理面板检测 |💉 注入测试(40+ 模块)

| 模块 | 描述 | |--------|-------------| | `sqli.py` | 高级 SQL 注入扫描器 | | `blind_sqli.py` | 盲注 SQL 注入检测 | | `xss.py` | 跨站脚本攻击检测器 | | `blind_xss.py` | 带回调检测的盲 XSS | | `dom_xss.py` | 基于 DOM 的 XSS 分析 | | `xssi.py` | 跨站脚本包含 | | `ssti.py` | 服务端模板注入 | | `rce.py` | 远程代码执行测试 | | `blind_rce.py` | 带时间分析的盲 RCE | | `lfi.py` | 本地文件包含扫描器 | | `xxe.py` | XML 外部实体注入 | | `nosql.py` | NoSQL 注入测试 | | `ldap.py` | LDAP 注入扫描器 | | `xpath.py` | XPath 注入测试 | | `xslt.py` | XSLT 注入扫描器 | | `ssi.py` | 服务端包含注入 | | `crlf.py` | CRLF 注入检测 | | `csv_injection.py` | CSV 注入测试 | | `latex.py` | LaTeX 注入扫描器 | | `esi.py` | Edge-Side Includes 注入 | | `log4shell.py` | Log4Shell (CVE-2021-44228) 扫描器 | | `spring4shell.py` | Spring4Shell 扫描器 | | `shellshock.py` | Shellshock 漏洞测试 | | `deserialization.py` | 不安全的反序列化检测 | | `java_deser.py` | Java 反序列化漏洞利用 | | `php_object.py` | PHP 对象注入 | | `pickle.py` | Python pickle 反序列化 | | `mass_assignment.py` | 批量赋值漏洞 | | `http_desync.py` | HTTP 请求去同步 | | `http_smuggle.py` | HTTP 请求走私 | | `smuggling.py` | 高级 HTTP 走私 | | `h2c_smuggler.py` | H2C 走私检测 | | `cache_poisoning.py` | Web 缓存投毒 | | `cache_deception.py` | 缓存欺骗攻击 | | `header_injection.py` | HTTP 头注入 | | `host_header.py` | Host 头攻击 | | `hpp.py` | HTTP 参数污染 | | `hpp_scanner.py` | 高级 HPP 扫描 | | `redos.py` | ReDoS 模式检测 | | `timing_attack.py` | 基于时间的攻击 | | `race_condition.py` | 竞态条件检测 | | `race.py` | 竞态条件漏洞利用 | | `bola.py` | BOLA/BFLA 测试 | | `broken_access.py` | 访问控制中断 | | `idor.py` | IDOR 漏洞检测 | | `business_logic.py` | 业务逻辑模糊测试 | | `redirect.py` | 开放重定向扫描器 | | `clickjacking.py` | 点击劫持检测 | | `tabnabbing.py` | 反向标签劫持测试 | | `rpo.py` | 相对路径覆盖 |🌐 协议与 API 安全(20+ 模块)

| 模块 | 描述 | |--------|-------------| | `graphql.py` | GraphQL 端点检测 | | `graphql_deep.py` | GraphQL 深度内省 | | `graphql_batch.py` | GraphQL 批量攻击 | | `websocket_scan.py` | WebSocket 安全扫描器 | | `websocket_scanner.py` | 高级 WebSocket 分析 | | `websocket_hijack.py` | WebSocket 劫持 | | `http2_scanner.py` | HTTP/2 协议分析 | | `jwt_scan.py` | JWT 安全分析 | | `jwt_forge.py` | JWT 伪造引擎 | | `oauth_scanner.py` | OAuth/SAML 流程分析 | | `oauth2_chain.py` | OAuth2 全链测试 | | `cors.py` | CORS 配置错误 | | `cors_chain.py` | CORS 链利用 | | `api_discovery.py` | API 端点发现 | | `api_reconstruct.py` | API Schema 重构 | | `swagger.py` | Swagger/OpenAPI 暴露 | | `ssrf_chain.py` | SSRF 链构建 | | `blind_ssrf.py` | 盲 SSRF Oracle | | `ssrf_port.py` | SSRF 端口扫描 | | `metadata_ssrf.py` | 通过 SSRF 获取云元数据 | | `session_analysis.py` | 会话令牌分析 | | `session_fixation.py` | 会话固定测试 | | `proto_client.py` | Protocol Buffer 客户端测试 | | `proto_server.py` | Protocol Buffer 服务端测试 | | `protocol_fuzzer.py` | 协议模糊测试引擎 | | `dns_rebinding.py` | DNS 重绑定攻击 | | `dns_exfil.py` | DNS 数据渗出检测 |🏢 平台专用扫描器(35+ 模块)

| 模块 | 描述 | |--------|-------------| | `wordpress.py` | WordPress 漏洞扫描器 | | `drupal.py` | Drupal 安全测试 | | `cms.py` | 通用 CMS 检测 | | `general_cms.py` | 扩展 CMS 指纹识别 | | `jenkins.py` | Jenkins 暴露检测 | | `jira.py` | Jira 漏洞扫描器 | | `confluence.py` | Confluence 安全测试 | | `sonarqube.py` | SonarQube 暴露检测 | | `gitea.py` | Gitea 实例检测 | | `tomcat.py` | Apache Tomcat 扫描器 | | `struts.py` | Apache Struts 漏洞 | | `solr.py` | Apache Solr 暴露 | | `weblogic.py` | Oracle WebLogic 检测 | | `glassfish.py` | GlassFish 服务器扫描器 | | `jboss.py` | JBoss 应用服务器 | | `exchange.py` | Microsoft Exchange 扫描器 | | `iis_shortname.py` | IIS 短文件名扫描器 | | `vmware.py` | VMware 漏洞检测 | | `citrix.py` | Citrix ADC/Gateway 扫描器 | | `spring_boot.py` | Spring Boot Actuator 暴露 | | `rails.py` | Ruby on Rails 扫描器 | | `coldfusion.py` | ColdFusion 安全测试 | | `thinkphp.py` | ThinkPHP 漏洞扫描器 | | `elastic.py` | Elasticsearch 暴露 | | `redis_scan.py` | Redis 暴露扫描器 | | `memcached.py` | Memcached 暴露 | | `minio.py` | MinIO 存储扫描器 | | `k8s.py` | Kubernetes API 检测 | | `docker_api.py` | Docker API 暴露 | | `firebase.py` | Firebase 配置错误 | | `hadoop.py` | Hadoop 集群暴露 | | `zabbix.py` | Zabbix 实例检测 | | `nginx.py` | Nginx 配置问题 | | `sap.py` | SAP 系统检测 | | `grafana.py` | Grafana 漏洞检测 | | `pulse.py` | Pulse Secure VPN 扫描器 | | `f5.py` | F5 BIG-IP 检测 |🕵️ OSINT 与情报(15+ 模块)

| 模块 | 描述 | |--------|-------------| | `shodan_check.py` | Shodan 情报集成 | | `dark_web_monitor.py` | 暗网与数据泄露监控 | | `github_leaks.py` | GitHub 机密泄露扫描 | | `email_harvester.py` | 邮箱地址收集 | | `email_deep.py` | 深度邮箱侦察 | | `email_security.py` | 邮箱安全分析 (SPF/DKIM/DMARC) | | `social_recon.py` | 社交媒体 OSINT | | `supply_chain.py` | 供应链审计 | | `threat_intel.py` | 威胁情报源 | | `cve_mapper.py` | CVE 映射引擎 | | `cve_exploiter.py` | CVE 漏洞利用情报 | | `secrets_engine.py` | 机密/凭证检测 | | `js_secrets.py` | JavaScript 机密提取器 | | `key_validator.py` | API 密钥验证 | | `api_key_validator.py` | 扩展 API 密钥验证 | | `phishing_detect.py` | 钓鱼检测分析 | | `c2_detect.py` | 命令与控制(C2)检测 |🛡️ 防御规避与高级技术(20+ 模块)

| 模块 | 描述 | |--------|-------------| | `waf_bypass.py` | WAF 检测与绕过 | | `bypass_403.py` | 403 Forbidden 绕过技术 | | `rate_bypass.py` | 速率限制绕过 | | `csp_bypass.py` | CSP 绕过技术 | | `rate_limiter.py` | 速率限制检测 | | `proxy_chain.py` | 代理链轮换 | | `payload_encoder.py` | Payload 编码引擎 | | `prototype.py` | 原型链污染 | | `proto_pollution_deep.py` | 深度原型链污染 | | `fuzzer.py` | 通用模糊测试器 | | `param_fuzzer.py` | 参数模糊测试器 | | `param_miner.py` | 隐藏参数挖掘 | | `brute_force.py` | 暴力破解引擎 | | `webdav.py` | WebDAV 测试 | | `dangling.py` | Dangling Markup 检测 | | `takeover.py` | 子域名接管漏洞利用 | | `cloud_hunter.py` | 云资产发现 | | `cloud_metadata.py` | 云元数据提取 | | `s3_brute.py` | S3 存储桶暴力破解 | | `dep_confusion.py` | 依赖混淆 | | `dependency_confusion.py` | 高级依赖混淆 | | `dependencies.py` | 依赖分析与审计 | | `server_misconfig.py` | 服务器配置错误扫描器 | | `scanner.py` | 核心扫描工具 |📊 报告与分析(15+ 模块)

| 模块 | 描述 | |--------|-------------| | `report.py` | 主报告引擎 | | `html_report.py` | 交互式 HTML 报告生成 | | `pdf_report.py` | 专业 PDF 报告 | | `report_pro.py` | 增强的专业报告 | | `exploit_reporter.py` | 漏洞利用报告生成器 | | `live_dashboard.py` | 实时 Web 仪表板 | | `owasp_check.py` | OWASP Top 10 合规性 | | `compliance.py` | PCI/GDPR/SOC2 合规性扫描 | | `security_scorecard.py` | 安全记分卡生成器 | | `vuln_classifier.py` | AI 漏洞分类 | | `ai_vuln_predictor.py` | AI 漏洞预测 | | `exploit_generator.py` | 自动漏洞利用脚本生成器 | | `exploit_suggest.py` | 漏洞利用建议引擎 | | `scan_profiles.py` | 扫描配置管理 | | `scan_diff.py` | 扫描比较与差异 | | `scan_resume.py` | 扫描恢复能力 | | `notifications.py` | Telegram & Discord 告警 | | `multi_target.py` | 多目标扫描 | | `plugin_system.py` | 插件架构 | | `nuclei_engine.py` | Nuclei 模板集成 |🔬 专业与研究(+ 模块)

| 模块 | 描述 | |--------|-------------| | `wasm_scanner.py` | WebAssembly 安全分析 | | `iot_scanner.py` | IoT 设备漏洞扫描器 | | `cicd_detector.py` | CI/CD 流水线检测 | | `forensic_analyzer.py` | 数字取证分析 | | `malware_scanner.py` | 恶意软件检测引擎 | | `backdoor_finder.py` | 后门检测扫描器 | | `webshell_detect.py` | Webshell 检测引擎 | | `rootkit_web.py` | Web Rootkit 检测 | | `defacement_monitor.py` | 网站篡改监控 | | `memory_leak.py` | 内存泄漏检测 | | `zero_day_detect.py` | 零日漏洞模式检测 | | `zeroday_detect.py` | 高级零日漏洞分析 | | `client_attack.py` | 客户端攻击向量 || **Muhammad Abid** | 安全研究员与开发者 [](https://github.com/xKILLERDEADx) [](https://muhammadabid.com) [](mailto:spaceworkofficial@gmail.com) |

**🐍 以毒液构建。请负责任地使用。 🐍** **如果您觉得 Snakebite 有用,请考虑在 GitHub 上给它一个 ⭐!**

[](https://github.com/xKILLERDEADx/Snakebite) [](https://github.com/xKILLERDEADx/Snakebite/fork)

标签:Bug Bounty, CISA项目, DOE合作, Python, Web安全, 全栈安全, 加密, 反取证, 可自定义解析器, 威胁情报, 安全评估, 密码管理, 开发者工具, 插件系统, 攻击模拟, 攻击路径可视化, 数据展示, 无后门, 模块化工具, 注入测试, 漏洞扫描器, 红队, 网络安全, 蓝队分析, 计算机取证, 隐私保护, 零日检测, 驱动签名利用, 黑客工具