Toshi-hub834/secops-center

GitHub: Toshi-hub834/secops-center

一个轻量级安全运营仪表板,聚合 NVD 漏洞情报与企业资产清单,通过 CVSS 评分和资产关键性生成优先级修复报告。

Stars: 0 | Forks: 0

# SecOps 指挥中心

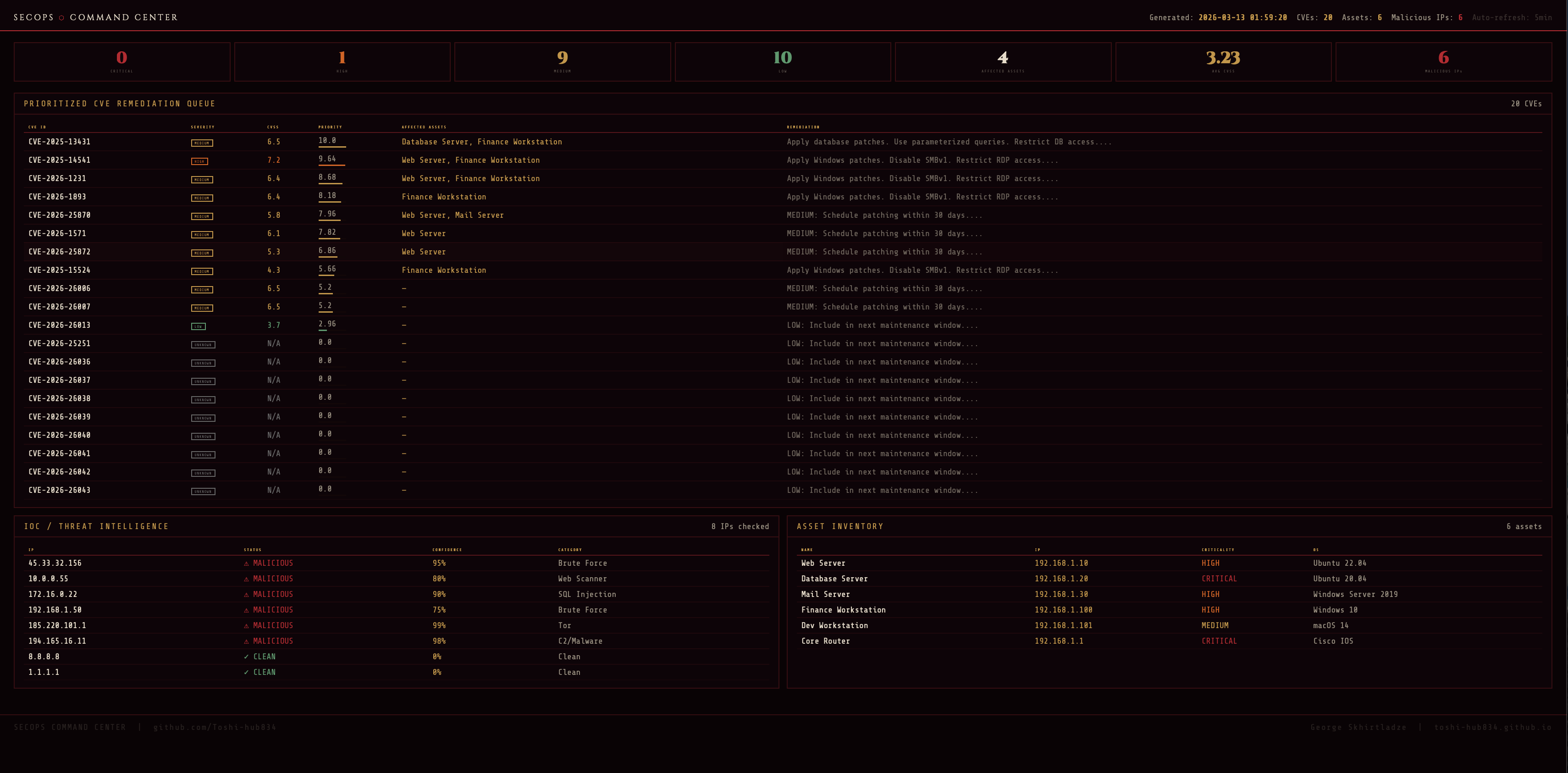

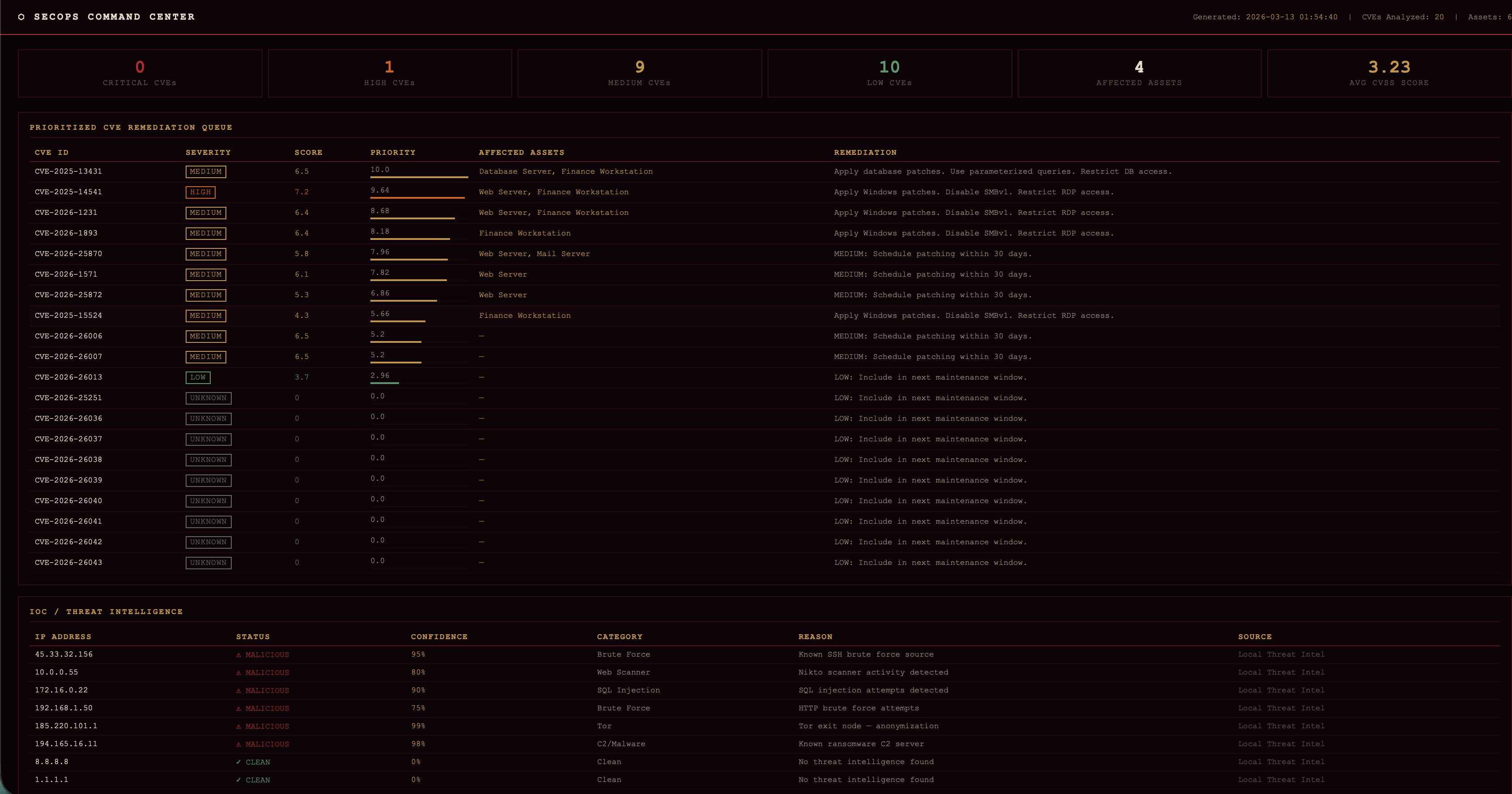

一个实时安全运营仪表板,从 NVD API 拉取实时 CVE 情报,对照威胁情报源检查 IP,将漏洞映射到资产清单,并生成优先级修复报告。

## 功能特性

- **实时 CVE 源** — 从 NVD API v2 拉取真实漏洞

- **CVSS v3 评分** — 解析并显示基础评分和严重等级

- **资产映射** — 基于运行的服务将 CVE 映射到受影响资产

- **风险优先级排序** — 结合 CVSS + 资产关键性对 CVE 评分,构建修复队列

- **IOC 检查** — 对照 AbuseIPDB 或本地威胁情报检查 IP

- **高管报告** — 在 `/report` 生成独立的 HTML 报告

- **REST API** — `/api/cves`、`/api/iocs`、`/api/summary` 端点

- **自动刷新** — 仪表板每 5 分钟刷新一次最新数据

**实时仪表板**

**报告仪表板**

## 工作原理

```

NVD API → CVE Feed → Asset Mapper → Risk Scorer → Prioritized Queue

↓

AbuseIPDB / Local Intel → IOC Checker → Threat Dashboard + Report

```

1. 从 NVD API 获取近期的 CVE(过去 30 天)

2. 根据运行的服务将每个 CVE 映射到您清单中的资产

3. 使用 CVSS v3 + 资产关键性乘数对 CVE 进行评分

4. 对照威胁情报源检查 IP

5. 渲染实时仪表板并生成高管报告

## 项目结构

```

secops-center/

├── server.py # Flask app — dashboard, API, report

├── requirements.txt

├── README.md

├── modules/

│ ├── __init__.py

│ ├── nvd_feed.py # NVD API v2 client — live CVE data

│ ├── ioc_checker.py # AbuseIPDB + local threat intel

│ ├── threat_scorer.py # CVSS scoring + asset mapping

│ └── report.py # HTML report generator

└── data/

└── assets.json # Asset inventory

```

## 快速开始

**安装依赖:**

```

pip install flask requests

```

**运行仪表板:**

```

python3 server.py

```

**在浏览器中打开:**

| URL | Description |

|---|---|

| `http://127.0.0.1:5000/` | 实时 SOC 仪表板 |

| `http://127.0.0.1:5000/report` | 高管 HTML 报告 |

| `http://127.0.0.1:5000/api/cves` | CVE 数据 (JSON) |

| `http://127.0.0.1:5000/api/iocs` | IOC 结果 (JSON) |

| `http://127.0.0.1:5000/api/summary` | 摘要统计 (JSON) |

## 资产清单

编辑 `data/assets.json` 以匹配您的环境:

```

{

"assets": [

{

"id": "srv-001",

"name": "Web Server",

"ip": "192.168.1.10",

"os": "Ubuntu 22.04",

"services": ["nginx", "openssl", "php"],

"criticality": "HIGH",

"department": "IT"

}

]

}

```

支持用于 CVE 映射的服务:`nginx`、`openssl`、`mysql`、`openssh`、`php`、`exchange`、`iis`、`smb`、`rdp`、`docker`、`snmp`

## AbuseIPDB 集成

要启用实时 IP 威胁情报,请设置您的 AbuseIPDB API 密钥:

```

export ABUSEIPDB_KEY="your_api_key_here"

python3 server.py

```

如果没有密钥,工具将回退到内置的本地威胁情报数据库。可在 [abuseipdb.com](https://www.abuseipdb.com) 获取免费 API 密钥。

## 风险优先级排序

CVE 使用以下方式评分:

```

Priority Score = min((CVSS Base Score × Asset Criticality Multiplier) + (Affected Asset Count × 0.5), 10.0)

```

| Asset Criticality | Multiplier |

|---|---|

| CRITICAL | 1.5× |

| HIGH | 1.2× |

| MEDIUM | 1.0× |

| LOW | 0.8× |

## 系统要求

- Python 3.9+

- Flask

- requests

- 用于 NVD API 的互联网连接(如果不可用则回退到示例数据)

## 作者

**George Skhirtladze** — IT 专家 & 安全分析师

[GitHub](https://github.com/Toshi-hub834) · [LinkedIn](https://www.linkedin.com/in/george-skhirtladze-04b726272) · [Portfolio](https://toshi-hub834.github.io)

标签:AbuseIPDB, CVE实时监控, CVSS评分, Flask, GPT, HTTP/HTTPS抓包, IOC检测, NVD API, Python, 多模态安全, 威胁情报, 安全仪表盘, 安全合规, 安全运营中心, 实时处理, 密码管理, 开发者工具, 态势感知, 无后门, 无线安全, 智能体, 漏洞优先级, 漏洞管理, 端点安全, 网络代理, 网络安全审计, 网络映射, 自动化报告, 补丁管理, 资产测绘, 逆向工具