d4vjd/CyberLens

GitHub: d4vjd/CyberLens

面向专业SOC工作流的安全信息与事件管理平台,提供日志接入、实时检测、MITRE ATT&CK映射和事件响应全流程能力。

Stars: 0 | Forks: 0

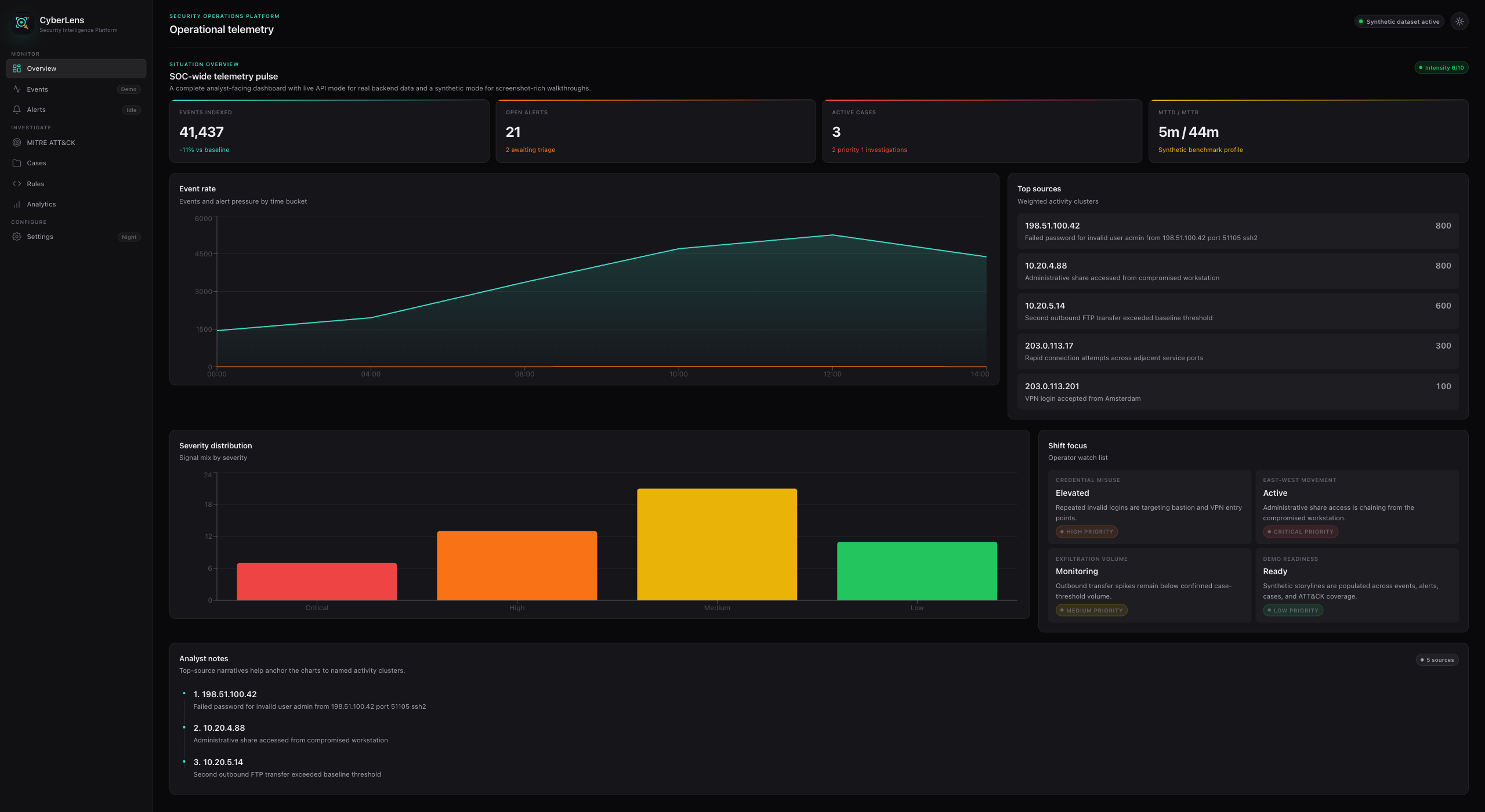

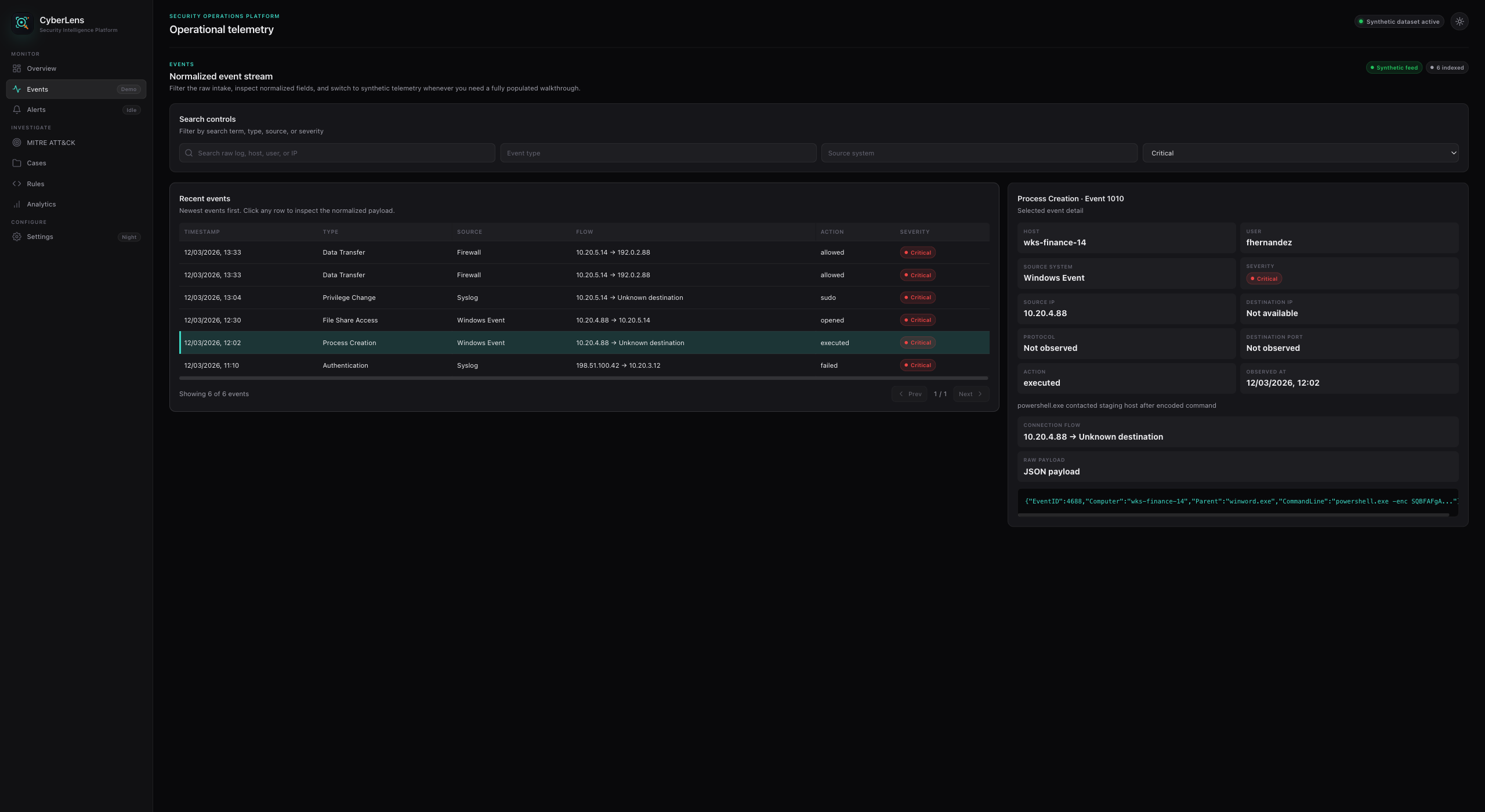

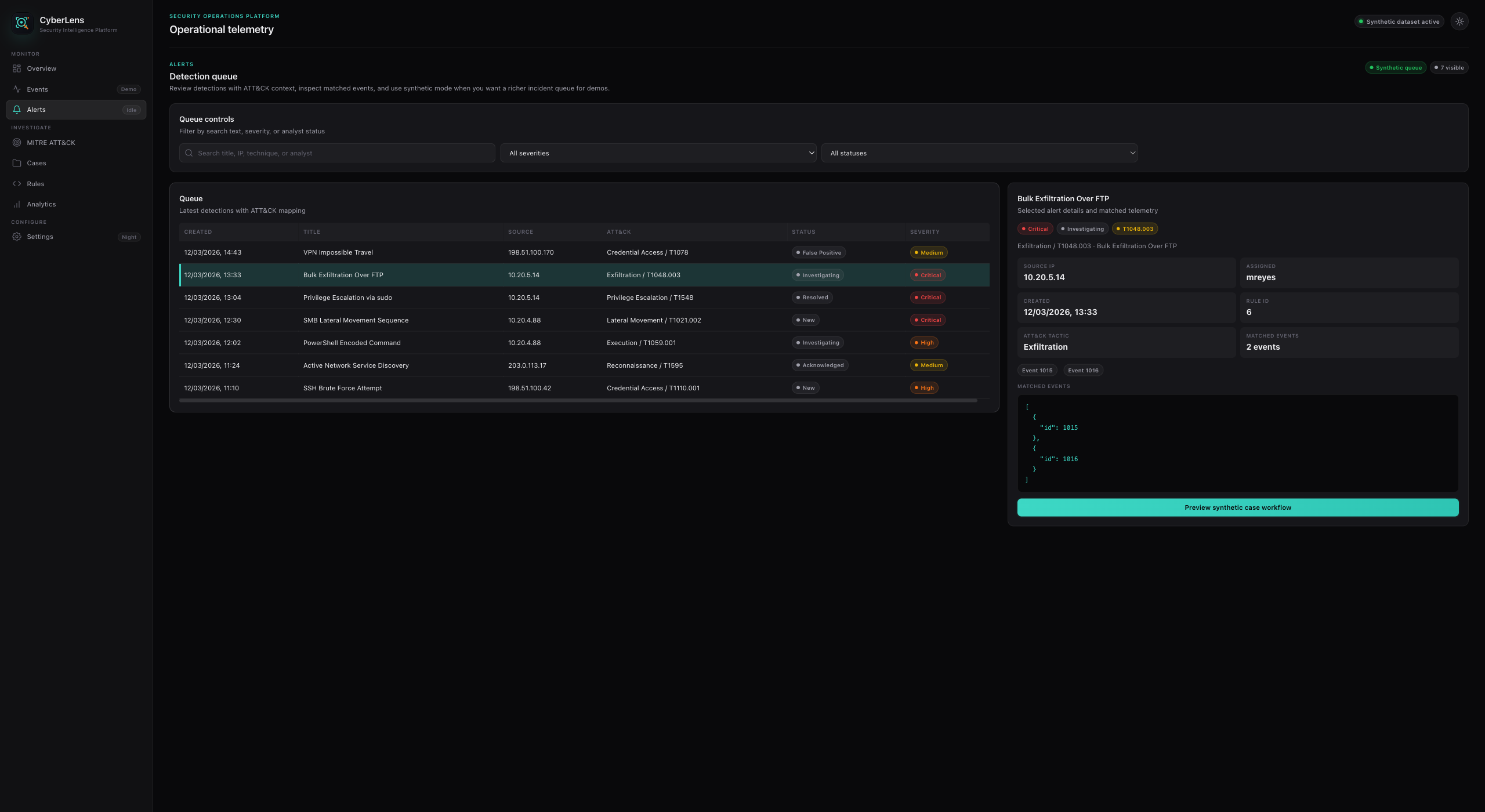

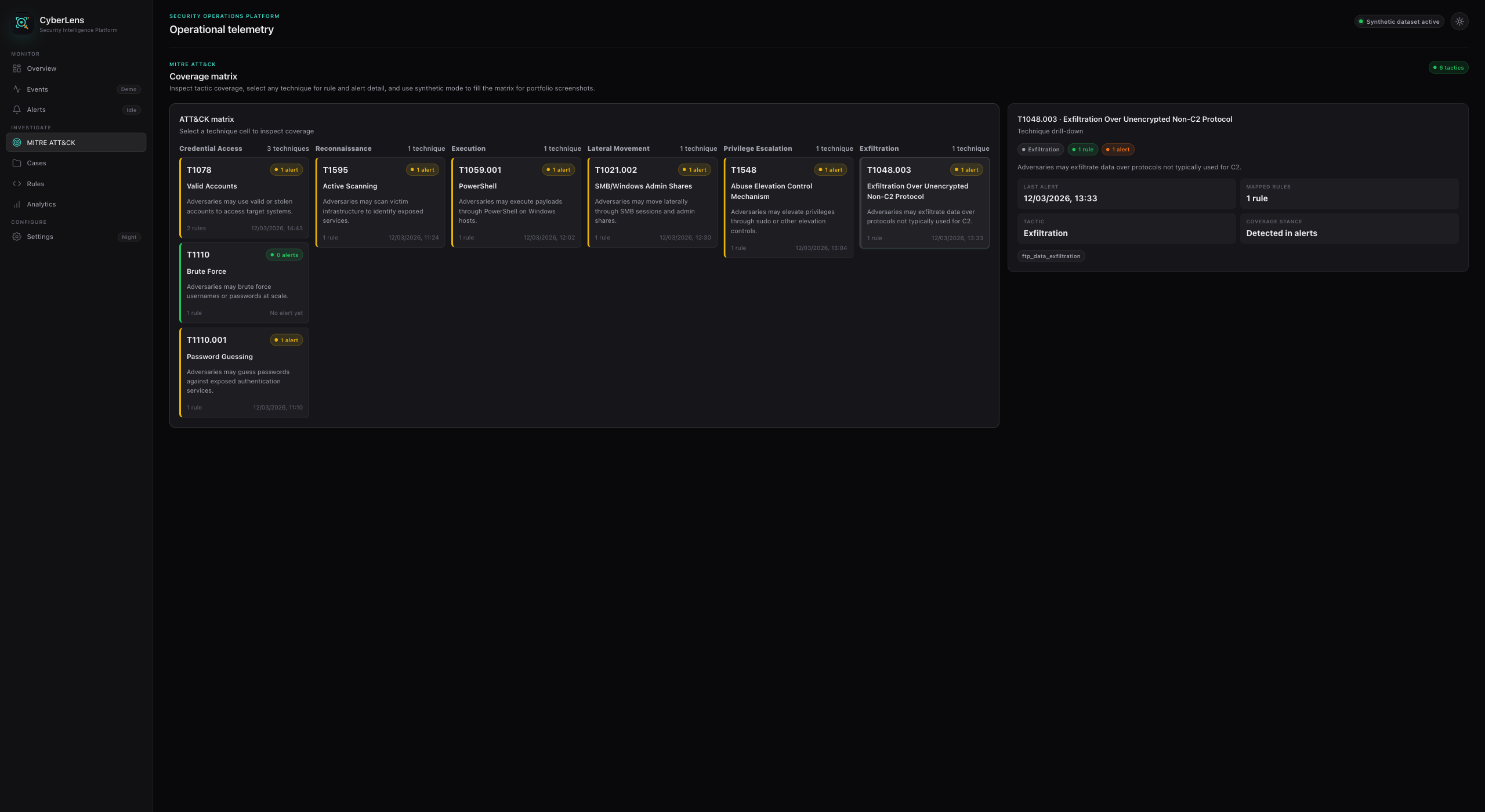

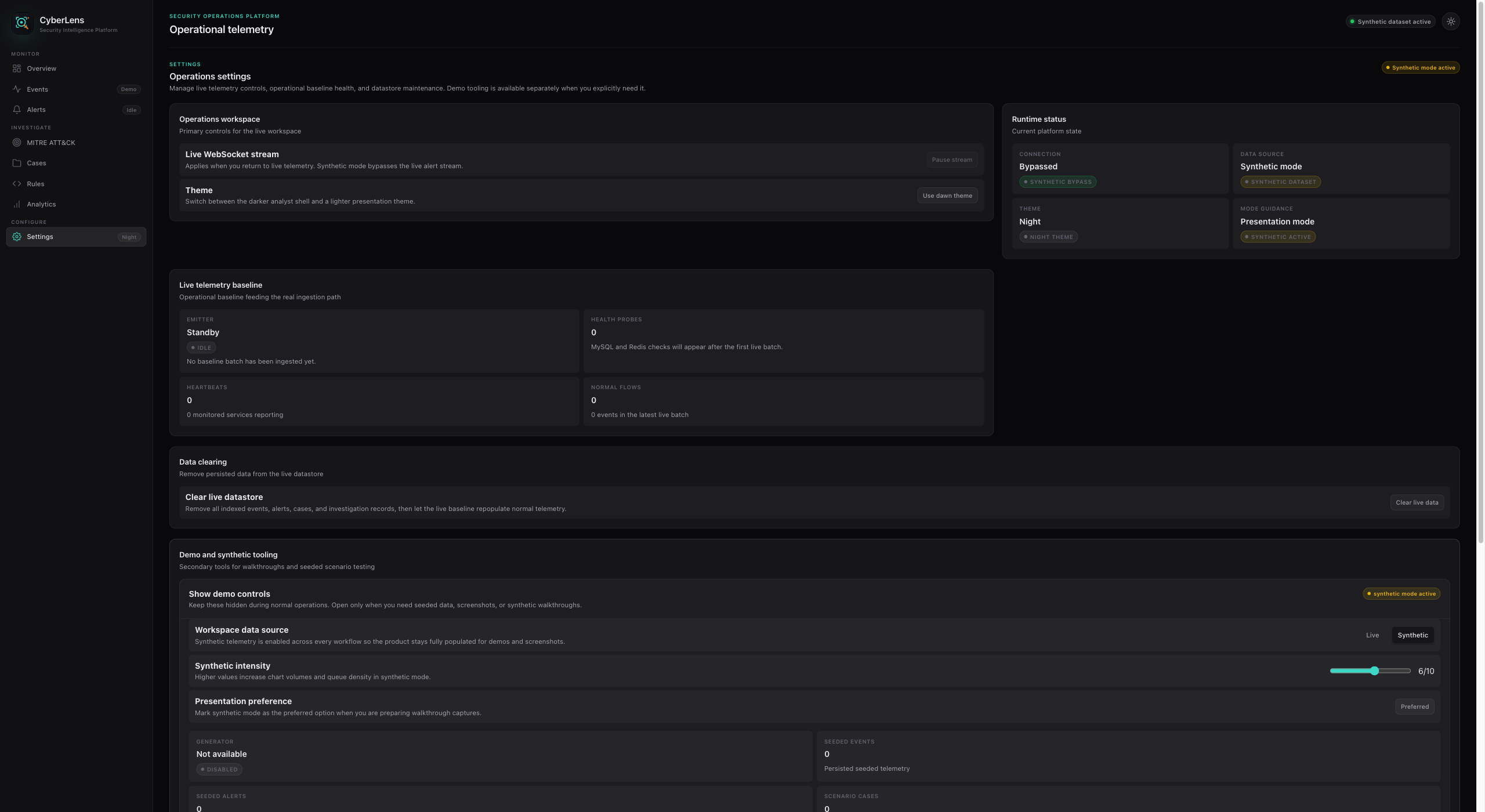

## 目录 - [CyberLens SIEM](#cyberlens-siem) - [目录](#table-of-contents) - [功能特性](#features) - [画廊](#gallery) - [技术栈](#tech-stack) - [项目结构](#project-structure) - [前置条件](#prerequisites) - [快速开始](#quick-start) - [实时与场景工作流](#live-and-scenario-workflow) - [开发](#development) - [可用 Make 目标](#available-make-targets) - [文档](#documentation) - [贡献](#contributing) - [许可证](#license) - [应用展示](#app-showcase) - [详细调查](#detailed-investigations) - [事件响应](#incident-response) - [规则编写与检测策略](#rule-authoring--detection-strategies) - [高层概览](#high-level-overview) ## 功能特性 - **日志接入** — 用于原始和批量日志接入的 REST 端点,以及 Compose 栈内的 syslog 接收器 (UDP/TCP)。 - **解析器注册表** — 内置针对 syslog、Windows 事件、防火墙日志、NetFlow 风格日志、JSON 日志的解析器,以及通用文本回退。 - **实时检测** — 由 Redis Stream 支持的检测引擎,根据 YAML 中定义的阈值、模式、序列和聚合规则生成警报。 - **MITRE ATT&CK 映射** — 捆绑的 ATT&CK 子集,具有源自实时规则和警报的 API 驱动矩阵覆盖率。 - **规则编写** — 实时规则编辑,支持 YAML 保存、目录重新加载以及针对历史遥测数据的测试。 - **事件响应** — 案例创建、警报升级、评论、Playbook 执行、证据上传和模拟响应操作。 - **运行基准遥测** — 实时模式发送真实的 MySQL 和 Redis 健康检查、服务心跳以及正常的服务到服务流,路径与外部遥测使用的接入路径相同。 - **分析** — 用于吞吐量、严重性分布、事件类型组合、顶级来源和基准脉冲可见性的运行仪表板。 - **场景工具** — 种子场景和合成生成仍可用于演练,但与主要的实时工作流分开。 - **仪表板 UI** — React + TypeScript 前端,具有专业的 SOC 专注外壳、紧凑的主题切换、实时/合成模式分离和数据清除控制。 - **CI/CD** — 用于 lint、测试、安全扫描 (Bandit + CodeQL) 和前端构建验证的 GitHub Actions 工作流。 ## 画廊 下面的所有画廊截图均使用宽屏桌面视口和合成演练数据集。

查看应用截图

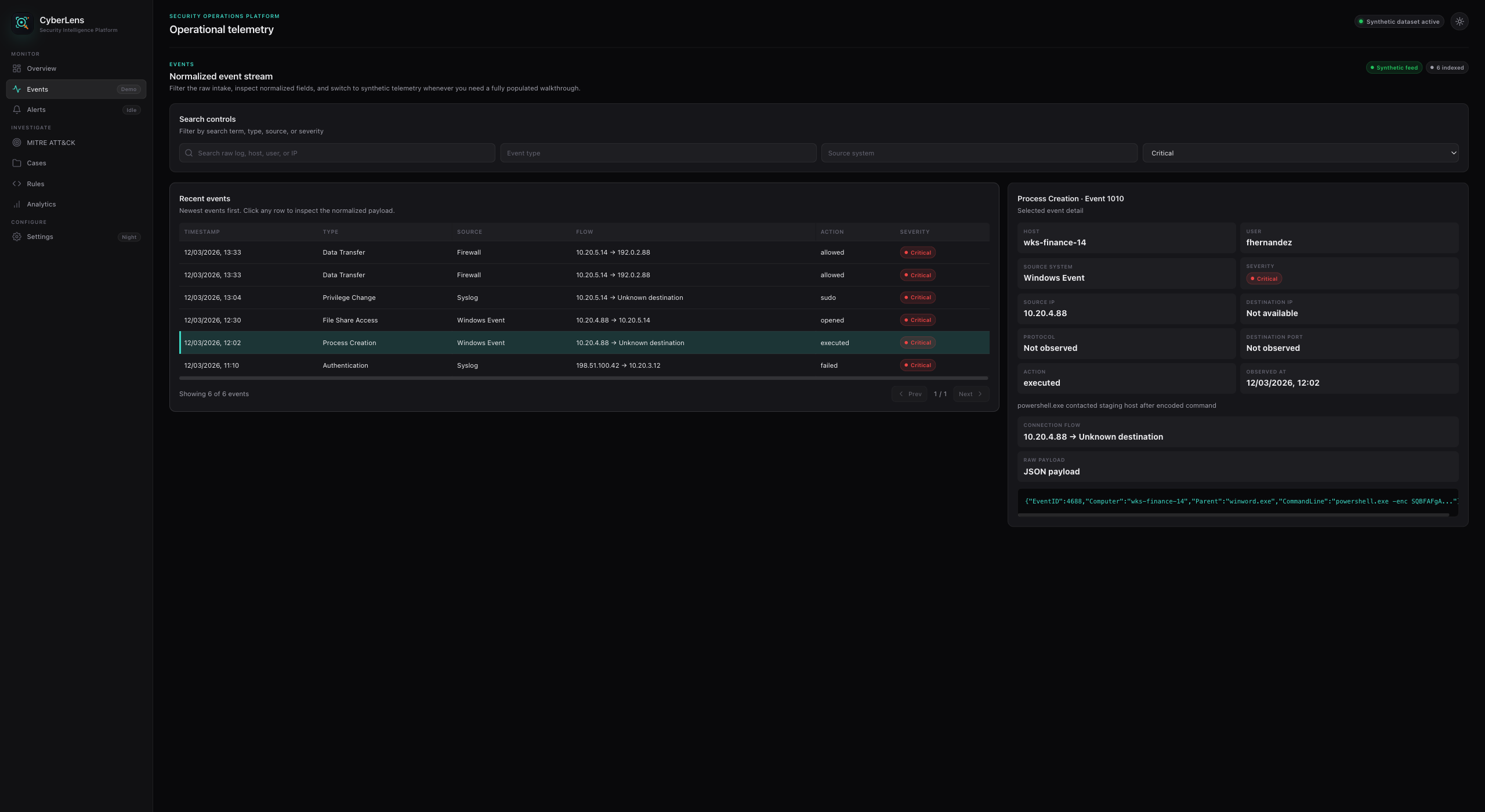

| 事件探索 | 警报与检测 | | :---: | :---: | |

|

|  |

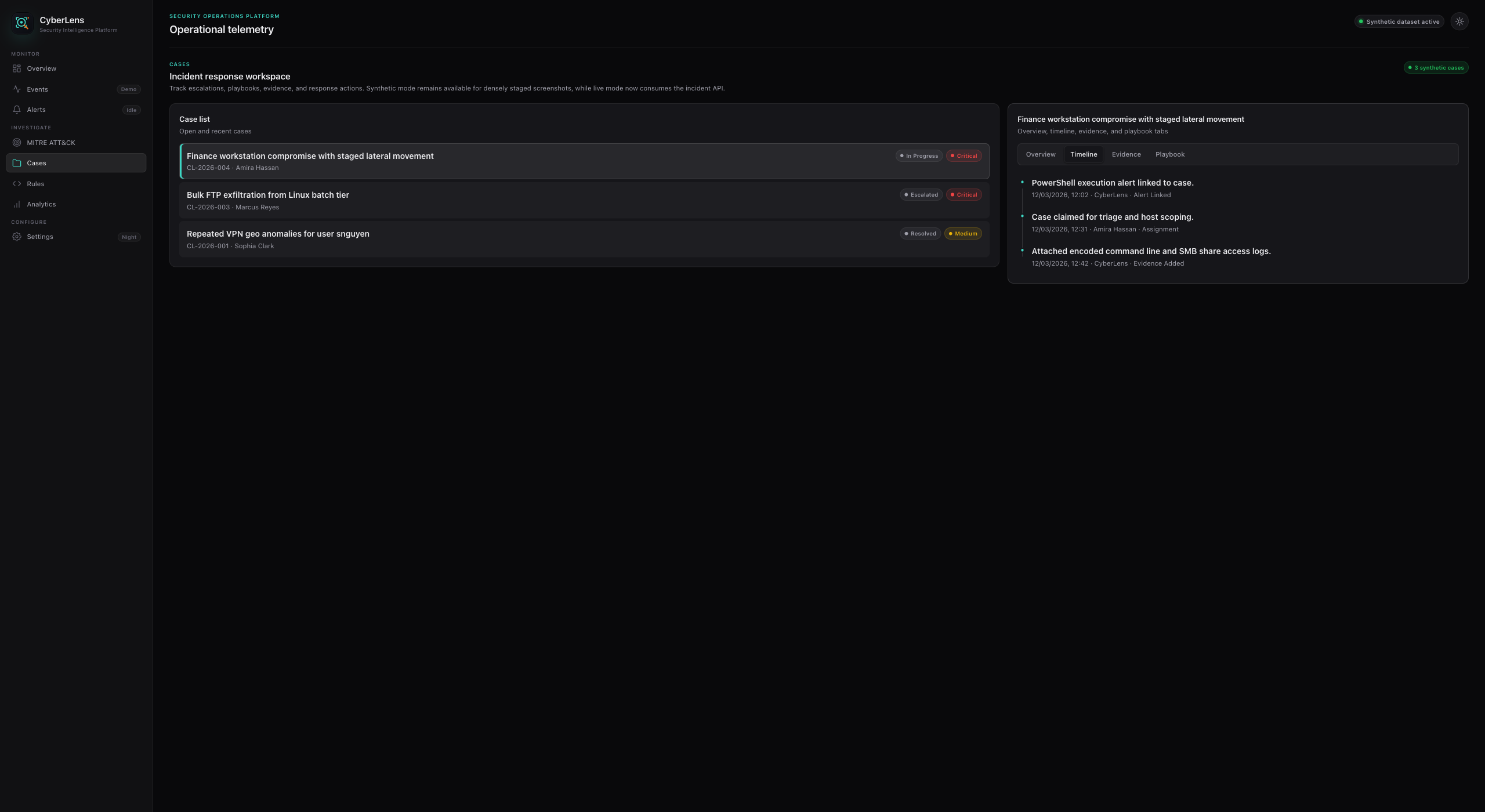

| **MITRE ATT&CK 映射** | **事件响应 (案例)** |

|

|

| **MITRE ATT&CK 映射** | **事件响应 (案例)** |

|  |

|  |

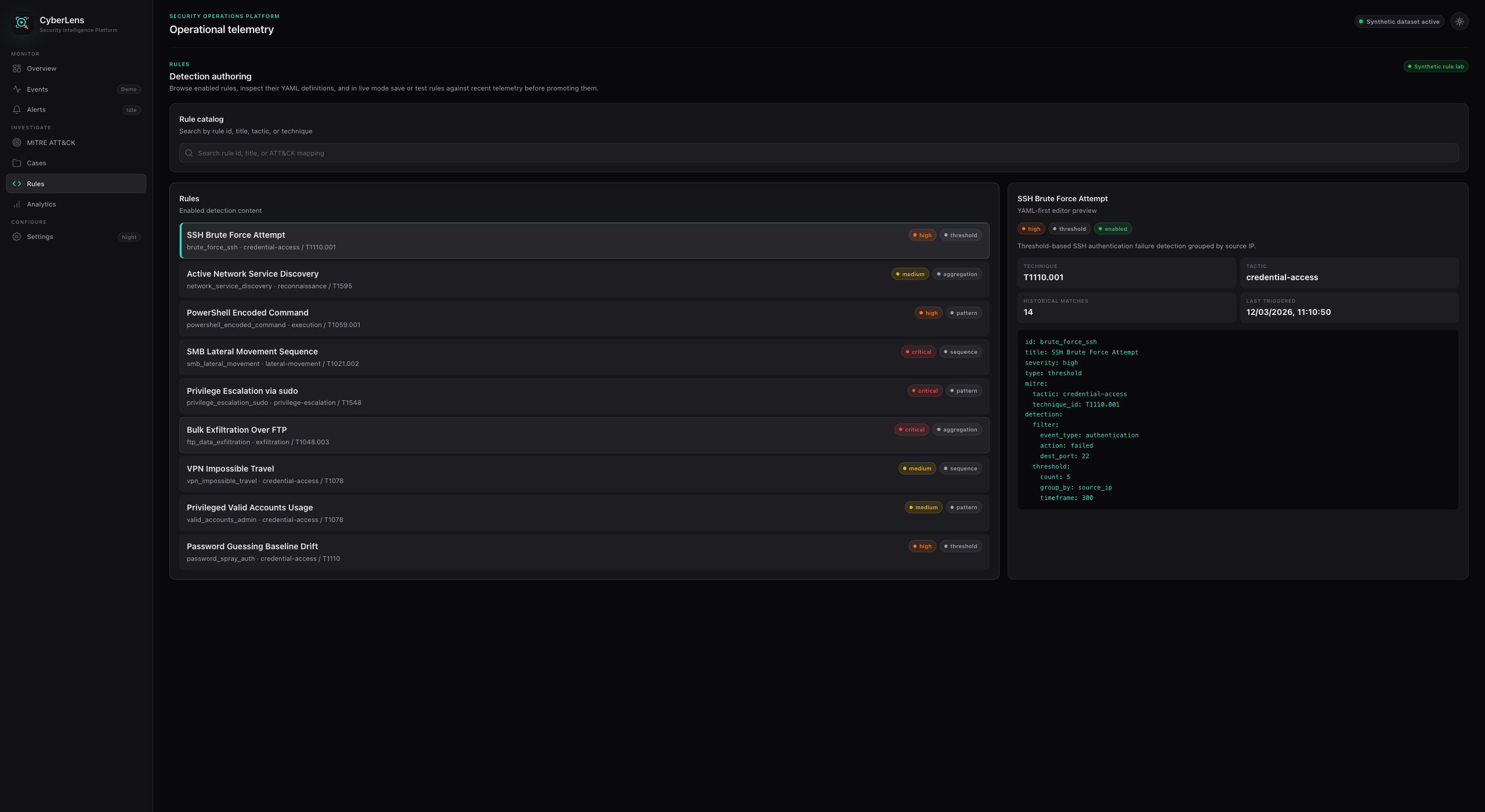

| **规则编写** | **分析与趋势** |

|

|

| **规则编写** | **分析与趋势** |

|  |

|  |

| **系统设置** | |

|

|

| **系统设置** | |

|  | |

| |

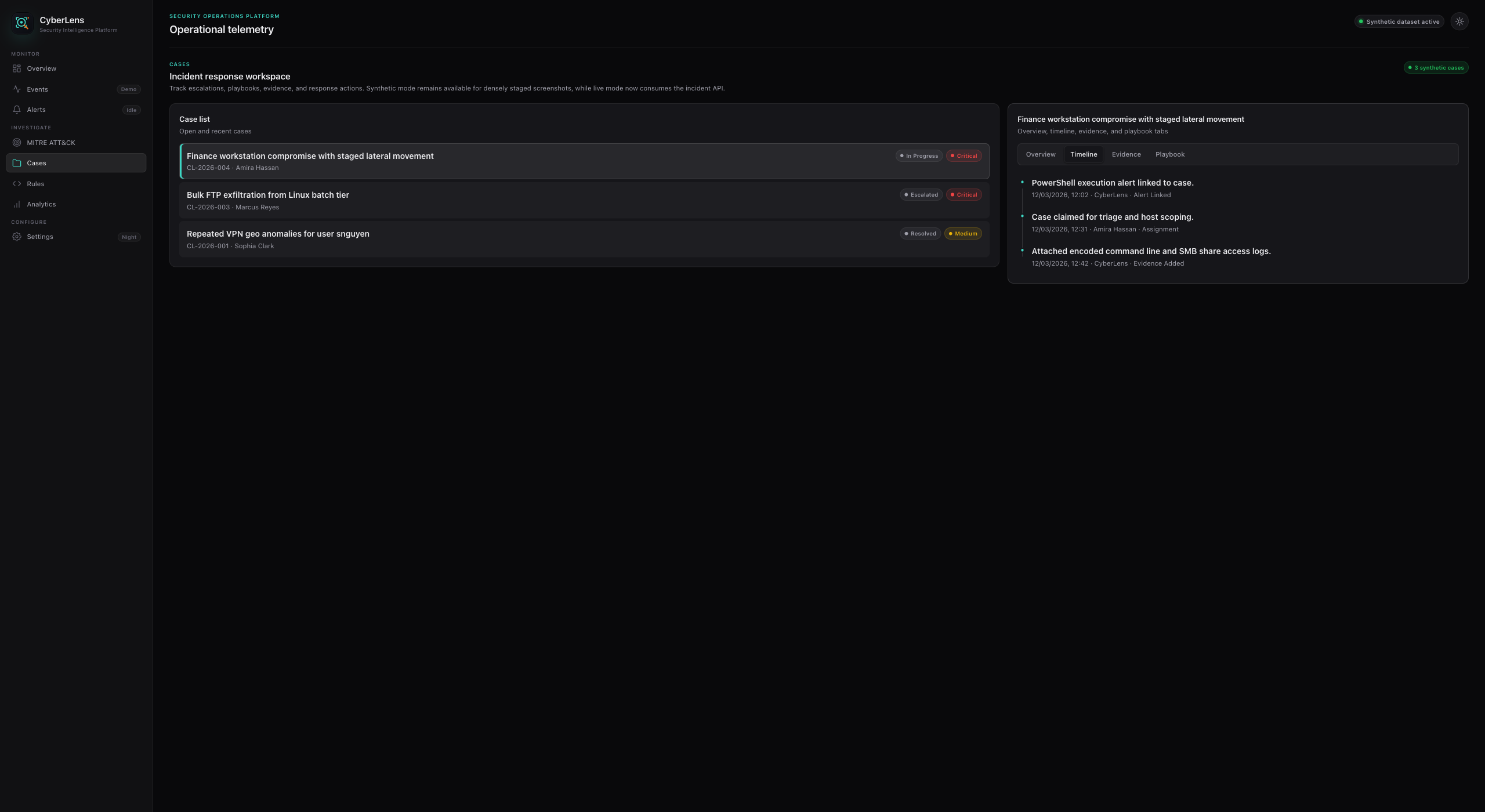

### 事件响应 供分析师审查警报、处理案例和记录发现的无缝工作流:

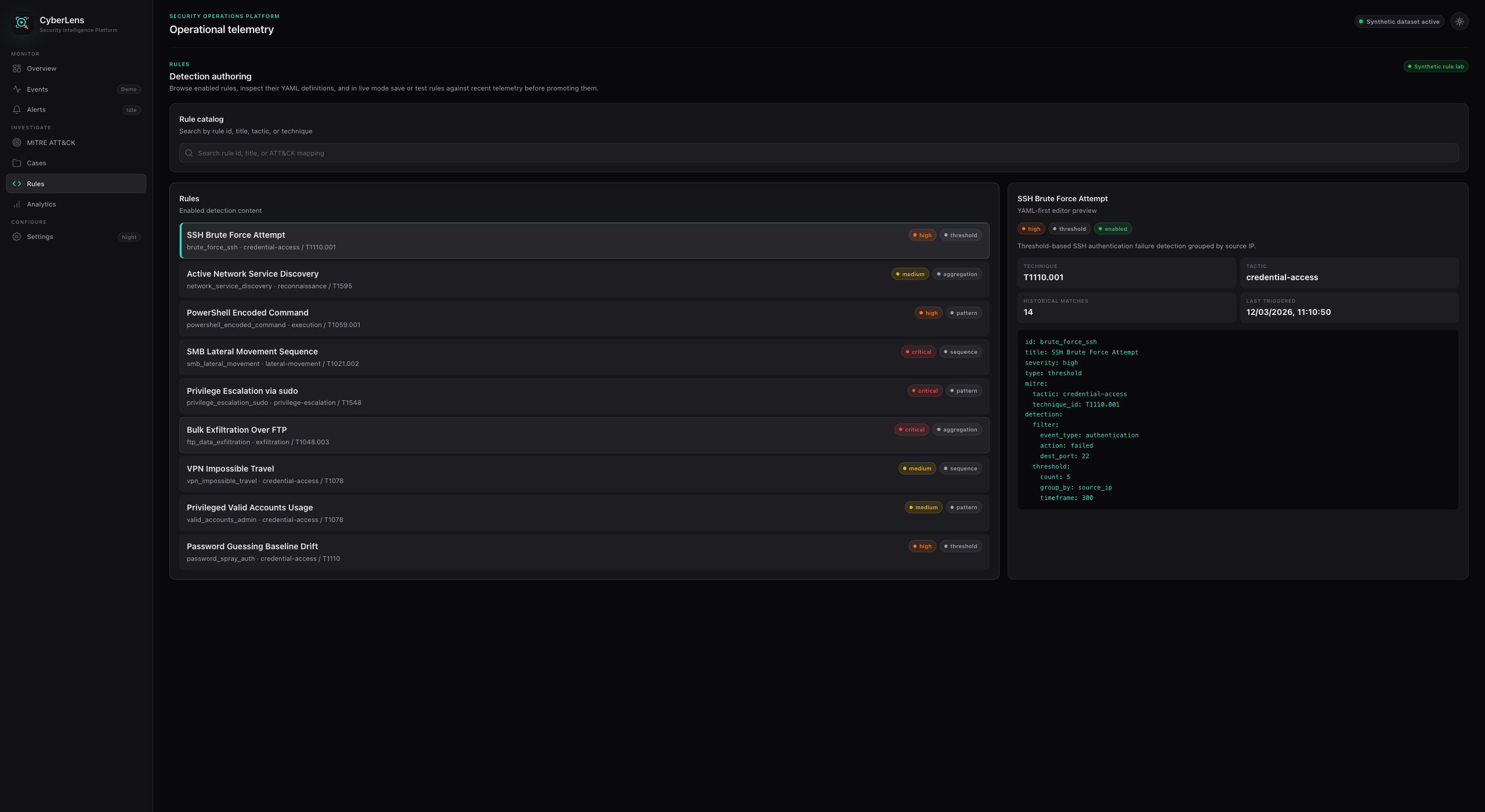

### 规则编写与检测策略 实时编辑 YAML 检测规则,执行语法检查,并在历史数据上进行回溯测试:

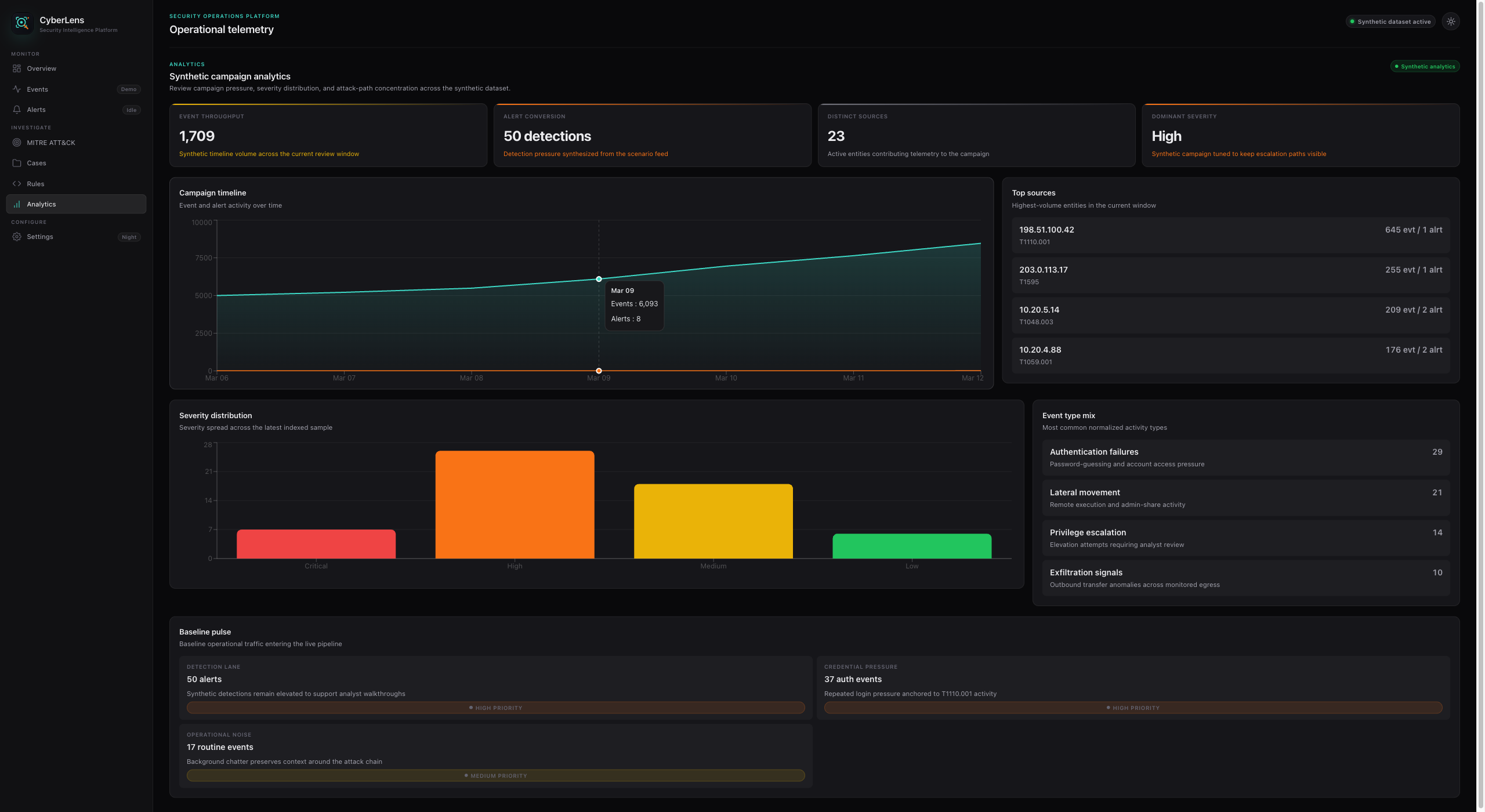

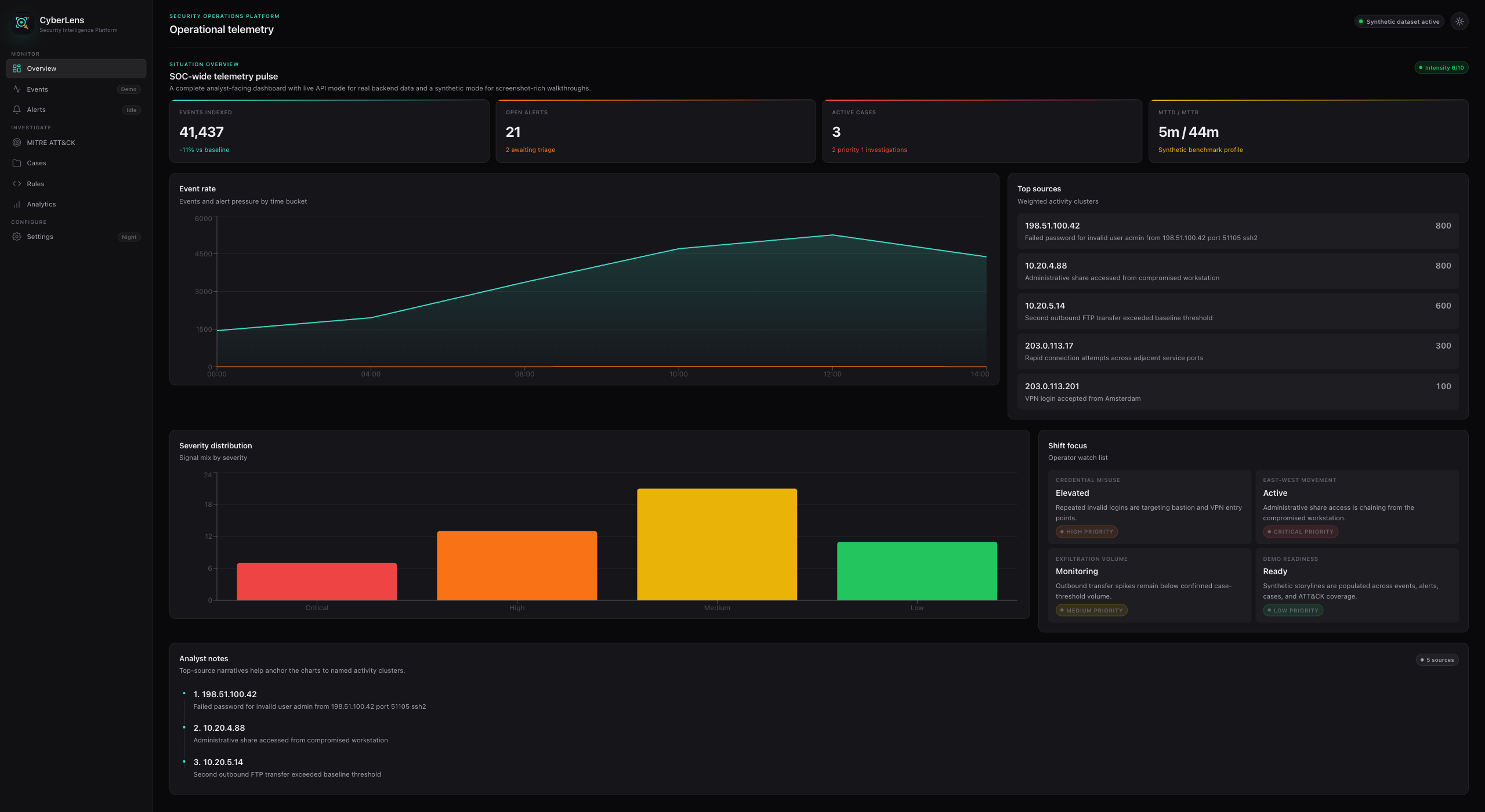

### 高层概览 可视化您的安全态势并一目了然地跟踪活动趋势:

标签:AMSI绕过, AV绕过, CISA项目, Cloudflare, CSV导出, CVE, DNS 反向解析, Docker, Docker Compose, FastAPI, Google搜索, Go语言工具, GPT, HTTP/HTTPS抓包, HTTP工具, IP 地址批量处理, MITRE ATT&CK, Modbus, Nginx, OISF, PE 加载器, Python, React, Redis, Syscalls, TypeScript, Web报告查看器, XXE攻击, 企业安全, 后渗透, 威胁情报, 威胁检测, 子域名变形, 安全仪表盘, 安全信息与事件管理, 安全分析平台, 安全插件, 安全编排与自动化, 安全运营中心, 安全防御评估, 容器化部署, 开发者工具, 微服务架构, 态势感知, 插件系统, 搜索引擎查询, 搜索引擎爬取, 搜索语句(dork), 数字签名, 数据包嗅探, 数据泄露, 数据集, 文档安全, 无后门, 无线安全, 日志管理, 流量嗅探, 漏洞管理, 知识库安全, 网络信息收集, 网络安全, 网络安全审计, 网络映射, 网络资产管理, 请求拦截, 逆向工具, 防御绕过, 隐私保护