fraqve/Aegis-scan

GitHub: fraqve/Aegis-scan

一款集成主动侦察、威胁情报丰富与 AI 分析的模块化安全扫描器,将多工具扫描结果整合并生成结构化安全评估报告。

Stars: 0 | Forks: 0

# Aegis-Scan

## 概述

Aegis-Scan 对目标运行 nmap、gobuster 和 nikto,利用 VirusTotal 和 AbuseIPDB 的信誉数据丰富扫描结果,然后将完整报告发送给 Google Gemini 进行结构化安全分析。输出保存为两个文件:原始主报告和 AI 生成的评估报告。

## 功能

- **网络扫描** — 通过 Nmap (`-sV`) 进行服务和版本检测

- **目录枚举** — 通过 Gobuster 进行 Web 路径发现

- **Web 漏洞扫描** — 通过 Nikto 进行头部和配置错误检查

- **威胁情报丰富** — 通过 VirusTotal 和 AbuseIPDB 获取 IP 信誉

- **AI 辅助分析** — 通过 Google Gemini 进行结构化安全评估

- **模块化架构** — 扫描、分析和报告分离的独立模块

## 环境要求

- Python 3.8+

- Nmap、Nikto、Gobuster 已安装并在 PATH 中可用

- VirusTotal、AbuseIPDB 和 Google Gemini 的 API 密钥

- Gobuster 使用的字典(默认:`/usr/share/seclists/common.txt`)

## 安装

```

git clone https://github.com/fraqve/Aegis-scan.git

cd Aegis-scaner

pip install -r requirements.txt

# 将您的 API keys 添加到 config.json

```

## 使用

```

# Basic scan

python main.py --target 192.168.1.1

# Custom wordlist

python main.py --target 192.168.1.1 --wordlist /path/to/wordlist

```

**输出:**

- `report.txt` — 包含所有扫描和丰富数据的主报告

- `gemini_report.txt` — AI 生成的安全评估

## 项目结构

```

Aegis-scan/

├── main.py # Entry point and CLI argument handling

├── scan.py # Nmap, Gobuster, Nikto wrappers

├── analysis.py # VirusTotal, AbuseIPDB, and Gemini integrations

├── report.py # Report generation and output formatting

├── config.json # API keys — not tracked by git

├── config.json # Template for API key configuration

└── requirements.txt

```

## 技术栈

- **Python 3** — 核心语言

- **subprocess** — 执行 Nmap、Gobuster、Nikto

- **requests** — API 通信

- **VirusTotal API v3** — IP 信誉和判定数据

- **AbuseIPDB API v2** — IP 滥用置信度评分

- **Google Gemini API** — AI 驱动的安全分析

## 状态

第一阶段(扫描和报告)已完成。第二阶段(威胁情报丰富和 AI 分析)已完成。

## 免责声明

本工具仅用于授权的安全评估和教育目的。在扫描任何你不拥有的网络或系统之前,请务必获得适当的许可。

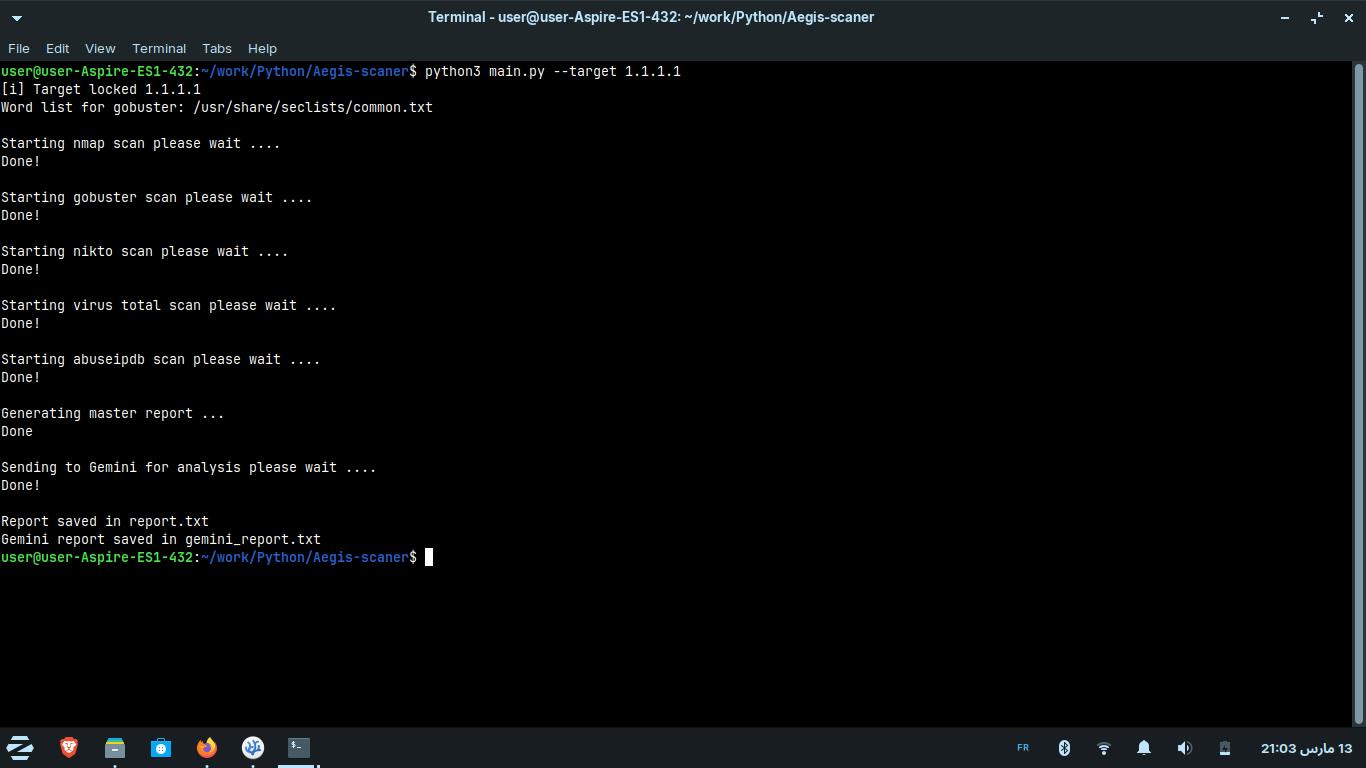

## 演示

**运行扫描器:**

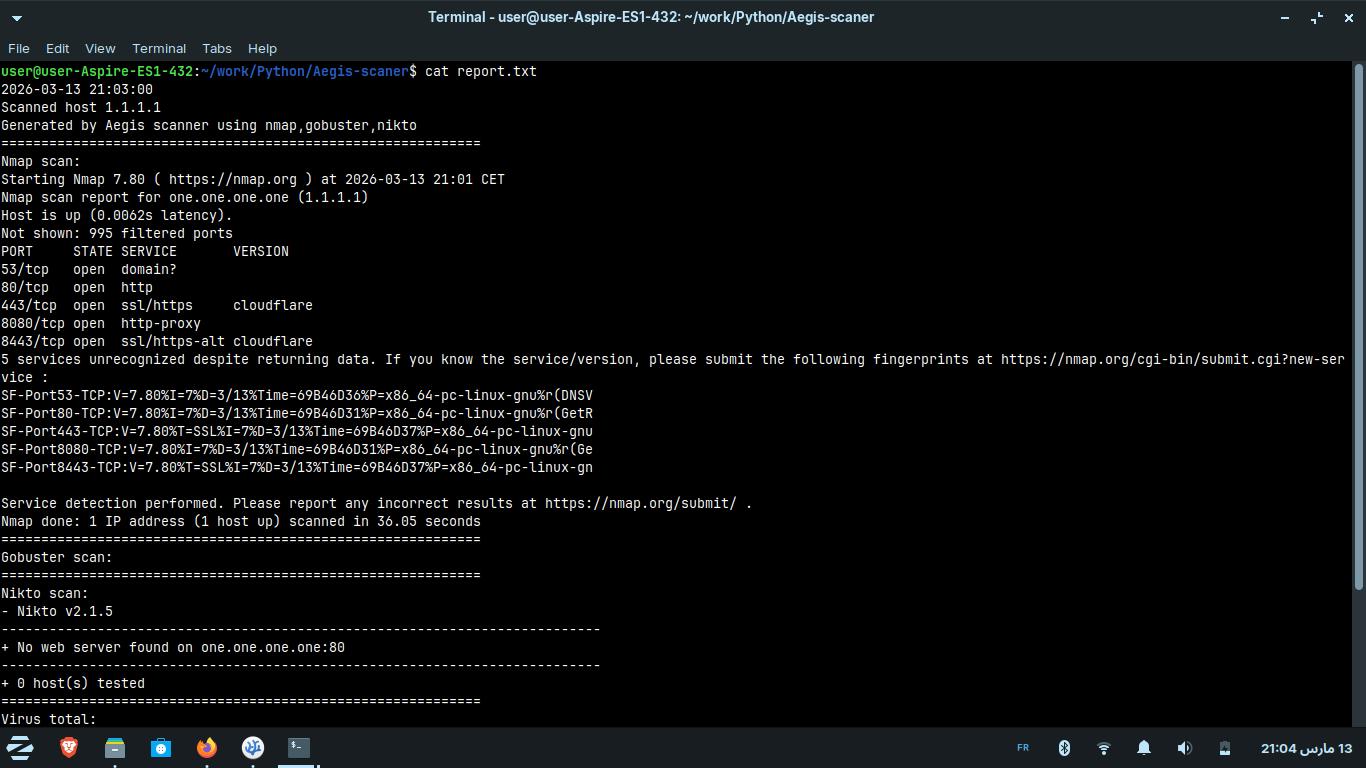

**主报告输出:**

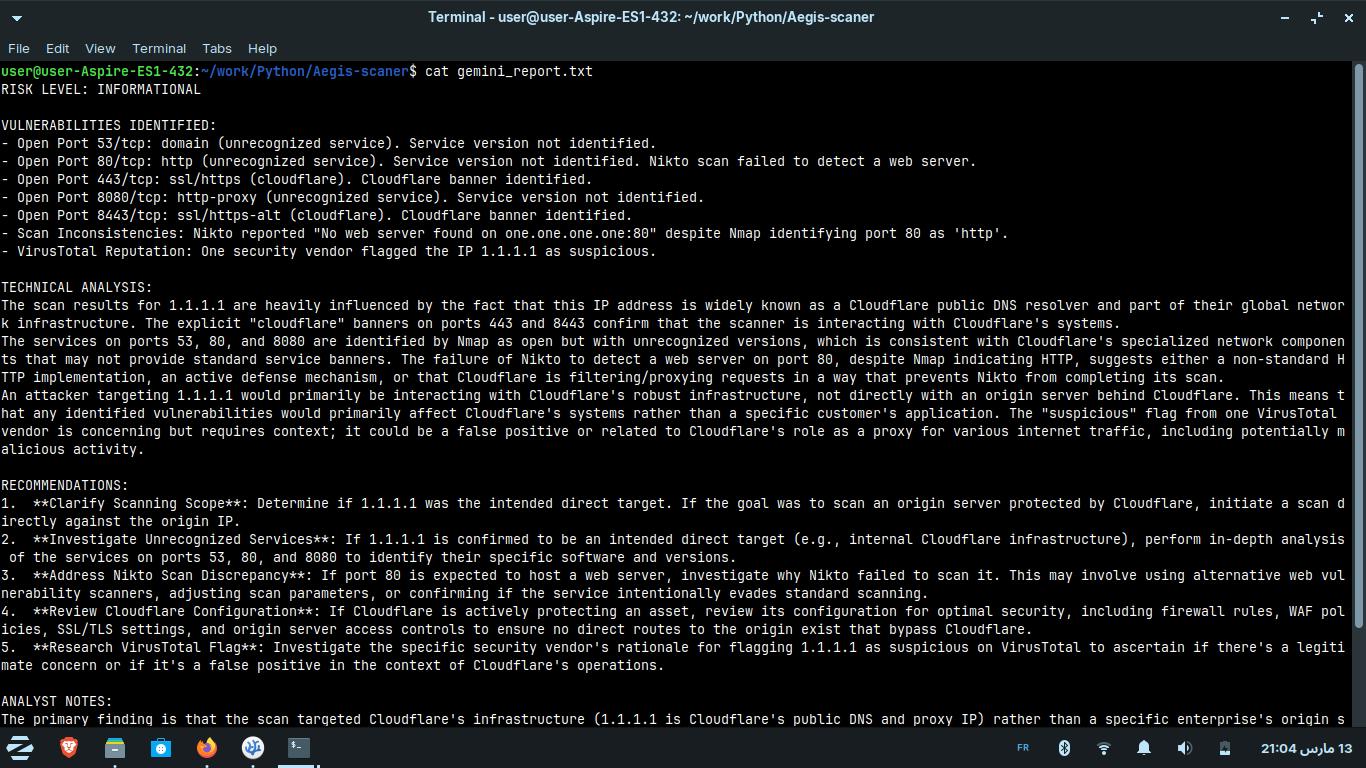

**Gemini AI 分析:**

标签:AbuseIPDB, AI安全分析, Ask搜索, CTI, GraphQL安全矩阵, IP信誉检测, Nikto, Nmap, Python, VirusTotal, 主机安全, 威胁情报, 安全扫描器, 密码管理, 对称加密, 开发者工具, 开源安全工具, 插件系统, 无后门, 目录枚举, 移动安全, 网络安全, 自动化审计, 虚拟驱动器, 资产侦察, 逆向工程平台, 隐私保护