ThembinkosiMadiba/BlueTeam-Labs-Online-The-Planets-Prestige

GitHub: ThembinkosiMadiba/BlueTeam-Labs-Online-The-Planets-Prestige

一份完整的 BTLO 钓鱼邮件取证 CTF 题解,演示了从邮件头分析到 IOC 提取的 SOC 标准调查流程。

Stars: 0 | Forks: 0

# 钓鱼邮件调查 – The Planet's Prestige (BTLO)

**平台:** BlueTeam Labs Online

**挑战:** The Planet's Prestige

**类别:** CTF / 邮件取证

**难度:** 简单

**积分:** 10

**完成时间:** 2026年3月12日

**状态:** 已关闭 – 真阳性 (True Positive)

## 1. 事件概述

作为 **BlueTeam Labs Online** 上 **The Planet's Prestige** CTF 挑战的一部分,一封可疑邮件被提交进行分析。该任务模拟了真实世界中的 SOC 钓鱼分流工作流程。

该邮件带有一个模糊的主题行、不匹配的 Reply-To 地址以及一个 **Base64 编码的附件**。为了确定该邮件是否具有恶意,进行了完整的标头分析、身份验证验证、payload 解码和 IP 情报收集。

调查确认这是一封**带有潜在恶意软件投递组件的钓鱼邮件**,通过冒充 Apple 品牌来针对收件人。

## 2. 告警元数据

- **From:** `billjobs@microapple.com`

- **Reply-To:** `negeja3921@pashter.com`

- **Subject:** `A Hope to CoCanDa`

- **Sender Domain:** `microapple.com`

- **Originating IP:** `93.99.104.210`

- **Attachment Encoding:** Base64

- **Decoded File Type:** ZIP Archive (`PK` magic bytes – `50 4B 03 04`)

## 3. 邮件元数据分析

### 发件人详情

| Field | Value |

|-------------------|------------------------------|

| **From** | `billjobs@microapple.com` |

| **Reply-To** | `negeja3921@pashter.com` |

| **Subject** | `A Hope to CoCanDa` |

| **Sender Domain** | `microapple.com` |

### 主要警示信号

- **Domain spoofing:** `microapple.com` 冒充 Apple Inc. (`apple.com`) — 毫无任何关联

- **Reply-To mismatch:** 回复被静默重定向到 `negeja3921@pashter.com`,这是一个位于完全独立域名的攻击者控制收件箱

- **Obfuscated subject line:** `"A Hope to CoCanDa"` 在语义上毫无意义 — 这是绕过基于关键字的垃圾邮件过滤器的已知策略

- **Disposable reply address:** 字符串 `negeja3921` 符合钓鱼基础设施中使用的自动生成一次性帐户的特征

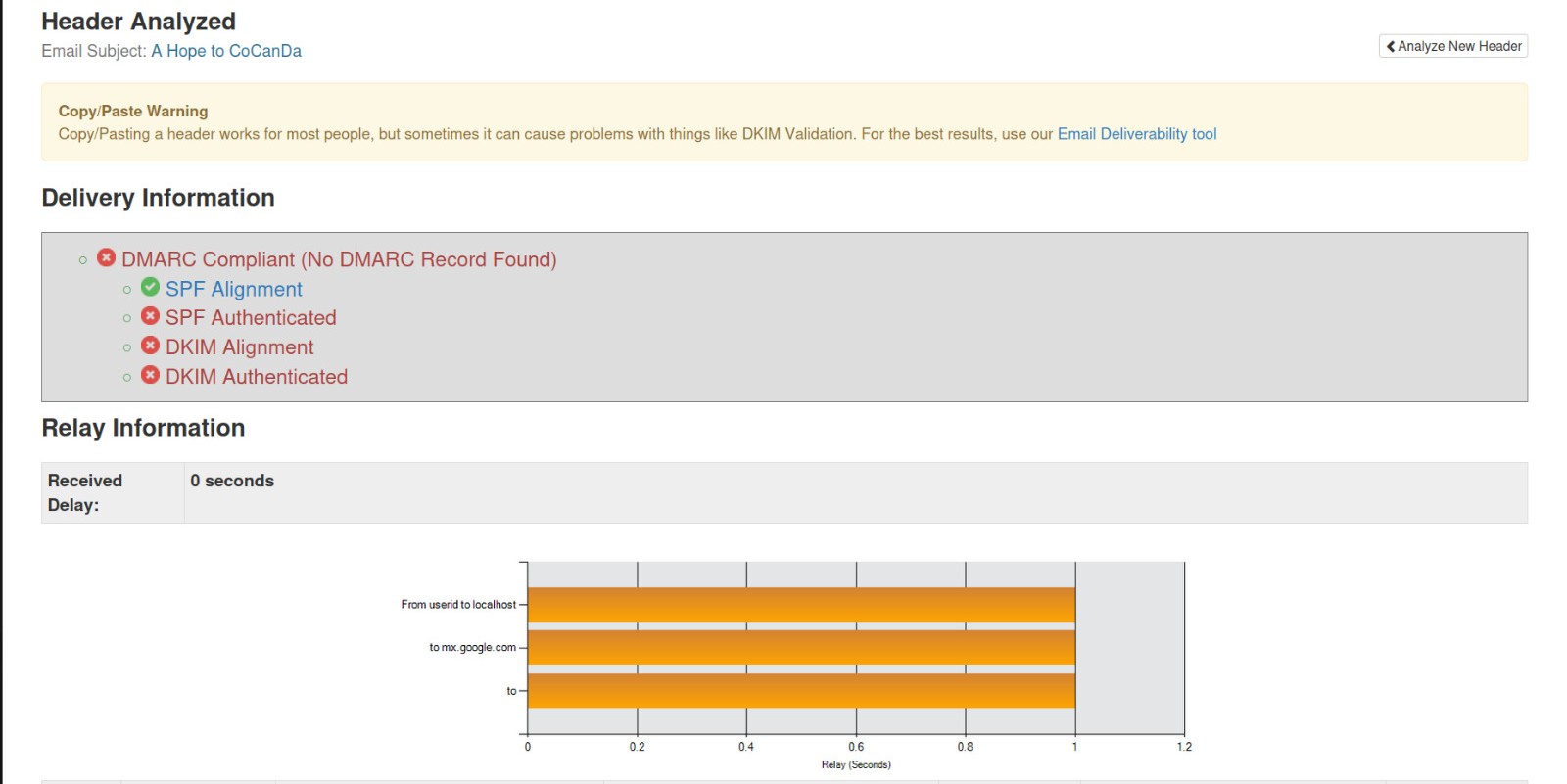

## 4. 邮件身份验证分析

### 结果摘要

| Protocol | Result | Implication |

|-----------|--------------|--------------------------------------------------------------------|

| **SPF** | ❌ FAIL | 发送 IP `93.99.104.210` 未经 `microapple.com` 授权 |

| **DKIM** | ❌ FAIL | 无有效加密签名 — 内容完整性无法验证 |

| **DMARC** | ⚠️ MISSING | 未配置策略 — 未实施强制执行或滥用报告 |

SPF 失败证实发送 IP 不是所声称域名的授权邮件服务器。DKIM 失败意味着无法验证邮件是否未被修改。DMARC 记录的完全缺失表明 `microapple.com` 的注册纯粹是为了恶意用途 — 从未设置过合法的邮件基础设施。

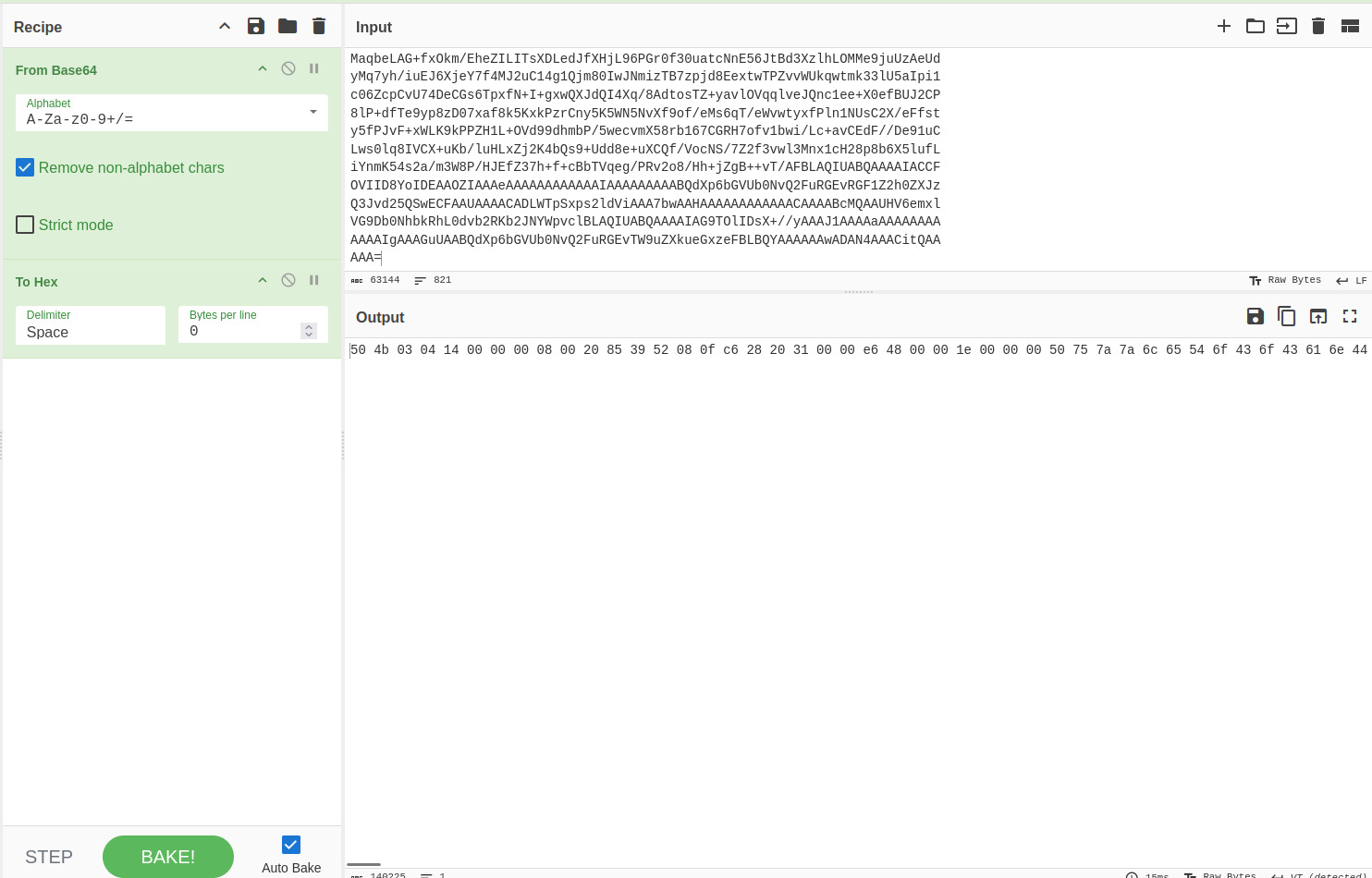

## 5. Base64 Payload 分析

该邮件包含一个 **Base64** 编码的附件 —— 这是一种常见的混淆技术,用于向邮件安全扫描器和人工审查人员隐藏恶意文件内容。

### 步骤 1 — 使用 CyberChef 解码

Base64 内容被提取并加载到 **CyberChef** 中。首先应用 `From Base64` 操作解码原始字节,随后应用 **`To Hex`** 操作将输出呈现为十六进制 —— 这是识别真实文件类型的关键步骤,无论邮件声称附件是什么类型。

### 步骤 2 — 通过 Gary Kessler 表进行文件签名识别

该附件以 **PDF 文件**的形式呈现。然而,与其仅看文件扩展名,不如将十六进制输出与 **[Gary Kessler's File Signatures Table](https://www.garykessler.net/library/file_sigs.html)** 进行交叉比对 —— 这是数字取证中广泛使用的参考,它将 magic bytes 映射到其真实的文件类型。

解码后的十六进制输出开头为:

```

50 4B 03 04

```

对照 Gary Kessler 的表格进行检查,发现这**不是** PDF 签名。一个真正的 PDF 文件应以以下内容开头:

```

25 50 44 46 (%PDF)

```

相反,`50 4B 03 04` 是 **PK magic bytes signature** —— **ZIP archive** 的通用文件头。

| Indicator | Expected (PDF) | Actual (Decoded) |

|----------------------|--------------------|-------------------------------|

| **Claimed Type** | PDF | — |

| **Magic Bytes** | `25 50 44 46` | `50 4B 03 04` |

| **True File Type** | — | ZIP Archive |

| **Reference** | — | Gary Kessler's File Signatures Table |

### 步骤 3 — ZIP 提取

在文件被正确识别为 ZIP 存档后,对其进行了解压。其内容产生了额外的工件,为完成挑战调查提供了进一步的证据。

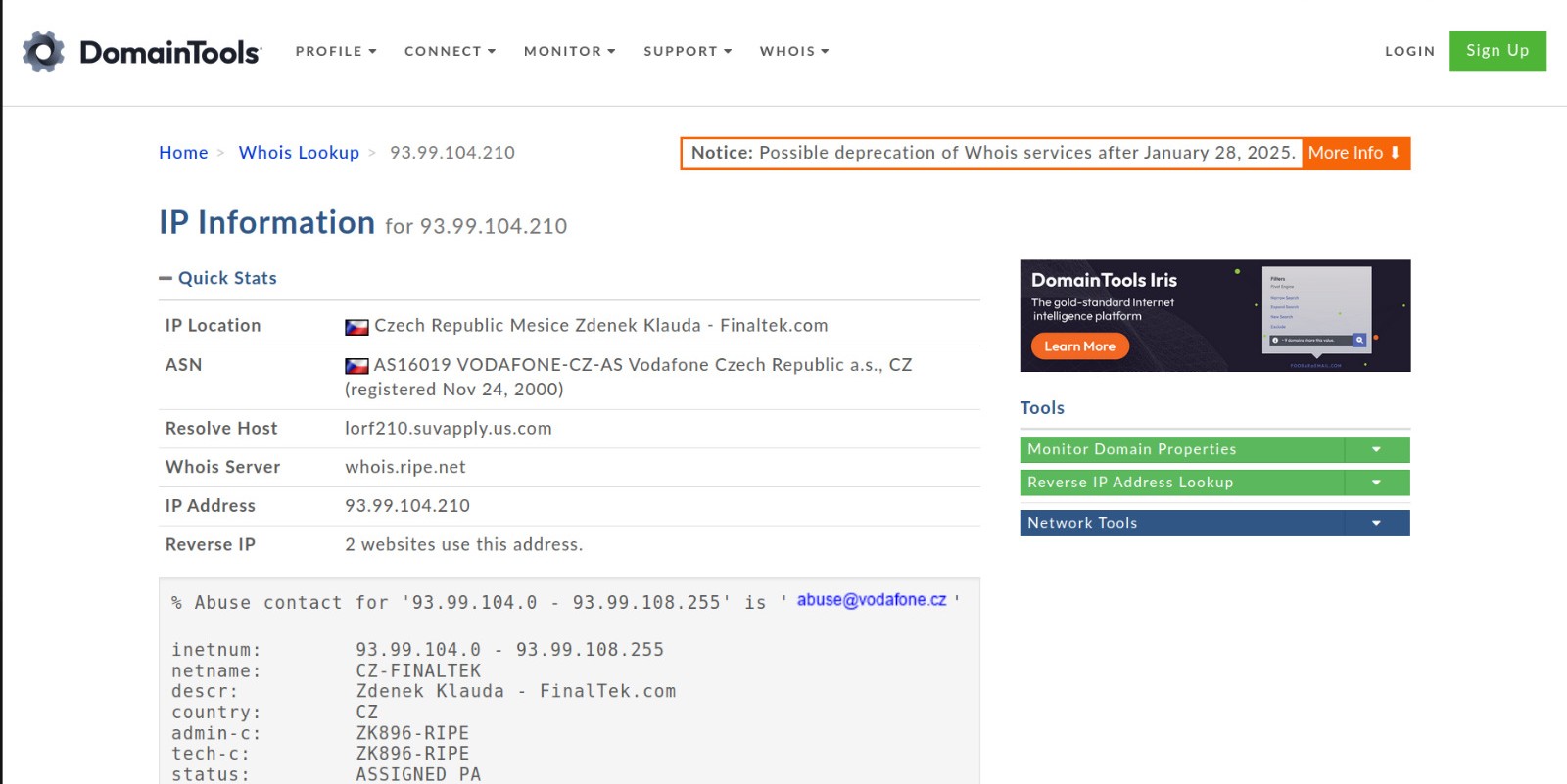

## 6. IP 地址调查

### 目标 IP: `93.99.104.210`

| Field | Details |

|--------------------|-----------------------------------------------------|

| **IP Address** | `93.99.104.210` |

| **Country** | 拉脱维亚 🇱🇻 |

| **Hosting Type** | 商业 VPS / 托管提供商 |

| **Association** | 与 Apple Inc. 或合法邮件提供商无任何关联 |

originating IP 属于拉脱维亚的一家商业 VPS 提供商 —— 该司法管辖区与 Apple 品牌的发件人没有合理的联系。威胁行为者通常使用 VPS 提供商构建钓鱼基础设施,因为易于配置且具有相对的匿名性。该 IP 没有作为合法邮件服务器的既定声誉,这进一步证实了其欺诈性来源。

## 7. 入侵指标 (IOCs)

| IOC Type | Value | Description |

|--------------------|-------------------------------|--------------------------------------------------|

| **IP Address** | `93.99.104.210` | 发送邮件服务器 — 拉脱维亚 VPS |

| **Domain** | `microapple.com` | 发件人域名 — Apple 品牌冒充 |

| **Domain** | `pashter.com` | Reply-To 域名 — 攻击者控制的收件箱 |

| **Email Address** | `billjobs@microapple.com` | 发件人地址 |

| **Email Address** | `negeja3921@pashter.com` | Reply-To 地址 — 攻击者控制 |

| **Subject Line** | `A Hope to CoCanDa` | 钓鱼诱饵 — 通过模糊措辞规避过滤 |

| **File Type** | ZIP Archive (Base64-encoded) | 附件 — 潜在的恶意软件投递载体 |

## 8. MITRE ATT&CK 映射

| Tactic | Technique ID | Technique Name |

|--------------------|---------------|----------------------------------------|

| Initial Access | T1566.001 | Phishing: Spearphishing Attachment |

| Defense Evasion | T1036 | Masquerading (domain impersonation) |

| Defense Evasion | T1027 | Obfuscated Files or Information |

| Command & Control | T1071.003 | Application Layer Protocol: Mail |

## 9. 攻击分析

这封邮件代表了一次**带有恶意软件投递组件的钓鱼攻击**。可能的攻击链:

```

[Attacker sends from 93.99.104.210 — Latvia VPS]

│

▼

[Spoofed domain: microapple.com — Apple impersonation]

[SPF fail | DKIM fail | No DMARC]

│

▼

[Victim receives email — tricked by Apple brand association]

│

▼

[Victim opens Base64-encoded ZIP attachment]

│

▼

[ZIP executes payload — potential malware installation or credential theft]

│

▼

[Any victim replies routed silently to: negeja3921@pashter.com]

```

Reply-To 不匹配具有双重目的:它将受害者的回复路由到攻击者控制的收件箱,同时保持可见的发件人域名与被冒充的品牌在上下文上相关。

## 10. 检测与缓解

**立即行动**

- 🔴 在邮件网关和边界防火墙阻断 IP `93.99.104.210`

- 🔴 在 DNS 过滤和邮件安全中阻断域名 `microapple.com` 和 `pashter.com`

- 🔴 隔离任何主题为 `"A Hope to CoCanDa"` 的邮件

- 🔴 警告可能已收到或与此邮件互动的用户

**战略控制**

| Control | Recommendation |

|---------------------------|---------------------------------------------------------------------------------|

| **SPF Enforcement** | 在网关处隔离或拒绝 SPF 失败的入站邮件 |

| **DKIM Verification** | 标记未签名或无法验证的邮件以供分析师审查 |

| **DMARC Policy** | 对被冒充的域名强制执行 `p=reject` |

| **Attachment Sandboxing** | 在投递前在沙箱中引爆 ZIP 和编码附件 |

| **Base64 Scanning** | 配置 DLP/邮件安全以解码和检查 Base64 编码的附件 |

| **Reply-To Alerting** | 标记 Reply-To 域名与 From 域名显著不同的邮件 |

## 11. 最终结论

- **真阳性 (True Positive)** — 钓鱼已确认

- 通过欺诈性发件人域名 (`microapple.com`) 冒充 Apple 品牌

- 三重身份验证失败:SPF ❌ DKIM ❌ DMARC ⚠️ 缺失

- Base64 编码的 ZIP 附件表明有 payload 投递意图

- 发源基础设施:位于拉脱维亚的商业 VPS,无合法邮件历史

- Reply-To 劫持,将受害者通信重定向到攻击者收件箱

该邮件是恶意的。所有相关 IOC 应在相关安全控制措施中采取行动。

## 12. 认证

| Field | Details |

|----------------------|----------------------------------------------------------------------------------|

| **Recipient** | Thembinkosi Madiba |

| **Challenge** | The Planet's Prestige |

| **Platform** | BlueTeam Labs Online |

| **Category** | CTF |

| **Difficulty** | Easy |

| **Points Awarded** | 10 |

| **Completed** | March 12, 2026 |

| **Verification URL** | [查看证书](https://blueteamlabs.online/achievement/share/challenge/149863/10) |

## 13. 展示的技能

- 邮件标头分析

- 钓鱼检测和分流

- 邮件身份验证分析 (SPF, DKIM, DMARC)

- Base64 解码

- 使用 CyberChef 进行十六进制分析

- Magic byte / 文件签名验证 (Gary Kessler's File Signatures Table)

- 文件类型欺骗检测

- ZIP 存档提取和工件分析

- IP 威胁情报和地理位置定位

- IOC 识别和文档编制

- MITRE ATT&CK 映射

- 针对 SOC 团队的防御建议

## 14. 使用的工具

| Tool | Purpose |

|-----------------------------------|-----------------------------------------------------------------|

| **MXToolbox** | 邮件标头分析和身份验证检查 |

| **CyberChef** | Base64 解码和十六进制转换以进行文件类型识别 |

| **Gary Kessler's File Signatures**| 用于真实文件类型验证的 Magic bytes 参考 |

| **DomainTools** | IP 情报和地理位置查询 |

| **BlueTeam Labs Online** | CTF 挑战平台 |

标签:Base64解码, BTLO, ESC8, IP威胁情报, SPF/DKIM/DMARC, Writeup, 品牌伪造, 夺旗赛, 安全运营中心, 恶意软件投递, 数字取证, 文件签名识别, 电子邮件取证, 社会工程学, 网络安全, 网络映射, 自动化脚本, 邮件头分析, 钓鱼邮件分析, 防御性安全, 隐私保护