dan-chui/Threat-Hunt-Tor-Browser-Investigation

GitHub: dan-chui/Threat-Hunt-Tor-Browser-Investigation

一份基于 Microsoft Defender XDR 与 KQL 的 Tor 浏览器威胁狩猎与事件调查方法论。

Stars: 0 | Forks: 0

# SOC威胁狩猎与事件调查:Tor浏览器活动

**分析师:** Dan Chui

**日期:** 2026年3月10日

**环境:** Microsoft Defender XDR 高级查询

**设备:** vm-hunt-tyo

**用户:** dan

## 交付物 📄

👉 可以通过我的网络安全博客 [Happy Bytes](https://happy-bytes.vercel.app/blogs/threat_hunt_tor) 下载执行摘要报告。

- 在 GitHub 上查看:[Tor 威胁狩猎总结报告 (PDF)](report/Tor_Threat_Hunting_Summary_Report.pdf)

⚠️ 教育/防御性安全免责声明

本仓库包含网络安全学习练习和防御性

安全分析。材料记录调查、威胁狩猎

或事件响应场景,仅用于教育和作品集目的。

不传播恶意软件、漏洞利用或进攻性工具。

任何 IP 地址、指示器或工件仅包含用于分析

和教育演示。

- [场景创建](https://github.com/dan-chui/threat-hunting-scenario-tor)

## 概述

在一次主动威胁狩猎练习中,发现端点 **vm-hunt-tyo** 上存在可疑的 Tor 浏览器活动,该端点关联用户 **dan**。

Microsoft Defender XDR 遥测分析确认下载、执行、浏览器启动以及与 Tor 中继使用一致的外联通信。该活动被评估为非恶意,但可能违反策略,并已上报以供审查。

## 事件摘要 (SOC 工单)

| 字段 | 值 |

|------|------|

| 工单 ID | INC-2026-0310-TOR |

| 检测来源 | Microsoft Defender XDR |

| 告警类型 | 可疑应用程序 (Tor 浏览器) |

| 严重性 | 中等 |

| 状态 | 已上报 |

| 分析师 | Dan Chui |

| 设备 | vm-hunt-tyo |

| 用户 | dan |

### 初步评估

检测到 Tor 浏览器的安装以及与已知 Tor 中继基础设施的外联连接。活动可能表明策略违规或匿名外部通信。

### 已采取的行动

- 调查文件下载和执行事件

- 相关联进程和网络遥测

- 确认 Tor 执行和中继通信

- 评估影响和潜在风险

- 上报以供进一步审查

### 处置

活动评估为非恶意但可能违反策略。已上报至安全团队以进行验证和处置决策。

## 调查目标

本次狩猎旨在确定:

- 是否下载了 Tor 软件

- Tor 是否已安装并执行

- 端点是否连接到 Tor 中继基础设施

- 系统上是否创建了与 Tor 活动相关的工件

## 数据来源

本次调查使用了以下 Microsoft Defender 高级查询表:

| 日志来源 | 用途 |

|---|---|

| DeviceFileEvents | 识别 Tor 下载和文件创建 |

| DeviceProcessEvents | 检测安装程序执行和 Tor 进程 |

| DeviceNetworkEvents | 检测 Tor 网络通信 |

## 告警分级

在检测到告警后,对其进行分级以确定合法性与严重性。

### 关键问题

- 该活动是否已获授权?

- 是否有恶意意图的证据?

- 该活动是否表明数据外泄或横向移动?

### 调查结果

- 识别出的应用程序为 Tor 浏览器(匿名化工具)

- 无权限提升或持久化的证据

- 网络连接符合 Tor 中继行为

- 活动可疑但不 inherently 恶意

### 严重性依据

分配 **中等严重性**,原因如下:

- 使用匿名化工具

- 潜在策略违规

- 外部加密通信

## 事件时间线

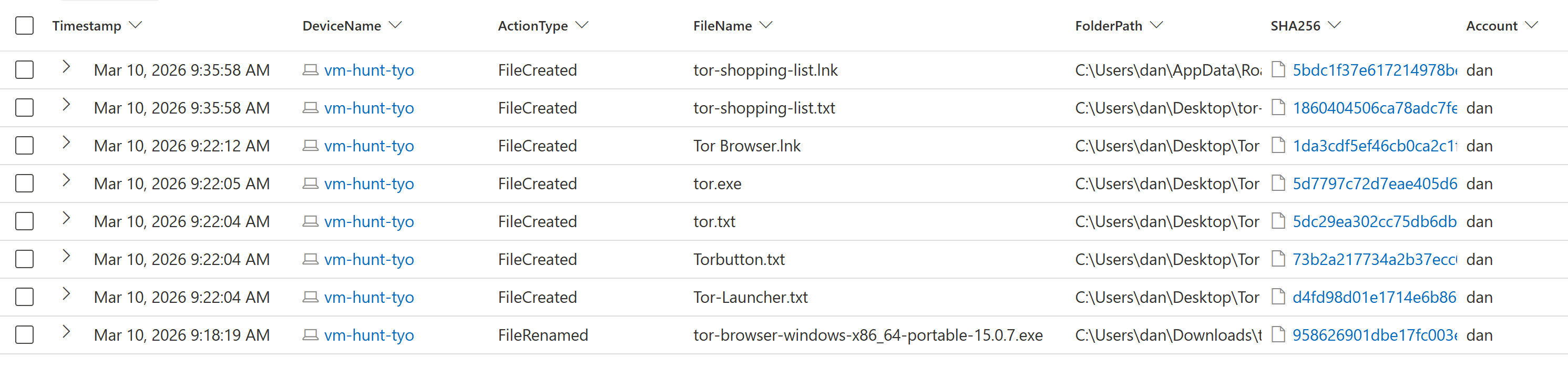

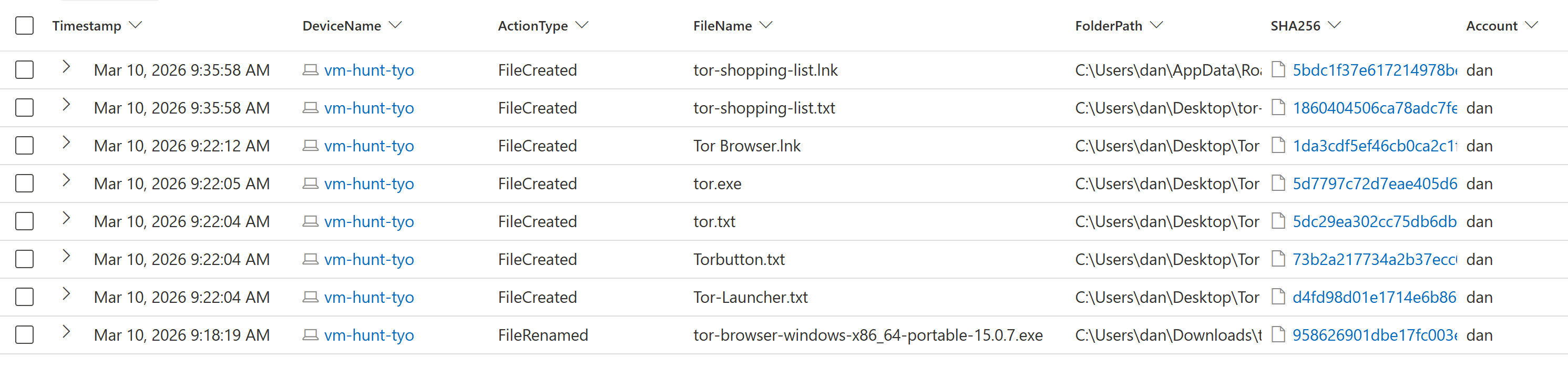

### 1. Tor 安装程序下载

**时间戳:** 2026-03-10 00:18:19 UTC

下载的文件:

```

tor-browser-windows-x86_64-portable-15.0.7.exe

```

该文件被下载到用户的 **下载目录**,标志着 Tor 相关活动的开始。

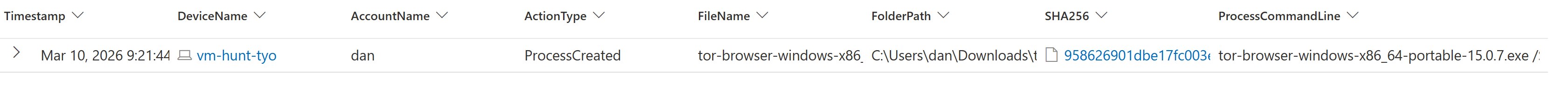

### 2. Tor 安装程序执行

**时间戳:** 2026-03-10 00:21:44 UTC

安装程序从下载文件夹执行。

观察到的进程:

```

tor-browser-windows-x86_64-portable-15.0.7.exe

```

执行触发了 Tor 浏览器文件的提取。

### 3. Tor 文件提取

**时间戳:** 00:22:04 – 00:22:12 UTC

多个 Tor 应用程序文件在 **桌面** 上创建,确认 Tor 浏览器已成功解包。

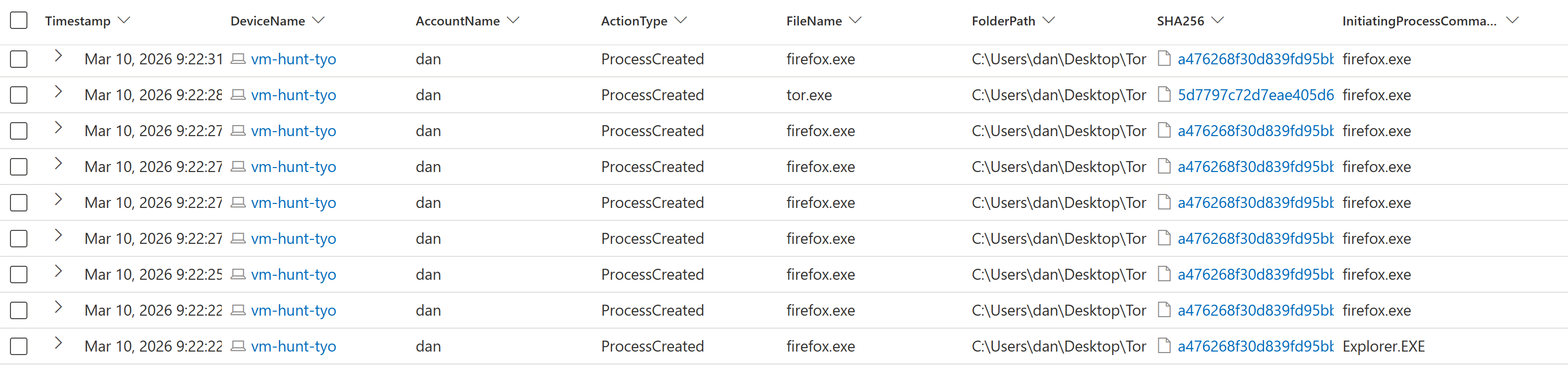

### 4. Tor 浏览器启动

**时间戳:** 2026-03-10 00:22:22 UTC

生成的进程:

```

tor.exe

firefox.exe

```

这些进程表明 Tor 浏览器已主动启动。

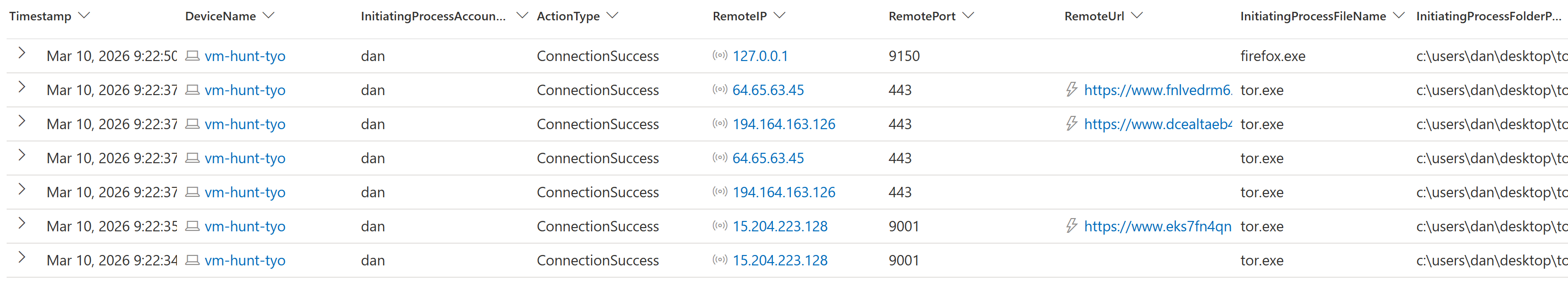

### 5. 连接到 Tor 网络

**时间戳:** 2026-03-10 00:22:34 UTC

观察到的网络连接:

| 字段 | 值 |

|---|---|

| 远程 IP | 15.204.223.128 |

| 端口 | 9001 |

| 进程 | tor.exe |

端口 **9001** 通常与 Tor 中继通信相关联。

还观察到通过 **端口 443** 的额外加密连接。

### 6. 持续的 Tor 活动

**时间范围:** 00:22:37 – 00:27:54 UTC

多个 Tor 进程保持活动状态,并发生额外的出站网络连接。

### 7. 创建的文件工件

**时间戳:** 2026-03-10 00:35:58 UTC

创建的文件:

```

tor-shopping-list.txt

```

该文件在 Tor 活动观察后在 **桌面** 上创建,可能表示与会话相关的用户创建的工件。

## 关注指标

| 类型 | 指示器 |

|---|---|

| 文件 | tor-browser-windows-x86_64-portable-15.0.7.exe |

| 文件 | tor-shopping-list.txt |

| 进程 | tor.exe |

| 进程 | firefox.exe |

| IP 地址 | 15.204.223.128 |

| 端口 | 9001 |

## MITRE ATT&CK 映射

| 技术 | ID |

|---|---|

| 用户执行 | T1204 |

| 传输工具 | T1105 |

| 应用层协议 | T1071 |

| 加密通道 | T1573 |

## 检测查询

### 识别 Tor 文件活动

```

DeviceFileEvents

| where DeviceName == "vm-hunt-tyo"

| where InitiatingProcessAccountName == "dan"

| where FileName startswith "tor"

```

### 识别 Tor 进程执行

```

DeviceProcessEvents

| where ProcessCommandLine contains "tor-browser"

```

### 识别 Tor 网络连接

```

DeviceNetworkEvents

| where InitiatingProcessFileName in ("tor.exe","firefox.exe")

| where RemotePort in ("9001","9030","9040","9050","9051","9150","80","443")

```

## 安全评估

调查确认成功下载、执行并使用了 Tor 浏览器,包括与 Tor 相关基础设施的出联通信。

未观察到权限提升、持久化或恶意代码执行的证据。然而,在企业环境中使用匿名化软件可能代表策略违规,需要审查。

## 上报决策

基于以下标准对该活动进行了上报:

- 在企业环境中使用匿名化软件

- 与 Tor 中继节点的外部网络通信

- 潜在的可接受使用策略违规

### 分析师备注

在观察的时间范围内未识别横向移动或后续恶意活动;上报基于策略和可见性风险,而非确认的入侵。

### 上报路径

Tier 1 分析师 → Tier 2 / 安全团队

### 建议的操作

-验证用户意图

- 确认策略执行要求

- 如果确认未经授权使用,考虑端点隔离

## 建议

### 端点控制

- 限制安装 Tor 等匿名化工具

- 尽可能实施应用程序允许列表

### 监控

实施以下告警:

- Tor 进程执行(`tor.exe`)

- 连接到常见 Tor 端口

- 下载 Tor 安装程序包

### 网络控制

考虑阻止出站连接到常见 Tor 中继端口:

```

9001

9030

9050

9051

9150

```

## 结论

本次调查展示了一个结构化的 SOC 工作流程,包括告警分级、调查、严重性评估和基于端点遥测的上报。

该活动显示了清晰的顺序:

1. Tor 下载

2. 安装程序执行

3. 浏览器启动

4. 建立 Tor 网络连接

5. 创建用户工件

威胁狩猎技术有助于安全团队检测潜在策略违规并改进防御性监控。

## 许可证

本项目仅用于 **教育和作品集演示目的**。

## 联系 📬

欢迎在 [LinkedIn](https://www.linkedin.com/in/danchui/) 上连接或查看我的其他安全项目。

*欢迎反馈与讨论。感谢您的审阅。* 🙏

标签:AMSI绕过, BurpSuite集成, KQL 查询, Microsoft Defender, SEO 关键词, Tor 浏览器, 中继通信检测, 匿名网络, 可下载报告, 威胁情报, 威胁检测, 安全报告, 开发者工具, 端点取证, 策略违规, 终端安全, 网络安全学习