QT-Ashley/VulnParse-Pin

GitHub: QT-Ashley/VulnParse-Pin

将漏洞扫描器的大量 CVSS-only 输出转化为基于 KEV、EPSS、ExploitDB 等多源情报和资产上下文的风险导向优先级队列,帮助团队快速聚焦真正需要优先修复的漏洞。

Stars: 3 | Forks: 0

VulnParse‑Pin

漏洞情报与决策支持引擎

标准化 • 丰富化 • 优先级排序 • 决策

索引 • 概述 • 功能 • 架构 • 入门指南 • 许可协议

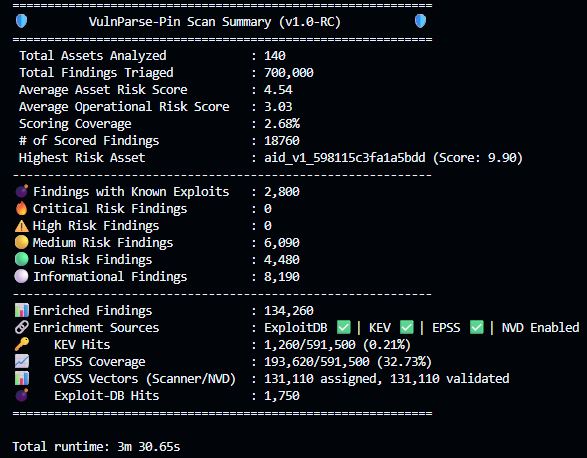

VulnParse-Pin 利用来自 KEV、EPSS、ExploitDB 和 NVD 的丰富上下文,将漏洞扫描器的输出转化为可执行、经过优先级排序的洞察。它通过应用强调现实世界风险的可配置评分策略,帮助安全团队聚焦于最重要的事项。 输入:`来自 Nessus/OpenVAS 报告的数千条仅包含 CVSS 评分的发现。` 输出:`一份聚焦、排序后的漏洞列表,包含利用上下文和可解释的评分细节,可直接用于分类和修复。` **停止仅按严重程度排序。开始按现实世界风险确定优先级。** ## 60 秒快速体验 ``` pip install vulnparse-pin vpp --demo ``` ### 发生了什么? VulnParse-Pin 分析了您的报告,并基于以下因素对漏洞进行了优先级排序: - **KEV** 已知被利用状态 - **EPSS** 利用概率 - **ExploitDB** 存在性及新近度 - **CVSS** 指标 - 最新的 **NVD** 上下文 - **资产上下文**(内部 vs 外部,public_ip vs private_ip 等) ### 这对您意味着什么: #### 与其面对 12,000 条具有以下特征的发现: - 仅包含 CVSS 评分 - 没有利用上下文 - 没有明确的优先级 #### 您现在拥有: - **排名** 靠前的丰富化发现,附带利用上下文和评分元数据 - **可审计**、经过优先级排序的输出,供技术和高管审查 - **JSON、CSV 和 Markdown 报告选项**,用于下游工作流和演示 这是您的漏洞数据,但现在它是可执行的,并聚焦于最重要的事项。您可以充满信心地审查排名前列的漏洞,因为您知道优先级是基于现实世界的风险信号和丰富的上下文。 ***您现在有了一个明确的修复起点。***  JSON 输出示例: ``` { "assets": [ { "asset_id": "aid_v1_413d17ffd0d4b5ea", "rank": 1, "score_basis": "raw", "score": 59.349, "top_scores": [ 22.944, 21.639, 20.985, 18.691, 16.895 ], "scored_findings": 500, "inference": { "exposure_score": 2, "confidence": "low", "externally_facing_inferred": false, "public_service_ports_inferred": true, "evidence": [ "Common public-service port observed (+2)", "RFC1918/private IP observed (-4)", "Remote administration port observed (+2)", "Web service port observed (+2)" ] } }, ... } ``` 请参阅 [5 分钟入门指南](documentation/docs/Getting%20Started%20In%205%20Minutes.md) 或 [安装](documentation/docs/Installation.md) 指南以获取更多详细信息和选项。 ## 为什么使用 VulnParse-Pin? ### VulnParse-Pin 是漏洞扫描器与可执行修复之间缺失的一层。 扫描器: - 发现漏洞并根据技术特征分配 CVSS 分数。 - 不考虑现实世界中的可利用性、资产上下文或组织风险容忍度。 VulnParse-Pin: - 将扫描器导出文件转化为以利用为核心的修复队列,您可以根据推断的资产上下文立即采取行动。***(即使内部资产发现的 CVSS 分数更高,存在利用的内部资产排名也低于存在利用的外部资产。)*** [上下文感知优先级排序](https://redjack.com/resources/asset-inventory-vulnerability-prioritization#:~:text=Understanding%20these%20dependencies%20allows%20you,the%20risk%20of%20significant%20disruptions.&text=An%20asset%20inventory%20provides%20the,based%20approach%20to%20vulnerability%20prioritization.&text=Asset%20inventories%20help%20you%20identify,may%20follow%20a%20phased%20approach.)对于有效的漏洞管理至关重要。 - 优先处理已知被利用的风险(KEV 加上公开利用信号),以减少分类噪音 **(用户可配置)**。[威胁情报驱动的优先级排序](https://www.cisa.gov/known-exploited-vulnerabilities)是聚焦关键问题的最有效方式。 - 生成可解释的评分依据,以便分析师能够**捍卫**修复决策。 - 与现有扫描器工作流配合使用(目前支持 Nessus 和 OpenVAS),无平台锁定。 - 安全设计: - 无 shell 执行或不安全的反序列化 - 严格的输入验证和清洗 - 代码和依赖项中的最小权限原则 - 严格的 I/O 操作路径强制执行 - 针对敏感环境的离线模式和本地源管理 - 安全的解析和丰富化,具备错误处理和回退机制 - 不评估不受信任的代码或数据 - 配置评分和优先级策略以适应组织的风险容忍度和优先事项。 ### 优先级排序前后对比 | 原始扫描器工作流 | VulnParse-Pin 工作流 | | --- | --- | | 12,000 条发现 | Top 10-50 优先漏洞(可配置) | | 仅按严重程度排序导致紧急队列膨胀 | 按现实世界利用风险排名 | | 花数小时论证分类顺序 | 可解释的评分细节支持透明的决策 | | 跨工具的碎片化输出 | 面向技术和高管受众的一致 JSON、CSV 和 Markdown 输出 | ## 它适用的场景 1. 像往常一样使用现有工具运行漏洞扫描(目前支持 Nessus/OpenVAS,更多支持即将推出)。 2. 以支持的格式**导出**结果。 3. 使用 VulnParse-Pin 根据现实世界的风险信号和可配置策略***接收、丰富并确定优先级***。 4. **审查** 优先级排序后的输出,以进行分类和修复规划。 5. 根据 VulnParse-Pin 提供的丰富上下文和可解释评分细节,***修补、缓解或接受*** 风险。 `您决定优先处理什么,但 VulnParse-Pin 帮助您做出明智的决策并用数据为其辩护。` ## VulnParse-Pin 适合谁? VulnParse-Pin 适用于需要分类海量漏洞发现、同时不失去对最具可执行性事项关注度的团队。 - **CI/CD 工作流**:将漏洞管理集成到 CI/CD 流水线中的 DevSecOps 团队,以实现更快的反馈和修复。 - **从业者**:安全分析师、安全工程师、SOC 团队、红队和渗透测试人员。 - **项目和风险负责人**:漏洞项目管理员、风险评估人员和安全领导层。 - **服务提供商和构建者**:集成或扩展工作流的顾问、MSSP、研究人员和开发人员。 有关用例和目标受众的更多详细信息,请参阅 [概述](documentation/docs/Overview.md) 文档。 ## 关键特性 - **扫描器无关的标准化**:接收并标准化来自任何漏洞扫描器或源的输出(目前支持 Nessus/OpenVAS)。 - **强大的优化**:为小负载和高负载工作设计,采用动态执行策略、缓存和并行处理: - 随发现数量呈次线性扩展 - 并行化评分和优先级排序路径 - 通过流式传输和过滤优化 NVD 丰富化 - 在具有真实世界 CVE 分布的数据集上测试(高达 70 万条发现,5 分钟内约 1800 条发现/秒)。 - **多源丰富化**:集成 CISA KEV、ExploitDB、NVD 等,以获取全面的上下文。 - **可配置的评分和优先级引擎**:灵活的、策略驱动的评分,可根据组织风险容忍度和优先事项进行调整。包括优先处理已知被利用漏洞和根据资产上下文调整评分的能力。 - **Pass Phase Pipelines**:模块化的处理阶段,用于丰富化、评分和优先级排序,可自定义或扩展。 - **高管和技术报告**:为高管提供高层摘要,为技术团队提供详细见解,附带可解释的评分和优先级依据。 - **离线模式和本地源**:支持离线操作和本地源管理,适用于连接有限或数据处理要求严格的环境。 有关功能和能力的完整列表,请参阅 [功能](documentation/docs/Features.md) 文档。 ## 安装 VulnParse-Pin 可以使用 pip 安装: ``` pip install vulnparse-pin ``` 或者 从源码安装: ``` git clone https://github.com/QT-Ashley/VulnParse-Pin.git cd VulnParse-Pin pip install -e . ``` 带有发布构件的独立可执行文件也可在 PyPI 和 GitHub Releases 上获取,其中包括预构建的 wheel 包以便于安装: ``` pip install vulnparse_pin-1.0.0-py3-none-any.whl ``` ### 运行您自己的扫描 安装后,您可以使用自己的扫描器导出文件运行 VulnParse-Pin: ``` vpp -f path/to/your_scan.[nessus|xml] -o标签:CISA KEV, CISA项目, CVSS, EPSS, ExploitDB, GPT, KEV (已知被利用漏洞), Nessus, NVD, OpenVAS, PHP, Python, SBOM, Web报告查看器, XSS, 决策支持引擎, 加密, 可解释性安全, 合规与修复, 威胁情报, 安全运营, 开发者工具, 扫描框架, 文档结构分析, 无后门, 无线安全, 智能体, 漏洞优先级排序 (VPT), 漏洞分诊, 漏洞富化, 漏洞情报, 漏洞扫描器, 漏洞管理, 硬件无关, 结构化查询, 网络安全审计, 聊天机器人, 自动化安全, 风险量化